블루투스

- 블루투스는 전화기, 노트북, 컴퓨터, 카메라 프린터 등과 같은 서로 다른 기능을 가진 장치를 연결하기 위해 설계된 무선 LAN 기술

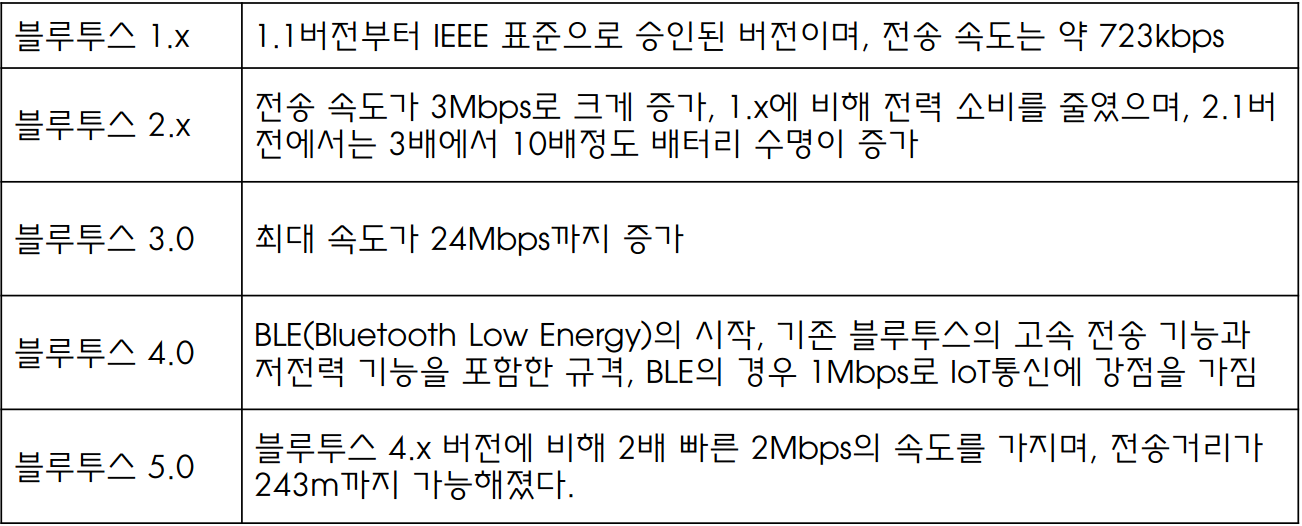

-

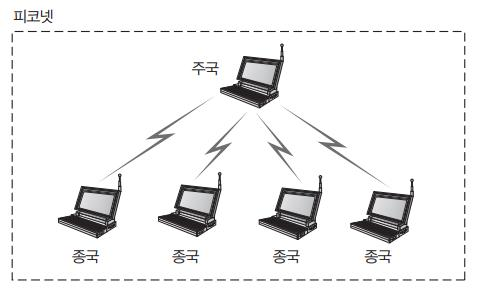

피코넷

: 블루투스 네트워크

: 8개의 지국으로 구성

: 하나는 주국, 나머지는 종국

: 일대일 또는 일대다 통신 가능

-

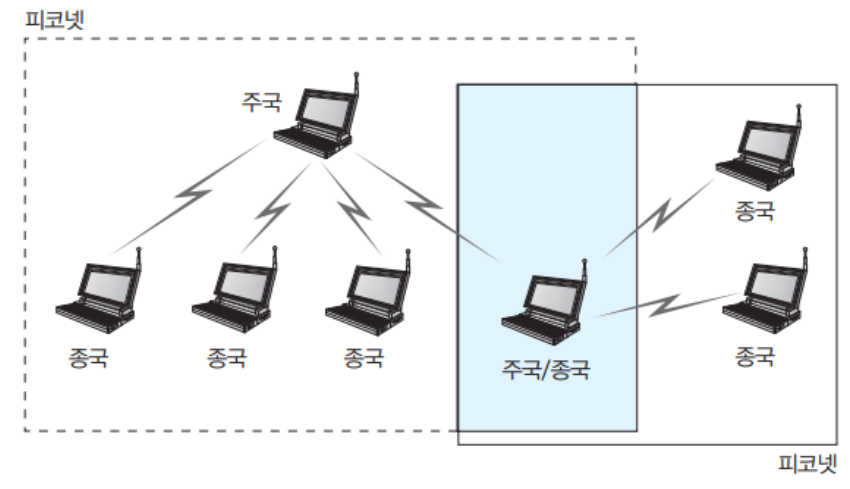

스캐터넷

: 피코넷이 합쳐진 네트워크

: 현 피코넷의 종국이 다른 피코넷의 주국이 됨

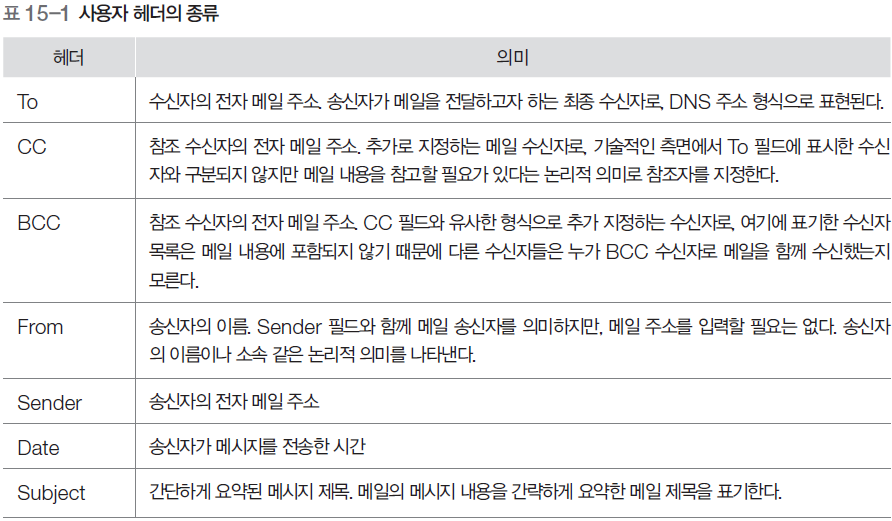

전자 메일

전자메일 사용자 환경

메일 처리

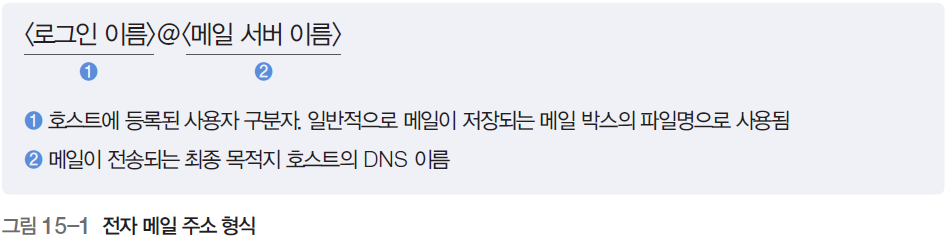

- 전자 메일 주소 형식

수신 메일 읽는 방법

: 서버에 직접 로그인하여 메일 프로그램을 실행함으로써 메일을 확인

: PC에서 메일 서버에 보관된 메일을 다운로드 하여 확인

메일 형식

- 메일 내용은 ASCII 코드 기반의 텍스트 형식으로 정의됨

- 멀티미디어 데이터를 수용하기 위한 기능 확장

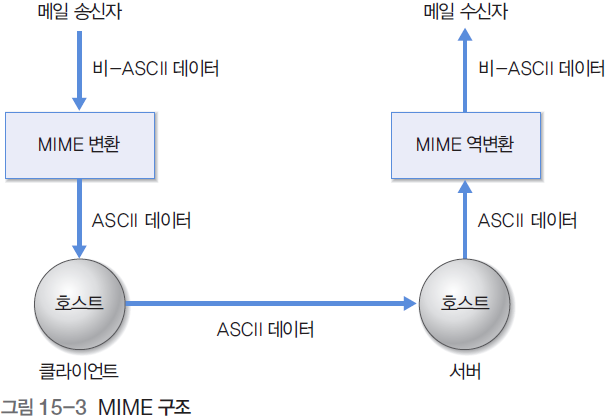

MIME (Multipurpose Internet Mail Extensions)

- ASCII 기반의 메시지 형식을 그대로 유지

- 메시지 내용에 멀티미디어 데이터 인코딩 방법을 추가로 정의하여 멀티미디어 데이터를 수용 가능하게 확장함 (SMTP가 이진 데이터를 전송하지 못하기 때문)

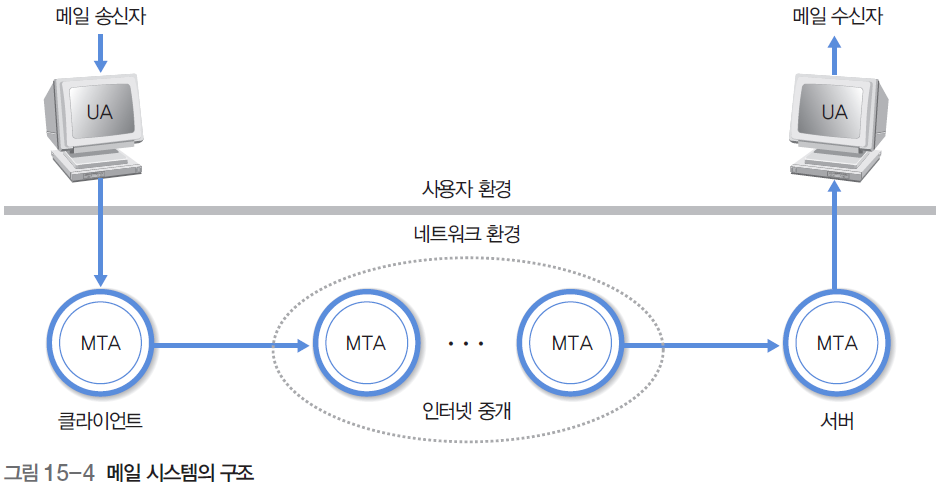

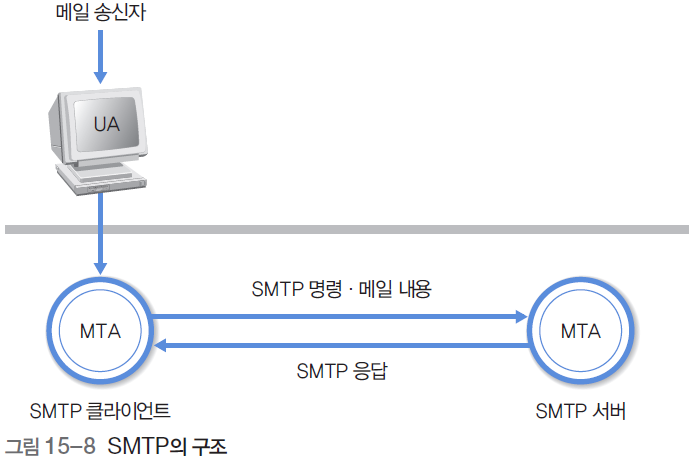

전자 메일 시스템 구조

-

사용자 환경 : 메일 응용 프로그램인 사용자 에이전트 (UA)

-

네트워크 환경 : 메일을 중개하고 송수신하는 메일 전송 에이전트 (MTA)

-

UA - MTA 송수신 : POP

-

MTA - MTA 송수신 : SMTP

사용자 에이전트(User Agent)

- 메일을 송수신 하기 위해 이용하는 프로그램

메일 전송 에이전트 (Mail Transfer Agent)

- 받는 메일서버(POP3 – Post Office Protocol)

: UA와 MTA 서버 사이의 연계 프로토콜 - 보내는 메일서버 (SMTP – Simple Mail Transfer Protocol)

: 메일 전송 요청을 의뢰할 서버로 메일을 전송하는 프로토콜

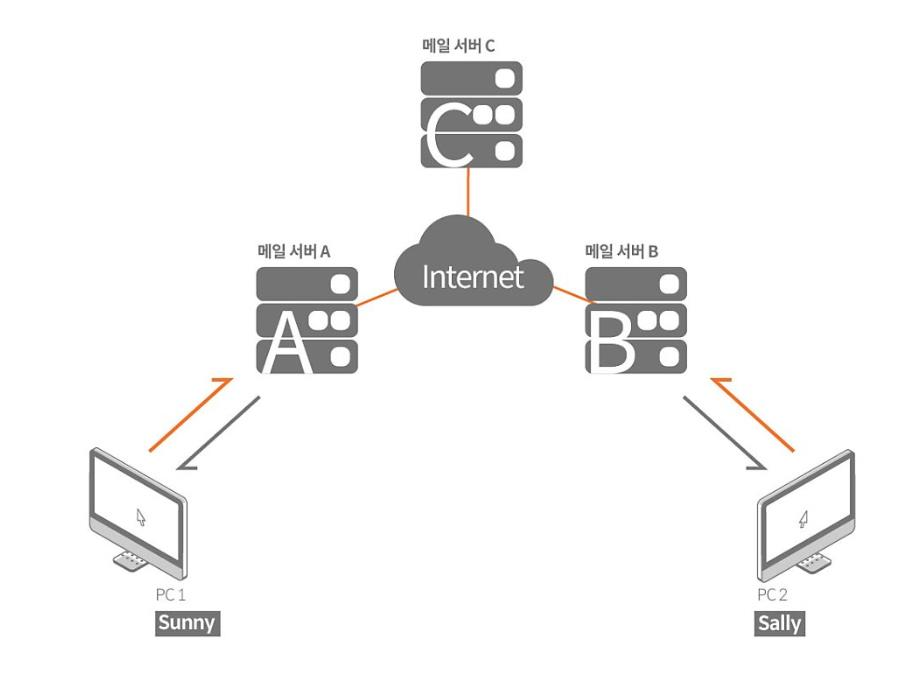

SMTP와 POP 서비스의 관계

SMTP

-

전자 메일 전송은 SMTP 프로토콜을 지원하는 호스트 사이에 이루어짐

-

메일을 보내는 과정

- SMTP 클라이언트가 TCP를 이용해 SMTP 서버와 세션을 설정

- SMTP 서버에 메일을 보내는 데이터 전송 단계를 진행

- 메일 전송을 완료하면 TCP 연결 해제 단계가 진행, SMTP 세션이 종료

- 구조

: SMTP 클라이언트와 SMTP 서버 사이의 데이터 전송 규칙

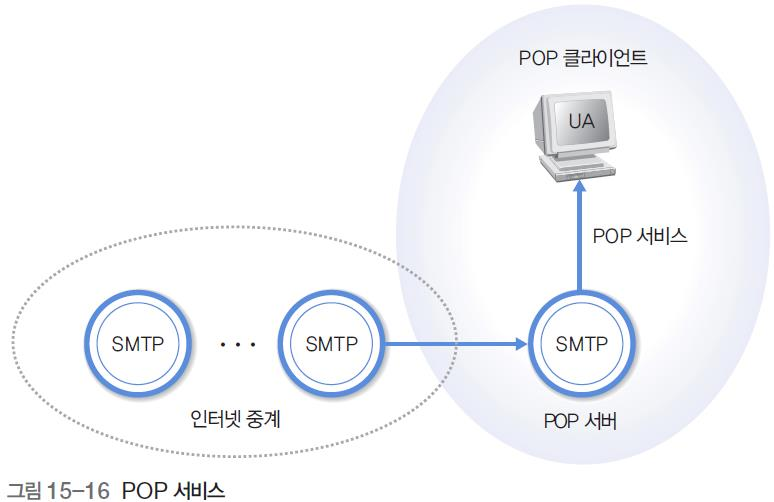

POP와 SMTP

- POP 서비스 : SMTP와 별도로 SMTP 서버와 PC/스마트폰을 연동

POP 서비스

POP과 SMTP와의 비교

- POP

: POP 명령과 응답

: TCP 110번 Well-known포트를 이용

: 메일 다운로드 과정에서 사용자 인증 허가가 반드시 필요 - SMTP

: SMTP 명령과 SMTP 응답

: TCP 25번 Well-known포트를 이용

: 메일 송수신 과정에서 수신자의 인증 허가를 받을 필요가 없음

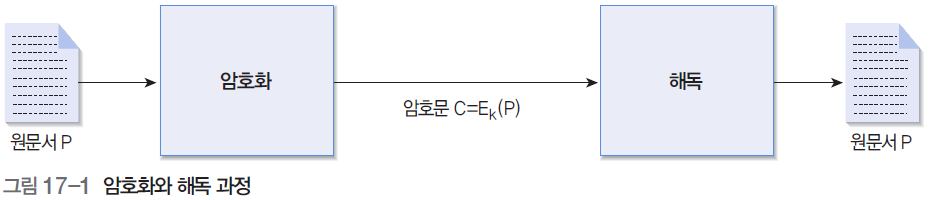

암호화와 네트워크 보안

- 네트워크는 개방형 시스템으로 외부 노출 가능성이 있음

- 메시지 읽기

: 전송 선로를 도청-> 암호화 기법으로 해결함 - 전송 방해

: 송수신자 간의 통신을 방해, 방화벽 기능을 통해 불법 사이트에 접속하지 못하도록 차단하는 것도 이에 해당 - 메시지 수정

: 전송되는 메시지의 내용을 수정, 교환 메시지의 의미를 왜곡함

암호화 관련 용어

- 암호화 : 내용을 변형하여 원래의 의미를 알아볼 수 없도록 변형하는 작업

- 해독 : 암호화된 문서를 원래 언어로 변형

- 원문서 : 암호화 전의 원본 문서

- 암호문 : 임의의 형태로 암호화한 문서

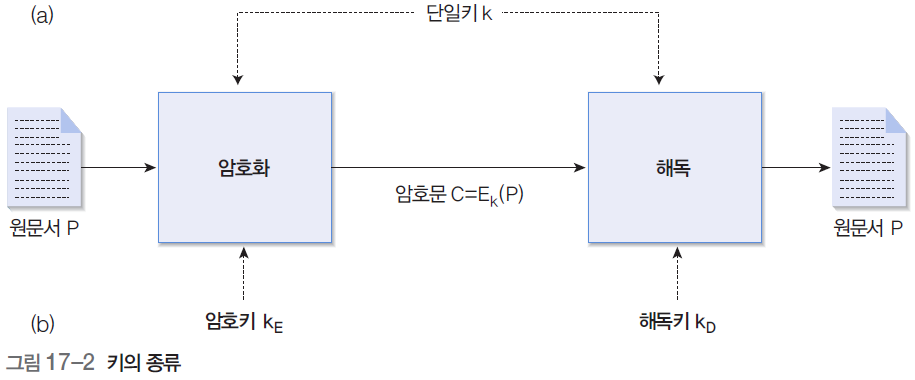

암호화 알고리즘

- 암호키 : 암호화 과정에서 사용하는 키

- 해독키 : 해독 과정에서 사용하는 키

- 대칭키 방식 : 암호키와 해독키가 같음

- 비대칭키 방식 : 암호키와 해독키가 다름

암호화 종류

대체 암호화

-

임의의 문자를 다른 문자로 대체하는 암호화

-

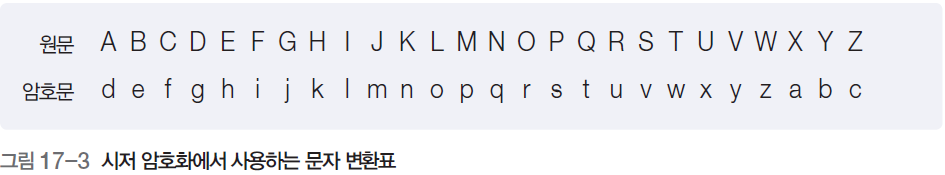

시저 암호화

: 알파벳 문자를 세 문자씩 오른쪽으로 이동하면서 대체 문자를 사용하는 방식

-

장/단점 : 단순하게 암호화를 하는 만큼, 쉽게 해독이 가능

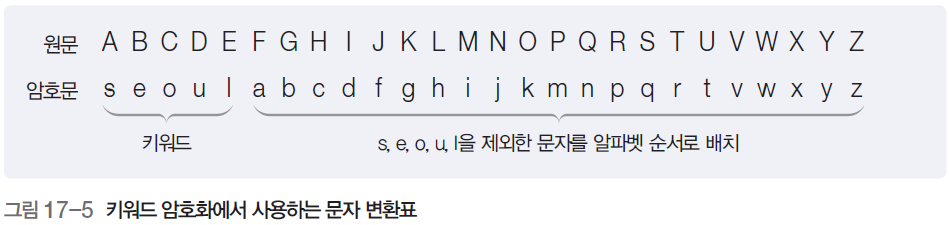

키워드 암호화

- 지정 단어를 암호문 앞줄에 적고, 키워드에 표시된 문자를 뺀 나머지 문자를 알파벳 순으로 기술하는 방식

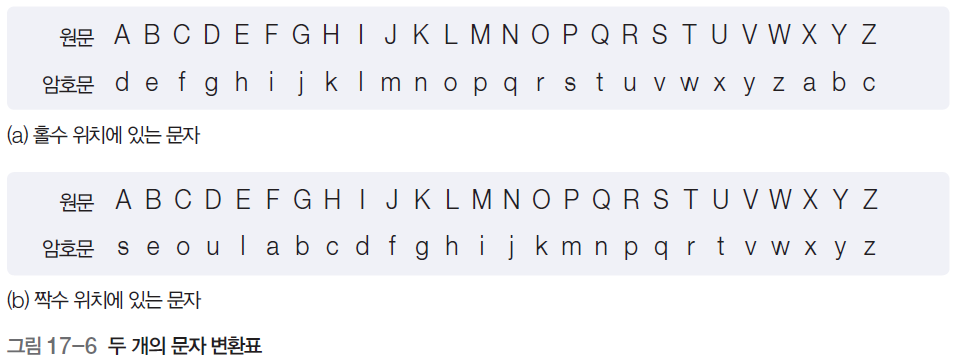

복수 개의 문자 변환표

- 문자 변환표를 둘 이상 사용

- 장점 : 원문서의 동일 문자가 암호문에는 다르게 암호화되므로 해독이 어려움

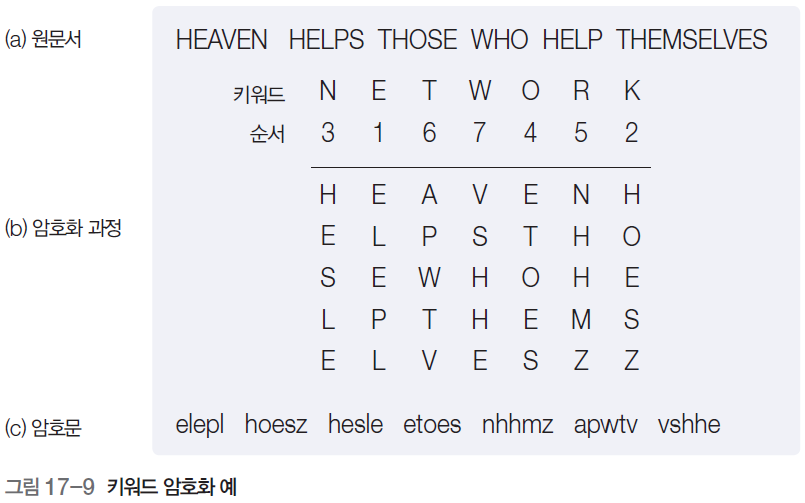

위치 암호화

- 문자의 배열 순서를 변경하여 암호화

- 컬럼 암호화 : 전체 문장을 컬럼을 기준으로 다시 배치

키워드 암호화

- 중복된 문자를 포함하지 않는 임의의 단어를 암호키로 제공

암호화 시스템

- 고성능 컴퓨터의 보급에 따라 연산 속도가 빨라져 알고리즘의 복잡도를 높이는 방식으로 암호화를 하게 됨.

: DES와 RSA 알고리즘

DES 알고리즘

- 비밀키 (대칭키)

- 암호키와 암호문을 해독할 때 사용하는 해독키가 같음

- 비공개키 알고리즘 : 외부 사용자에게 노출되지 않아야하는 암호키로 암호화됨

- 암호화를 64비트 단위로 수행, 암호키의 크기는 56비트

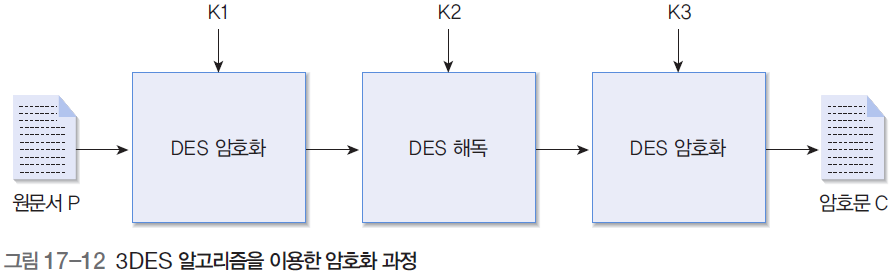

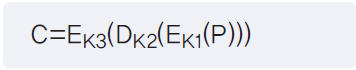

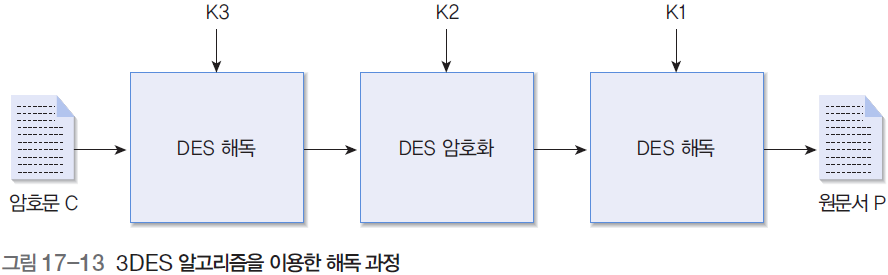

3DES 알고리즘

- 세 번의 DES 알고리즘을 수행하는 3단계 DES 알고리즘

- 구현이 쉬우나 DES 알고리즘에 비하여 3배 이상 속도가 느린 단점이 있음

- 전체적으로 168비트의 키를 지원하여 보안 기능이 한층 강화됨

-

키 K1로 DES 암호화, 키 K2으로 DES 해독, 키 K3으로 DES 암호화를 수행

-

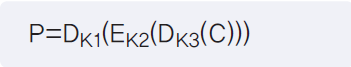

키 K3으로 DES 해독, 키 K2으로 DES 암호화, 키 K1으로 DES 해독

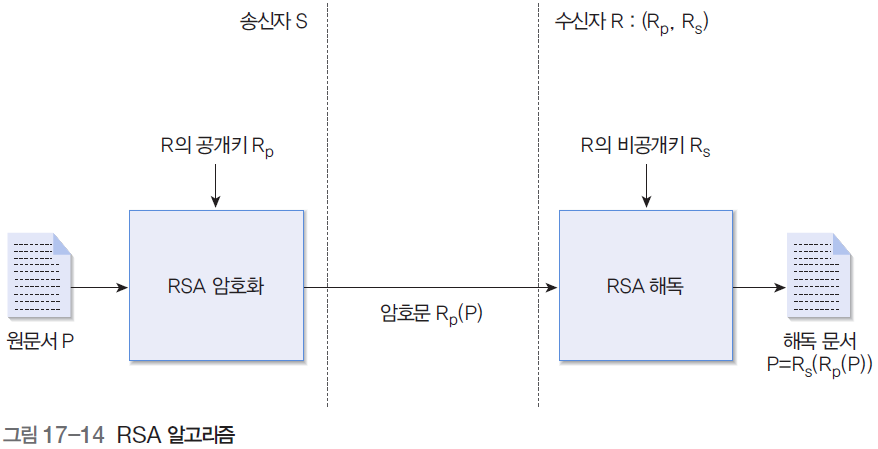

RSA 알고리즘

- 공개키 알고리즘

: 암호키와 해독키가 동일하지 않은 방식

: 암호키가 외부에 공개되어 있어도 해독키를 모르면 암호문을 해독할 수 없음

: 두개의 암호키 (공개키, 비공개키) 조합을 사용

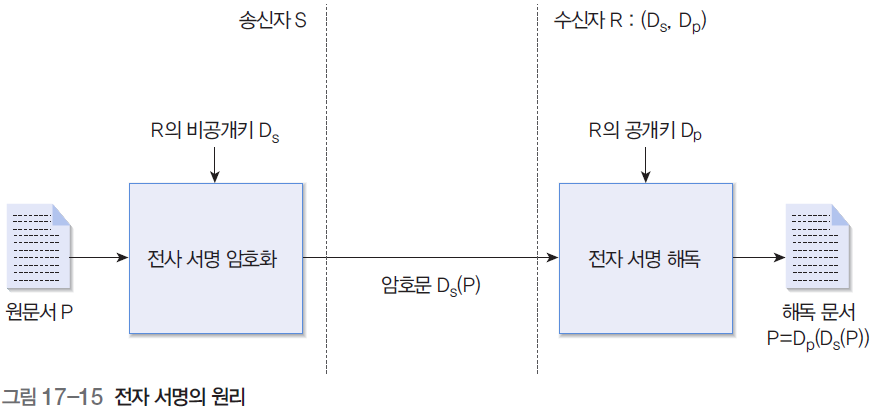

전자서명

- 사용자의 인증 기능 제공

- RSA 알고리즘과는 반대 원래

- 비공개키 알고리즘과 공개키 알고리즘의 조합을 사용

보안 프로토콜

보안 프로토콜의 개요

-

보안 문제 위협 요소

: 전송 데이터를 중간에서 감청하거나 임의로 변경하는 경우

: 호스트 데이터에 위해를 가하는 등 직접적으로 호스트 내부에 침입하는 경우

: 과도한 트래픽을 발생시켜 특정 호스트의 통신을 방해하는 경우 -

감청

: 허가 받지 않은 자가 전송 중인 데이터를 얻어내는 것

: 유선의 통신 선로에서 패킷 감청

: 무선 통신 환경에서는 감청이 더욱 용이 -

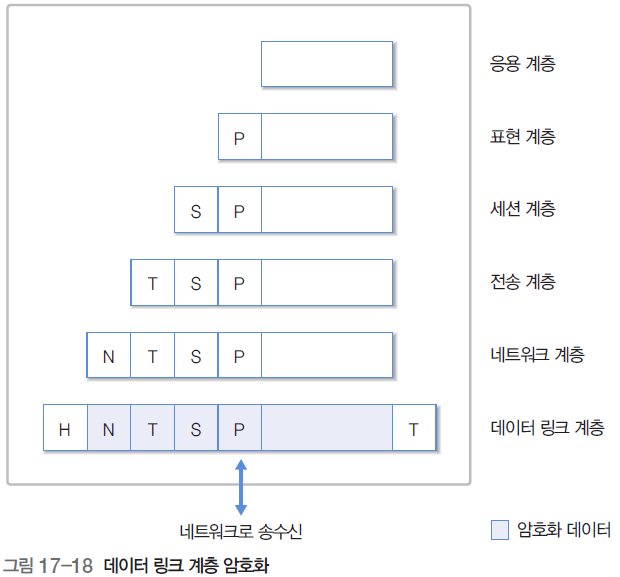

암호화 (데이터 링크 계층)

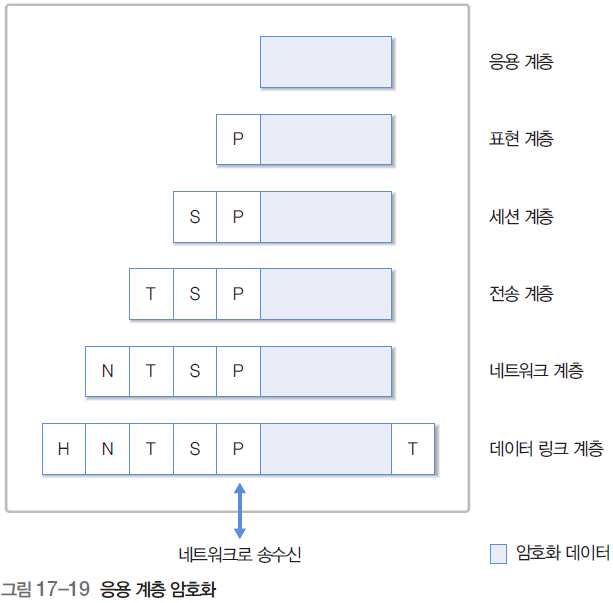

- 암호화(응용 계층)

트레픽 제어

- 특정 호스트가 누구와 통신을 많이 하는지의 정보도 네트워크 보안에 포함됨

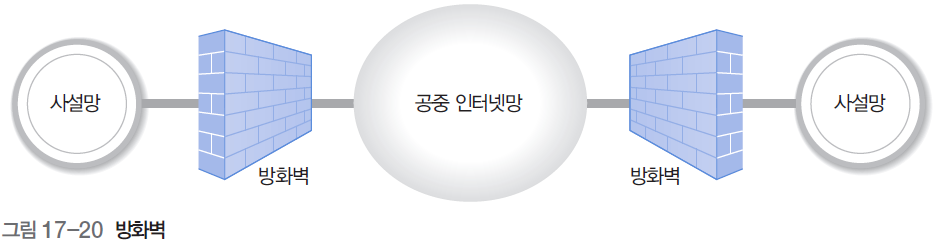

방화벽

- 패킷 필터링 및 악의적 사용자 감시

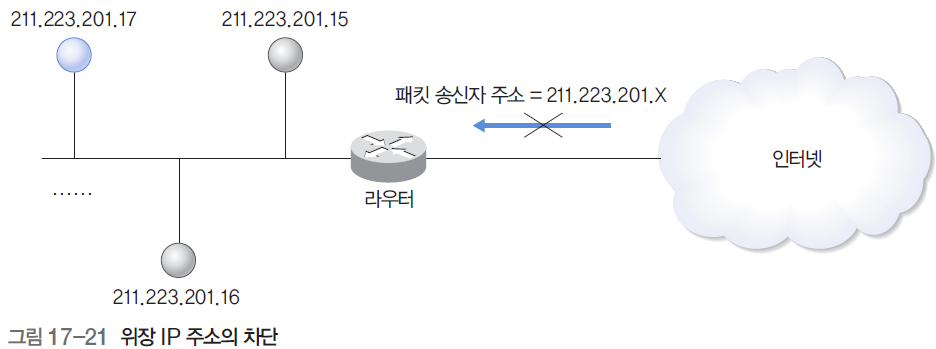

라우터를 이용한 방화벽 구현

-

외부망과의 중개 기능을 수행하므로 간단하면서도 매우 효과적

-

IP주소 기반 : 위장 IP 주소의 차단

-

포트 번호 기반 : 특정 서비스의 이용을 차단

-

같은 IP주소가 네트워크 밖에서 오면 차단

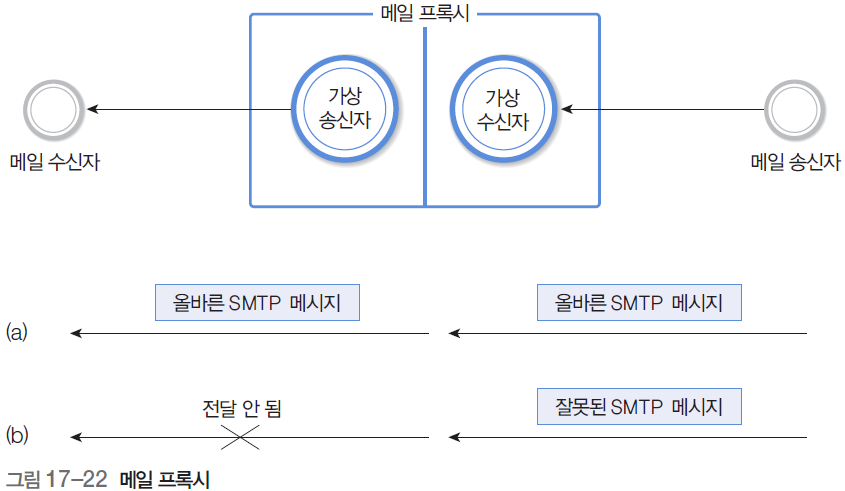

프록시를 이용한 방화벽

- 라우터 : 네트워크 계층과 전송 계층의 헤더에 기초하여 방화벽 기능을 수행

- 프록시 : 가상의 응용 프로그램을 시뮬레이션 하는 방화벽

정말 유익한 글이었습니다.