Linux

1.웹로그를 확인해 보자!

시나리오!요구사항\-08:Jul/2021:10:50:00부터 10분간 정보 요구출력은 IP만중북 IP 베제 후 건수 출력, 내림차순로그 확인/var/log/httpdroot@server1 httpdaccess_log access_log.txt error_log여기

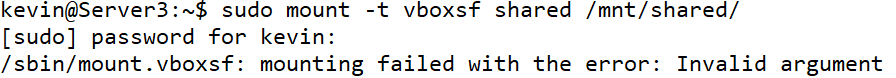

2.window와 linux 파일 공유 ubuntu 18.04 오류 해결(trouble shooting)

윈도우의 shared 디렉터리와 리눅스에 /mnt/shared/ 디렉터리를 공유시키려고 다음과 같은 명령어를 실행mount -t vboxsf shared /mnt/shared/위와같은 오류 발생sudo apt-get upgrade; -------------업그레이드s

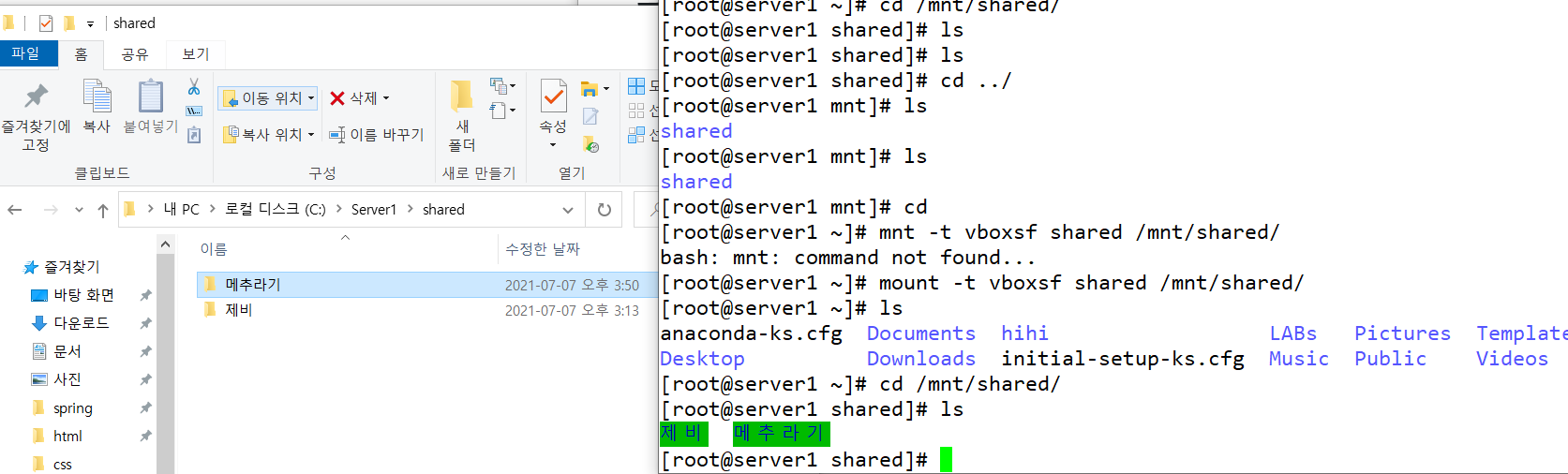

3.윈도우와 리눅스에 파일을 공유해보자!

\--hgfs : 이기종간의 디렉터리 공유 설정 ---> Samba(윈도우에서는 ubuntu가 해줌)Host windows -> c:\\server1\\sharedGuest Linux -> /mnt/shared이 둘을 공유할 때 mnt -t 사용윈도우 버츄얼 박스에서

4.리눅스에 커널이 안붙는 경우

yum update kernel\*yum -y install gcc kernel-devel kernel-headers dkms make bzip2rebootmount -t vboxsf shared /mnt/shared/하면 윈도우와 mount할 수 있다

5.클러스터내 호스트들간 신뢰 관계 구축

클러스터 신뢰관계 구성/etc/hosts ssh server1 이거 될까?당연히 안됨 why?신뢰관계가 아니기 때문그래서 etc/hosts에 등록을 해줘야함 vi /etc/hosts127.0.0.1 localhost localhost.localdomain local

6.http 방화벽 허용 shell 만들기

우선 아파치 서버를 설치 후 시작한다.yum -y install httpd systemctl start httpdsystemctl status httpd실행해도 window에서는 못들어감why? 포트를 허용하지 않았기 때문에firewal-cmd --add-service

7.호스트들이 지금 무슨 명령어를 치고 있을까?

호스트들이 지금 무슨 명령어를 치는지 알고 싶을 때방법은 shellvi /etc/bashrc6번째 줄에 export PROMPT_COMMAND='RETRN_VAL=$?;logger -p local6.debug "$(whoami)$$: $( history 1 | sed

8.memory monitoring log 수집 시나리오

1) 24시간 기준으로 sar를 수집한다 -> 후에 cron으로 자동화 예정2) 수집된 로그는 날짜별로 로그파일명을 작성하고, 백업서버(2번)의 /Backup/LOG 디렉토리에 보관한다.sar 수집 명령어sar 2 3 sar을 2초마다 3번 수집해라sar 2

9.리눅스 vi 편집기 단축어 모음 업데이트 중

2021-07-06setnu 행 번호 nonu 행 번호 삭제 \[\[ 맨앞]] 맨뒤:w sv2 다른이름으로 저장:!ls 실행결과 확인 후 다시 vi로alt 누르고 드래그시 선택 드래그 가능:21,38 w svc_21to38 21라인부터 38라인까지 svc_21to2

10.파일을 찾고 명령어를 내린 후 메일 보내기!

파일을 찾는 명령어는 find파일을 찾는 방법은 다음과 같은 4가지가 있다find -name 파일 이름 \-type 파일 종류 \-user (loginid) \-perm (접근권한)find / -name fire\*

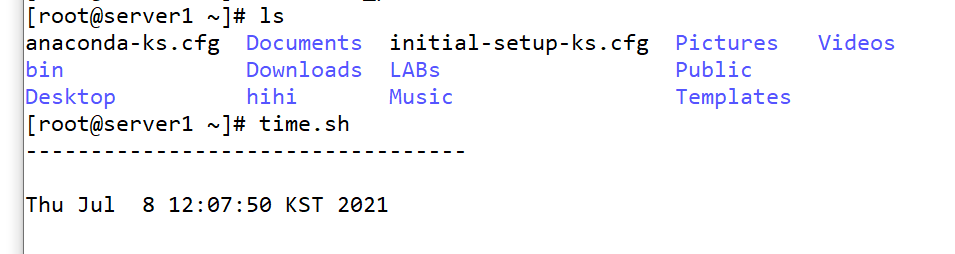

11.다른 디렉터리에 있는 파일을 경로 없이 실행해 보자

절대경로echo \\$PATH윈도우에 환경변수와 같은 개념(절대 경로라고 부른다)root@server1 mail/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/root/bin여기에 속해있는 파일은 앞에 경로를 붙일 필요없이 실

12.내 파일에 권한을 주어보자

\--권한 = permission = privilege사용자-사용자그룹-기타사용자drwxr-xr-x. 2 root root 4096 Jul 8 15:04 perm_dir\-rw-r--r--. 1 root root 0 Jul 8 15:04 perm_filedrw

13.서버를 세팅 후 그래픽 모드에서 텍스트 모드로 바꿔라

Centos 나 ubuntu를 설치하게 되면우리가 흔히 보는 윈도우 형식의 그래픽 모드가 출력된다.하지만 실제 기업에서 그래픽 모드로 쓰는건 초기값 설정할 때 뿐 나머지는 텍스트 모드로 사용하게 된다!그래서 오늘은 그래픽 모드를 텍스트 모드로 바꾸는 작업을 할것이다작업

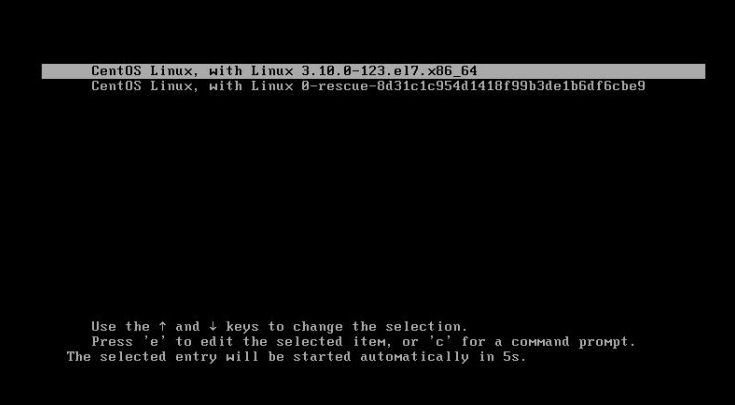

14.centos7 root 비밀번호를 잊어버렸을 때 복구해 보자!

초기 리눅스 진입화면에서 e를 누른다누른 후 방향키를 이용하여 맨 아래로 이동하면 이 부분을 찾을 수 있다여기에 를 ro로 바꿔주고rhgb quiet를 init=/bin/bash로 바꿔준다.이후 ctrl-x를 입력!부팅과정 후 프롬프트 창이 나오면 passwd 명령을

15.passwd의 알고리즘을 바꿔보자

우선 유저 2명을 만들어 봅니다root@server1 ~]root@server1 ~둘을 같은 비밀번호로 설정root@server1 ~clouduser1:$6$/tGwHo99$frFIu2LunqYMv0n7TpmsjyOIySUsFfnFvLWwWjR5JNZGNWuxMc2ka

16.user에 group을 할당해 주자

사용자를 생성하면 별다른 설정이 없다면 새로운 그룹이 생성74 apache:x:48: 75 scott:x:1001: 76 blue:x:1002: 77 abel:x:1003: 78 user1:x:1004: 79 user2:x:1005:

17.신입사원 계정에 공통 파일을 넣어보자

새로운 계정들에게 공통 파일을 항상 주자프로그램 가이드라인과 조직도가 든 파일을 신입 사원 계정에 포함시켜보자/etc/skel에 속한 파일들은 새로 만드는 계정에 공유된다!조직도와 가이드라인이 담겨진 README 파일을 생성 후 /etc/skel 폴더에 옮겨준다root

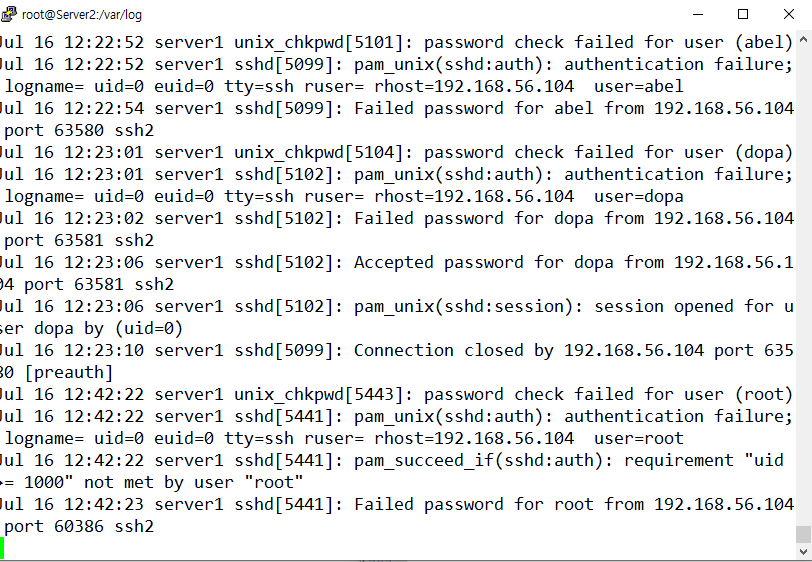

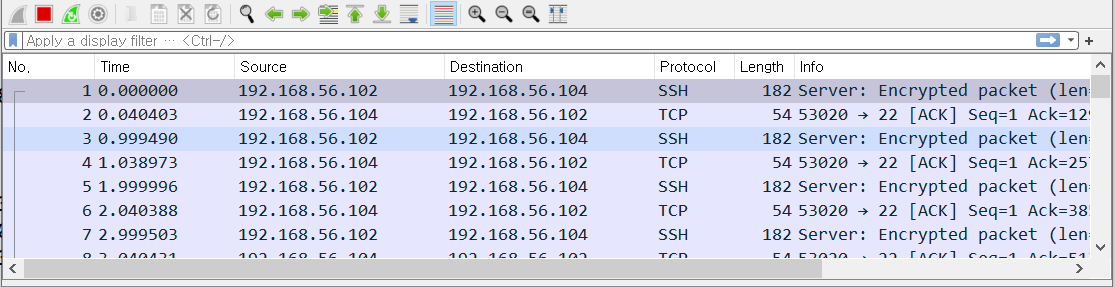

18.root 접속을 관리해보자

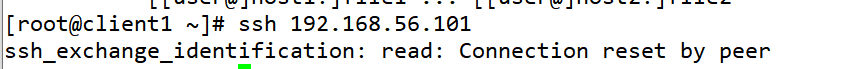

사용자 보안 관리는 기업에서 필수적이다정보보안감사 권고사항에도원격에서의 root 접근 금지를 명시하고 있다!개인 사용자라 root를 사용하고 있지만 규정대로라면 불가능규정대로 root를 사용하지 못하게 하고 싶다면?1.ssh에 root 접근 허용 하지 말 것vi /et

19.시스템에 남아있는 퇴사자의 계정 정보를 수집하고 삭제해보자

갑자기 직원이 퇴사하였다.이 직원이 쓰던 계정이 하던 일을 확인하고 삭제해 보자우선 userdel 기능에 대하여 자세하게 알아보자퇴사자 이름이 clouduser라고 가정했을 때userdel clouduser를 실행하면완전히 삭제 되는 것이 아니라 /etc/passwd에

20.퇴사자의 계정 정보를 수집하고 삭제해보자

갑자기 직원이 퇴사하였다.이 직원이 쓰던 계정이 하던 일을 확인하고 삭제해 보자우선 userdel 기능에 대하여 자세하게 알아보자퇴사자 이름이 clouduser라고 가정했을 때userdel clouduser를 실행하면완전히 삭제 되는 것이 아니라 /etc/passwd에

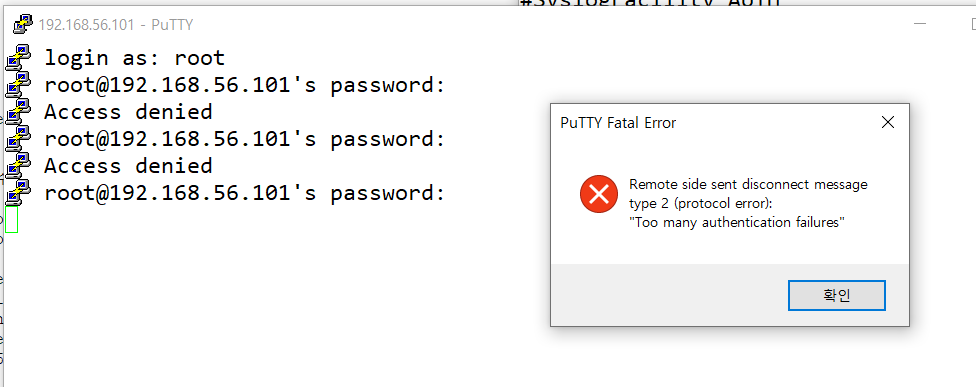

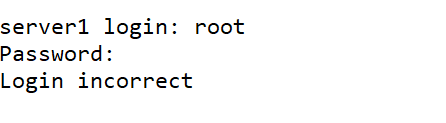

21.최대 로그인 실패 횟수를 줄여보자

누군가계속해서 잘못된 passwd로 로그인을 시도 한다.centos7 기본설정인 6번은 너무 많은 것 같아 3번으로 줄이고자 한다.vi /ssh/sshd_config로 이동 후/MAX 검색\\\\\\PermitRootLogin yes\\MaxAuthTries 3MaxA

22.telnet을 설치하고 접속해보자

telnet 설치yum -y install telnet\*root@server1 ~telnet을 시작해준다!root@server1 ~● telnet.socket - Telnet Server Activation Socket Loaded: loaded (/usr/lib

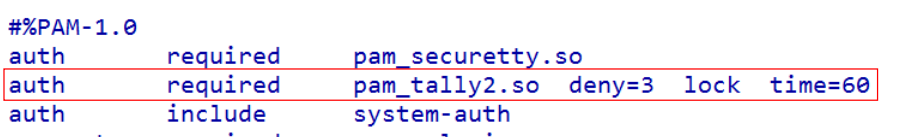

23.root가 telnet에 로그인할 수 있게 해보자 + 보안설정

1.Telnet에 root로 로그인현재 root에서 telnet으로 접속되지 않는 이유는PAM에서 root를 허용하지 않는 정책이 설정되어 있기 때문root로 접근하고자 한다면vi /etc/securetty에서 하단에 pts/0 ~ pts/10을 하단에 추가하고 저장한

24.리눅스에 oracle을 설치해 보자(1)

1.소유자 그룹 생성소유자 oracle그룹: 기본그룹 (oinstall, GID=5001), 보조그룹(dba(5002),oper(5003),asmadmin(5004))groupadd -g 5001 oinstallgroupadd -g 5002 dbagroupadd -g

25.새 계정에 새로운 업무를 부여해보자

새로운 user4에게 유저생성과 삭제 업무를 부여할 것이다sudo 는 특정작업을 root 권한으로 수행vi /etc/sudoers 100 root ALL=(ALL) ALLroot 계정은 어디서나 무엇이든 할 수 있다!user4에게 유저생성과 유저삭제 업

26.의존성 있는 rpm을 삭제해 보자

rpm 삭제할 때 의존성 문제로 삭제가 안될 때가 있다!어떻게 하면 의존성 있는 파일을 삭제할 수 있을까우선 rpm에 대하여 알아보자rpm은 패키지 설치로 바이너리 파일로 되어 있어 컴파일이 필요없다주요 명령어들rpm --versionrpm -Uvh신규 및 기존 설치r

27.yum 설치를 더 빠르게 해보자

국내에서는 centos에 기본으로 깔려있는 것보다 Daum.repo가 더 빠르다.cd /etc/yum.repo.d로 이동한 후vi Daum.repobasename=CentOS-\\$releasever - Basebaseurl=http://ftp.daumkaka

28.Linux에 MariaDB를 설치해보고 윈도우에서 확인해보자

원하는 버전의 mariadb를 다운받고 싶다면https://downloads.mariadb.org/여기로 접속해서 원하는 mariadb 버전을 선택한후MariaDBYUM 저장소 항목을 복사하여cat > MariaDB.repo이곳에 넣어준다이후sudo yum i

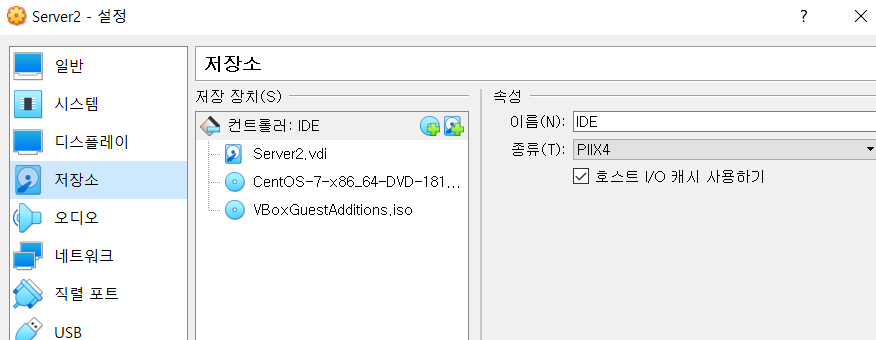

29.서버에 새로운 디스크를 부착해 보자

1번 서버를 오라클 서버로 재구성오라클 전용 디스크 요구(30G)1단계 server1_ORCL 디스크 추가(/dev/sdb1)시스템을 종료한 후버츄얼 머신virtualbox 설정에 저장소에서 하드디스크 추가를 누른후동적할당으로 30GB dvi를 추가한다정상적으로 추가가

30.badblock들을 검색해보자

장치의 배드 블록을 검사하는 방법!badblocks주로 신규서버 및 디스크 세팅 후 검사한다!!단순 검사만 하고 싶다면badblocks -v /dev/sdb1검색결과를 파일로 저장하고 싶다면badblocks -v -o bad.out /dev/sdb1확인!!root@se

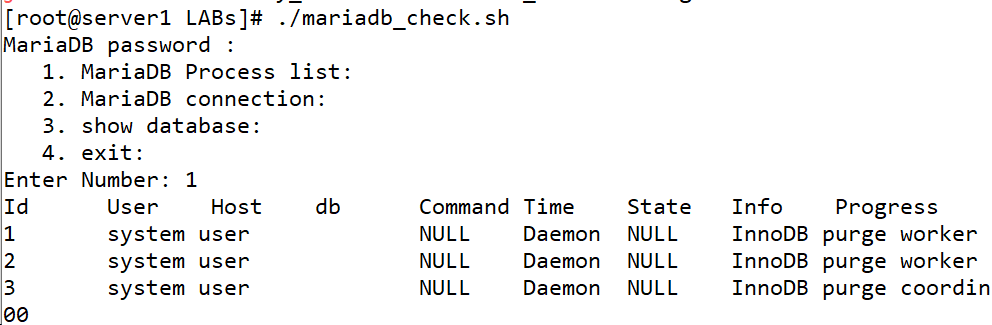

31.mariadb를 쉘로 간편하게 실행해보자

mariadb를 간단하게 체크할 수 있는 쉘스크립트를 만들어 보았다!!vi mariadb_check.shecho -n "MariaDB password : " stty -echoread mariadbpw stty echowhile :doecho ' 1

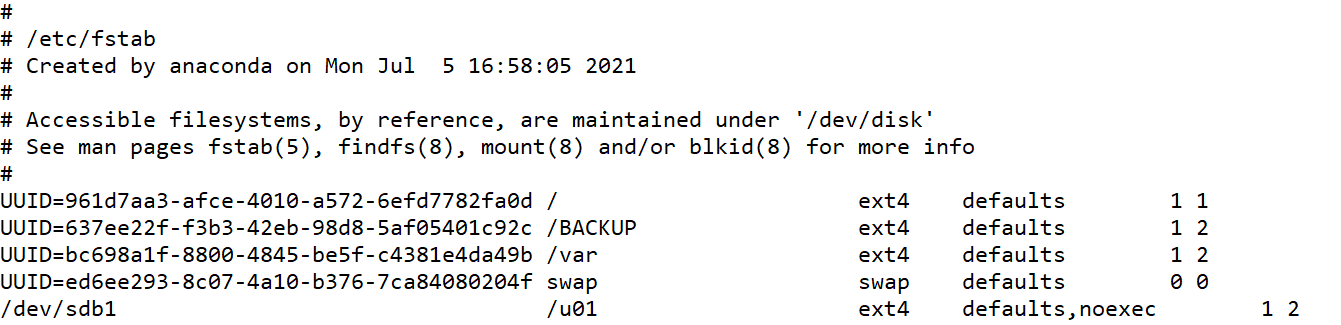

32.회사 dev에 침투한 백도어를 실행 못하게 해보자

해커의 시도로회사 장치에 백도어가 설치되었다면 큰일이 날 것이다하지만 걱정할 필요 없다 우리 device는 백도어파일이 실행되지 않게 설정했기 때문이다!!어떻게 device에서 실행파일을 실행하지 못하게 할까?바로 vi /etc/fstab에서 설정할 수 있다!!여기서

33.파일이나 디렉터리를 압축해보자

파일 아카이브란 원래 여러 파일이나 디렉터리를 묶어서 마그네틱테이프와 같은 이동식 저장 장치에 보관하기 위해 사용하는 명령을 말한다다른사람과 파일을 주고받거나 백업을 하기위해 사용!!!!주의tar는 압축파일이 아님!!tar = tape archivetar 기능과 옵션!

34.오라클 db서버를 만들기 위해 swap 용량을 확장해 보자

현재 서버를 오라클 db서버로 만들고 싶다하지만 오라클 서버에는 swap용량이 최소 5기가가 필요 ㅠㅠ현재 swap 용량은 4gswap 용량을 확장해야한다!!root@server1 ~ total used free

35.server1의 로그를 server2에서 확인해보자

rsyslog.conf를 통해 server1의 로그를 server2에서 확인할 수 있다!!rsyslog는 514번 포트를 사용tcp와 udp 프로토콜 layer4를 사용해서 패킷 메시지를 전달한다메시지 패킷은 보통 udp 패킷을 통해 전달하나 tcp도 사용하긴 한다그래

36.host들의 수상한 행동을 감사해보자

/var/log/audit/감사로그로서audit log는의심가는 활동에 대한 모니터링을 제공한다1.관리자가 해당 활동을 지정할 수 있다2.auditctl 명령어로 활동을 설정3.auditsearch 명령어로 감사로그를 조회할 수 있다!/etc/passwd를 조회하는 행

37.NFS서버를 구축해보자

NFS서버란서로 다른 사용자들이 자신이 아닌 다른 사용자의 파일을 자신의 파일처럼 검색하고 수정할 수 있는 디스크를 공유하는 것을 말한다NFS 서버는 크게 2단계로 이루어진다1) server1을 NFS server 구성2)server2에서 server1의 NFS mou

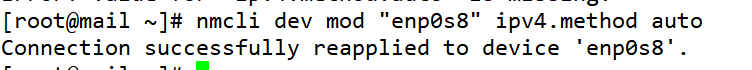

38.DHCP를 구성해보자

DHCP란OSI 7계층Dynamic Host Configuration Protocol동적으로 ip를 할당해주는 프로토콜이다ip를 자동으로 생성OSI 3계층nmcli를 이용해 ip를 자동으로 생성해보자현재 사용중인 이더넷(2계층) enp0s8nmcli 명령어를 통해 자동

39.서버에서 화이트리스트와 블랙리스트를 등록해보자

화이트 리스트 블랙 리스트 설정특정 서비스에 대해 접근자의 호스틀 체크해서 접근할지 못하게할지 정할 수 있다/etc/hosts.allow /etc/hosts.denyhost.allow host.denyvi /etc/hosts.allowsshd:192.168.56.1

40.DDos에 대비하여 ICMP를 차단해보자

디도스 공격으로 인한 피혜사례가 많다DDos 공격은 어떻게 이루어질까?보통 ping을 통해 icmp 패킷을 날려 이루어진다그렇기 때문에 icmp를 차단해 패킷을 날리지 못하게 하면 DDos 공격을 방지할 수 있다192.168.56.102에서 192.168.56.101로