보안

1.[보안] CIA (Confidentiality, Integrity, and Availability)

🚫 CIA와 그에 따른 보안 위협 | CIA | 설명 | 공격 | 공격설명 | 공격의 구분 | | --- | --- | --- | --- | --- | | Confidentiality (기밀성) | 비인가된 개체의 정보 접근, 무단 읽기 방지 | Snooping | 데이터에 대한 무단 접근 또는 탈취 &nbs...

2.[보안] 암호 기초 / 암호 개요

🔐 암호 기초 Kerckhoffs의 원칙 공격자가 시스템(암/복호화 방법)을 다 알고 있음. 오직 key만 안전하게 보관하면 됨. 즉, 암호 알고리즘은 비밀이 아님. Shannon Theory 강력한 암호: 혼돈(Confusion) + 확산

3.[보안] 암호 해독의 공격 종류

아래로 갈 수록 공격의 영향은 강력해짐공격자는 평문은 모르고 only 암호문만 아는 상태 공격 난이도 제일 어려움 일정 부분의 (랜덤하게 우연히 알게된 상태) 평문-암호문의 대응 쌍을 가진 상태평문과 암호문의 연관관계를 알아내면 공격가능암호문 단독 공격보단 효율적임많은

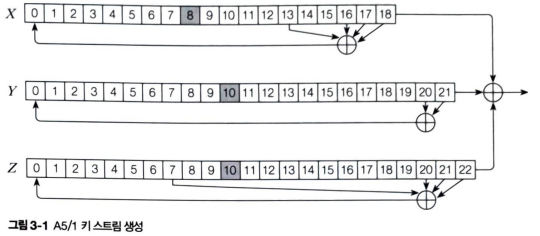

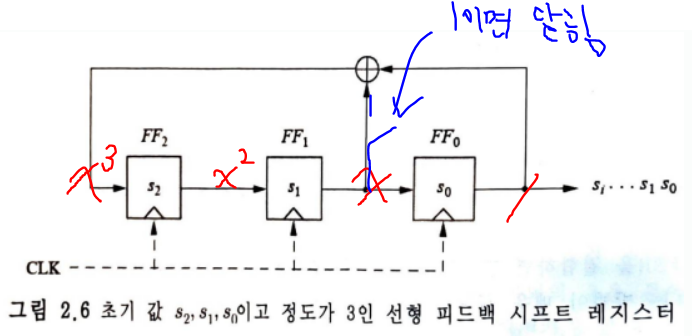

4.[보안] 대칭키 암호 1. 스트림 암호

대칭키 암호는 크게 스트림 암호와 블록 암호로 구분됨. 스트림 암호 먼저보고 블록 암호 이후에 보쟈~ 스트림 암호

5.[보안] 대칭키 암호 2. 블록 암호와 DES

Block Cipher 현대 자주 씀 일반 텍스트와 암호 텍스트는 고정된 크기의 블록으로 구성됨 이 고정된 크기의 블록을 하나의 키로 암호화함. key 재사용은 좋지 않음 → 조금씩 변화 시킴 평문 고정, 키 고정 → 평문이 ㅈㄹ 길어도 ㄱ

6.[보안(?)] 양자 컴퓨팅

양자컴퓨킹이란? 양자 컴퓨팅 : 양자 역학의 특징을 바탕으로 컴퓨터 기술을 개발하는 것을 중심으로 하는 연구 분야 양자 이론 : 물질과 에너지가 원자와 아원자 수준에서 어떻게 작용하는지를 설명하는 물리학의 한 분야 슈뢰딩거고양이 양자역학의 기본원리 양자 기술의 특성인

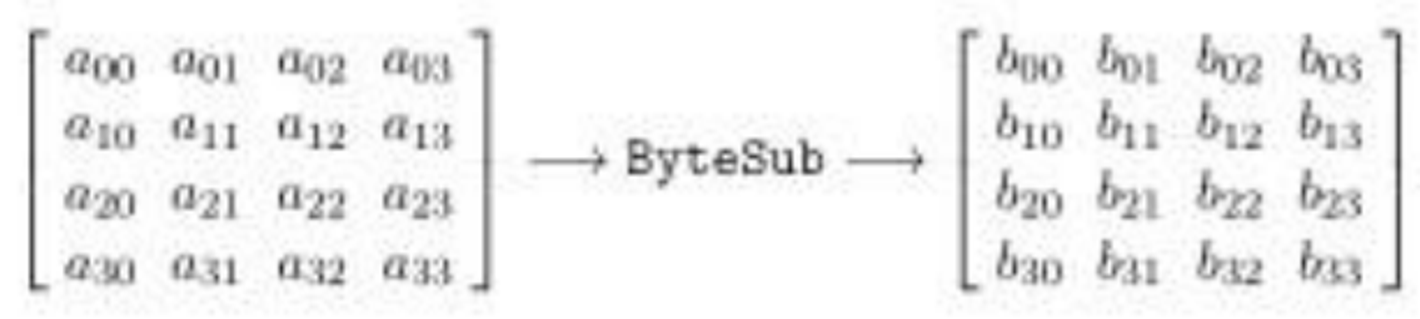

7.[보안] 대칭키 암호 2. 블록 암호 : AES

DES 키길이 56 개 작음 break 쉬움 -> AES 개발공격: 부르트 포스, 분석적 공격 불가 but 부채널 공격 가능SPN 구조블록 크기 : 128비트키 길이 : 128비트,192비트,256비트 세 개 중 가변 사용 가능키 길이에따라 키 스케줄링만 달라지고 나머

8.[보안] 🌟 Random Number Generator

보안에서 난수는 완죤완죤 랜덤해야해서 중요함기밀성 측면 : Random key 생성재사용 공격 방지 측면 Nonce 생성 : 재사용 공격 방지를 위해 한 번만 사용하는 의미 없는 덧붙이는 값random padding : 블록 암호와 같이 평문 길이가 요구하는 암호문 길

9.[보안] 암호 관련 수학 간단 정리

수의 범위가 좁을 경우 연산(+,-,\*,/)들을 자유롭게하기 어려움ex) 자연수는 덧셈을 자유롭게 가능 = 자연수는 덧셈에 대해서 닫혀있다ex) 자연수는 뺄셈에 대해서 닫혀있지 않다 3-5=-2ex) 자연수는 곱셈에 대해서 닫혀있다ex) 자연수는 나눗셈에 대해서 닫혀

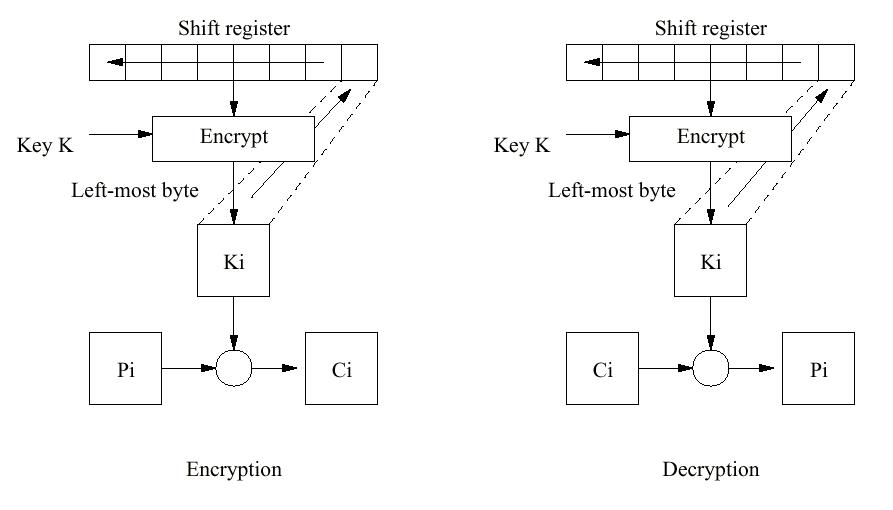

10.[보안] 블록 암호의 확장

블록 암호의 암호화 외 용도 스트림 암호화