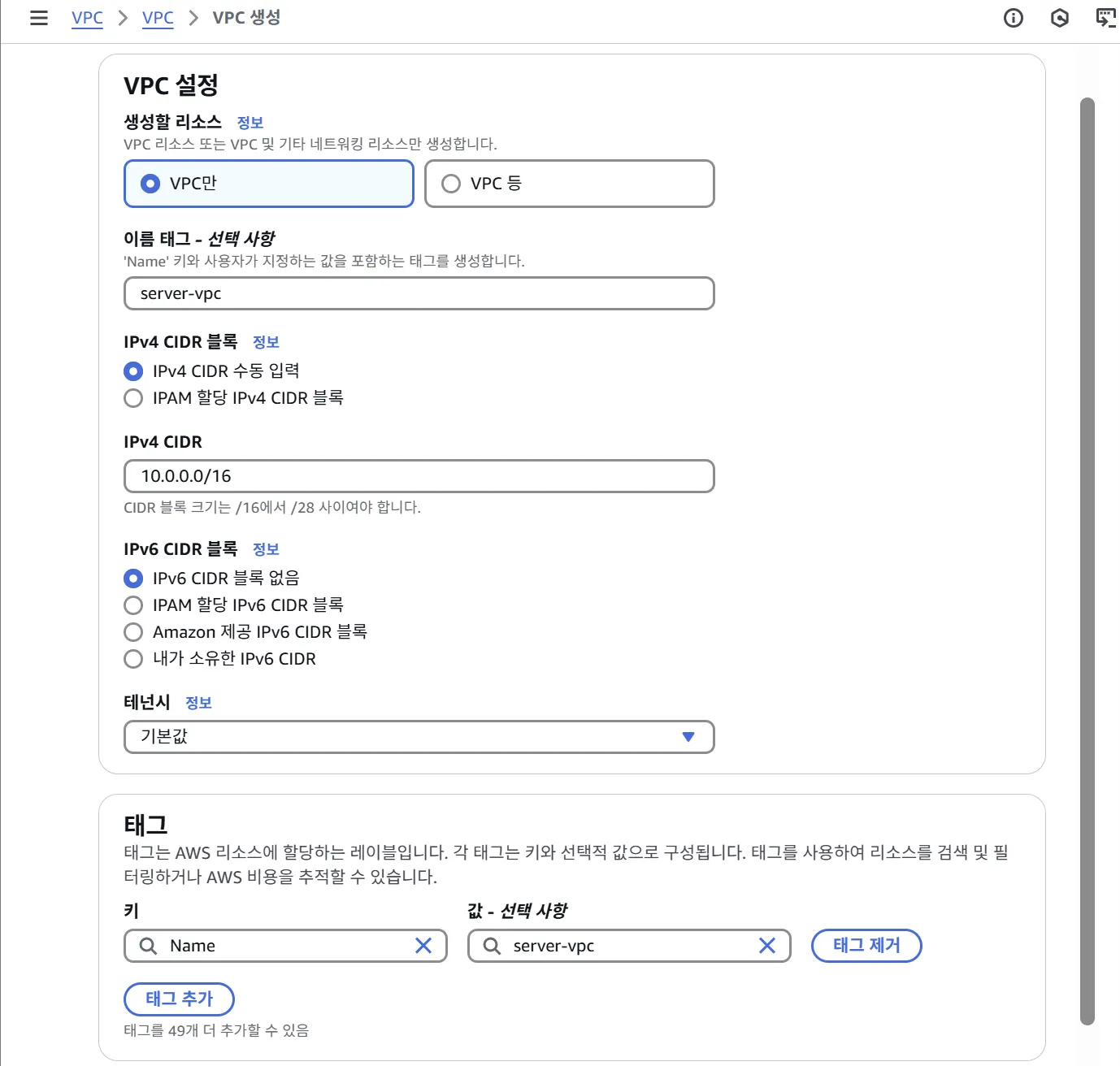

VPC 생성

Subnet 생성

Subnet을 VPC에 연결

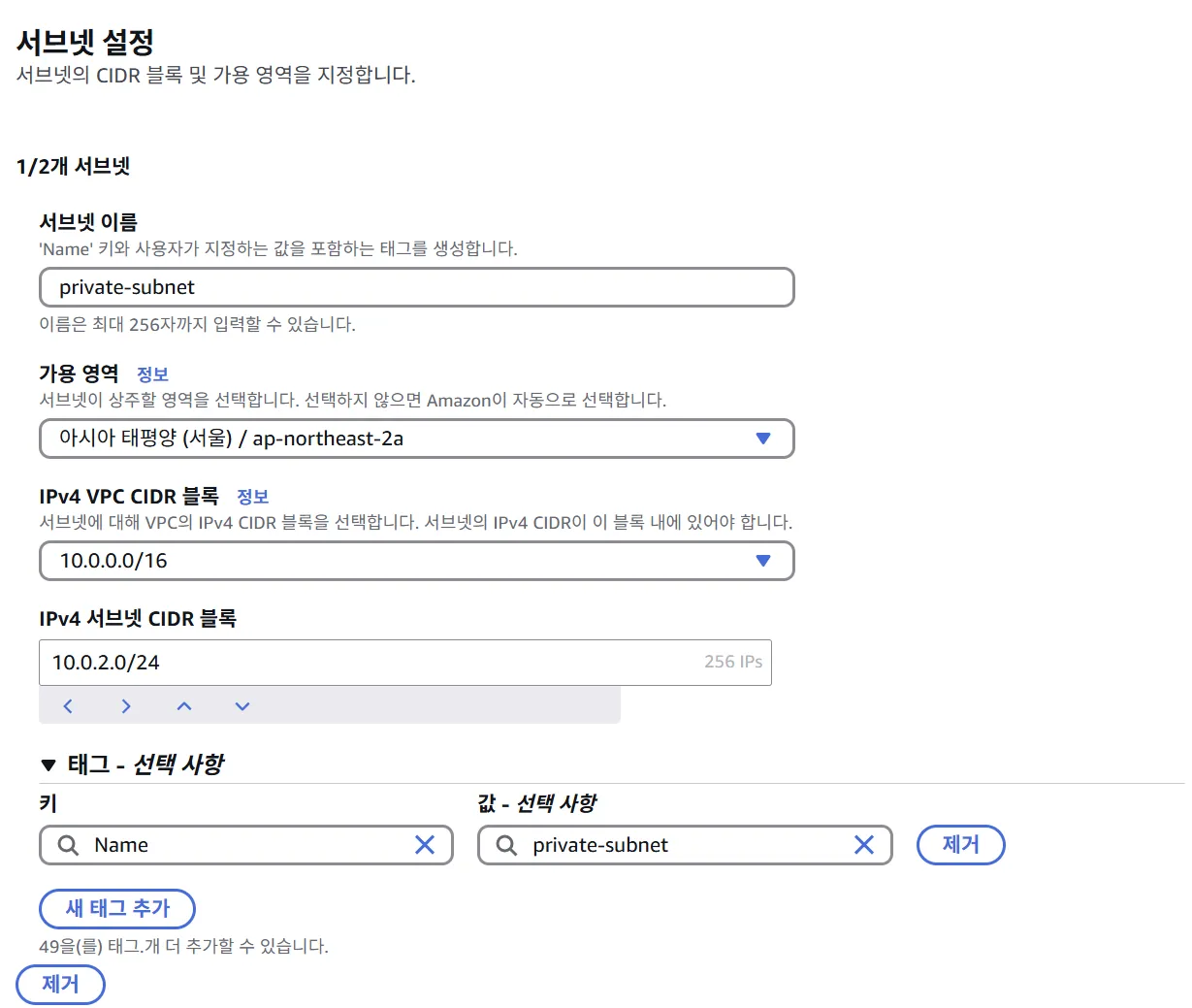

private subnet-1

10.0.2.0/24

가용영역 ap-norheast-2a

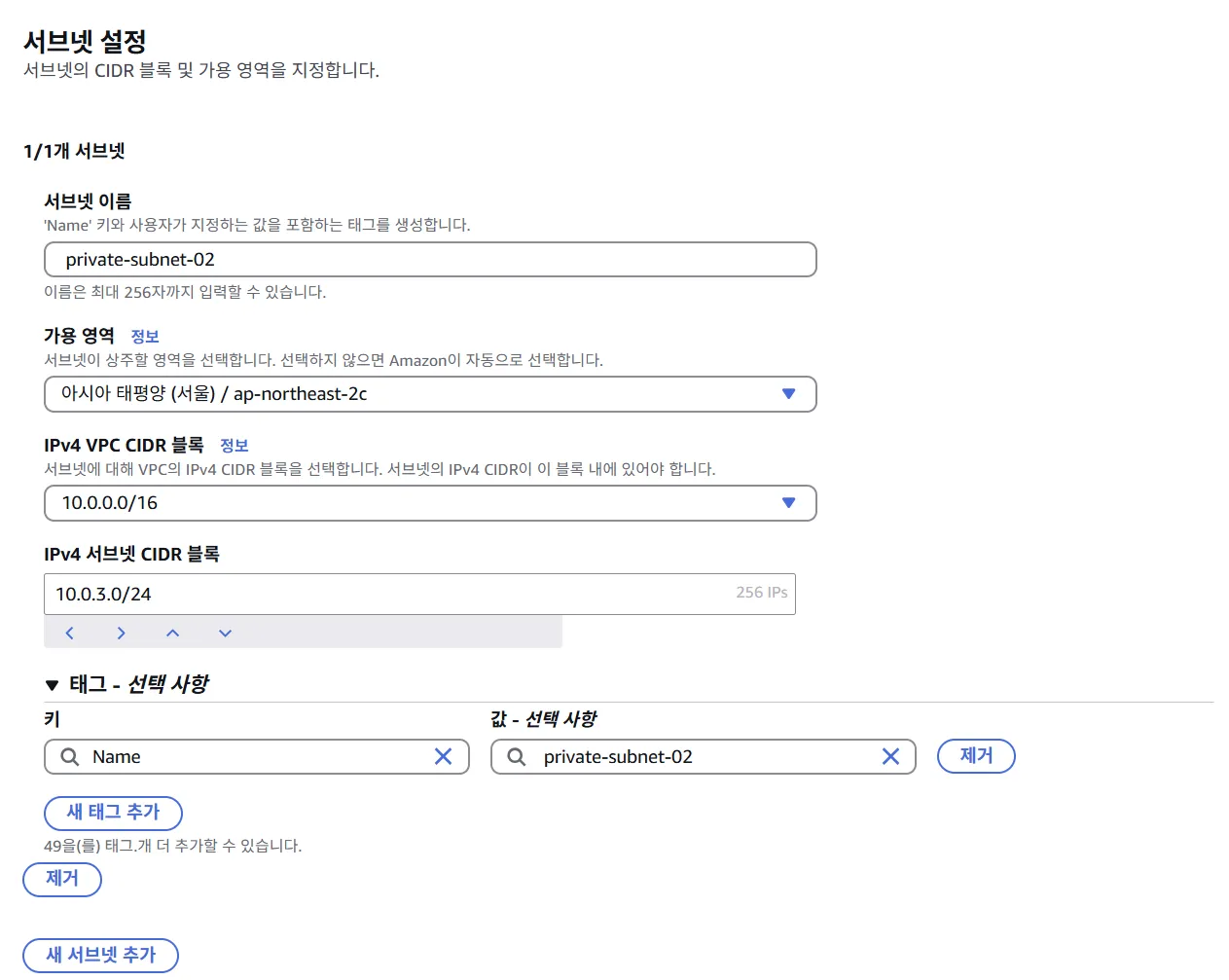

private subnet-2

10.0.3.0/24

가용영역 ap-norheast-2c

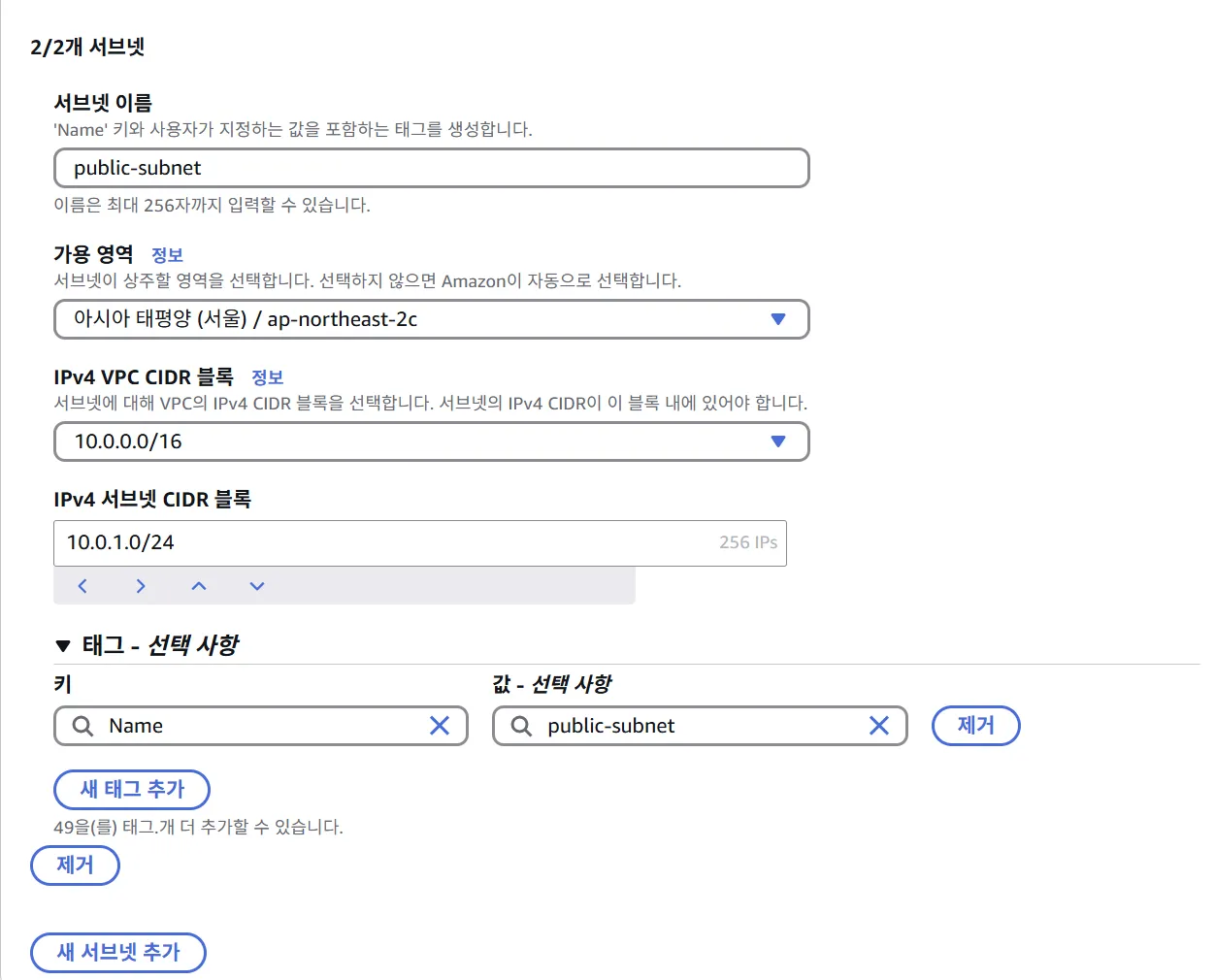

public subnet

10.0.1.0/24

가용영역 ap-norheast-2c

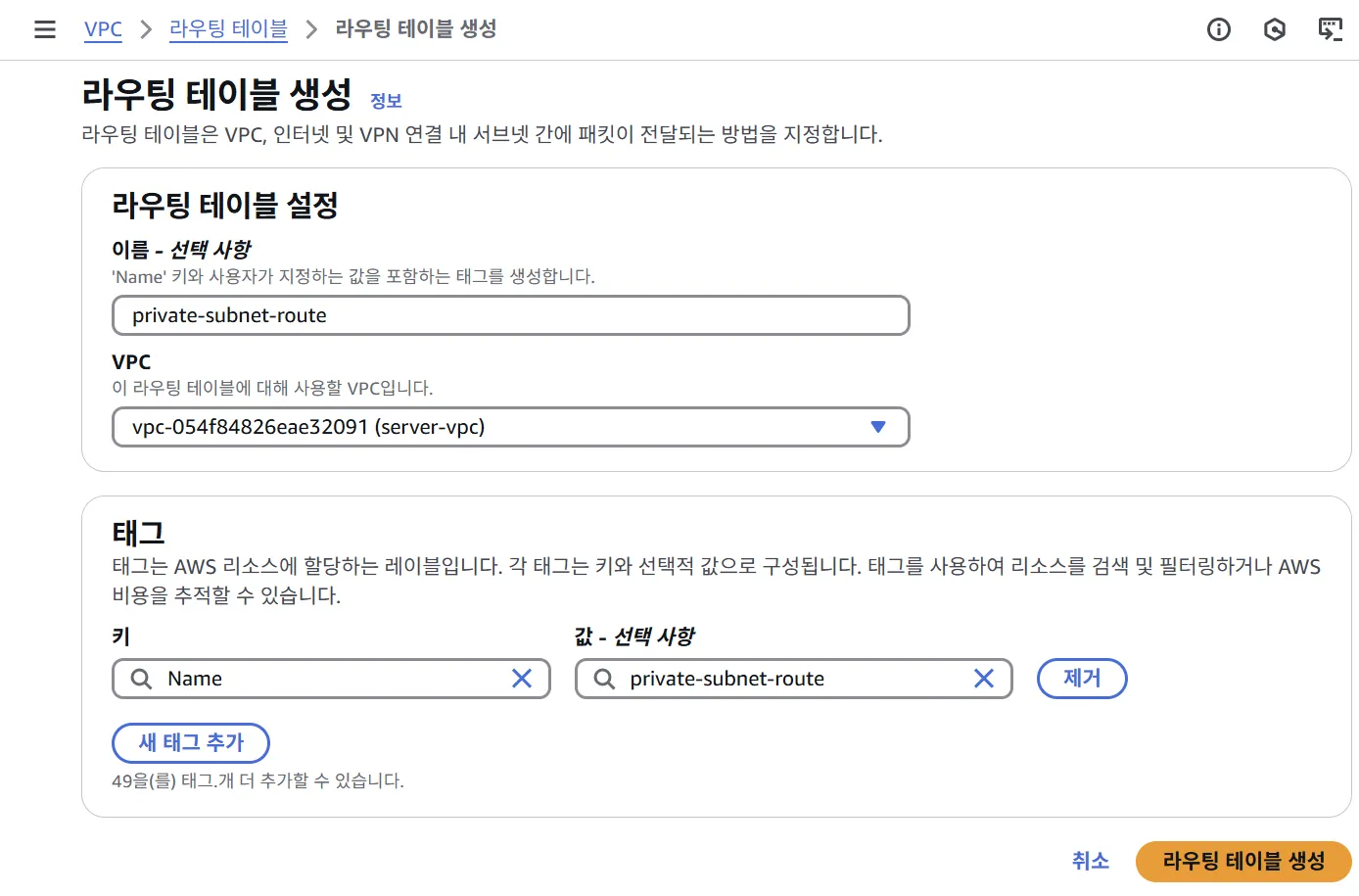

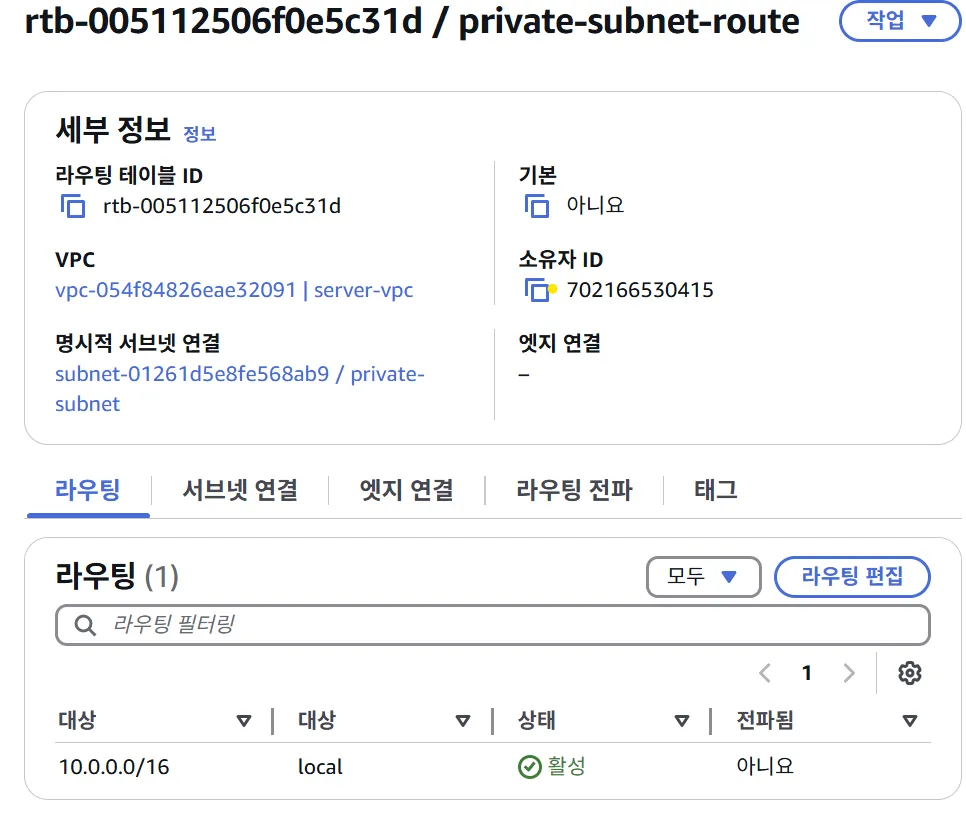

라우팅 테이블 생성

private 라우팅 테이블 생성

private subnet을 연결할 route를 생성해서, igw와 연결 된 public subnet과 privates subnet을 나눈다.

라우팅 테이블에 private 서브넷 연결

private subnet은 VPC 내부 IP 대역(10.0.0.0/16)에 대해서만 통신이 가능하고, 외부 인터넷으로의 트래픽은 차단되어 있음

- 라우팅 테이블을 통해, private subnet은 VPC 내부의 IP 범위의 대해서만 통신이 가능하게 한다

- 외부로 나가는 경로는 설정되어 있지 않도록 한다

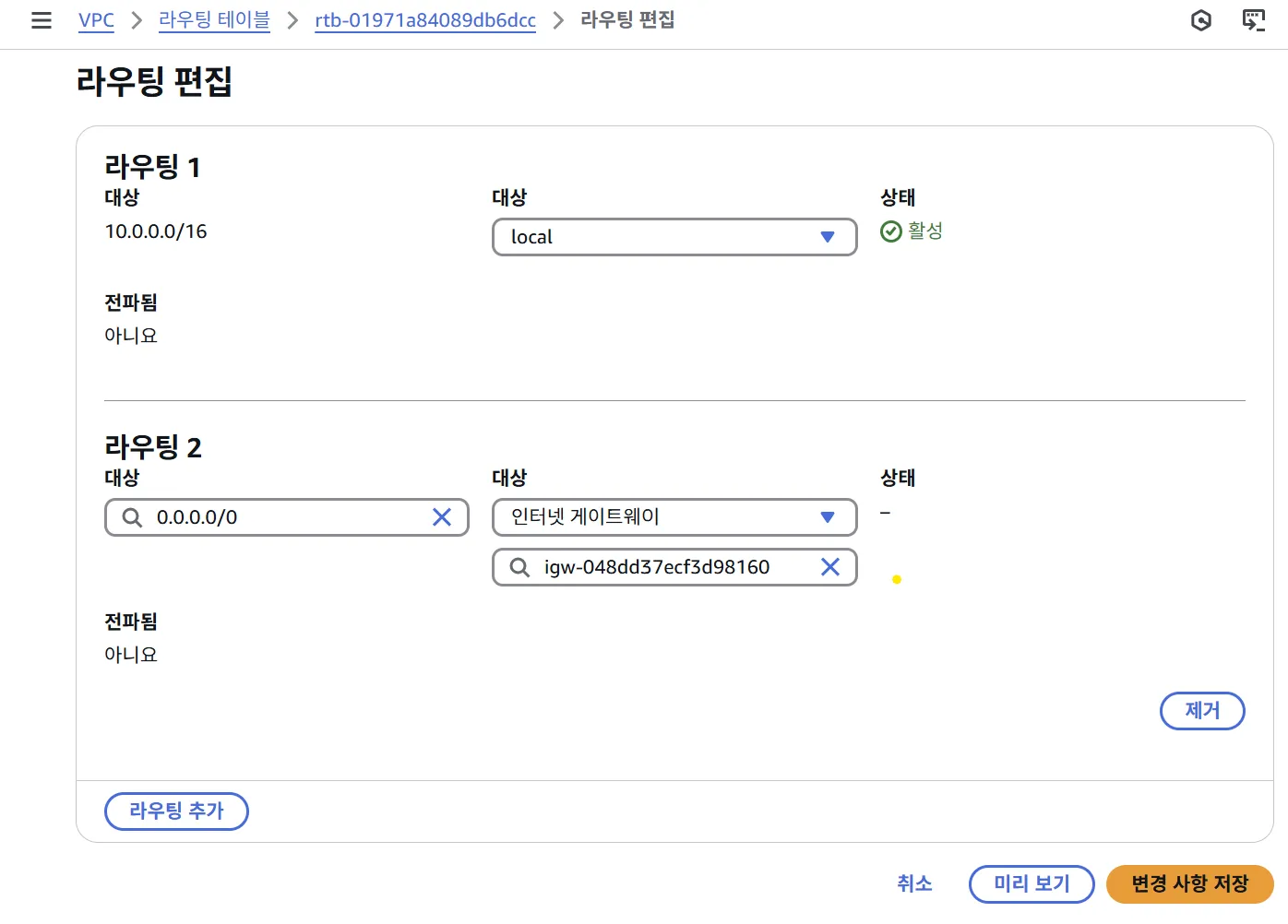

public route도 동일한 방법으로 생성

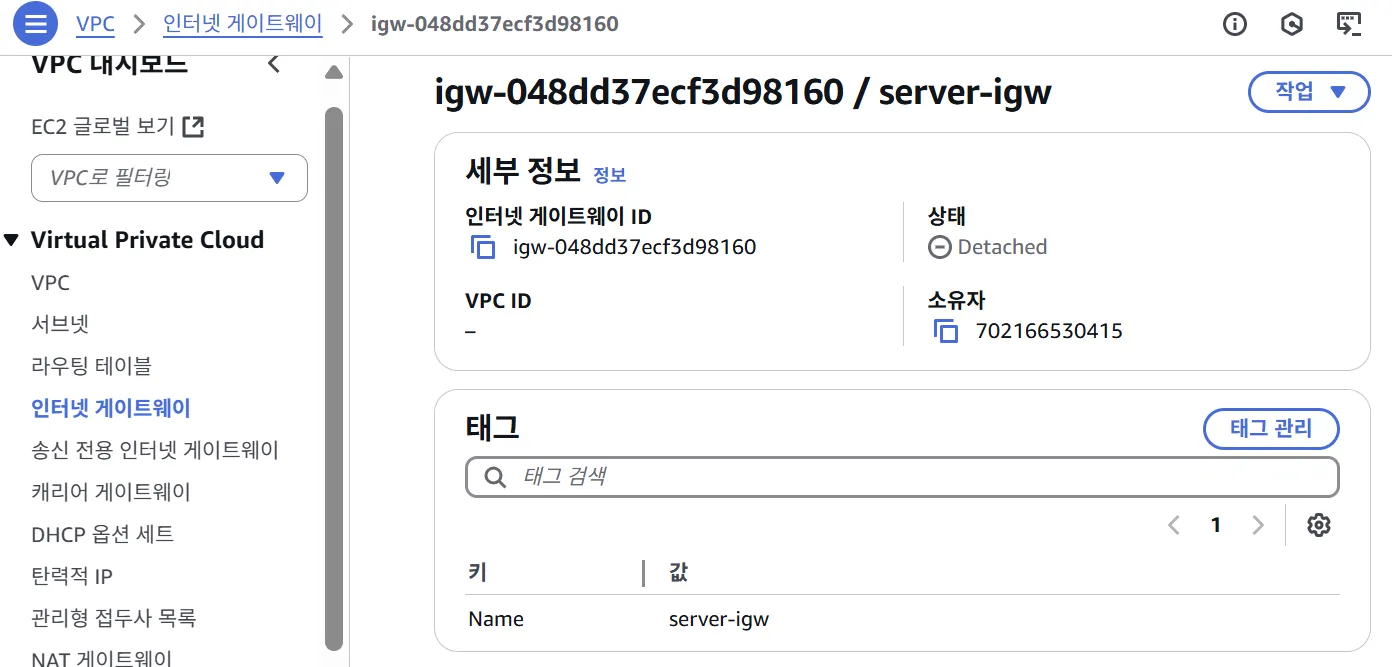

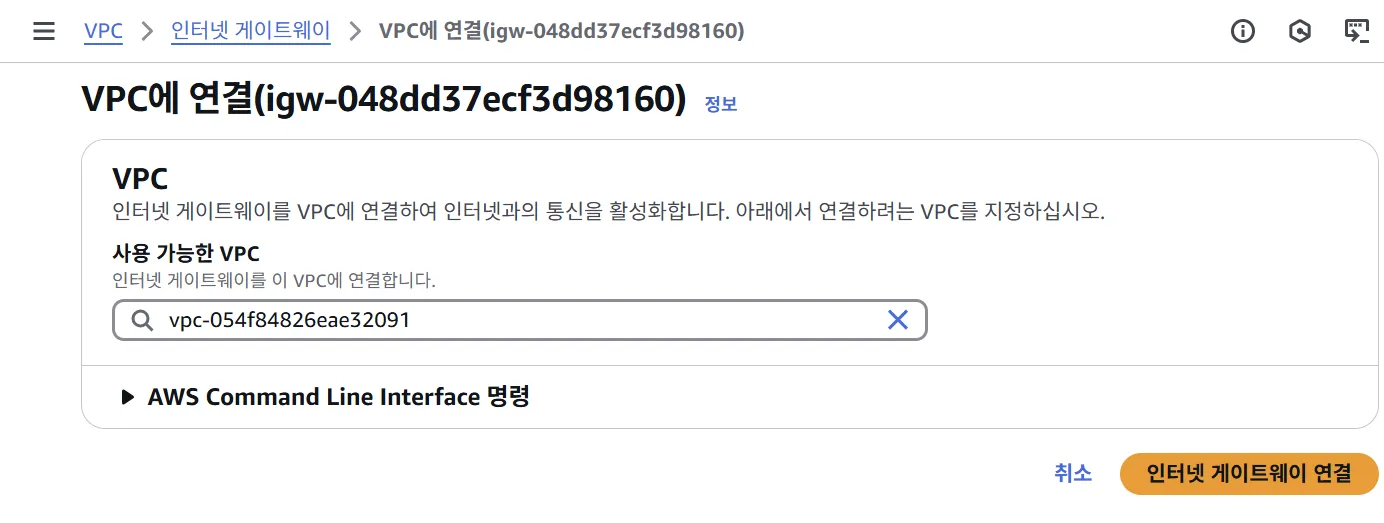

생성된 public route가 인터넷과 연결되도록 만들어야 한다. 따라서, igw(인터넷게이트웨이)를 생성해서 public route에 연결해주는 것 까지 해보겠다.

IGW 생성

IGW를 생성

IGW를 VPC에 연결

퍼블릭 라우트 테이블에 igw를 통해 외부 네트워크와 연결될 수 있도록 옵션 추가

따라서, 전체 VPC 전체 구성은 다음과 같이 구성되었다.

여기서 rtb-058d44a00cbf8c4c3 는, VPC를 생성해서 자동으로 생긴 기본 라우팅 테이블이다.

특별하게 라우팅을 만들지 않는 경우, 해당 라우팅 테이블에 연결되고, 이 라우팅 테이블을 수정해서 사용하면 된다.

⇒ 이름을 좀 더 직관적으로 보고자 하여, 실습에서는 기본 라우팅 테이블을 사용하지 않았다.

⇒ subnet에 연결되는 라우팅 테이블 중 하나는, 기본 라우팅 테이블을 사용해도 무방하다.

RDS 생성

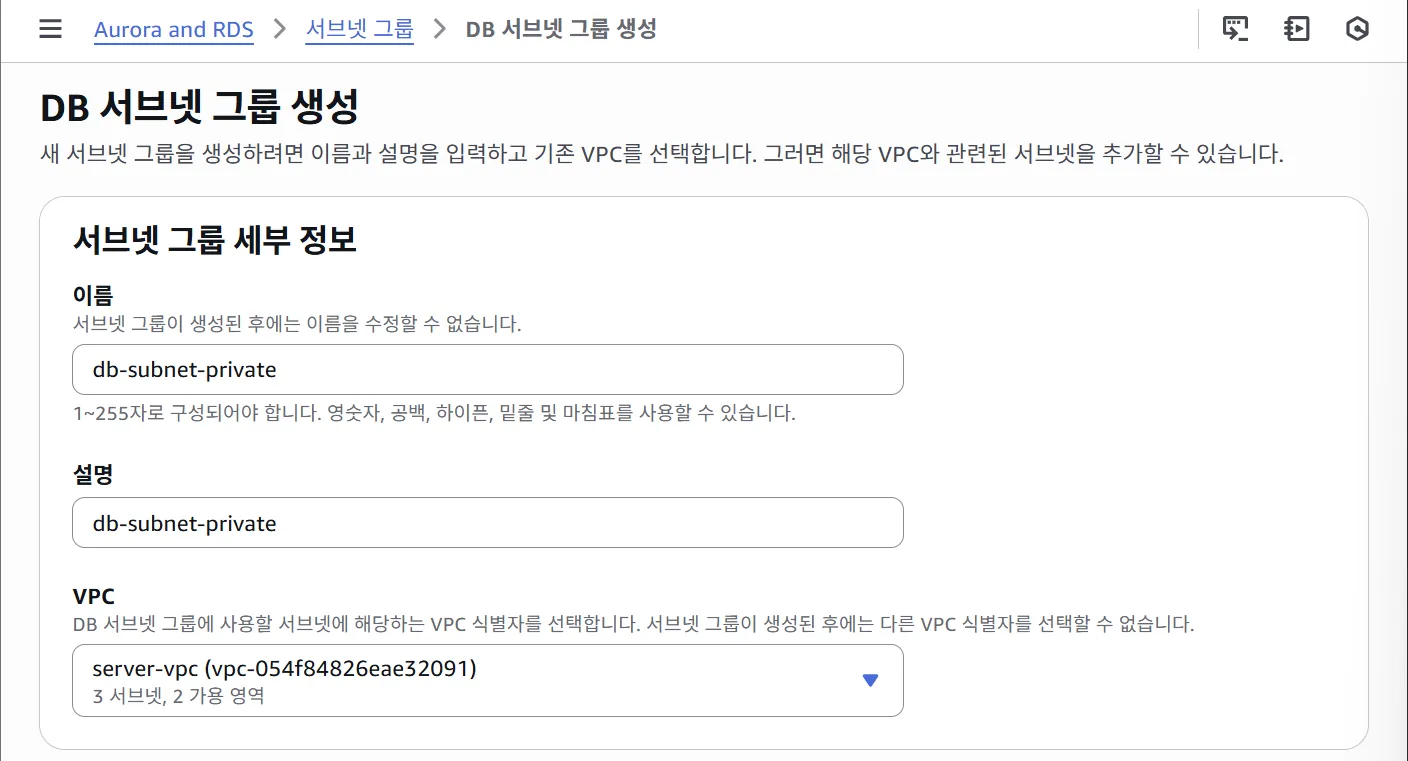

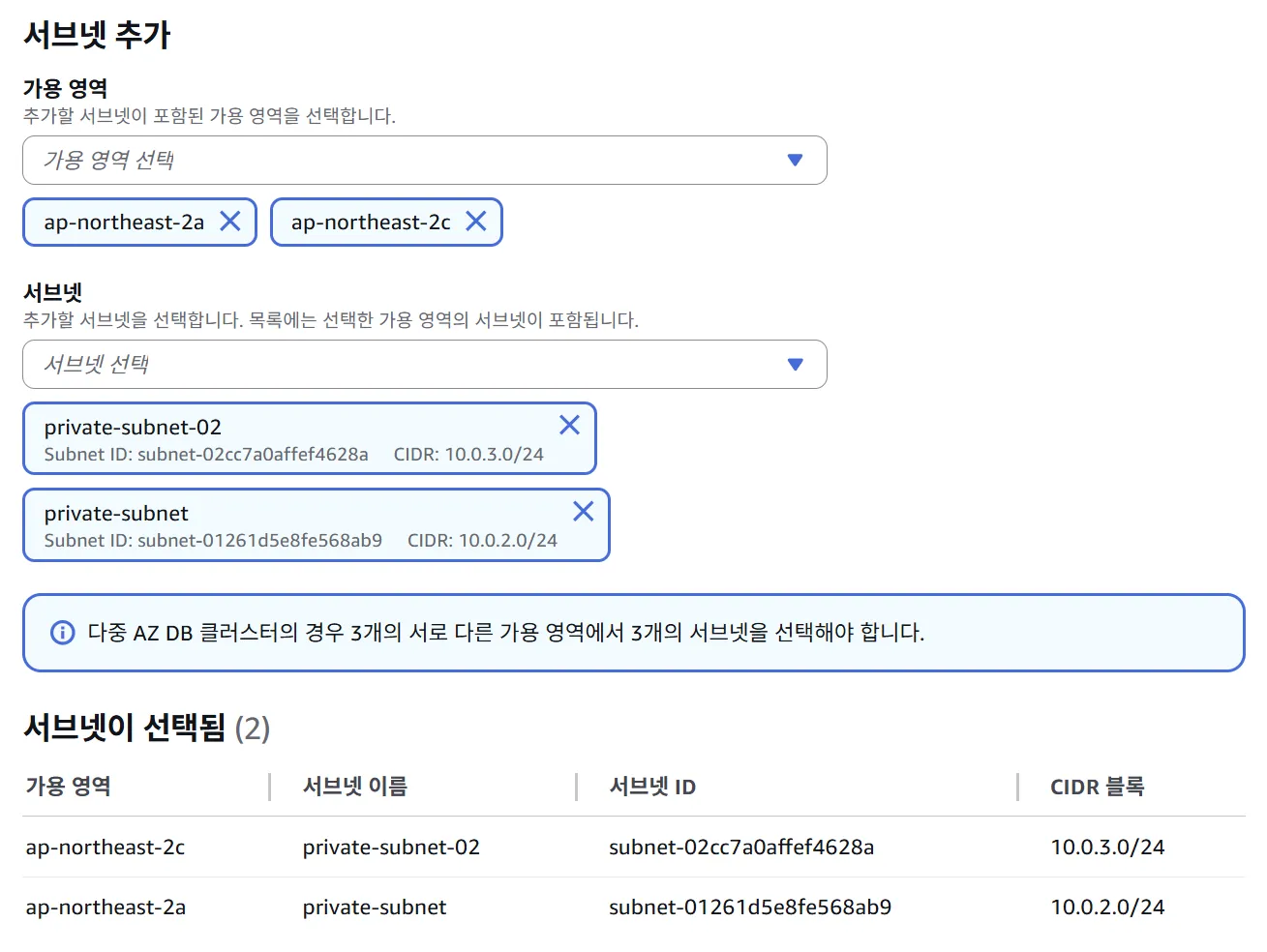

RDS 서브넷 생성

Subnet Group에 두 개 이상의 서브넷을 지정한 이유 → RDS는 기본적인 컨셉이 고가용성과 장애 복구를 지원

단일 장애 지점(SPOF)을 방지, 가용영역(AZ) 장애 시에도 데이터베이스를 자동으로 다른 가용영역에서 띄울 수 있도록 설계된 구조

프리티어 수준에서는 Single AZ 배포만 지원하지만, .RDS 구조상 2개 이상의 서로 다른 가용영역의 서브넷을 포함하는 Subnet Group을 지정해야 함

⇒ 장애 복구 및 향후 Multi-AZ 전환을 위한 최소 요건

- RDS는 인스턴스 장애, 가용영역 장애 등 다양한 상황에 대비해 관리형 서비스를 제공

- Single-AZ 배포라도, AWS 내부적으로 장애 복구나 유지보수 작업 시 다른 가용영역으로 인스턴스를 재배치할 수 있도록 설계 됨

⇒ RDS DB Subnet Group에는 최소 2개 이상의 서로 다른 AZ에 속한 서브넷을 반드시 지정해야만 RDS 생성이 가능

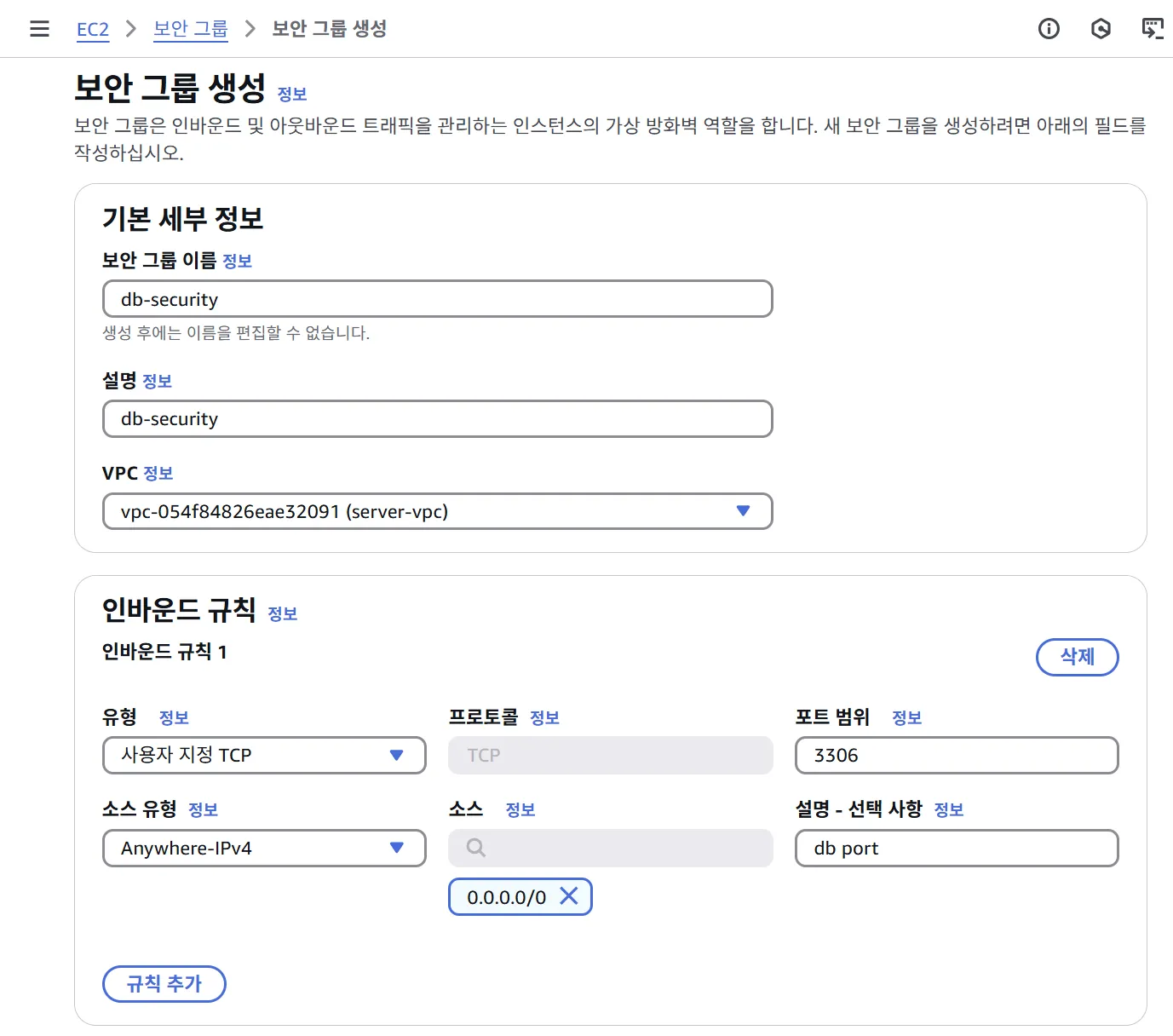

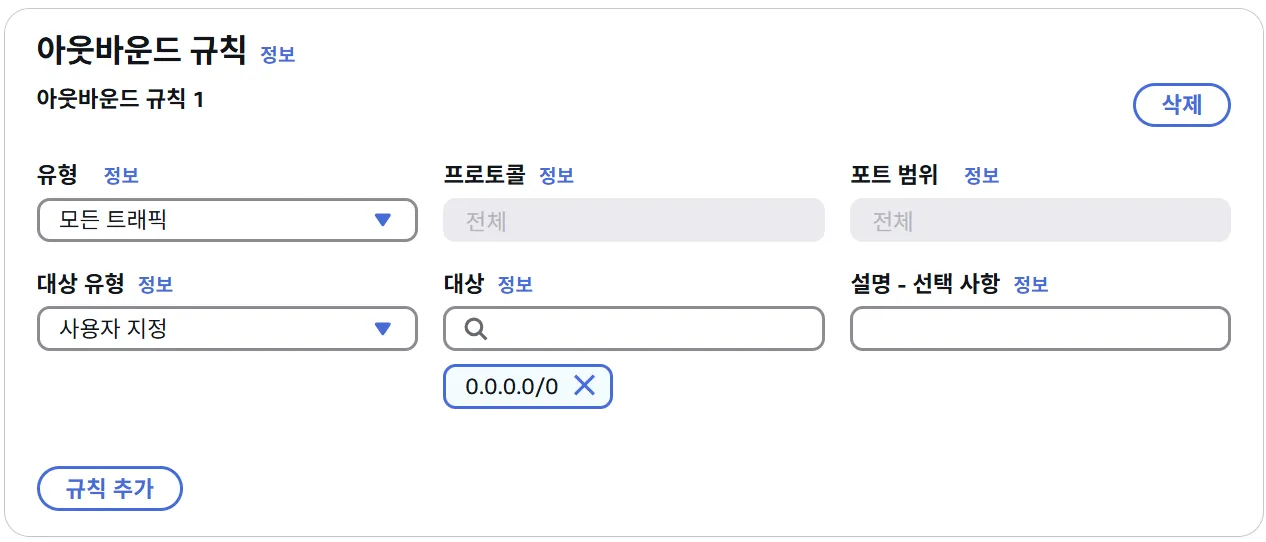

RDS에서 사용할 보안그룹 생성

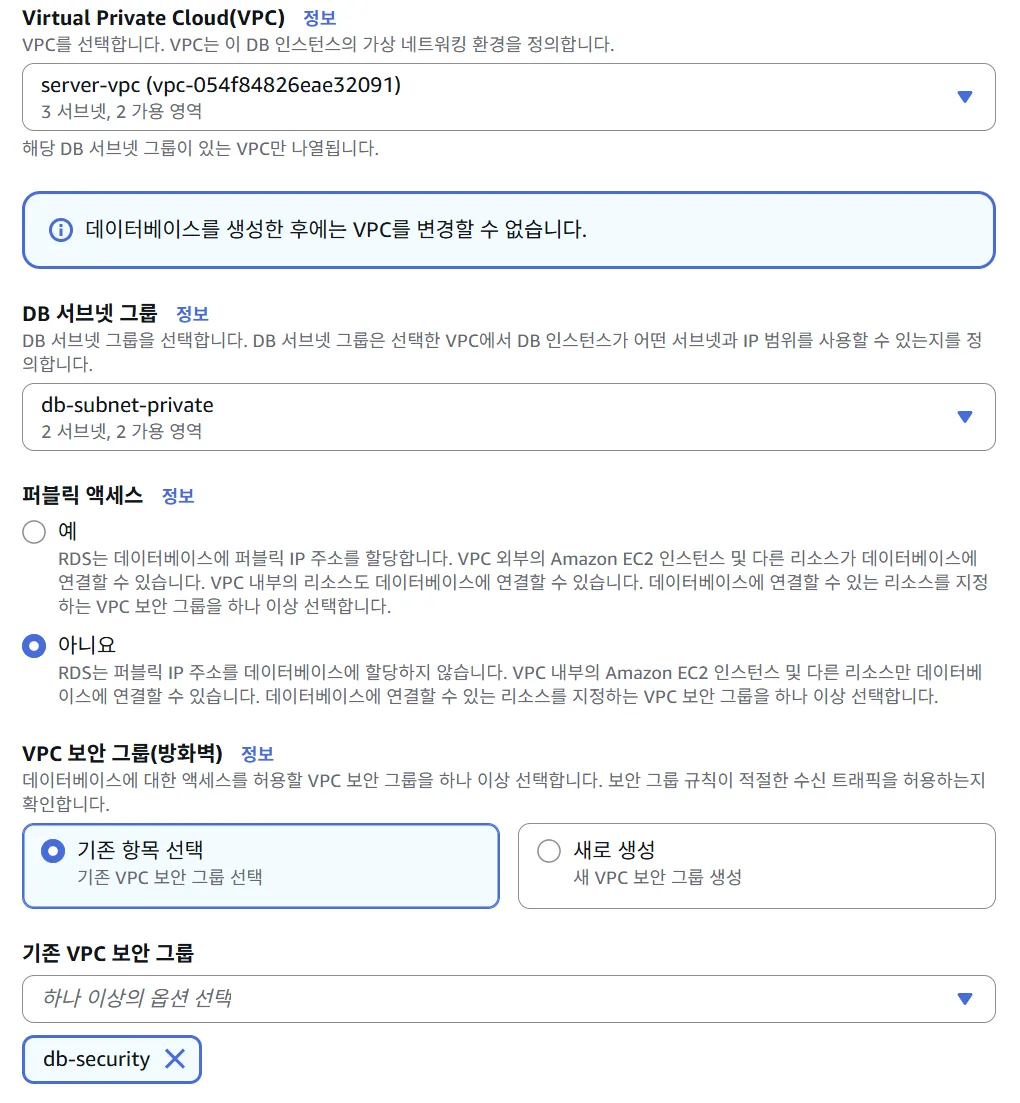

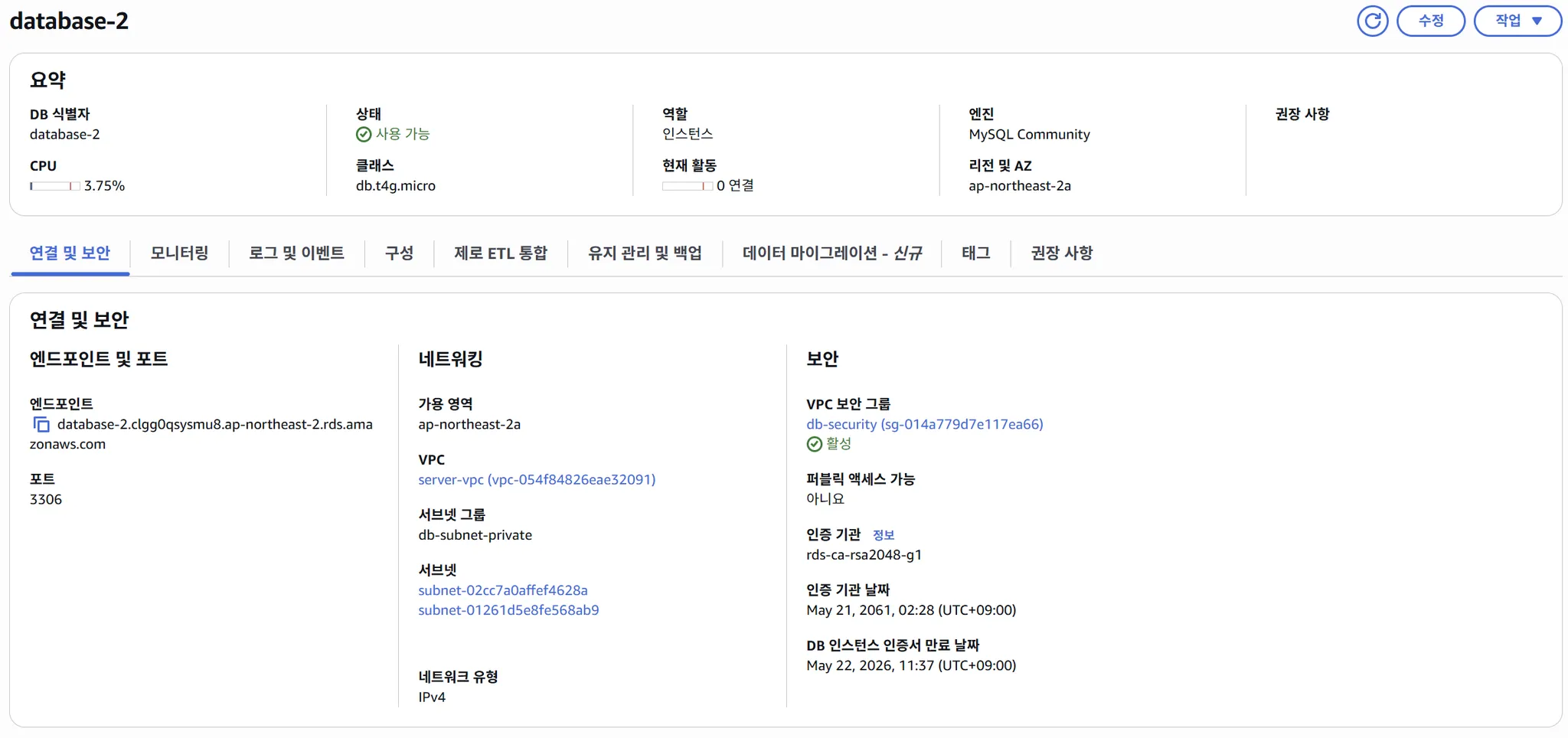

RDS 생성

템플릿 : 프리티어

배포 옵션

- 단일 AZ DB 인스터스 배포

- VPC연결

- DB 서브넷 연결

- 퍼블릭 IP 생성 X