문제 정보

This is one of the directories of all time, and I would definitely rate it out of 10.

문제

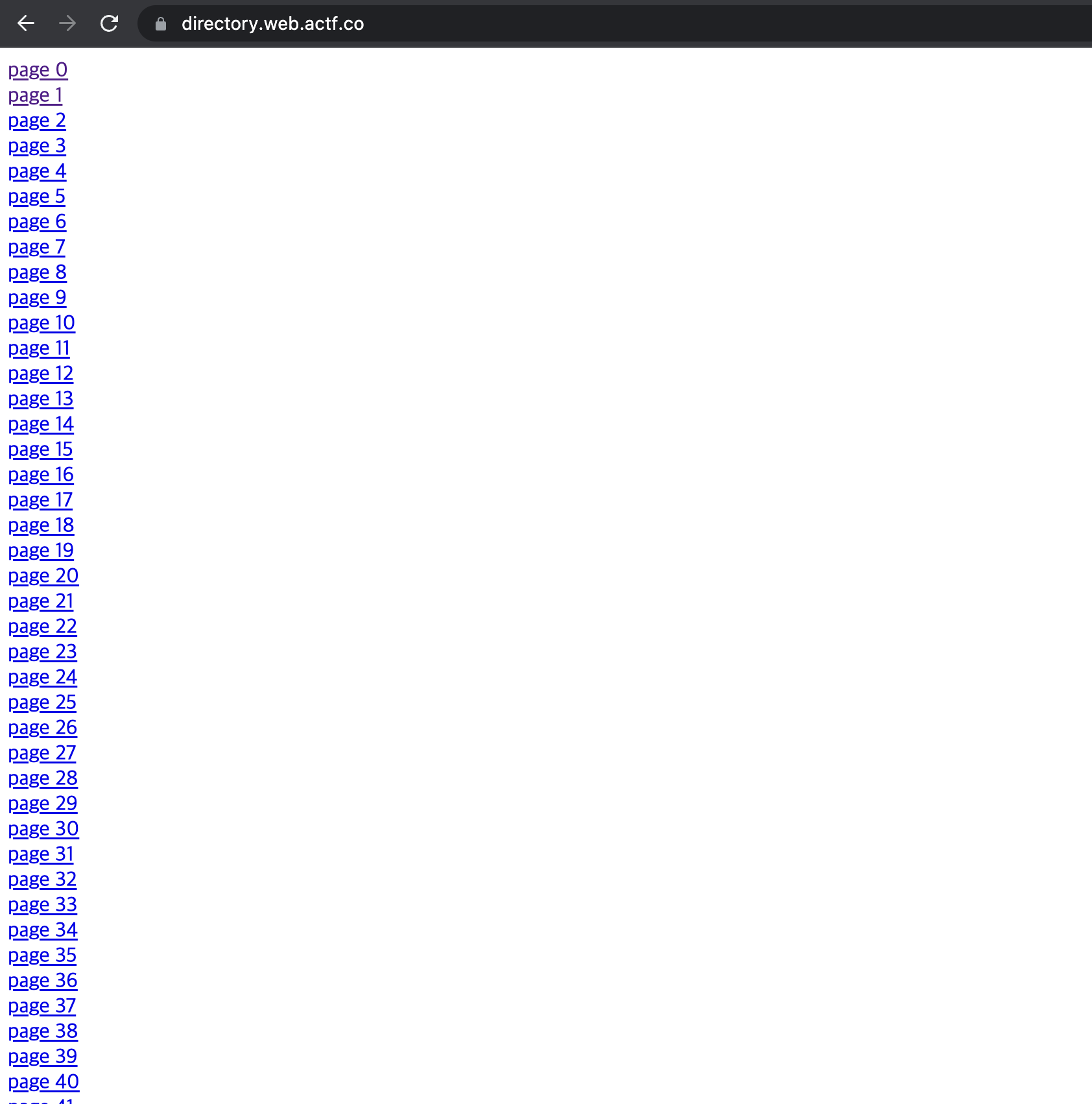

문제에 들어가면 page0부터 page4999까지의 링크가 보인다.

분석

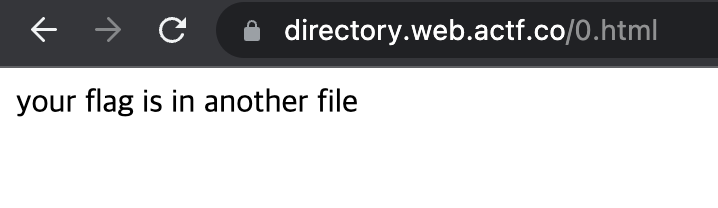

먼저 page0 링크를 들어간다.

그러면 your flag is in another file이라는 문구가 나온다.

취약점

결국은 파일을 하나씩 다 살펴봐야 한다. 그래서 나는 burp suite를 이용해서 flag를 찾기로 했다.

익스플로잇

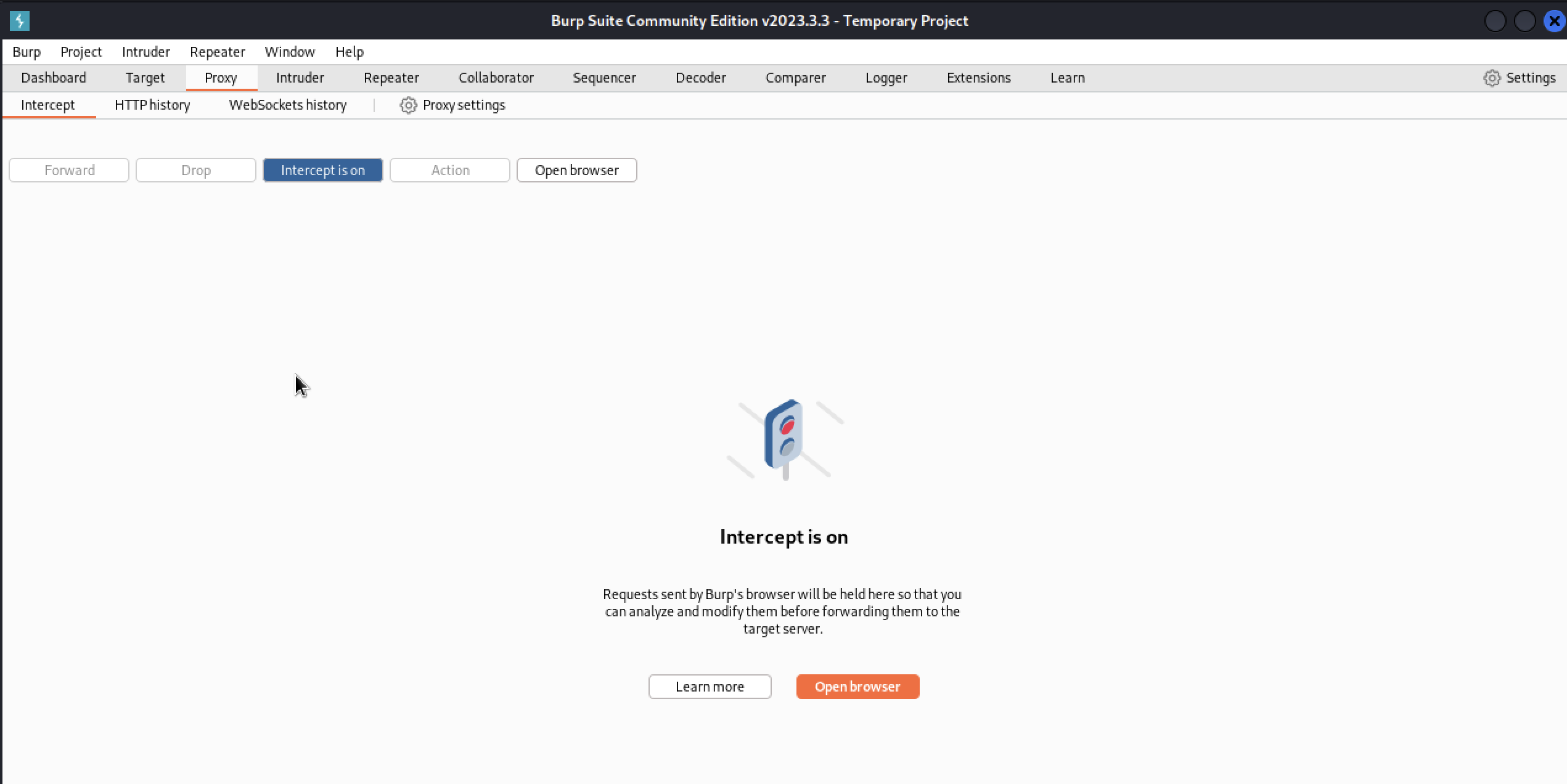

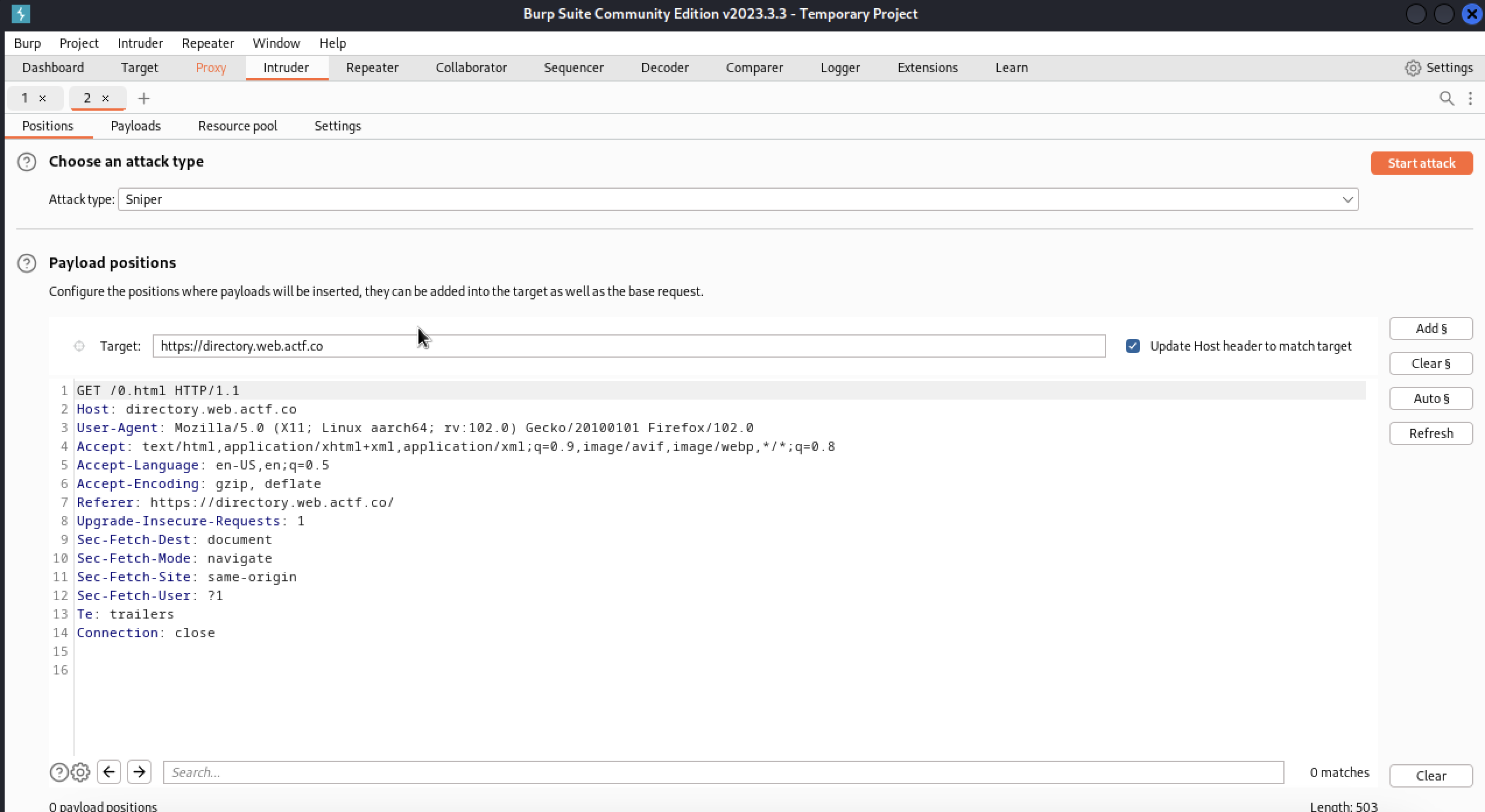

먼저 문제에 들어가고, burp suite용 proxy를 키고, burp suite proxy에서 intercept on을 맞춰준다.

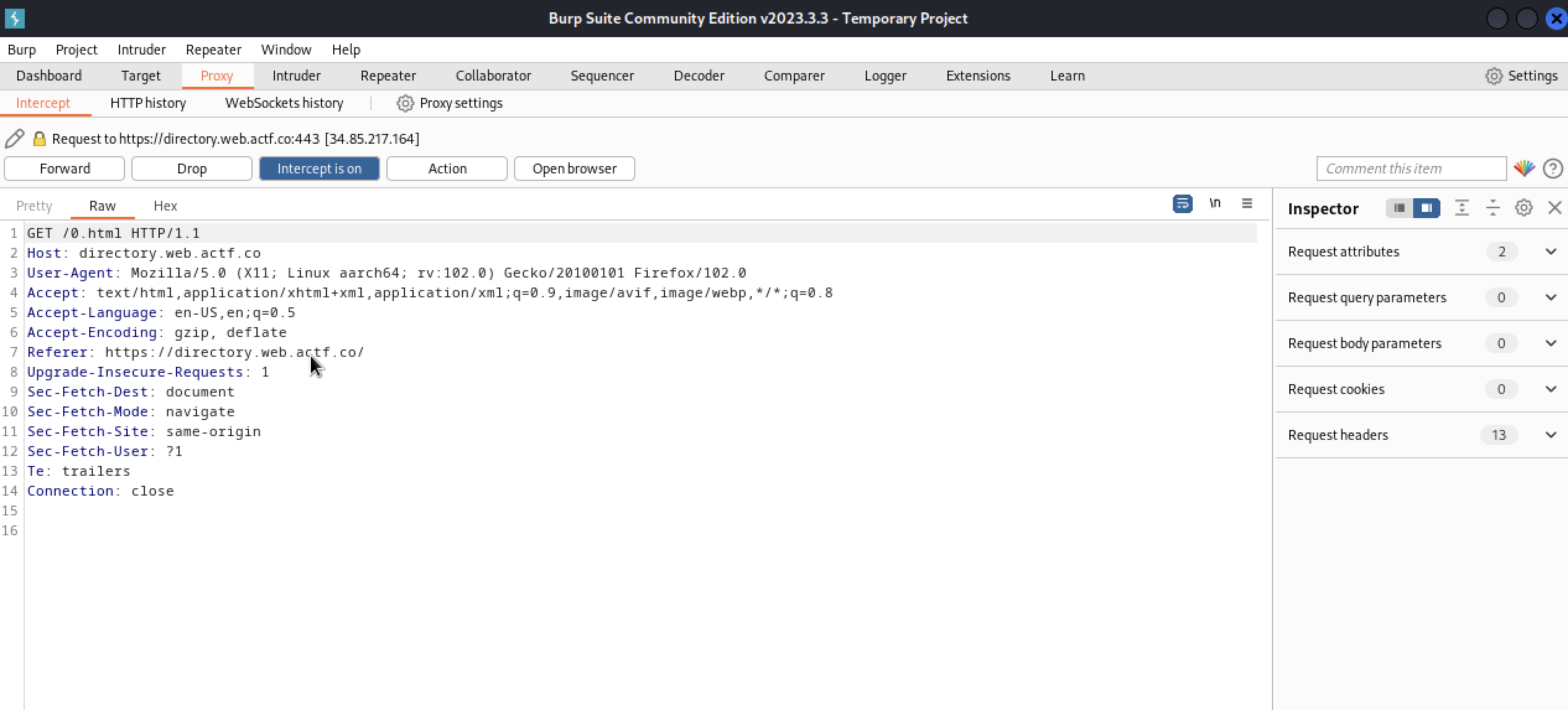

그 뒤 문제에서 page0를 들어가면 intercept에 request가 잡힌 모습을 볼 수 있다.

그 다음 마우스 우클릭으로 send to intruder를 누르고 intruder로 간다.

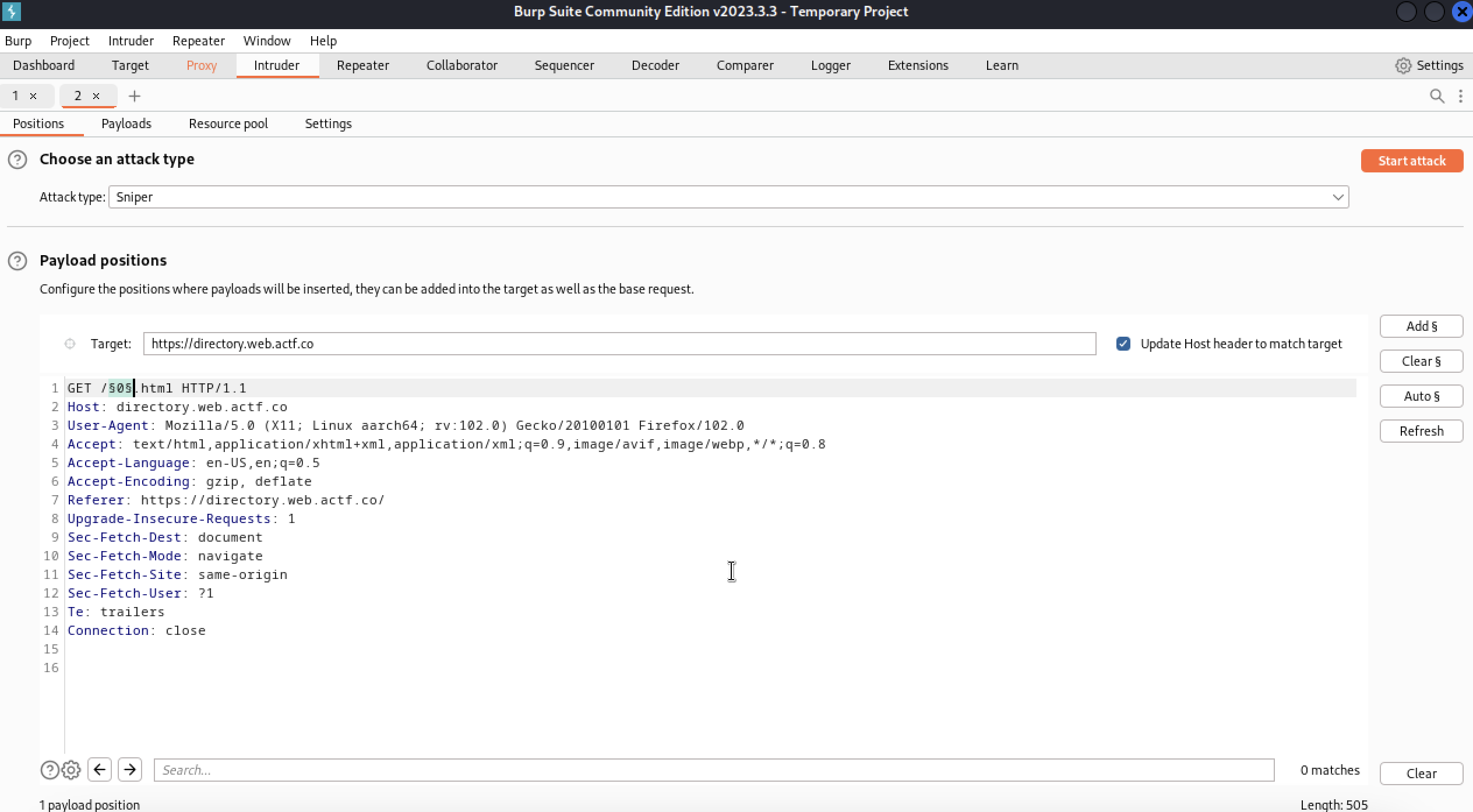

페이지 요청할 때 get 다음 0.html을 보내는데, 이게 page1일 때 1.html, page2일 때 2.html 이런 식이다. 즉 저 숫자만 변경하면서 확인하면 된다.

0부분만 drag한 뒤에 add버튼을 누른다. 아래 사진처럼 나오면 된 것이다.

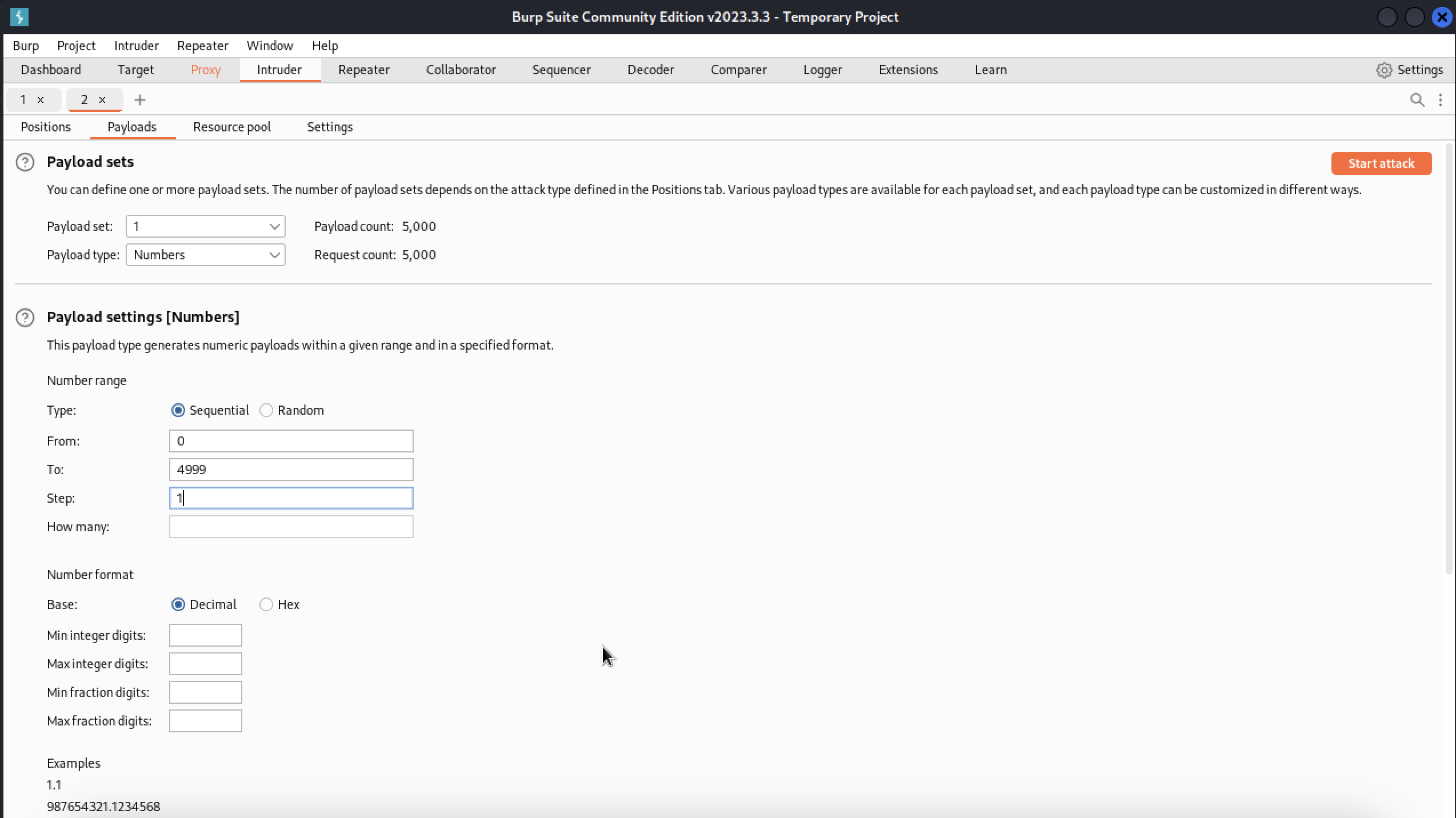

그 뒤에 payloads를 가서 payloadtype을 Numbers로 맞추고, From을 0으로, To를 4999로, step을 1로 맞춘다.

그리고 start attack을 누른다.

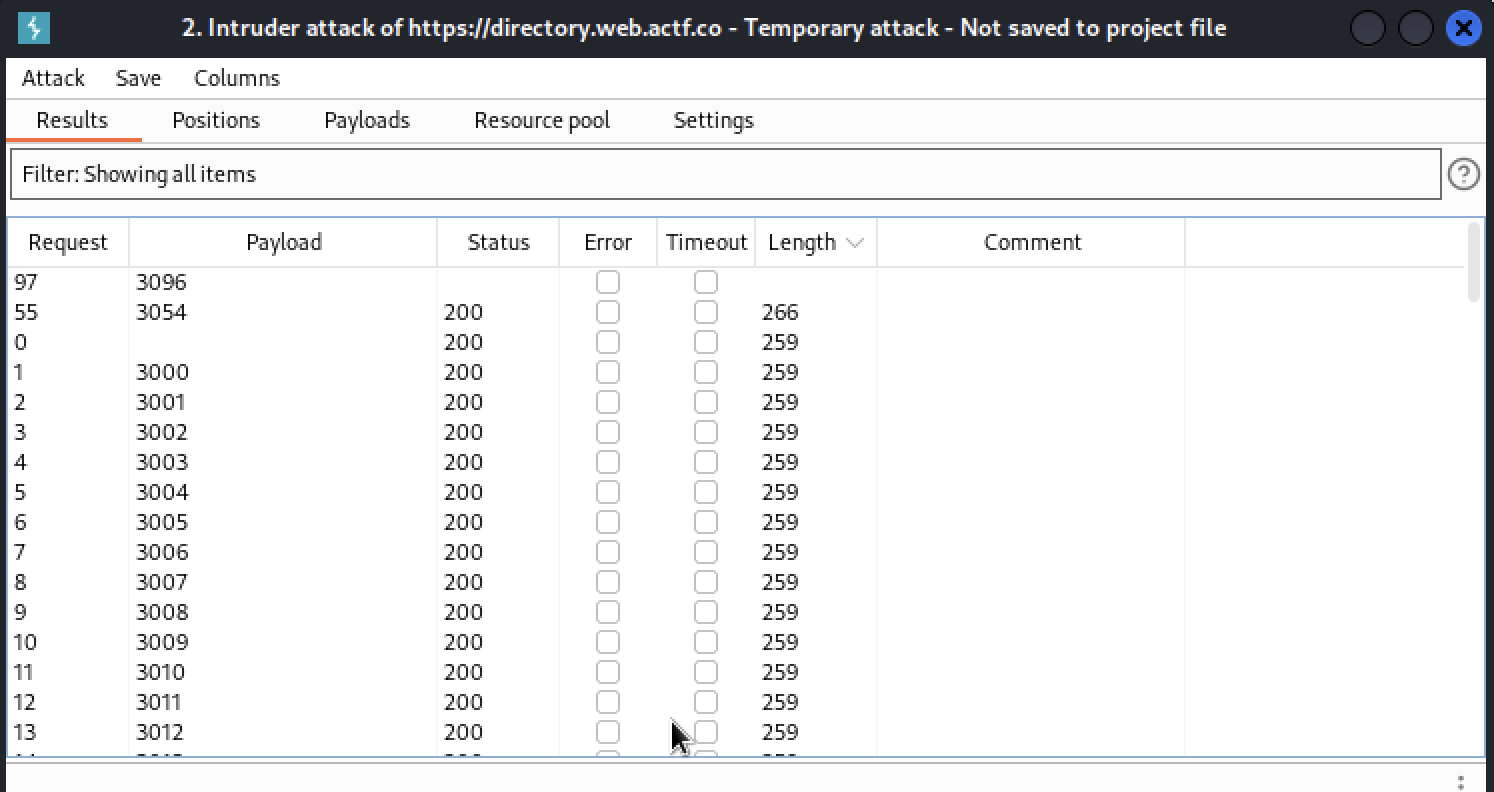

돌리는 중에 length를 살펴보면 flag가 없을 때는 259인 것을 알 수 있다.

3000번때 쯤 되면 혼자 길이가 다른 것을 것을 볼 수 있다.

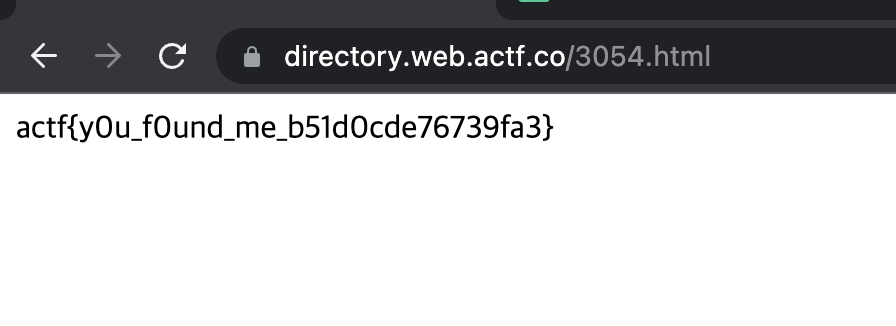

pag3054에 들어가면 flag 얻을 수 있다.

actf{y0u_f0und_me_b51d0cde76739fa3}