1. 콘솔 로그인

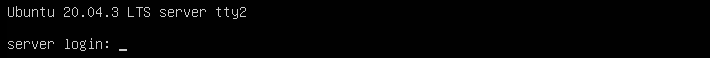

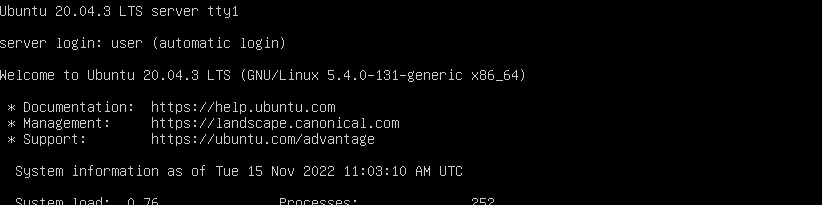

서버 부팅 후 다음과 같이 로그인 화면이 나온다.

보안성으로는 매우 취약해지지만

자동으로 로그인을 할 수 있도록 해본다.

아래에 나와있는 파일에서 ExecStart부분을 수정해준다.

-a 옵션 뒤에는 로그인될 사용자 계정이다. root계정을 사용할 수도 있다.

# vi /etc/systemd/system/getty.target.wants/getty@tty1.service

[Service]

# the VT is cleared by TTYVTDisallocate

# The '-o' option value tells agetty to replace 'login' arguments with an

# option to preserve environment (-p), followed by '--' for safety, and then

# the entered username.

ExecStart=

ExecStart=-/sbin/agetty -a user --noclear %I $TERM재부팅하면 automatic login이 출력되고 해당 계정으로 로그인된다.

2. SSH 로그인

ssh-keygen을 이용하여 RSA 키를 생성한다.

id_rsa의 위치 및 개인키 암호화 시 비밀번호 등을 묻는데

필요하다면 입력하지만 여기서는 Enter를 눌러 그냥 넘어간다.

RSA 키가 생성되었다면 공개키 값을 authorized_keys에 넣는다.

$ ssh-keygen -t rsa

Generating public/private rsa key pair.

Enter file in which to save the key (/home/user/.ssh/id_rsa):

Enter passphrase (empty for no passphrase):

Enter same passphrase again:

Your identification has been saved in /home/user/.ssh/id_rsa

Your public key has been saved in /home/user/.ssh/id_rsa.pub

The key fingerprint is:

SHA256:xcHtcg1SGMcY1xN9D9v6locRmDYgKuTYmGrujpRN8dY user@server

The key's randomart image is:

+---[RSA 3072]----+

| .+O+..o |

| . ..*++ + o|

| O . .o+ = =o|

| + * o .. B + o|

| . . + ES + . o |

|..+ . o |

|oo . +.|

|o. ..+|

|+o ..|

+----[SHA256]-----+

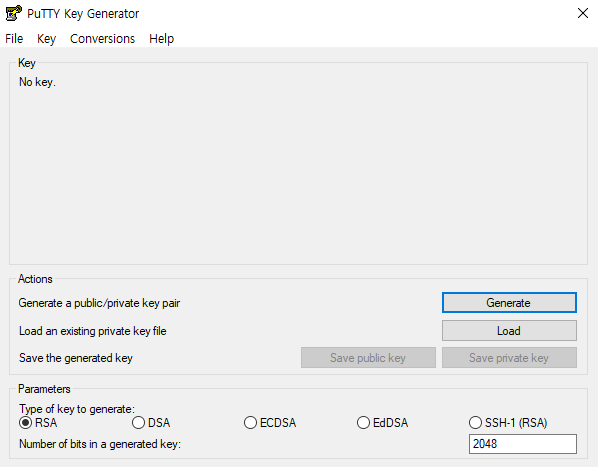

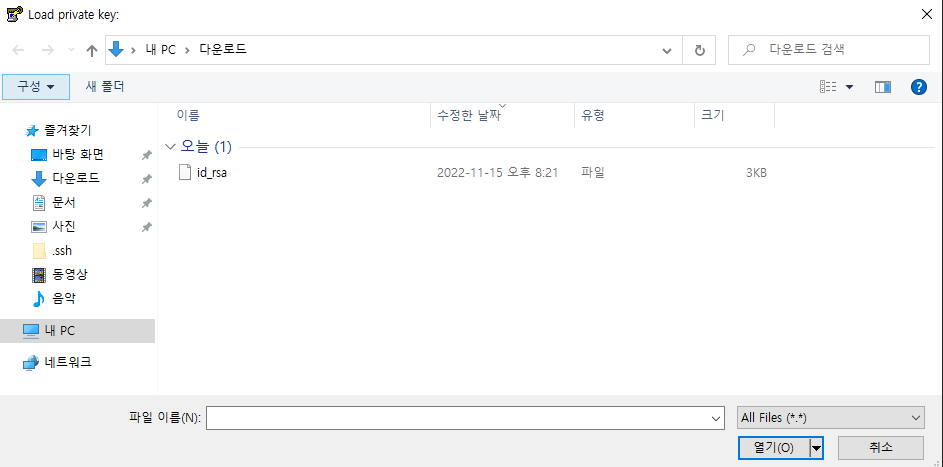

$ cat .ssh/id_rsa.pub >> .ssh/authorized_keys개인 키(id_rsa)를 로컬로 가져온 뒤 PuTTY 설치 시 같이 설치된 puttygen.exe를 실행시킨다.

Portable 버전을 설치하였다면 별도로 다운받아준다.

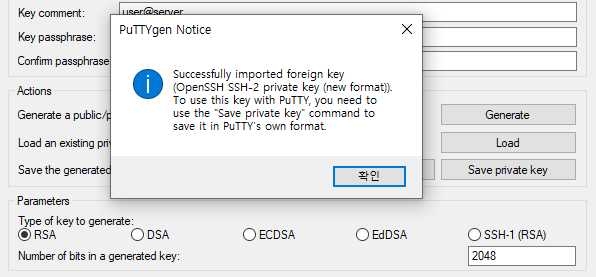

Load 버튼을 클릭하여 개인 키값을 PuTTY가 인식할 수 있는 포맷으로 변경한다.

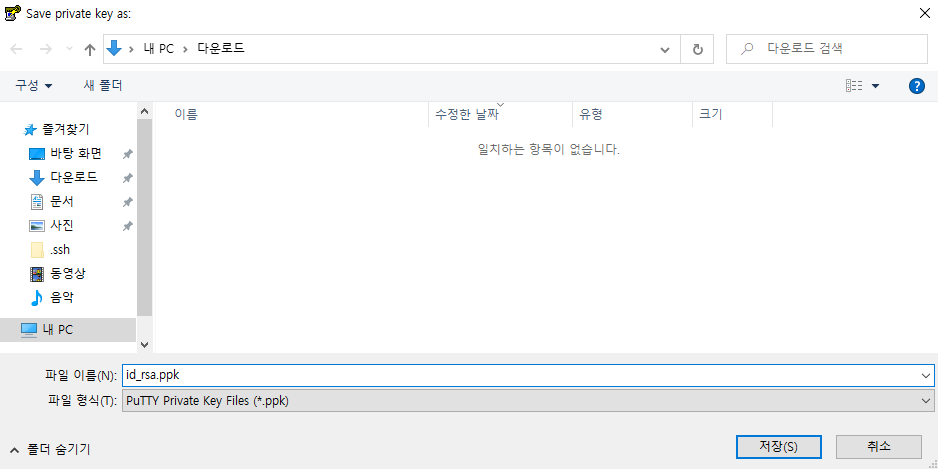

이후 변환된 키를 Save private key버튼을 클릭하여 저장한다.

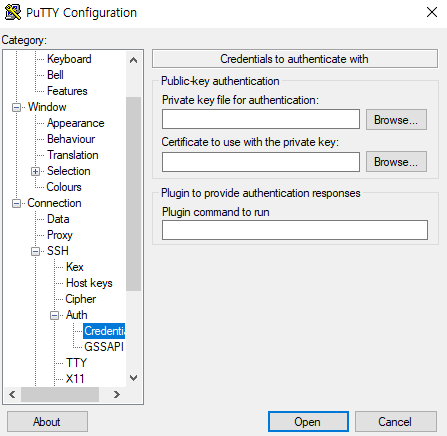

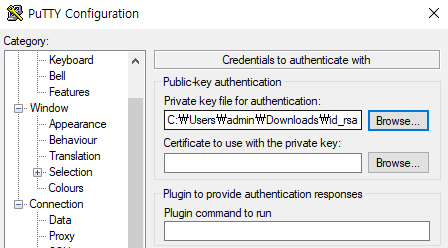

PuTTY 설정에서 Connection > SSH > Auth > Credential메뉴에서 Private key file for authentication에 생성한 개인 키를 넣는다.

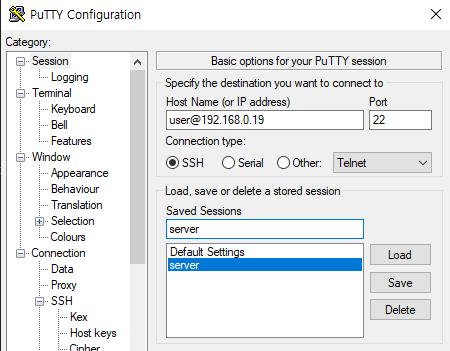

이후 Session에서 Host Name과 Saved Sessions 정보를 입력 후 Save를 눌러 정보를 저장한다.

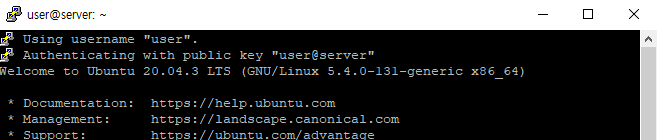

공개 키/개인 키쌍이 매칭이 된다면 다음과 같이 자동으로 로그인된다.