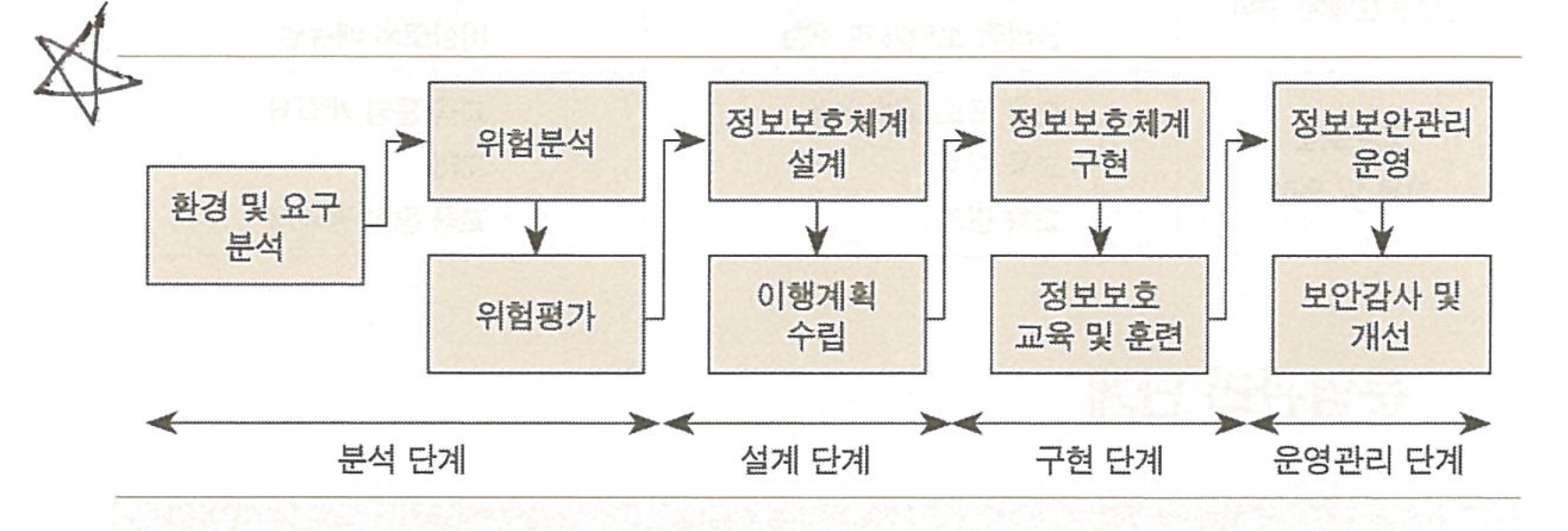

1. 분석 단계 (Analysis / Plan: 계획) 🧐

분석 단계는 정보보호관리체계의 수립 및 범위를 결정하고, 조직의 정보 자산을 파악하여 보호해야 할 대상과 현황을 정밀하게 진단하는 단계입니다. 이는 ISMS 구축의 기초를 다지는 가장 중요한 선행 작업입니다.

주요 활동

- ISMS 범위 설정 (Scope Definition): ISMS를 적용할 조직, 서비스, 물리적 위치 등을 명확히 정의합니다. 이는 ISMS 인증의 경계를 설정하는 작업입니다.

- 경영진의 참여 및 역할 정의 (Commitment & Roles): 경영진의 의지 표명 및 지원 확보, ISMS 업무 수행을 위한 조직(예: 정보보호 위원회, 실무 조직) 및 담당자의 역할을 정의합니다.

- 정보보호 현황 및 법규 검토 (Current State & Legal Review): 현행 정보보호 정책, 지침, 통제 현황을 파악하고, 개인정보 보호법, 정보통신망 이용촉진 및 정보보호 등에 관한 법률(정보통신망법) 등 조직에 적용되는 국내외 법규 및 규제 요구사항을 식별하고 목록화합니다.

- 정보 자산 식별 및 위험 분석 (Asset Identification & Risk Analysis):

- 정보 자산 식별: 주요 서버, 네트워크 장비, 데이터베이스(DB), 문서, 소프트웨어 등 기밀성(Confidentiality), 무결성(Integrity), 가용성(Availability) 관점에서 보호할 가치가 있는 모든 정보 자산을 식별하고 중요도를 평가합니다.

- 위험 분석 (Risk Assessment): 식별된 자산에 대한 위협(Threat)과 취약점(Vulnerability)을 식별하고, 위험도를 정량적/정성적으로 평가하여 허용 가능한 위험 수준(Acceptable Risk Level)을 결정합니다.

2. 설계 단계 (Design / Plan: 계획) 🛠️

설계 단계는 분석 결과를 바탕으로 도출된 위험 처리 방안을 이행하기 위한 정보보호 정책 및 통제(Control) 구조를 확립하는 단계입니다. 조직의 특성과 환경에 맞는 최적의 보호 대책을 체계적으로 정의합니다.

주요 활동

- 정보보호 정책 수립 (Policy Development): 경영진의 승인을 받은 최상위 정보보호 정책을 수립하고, 이를 기반으로 세부 지침(Standard) 및 절차(Procedure)를 정의합니다. (예: 접근 통제 정책, 보안 취약점 관리 정책 등)

- 위험 처리 계획 수립 (Risk Treatment Plan): 분석 단계에서 도출된 잔여 위험(Residual Risk)을 허용 가능한 수준으로 낮추기 위한 보호 대책(Security Controls)을 선정하고 구체적인 이행 계획을 수립합니다.

- 보호 대책 선정: 국가 정보보호 및 개인정보보호 관리체계(ISMS-P: Information Security Management System - Personal Information) 인증 기준이나 국제 표준화 기구(ISO: International Organization for Standardization)의 ISO/IEC 27001 등 공인된 기준을 참고하여 통제를 선정합니다.

- 조직 구조 및 인력 설계 (Organizational Structure & HR Design): 정보보호 최고 책임자(CISO: Chief Information Security Officer), 정보보호 관리자 등 정보보호 전담 조직의 역할과 책임을 공식적으로 문서화하고 분리하는 작업을 수행합니다.

- 기술적/관리적 보호 대책 설계 (Technical/Administrative Control Design): 방화벽, 침입 방지 시스템(IPS: Intrusion Prevention System), 암호화 등의 기술적 통제와 더불어, 보안 교육, 비상 대응 계획 등의 관리적 통제를 설계합니다.

3. 구현 단계 (Implementation / Do: 실행) 🏗️

구현 단계는 설계 단계에서 확립된 정책, 지침, 보호 대책을 실제 환경에 적용하고 운영하기 위한 모든 인프라 및 프로세스를 구축하는 단계입니다.

주요 활동

- 정보보호 대책 구축 및 적용 (Control Implementation): 설계된 기술적, 관리적 보호 대책을 조직의 정보 시스템 및 업무 프로세스에 실제로 적용합니다. (예: 접근 통제 시스템 구축, 보안 솔루션 도입 및 설정, 암호화 적용, 백업 시스템 구축 등)

- 문서화 및 교육/인식 제고 (Documentation & Training): 수립된 정책, 절차, 지침, 통제 명세 등을 조직 내 모든 이해관계자가 이해할 수 있도록 문서화하고 배포합니다. 또한, 전 직원을 대상으로 정보보호 교육을 실시하여 보안 인식 수준을 향상시킵니다.

- 자원 확보 및 할당 (Resource Allocation): ISMS 운영에 필요한 인적, 물적, 예산적 자원을 확보하고 효율적으로 할당합니다.

- 운영 절차 확립 (Operational Procedure Establishment): 사고 대응, 취약점 관리, 변경 관리, 로그 및 증적 관리 등 ISMS의 지속적인 운영을 위한 구체적이고 실행 가능한 절차를 확립합니다.

4. 운영 단계 (Operation / Check & Act: 점검 및 조치) 🔄

운영 단계는 구축된 ISMS가 의도한 대로 효과적으로 동작하고 있는지 지속적으로 모니터링, 평가, 개선하는 단계입니다. 이는 ISMS의 지속 가능성과 효율성을 보장하는 핵심입니다.

주요 활동

- 모니터링 및 측정 (Monitoring & Measurement): 정보보호 통제의 운영 현황, 보안 이벤트, 침해 사고 발생률 등 핵심 성과 지표(KPI: Key Performance Indicator)를 정기적으로 모니터링하고 측정하여 ISMS의 효과성을 검증합니다.

- 내부 감사 및 경영 검토 (Internal Audit & Management Review):

- 내부 감사 (Internal Audit): ISMS가 정책 및 표준에 따라 올바르게 이행되고 있는지, 통제가 효과적으로 동작하는지 독립적인 감사자에 의해 정기적으로 점검합니다.

- 경영 검토 (Management Review): 최고 경영진이 ISMS의 적절성, 효율성, 지속적인 개선 필요성 등을 정기적으로 검토하고, 필요한 자원 및 방향을 결정합니다.

- 침해 사고 관리 및 대응 (Incident Management & Response): 보안 사고 발생 시 신속하고 체계적으로 대응할 수 있는 절차를 이행하고, 사고 재발 방지를 위한 근본 원인을 분석합니다.

- 지속적 개선 (Continuous Improvement - Act): 내부 감사, 모니터링, 사고 대응 결과를 통해 식별된 부적합 사항과 개선 기회를 바탕으로 ISMS 정책, 통제, 절차 등을 수정하고 보완하는 교정 및 예방 조치를 이행합니다. 이를 통해 ISMS는 조직의 변화와 외부 위협 환경에 맞추어 지속적으로 발전하게 됩니다.

이 4단계 프로세스는 ISMS를 단순한 일회성 구축 작업이 아닌, 조직의 위험 관리 전략과 연계된 지속적인 경영 활동으로 정착시키는 프레임워크를 제공합니다.