Information Security

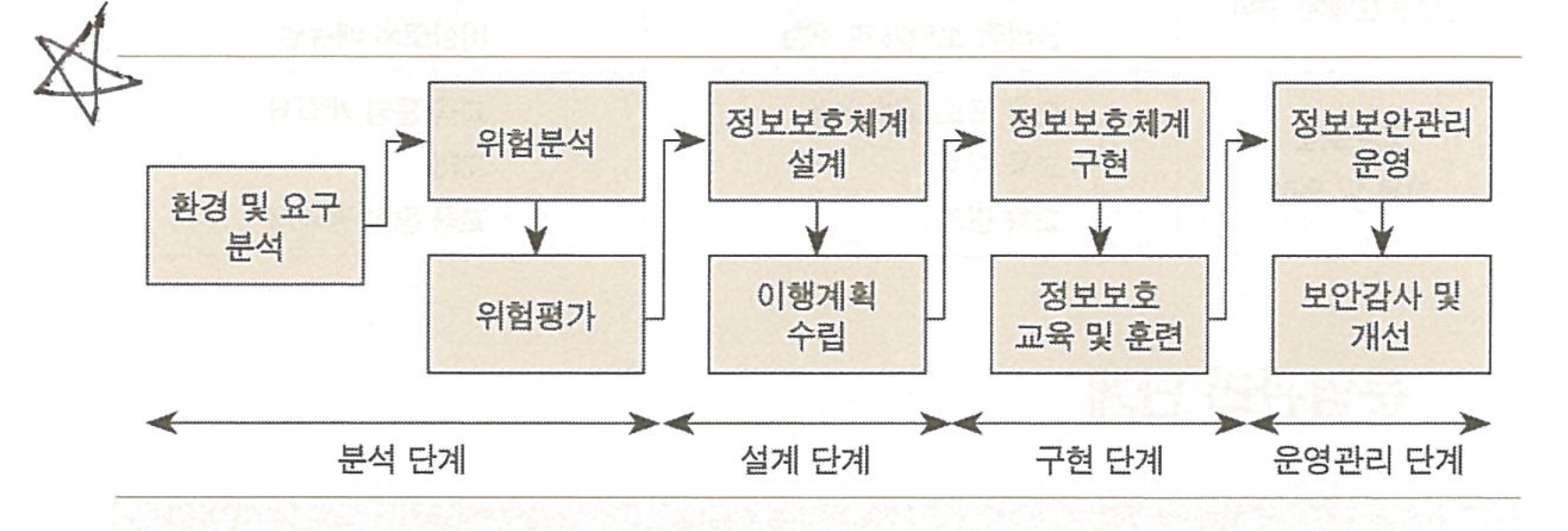

1.정보보호 관리 체계 (ISMS)

정보보호 관리 체계(Information Security Management System, ISMS)는 조직의 정보 자산을 안전하고 신뢰성 있게 관리하기 위해 경영진의 방침과 연계하여 수립, 문서화, 구현, 운영, 모니터링, 검토 및 유지·개선하는 체계적인 프로세스를

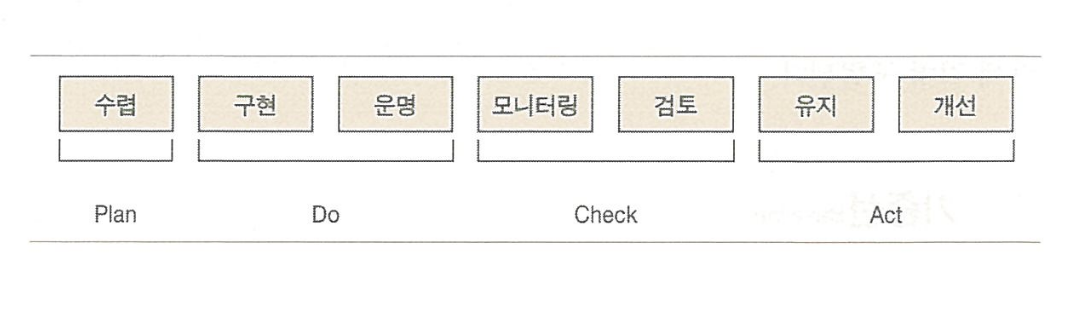

2.ISO/IEC 27001 관리적 보안

ISO/IEC 27001(정보보호 관리 체계, Information Security Management System, ISMS)은 조직이 정보 자산을 체계적으로 보호하기 위해 수립, 구현, 유지 및 지속적으로 개선하는 일련의 요구사항을 정의하는 국제 표준입니다. 기술사

3.ISMS 4 core processes

분석 단계는 정보보호관리체계의 수립 및 범위를 결정하고, 조직의 정보 자산을 파악하여 보호해야 할 대상과 현황을 정밀하게 진단하는 단계입니다. 이는 ISMS 구축의 기초를 다지는 가장 중요한 선행 작업입니다.ISMS 범위 설정 (Scope Definition): ISM

4.Information Assurance Services

정보보증(IA, Information Assurance) 서비스는 정보 시스템 및 네트워크 내의 정보 자산을 보호하여 기밀성(C), 무결성(I), 가용성(A)의 3대 요소(CIA Triad)를 확보하고, 나아가 인증(Authenticity) 및 부인 방지(Non-Rep

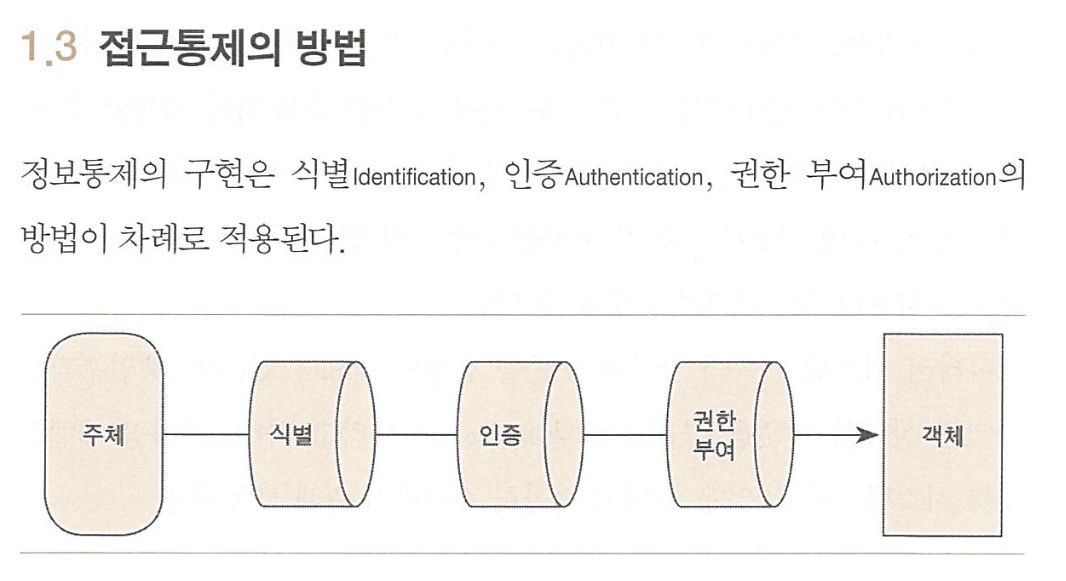

5.Identification, Access Control, Authentication, Non-Repudiation

요청하신 네 가지 개념은 정보보증(IA)의 핵심 요소이자, 정보 시스템의 보안 주체(Subject)가 정보 자산(Object)에 접근하는 과정에서 반드시 필요한 보안 메커니즘을 구성합니다. 이는 보안의 AAA(Authentication, Authorization, Ac

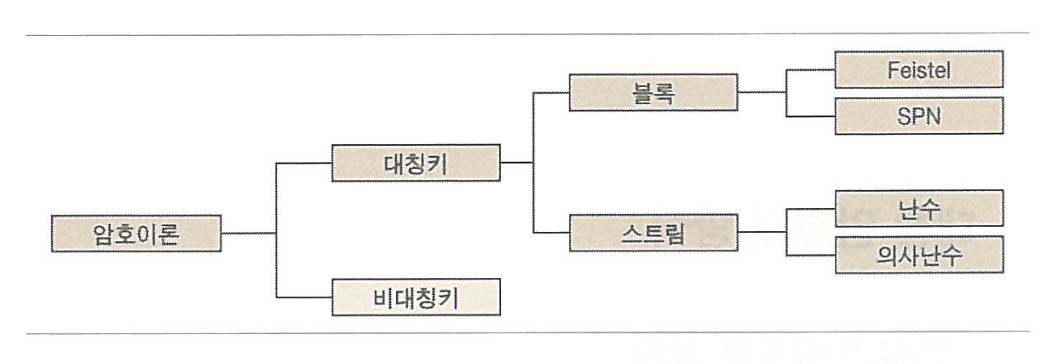

6.암호 알고리즘 개요

암호 알고리즘(Cryptographic Algorithm)은 기밀성(Confidentiality), 무결성(Integrity), 인증(Authentication), 부인 방지(Non-repudiation)와 같은 정보 보안의 핵심 요구사항을 충족시키기 위해 평문(Pla

7.메시지 다이제스트(Message Digest)

메시지 다이제스트(Message Digest)란 쉽게 말해 "데이터의 지문" 또는 "데이터 요약본"이라고 할 수 있습니다.이는 원본 데이터(메시지)를 암호화 해시 함수(Cryptographic Hash Function)라는 특별한 함수에 통과시켜 얻는 고정된 길이의 고

8.경량 암호 (Lightweight Cryptography)

경량 암호(LWC, Lightweight Cryptography)는 사물 인터넷(IoT, Internet of Things), RFID (Radio Frequency Identification), 센서 네트워크, 임베디드 시스템 등과 같이 제한된 자원(저전력, 저용량

9.다중화(Redundancy)와 백업(Backup)

IT 인프라의 안정성 확보를 위한 두 가지 핵심 축인 다중화(Redundancy)와 백업(Backup)은 그 목적과 구현 방식에서 명확한 차이가 있습니다. 기술사 관점에서 이 두 개념은 비즈니스 연속성(BCP)과 재해 복구(DR) 전략 수립의 기반이 됩니다.다중화: 시

10.NIC 본딩(Network Interface Card Bonding)

NIC 본딩(Network Interface Card Bonding)은 여러 개의 물리적 네트워크 인터페이스 카드(NIC)를 논리적으로 하나로 묶어서 사용하는 기술을 말합니다. 이 기술은 링크 어그리게이션(Link Aggregation) 또는 팀 구성(Teaming)이

11.LACP, VRRP, GLBP

LACP는 링크 어그리게이션 제어 프로토콜의 약자입니다.정의: 여러 개의 물리적 이더넷 링크를 논리적으로 하나의 링크 그룹으로 묶어주는 데 사용되는 프로토콜입니다. IEEE 802.3ad 표준에 정의되어 있습니다.작동 방식: 스위치(Switch)와 서버/다른 스위치 간

12.정보보안 모델 기초

정보보안 모델이란 보안 정책의 목표와 구현 원칙을 수학적(Mathematical) 혹은 논리적(Logical)으로 형식화(Formalization)하여 시스템의 보안성을 증명하고 보장하기 위한 추상적인 기반 구조(Framework)입니다.이는 단순히 기술적인 구현 방법

13.비밀 채널 (Covert Channel)

비밀 채널 (Covert Channel)을 방지하지 않는다는 것은 특정 보안 모델이나 시스템이 정보 흐름을 통제하는 데 있어서 의도되지 않은(Unintended) 통신 경로를 통한 정보 유출을 막을 수 없다는 것을 의미합니다.이는 정보보안 모델의 기밀성 (Confide

14.암호 해독술 (Cryptanalysis)

암호 해독술(Cryptanalysis)은 암호화된 정보(암호문, Ciphertext)에서 평문(Plaintext)을 복원하거나, 암호 시스템(Cryptosystem) 자체의 취약점을 찾아내고 해독하는 방법을 연구하는 학문 분야입니다. 쉽게 말해, 암호(Cryptogra

15.대칭키 암호화 🔐

대칭키 암호화(Symmetric-key Cryptography)는 암호화와 복호화에 동일한 비밀 키를 사용하는 방식으로, 처리 단위에 따라 블록 암호와 스트림 암호로 나뉩니다. 기술사 수준에서는 이 둘의 동작 원리, 특성, 장단점, 응용 분야 및 블록 암호의 운용 모드

16.대칭키 암호화에서의 동기화 방식

대칭키 암호화, 특히 스트림 암호(Stream Cipher)에서 동기화(Synchronization) 방식은 암호화된 데이터를 전송하고 복호화할 때, 송신자와 수신자가 동일한 키 스트림(Key Stream)을 올바른 순서로 생성하고 사용하는 것을 보장하는 메커니즘을 의

17.블록 암호 운용 모드 선택

🎯 블록 암호 운용 모드 선택: 실생활 비유 및 사용 예시 1. 🖼️ ECB (Electronic Code Book): 우표 찍기 (매우 위험) | 특징 | 비유 | 사용 예시 (하지 말아야 할 이유) | | :--- | :--- | :--- | | 원리 | 우

18.GCM

GCM (Galois/Counter Mode, 갈루아/카운터 모드)을 쉽게 이해하려면, '금고 운반'이라는 비유를 사용하면 좋습니다. 일반적인 암호화는 금고 안에 내용을 숨기는 것뿐이지만, GCM은 금고가 변조되지 않았는지 확인하는 봉인까지 추가합니다.GCM은 다음 두

19.SPN

SPN 구조는 비밀 편지를 아무도 못 읽게 만드는 마법의 기계라고 생각하면 됩니다. 이 기계는 편지를 두 가지 방법으로 섞어서 아주 강력한 암호로 만들어요.SPN 기계에는 '의미 바꾸기'와 '위치 섞기'라는 두 개의 마법 연산이 있습니다.원리: 편지의 글자 하나하나를

20.스트림 암호화 (Stream Cipher)

스트림 암호는 대칭 키 암호(Symmetric-key Cipher) 방식 중 하나로, 평문(Plaintext) 데이터를 비트(bit) 또는 바이트(byte) 단위의 연속적인 흐름으로 처리하여 암호화하는 방식입니다. 블록 암호(Block Cipher)와 달리 고정된 블록

21.전자서명과 비대칭키

비대칭키 암호화의 목표는 메시지의 기밀성(Confidentiality)을 보장하여 허가된 수신자만 내용을 볼 수 있게 하는 것입니다.암호화: 송신자는 메시지를 받을 수신자의 공개키 (Public Key)로 암호화합니다. (누구나 수신자의 공개키를 가지고 암호화할 수 있

22.관리적보안

관리적 보안은 조직의 정보 자산을 보호하기 위해 구축되는 비기술적 통제(Non-technical Controls)의 총체입니다. 이는 정책, 절차, 표준, 지침 등을 포함하며, 기술적 보안 및 물리적 보안이 효과적으로 작동하도록 하는 근간입니다.기술사 관점에서 관리적

23.접근통제 (Access Control)

접근통제는 보안 정책에 근거하여 비인가된 사용자나 프로세스가 시스템 자원에 접근하는 것을 제한하고, 인가된 사용자에게는 허용된 범위 내에서 자원을 사용할 수 있도록 보장하는 기술적, 관리적 보안 대책입니다. 이미지에서 언급된 바와 같이, 암호화와 더불어 정보보호의 양대

24.기출 보보안의 3요소, 데이터베이스 침해 및 접근통제 유형

정보보안 분야의 전문가로서 핵심 토픽인 정보보안의 3요소(CIA Triad), 데이터베이스 침해 유형, 그리고 접근통제(Access Control) 유형에 대해 기술사적인 관점에서 간결하고 명확하게 설명드립니다. 이는 정보보호 시스템 설계 및 관리의 기본이 되는 필수

25.디지털 포렌식의 원칙과 절차

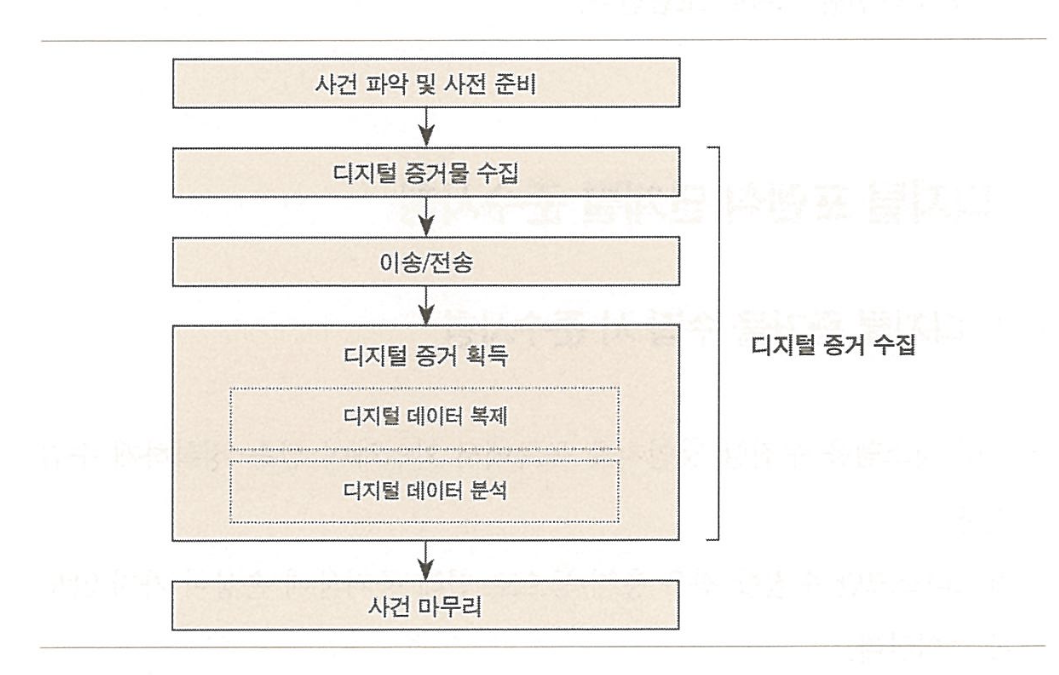

디지털 포렌식은 디지털 증거(Digital Evidence)를 수집, 분석, 보고하는 과학적 방법론이자 법률적 절차입니다. 이는 정보통신기술(ICT) 환경의 발전과 사이버 범죄 증가에 따라 디지털 환경에서의 진실 규명과 증거 확보의 필요성에서 대두되었습니다.비유: 포렌

26.침해 대응 포렌식 (Incident Response Forensics)

침해 대응 포렌식은 사이버 보안 침해 사고(Cybersecurity Incident) 발생 시, 신속하게 사실을 규명하고 피해를 최소화하며 재발 방지 대책을 수립하기 위해 디지털 증거(Digital Evidence)를 과학적/법적 절차에 따라 수집, 분석, 보존하는 일

27.공격의 전체 시나리오 완성 (Completing the Attack Scenario)

공격의 전체 시나리오 완성이란 침해 대응 포렌식(Incident Response Forensics) 활동의 핵심 목표 중 하나로, 수집되고 분석된 모든 디지털 증거와 사고 정보를 조합하여 공격자가 초기 침투 시점부터 최종 목표 달성까지 수행한 모든 행동(TTPs)을 시

28.디지털 포렌식(Digital Forensics) 주요 증거 분석 기술

디지털 포렌식은 디지털 기기 및 저장 매체에 남아있는 전자적인 증거를 수집(Collection), 보전(Preservation), 분석(Analysis), 보고(Reporting)하는 과학적 절차를 통해 법적 증거능력을 확보하는 분야입니다. 마치 고고학자가 유물을 발굴

29.기출 모바일 포렌식 (Mobile Forensics)

모바일 포렌식은 디지털 포렌식(Digital Forensics)의 한 분야로, 스마트폰, 태블릿, 웨어러블 장치 등과 같은 모바일 장치에서 범죄 행위와 관련된 디지털 증거를 수집, 보존, 분석, 보고하는 일련의 과정 및 기술을 의미합니다. 이는 법적 증거 능력을 갖추

30.기출 컴퓨터 포렌식 (Computer Forensics)

💻 컴퓨터 포렌식 (Computer Forensics)컴퓨터 포렌식은 디지털 포렌식(Digital Forensics)의 핵심 분야 중 하나로, 데스크톱 컴퓨터, 노트북, 서버 등과 같은 컴퓨터 시스템 내에서 발생한 사건에 대한 법적 증거를 과학적이고 체계적인 절차에

31.비트스트림 (Bitstream) 및 무결성 보장 원리

비트스트림(Bitstream)은 디지털 포렌식에서 증거 보존의 핵심 개념이자 무결성(Integrity) 보장의 기본 원리입니다.정의: 비트스트림은 컴퓨터의 저장 매체(하드 디스크, SSD, USB 메모리 등)에 기록된 데이터의 원본을 처음부터 끝까지, 논리적/물리적 구

32.SSD 포렌식이 어려운 이유 (Challenges in SSD Forensics)

솔리드 스테이트 드라이브(Solid State Drive, SSD)는 기존의 하드 디스크 드라이브(HDD)와는 근본적으로 다른 작동 원리를 가지고 있어, 디지털 포렌식 관점에서 데이터의 무결성 확보와 삭제된 파일 복구에 심각한 어려움을 초래합니다. 이는 주로 SSD의

33.기출 🌐 네트워크 포렌식 (Network Forensics)

네트워크 포렌식은 컴퓨터 네트워크를 통해 전송되는 트래픽 및 네트워크 장치에 저장된 로그를 대상으로 디지털 증거를 수집, 분석, 보존하여 사이버 공격이나 범죄 행위의 경로, 내용, 행위자를 규명하는 디지털 포렌식의 한 분야입니다. 이는 사건 발생 후의 사후 분석뿐만

34.기출 ☁️ 클라우드 포렌식 (Cloud Forensics)

클라우드 포렌식은 클라우드 컴퓨팅 환경에서 발생하는 사건 및 범죄와 관련된 디지털 증거를 식별, 수집, 보존, 분석, 보고하는 일련의 과정을 의미합니다. 클라우드 서비스의 특성상 전통적인 온프레미스(On-Premise) 환경의 포렌식과는 다른 접근 방식과 법적, 기술적

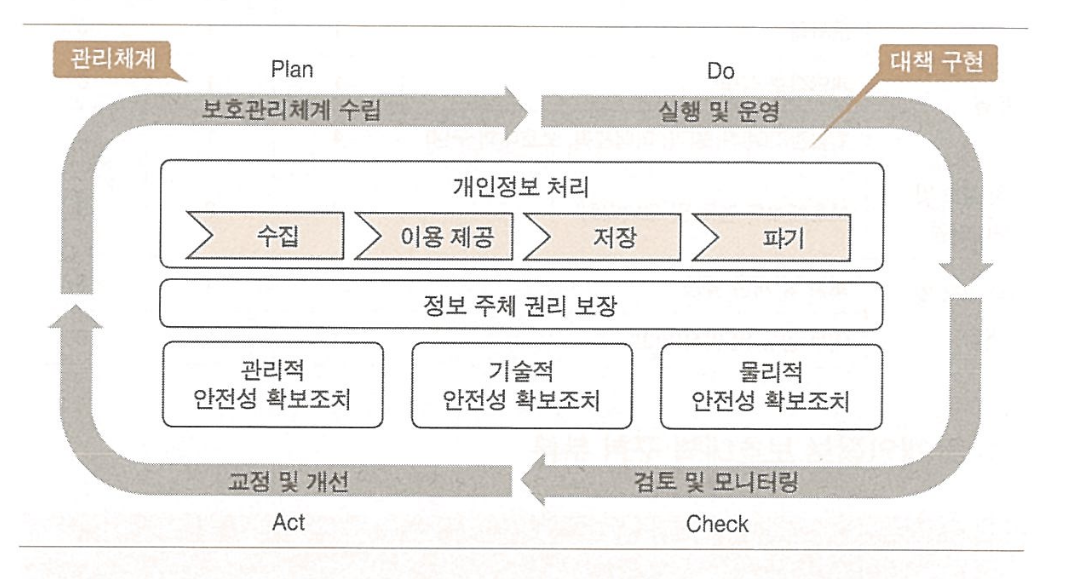

35.기출 ISO/IEC 27001

ISO/IEC 27001은 정보보호 관리체계(Information Security Management System, ISMS)의 구축, 구현, 유지 및 지속적인 개선을 위한 국제 표준입니다. 조직이 정보 자산을 체계적으로 보호하고 관리하기 위한 프레임워크를 제공하며,

36.CC (Common Criteria)

CC (Common Criteria for Information Technology Security Evaluation) 인증은 정보 기술(IT) 제품의 보안 기능 및 보증 요구사항을 평가하기 위한 국제 공동 표준입니다. 다양한 국가에서 개별적으로 운영되던 보안 평가

37.기출 정보보호 시스템 평가 기준 비교 및 국내 활용 동향 (ITSEC, TCSEC, CC)

정보보호 시스템 평가 기준은 시스템의 보안 기능 및 보증(Assurance) 수준을 객관적으로 평가하기 위해 개발되었습니다. 이는 보안 제품의 신뢰성을 확보하고, 도입자가 위험을 관리하는 데 필수적인 기준을 제공합니다.정보보호 시스템의 평가 기준은 발전 과정을 거쳐왔으

38.정보보호 거버넌스 (Information Security Governance)

정보보호 거버넌스(Information Security Governance)는 조직의 목표 달성을 위해 정보보호 활동을 이끌고 통제하는 체계를 의미합니다. 이는 이사회(Board of Directors)와 최고 경영진(Senior Management)의 책임 하에 정보

39.정보보호 거버넌스 성숙도와 절차

성숙도 모델은 조직의 현재 상태를 진단하고, 목표하는 수준으로 발전시키기 위한 로드맵을 제공합니다. 가장 널리 사용되는 모델은 CMMI (Capability Maturity Model Integration) 기반의 5단계 모델입니다.💡 기술사 관점: 성숙도 모델은 단

40.개인정보 보호법 주요 용어 정리

개인정보 보호법은 살아있는 개인에 대한 정보를 보호하여 개인의 존엄과 가치를 구현하고 사생활의 비밀과 자유를 보장함을 목적으로 합니다. 아래 용어들은 이 법의 근간을 이룹니다.개인정보(Personal Information, PI)개념: 살아있는 개인에 관한 정보로서 성

41.개인정보 보호법 주요 규정 정리 2025

배경: 개인정보처리자(Personal Information Controller, PIC)는 원칙적으로 정보주체의 동의를 받아야 개인정보를 수집 및 이용할 수 있습니다. 다만, 법이 정하는 특정 예외적인 경우에는 동의 없이도 처리할 수 있도록 허용합니다.최소 수집 원칙

42.정보통신망법 주요 규정 및 개인정보 보호 조치 기준 요약

\*\*정보통신망 이용촉진 및 정보보호 등에 관한 법률(정보통신망법)\*\*은 정보통신망의 안전한 이용 환경을 조성하고 이용자의 권익을 보호하는 것을 목적으로 하며, 특히 정보통신서비스 제공자 등의 개인정보 보호에 관한 주요 의무를 규정하고 있습니다.다만, 2020년

43.서버리스 컴퓨팅 보안

서버리스 컴퓨팅(Serverless Computing)은 관리 부담을 줄여주지만, 조직은 클라우드 서비스 제공업체(Cloud Service Provider, CSP)와의 공동 책임 모델(Shared Responsibility Model)을 명확히 이해하고, 남은 보안

44.PIA (Privacy Impact Assessment) 개인정보영향평가

PIA (Privacy Impact Assessment) 개인정보영향평가는 개인정보를 활용하는 새로운 정보시스템의 도입 또는 기존 시스템의 중대한 변경 시, 해당 시스템이 개인정보 침해의 위험성을 내포하고 있는지 사전에 분석하고 평가하여, 침해 위험 요소를 제거하거나

45.Zero Trust Architecture (ZTA)

Zero Trust Architecture (ZTA)는 네트워크 경계 내부에 있든 외부에 있든, 어떠한 사용자나 장치도 기본적으로 신뢰하지 않고 모든 접근 시도를 철저히 검증하도록 요구하는 보안 패러다임입니다. 이는 기존의 '경계 기반 보안 (Perimeter Secu

46.ISMS-P 개인정보 보호인증 프레임워크

ISMS-P (Information Security Management System - Personal Information) 정보보호 및 개인정보보호 관리체계는 조직이 보유하고 있는 정보 자산 전반과 개인정보를 안전하고 신뢰성 있게 보호하기 위해 수립·운영하는 종합적

47.기출 PIA (Privacy Impact Assessment) 개인정보영향평가

PIA (Privacy Impact Assessment) 개인정보영향평가는 개인정보를 활용하는 새로운 정보시스템의 도입 또는 기존 시스템의 중대한 변경 시, 해당 시스템이 개인정보 침해의 위험성을 내포하고 있는지 사전에 분석하고 평가하여, 침해 위험 요소를 제거하거나

48.기출 모빌리티 환경의 보안 위협 대응책

최근 스마트폰 및 모빌리티 디바이스 환경은 BYOD (Bring Your Own Device) 확산과 함께 기업의 주요 업무 영역이 되었으나, 이는 동시에 통제되지 않는 엔드포인트(Endpoint)의 증가를 의미하며 심각한 보안 위협을 초래하고 있습니다. 이러한 위협에

49.기출 모바일 가상화 유형과 보안 위협 해결 방안

모바일 가상화는 하나의 물리적 모바일 디바이스 내에서 여러 개의 운영 환경 또는 논리적인 영역을 분리하여 제공하는 기술입니다. 이는 특히 BYOD (Bring Your Own Device) 환경에서 업무 데이터와 개인 데이터의 엄격한 분리를 통해 보안을 확보하고 관리

50.EDR (Endpoint Detection and Response)

EDR (Endpoint Detection and Response) 엔드포인트 탐지 및 대응은 PC, 서버, 모바일 디바이스 등 엔드포인트(Endpoint)에서 발생하는 모든 활동 및 이벤트를 실시간으로 지속적으로 모니터링, 기록 및 분석하고, 위협 징후를 탐지하여 신

51.UEM (Unified Endpoint Management) 통합 엔드포인트 관리

UEM (Unified Endpoint Management) 통합 엔드포인트 관리는 기업 환경에서 사용되는 다양한 유형의 엔드포인트(Endpoint), 즉 PC, 노트북, 스마트폰, 태블릿, IoT 디바이스 등을 하나의 통합된 플랫폼에서 관리하고 보안을 확보하는 접근

52.Windows Active Directory (AD)

Windows Active Directory (AD)는 Microsoft Windows 기반의 분산 컴퓨팅 환경에서 사용자, 컴퓨터, 서비스 및 기타 자원들을 중앙에서 통합 관리하고 인증(Authentication) 및 인가(Authorization) 서비스를 제공하는

53.SRV Record

\*\*SRV 레코드 (Service Record)\*\*는 \*\*도메인 네임 시스템 (DNS, Domain Name System)\*\*에서 특정 서비스를 제공하는 서버의 위치(호스트명)와 포트 번호를 알려주는 특수한 리소스 레코드(Resource Record) 유

54.호스트명 (Hostname) FQDN

"호스트명(Hostname)"은 IP 주소(Internet Protocol Address)처럼 숫자로 된 주소 대신, 사람이 이해하고 기억하기 쉽도록 컴퓨터나 네트워크 장치에 부여하는 고유한 이름입니다.SRV 레코드에서 대상(Target)으로 IP 주소 대신 반드시 호

55.SPN (Service Principal Name)

SPN (Service Principal Name)은 Kerberos 인증 프로토콜을 사용하는 환경, 특히 Windows Active Directory (AD) 도메인 내에서 특정 서비스 인스턴스를 고유하게 식별하는 데 사용되는 이름입니다.SPN은 클라이언트가 서비스를

56.Kerberos 5단계 인증 프로세스

Kerberos는 분산 네트워크 환경에서 보안 주체(Principal) 간의 상호 인증(Mutual Authentication)을 제공하는 대칭 키(Symmetric Key) 기반의 네트워크 인증 프로토콜입니다. 클라이언트가 서비스 서버에 접근할 때 제3자 신뢰 기관인

57.기출 클라우드 컴퓨팅 보안 위협과 대응 전략

클라우드 컴퓨팅(Cloud Computing)은 유연성, 확장성, 비용 효율성을 제공하지만, IT 자원의 경계가 모호해지고 제3자(CSP, Cloud Service Provider)에게 관리 일부가 위임됨에 따라 새로운 형태의 보안 위협이 발생합니다. 기술사적 관점에서

58.기출 Secure OS

문제Secure OS에 관하여 설명하시오. 보안커널과 참조모델을 중심으로 설명하고 Secure OS를 제작하는 방법에 관해서도 설명하시오.정의: 컴퓨터 운영체제의 커널(Kernel)에 보안 기능을 통합하여, 시스템 자원에 대한 비인가된 접근을 탐지 및 차단하고 위변조를

59.기출 SSO, EAM, IAM

정의:SSO (Single Sign-On): 1회의 사용자 인증으로 다수의 애플리케이션 및 시스템을 이용할 수 있게 하는 통합 인증 솔루션.EAM (Enterprise Access Management): SSO 기능에 더해, 각 시스템에 대한 구체적인 접근 권한(ACL

60.DLP

\*\*DLP(Data Loss Prevention)\*\*란 조직 내의 민감한 데이터(개인정보, 지적재산권 등)가 인가되지 않은 외부로 유출되거나 파괴되는 것을 탐지하고 차단하는 기술적 통제 시스템입니다. 데이터의 저장(At Rest), 사용(In Use), 전송(I

61.DLP watermark

DLP (Data Loss Prevention): 기업 내 민감 정보(개인정보, 기술자산 등)가 외부로 유출되는 것을 탐지하고 차단하는 능동적 데이터 보호 기술입니다.워터마크 (Watermark): 디지털 콘텐츠에 저작권 정보나 사용자 정보를 식별 가능한(Visible

62.기출 BYOD, CYOD, NAC

BYOD (Bring Your Own Device): 개인이 소유한 스마트 기기(스마트폰, 태블릿, 노트북 등)를 업무 환경에 활용하는 모바일 오피스 정책.CYOD (Choose Your Own Device): 기업이 승인하고 관리하는 특정 기기 목록 중 임직원이 선택

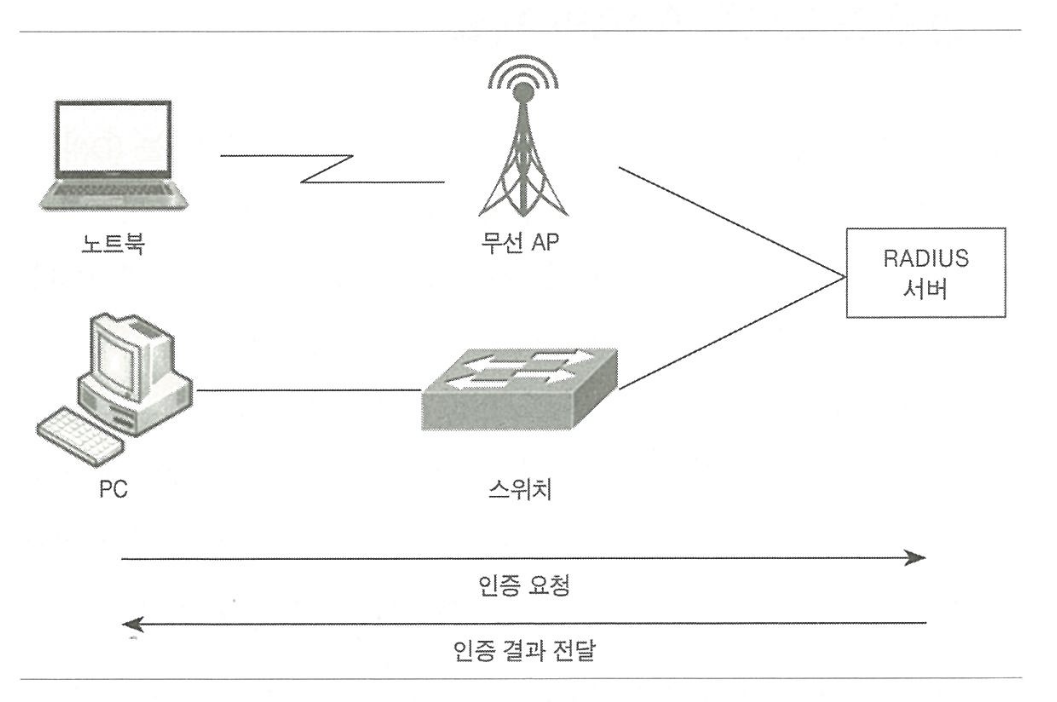

63.AAA(Authentication, Authorization, and Accounting) 인증 프로토콜 비교 (DIAMETER, TACACS+, RADIUS)

\*\*RADIUS (Remote Authentication Dial-In User Service)\*\*는 네트워크 자원에 접근하는 사용자에 대해 인증(Authentication), 인가(Authorization), 과금(Accounting) 기능을 중앙 집중적으로

64.기출 DIAMETER AAA

요청하신 DIAMETER 프로토콜은 AAA(Authentication, Authorization, and Accounting) 기능을 수행하는 핵심 프로토콜로, 특히 현대 통신 및 모바일 네트워크 환경에서 RADIUS(Remote Authentication Dial-I

65.기출 악성코드와 개발

직관적 비유 (Intuitive Analogy): 컴퓨터 시스템을 '인체'라고 한다면, 악성코드는 외부에서 침입하는 병원체(바이러스, 박테리아)와 같습니다. 어떤 것은 세포(파일)에 기생하고, 어떤 것은 혈관(네트워크)을 타고 스스로 돌아다니며, 어떤 것은 영양분(데이

66.기출 TCP/IP의 문제점

IP 스푸핑 (IP Spoofing): IP 헤더의 '출발지 주소(Source IP)'를 조작하여 다른 사람인 척 위장하기 쉽습니다.DoS/DDoS 취약성: 연결 지향적인 TCP의 특성(3-Way Handshake)을 악용하여, 서버의 자원을 고갈시키는 공격(예: SY

67.기출 FW, IPDS, WAF

상태 기반 감시 (Stateful Inspection): 패킷의 헤더뿐만 아니라 세션의 상태(연결 요청, 확립, 종료 등)를 추적하여 논리적인 연결 흐름을 파악하고 제어합니다.NAT (Network Address Translation): 사설 IP를 공인 IP로 변환하

68.기출 IPS

배경: 기존 IDS(침입 탐지 시스템)는 '사후 분석' 및 '경고' 중심이라 이미 공격이 실행된 후에는 대응이 늦다는 한계(Passive)가 존재함. 이에 대한 대안으로 공격 실행 전 실시간 차단(Active)의 필요성이 대두됨.목적: 알려진 공격(Signature)

69.기출 방화벽, 침입탐지시스템, 침입방지시스템, 웹방화벽

상태 추적(Stateful Inspection): 세션의 상태 정보를 관리하여, 이전에 허용된 트래픽에 대한 응답 트래픽만을 허용함으로써 보안성과 성능을 동시에 확보한다.NAT/PAT: 사설 IP 주소를 공인 IP 주소로 변환하여 내부 네트워크 구성을 보호하고 IP 자

70.PAT(Port Address Translation)

PAT 장비(라우터/방화벽)는 이 패킷을 받는다.장비는 자신의 공인 IP 주소와 새로운 포트 번호로 변환한다.변환 전: 192.168.10.10:1000변환 후 (예): 210.10.10.1:20000장비는 이 변환 정보를 NAT 테이블(Mapping Table)에 기

71.PAT (Port Address Translation)과 포트 포워딩(Port Forwarding)

PAT: 사설 네트워크에서 외부로 나가는 통신(Outbound)의 효율성과 보안을 목적으로 합니다.포트 포워딩: 외부에서 사설 네트워크 내부의 특정 서버로 들어오는 통신(Inbound)의 서비스 연속성을 목적으로 합니다.기술 원리내부 호스트 A (192.168.1.10

72.기출 UTM Unified Threat Management

\| --- \| --- \| --- \|| 네트워크 방어 | 방화벽 (FW) | L3/L4 기반 접근 제어 및 NAT/PAT 기능 수행. UTM의 기본 베이스. || 침입 방지 | IPS (Intrusion Prevention System) | 시그니처 및 행위 기반

73.DDOS 방어

분산된 근원지: 공격의 근원지 IP가 수많은 좀비 PC에 분산되어 있어, 특정 IP 차단만으로는 효과를 보기 어렵습니다.정상 트래픽 위장: 단순한 트래픽 과부하 공격(Volumetric Attack)뿐 아니라, 정상적인 것처럼 보이는 패킷을 사용하여 서비스의 자원(Re

74.기출 로드밸런서(Load Balancer)

가용성: 서버 일부에 장애가 발생해도 정상적인 서버로 트래픽을 우회시켜 서비스의 중단을 방지합니다.성능: 요청을 분산시켜 각 서버의 처리 부담을 줄여 응답 속도를 향상시킵니다.확장성: 서비스 규모 증가 시 서버를 유연하게 추가/제거할 수 있는 수평적 확장(Scale-O

75.기출 DDOS 대응 방식

(1) DDOS 공격 유형별(대역폭 공격, 세션 공격, 웹 HTTP 공격) 피해 증상을 설명하시오.(2) DDOS 대응을 위한 Anti-DDOS 시스템의 대응 방식을 다음의 두 가지 경우로 나누어 설명하시오.첫째, 공격 IP가 변조된 경우 인증 기능을 통해 대응하는 방

76.기출 IEEE 802.11i의 등장배경을 설명하고, 인증과 키교환 방식

\| --- \| --- \| --- \|| WEP 취약점 | RC4 알고리즘의 구조적 결함 및 짧은 IV(24bit)로 인한 키 복구 가능 | IV 고갈, Key 스트림 재사용 || 무결성 부재 | CRC-32 사용으로 인한 비트 반전 공격(Bit-flipping)에

77.기출 BSS(Basic Service Set)

정의: BSS(Basic Service Set)란 IEEE 802.11 표준에서 무선 통신이 가능한 가장 기본적인 구성 단위(Topology)로, 하나의 영역 내에서 상호 통신하는 스테이션(STA)들의 집합을 의미함.배경: 무선 구간은 공유 매체(Shared Media

78.CCMP/GCMP WPA2 WPA3

암호화 알고리즘(CCMP/GCMP)은 데이터를 잠그는 방식이고, 핸드셰이크는 그 잠금 장치의 열쇠를 안전하게 나누어 갖는 과정입니다.WPA2의 가장 큰 문제는 암호화 방식(AES-CCMP) 자체보다는, 키를 교환하는 4-Way Handshake 과정의 취약점(KRAC

79.기출 VPN, SSL VPN, IPSec

과거의 네트워크 보안이 '성벽(Perimeter)'을 쌓는 방식이었다면, 현대의 업무 환경은 클라우드와 재택근무로 인해 그 경계가 무너졌습니다. VPN(Virtual Private Network)은 공용망(Internet) 위에 암호화된 터널을 생성하여, 마치 전용선을

80.기출 망분리

망분리란 외부 인터넷망과 기업 내부의 업무망을 물리적으로 혹은 논리적으로 분리하여, 외부로부터의 침입(해킹, 악성코드 등)을 원천적으로 차단하고 내부 주요 정보 자산을 보호하는 보안 체계입니다.법적 규제 대응: 「정보통신망 이용촉진 및 정보보호 등에 관한 법률」, 「개

81.DB 보안

DB 보안이란 데이터베이스에 저장된 데이터의 기밀성(Confidentiality), 무결성(Integrity), 가용성(Availability)을 유지하기 위해 인가되지 않은 접근을 차단하고, 유출 및 변조를 방지하며, 정상적인 서비스를 보장하는 일련의 기술적/관리적/

82.접근제어 access control

접근통제는 비인가된 사용자가 자원에 접근하는 것을 방지하고, 인가된 사용자가 자신의 권한 범위 내에서만 활동하도록 제한하여 정보의 기밀성, 무결성, 가용성을 보장하는 체계입니다.접근통제는 보통 다음의 프로세스를 거칩니다.1\. 식별 (Identification): 본

83.기출 web XML

XML 보안이란 분산 컴퓨팅 환경(Web Services)에서 교환되는 XML 문서 자체에 암호화, 전자서명, 접근제어 정책을 적용하여 문서의 안전한 전송과 처리를 보장하는 기술 체계입니다.메시지 수준 보안 (Message-level Security): 전송 구간(HT

84.XXE

XML(Extensible Markup Language, 확장성 마크업 언어)은 플랫폼 독립적이며 구조화된 데이터 교환을 가능하게 하지만, 이를 처리하는 Parser(파서, 구문 분석기)의 설정 오류나 취약점을 이용한 보안 위협이 존재합니다.기술사적 관점에서 XML(E

85.기출 2025 OWASP

OWASP (Open Web Application Security Project, 오픈 소스 웹 애플리케이션 보안 프로젝트)는 웹 소프트웨어의 보안을 개선하기 위해 활동하는 글로벌 비영리 단체입니다. 전 세계 보안 전문가들이 참여하여 보안 도구, 기술 표준, 교육 및

86.기출 소프트웨어(Software) 개발 보안

정의: 소프트웨어(Software) 개발 전 과정(Software Development Life Cycle, 이하 SDLC)에 보안 활동을 통합하여, 소스 코드(Source Code)의 근본적인 결함을 제거하고 보안 취약점을 최소화하는 일련의 보안 활동입니다.등장 배경

87.기출 DRM

디지털 저작권 관리(Digital Rights Management, 이하 DRM)는 출판사 또는 저작권자가 배포한 디지털 콘텐츠의 사용을 제어하고 의도한 용도로만 사용되도록 제한하는 모든 기술적 방안과 서비스 체계입니다.콘텐츠 무단 복제 방지: 디지털 데이터(Data)

88.DOI (Digital Object Identifier)

DOI (Digital Object Identifier, 디지털 객체 식별자)는 ISO (International Organization for Standardization, 국제 표준화 기구) 26324 표준에 기반한 영구 식별자 시스템입니다. 디지털 콘텐츠(논문,

89.INDECS (Interoperability of Data in E-Commerce Systems, 전자상거래 시스템에서의 데이터 상호운용성)

INDECS는 전자상거래 시스템 간에 지식 재산권 정보를 정확하고 효율적으로 교환하기 위해 정의된 논리적 데이터 모델이자 메타데이터 표준 프레임워크입니다.저작권 관리의 복잡성: 디지털 콘텐츠는 복제와 변형이 쉬워 창작자, 유통자, 소비자 간의 권리 관계를 명확히 정의할

90.워터마킹(Digital Watermarking), Forensics Marking, fingerprinting

워터마킹(Digital Watermarking)이란 디지털 콘텐츠(이미지, 오디오, 비디오 등)에 저작권 정보나 사용자 정보와 같은 특정 데이터를 인간의 시각이나 청각으로는 인지할 수 없도록 삽입하는 기술을 의미합니다.지적 재산권(Intellectual Property

91.기출 CCL(Creative Commons License)

Creative Commons License (CCL, 크리에이티브 커먼즈 라이선스)는 저작권자가 자신의 저작물에 대해 일정 조건을 준수하는 한 다른 사람이 자유롭게 이용할 수 있도록 허락하는 표준 이용 약관입니다.기존의 저작권 체계인 "All Rights Reserv

92.기출 소프트웨어 난독화 (Software Obfuscation)

소프트웨어 난독화 (Software Obfuscation)란 프로그램의 논리적 기능과 실행 결과는 동일하게 유지하면서, 소스 코드나 바이너리 코드를 분석하기 어렵게 변형하는 보안 기술입니다.단순히 코드를 읽기 어렵게 만드는 것을 넘어, Reverse Engineerin

93.기출 리버스 엔지니어링(Reverse Engineering)

리버스 엔지니어링(Reverse Engineering, 이하 RE)은 이미 완성된 소프트웨어나 시스템의 구조와 원리를 분석하여 그 설계 사양이나 소스 코드를 복원하거나 이해하는 기술을 의미합니다. 보안 관점에서 RE는 '공격자'에게는 취약점 발굴과 악성코드 제작의 수단

94.기출 공인인증서 제도의 폐지

공인인증서 제도의 폐지(정확하게는 '공인' 지위의 폐지와 공동인증서로의 전환)는 대한민국 IT(Information Technology, 정보 기술) 환경에서 Digital Transformation(DX, 디지털 전환)을 가속화한 중대한 기점이었습니다.정보기술사(Pr

95.기출 바이오인증 (Biometrics)

정보통신기술사 및 컴퓨터시스템응용기술사 시험을 준비하시는 수험생분께 도움이 될 수 있도록, 바이오인증(Biometrics)의 정의, 주요 기술 요소, 성능 지표, 그리고 최근 동향인 Fast IDentity Online (FIDO)와의 연계 방안을 중심으로 정리해 드립

96.기출 산업플랜트 디지털 제어실(Digital Control Room) 전환

컴퓨터시스템응용기술사(Computer System Application Professional Engineer) 제93회 기출문제인 "국가 주요 산업플랜트 제어실의 디지털 전환에 따른 사이버 보안 위협 및 대책"에 대하여 기술사 답안 형식으로 정리해 드립니다.과거 폐쇄