접근통제 (Access Control): 핵심 메커니즘, 원칙 및 주요 모델

1. 개요 (Overview)

접근통제는 보안 정책에 근거하여 비인가된 사용자나 프로세스가 시스템 자원에 접근하는 것을 제한하고, 인가된 사용자에게는 허용된 범위 내에서 자원을 사용할 수 있도록 보장하는 기술적, 관리적 보안 대책입니다. 이미지에서 언급된 바와 같이, 암호화와 더불어 정보보호의 양대 산맥으로 불리며 CIA Triad (기밀성, 무결성, 가용성)를 보장하는 가장 근본적인 수단입니다.

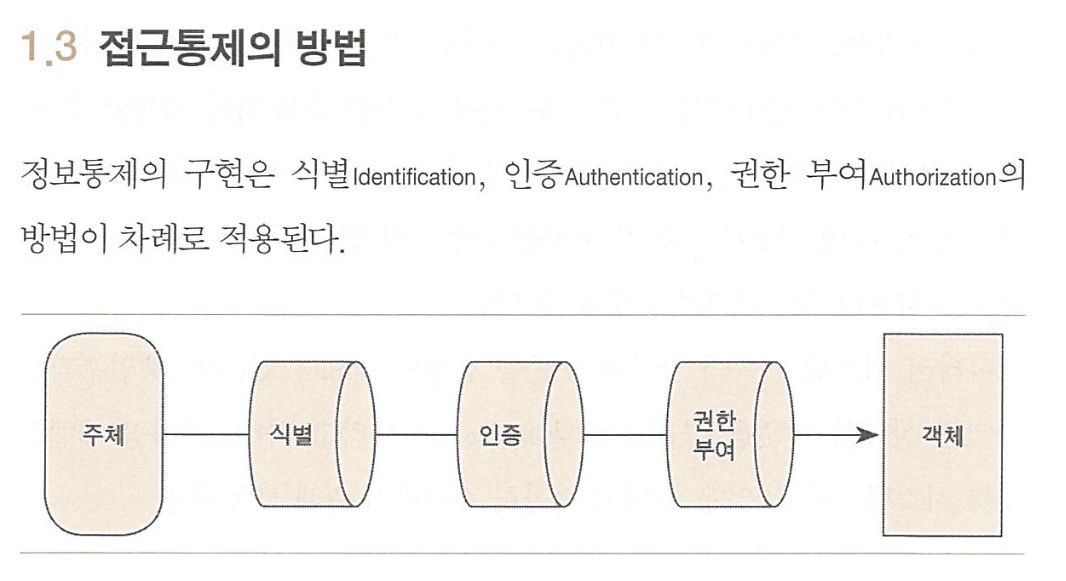

2. 접근통제의 3단계 절차 및 상관관계 (Mechanism)

이미지에서 언급한 '식별, 인증, 권한 부여'는 순차적으로 이루어지며, 여기에 '책임추적성'을 더해 완벽한 보안 프로세스가 완성됩니다.

- 식별 (Identification):

- 개념: 시스템에게 주체(Subject)가 누구인지 알리는 과정입니다.

- 예시: ID 입력, 사원 번호 제시. (보안성보다는 편의성과 고유성이 중요)

- 인증 (Authentication):

- 개념: 식별된 주체가 실제 본인이 맞는지 검증하는 절차입니다.

- 유형 (Multi-Factor Authentication, MFA):

- 지식 기반 (Something you know): 패스워드

- 소유 기반 (Something you have): 스마트카드, OTP (One-Time Password)

- 생체 기반 (Something you are): 지문, 홍채

- 행위 기반 (Something you do): 서명, 키보드 타이핑 패턴

- 인가 (Authorization - 권한 부여):

- 개념: 인증된 주체에게 자원(Object)에 대한 접근 권한(Read, Write, Execute 등)을 부여하는 과정입니다. 접근 제어 목록(ACL - Access Control List) 등이 사용됩니다.

- 책임추적성 (Accounting/Auditing):

- 개념: 주체의 모든 행위를 기록(Log)하여 사건 발생 시 원인 규명 및 부인 방지를 수행합니다.

3. 접근통제 정책 모델 (Access Control Models)

조직의 특성에 따라 적합한 모델을 적용해야 합니다.

가. DAC (Discretionary Access Control, 임의적 접근 통제)

- 개념: 객체(데이터)의 소유자가 자신의 판단에 따라 다른 주체에게 접근 권한을 부여하는 방식입니다.

- 특징: 유연성이 높으나, 트로이 목마(Trojan Horse) 공격 등에 취약하여 높은 보안성이 요구되는 곳에는 부적합합니다. (예: Unix/Windows 파일 시스템)

나. MAC (Mandatory Access Control, 강제적 접근 통제)

- 개념: 시스템(관리자)이 정한 보안 등급(Security Label)과 주체의 보안 취급 인가(Clearance)를 비교하여 접근을 통제합니다.

- 특징: 군(Military)이나 정부 기관에서 주로 사용하며, 기밀성이 매우 높습니다. (Bell-LaPadula 모델 등 적용)

다. RBAC (Role-Based Access Control, 역할 기반 접근 통제)

- 개념: 주체에게 권한을 직접 부여하는 것이 아니라, 조직 내 '역할(Role)'에 권한을 할당하고, 주체를 그 역할에 소속시키는 방식입니다.

- 특징: 인사 이동이 잦은 기업 환경에서 관리 효율성이 매우 높아 현재 가장 널리 쓰이는 표준입니다.

라. ABAC (Attribute-Based Access Control, 속성 기반 접근 통제)

- 최신 트렌드: 주체, 객체, 환경(시간, 위치, 접속 기기 등)의 다양한 '속성'을 조건문(Rule)으로 결합하여 실시간으로 접근을 제어합니다. 클라우드 및 IoT (Internet of Things) 환경에 적합합니다.

4. 접근통제의 핵심 원칙 (Core Principles of Access Control)

접근통제 정책을 설계하고 구현할 때 준수해야 할 가장 기본적이고 중요한 보안 원칙입니다.

가. 최소 권한 원칙 (Principle of Least Privilege, PoLP)

- 개념: 모든 주체(사용자, 프로세스 등)는 자신의 업무 수행에 반드시 필요한 최소한의 권한만을 부여받아야 한다는 보안 원칙입니다. 필요한 권한 이상을 허용하지 않음으로써 공격의 표면적(Attack Surface)을 최소화합니다.

- 목표: 침해 사고 발생 시 피해 확산을 방지하고, 내부자에 의한 오용 및 악의적 행위를 제한합니다. 이는 무결성(Integrity) 유지에도 필수적입니다.

- 적용: 사용자 계정뿐만 아니라, 시스템 서비스, 애플리케이션 프로세스 등 모든 엔티티에 적용되어야 하며, 이는 곧 제로 트러스트(Zero Trust) 환경의 핵심 설계 기반이 됩니다.

5. 접근통제 모델 비교 (기술사 토픽 요약)

| 구분 | DAC (임의적) | MAC (강제적) | RBAC (역할 기반) |

|---|---|---|---|

| 통제 권한 | 객체의 소유자 (User) | 보안 관리자 (System) | 보안 관리자 (Admin) |

| 접근 기준 | 신원(Identity) | 보안 레이블(Label) | 역할(Role) |

| 장점 | 유연함, 구현 용이 | 강력한 기밀성 | 관리 효율성, 최소 권한 적용 용이 |

| 단점 | 바이러스/악성코드 취약 | 구현 복잡, 오버헤드 | 역할 정의의 어려움 |

| 주요 환경 | 일반 상용 OS, 소규모 | 국방, 기밀 취급 기관 | 일반 기업, 대조직 |

6. 최신 동향 및 시사점 (Recent Trends)

- 제로 트러스트 (Zero Trust): "아무것도 신뢰하지 말고 항상 검증하라(Never Trust, Always Verify)"는 원칙 아래, 네트워크 내부의 사용자라도 지속적으로 인증과 인가를 수행하는 모델로 발전하고 있습니다. 최소 권한 원칙은 제로 트러스트의 핵심 구성 요소입니다.

- IAM (Identity and Access Management) & PAM (Privileged Access Management): 전사적인 계정 관리(IAM)와 특히 해킹의 주 타겟이 되는 관리자 권한을 통제하는 시스템(PAM)의 구축이 필수적입니다. PAM은 관리자 계정에 최소 권한 원칙을 엄격하게 적용하여 보안을 강화합니다.