💻 컴퓨터 포렌식 (Computer Forensics)

컴퓨터 포렌식은 디지털 포렌식(Digital Forensics)의 핵심 분야 중 하나로, 데스크톱 컴퓨터, 노트북, 서버 등과 같은 컴퓨터 시스템 내에서 발생한 사건에 대한 법적 증거를 과학적이고 체계적인 절차에 따라 수집, 보존, 분석, 보고하는 활동을 의미합니다.

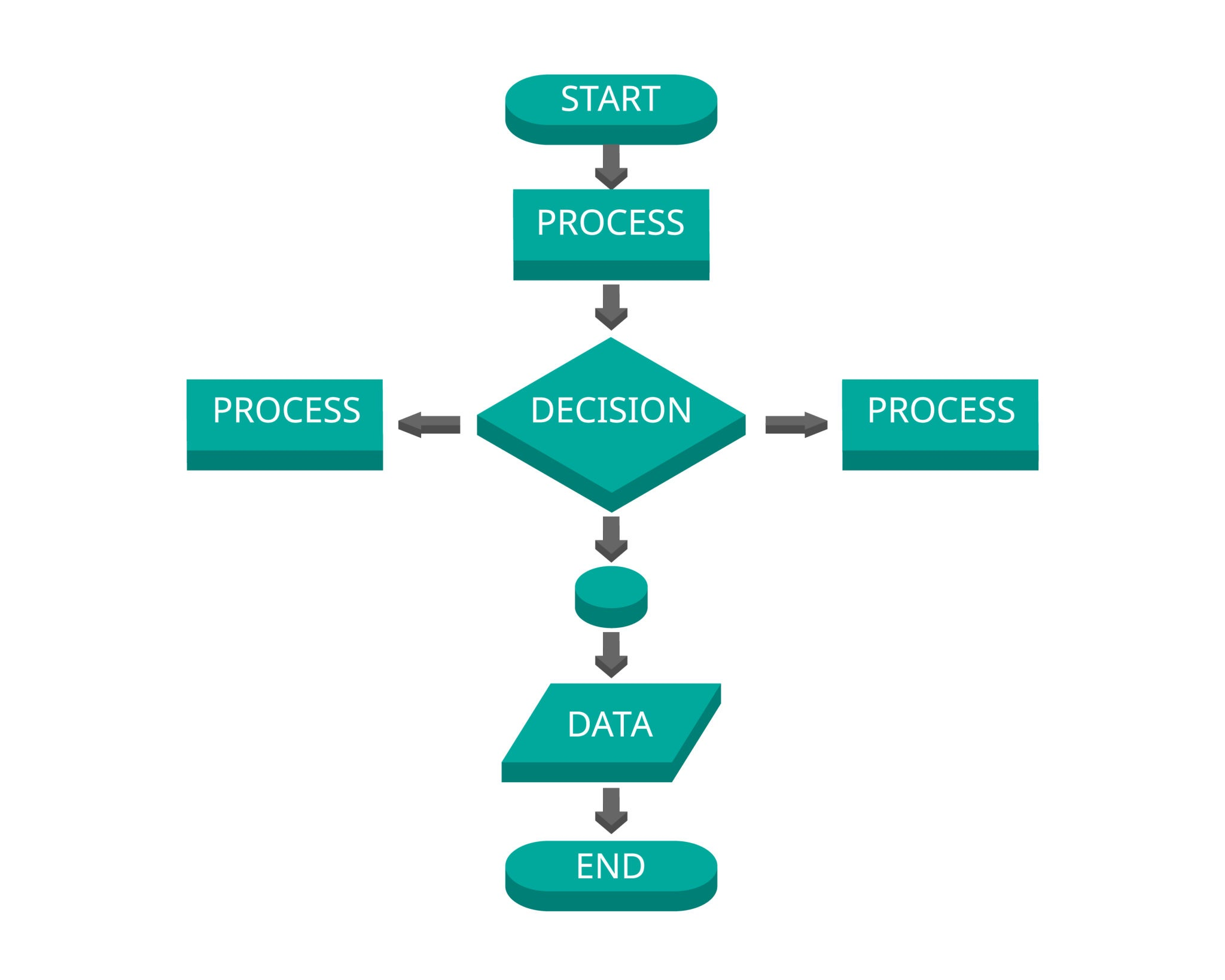

[Image of the computer forensics process flow chart]

이는 범죄 사실을 규명하고 법적 분쟁 해결에 기여하는 것을 목적으로 합니다.

1. 배경 및 개념

- 배경: 개인용 컴퓨터(PC)와 인터넷의 보급이 확산되면서, 해킹, 내부 정보 유출, 지적 재산권 침해, 사이버 사기 등 컴퓨터를 매개로 한 범죄가 급증하여 이에 대한 과학적 수사 기법의 필요성이 대두되었습니다.

- 개념: 컴퓨터 시스템의 하드 디스크 드라이브(Hard Disk Drive, HDD), 솔리드 스테이트 드라이브(Solid State Drive, SSD), 운영체제(Operating System, OS) 로그 파일, 응용 프로그램 데이터 등 비휘발성(Non-Volatile) 저장 매체에 남아 있는 디지털 흔적을 분석하여 법적 증거를 찾아내는 활동입니다.

2. 목적 및 중요성

- 목적:

- 증거의 무결성 확보: 디지털 증거가 수집 및 분석 과정에서 훼손되거나 변조되지 않았음을 입증하여 법정에서 증거 능력을 확보합니다.

- 사건 재구성: 삭제된 파일 복구, 타임라인(Timeline) 분석을 통해 사용자의 행위와 사건 발생 과정을 객관적으로 재현합니다.

- 공격 주체 및 경로 파악: 침해 사고 발생 시 최초 침입 경로(Initial Access), 사용된 악성 코드(Malware), 행위자(Actor) 등을 식별합니다.

- 중요성: 컴퓨터는 대부분의 디지털 활동의 중심지였으므로, 시스템 로그, 이메일, 문서 파일, 인터넷 사용 기록 등 사건의 전말을 밝힐 수 있는 가장 풍부하고 심도 있는 증거를 제공합니다.

3. 컴퓨터 포렌식의 구조 및 원리

3.1. 기본 5단계 절차 (프로세스)

컴퓨터 포렌식은 모바일 포렌식과 유사하게 과학적이고 반복 가능한 절차를 따릅니다.

| 단계 | 주요 활동 | 설명 |

|---|---|---|

| 1. 준비 (Preparation) | 법적 승인, 도구 준비 | 압수수색 영장 등 법적 절차 검토 및 포렌식 장비(Write Blocker 등) 준비 |

| 2. 식별 (Identification) | 대상 시스템 및 데이터 결정 | 분석 대상 컴퓨터, 서버, 저장 매체의 종류와 위치 식별 |

| 3. 획득 및 보존 (Acquisition & Preservation) | 디스크 이미징, 해시 값 생성 | 원본 훼손 방지 하에 저장 매체를 비트스트림 복사(Bitstream Copy)하여 포렌식 이미지 생성. 해시 값(Hash Value)을 생성하여 무결성을 검증. |

| 4. 분석 (Analysis) | 데이터 복원, 아티팩트 분석 | 획득한 이미지에서 삭제 파일 복구, 레지스트리(Registry) 분석, 웹 히스토리 분석, 키워드 검색 등을 수행 |

| 5. 보고 (Reporting) | 최종 보고서 작성 및 검토 | 분석 과정, 사용 도구, 발견된 증거의 의미 등을 명확하게 작성 |

3.2. 핵심 분석 아티팩트 (Artifacts)

컴퓨터 포렌식 분석의 주요 대상이 되는 디지털 흔적들입니다.

| 아티팩트 | 주요 정보 | 증거적 가치 |

|---|---|---|

| 파일 시스템 (File System) | 파일 생성/수정/접근 시간 (MAC Time), 삭제된 파일의 위치 | 파일 행위 및 삭제 행위의 입증 |

| 운영체제 레지스트리 | 사용자 계정 정보, 최근 실행 프로그램 목록, 장치 연결 기록 | 시스템 환경 설정 및 사용자 활동의 직접적인 증거 |

| 로그 파일 (Log Files) | 시스템 부팅/종료 기록, 오류 기록, 네트워크 연결 기록 | 시스템 사용 시간대 및 비정상적 활동 추적 |

| 인터넷 아티팩트 | 웹 브라우저 히스토리, 캐시, 쿠키, 다운로드 기록 | 외부 접속 행위 및 정보 검색 내용 파악 |

| 쉘백(ShellBag) | 사용자가 열어본 폴더 및 창 설정 정보 | 사용자의 탐색 활동 및 관심 영역 파악 |

4. 기술적 쟁점 및 전략 (기술사적 판단)

4.1. 솔리드 스테이트 드라이브(SSD) 포렌식의 어려움

최신 컴퓨터에 주로 사용되는 SSD는 트림(TRIM) 명령어, 웨어 레벨링(Wear Leveling), 가비지 컬렉션(Garbage Collection) 등의 기술로 인해 삭제된 데이터의 복원이 전통적인 HDD에 비해 매우 어렵습니다.

- 대응 전략: 삭제된 데이터를 TRIM이 실행되기 전에 획득하는 것이 중요하며, 메모리 포렌식(Memory Forensics)을 병행하여 삭제 전까지 RAM(Random Access Memory)에 남아있을 수 있는 휘발성 정보를 확보하는 것이 필수입니다.

4.2. 클라우드 및 가상화 환경 대응

컴퓨터 사용자들이 가상 머신(Virtual Machine)을 사용하거나 데이터를 클라우드에 저장하는 경향이 증가하고 있습니다.

- 전략: 가상 머신 파일(VMDK, VHD 등) 자체를 통째로 획득하여 분석하고, 클라우드 서비스 제공자로부터 저장된 데이터를 합법적인 절차를 거쳐 획득하는 클라우드 포렌식 기술을 적용해야 합니다.

4.3. 대용량 데이터 및 스케일의 문제

테라바이트(TB) 단위의 대용량 저장 장치와 방대한 로그 파일을 제한된 시간 내에 분석해야 하는 문제가 있습니다.

- 전략: 빅데이터 분석 플랫폼과 인공지능(AI) 기반의 자동화된 키워드 및 패턴 분석 도구를 활용하여 분석 효율성을 극대화하는 것이 중요합니다.

5. 비교: 컴퓨터 포렌식 vs. 네트워크 포렌식

| 구분 | 컴퓨터 포렌식 (Computer Forensics) | 네트워크 포렌식 (Network Forensics) |

|---|---|---|

| 주요 증거물 | 비휘발성 저장 매체 (HDD, SSD), 시스템 파일 | 네트워크 패킷(Network Packet), 방화벽/침입 탐지 시스템 로그 |

| 정보의 성격 | 정적(Static) 데이터, 사용자의 행위 결과 | 동적(Dynamic) 데이터, 통신 행위의 흐름 |

| 주요 활동 | 파일 복구, 아티팩트 분석, 타임라인 재구성 | 통신 내용 복원, 공격 경로 추적, 트래픽 분석 |

6. 기술사적 판단과 미래 방향성

6.1. 기술사적 판단 (최적의 접근 전략)

컴퓨터 포렌식의 성공은 획득 단계에서 결정됩니다. 읽기 방지 장치(Write Blocker)를 사용하여 원본 매체의 무결성을 100% 보장하고, 전 과정에 대한 상세한 기록(Chain of Custody)을 남겨 법적 논란의 여지를 제거하는 것이 최우선 전략입니다. 데이터 분석 시에는 시스템 레지스트리를 통해 사용자의 의도를 파악하는 것이 파일 목록 검색보다 더 중요한 통찰을 제공할 수 있습니다.

6.2. 미래 방향성

- AI 기반 분석의 보편화: 방대한 양의 디지털 증거를 효율적으로 처리하기 위해, 인공지능이 이상 행위 탐지 및 데이터 연관 관계 분석을 수행하는 방향으로 기술이 발전할 것입니다.

- 휘발성/실시간 포렌식 강화: 클라우드 환경 및 실시간 통신이 중요해지면서, 시스템이 실행 중인 상태(Live State)에서 휘발성 데이터를 획득하고 분석하는 라이브 포렌식(Live Forensics) 기술의 중요성이 더욱 커질 것입니다.

- 암호화 및 안티 포렌식 대응: 개인 정보 보호 및 보안 강화로 인해 더욱 복잡해지는 암호화 기술과 증거를 의도적으로 숨기거나 파괴하는 안티 포렌식(Anti-Forensics) 기법에 대응하는 새로운 분석 기술 개발이 요구됩니다.

7. 요약

컴퓨터 포렌식은 컴퓨터 시스템에서 무결성이 보장된 디지털 증거를 수집하여 사건의 진실을 규명하는 과학입니다. 최신 기술적 과제는 SSD의 데이터 복원 어려움과 클라우드/가상화 환경에 대한 대응이며, 이를 극복하기 위해 라이브 포렌식, 메모리 포렌식, AI 기반 분석 등의 기술 발전이 필수적입니다. 가장 중요한 것은 법적 절차의 준수와 증거의 훼손 방지입니다.