DataGrip으로 Cloud SQL Proxy 스크립트 은퇴시키기 (Passwordless 설정)

로컬에서 DB를 붙을 땐 무조건 cloud_sql_proxy를 썼다. 매번 터미널 열기 귀찮아서 스크립트로 짜두고 썼는데, 이번 DataGrip 2025.3 업데이트로 드디어 이 짓(?)을 그만두게 됐다.

결론부터 말하면, 클릭 몇 번으로 GCP 인스턴스를 가져오지만, IAM 인증 설정 한 끗 차이로 접속이 안 된다. 삽질 방지용으로 기록해 둔다.

1. 왜 바꾸나?

기존에는 스크립트를 실행해서 로컬 포트(5432 등)를 점유하고, DataGrip에서 localhost로 접속했다.

불편함: 프로젝트 바뀔 때마다 스크립트 찾아야 함, 터미널 하나를 계속 띄워놔야 함.

해결: DataGrip 내장 Cloud Provider 기능을 쓰면 IDE 안에서 모든 게 끝난다. 터미널이 깨끗해진다.

2. 설정 방법

Step 1. Cloud Provider 연동

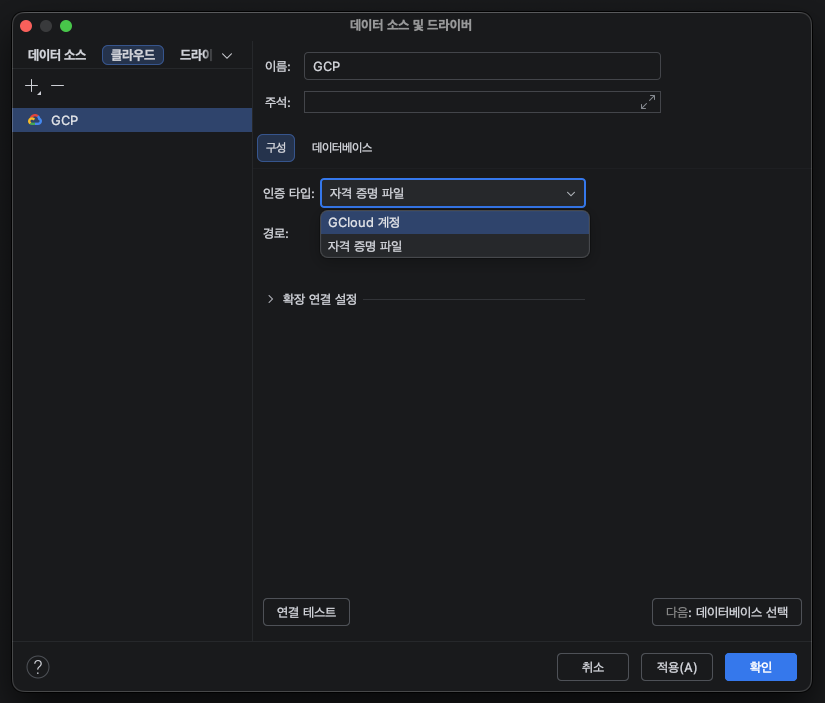

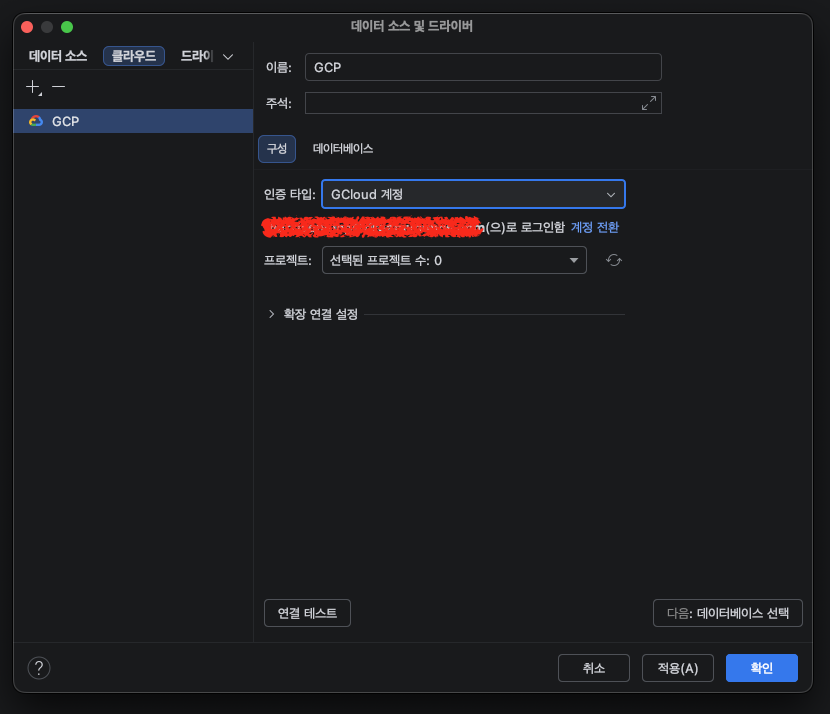

DataGrip 새 버전의 '데이터 소스 및 드라이버' 설정에서 '클라우드' 탭으로 이동한다. 인증 타입을 'GCloud 계정'으로 선택하고 로그인을 진행한다.

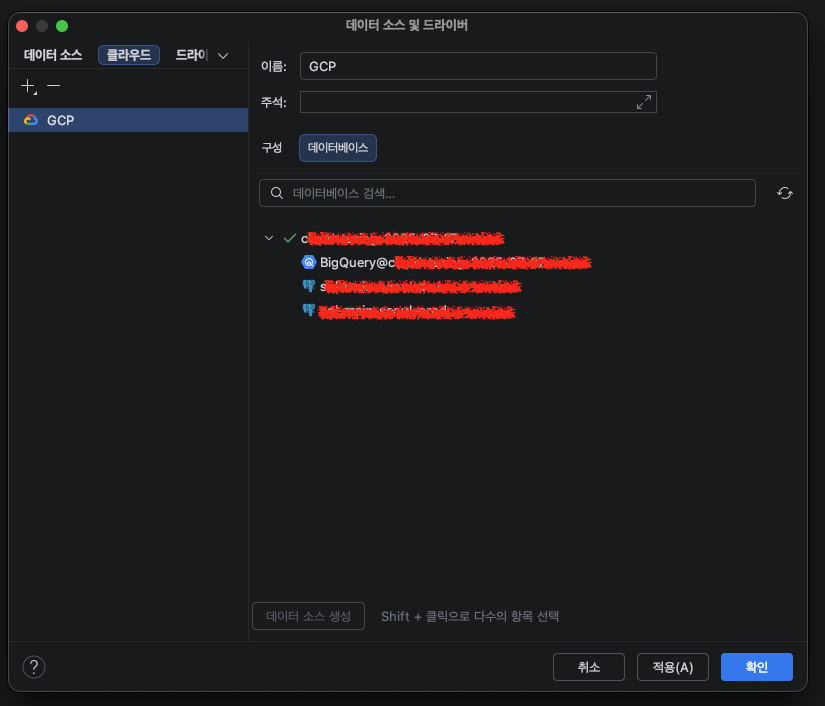

로그인이 완료되면 내 GCP 프로젝트 내의 Cloud SQL 인스턴스 목록이 자동으로 뜬다.

Step 2. 인증 오류 해결 (핵심)

목록에서 인스턴스를 골라 데이터 소스를 생성해도 바로 접속은 안 될 거다. IAM 데이터베이스 인증을 쓴다면 아래 설정을 반드시 확인해야 한다.

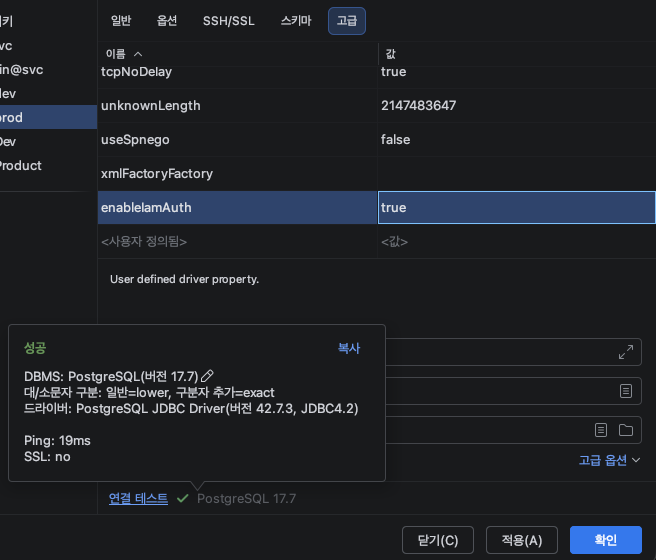

데이터 소스 설정의 '고급(Advanced)' 탭으로 이동하여 enableIamAuth 설정을 추가해줘야 한다.

[고급 탭에서 enableIamAuth 설정 및 연결 테스트 성공]

User: 본인 GCP 이메일 (반드시 소문자)

Password: 비워둠

고급 탭: enableIamAuth 항목을 찾아 true로 설정한다. (없으면 <사용자 정의됨>에 직접 입력하여 추가)

Step 3. ADC 확인

당연한 소리지만, 로컬에 인증 정보는 박혀있어야 한다.

gcloud auth application-default login3. 사용 후기

-

관리 포인트 감소: 인스턴스 커넥션 이름 복사해서 스크립트 수정하던 수고가 사라짐. ( 심지어 이걸 전용으로 npm 을 만들어서 -g 로 사용했었다. )

-

일관성: npm 코드에서 쓰던 IAM 인증 방식과 로컬 툴 설정이 일치해서 마음이 편안함.