-

물리적인 사물과 컴퓨터에 동일하게 표현되는 가상의 모델로 실제 물리적인 자산 대신 소프트웨어로 가상화함으로써 실제 자산의 특성에 대한 정확한 정보를 얻을 수 있고, 자산 최적화, 돌발사고 최소화, 생산성 증가 등 설계부터 제조, 서비스에 이르는 모든 과정의 효율성을 향상시킬 수 있는 모델은?

① 최적화

② 실행 시간

③ 디지털 트윈

④ N-Screen

-

정보보안의 3대 요소에 해당하지 않는 것은?

① 기밀성

② 휘발성

③ 무결성

④ 가용성

- 다음 빈칸에 알맞은 기술은

① Quantum Key Distribution

② Digital Rights Management

③ Grayware

④ Mashup

-

기능점수(Functional Point)모형에서 비용산정에 이용되는 요소가 아닌 것은?

① 클래스 인터페이스

② 명령어(사용자 질의수)

③ 데이터파일

④ 출력보고서

-

블록 암호화 방식이 아닌 것은?

① DES

② RC4

③ AES

④ SEED

-

Putnam 모형을 기초로 해서 만든 자동화 추정 도구는?

① SQLR/30

② SLIM

③ MESH

④ NFV

-

큰 숫자를 소인수 분해하기 어렵다는 기반 하에 1978년 MIT에 의해 제안된 공개키 암호화 알고리즘은?

① DES

② ARIA

③ SEED

④ RSA

-

COCOMO 모델의 프로젝트 유형으로 거리가 먼 것은?

① Organic

② Semi-detached

③ Embedded

④ Sequential

-

빅데이터 분석 기술 중 대량의 데이터를 분석하여 데이터 속에 내재되어 있는 변수 사이의 상호관례를 규명하여 일정한 패턴을 찾아내는 기법은?

① Data Mining

② Wm-Bus

③ Digital Twin

④ Zigbee

-

기존 무선 랜의 한계 극복을 위해 등장하였으며, 대규모 디바이스의 네트워크 생성에 최적화되어 차세대 이동통신, 홈네트워킹, 공공 안전 등의 특수목적을 위한 새로운 방식의 네트워크 기술을 의미하는 것은?

① Software Defined Perimeter

② Virtual Private Network

③ Local Area Network

④ Mesh Network

-

DDoS 공격과 연관이 있는 공격 방법은?

① Secure shell

② Tribe Flood Network

③ Nimda

④ Deadlock

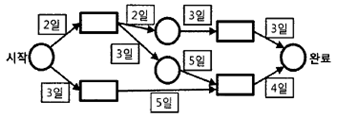

- CPM 네트워크가 다음과 같을 때 임계경로의 소요기일은?

① 10일

② 12일

③ 14일

④ 16일

-

RIP(Routing Information Protocol)에 대한 설명으로 틀린 것은?

① 거리 벡터 라우팅 프로토콜이라고도 한다.

② 소규모 네트워크 환경에 적합하다.

③ 최대 홉 카운트를 115홉 이하로 한정하고 있다.

④ 최단경로탐색에는 Bellman-Ford 알고리즘을 사용한다.

-

소프트웨어 생명주기 모형 중 고전적 생명주기 모형으로 선형 순차적 모델이라고도 하며, 타당성 검토, 계획, 요구사항 분석, 구현, 테스트, 유지보수의 단계를 통해 소프트웨어를 개발하는 모형은?

① 폭포수 모형

② 애자일 모형

③ 컴포넌트 기반 방법론

④ 6GT 모형

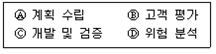

- 소프트웨어 개발 모델 중 나선형 모델의 4가지 주요 활동이 순서대로 나열된 것은?

① Ⓐ-Ⓑ-Ⓓ-Ⓒ 순으로 반복

② Ⓐ-Ⓓ-Ⓒ-Ⓑ 순으로 반복

③ Ⓐ-Ⓑ-Ⓒ-Ⓓ 순으로 반복

④ Ⓐ-Ⓒ-Ⓑ-Ⓓ 순으로 반복

-

전자 칩과 같은 소프트웨어 부품, 즉 블록(모듈)을 만들어서 끼워 맞추는 방법으로 소프트웨어를 완성시키는 재사용 방법은?

① 합성 중심

② 생성 중심

③ 분리 중심

④ 구조 중심

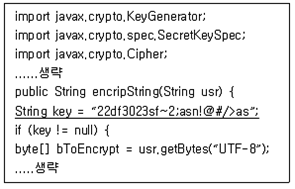

- 다음 JAVA코드에서 밑줄로 표시된 부분에는 어떤 보안 약점이 존재하는가? (단, key는 암호화 키를 저장하는 변수이다.)

① 무결성 검사 없는 코드 다운로드

② 중요 자원에 대한 잘못된 권한 설정

③ 하드코드된 암호화 키 사용

④ 적절한 인증없는 중요 기능 허용

-

소프트웨어 개발 표준 중 소프트웨어 품질 및 생산성 향상을 위해 소프트웨어 프로세스를 평가 및 개선하는 국제 표준은?

① SCRUM

② ISO/IEC 12509

③ SPICE

④ CASE

-

실무적으로 검증된 개발보안 방법론 중 하나로써 SW보안의 모범 사례를 SDLC(Software Development Life Cycle)에 통합한 소프트웨어 개발 보안 생명주기 방법론은?

① CLASP

② CWE

③ PIMS

④ Seven Touchpoints

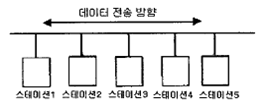

- 다음 LAN의 네트워크 토폴로지는?

① 버스형

② 성형

③ 링형

④ 그물형

해설

- ③ 디지털 트윈

디지털 트윈은 미국 제너럴 일렉영이 주창한 개념으로, 컴퓨터에 현실 속 사물의 쌍둥이를 가상화하여 만들고, 현실에서 발생할 수 있는 상황을 컴퓨터로 시뮬레이션함으로써 결과를 미리 예측하는 기술이다.

- ② 휘발성

정보보안 3대 요소

기밀성, 무결성, 가용성

- ④ Mashup

Quantum Key Distribution : 양자 암호 관련

Digital Rights Management : DRM이라고도 하며, 저작권 관리 관련 기술

Grayware : 바이러스, 트로잔 등 악성프로그램과는 다르게 사용자 동의를 받아 설치하는 프로그램

- ① 클래스 인터페이스

기능점수 기능별 가중치 산정요소

자료 입력(입력 양식)

정보 출력(출력 보고서)

명령어(사용자 질의수)

데이터 파일

필요한 외부 루틴과의 인터페이스

- ② RC4

블록 암호화 방식

DES, SEED, AES, ARIA

스트링 암호화 방식

LFSR, RC4

- ② SLIM

Putnam : 소프트웨어 생명주기 전 과정 동안 사용될 곡선의 노력 분포를 가정해주는 모형

SLIM : Putnam 기법 모형을 기초로 개발된 자동화 추정 도구

- ④ RSA

DES는 1975년 IBM에서 개발

ARIA, SEED는 국내에서 개발

- ④ Sequential

COCOMO 모델의 3가지 모드

유기적 : 5만 라인 이라호 소규모 팀이 수행할 수 있는 아주 작고 간단한 소프트웨어 프로젝트

중간형 : 30만 라인 이하의 프로젝트

내장형 : 30만 라인 이상의 프로젝트

- ① Data Mining

Data Mining : 빅데이터 분석 기술 중 대량의 데이터를 분석하여 데이터 속에 내재되어 있는 변수 사이의 상호관계를 규명하여 일정한 패턴을 찾아내는 기법이다.

- ④ Mesh Network

Mesh Network : 네트워크를 이루고 있는 구조 중 하나로 그물 형태를 띠고 있는 네트워크 구조이다. 대규모 디바이스의 네트워크 생성에 최적화되어 차세대 이동 통신, 홈 네트워킹, 공공 안전 등의 특수 목적을 위한 새로운 방식의 네트워크 기술을 의미

- ② Tribe Flood Network

DDoS는 네트워크 취약점이 있는 호스트들을 탐색한 후 이를 호스트들에 분산 서비스 공격용 툴을 설치하여 에이전트로 만들 후 DDoS 공격에 이용

- ③ 14일

CPM : 노드와 간선으로 이루어진 네트워크

임계 경로 : 작업의 시작 및 종료 구간이 동시에 이루어질 때 가장 오래 걸리는 경로

- ③ 최대 홉 카운트를 115홉 이하로 한정하고 있다.

RIP의 최대 홉 카운트는 15홉

- ① 폭포수 모형

폭포수 모형 : 고전적 생명주기 모형, 선형 순차적 모형

- ② Ⓐ-Ⓓ-Ⓒ-Ⓑ 순으로 반복

나선형 모델의 4가지 활동 순서

계획 수립 > 위험 분석 > 개발 및 검증 > 고객평가

- ① 합성 중심

합성 중심 : 블록 구성 방법이며, 전자 칩과 같은 소프트웨어 부품, 즉 블록을 만들어서 끼워 맞추는 방법으로 소프트웨어를 완성시키는 재사용 방법

- ③ 하드코드된 암호화 키 사용

소프 코드 내부에 암호화 키를 상수 형태로 하드코딩하여 사용하면 악의적인 공격자에게 암호화 키가 노출될 위험이 있음

- ③ SPICE

소프트웨어 품질 및 생산성 향상을 위해 프로세스를 평가 및 개선하는 국제 표준 = SPICE

- ④ Seven Touchpoints

CLASP : 소프트웨어 개발 생명주기 초기단계에 보안강화를 목적으로 하는 정형화된 프로세스로써, 활동중심.역할기반의 프로세스로 구성된 집합체

CWE : 주요 보안 취약점, 보안 문제를 정리하는 프로젝트

PIMS : 개인정보 보호관리체계이다.

Seven Touchpoints : 소프트웨어 개발 생명주기의 각 단계에 관련된 7가지의 보안 강화 활동을 개발자에게 집중적으로 관리하도록 요구하여 실무적으로 검증된 개발보안 방법론

- ① 버스형

버스형 : 한 개의 통신 회선, 여러 대의 단말 장치