-

이용자가 인터넷과 같은 공중망에 사설망을 구축하여 마치 전용망을 사용하는 효과를 가지는 보안 솔루션은?

① ZIGBEE

② KDD

③ IDS

④ VPN

-

CMM(Capability Maturity Model) 모델의 레벨로 옳지 않은 것은?

① 최적단계

② 관리단계

③ 계획단계

④ 정의단계

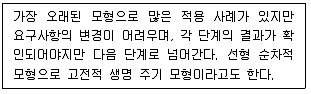

- 다음 설명에 해당하는 생명주기 모형으로 가장 옳은 것은?

① 패키지 모형

② 코코모 모형

③ 폭포수 모형

④ 관계형 모델

-

서비스 지향 아키텍처 기반 애플리케이션을 구성하는 층이 아닌 것은?

① 표현층

② 프로세스층

③ 제어 클래스층

④ 비즈니스층

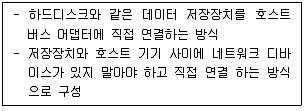

- 다음 내용이 설명하는 스토리지 시스템은?

① DAS

② NAS

③ N-SCREEN

④ NFC

-

소프트웨어 개발 프레임워크의 적용 효과로 볼 수 없는 것은?

① 공통 컴포넌트 재사용으로 중복 예산 절감

② 기술종속으로 인한 선행사업자 의존도 증대

③ 표준화된 연계모듈 활용으로 상호 운용성 향상

④ 개발표준에 의한 모듈화로 유지보수 용이

-

SoftTech사에서 개발된 것으로 구조적 요구 분석을 하기 위해 블록 다이어그램을 채택한 자동화 도구는?

① SREM

② PSL/PSA

③ HIPO

④ SADT

-

익스트림 프로그래밍 (eXtreme Programming)의 5가지 가치에 속하지 않는 것은?

① 의사소통

② 단순성

③ 피드백

④ 고객 배제

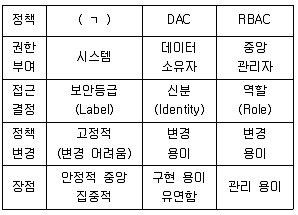

- 다음은 정보의 접근통제 정책에 대한 설명이다. (ㄱ)에 들어갈 내용으로 옳은 것은?

① NAC

② MAC

③ SDAC

④ AAC

-

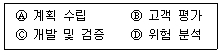

소프트웨어 개발 모델 중 나선형 모델의 4가지 주요 활동이 순서대로 나열된 것은?

① Ⓐ-Ⓑ-Ⓓ-Ⓒ순으로 반복

② Ⓐ-Ⓓ-Ⓒ-Ⓑ순으로 반복

③ Ⓐ-Ⓑ-Ⓒ-Ⓓ순으로 반복

④ Ⓐ-Ⓒ-Ⓑ-Ⓓ순으로 반복

-

소프트웨어 비용 추정모형(estimation models)이 아닌 것은?

① COCOMO

② Putnam

③ Function-Point

④ PERT

-

공개키 암호화 방식에 대한 설명으로 틀린 것은?

① 공개키로 암호화된 메시지는 반드시 공개키로 복호화 해야 한다.

② 비대칭 암호기법이라고도 한다.

③ 대표적인 기법은 RSA 기법이 있다.

④ 키 분배가 용이하고, 관리해야 할 키 개수가 적다.

- 다음이 설명하는 다중화 기술은?

① Wavelength Division Multiplexing

② Frequency Division Multiplexing

③ Code Division Multiplexing

④ Time Division Multiplexing

-

웹페이지에 악의적인 스크립트를 포함시켜 사용자 측에서 실행되게 유도함으로써, 정보유출 등의 공격을 유발할 수 있는 취약점은?

① Ransomware

② Pharming

③ Phishing

④ XSS

-

CBD(Component Based Development) 에 대한 설명으로 틀린 것은?

① 개발 기간 단축으로 인한 생산성 향상

② 새로운 기능 추가가 쉬운 확장성

③ 소프트웨어 재사용이 가능

④ 1960년대까지 가장 많이 적용되었던 소프트웨어 개발 방법

-

소프트웨어 정의 데이터센터(SDDC : Software Defined Data Center)에 대한 설명으로 틀린 것은?

① 컴퓨팅, 네트워킹, 스토리지, 관리 등을 모두 소프트웨어로 정의한다.

② 인력 개입 없이 소프트웨어 조작만으로 자동 제어 관리한다.

③ 데이터센터 내 모든 자원을 가상화하여 서비스한다.

④ 특정 하드웨어 에 종속되어 특화된 업무를 서비스하기에 적합하다.

-

컴퓨터 운영체제의 커널에 보안 기능을 추가한 것으로 운영체제의 보안상 결함으로 인하여 발생 가능한 각종 해킹으로부터 시스템을 보호하기 위하여 사용되는 것은?

① GPIB

② CentOS

③ XSS

④ Secure OS

-

NS(Nassi-Schneiderman) chart에 대한 설명으로 거리가 먼 것은?

① 논리의 기술에 중점을 둔 도형식 표현 방법이다.

② 연속, 선택 및 다중 선택, 반복 등의 제어논리 구조로 표현한다.

③ 주로 화살표를 사용하여 논리적인 제어구조로 흐름을 표현한다.

④ 조건이 복합되어 있는 곳의 처리를 시각적으로 명확히 식별하는데 적합하다.

- 다음 내용에 적합한 용어는?

① MapReduce

② SQL

③ Hijacking

④ Logs

-

소프트웨어 프로세스에 대한 개선 및 능력 측정 기준에 대한 국제 표준은?

① ISO 14001

② IEEE 802.5

③ IEEE 488

④ SPICE

해설

- ④ VPN

VPN은 이용자가 인터넷과 같은 공중망에 사설망을 구축하여 마치 전용망을 사용하는 효과를 가지는 보안 솔루션이다.

- ③ 계획단계

CMM 성숙도 5단계

초보 단계

반복 단계

정의 단계

관리 단계

최적 단계

- ③ 폭포수 모형

가장 오래된, 요구사항 변경 어려움 > 폭포수

- ③ 제어 클래스층

서비스 지향 아키텍처 기반 계층

비즈니스 계층

표현 계층

프로세스 계층

서비스 계층

영속 계층

- ① DAS

DAS : 하드디스크와 같은 데이터 저장창치를 호스트 버스 어댑터에 직접 연결하는 방식,

저장장치와 호스트 기기 사이에 네트워크 디바이스가 있지 말아야 하고 직접 연결하는 방식으로 구성

- ② 기술종속으로 인한 선행사업자 의존도 증대

기술종속으로 인해서 선행사업자의 의존도가 증대되지 않음

- ④ SADT

SADT : SoftTech사에서 개발된 것으로 구조적 요구 분석을 하기 위해 블록 다이어그램을 채택한 자동화 도구이다.

요구사항 분석이 논리적으로 표현될 수 있게 블록 다이어그램을 채택한다.

- ④ 고객 배제

익스트림 프로그래밍의 5가지 가치

존중, 단순성, 피드백, 의사소통, 용기

- ② MAC

정보 보안을 위한 접근통제 정책 종류

MAC, DAC, RBAC

- Ⓐ-Ⓓ-Ⓒ-Ⓑ순으로 반복

- ④ PERT

PERT는 프로젝트 일정 관리 기법이다.

- ① 공개키로 암호화된 메시지는 반드시 공개키로 복호화 해야 한다.

공개키 암호화 방식은 암호화나 복호화에 사용하는 키가 다른 암호화 방식이다.

- ① Wavelength Division Multiplexing

파장 분할 다중화 방식(Wavelength Division Multiplexing) : 광섬유를 이용한 통신 기술의 하나를 의미함,

파장이 서로 다른 복수의 광신호를 동시에 이용하는 것으로 광섬유를 다중화 하는 방식,

빛의 파장 축과 파장이 다른 광선은 서로 간섭을 일으키지 않는 성질을 이용함

- ④ XSS

XSS : 웹 페이지에 악의적인 스크립트를 포함시켜 사용자 측에서 실행되게 유도함으로써, 정보 유출 등의 공격을 유발할 수 있는 취약점이다.

- ④ 1960년대까지 가장 많이 적용되었던 소프트웨어 개발 방법

CBD : 컴포넌트 기반 개발,

기존의 시스템 및 소프트웨어를 구성하고 있는 컴포넌트를 조립해서 하나의 새로운 애플리케이션을 만드는 소프트웨어 개발 방법론으로 1990년대에 주류를 이룸

- ④ 특정 하드웨어 에 종속되어 특화된 업무를 서비스하기에 적합하다.

소프트웨어 정의 데이터센터는 특정 하드웨어와 상관 없이 독립적

- ④ Secure OS

Secure OS : 컴퓨터 운영체제의 커널에 보안 기능을 추가한 것으로 운영체제의 보안상 결함으로 인하여 발생 가능한 각종 해킹으로부터 시스템을 보호하기 위하여 사용되는 것임

- ③ 주로 화살표를 사용하여 논리적인 제어구조로 흐름을 표현한다.

N-S 차트는 화살표를 사용하지 않아서 무조건 분기를 제외한 제어 구조를 사용함

- ① MapReduce

MapReduce(맵리듀스) : 대용량 데이터를 분산 처리하기 위한 목적으로 개발된 프로그래밍 모델,

방대한 입력 데이터를 분할하여 여러개의 머신들이 분산 처리하는 맵 함수와 이를 다시 하나의 결과로 합치는 리듀스 함수 단계로 나뉜다.

- ④ SPICE

SPICE : 소프트웨어의 품질 및 생산성 향상을 위해 소프트웨어 프로세스를 평가 및 개선하는 국제 표준이다.