-

다음 암호 알고리즘 중 성격이 다른 하나는?

① MD4

② MD5

③ SHA-1

④ AES

-

크래커가 침입하여 백도어를 만들어 놓거나, 설정파일을 변경했을 때 분석하는 도구는?

① tripwire

② tcpdump

③ cron

④ netcat

- 다음 내용이 설명하는 것은?

① GRID

② TELNET

③ GPN

④ MQTT

-

나선형(Spiral) 모형의 주요 태스크에 해당되지 않는 것은?

① 버전 관리

② 위험 분석

③ 개발

④ 평가

-

정보 보안을 위한 접근통제 정책 종류에 해당하지 않는 것은?

① 임의적 접근 통제

② 데이터 전환 접근 통제

③ 강제적 접근 통제

④ 역할 기반 접근 통제

-

LOC기법에 의하여 예측된 총 라인수가 36,000라인, 개발에 참여할 프로그래머가 6명, 프로그래머들의 평균 생산성이 월간 300라인일 때 개발에 소요되는 기간은?

① 5개월

② 10개월

③ 15개월

④ 20개월

-

정형화된 분석 절차에 따라 사용자 요구사항을 파악, 문서화하는 체계적 분석방법으로 자료흐름도, 자료사전, 소단위명세서의 특징을 갖는 것은?

① 구조적 개발 방법론

② 객체지향 개발 방법론

③ 정보공학 방법론

④ CBD 방법론

-

정보보호를 위한 암호화에 대한 설명으로 틀린 것은?

① 평문 – 암호화되기 전의 원본 메시지

② 암호문 – 암호화가 적용된 메시지

③ 복호화 – 평문을 암호문으로 바꾸는 작업

④ 키(Key) - 적절한 암호화를 위하여 사용하는 값

- 다음 내용이 설명하는 것은?

① OTT

② Baas

③ SDDC

④ Wi-SUN

-

소프트웨어 비용 산정 기법 중 개발 유형으로 organic, semi-detach, embedded로 구분되는 것은?

① PUTNAM

② COCOMO

③ FP

④ SLIM

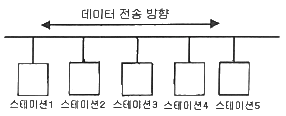

- 다음 LAN의 네트워크 토폴로지는 어떤 형인가?

① 그물형

② 십자형

③ 버스형

④ 링형

-

전기 및 정보통신기술을 활용하여 전력망을 지능화, 고도화함으로써 고품질의 전력서비스를 제공하고 에너지 이용효율을 극대화하는 전력망은?

① 사물 인터넷

② 스마트 그리드

③ 디지털 아카이빙

④ 미디어 빅뱅

- 다음 내용이 설명하는 소프트웨어 개발 모형은?

① 프로토타입 모형

② 나선형 모형

③ 폭포수 모형

④ RAD 모형

-

스트림 암호화 방식의 설명으로 옳지 않은 것은?

① 비트/바이트/단어들을 순차적으로 암호화한다.

② 해쉬 함수를 이용한 해쉬 암호화 방식을 사용한다.

③ RC4는 스트림 암호화 방식에 해당한다.

④ 대칭키 암호화 방식이다.

-

세션 하이재킹을 탐지하는 방법으로 거리가 먼 것은?

① FTP SYN SEGNENT 탐지

② 비동기화 상태 탐지

③ ACK STORM 탐지

④ 패킷의 유실 및 재전송 증가 탐지

-

소프트웨어공학에 대한 설명으로 거리가 먼 것은?

① 소프트웨어공학이란 소프트웨어의 개발, 운용, 유지보수 및 파기에 대한 체계적인 접근 방법이다.

② 소프트웨어공학은 소프트웨어 제품의 품질을 향상시키고 소프트웨어 생산성과 작업 만족도를 증대시키는 것이 목적이다.

③ 소프트웨어공학의 궁극적 목표는 최대의 비용으로 계획된 일정보다 가능한 빠른 시일 내에 소프트웨어를 개발하는 것이다.

④ 소프트웨어공학은 신뢰성 있는 소프트웨어를 경제적인 비용으로 획득하기 위해 공학적 원리를 정립하고 이를 이용하는 것이다.

-

소프트웨어 개발 방법론 중 CBD(Component Based Development)에 대한 설명으로 틀린 것은?

① 생산성과 품질을 높이고, 유지보수 비용을 최소화할 수 있다.

② 컴포넌트 제작 기법을 통해 재사용성을 향상시킨다.

③ 모듈의 분할과 정복에 의한 하향식 설계방식이다.

④ 독립적인 컴포넌트 단위의 관리로 복잡성을 최소화할 수 있다.

-

정보 보안의 3요소에 해당하지 않는 것은?

① 기밀성

② 무결성

③ 가용성

④ 휘발성

-

소셜 네트워크에서 악의적인 사용자가 지인 또는 특정 유명인으로 가장하여 활동하는 공격 기법은?(문제 오류로 가답안 발표시 1번으로 발표되었지만 확정답안 발표시 1, 2번이 정답처리 되었습니다. 여기서는 가답안인 1번을 누르시면 정답 처리 됩니다.)

① Evil Twin Attack

② Phishing

③ Logic Bomb

④ Cyberbullying

-

공개키 암호에 대한 설명으로 틀린 것은?

① 10명이 공개키 암호를 사용할 경우 5개의 키가 필요하다.

② 복호화키는 비공개 되어 있다.

③ 송신자는 수신자의 공개키로 문서를 암호화한다.

④ 공개키 암호로 널리 알려진 알고리즘은 RSA가 있다.

해설

- ④ AES

AES는 대칭 키 암호화 알고리즘

MD4, MD5, SHA-1은 해시 암호화 알고리즘

- ① tripwire

tripwire : 크래커가 침입하여 백도어를 만들어 놓거나, 설정 파일을 변경했을 때 분석하는 도구이다. 공격자가 시스템을 점령했을 때, 파일이 트로이목마 등의 악성 코드로 변경된 경우에 방어자는 자신의 시스템 내의 파일들이 악의적으로 변경되었는지를 확인할 수 있도록 시스템 파일 무결성을 검사한다.

- ④ MQTT

MQTT : 사물통신, 사물 인터넷과 같이 대역폭이 제한된 통신 환경에 최적화하여 개발된 푸시기술 기반의 경량 메시지 전송 프로토콜이다.

- ① 버전 관리

나선형 모형

계획 수립 > 위험 분석 > 개발 > 고객 평가

- ② 데이터 전환 접근 통제

정보보안을 위한 접근통제 정책 종류

임의적 접근통제정책

강제적 접근통제정책

역할기반 접근 통제정책

- ④ 20개월

- ① 구조적 개발 방법론

구조적 개발 방법론 : 정형화된 분석 절차에 따라 사용자 요구사항을 파악, 문서화하는 체계적 분석 방법으로 자료 흐름도, 자료 사전, 소단위 명세서의 특징을 갖는다.

- ③ 복호화 – 평문을 암호문으로 바꾸는 작업

암호화 : 평문을 암호문으로 바꾸는 작업

- ② Baas

Baas : 블록체인 개발 환경을 클라우드로 서비스하는 개념

SDDC : 모든 컴퓨팅 인프라를 가상화하여 서비스하는 데이터센터

- ② COCOMO

COCOMO의 프로젝트 3가지 모드

유기적 모델, 중간형 모델, 내장형 모델

- ③ 버스형

- ② 스마트 그리드

스마트 그리드 : 전기의 생산, 운반, 소비 과정에 정보통신기술을 접목하여 공급자와 소비자가 서로 상호작용함으로써 효율성을 높인 지능형 전력망 시스템

- ③ 폭포수 모형

- ② 해쉬 함수를 이용한 해쉬 암호화 방식을 사용한다.

스트림 암호는 평문의 비트열과 키스트림 비트열을 XOR 연산을 통해서 암호문을 생성한다. 해쉬 함수와는 관련 없다.

- ① FTP SYN SEGNENT 탐지

세션 하이재킹 탐지 방법

비동기화 상태 탐지, ACK STORM 탐지, 패킷의 유실 및 재전송 증가 탐지

- ③ 소프트웨어공학의 궁극적 목표는 최대의 비용으로 계획된 일정보다 가능한 빠른 시일 내에 소프트웨어를 개발하는 것이다.

- ③ 모듈의 분할과 정복에 의한 하향식 설계방식이다.

CBD 방법론 : 각각의 컴포넌트를 만들고 조립해 또 다른 컴포넌트나 소프트웨어를 만드는 것, 따라서 상향식 설계 방식이다.

- ④ 휘발성

정보보안 3요소

기밀성, 무결성, 가용성

- ① Evil Twin Attack, ② Phishing

Logic Bomb(논리 폭탄) : 시스템의 정상적인 기능을 가로막는 불법적인 소프트웨어

Cyberbullying : 사이버 상에서 특정인을 집단적으로 따돌리거나 괴롭히는 행위

- ① 10명이 공개키 암호를 사용할 경우 5개의 키가 필요하다.

공개키(비대칭키)의 암호키의 개수는 2*N이다.