🎈 Cookie

쿠키는 클라이언트(브라우저) 로컬에 저장되는 키와 값이 들어있는 작은 데이터 파일이며

- 사용자가 따로 요청하지 않아도 브라우저가 Request 시에 Request Header를 넣어서 자동으로 서버에 전송한다.

- 요청 헤더의 set-cookie 속성에 정보를 담을 수 있다.

- 쿠키에 담긴 데이터는 브라우저에서 관리된다.

구성 요소

- 이름: 각각의 쿠키를 구별하는데 사용되는 이름

- 값: 쿠키의 이름과 관련된 값

- 유효시간: 쿠키의 유지시간

- 도메인: 쿠키를 전송할 도메인

- 경로: 쿠키를 요청할 경로

사용 예시

- 방문 사이트에서 로그인 시, "아이디와 비밀번호를 저장하시겠습니까?"

- 쇼핑몰의 장바구니

- 자동로그인

- "오늘 더 이상 이 창을 보지 않음" 체크

인증 시 Cookie만 사용한다면...

쿠키만으로 인증을 한다는 것은 서버의 자원을 사용하지 않는 것이다. 즉 클라이언트가 인증 정보를 책임진다는 뜻이다.

쿠키만으로 인증을 할 경우, 해커가 HTTP 요청을 중간에서 뺏어갈 때 모든 정보가 탈취된다. 또한 쿠키는 조작된 데이터일 수 있기에 실제 정보가 존재하는 DB를 사용해 작업한다.

따라서 쿠키는 보안과 관련없는 장바구니, 자동로그인 설정 같은 경우에 유용하게 사용된다.

인증의 책임을 서버가 지게 하기 위해 세션을 함께 사용한다.

사용자는 쿠키를 이용하고, 서버에서는 쿠키를 받아 세션의 정보를 접근하는 방식으로 인증한다.

(관련 설명은 아래!)

🎈 Session

- 세션은 쿠키를 기반하고 있지만, 사용자 정보 파일을 브라우저에 저장하는 쿠키와 달리 세션은 서버 측에서 관리한다.

- 클라이언트가 서버와 통신을 시작하면 서버는 해당 클라이언트에 대해 유일한 값인 세션id를 부여하고, 세션 스토리지에 세션 정보를 저장한다.

- 사용자에 대한 정보를 서버에 두기 때문에 쿠키보다 보안은 좋지만, 사용자가 많아질수록 서버 메모리를 많이 차치한다.

🎈 쿠키와 세션의 차이

사용자의 정보가 저장되는 위치

쿠키는 서버의 자원을 전혀 사용하지 않고, 세션은 서버의 자원을 사용한다.

라이프사이클

쿠키도 만료시간이 있지만 파일로 저장되기 때문에 브라우저를 종료해도 계속해서 정보가 남아있을 수 있다. 또한 만료기간을 넉넉하게 잡아두면 쿠키 삭제를 할 때까지 유지될 수도 있다.

하지만 세션은 만료시간을 정할 수 있지만 브라우저가 종료되면 만료시간에 상관 없이 삭제된다.

예를 들어, 크롬에서 다른 탭을 사용해도 세션을 공유하고 다른 브라우저를 사용하게 되면 다른 세션을 사용할 수 있다.

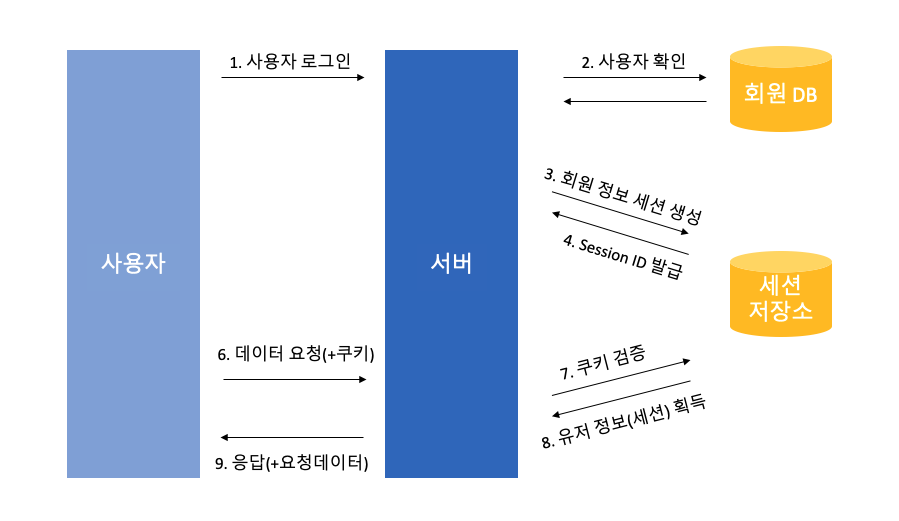

🎈 Session/Cookie 인증

기본적으로 HTTP 프로토콜 환경은 connectionless, stateless한 특성을 가지고 있기에 서버는 클라이언트가 누구인지 매번 확인해야 한다.

하지만 확인을 위해 계정 정보를 요청 Header에 넣는 방식은 절대 안된다. 보통 앱에서 서버로 HTTP 요청을 할 때 따로 암호화가 되지 않기 때문에, 해커가 HTTP 요청을 가로채서 사용자의 계정정보를 알 수 있기 때문이다.

그래서 사용하는 인증 방식 중 Session/Cookie 방식이 있다.

동작방식

1. 클라이언트가 서버에 접속 시 세션ID를 발급받는다.

2. 클라이언트는 세션ID에 대해 쿠키를 사용해서 저장하고 가지고 있는다.

3. 클라이언트는 서버에 요청할 때, 이 쿠키의 세션ID를 같이 서버에 전달해서 요청한다.

4. 서버는 세션 ID를 전달 받아서 세션ID로 세션에 있는 클라이언트 정보를 가져와서 사용한다.

5. 서버는 사용자에 맞는 데이터를 보낸다.

장단점

장점

- 쿠키가 담긴 HTTP 요청이 도중에 노출되더라도 쿠키 자체 즉 세션 ID는 유의미한 값을 가지고 있지 않는다(중요한 정보는 서버 세션에 존재한다)

- 고유한 ID 값을 발급받아서, 쿠키 값을 받았을 때 일일이 회원정보를 확인할 필요 없이, 바로 어떤 회원인지 확인할 수 있어 서버의 자원에 접근하기에 용이하다.

단점

- 이미 인증된 사용자의 HTTP 요청을 해커가 가로챘다면 그 안의 Cookie도 탈취가 가능하다. 그래서 해커가 인증된 사용자의 Cookie를 실어 서버에 요청을 보내면 서버는 인증된 사용자인지 해커인지 구별할 방법이 없다.

관련 해결법

첫번 째, HTTPS를 사용하면 서버와 클라이언트 간의 주고받는 정보를 암호화하여 요청을 탈취하더라도 정보를 읽을 수 없다.

두번 째, 세션에 유효시간을 지정한다.(일정 시간이 지나면 클라이언트와 서버와의 세션을 끊는다) - 서버에서 추가적인 저장공간이 필요하다. 따라서 서버 부하가 높아진다

쿠키/세션은 캐시와 다릅니다❗️

캐시는 이미지나 css, js 파일 등을 브라우저나 서버 앞 단에 저장해놓고 사용하는 것이다.

한 번 캐시에 저장되면 크라우저를 참고하기 때문에 서버에서 변경되어도 사용자는 변경되지 않게 보일 수 있는데, 캐시를 지워주거나 서버에서 클라이언트로 응답을 보낼 때 header에 캐시 만료시간을 명시하는 방법을 이용할 수 있다.

참고

서버 인증 방식(세션/쿠키, 토큰)

Cookie, Session, Token의 차이점

쿠키와 세션 개념