OpenVPN Server

yum -y install epel-release && yum -y install open-vpn

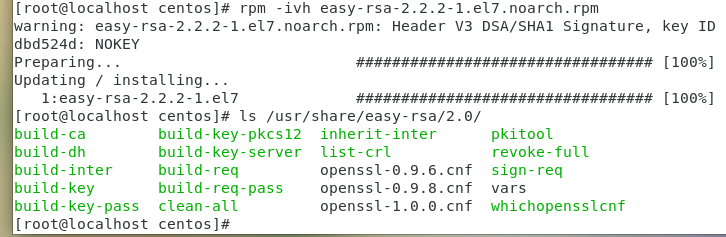

터널 연결에 필요한 키 생성

wget ftp://ftp.pbone.net/mirror/ftp5.gwdg.de/pub/opensuse/repositories/home:/matthewdva:/build:/EPEL:/el7/RHEL_7/noarch/easy-rsa-2.2.2-1.el7.noarch.rpm

OenVPN 설정

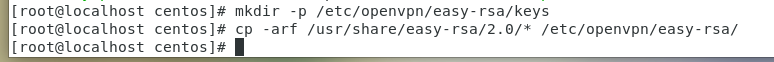

OPENVPN에 디렉터리 생성한 뒤 Keys 디렉터리 만들고 easy-key 복사

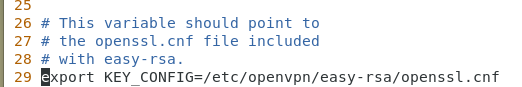

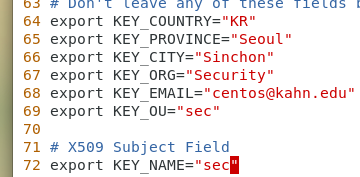

vars 파일 수정

KEY_CONFIG 파일의 경로 설정

키 생성 시 Default로 사용할 부분 수정

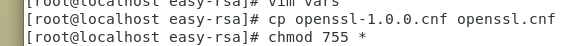

openssl-1.0.0.cnf 파일을 openssl.cnf(Key Config 파일명)복사

/etc/openvpn의 권한을 755로 변경

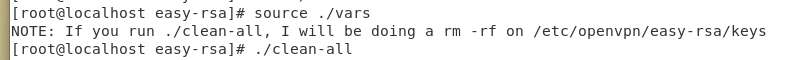

변경한 vars를 적용한 뒤 설치에 필요한 파일 정리

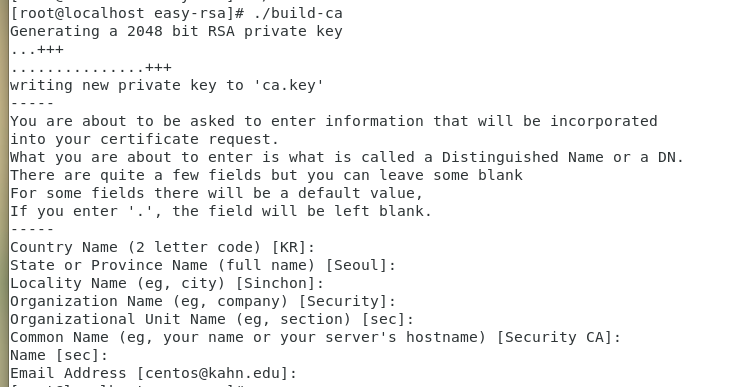

CA 인증서 생성

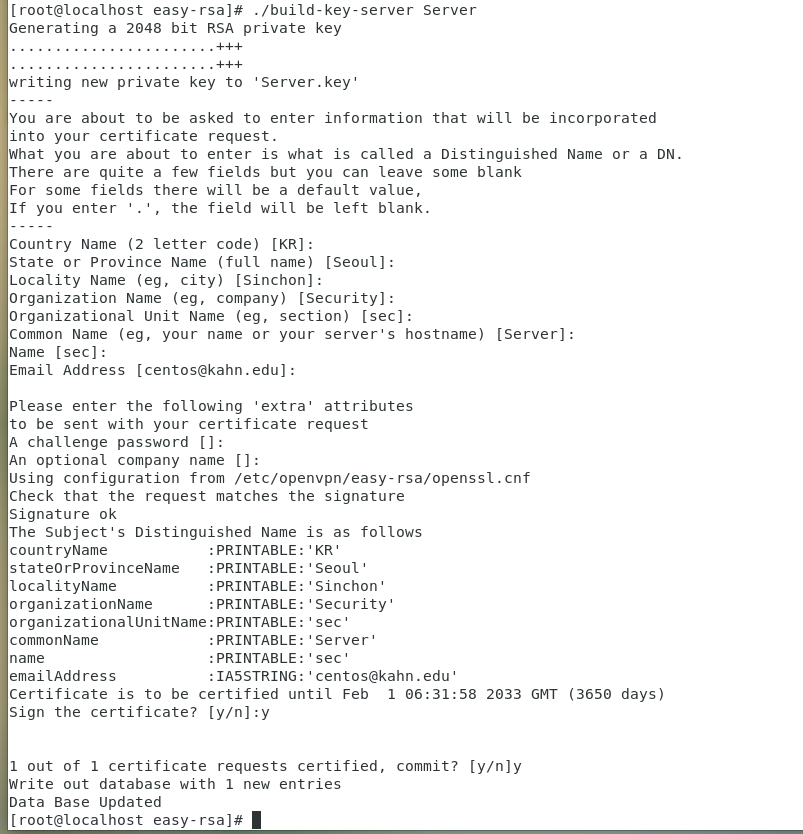

VPN 서버 키 생성

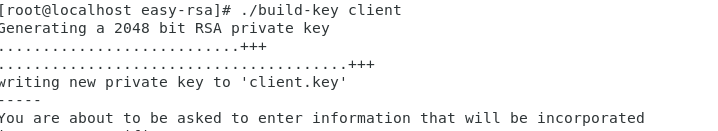

VPN 클라이언트 키 생성 (서버키 생성과 동일)

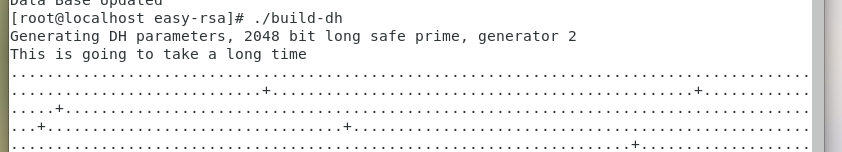

PEM 파일 생성: 공개키와 개인키를 묶은 파일

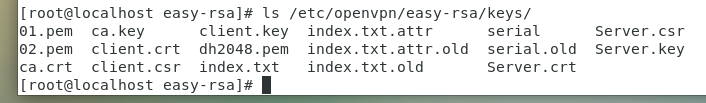

Key 디렉터리에 서버와 클라이언트의 공개키와 개인키 인증서 요청서 pem 파일 등이 존재

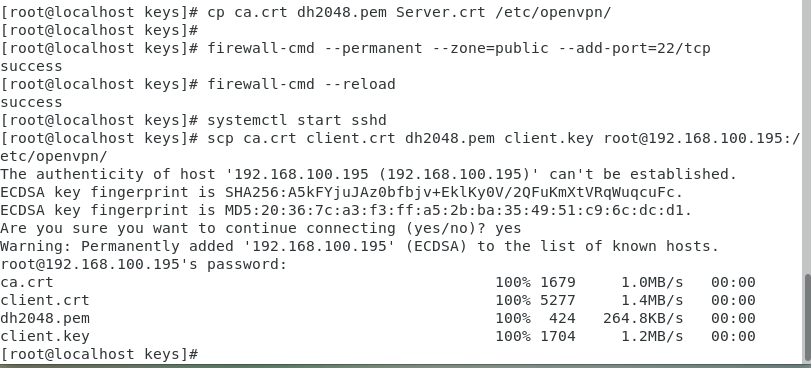

Openvpn으로 인증서와 pem, 서버 인증 요청서 복사 한뒤 sshd 실행하고 Clinet openvpn 설치 후 인증 키 클라이언트에게 전송

VPN Client

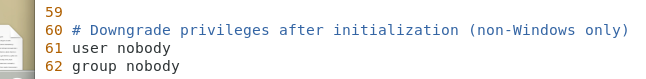

openvpn 설치 한 뒤 서버와 동일한 방법으로 easy-rsa 키 생성 도구 설치 한 뒤

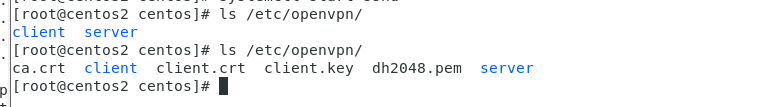

서버로부터 받은 인증서와 키 확인

VPN server 구성

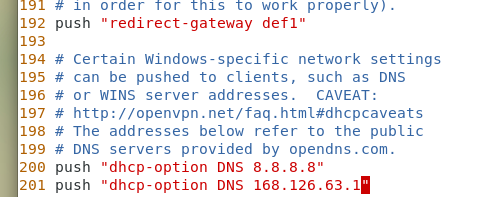

openvpn server sample /etc/openvpn으로 복사 한뒤 설정 파일 변경

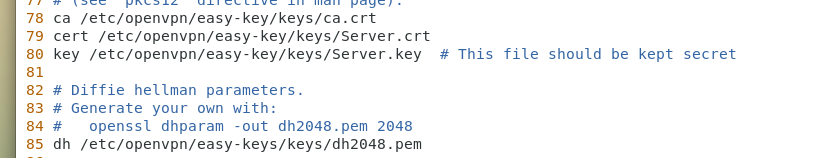

server.conf 파일에서 인증 요청서와 키 등의 경로를 설정

이 설정파일에서처럼 UDP 1194 포트를 인증서와 VPN tunnel 네트워크 통신

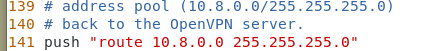

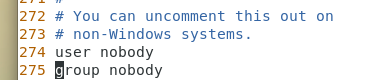

주석 제거

주석처리 315

VPN Client 구성

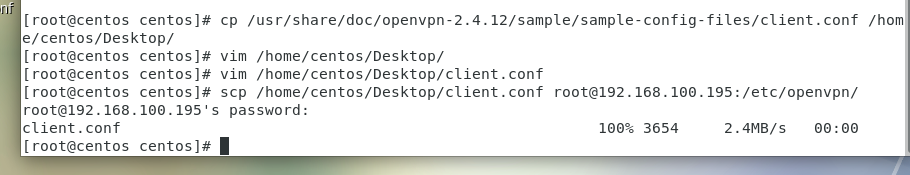

VPN Server에서 클라이언트 위한 설정파일 생성

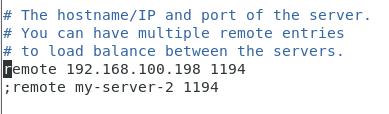

clinet.conf 파일에서 remote server ip 포트 번호 수정

누구든 들어오게 설정

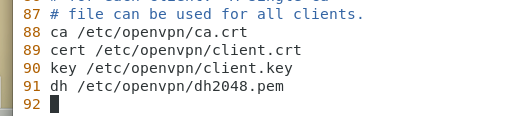

클라이언트가 키를 저장한 경로로 변경

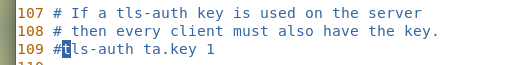

tls 키 부분 주석 처리

생성한 클라이언트 설정 파일 클라이언트에게 전송

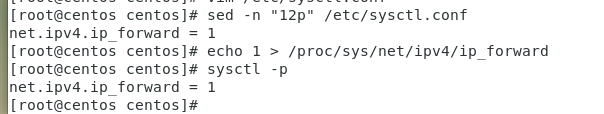

VPN 서버 클라이언트 모두 IP 포워딩과 라우팅 구성

IP 포워딩

방화벽 풀기

firewall-cmd --permanent --zone=public --add-port=10440/tcp

firewall-cmd --permanent --add-service openvpn

firewall-cmd --add-masquerade

firewall-cmd --permanent --add-masquerade

firewall-cmd --query-masquerade

firewall-cmd --reload

시스템 실행

systemctl start openvpn@server //server에서 실행

systemctl start openvpn@client //client 에서 실행

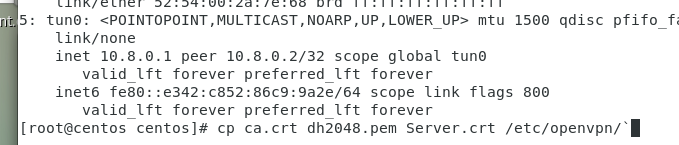

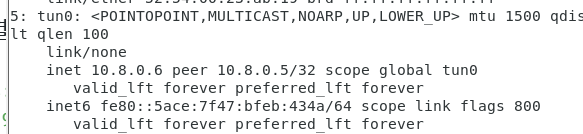

연결에 성공 시 tun0 터미널 생성됨

server

client

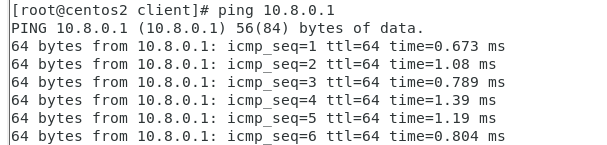

ping으로 통신확인