Harvester

파이썬 스크립트로 작성되어 작지만 강력, 사용자명, 이메일, 호스트, 서브 도메인 등을 검색하는데 Linkdeln으로 사용자명도 검색 가능

도메인에서 이메일 주소를 여러 발견 했다면 @ 앞에 있는 내용이 주로 사용자 로그인_명일 때가 많음으로 타겟 네트워크에 있는 VPN,SSH,FTP 서버 등에 무차별 대입 공격을 시도

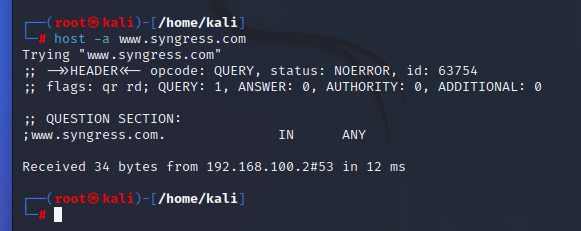

Host

검색을 수행할 때 IP주소 보다는 호스트명이 더 좋을 경우가 있음

호스트명으로 IP_주소로 변환해서 볼 수 있음

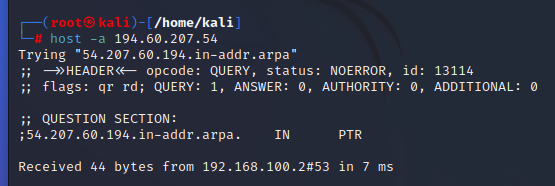

DNS의 역방향 IN PRT

정보 수집

정보 수집의 목표는 타겟의 각종 서버나 호스트 등의 IP주소나 실행중인 서비스, 운영체제나 어플의 버전 등을 얻는 일

DNS 정보 얻기

로컬 네트워크 배치와 인터넷 접속을 알고 싶을 경우 도메인명을 IP주소로 변경시켜 주는 DNS 서버를 통해서 타겟 네트워크와 도메인 등에 대해서 유용한 정보를 추출 할 수 있음

DNS 서버 침투는 DNS 서버끼리 Load Balancing, bakcup update 등이 작업을 위해 서로 정보를 공유하는 영역전송(zone transfer) 을 수행할 때 내부 네트워크에 관한 정보가 외부로 유출 되기 쉬움

초기 DNS 서버는 영역전송은 모든 호스트에게 영역에 관한 정보를 보내주었음

현재 DNS 서버는 주 DNS 서버가 지정한 보조 DNS 서버에게만 영역전송이 이루어짐

=> /etc/named.conf 파일에 보조 DNS 서버의 IP주소를 고정시켜서 지정된 DNS 서버에게만 영역전송이 이루어지도록 설정되어 있음

DNS 설정파일의 용어

PTR: PoinTeR IP주소에 대해 도메인 명을 매핑할 때 역방향 조회

NS : Nameserver 돋메인 적어도 한 개 이상의 DNS 서버가 있음

MX : Mail eXhanger 도메인과 메일을 주고받는 서버

Cname: Canonical Name 도메인의 별칭으로 @로 표시

A: Address DNS 서버 호스트 컴퓨터를 나타냄

SOA: Start Of Authority 도메인에 대한 인증된 권한 서버

IN: INternet으로 인터넷 상으로 사용

nslookup

도메인 설정이 될려면 반드시 DNS 서버가 필요

내부 호스트들이 인터넷에 접속 시 이름을 풀어주고, 외부로부터 요청이 들어오면 조직 내부의 서버에 대하여 이름 풀이

타겟 도메인에 대한 일반적인 DNS 관련 정보 볼수 있음

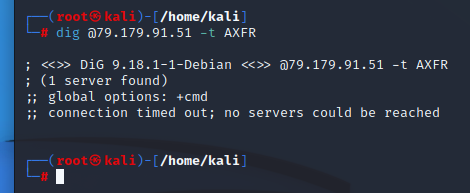

dig

-t AXFR: 모든 정보를 영역전송

-t IXFR: 증가분 영역전송

현재는 보안으로 영역전송 보는 곳을 막아두었기에 안뜰 수 있음

전문적으로는 dnswalk, dnsenum, dsnmap, dnsrecon, firece 등이 있음

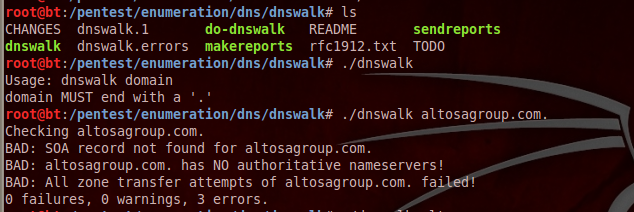

dnswalk

dns 역방향 조회는 도메인 명 뒤에 .으로부터 DNS를 역으로 조회함

정방향 조회와 역방향 조회가 있는데

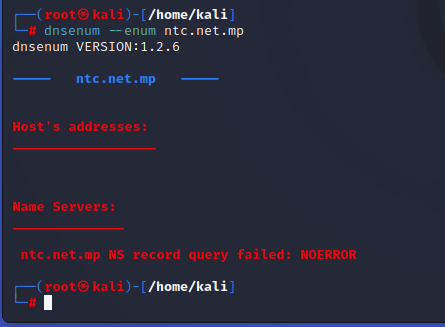

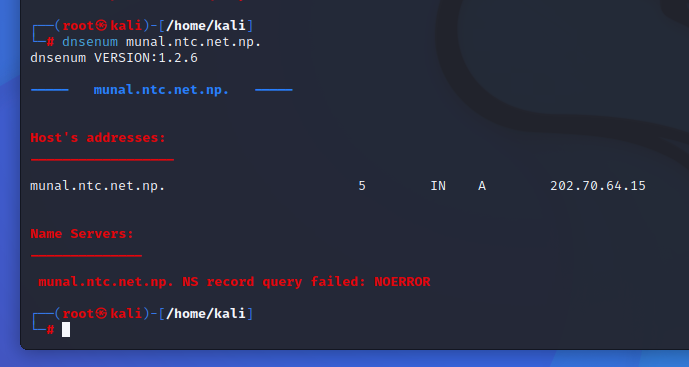

dnsenum

dnsenum으로 획득한 서버의 이름을 영역전송 시도 할 수도 있음

dnsmap

호스트명을 가진 서버들을 출력

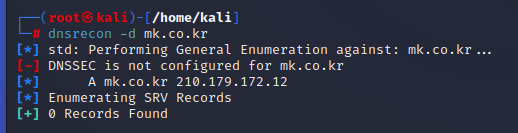

dnsrecon -d

DNS 서치 시 인증해주는 인증키와 Google에서의 HTTPS 상에서의 이 사이에 대한 SSL인증 키 RSA256 키 값이 보여 매우 위험

fierce

SNMP

UDP 포트 161에서 동작하는 응용층 프로토콜로써 네트워크 장비를 관리하거나 감시하기 위한 목적으로 사용

모든 네트워크 장비를 대상으로 정전이나 도달 불가

관리자의 조치가 필요한 상황 등을 모니터링하게 해줌

네트워크 장비,관리자 에이전트로 구성

Agent 네트워크 상의 모든 패킷을 볼 수 있도록 Promiscuous 모드로 설정된 인터페이스를 통해서 네트워크 장비, 해당 머신에서 실행되고 있는 소프트웨어의 활동을 SNMP 프로토콜을 이용해서 대역폭, 가동시간, 실행중인 프로세스, 인터페이스 서비스 등의 중요한 데이터에 관한 정보를 변수 형태로 서버나 테스트 기기인 매니저에게 전송해서 관리자가 시스템을 모니터링하고 특정 장비에서 문제가 발견되면 조치하게 해줌

DNS 서버를 통해서 내부 네트워크의 정보를 들여다보듯 SNMP통해서 내부 장비를 볼 수 있음

용어

네트워크 관리시스템을 NMS(Network management System) 관리시스템과 관리 대상으로 나눔

관리대상인 에이전트는 전송 프로토콜인 SNMP와 관리 대상의 장비들의 집합인 MIB

관리방법을 규정한 SMI로 나눔

SMI: MIB 관리 정보 구조를 정의하고 구성하게 하는 틀

관리자는 MIB를 통해서 네트워크 장비를 관리

MIB 생성하려면 IP처럼 고유한 IANA에서 관리하는 OID(Obecjt ID)를 지정

라우터에서 AS 번호와 유사한 community가 있음

도메인내의 네트워크 장비들에 대한 패스워드 같은 것

Default로 Public으로 설정되어 있데 SNMP 정보를 평문장으로 전송하며 UDP 패킷을 사용하기 때문에 누구나 MIB정보를 볼 수 있음

보안을 위해 버전을 올려서 사용 중

SNMP 관리 도구로 네트워크 성능 모니터링, 네트워크 발견, 이메일 관리, MIB SNMP 등의 도구가 내장된 OpenView, Tivoli, 등

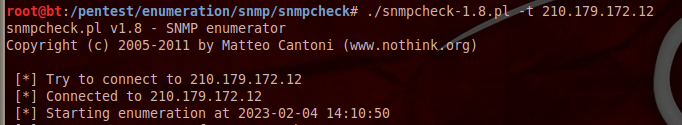

snmpcheck

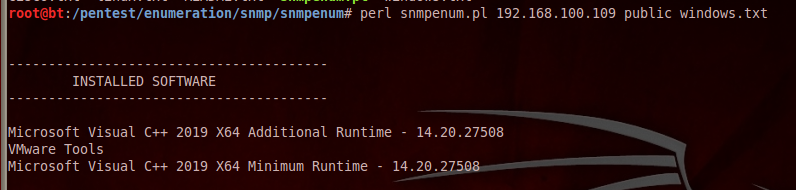

snmpenum

현재 실행중인 프로세스와 열린 포트, hostname, 실행속도, disks와 공유폴더, installed Software, 사용자 등이 출력

snmpwalk

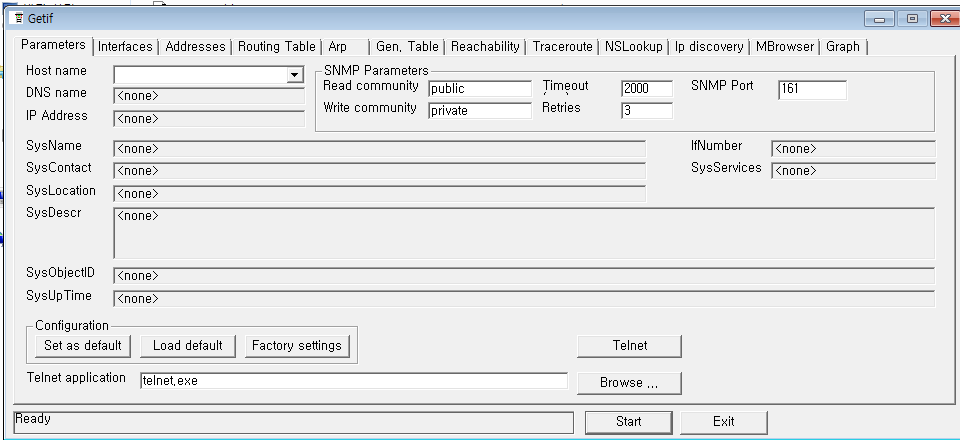

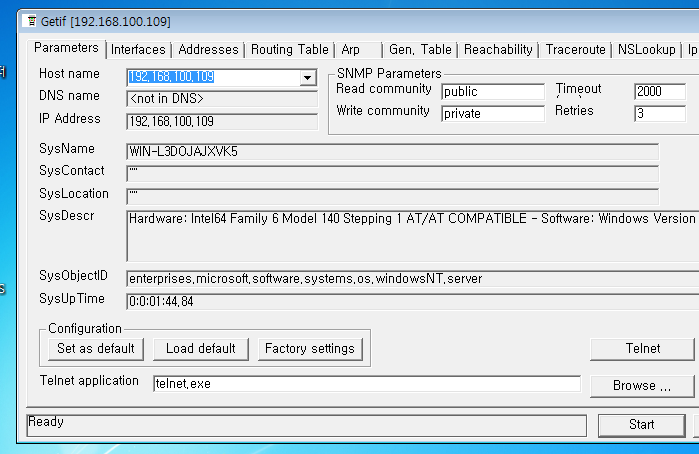

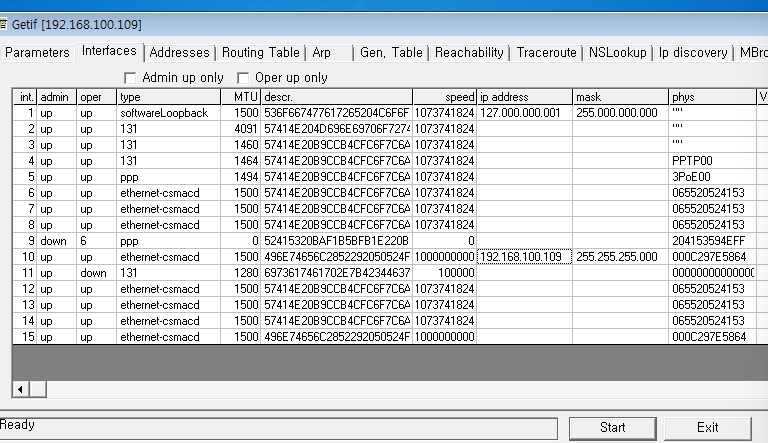

getif

- Window Server setting(target)

SNMP Service 추가한 뒤 SNMP Service 속성>보안> Community name public/private추가, 모든 호스트로부터 SNMP 패킷 받아들기 적용 한 뒤 서비스 재 실행 - SNMP setting

Windows getif와 GETIF-MIBS 설치 (MIBS 폴더에는 SNMP를 사용하는 장비를 검색하는 데이터 존재)

getif에서 관리자 권한으로 실행

hostName에 127.0.0.1 or 타겟 호스트의 IP를 입력 후 start > SNMP 스캔을 수행

Interfaces에서 start하면 SNMP로 스캔을 수행

Window Server의 작업을 확인할 수 있음

ICMP 정보 얻기

네트워크에서 타겟과 연결을 확인하거나, 타겟과 연결경로를 추적할 때 사용

주로 UDP로 접속되므로 상대방 IP 노출되지 않은 경우

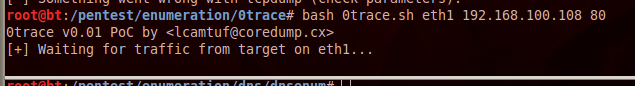

0trac

일반적인 경로를 보여줌

irpas

tracert로 경로를 확인할 수 있음

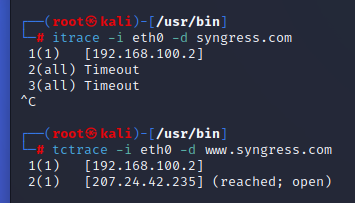

tctrace

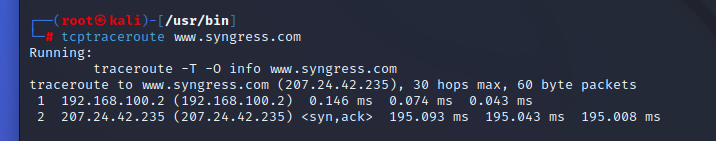

tcptraceroute

ping

arpping

fping

nping

genlist

hping2/hping3

:악성 패킷을 생성해주는 tool (scapy)

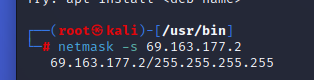

Subnet 정보 얻기

netmask 도구를 활용