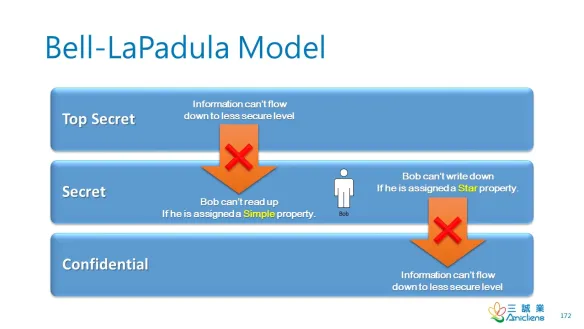

Bell-LaPadula Model (BLP)

기밀성을 강조하는 수학적 모델로 시스템 보안을 위한 규칙 준수 규정과 주체의 객체 접근 허용 범위를 규정하고 있다.

- 최초의 수학적 모델로 강제적 정책에 의해 접근 통제하는 모델

- 정보가 높은 레벨에서 낮은 레벨로 흐르는 것을 방지 (INformation flow 개념을 처음으로 제시, MAC을 최초로 적용한 모델)

| 정책 | 원칙 | 설명 |

|---|---|---|

| SS-Properties | No Read Uo | 보안 수준이 낮은 주체는 보안 수준이 높은 객체를 읽어서는 안 된다. 주체의 등급이 객체의 등급보다 높거나 같은 경우에만 그 객체를 읽을 수 있다. |

| *-Properties | No Write Down | 보안 수준이 높은 주체는 보안 수준이 낮은 객체에 기록해서는 안 된다. 주체의 등급이 객체의 등급보다 낮거나 같을 경우에만 그 객체를 기록할 수 있다. |

높은 보안 등급과 낮은 보안 등급이 통신하기 위한 방법

-

Current Security Level

- 통신하고자 하는 순간 Subject Level 권한 수준을 조정 (낮춤)

-

Trusted Subject Group

- 정책을 위반해도 되는 Subject를 미리 설정

한계

- 시스템이 구동된 이후에는 접근 권한 수정에 관한 정책이 없다.

- 은닉 채널(covert channel)을 포함할 수 있다.

- 기밀성은 유지되지만 무결성은 파괴될 수 있다 (Blind Write가 발생)

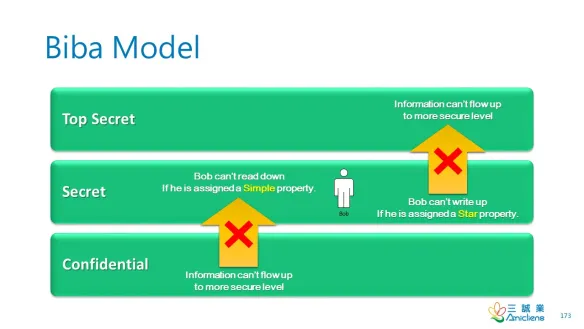

Biba Integrity Model (Biba)

BLP의 개선 모델로, 데이터의 무결성 보장을 위한 상업용 보안 모델

BLP 모델이 정보의 기밀성에 중점을 두기 때문에 부당하게 변경되는 정보로부터 시스템을 보호할 수 없는 문제점을 해결하기 위한 모델이다.

- 주체 및 객체에 무결성 등급 부여가 가능한 무결성 제약 조건 보장 모델

- 정보가 상위에서 하위로 흐른다(Top-down)는 개념을 적용한 모델로 기밀성보다는 정보의 불법 변경을 방지하기 위해 금융권 등에서 사용되는 모델

- 낮은 비밀등급에서 높은 비밀등급으로 Write를 하지 못하도록 함으로써 높은 무결성을 가진 데이터가 낮은 무결성을 가진 데이터와 합쳐져서 무결성이 오염되는 것을 방지한다.

| 정책 | 원칙 | 설명 |

|---|---|---|

| SS-Properties | No Read Down | 보안 수준이 높은 주체는 보안 수준이 낮은 객체를 읽어서는 안 된다. 주체의 등급이 객체의 등급보다 낮거나 같은 경우에만 그 객체를 읽을 수 있다. |

| *-Properties | No Write Up | 보안 수준이 낮은 주체는 보안 수준이 높은 객체에 기록해서는 안 된다. 주체의 등급이 객체의 등급보다 높거나 같을 경우에만 그 객체를 기록할 수 있다. |

개념 제시 후 군에서는 기밀성이 더 중요하여 관심을 받지 못하다가 Clark & Wilson이 상업 분야에서는 기밀성보다 무결성이 중요시될 수 있음을 제시하고 나서 관심을 받게 된 정책이다.

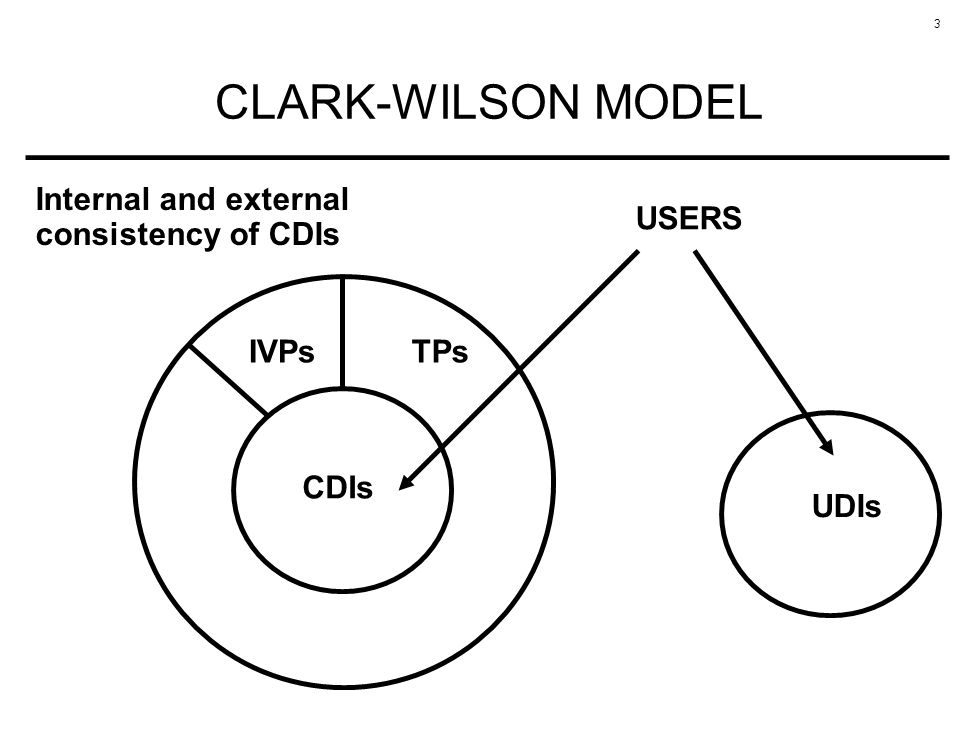

Clark-Wilson Model (CW)

직무 분리와 감사 기능이 포함된 무결성을 강조하는 상업적 보안 모델

상업환경에 적합하게 개발된 불법 수정 방지를 위한 접근통제 모델이다. 현실 세계의 상업적 무결성 보장에 초점을 맞췄다. 군사가 아닌 상업에서는 기밀성보다는 무결성적인 측면이 더 중요할 수 있기 때문이다.

- 무결성 중심의 상업용 모델로 사용자가 직접 데이터에 접근할 수 없고 프로그램에 의해 접근 가능한 보안 모델

- 정보의 특성에 따라 비밀 노출 방지보다 자료의 변조 방지가 더 중요한 경우 (ex: 금융, 회계 관련 데이터...)

작동 방식

- TP(Transform Procedure)

- 추상적 작업, 절차

- TP에 Biba 모델 정책을 구현할 경우 CDI에 대한 무결성 보장 가능

- CDI(Constrained Data Item)

- TP를 통해서만 수정 가능한 데이터 항목

- 무결성 보존 데이터 항목

- UDI(Unconstrained Data Item)

- TP를 통하지 않고 수정 가능한 데이터 항목

- IVP(Integrity Verification Procedure)

- 무결성을 관리하기 위한 절차

- 주기적으로 모든 CDI와 외부 현실과의 무결성 확인

데이터를 무결성 검증이 필요한 데이터(CDI)와 아닌 데이터(UDI)로 분류하고 무결성이 중요한 데이터의 경우 별도의 정의된 프로세스를 통해서만 변경 가능하도록 했다.

매커니즘

-

객체에 대한 접근 통제

- 객체에 대한 직접적인 접근을 막는다.

- 오로지 Well-Formed Transaction을 통해서만 객체에 접근할 수 있도록 한다.

- 거래 기록, 부정거래방지 등의 기능을 포함하는 Transaction

-

임무 분리의 원칙 (Separation of duty)

- 한 사람이 정보의 입력, 처리, 확인을 하지 않는다.

- 여러 사람이 나누어 부문별로 관리한다.

- 예시

- 금전의 송금, 송금에 대한 검증, 계정처리를 담당하는 담당자를 나누어 둔다.

- 위 3가지 업무를 한 사람이 하게 될 경우 그 사람이 악의를 품으면 부정 송금이 가능해지게 된다.

- 악의가 없더라도 Single-Point of Failure 될 가능성이 있다.

출처

https://blog.naver.com/palanmanzang/223021864561

https://blog.naver.com/palanmanzang/223013882419

https://blog.naver.com/palanmanzang/223021495445

https://wentzwu.com/2021/03/31/cissp-practice-questions-20210401/

https://m.blog.naver.com/security_reader/221826931884

https://m.blog.naver.com/security_reader/221823920775?recommendTrackingCode=2