보안

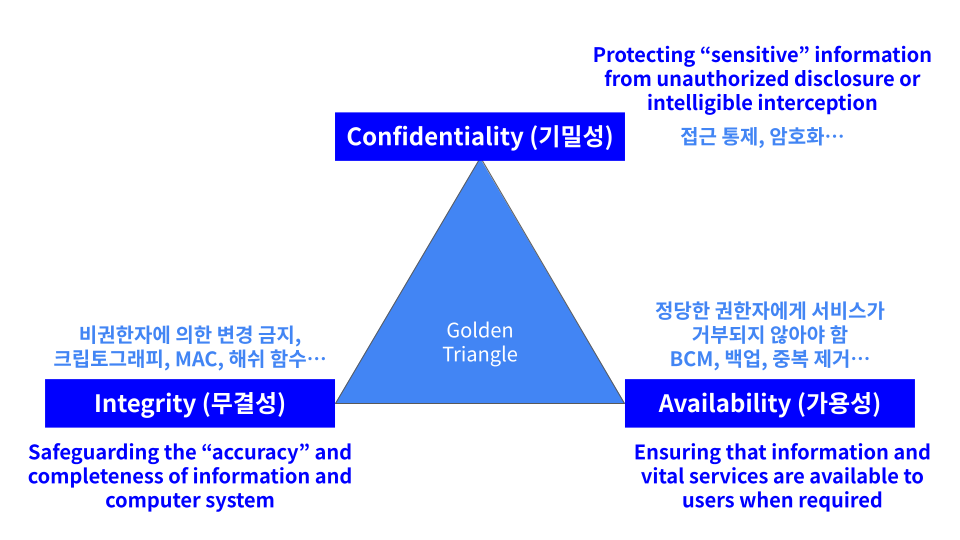

1.정보보호 3대 목표(CIA)와 확장 요소

Information security란? > ISO/IEC 13335 > 보안사고를 방지하고 그 영향을 최소화시켜 비즈니스 지속성(business continuity)을 보장하고 비즈니스의 피해를 최소화 시키는 것 > 조직의 정보 및 정보 시스템을 무단(unauthorizeda) 액세스(access), 사용, 공개(disclosure), 침입(intru...

2.비즈니스 환경에서의 보안

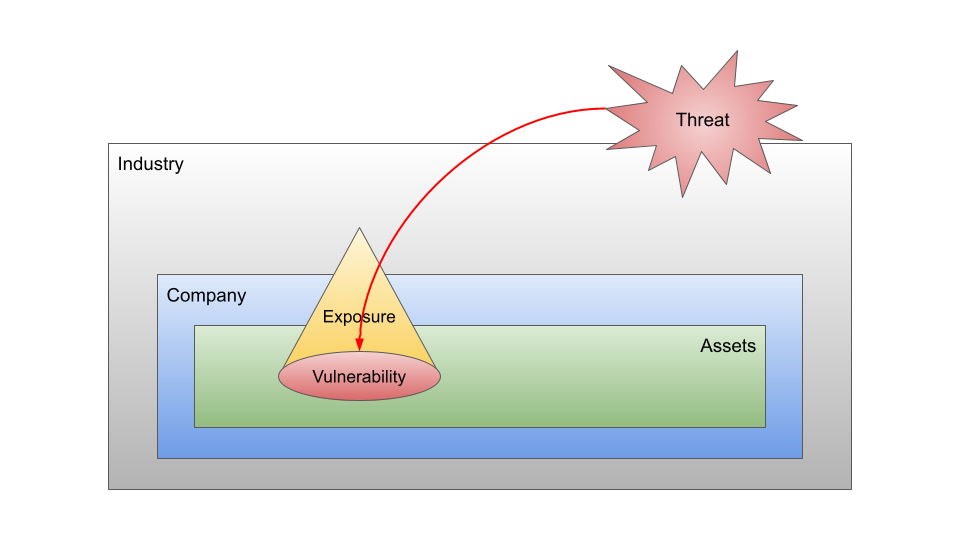

기본 용어 해설 Threat (위협) 기업의 자산에 손실을 가져올 수 있는, 원치 않는 사건의 잠재적인 원인이나 행위자 꼭 고의적으로만 발생하는 것이 아니고, 실수에 의해서도 발생할 수 있다. 의도적 비의도적 자연적 Exposure (노출) Vulnerability (취약점) 취약점은 위협의 원인이 되는 것으로 정보시...

3.산업 보안 이론

출처: 산업보안학 (한국산업보안연구학회) security vs. safety |security|safety| |:---:|:---:| |Protection from illegal & intentional activity|Protection from non-intentional danger, injury, risk, natural disasters| |악의...

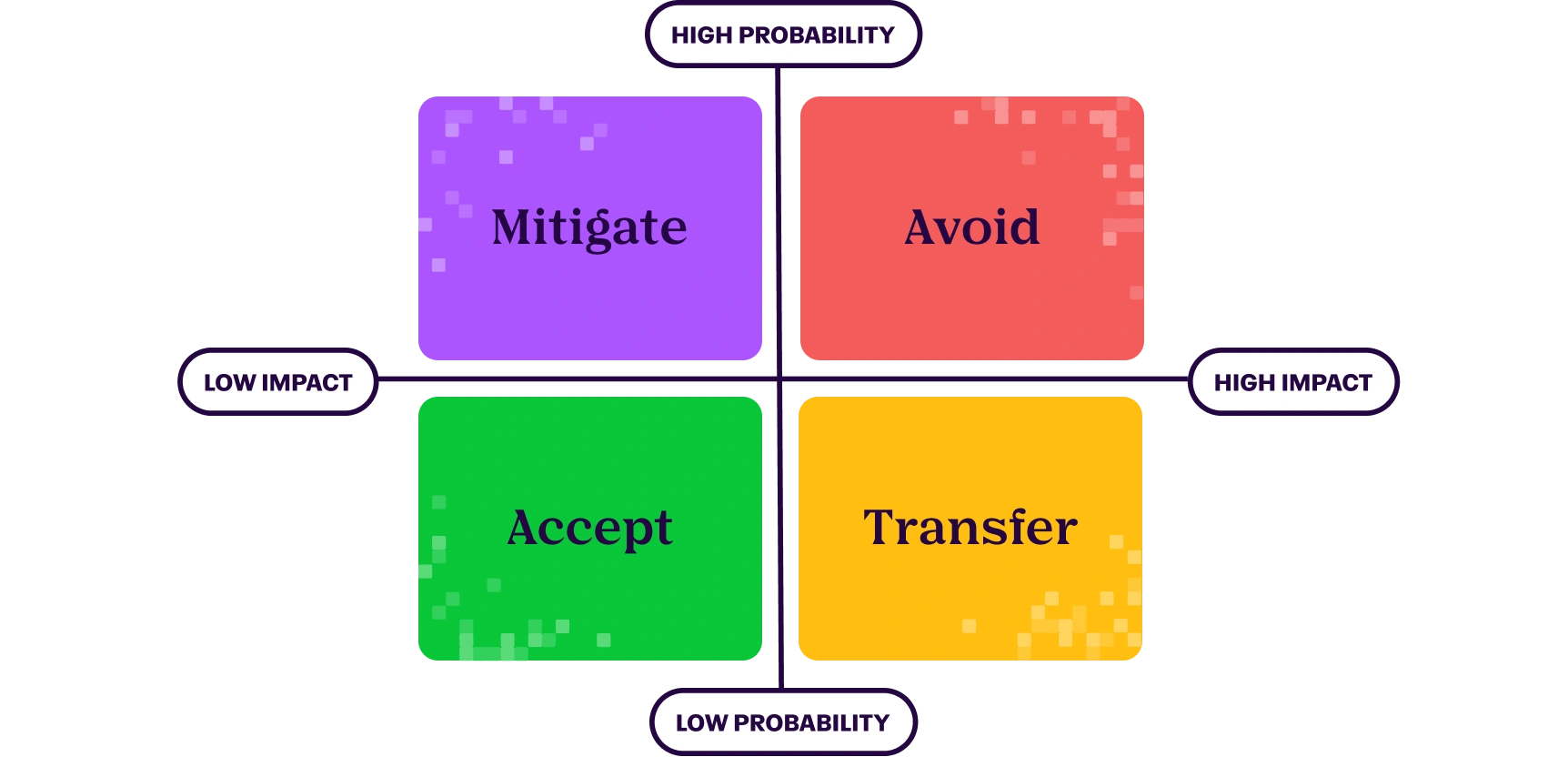

4.보안 Risk 관리 전략

위험(Risk)의 3요소 Assets 조직이 보호해야 할 가치있는 대상 Threat Vulnerability 위험은 취약점들을 이용한 위협으로 자산에 (잠재적) 손실을 초래하고 조직에 직간접적으로 피해를 주는 것을 총칭하는 것이다. > Risk(위험) = 자산에 대한 잠재적 손실과 피해 Risk Matrix 위험 공식 $$$ 위험 = 발생\,가능성...

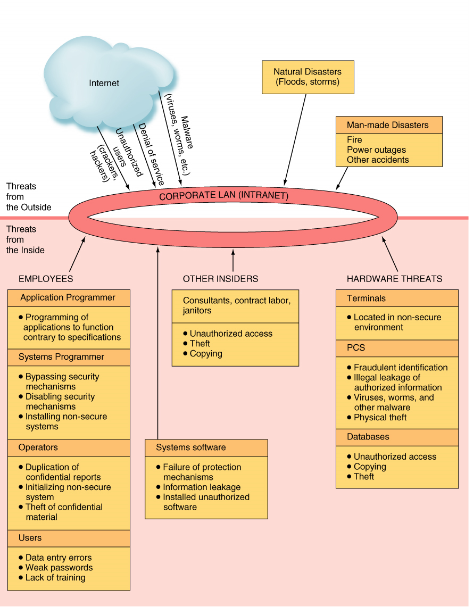

5.시스템 보안 기초와 주요 위협

시스템 > 시스템은 하드웨어뿐만 아니라 소프트웨어까지 매우 많은 것을 포괄한다. HW: 모니터, 키보드, 메인보드, 하드디스크, 램 메모리 등 SW: OS, DB, 웹서비스 등 시스템 보안 기본 관리 (출처) 계정관리 아이디와 패스워드 등 사용자를 식별하는 관리 식별과 인증 세션관리 사용자-시스템 또는 시스템-시스템 사이의 활성화된 접속 관...

6.사회공학기법

컴퓨터 기반의 공격은 솔루션으로 해결할 수 있으나 사람을 기반으로 한 공격은 보안 솔루션이 해결할 수 없다. 사회공학(social engineering)기법 사기 (타인을 속이기 위해 사회적 스킬 사용) 보안학적 측면에서 기술적인 방법이 아닌 사람들 간의 기본적인 신뢰를 기반으로 사람을 속여 비밀 정보를 획득하는 기법 (출처)) 신뢰할 수 있는 사람...

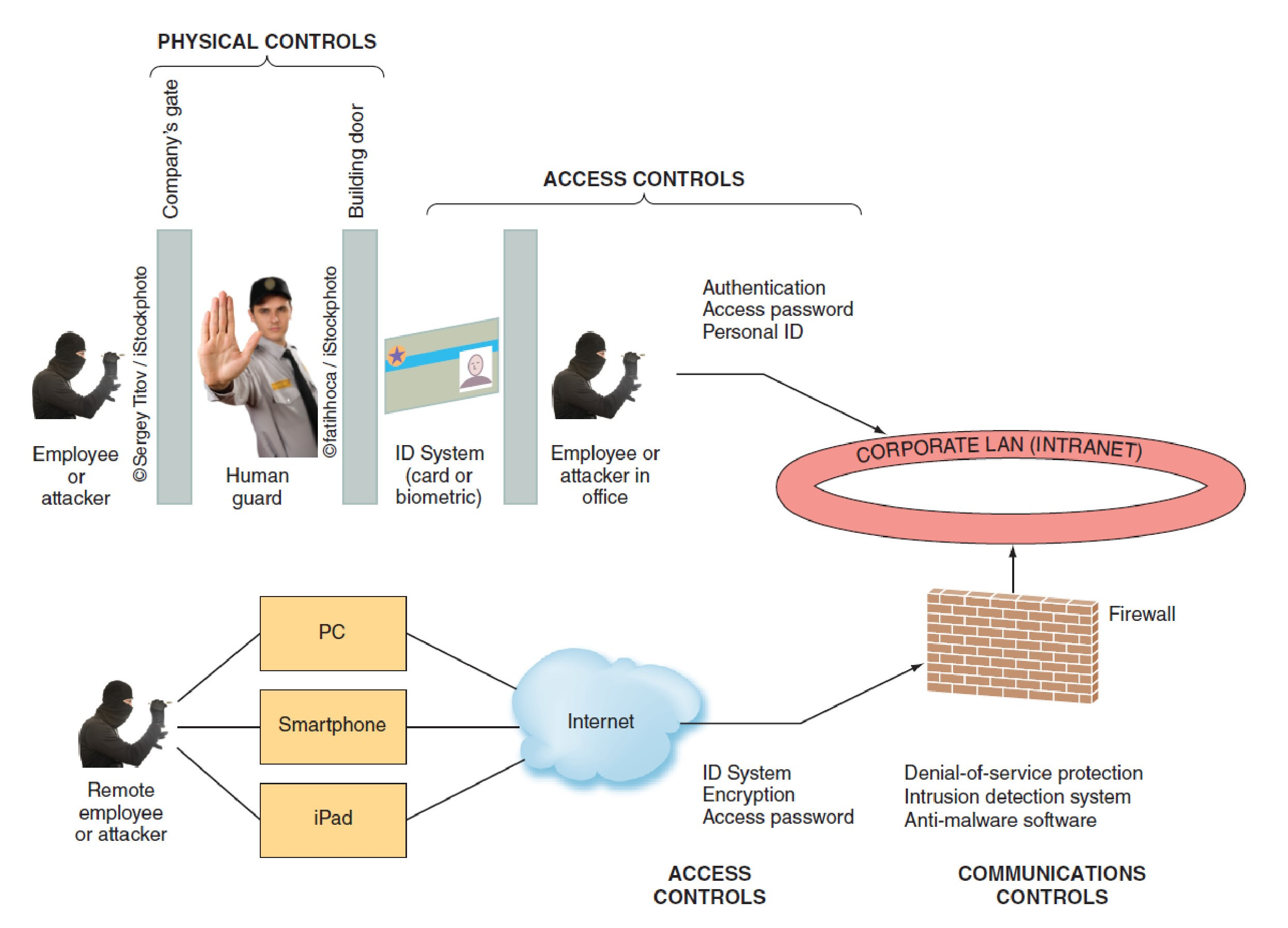

7.물리 보안 (Physical Control)

구조적 요소 지형/자연적 장벽 울타리 차단장벽 잠금장치 조명 유리처리 CPTED (범죄예방 환경설계) 전자적 요소 영상감시 시스템 출입통제 시스템 침입경보 시스템 인적 요소 보안관리자 보안요원 보안관제센터 관련 부서 위험평가 이론에 근거한 물리보안 4Ds 억제(deter), 탐지(detect), ...

8.접근통제(Access Control) 기본 개념

Access Control 적절한 권한을 가진 인가된 주체만이 특정 시스템이나 정보에 접근할 수 있도록 통제하는 것 인증(Authentication) & 인가(Authorization) Authentication(인증) ➡️ 이 사람이 정말 홍길동인가 |Something the user is|Something the user has (그 사람만 갖...

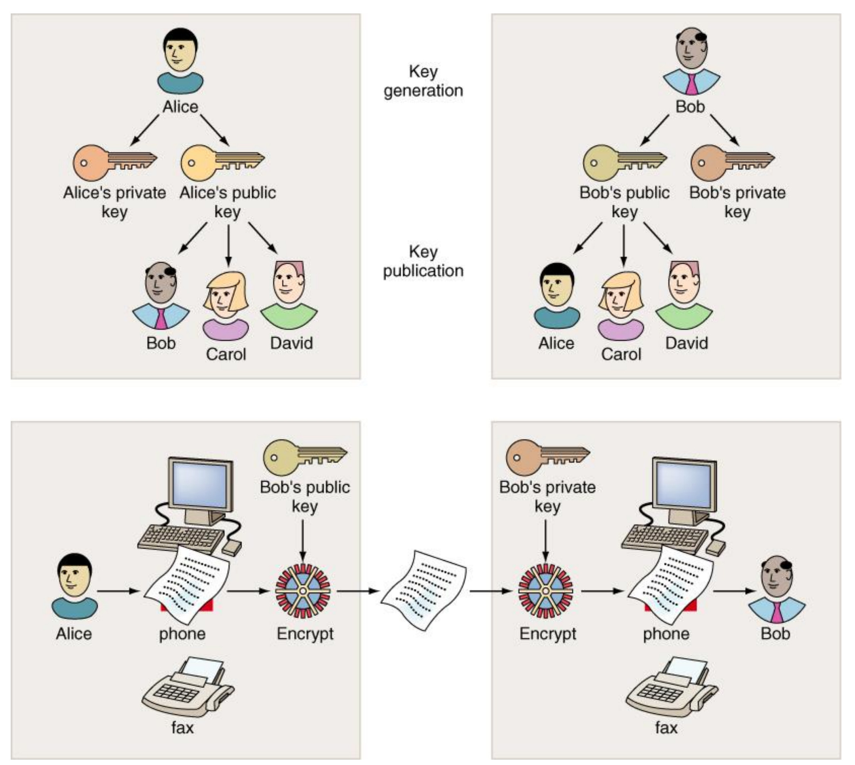

9.접근통제(Access Control): 암호화

암호(Cryptography) 암호란 0과 1로 이루어진 이진수 데이터를 수학적 계산을 통한 비트 변경을 수행하는 것을 말한다. 정상적인 데이터(평문, Plaintext)의 2진수 데이터를 암호화 과정을 통해 데이터를 변경하고, 복호화 과정을 통해 데이터를 원래대로 돌리는 기술을 의미한다. |암호화(Encrypt)|복호화(Decrypt)| |:---:...

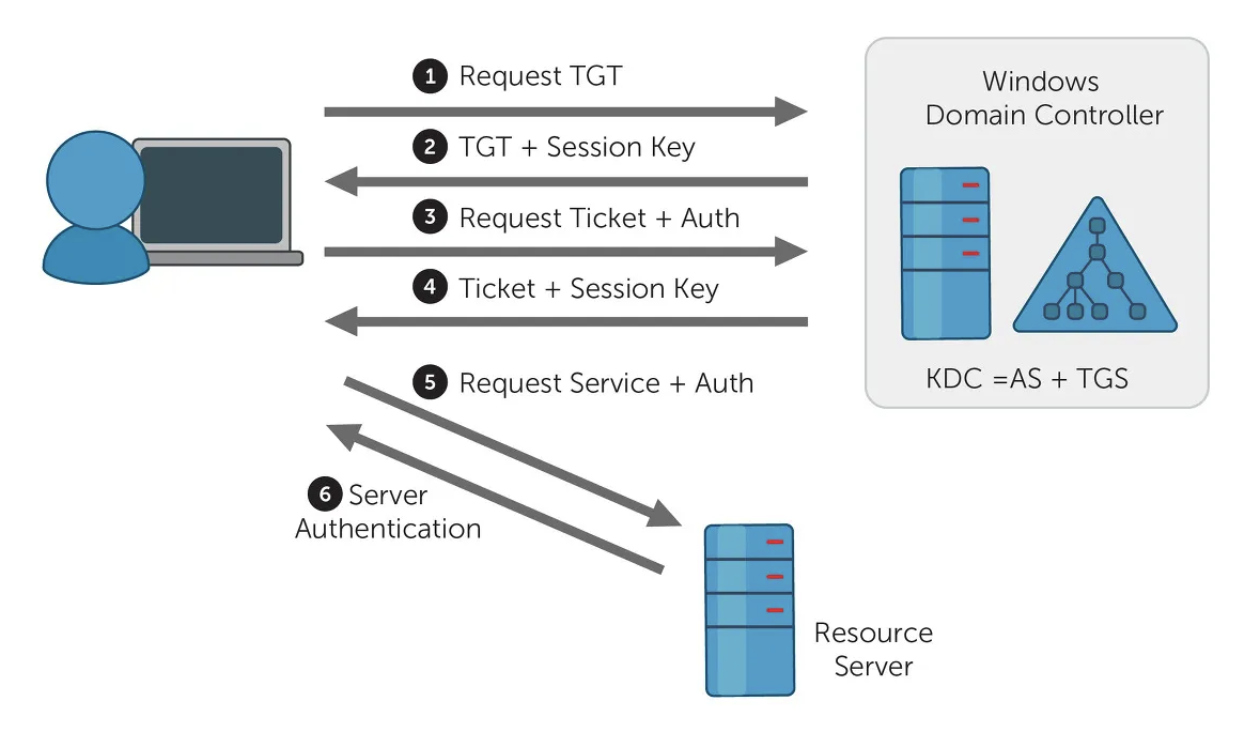

10.접근통제(Access Control): 커버로스(Kerberos)

커버로스(Kerberos) 비보안 네트워크 환경에서 사용자의 신원을 안전하게 인증(Authentication)하기 위한 티켓 기반 인증 프로토콜이다. 보안이 보장되지 않은 네트워크 환경에서 유저와 서버가 서로의 신뢰성 확인을 위해 사용한다. 키 배포 센터(KDC)라는 신뢰할 수 있는 제3자(TTP, Trusted third party)를 사용하여 대칭 ...

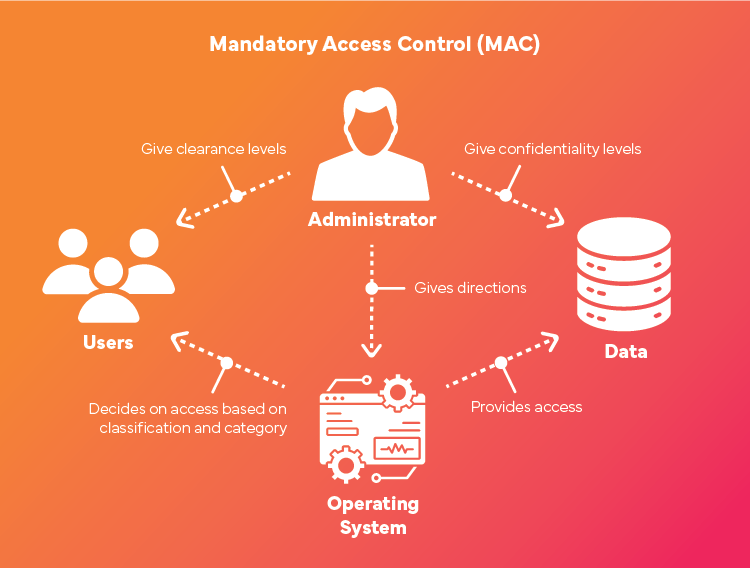

11.접근통제(Access Control): MAC(Mandatory Access Control), DAC(Discretionary Access Control)

MAC(강제 접근 제어, Mandatory Access Control) 시스템이 미리 정의한 규칙과 정책에 따라 리소스 접근을 통제하는 접근 제어 모델이다. 즉, 리소스에 대한 접근 권한을 사용자나 소유자가 아닌 시스템 자체가 관리하도록 책임을 부여하는 보안 모델이다. 보안 정책 기반 접근 통제 사용자가 권한을 임의로 바꿀 수 없음 주로 군사, 정부, ...

12.접근통제(Access Control): MFA(다중인증), FIDO

MFA(다중 인증, Multi-Factor Authentication) 사용자에게 암호 이외의 추가 정보를 입력하도록 요구하는 다중 단계 계정 로그인 과정이다. 예를 들어, 사용자에게 암호와 더불어 이메일로 전송된 코드 입력, 보안 암호 질문에 응답, 지문 스캔 등을 요청할 수 있다. 참고로 2단계 인증은 2FA라고 한다. 접속 관리 솔루션에 멀티팩터 ...

13.접근통제(Access Control): SSO(Single Sign-On)

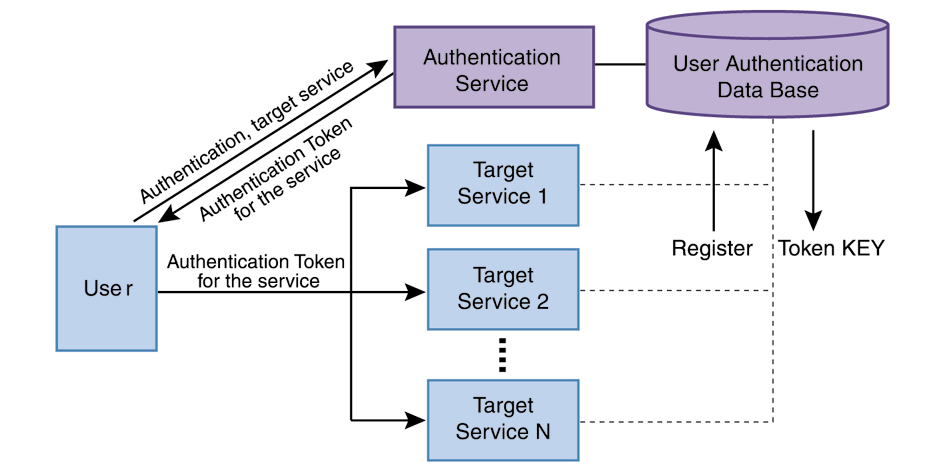

SSO(Single Sign-On) 요즘 엔터프라이즈 환경에서 기본 중 기본이다. 한 번의 로그인으로 동일한 세션 중에 여러 애플리케이션/서비스에 접근할 수 있게 해주는 인증 체계이다. 사용자는 하나의 사용자 이름과 비밀번호로 여러 서비스에 접속할 수 있으며, 반복적인 로그인 절차를 생략하여 사용자 편의성을 높이고, 중앙 집중식 계정 관리로 보안성을 향상...

14.접근통제(Access Control): RBAC, ABAC

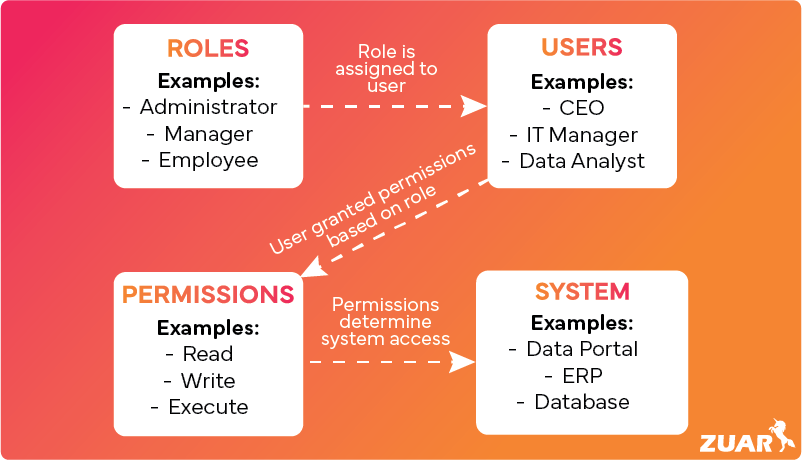

RBAC(Role Based Access Control) 사용자의 역할(Role)에 따라 접근 권한을 부여하는 방식이다. 사용자는 개별 권한이 아니라 역할을 부여받음 각 역할은 특정 권한(Permission) 집합을 갖고 있음 직책/부서별로 접근 권한 설정 가능 역할과 권한의 관계를 통해 효율적으로 접근 제어 가능 권한 관리가 중앙 집중화되어 관...

15.접근통제(Access Control): EAM, IAM

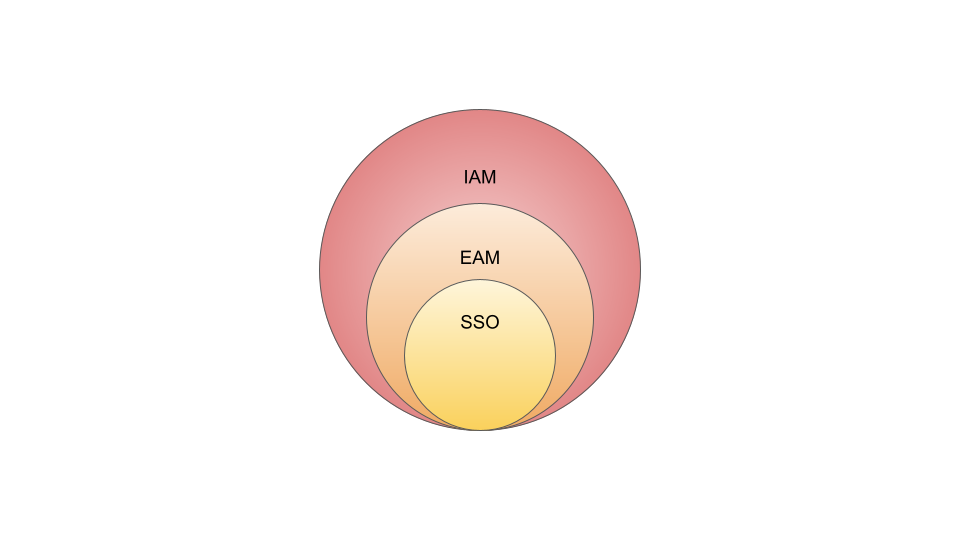

EAM(Extranet Access Management) > SSO + 권한관리 + 자원관리 및 보안정책 수립 인트라넷, 엑스트라넷 및 일반 클라이언트/서버 환경에서 자원의 접근 인증과 이를 기반으로 자원에 대한 접근 권한을 부여, 관리하는 통합 인증 관리 솔루션이다. 하나의 ID와 암호 입력으로 다양한 시스템에 접근할 수 있고, 각 ID에 따라 사...

16.MAC(Mandatory Access Control) 기반 접근통제 모델

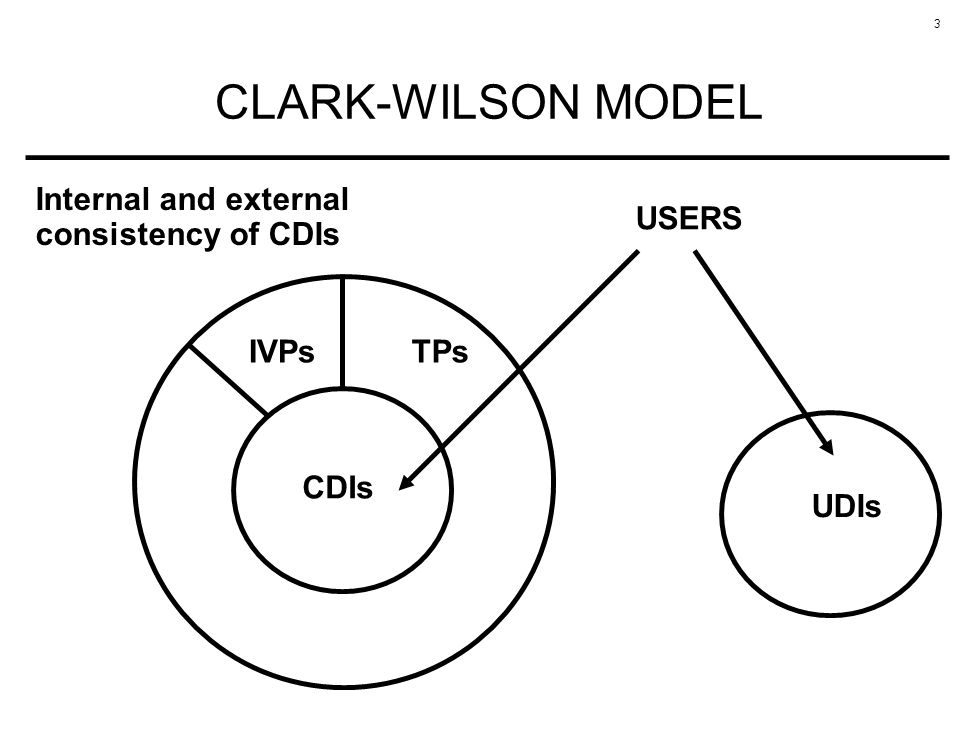

Bell-LaPadula Model (BLP) 기밀성을 강조하는 수학적 모델로 시스템 보안을 위한 규칙 준수 규정과 주체의 객체 접근 허용 범위를 규정하고 있다. 최초의 수학적 모델로 강제적 정책에 의해 접근 통제하는 모델 정보가 높은 레벨에서 낮은 레벨로 흐르는 것을 방지 (INformation flow 개념을 처음으로 제시, MAC을 최초로 적용한 ...