MFA(다중 인증, Multi-Factor Authentication)

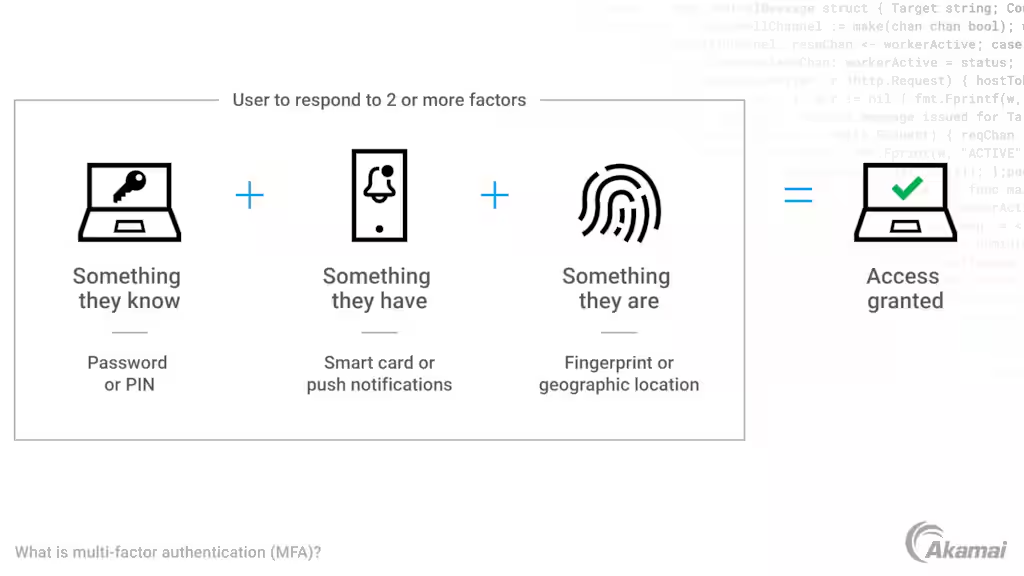

사용자에게 암호 이외의 추가 정보를 입력하도록 요구하는 다중 단계 계정 로그인 과정이다. 예를 들어, 사용자에게 암호와 더불어 이메일로 전송된 코드 입력, 보안 암호 질문에 응답, 지문 스캔 등을 요청할 수 있다. 참고로 2단계 인증은 2FA라고 한다.

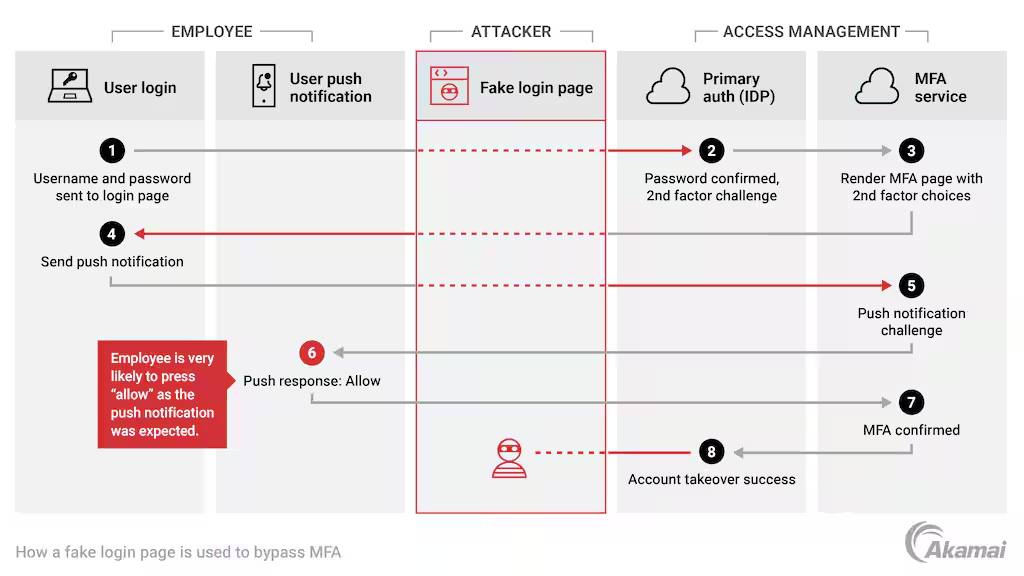

접속 관리 솔루션에 멀티팩터 인증을 추가하면 계정 탈취의 리스크를 줄일 수 있다. 하지만 사이버 범죄자들은 이제 새로운 공격 기법을 도입해 MFA 솔루션을 우회하고 있다. 문자 메시지, 일회용 암호 또는 이메일 링크와 같은 푸시 알림 요소를 사용하는 MFA 서비스는 해커가 악용할 수 있다. 이러한 공격은 일반적으로 직원이 푸시 알림을 수락하도록 속이기 위해 피싱 및 소셜 엔지니어링 기법 또는 크리덴셜 스터핑을 사용한다.

출처

https://aws.amazon.com/ko/what-is/mfa/

https://www.akamai.com/ko/glossary/what-is-multifactor-authentication

FIDO(Fast Identity Online)

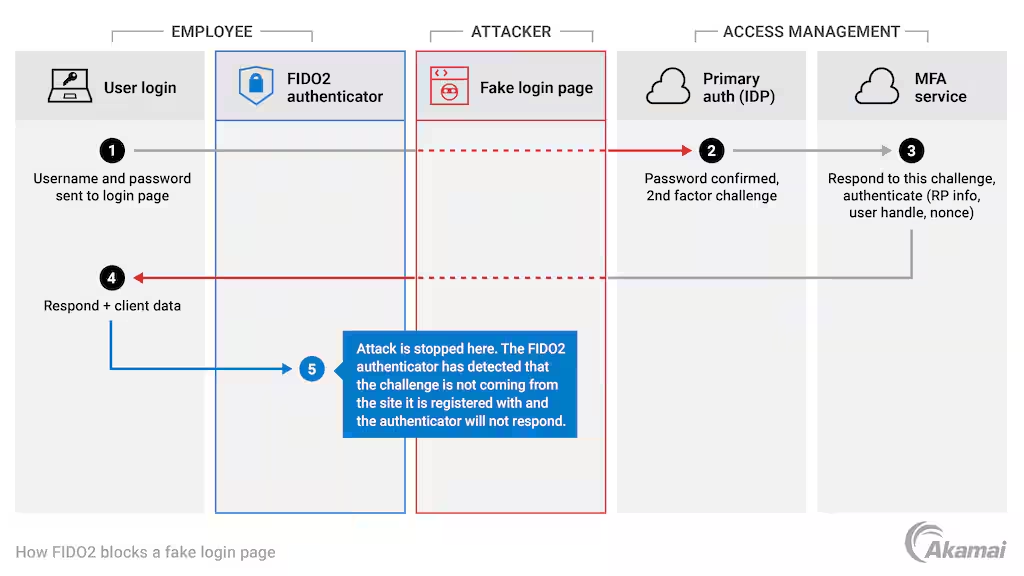

MFA를 우회할 수 없도록 성능을 높인 보안 솔루션으로, 비밀번호 없는 인증을 실현하기 위해 만들어졌다. 생체 인식, 모바일 장치 및/또는 FIDO 보안 키를 통해 웹 사이트 및 애플리케이션에 쉽고 안전하게 로그인할 수 있도록 하는 일련의 표준이다. 피싱, 모든 형태의 암호 도난 및 재생 공격으로부터 사용자를 보호한다.

기존의 비밀번호 기반 인증이 가진 취약점을 보완하는 것이 핵심 목표

핵심 기술

-

Web Authentication API

- W3C가 만든 표준으로, 웹 브라우저와 웹사이트가 공통된 인증 방식을 사용할 수 있도록 하는 API

- 크롬 파이어폭스, 엣지 등 주요 브라우저에서 지원

-

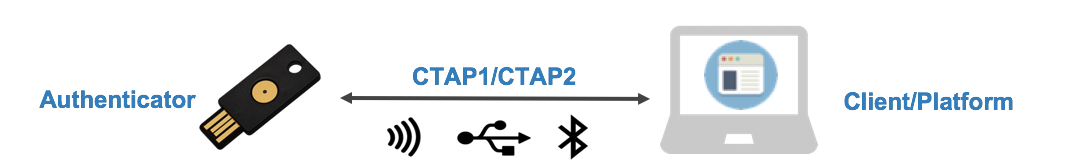

U2F(Universal 2nd Factor, CTAP1)

- 기존 ID, Password 인증 방식과 함께 생체정보나 별도의 2차 인증 장치를 추가적인 인증 용도로 사용

-

CTAP2(Client to Authenticator Protocol)

- FIDO 기반 디바이스가 Bluetooth, NFC 또는 USB를 통해 로밍 인증자와 통신하는 보안 장치 간 통신 프로토콜

- ID 와 Password 인증 방식 대신, 개인의 고유한 생체정보를 인증 과정에 사용

FIDO 보안 키, 생체 인식 장치 등을 통해 웹 브라우저 및 운영체제에서 비밀번호 없이 인증을 하는데 사용한다. 웹 인증(WebAuthn)과 통합해, 윈도우 10 및 안드로이드, 크롬, 사파리, 엣지, 파이어폭스 등의 브라우저에서 비밀번호 없이도 다양한 서비스에 로그인할 수 있게 해준다.

작동 방식

Registration(등록) 과 Authentication(인증)

- 비밀번호 대신 공개키 암호화를 기반으로 한다.

- 서버는 사용자 등록 시 공개키를 저장하고, 개인키는 사용자의 장치(보안키, 스마트폰, 생체인식 모듈 등)에 안전하게 저장된다.

- 개인키는 기기에서 절대 유출되지 않고, 등록된 도메인에서만 사용 가능하다.

- 서버에 공개키만 보관하므로 서버 해킹으로 인한 개인 정보 유출 문제를 해결할 수 있다.

- 로그인 시에는 개인키를 통해 생성된 서명을 서버에 전송하여 본인임을 증명한다.

공격자는 도난당하거나 감염된 인증정보를 사용하거나 사용자를 속여 가짜 로그인 페이지에 인증정보를 입력할 수 없다. 이 방법을 사용하면 MFA를 감염시키는 것이 사실상 불가능하다.

국내에서는 금융거래 확인 시, 공인인증서 및 OTP(또는 보안카드)를 소유기반 인증 방식으로 사용하고 있었는데, 공인인증서 사용의무가 폐지됨에 따라, “생체정보 기반 인증 기술”이 공인인증서를 대체할 차세대 인증 수단으로 사용자들에게 부각되었다. 즉 “생체정보 기반 인증 기술”은 보안성 과 편리성 두 가지를 모두 제공하고 있기 때문이다. 참고로 공인인증서를 사용하려면 Password를 필요로 한다.

출처

https://m.blog.naver.com/aepkoreanet/221510427704

http://www.boannews.com/media/view.asp?idx=92447