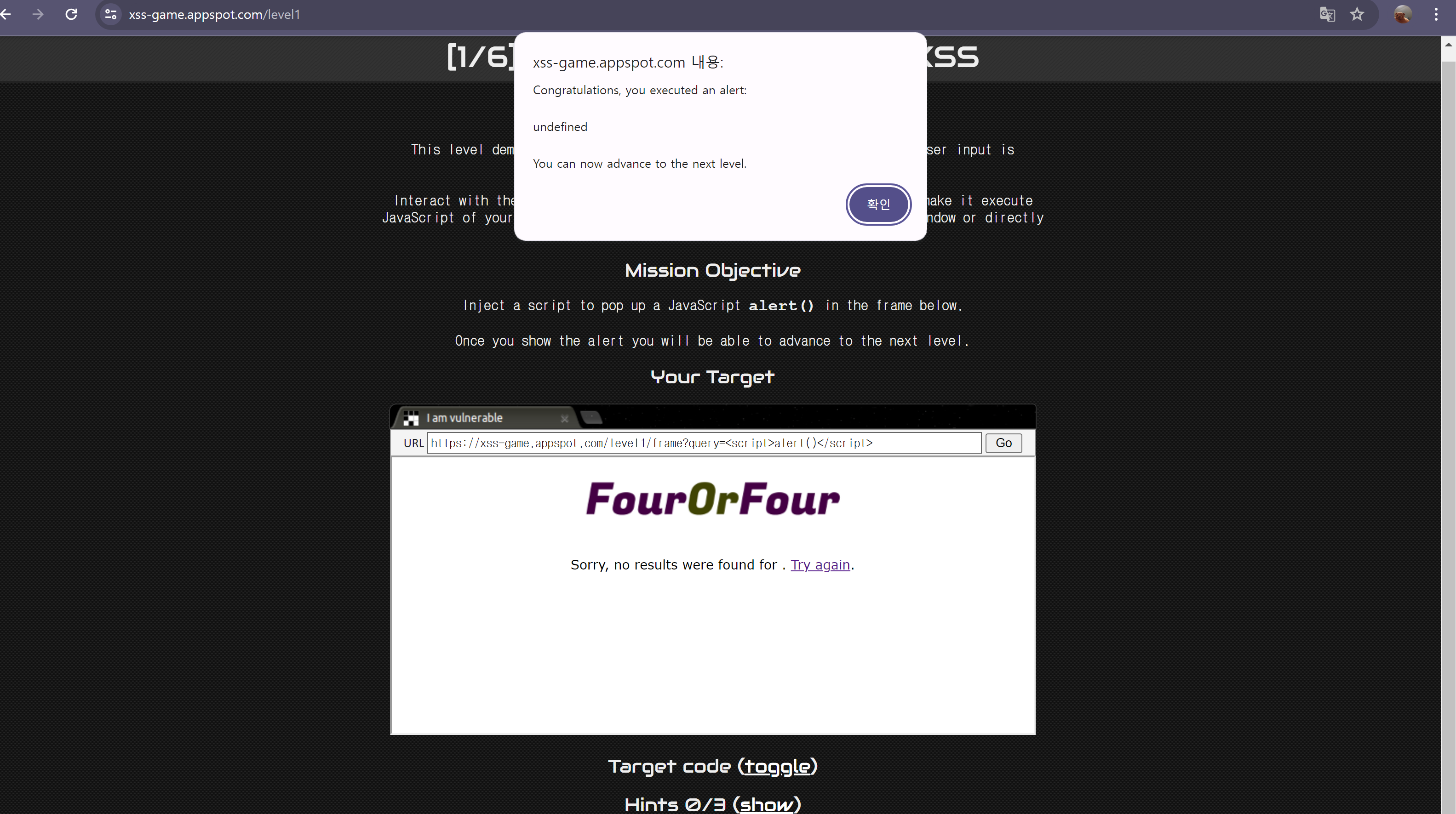

Level 1

<script>alert()</script>를 입력한다

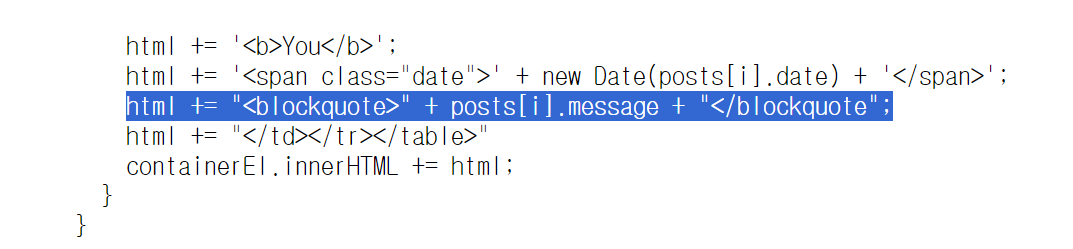

Level 2

<script>alert()</script>를 입력해도 script문이 실행되지 않는다

코드를 확인한 결과 blockquote 태그로 막혀있다

힌트 확인 -> img 태그의 src가 정상적인 경로가 아닐 때의 onerror 속성을 이용해 alert를 띄운다

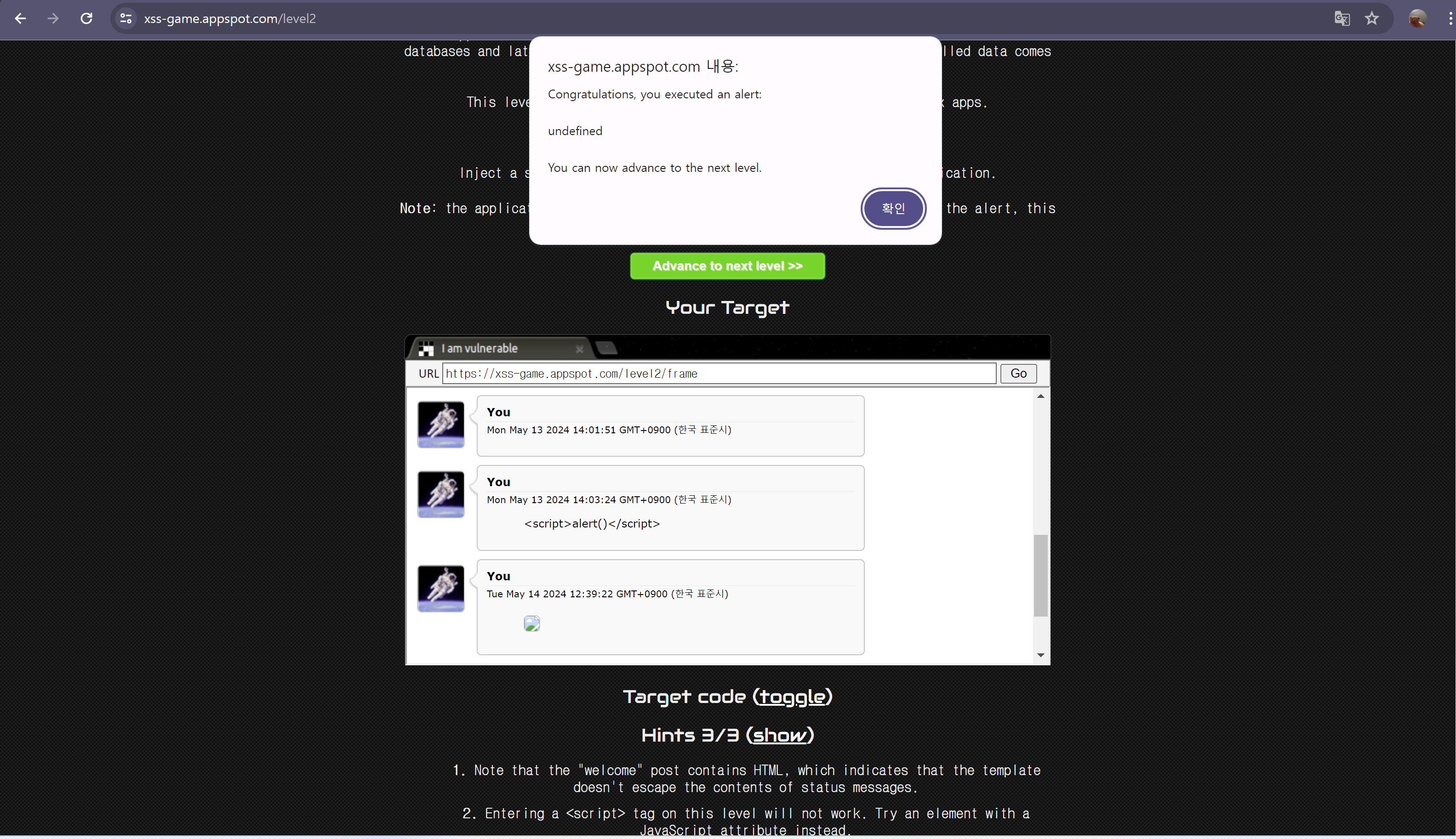

<img src="wrong source" onerror="alert()">Level 3

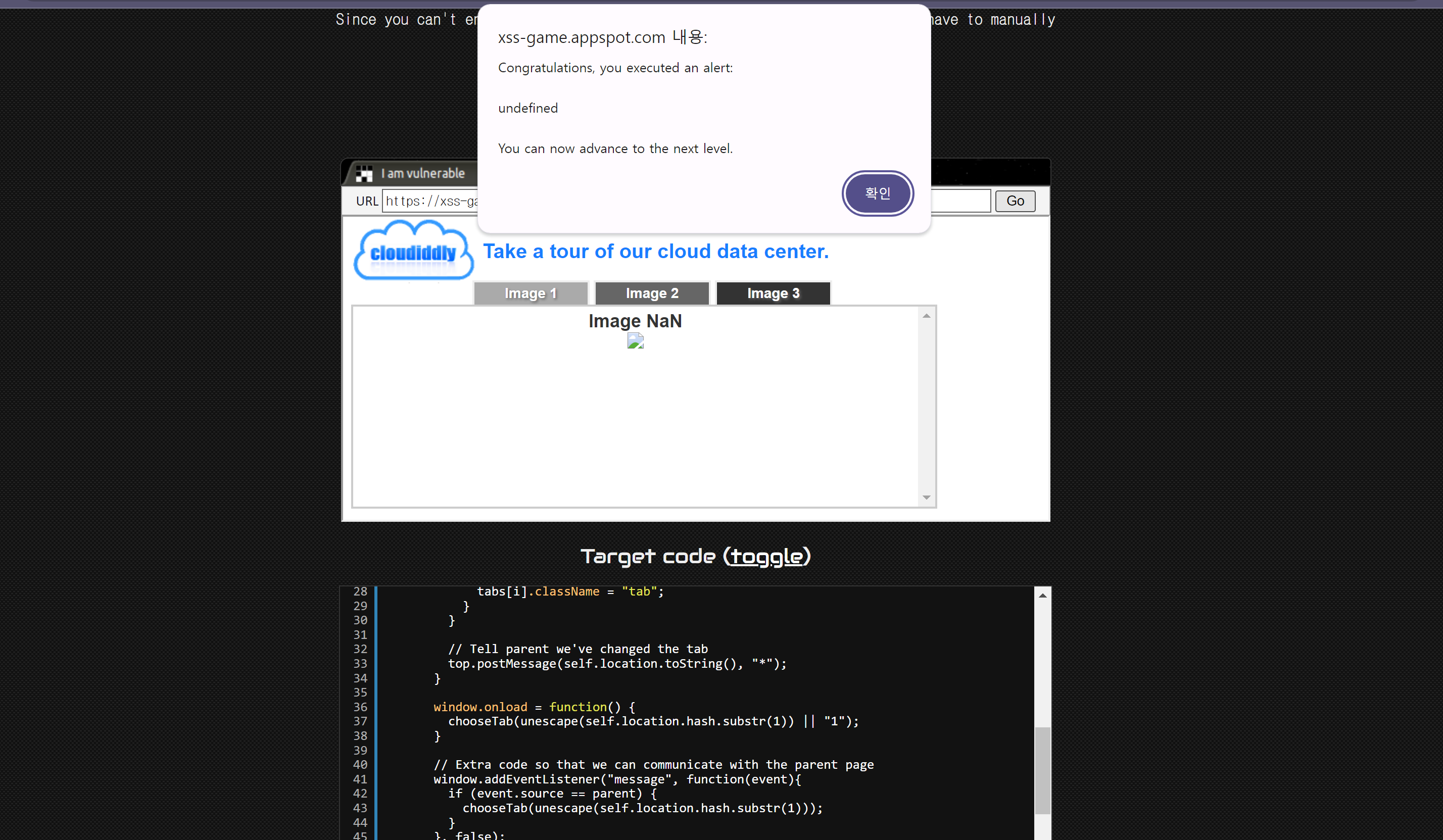

코드를 확인하니 유저가 url에서 #뒤에 입력한 숫자 num이

<img src='/static/level3/cloud" + num + ".jpg' />식으로 img src에 넣어진다

따라서 이를 level2에서의 풀이를 차용해

<img src='/static/level3/cloud'onerror="alert()"'.jpg' />가 되게 만들어 onerror 속성의 alert가 실행되게 한다

'onerror="alert()"'주의

'onerror="alert()"alert 뒤의 '는 상관없는데 onerror 앞의 '은 꼭 붙여야 한다

src의 '/static/level3/cloud'와 onerror 속성이 구분되어야 하기때문