Amazon Inspector

Amazon Inspector 설명

Amazon Inspector는 몇 가지 항목에 대해 자동화된 보안 평가를 실행할 수 있는 서비스이다.

EC2 인스턴스에서 시스템 관리자 에이전트를 활용한다고 가정해보자.

- EC2 인스턴스

- Amazon Inspector가 해당 EC2 인스턴스의 보안을 평가하기 시작한다.

- 의도하지 않은 네트워크 접근성에 대해 분석하고, 실행 중인 운영 체제에 알려진 취약점이 있는지 분석한다.

- 이 작업은 지속적으로 수행된다.

- Amazon ECR

- Amazon Inspector는 Amazon ECR로 푸시되는 컨테이너 이미지(

=도커 이미지)에 대해서도 사용 가능하다. - 컨테이너 이미지가 Amazon ECR로 푸시되면, Amazon Inspector가 알려진 취약점을 분석한다.

- Amazon Inspector는 Amazon ECR로 푸시되는 컨테이너 이미지(

- Lambda

- 람다 함수에 대한 Amazon Inspector도 있다.

- 람다 함수가 배포되면 인스펙터가 함수 코드와 패키지 의존성에서 소프트웨어 취약성을 다시 분석한다.

- 평가는 함수가 배포되는 동안 이뤄진다.

이후 Amazon Inspector가 작업을 완료하면 AWS 보안 허브에 결과를 보고하거나, 발견 결과와 이벤트를 EventBridge로 전송할 수 있다. 이는 인프라에서 실행 중인 취약성을 중앙에서 확인할 수 있는 방법 중 하나이고, EventBridge를 통해 자동화를 실행할 수 있다.

Amazon Inspector가 평가하는 것

- 인스펙터는 실행 중인 EC2 인스턴스, Amazon ECR의 컨테이너 이미지 및 람다 함수만을 위한 것이다.

- 즉, 필요할 때만 인프라를 지속적으로 스캔한다.

- 취약성, CVE 데이터베이스를 살펴본다.

- EC2, ECR, Lambda에 대한 패키지 취약성의 경우 EC2에서 네트워크 도달 가능성을 살펴볼 것이다.

- CVE 데이터베이스가 업데이트되면 인스펙터는 모든 인프라가 한 번 더 테스트되는지 확인하기 위해 자동으로 다시 실행된다.

- 실행될 때마다, 우선 순위를 정하기 위해 모든 취약성에 위험 점수가 매겨진다.

AWS Config

Config는 과거부터 현재까지 구성에 대해 발생한 변경 사항을 기록함으로써 리소스 규정 준수를 감사하고, 기록하도록 지원한다. 그리고 해당 구성이 S3에 저장되어서 추후에 이를 Athena로 분석하거나 복원할 수 있다.

또한 SNS 알림을 통해서 인프라에 발생한 모든 변경 사항에 대해 경보를 받을 수 있다. Config는 리전에 따른 서비스지만, 여러 Config 구성을 생성한 다음 모든 계정과 모든 계정과 모든 리전에 걸친 결과를 하나로 집계할 수 있다.

Config 리소스

- 시간 변화에 따른 리소스의 규정 준수 사항

- 보안 그룹을 예시로 규정 준수 상태가 아니었지만, 일부 사항을 변경하고 규정 준수 상태가 된 경우

- 시간 변화에 따른 리소스 구성의 변경 사항

- 해당 보안 그룹의 구성이 어떻게 변했는지 확인 가능

- CloudTrail을 활성화한 계정의 경우

- CloudTrail을 기반으로 리소스를 변경한 사람이 누구인지 확인 가능

Config로 해결할 수 있는 문제

- 보안 그룹에 무제한 SSH가 있는지

- 버킷에 대한 공용 액세스가 있는지

- 시간이 지나며 ALB 구성이 변경된 바가 있는지

- etc..

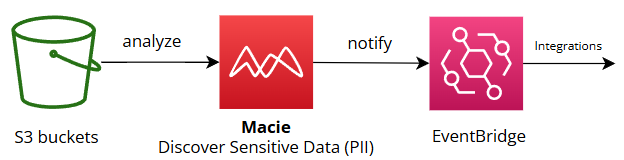

Amazon Macie

Macie는 완전 관리형 데이터 보안 및 데이터 프라이버시 서비스로, 머신러닝과 패턴 매칭을 사용하여 AWS에서 민감한 데이터를 발견하고 보호한다. 구체적으로 개인 식별 정보와 같은 민감한 데이터에 대해 경고한다.

간단히 말하자면 개인 식별 정보가 S3 버킷에 들어가면 Macie가 이를 분석하여 어떤 데이터가 개인 식별 정보로 분류될 수 있는지 알아내고, 발견한 내용을 EventBridge를 통해 알려줄 것이다. SNS 토픽, 람다 함수 등에 통합할 수 있다. 이 경우 Macie는 S3 버킷에서 민감한 데이터를 찾는 데 사용된다.

클릭 한 번으로 활성화할 수 있고, 원하는 S3 버킷을 지정하기만 하면 된다.

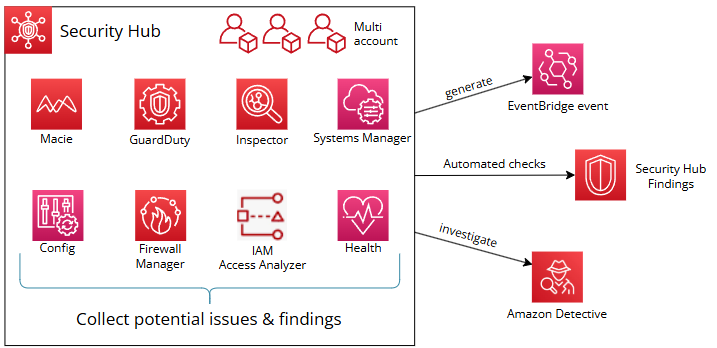

AWS Security Hub

Security Hub는 여러 AWS 계정의 보안을 관리하고 보안 검사를 자동화하는 데 사용되는 중앙 보안 도구이다. 현재 보안 및 규정 준수 상태를 보여주는 통합 대시보드가 있어서 신속하게 조치를 취할 수 있게 해준다.

여러 서비스와 여러 파트너 도구에 걸쳐 경고를 집계한다.

- Config

- GuardDuty

- Inspector

- Macie

- IAM Access Analyzer

- AWS System Manager

- AWS Firewall Manager

- AWS Health

- AWS Partner Network Solutions

중점은 결국 이 모든 파트너 및 서비스들을 하나의 중앙 대시보드, 하나의 중앙 허브로 통합하는 것이다. 따라서 보안 허브가 작동하려면, 먼저 AWS Config 서비스를 활성화해야 한다.

AWS Security Hub 요약

- 보안 허브는 한 번에 여러 계정을 관리할 수 있다

- 다양한 곳으로부터 결과를 수집하여 잠재적인 문제와 발견 사항을 찾을 수 있다

- 자동화된 검사 덕분에, 대시보드에서 보안 허브 결과를 확인할 수 있다

- 보안 문제가 발생할 때마다 EventBridge에 이벤트가 생성된다.

- 문제의 원인을 조사하기 위해 Detective를 사용할 수 있다.

Amazon Detective

Detective는 보안 문제 또는 의심스러운 활동의 근본적 원인을 분석하고 조사하며 신속히 파악하는 것을 위해 백엔드에서 머신러닝과 그래프를 이용하여 사용자가 문제의 원인을 파악할 수 있도록 한다.

이를 위해 자동으로 이벤트를 수집 및 처리하며 VPC 흐름 로그나 CloudTrail의 추적, GuardDuty에서 이벤트를 수집해 통합 뷰를 구축한다. 세부 사항과 맥락을 시각화 자료로 살펴봄으로써 근본적인 원인을 파악할 수 있는 것이다.

AWS 부정 사용

AWS 내의 일부 리소스(=IP)나 EC2 인스턴스의 부정 사용이나 불법적인 목적의 사용이 의심되는 경우 이를 AWS에 신고할 수 있다.

- 스팸 - AWS가 소유한 IP나 웹사이트, 포럼 등 AWS 리소스를 이용한 스팸 이메일을 받는 경우

- 포트 스캐닝 - AWS에서 허용하지 않은 포트 스캔을 시도하는 경우

- DoS 또는 DDoS 공격 - AWS 소유의 IP 주소로 서버/소프트웨어에 과부하를 일으키거나 다운을 시도

- 침입 시도 - 누군가가 사용자의 리소스에 로그인을 시도한 경우

- 의심스럽거나 저작권이 있는 컨텐츠를 호스팅 - AWS 내에서 불법 컨텐츠를 호스팅하는 경우

- 악성 프로그램 배포

이와 같은 행위를 목격했을 경우 부정 사용 팀에 연락, 온라인 양식을 통해 신고, abuse@amazonaws.com 으로 이메일을 보내면 된다.

루트 사용자 권한

루트 사용자는 계정 소유자를 뜻한다. 계정이 생성될 때 이를 사용한 첫 번째 사용자인 것이다.

루트 사용자는 AWS 서비스와 리소스 전체에 완전한 액세스 권한을 갖는다. 또한 해당 계정에 대해 가장 많은 권한을 부여받은 사용자도 할 수 없는 작업을 수행할 수 있다.

따라서 루트 사용자 계정을 사용하는 경우 꼭 계정을 잠궈야 한다. 루트 계정은 일상적인 작업, 관리 작업 용도로 사용하면 안되고, 이를 위한 관리 사용자를 따로 생성해야 한다.

루트 사용자만이 할 수 있는 작업

- 계정 설정

- 계정 이름이나 이메일 주소, 루트 사용자 비밀번호, 루트 사용자 액세스 키 등을 변경할 수 있다.

- 세금 계산서를 열람할 수 있다.

- AWS 계정을 닫을 수 있다.

- IAM 사용자 권한을 복원할 수 있다.

- AWS Support 플랜을 변경 또는 취소할 수 있다.

- 예약형 인스턴스 마켓플레이스에서 판매자로 등록할 수 있다.

- 3년 동안 사용할 수 있는 예약 인스턴스를 구매했는데, 2년이 지난 후 더 이상 인스턴스가 필요없다고 판단이 서면, 해당 인스턴스를 다시 마켓플레이스에 팔 수 있다.

- 이를 위해선 먼저 판매자로 등록되어 있어야 하는데 이는 루트 사용자만이 가능하다.

- S3 버킷을 구성하여 MFA를 활성화할 수 있다.

- VPC ID나 VPC 엔드포인트 ID를 가지고 오는 S3 정책을 편집 또는 삭제할 수 있다.

- GovCloud에 가입할 수 있다.

굵은 글씨로 표시된 내용이 중요

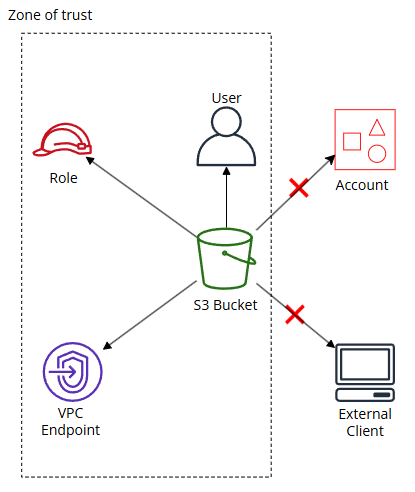

IAM Access Analyzer

IAM Access Analyzer는 어떤 리소스를 외부에서 공유할지 결정하는 데 사용되는 IAM 콘솔 내의 서비스이다.

S3 버킷, IAM 역할, KMS 키, 람다 함수 및 레이어, SQS 큐 및 Secrets Manager Secrets 등의 리소스이다. 이것들 중 일부에는 리소스 정책이 첨부되어 있을 수 있고, 어떤 것은 다른 계정과 공유될 수 있다.

가끔 이런 항목을 공유하는 것을 잊는 경우가 있는데, 그러면 일부 데이터가 외부 소스에서 액세스할 수 있기 때문에 회사에 보안 위험이 될 수 있다. 따라서 신뢰 영역을 정의해야 한다. 신뢰 영역은 AWS 계정 또는 전체 조직일 수 있다.

위에서 설정한 리소스에 액세스할 수 있는 신뢰 영역 밖에 있는 것들은 전부 발견 사항으로 보고된다.

예를 들어, S3 버킷이 있다고 가정할 때, 이 버킷을 특정 역할, 사용자, 계정, 외부 클라이언트 IP, VPC 엔드포인트 등과 공유할 수 있다.

하지만 신뢰 영역을 역할, 사용자, S3, VPC 엔드포인트만 정의하면 계정과 외부 클라이언트가 발견되었을 때 플래그가 지정되고, 보안 위험이라고 생각되면 콘솔에서 확인하여 조치를 취할 수 있다.

보안 및 규정 준수 요약

- AWS 상의 공동 책임 모델

- Shield

- 자동적인 DDoS 보호를 해 주는 서비스

- Advanced 사용 시 24시간 지원을 받을 수 있음

- WAF(Web Application Firewall)

- 특정 규칙에 따라, 들어오는 요청들을 필터링하는 방화벽

- KMS

- AWS에서의 암호화 키를 관리하는 데 필요

- CloudHSM

- 하드웨어 암호화를 위해 필요

- 키를 고객인 사용자가 관리

- AWS는 하드웨어만을 관리

- ACM(AWS Certificate Manager)

- SSL과 TLS 인증서를 제공, 관리, 배포하는 데 사용할 수 있음

- 전송 중 암호화도 해 줌

- Artifact

- 규정 준수 보고서를 열람하게 해 줌

- PCI, ISO 등등이 해당

- GuardDuty

- 악의적 활동을 자동으로 감지

- VPC, DNS CloudTrail 로그 등을 분석하는 방법을 이용

- Inspector

- 소프트웨어 상의 취약점을 EC2, ECR 컨테이너 이미지, Lambda 함수 등에서 찾아냄

- Network Firewall

- 구성의 변경사항을 추적하도록 해 주고, 리소스 구성의 규정 준수 여부를 시간에 따라 확인하는 규칙을 설정

- Macie

- 민감한 데이터를 찾을 수 있음

- PII 데이터와 같은 개인정보를 S3 버킷으로부터 찾는 것

- 민감한 데이터를 찾을 수 있음

- CloudTrail

- 사용자들이 실행한 API 콜을 추적할 수 있음

- Security Hub

- 수 많은 사용자가 사용하는 다양한 서비스로부터의 보안 사항을 한 곳에 모을 수 있음

- 보안상 문제가 있으면, 이 서비스에서 바로 대응 가능

- Detective

- 보안상 발견 사항이 있을 때, 그 핵심 원인을 빨리 찾도록 도와줌

- 모든 서비스를 하나로 연결시켜 원인을 찾을 수 있게 함

- Abuse Team

- AWS 리소스를 이용한 침해 또는 불법 행위를 발견했을 때 보고를 받는 팀

- 양식에 맞춰 보고하거나 이메일을 보내면 됨

- 루트 사용자가 계정에서 할 수 있는 가장 중요한 것들

- 계정 설정을 변경하는 것

- AWS 사용자를 삭제하는 것

- Support Plan을 변경 및 취소하는 것

- Reserved Instances Marketplace에서 판매자로 등록하는 것

- IAM Access Analyzer

- 외부로 공유되는 리소스가 어떤 것인지 파악

- Firewall Manager

- 조직 단위의 보안 규칙을 관리하는 데 사용

- VPC 보안 그룹에도 해당되지만 WAF와 Shield 등의 영역에도 적용됨