앞선 클라우드 아키텍처(1)에서 클라우드의 전체적인 흐름에 대해 알아봤다면 이제는 좀 더 내부적인 개념을 알아볼 차례이다.

클라우드 네트워크 아키텍처

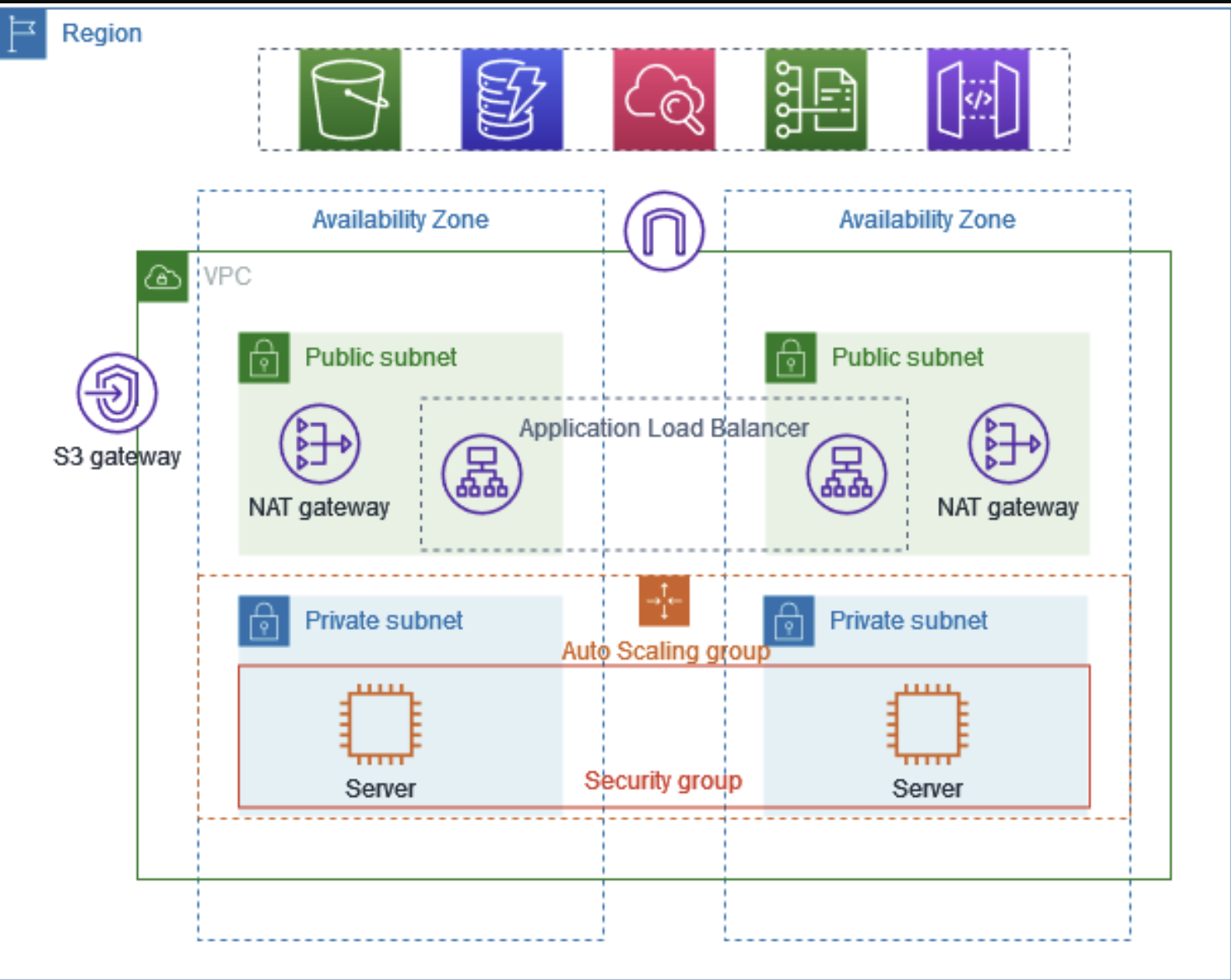

클라우드 서비스를 위한 네트워크 구성 및 연결 방식을 말하는 것으로

내부망과 외부망이 분리되어있다는 특징을 가지고있다.

내부망은 보다 보안이 강화된 서비스 및 데이터를 보호하고,

외부망은 사용자 접근 및 내부망에서 외부망을통해 인터넷 연결을 위한 공간을 뜻한다.

내부망

- 높은 보안

- 특정 사용자 또는 장치에 대한 접근

- 내부 시스템간의 통신

- 조직 내부 네트워크

외부망

- 외부 시스템간의 통신

- 공개적으로 접근 가능

- 외부 시스템간의 통신

- 인터넷과 같은 공용 네트워크

로 이해하면 편하다.

VPC(Virtual Private Cloud)

그렇게 클라우드 내에서 사용자가 독립적으로 네트워크를 구성할 수 있는 가상 네트워크 환경을 우리는 VPC라고 한다.

AWS, GCP, Azure 등 주요 클라우드 서비스에서 제공하며, 사용자는 VPC를 통해 자신만의 네트워크를 구축하고 보안 및 접근을 관리하게 된다.

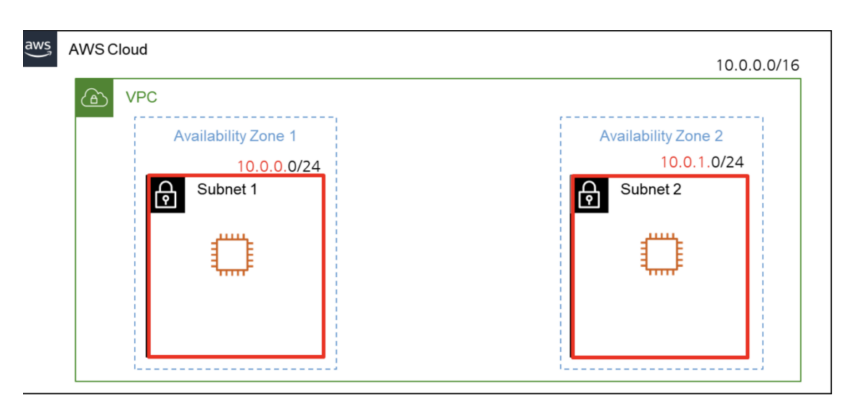

서브넷(subnet)

VPC를 더 작은 네트워크로 분리시킨것으로

각각의 서브넷은 독립적이고, public과 private로 구분할 수 있다.

서로 다른 인스턴스를 그룹화 함으로써 네트워크 성능을 향상시키고 보안을 강화시키는 효과를 볼 수 있다.

수많은 서브넷들을 우리는 IP에 대해 subnet mask를 적용해서 서브넷을 식별하고 계산하게 되는데 CIDR 표기법을 통해 구분하게 된다.

CIDR 표기법은 나중에 자세하게 다루도록 하고 지금은 해당 표기법을 통해 처리방식이 단순해졌고, 가변적 길이 지원으로 IP 주소 사용 낭비를 방지하고 라우팅의 자동화와 최적화를 지원한다 정도로만 이해하도록 하자.

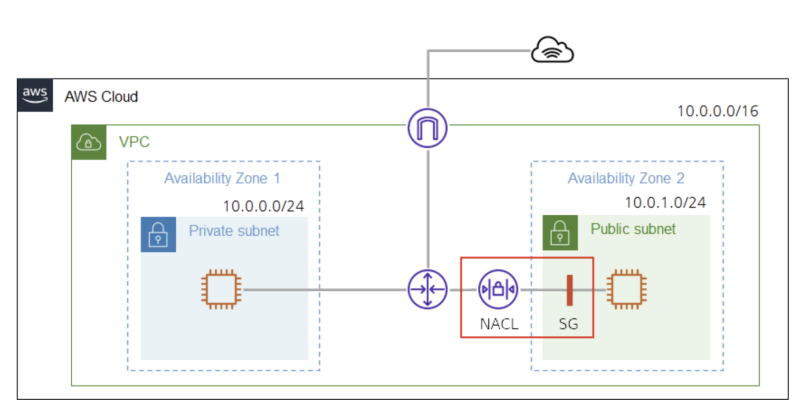

보안그룹(Security Group)과 네트워크 ACL(NACL)

서브넷이 만들어지고 다음은 보안을 해야한다

두가지를 구성해야하는데 보안그룹, 네트워크 ACL이다.

보안그룹(Security Group)

인스턴스 레벨에서 가상 방화벽으로써 역할 수행

inbound(인스턴스로 들어오는), outbound traffic(인스턴스에서 나가는)을 규칙 기반으로 선언

allow 규칙만 적용

즉, 허용 규칙 외에는 모두 차단

네트워크 ACL(NACL)

서브넷 레벨에서 매핑해서 동작하는 가상 병화벽 역할 수행

VPC레벨에서 여러개 설정 가능, 개별 서브넷에 공통 또는 개별로도 매핑 가능

서버에 들어오는 모든놈들한테 적용

allow, deny 규칙 적용

이렇게 말하면 아직 이해가 덜될수도 있어 예시를 들어보도록 하자

Inbound 트래픽 들어올때

1. NACL이 먼저 적용(서브넷 레벨에서 첫번째 필터링)

→ 트래픽이 VPC 내부로 들어올때 NACL이 먼저 적용

→ NACL이 허용한 트래픽만 서브넷 내 인스턴스로 전달

2. Security Group이 적용됨(인스턴스 레벨에서 두번째 필터링)

→ Security Group에서 허용한 트래픽만 인스턴스에 도달

Outbound 트래픽 나갈때

1. Security Group 먼저 적용

2. NACL이 그 다음 적용이제는 이러한 보안 규칙을 통해 허가된 트래픽들의 방향을 결정해줘야 한다.

라우팅 테이블

기본적으로 같은 VPC 내에서는 자동으로 라우팅되지만, 외부 네트워크(인터넷, 다른 VPC, 온프레미스 등)와 통신하려면 Routing Table이 필요하다.

[프라이빗 서브넷] EC2 인스턴스 (사설 IP)

|

(NAT Gateway)

| 외부망

[퍼블릭 서브넷] NAT Gateway <—> [인터넷 게이트웨이] <—> [인터넷]위 표를 보고 이해하는게 더 빠를것 같아 표를 첨부한다.

사설 네트워크(내부망)에서 사용하는 사설 IP(192.168.x.x 등)는

인터넷에서 직접 사용 불가능하다.

따라서 NAT(Network Address Translation) 을 수행하여

사설 IP를 공인 IP(8.8.8.8)로 변환한다.

그리고 인터넷 게이트웨이를 통해 VPC와 인터넷 간의 연결을 담당한다.

인터넷 게이트웨이는 퍼블릭 서브넷에 배치된 리소스가

인터넷과 양방향 통신할 수 있도록 허용한다.