인증서

-

인증서 (공개키 신분증)

- 공개키를 신뢰 가능한 제3 인증기관의 서명으로 확인 -전자 서명

-

PKI(public Key infrastructure) = 공인인증서

-

인증 기능

- 기밀성

- 인증 (기밀성)

- 무결성 (정보 조작되지 않음)

- 접근제어 (허가된 사용자만 정보에 접근) - 기밀성

- 부인방지 (정보 송/수신 받음)

-

인증서 버전

- x.509 v1 v2 v3 로 업그레이드 - v3 주로 쓰임

- 인증 기관 (certificate authority) : CA / 등록기관: RA

- X.509v1 의 형식

version : 인증서버전정보 x.509 v1 v2 v3 버전

serial number : CA에서 발행한 인증서 식별값 일련번호

signature algorithm ID : 전자서명 알고리즘 구분값 (OID) 서명알고리즘

Issuer(CA) Name : 인증기관명 발급자

validity period : 유효기간 유효기간

subject Name : 소유주이름 (DN) 주체(회사명)

subject public key | algorithm ID 공개키 알고리즘 식별값(OID)

information 공개키정보 | public key value 암호/서명용 공개키(서명 메세지)Issuer(CA) Digital Signature (인증서 전자서명) - X.509v2 소유주와 인증 기관 식별 값이 추가

version : 인증 서버 전정보 x.509 v1 v2 v3

serial number : CA에서 발행한 인증서 식별값

signature algorithm ID : 전자서명 알고리즘 구분값 (OID)

Issuer(CA) Name : 인증기관명

validity period : 유효기간

subject Name : 소유주이름 (DN)

subject public key | algorithm ID 공개키 알고리즘 식별값(OID)

information | public key value 암호/서명용 공개키(서명 메세지)

Issuer Unique ID : 인증기관 고유 식별자

Subject Unique ID : 소유자 고유 식별자

Issuer(CA) Digital Signature (인증서 전자서명) - X.509v3

- 소유주와 인증 기관에 대한 자세한 정보 기록 추가

version : 인증서버전정보 x.509 v1 v2 v3

serial number : CA에서 발행한 인증서 식별값

signature algorithm ID : 전자서명 알고리즘 구분값 (OID)

Issuer(CA) Name : 인증기관명

validity period : 유효기간

subject Name : 소유주이름 (DN)

subject public key | algorithm ID 공개키 알고리즘 식별값(OID)

information | public key value 암호/서명용 공개키(서명 메세지)

Issuer Unique ID : 인증기관 고유 식별자

Subject Unique ID : 소유자 고유 식별자Extension : 인증기관및 식별자의 대한 자세한 정보 기록

Issuer(CA) Digital Signature (인증서 전자서명)

- 소유주와 인증 기관에 대한 자세한 정보 기록 추가

- X.509v1 의 형식

-

인터넷 인증서 보기

인터넷 도구 -> 인터넷 옵션 -> 내용-> 인증서 선택 -> 자세히

-

wireshark

certificate 패킷을 찾아서 분석

-

인증서 종류

- 공인 인증서 (Class 3public primary Certification authority)

- 로컬 인증서 (특수 목적 직접 생성 서명)

- 관리 → certmgr.msc

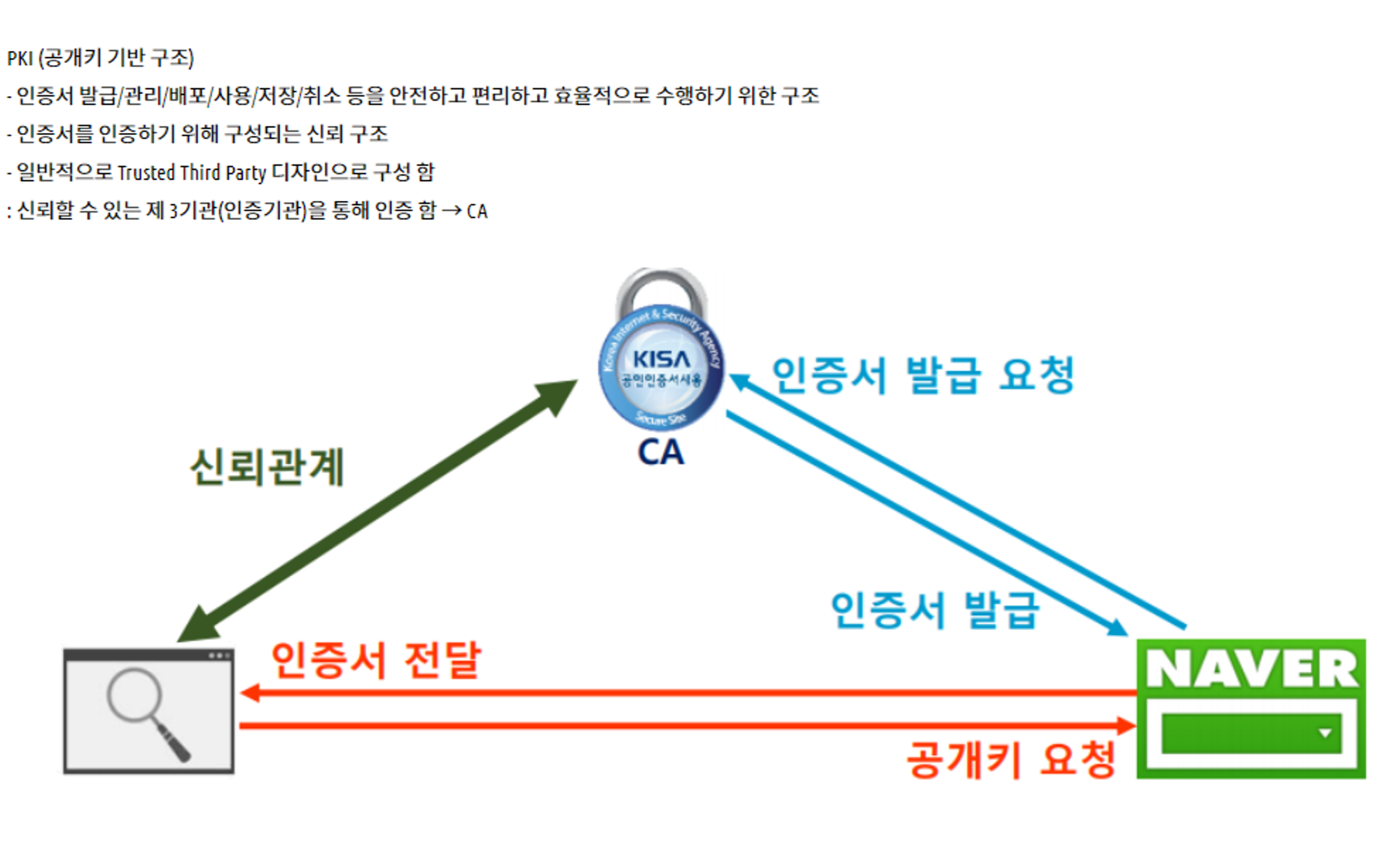

PKI (public Key infrastructure)

- 공개키 기반 구조

- Trusted Third Party 디자인

- 제3의 기관(CA)를 통해 인증

CA 요청 서비스

- 요청 > 서비스 공개키 요청

- 서비스가 CA에게 인증서 발급 요청

- CA가 서비스에게 인증서 발급

- 발급 받은 인증서를 요청에게 전달

- 구성 요소

- 인증 기관 (CA) Certification Authority : 인증 기관

- 등록 기관 (RA) registration Authority : 인증서 중계 기관

- 저장소 (Repository) : 공개된 인증서 저장소 인증서 검색 기능 제공

- 인증서 (Certfication) : CA에게 확인된 증명서

- 사용자 user → subject (기관) : 공개키 소유자 인증서 요구 기관 또는 사용자

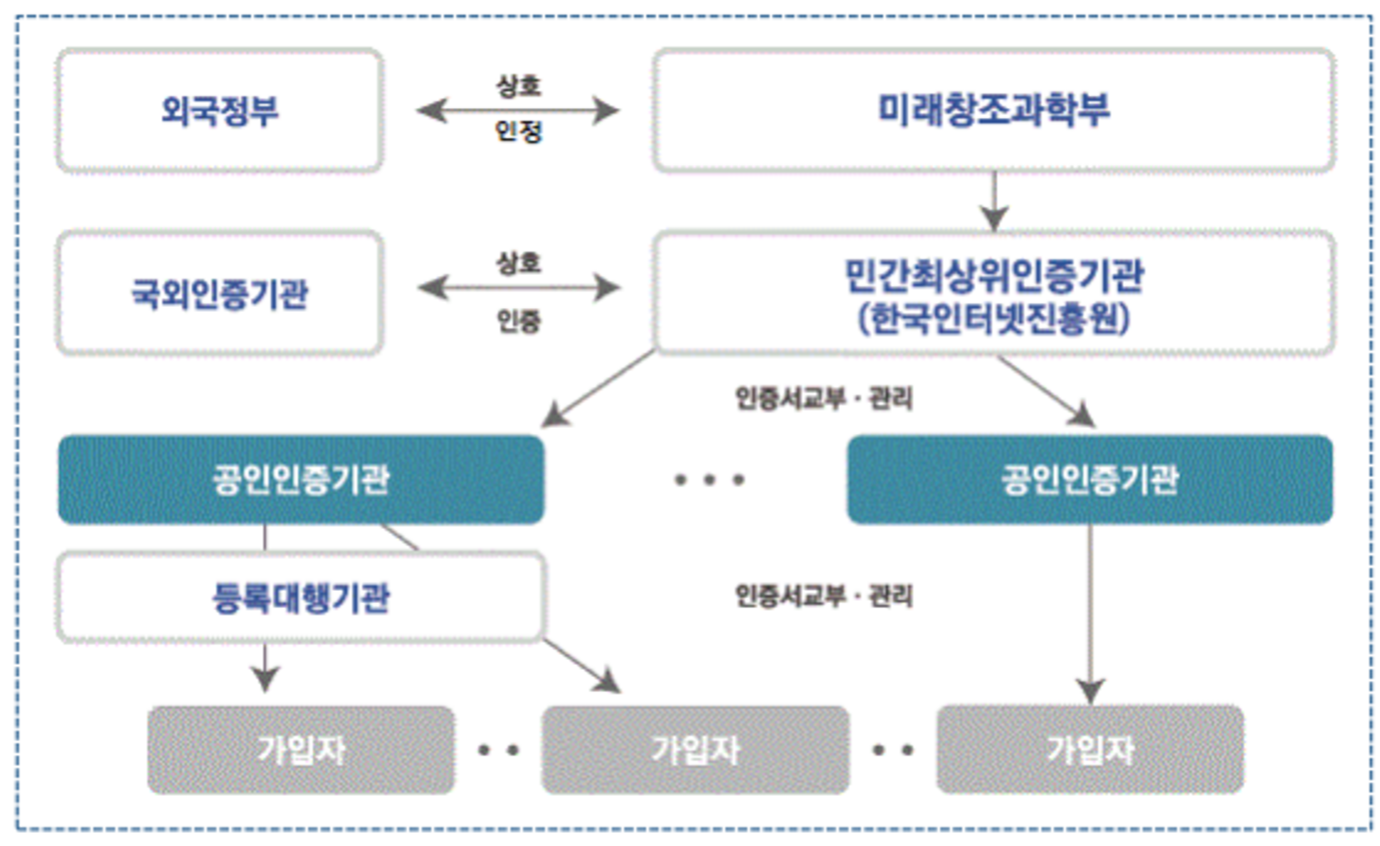

구조

- PKI ( 공개키 인증 방식)

- 국내 인증 구조

- root CA (KISA)

- 하위 CA

- 한국정보인증

- 코스콤

- 금융결제원

- 한국전자인증

- 한국무역정보통신

- RA

- 제1,2 금융권(은행,증권사), 우체국 등 공공기관

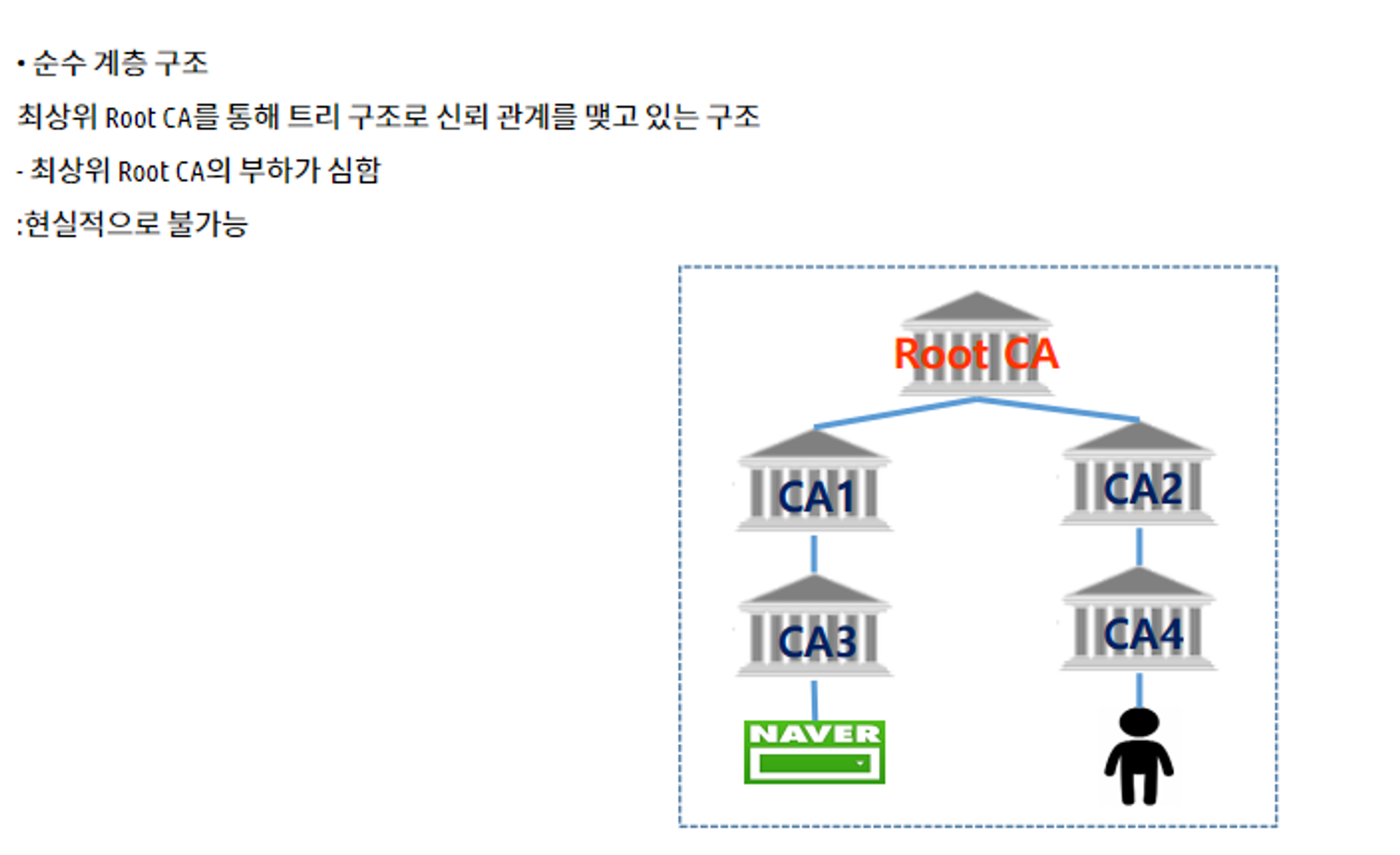

- 순수 계층 구조

- Root ca가 도맡아서함 (거의안씀)

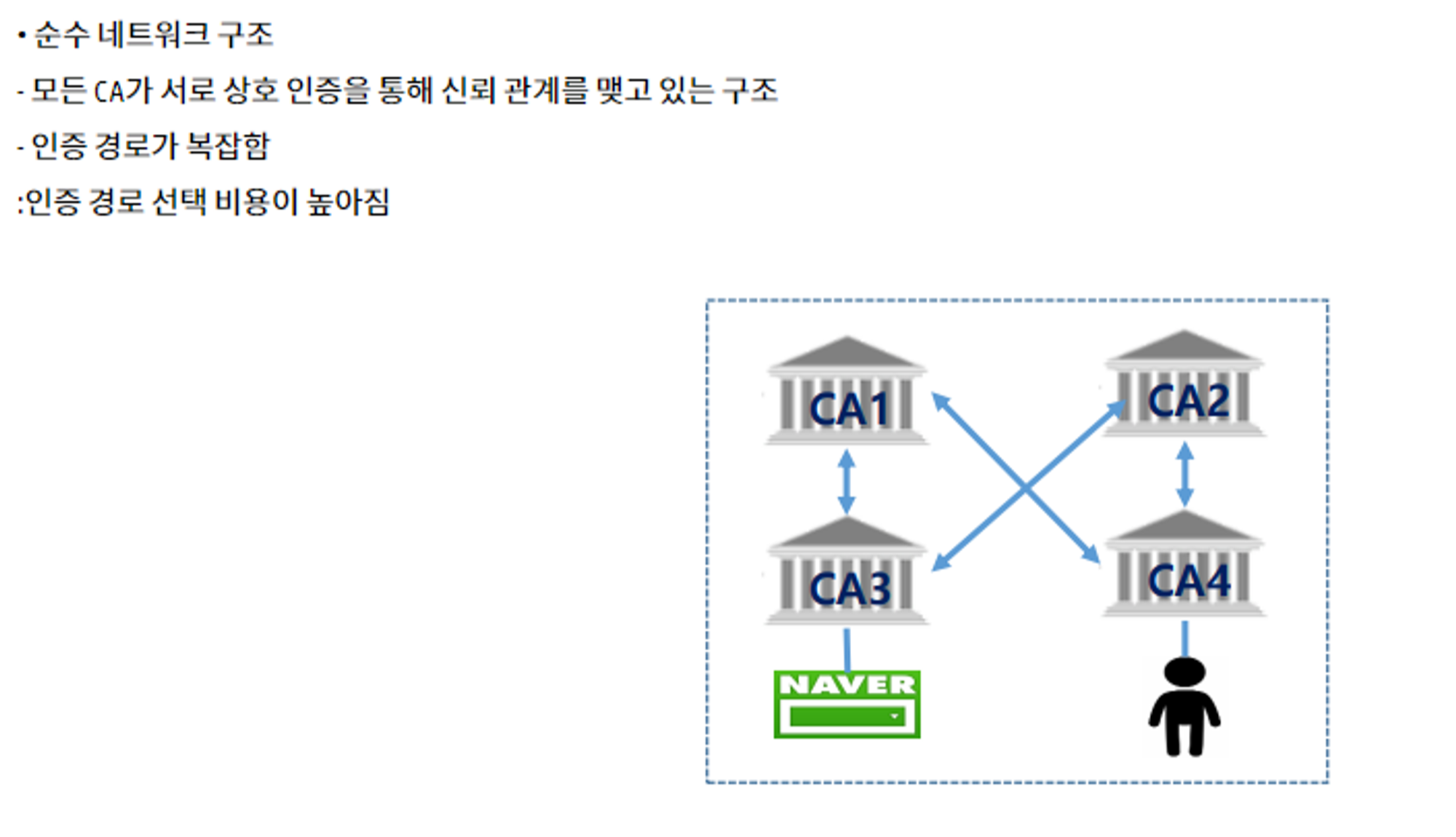

- 순수 네트워크 구조

- CA기관상호 신뢰 인증경로 선택비용이 높아짐

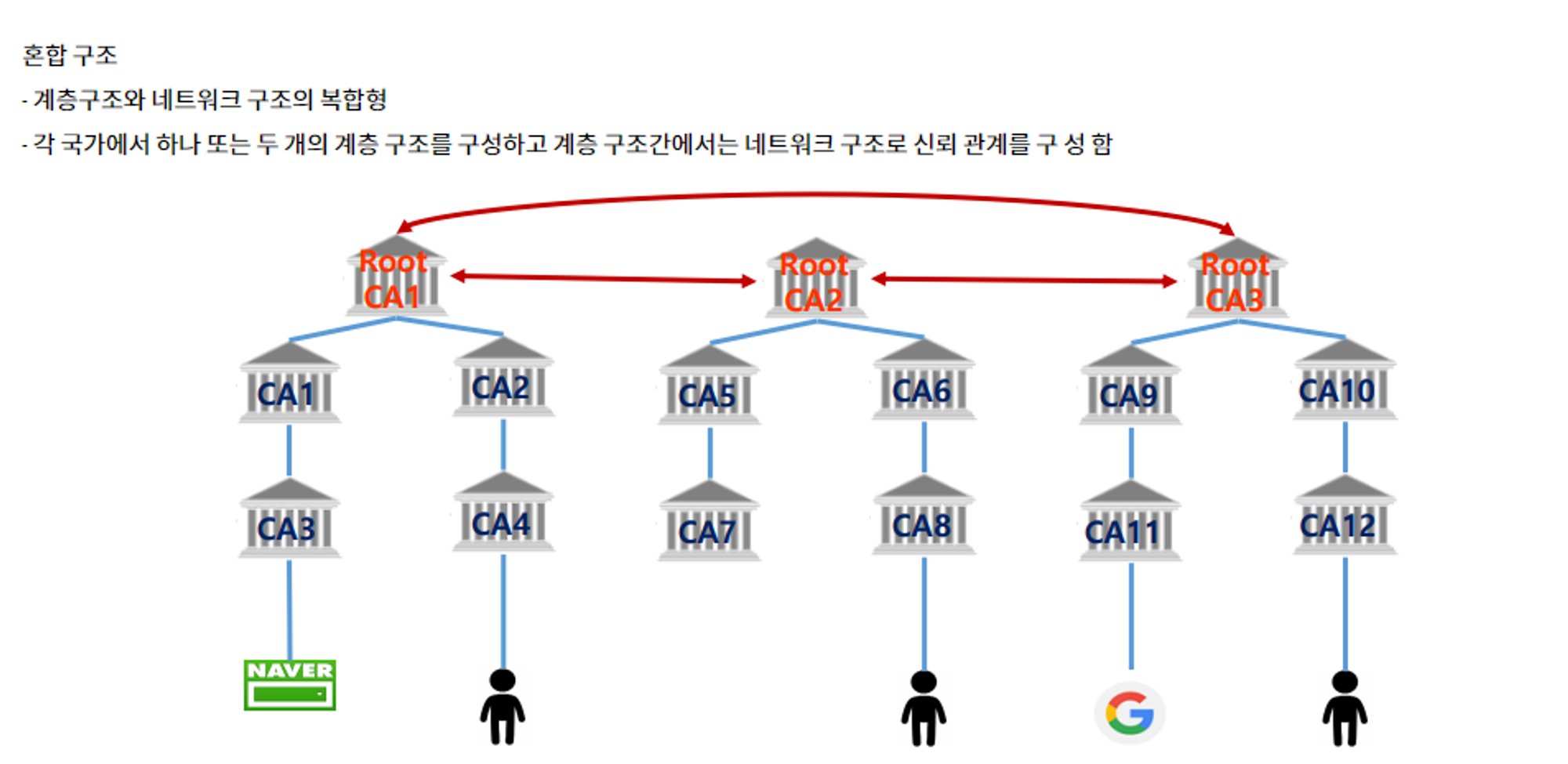

- 혼합 구조

- 계층구조와 네트워크 구조

- 계층 구조간에서는 네트워크 신뢰구조

- 하위 계층에 두 개의 계층 구조 구성

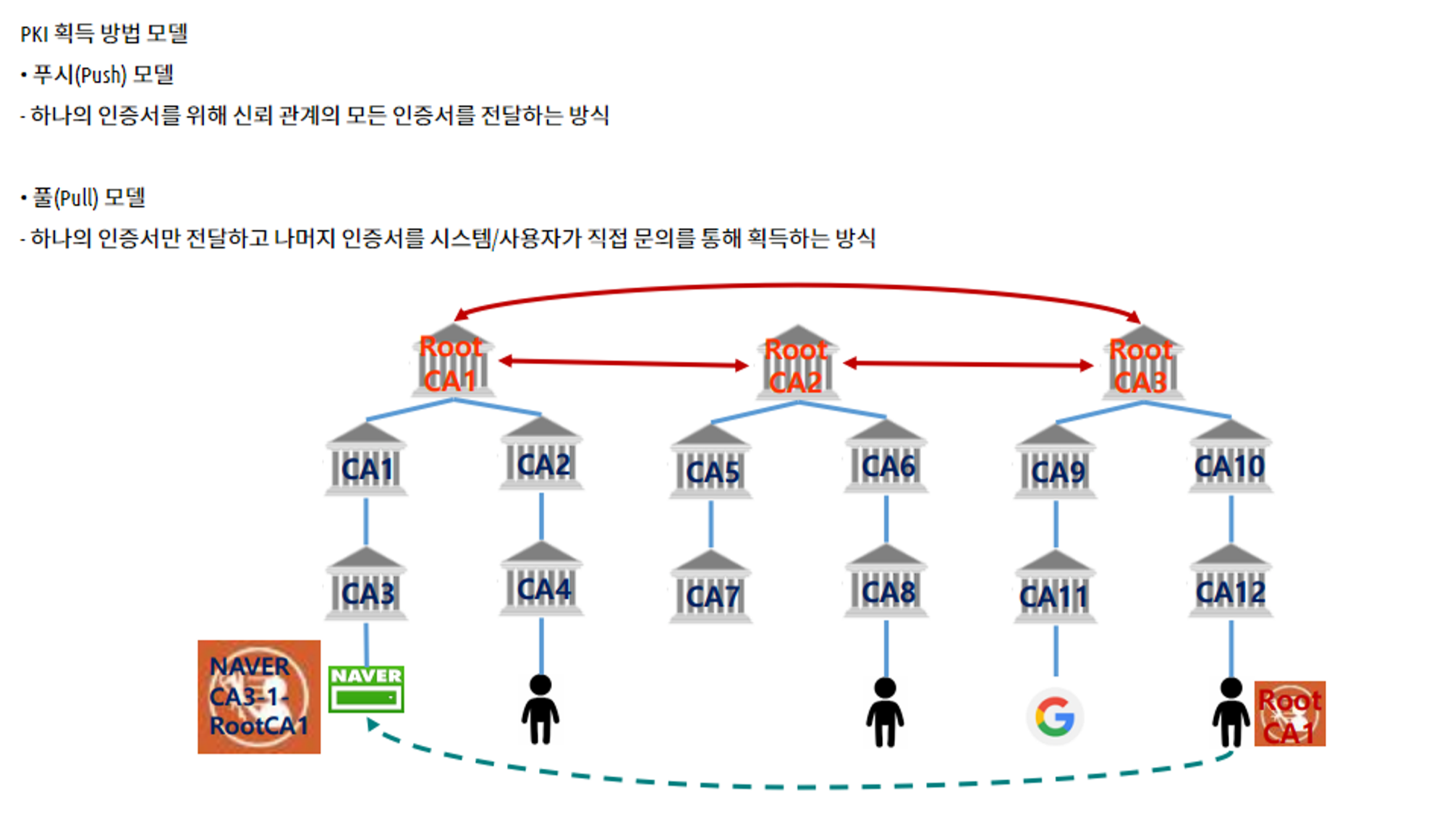

- PKI 획득 방법 모델

- 푸시모델 : 하나의 인증서를 위해 신뢰관계 모든 인증서 전달

- 풀모델 : 하나의 인증서만 전달 나머지는 시스템/사용자가 직접 문의를 통해 획득

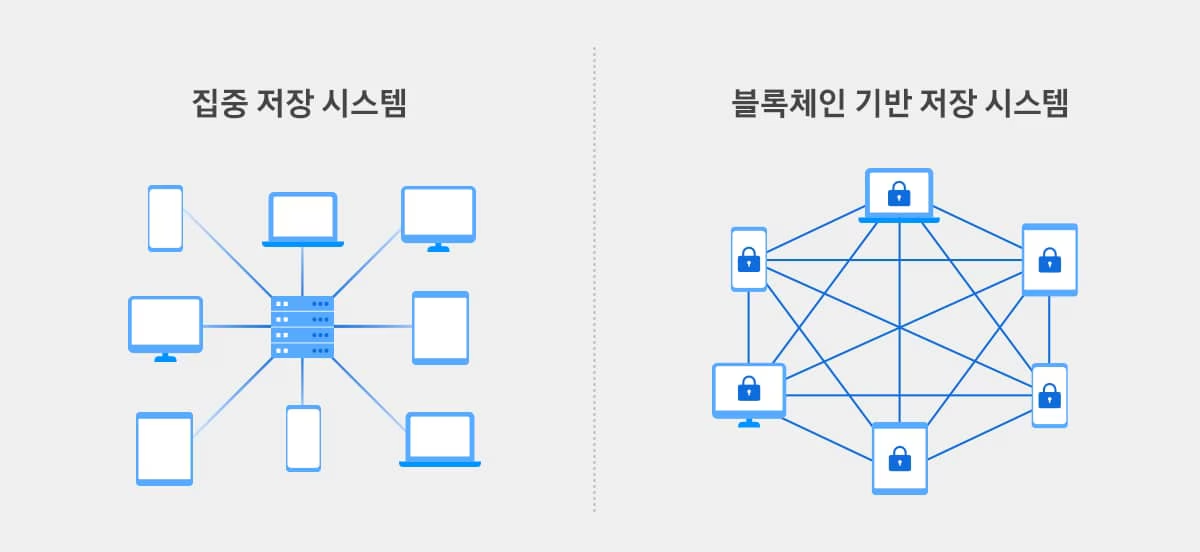

- 블록체인

- 블록에는 해당 블록이 발견되기 이전에 사용자들에게 전파되었던 모든 거래 내역이 기록되어 있고, 이것은 P2P 방식으로 모든 사용자에게 똑같이 전송되므로 거래 내역을 임의로 수정하거나 누락 시킬 수 없음

- 블록은 발견된 날짜와 이전 블록에 대한 연결 고리를 가지고 있으며 이러한 블록들의 집합=블록체인

- 수많은 기록을 그냥 한 묶음으로 만들어 버리는 기술