네트워크 디자인

주요 키워드

- 2계층 네트워크: LAN, STP, MC-LAG, 논 블로킹 구조

- 3계층 네트워크: IP 라우팅, ECMP

- 3-Tier 아키텍처: 코어, 애그리게이션, 엑세스, North-South 트래픽

- 2-Tier 아키텍처: 스파인-리프, East-West 트래픽, TRILL, SPB

- 데이터센터 Zone: 인터넷망, DMZ, 내부망, 데이터베이스망, 대외망, OoB

- 케이블링 방식: TOR, EOR, MoR

미리 알아두면 좋은 키워드

- VLAN(Virtual LAN): 논리적 네트워크 분할

- BGP(Border Gateway Protocol): 인터넷 라우팅 프로토콜

- NAT(Network Address Translation): 사설 IP ↔ 공인 IP 변환

- VPN(Virtual Private Network): 보안 터널링

- SDN(Software-Defined Networking): 네트워크 가상화 기술

- NFV(Network Functions Virtualization): 네트워크 기능 가상화

- QoS(Quality of Service): 트래픽 우선순위 관리

- FCoE(Fibre Channel over Ethernet): 스토리지 네트워크 통합

- VXLAN(Virtual Extensible LAN): 대규모 L2 네트워크 확장

- MPLS(Multi-Protocol Label Switching): 고속 패킷 전송 기술

1. 2계층 / 3계층 네트워크

1.1. 2계층 네트워크

- 호스트 간 직접 2계층 통신 (LAN 환경)

- 특징:

- 동일 네트워크 내 통신 (3계층 장비 불필요)

- 브로드캐스트 도메인 단위 구성

- STP(Spanning Tree Protocol) 필수 적용 → 블록 포인트 발생

- 문제점:

- 대역폭 활용률 저하

- 해결방안:

- MC-LAG(가상 MAC 주소 생성) 기술

- 논 블로킹 구조 구현

🛠️ 기술적 심화: STP vs. TRILL/SPB

- STP: 루프 방지 위해 일부 포트 차단 → 대역폭 손실

- TRILL/SPB: L2에서 루프 없이 모든 링크 활용 (IS-IS 프로토콜 기반)

1.2. 3계층 네트워크

- IP 라우팅 기반 3계층 통신

- 장점:

- 루프 방지

- ECMP 기술로 전체 대역폭 활용

- 계층적 확장 용이

🌐 ECMP 동작 원리

- Equal-Cost Multi-Path: 동일 비용 경로를 통해 트래픽 분산

- 예시: 4개의 링크 → 25%씩 트래픽 분배

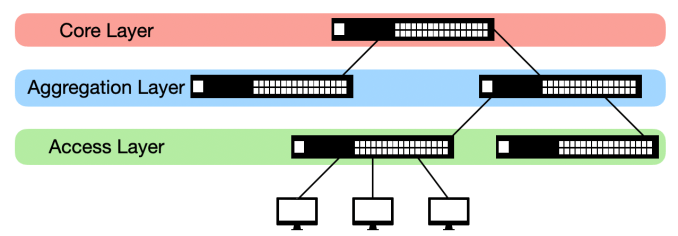

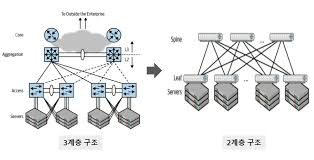

2. 3-Tier 아키텍처

코어 - 애그리게이션 - 엑세스 계층 구조

- 엑세스 계층: 호스트 직접 연결

- 애그리게이션: 엑세스 스위치 집선

- 코어 계층: 애그리게이션 통합 연결

- 특징:

- North-South 트래픽 최적화 (클라이언트 ↔ 서버)

- 단점: East-West 트래픽 증가 시 계층 간 병목 현상 발생

🏢 실제 사례: 전통적 기업망

- 은행 시스템: 고객 요청 중심(North-South) → 3-Tier 적합

3. 2-Tier 아키텍처

3.1. 스파인-리프 구조

- 특징:

- STP 미사용 → 모든 링크 활용

- East-West 트래픽 최적화 (서버 간 통신)

- 등장 배경:

- 클라우드/빅데이터 환경에서 서버 간 통신 증가

☁️ 클라우드 제공업체 사례

- AWS/Azure: 스파인-리프 기반 VXLAN 사용 → 대규모 테넌트 지원

3.2. L2 패브릭

- 기술:

TRILL/SPB프로토콜

- 장점:

- 2계층 구성 + 루프 방지

3.3. L3 패브릭

- 구성 방식:

- 라우팅 프로토콜(OSPF, BGP) 기반

- 장점:

- ECMP 자동 적용

4. 데이터센터 Zone 구성

4.1. 인터넷망

- 특징:

- ISP(예: KT/SKB/LGU+) 연동

- BGP 프로토콜 사용

- AS 번호 필요

4.2. 공인망(DMZ)

- 역할:

- 외부-내부 연결 접점

- 웹 서비스 노출 영역

🔒 DMZ 보안 전략

- 방화벽 정책: Inbound → DMZ만 허용, DMZ → 내부망 차단

4.3. 내부망

- 특징:

- 사설 IP 사용

- NAT/VPN 필수 적용

4.4. 데이터베이스망

- 보안:

- Zero Trust 적용: 모든 접근 로깅 및 다중 인증

4.5. 대외망

- 구성:

- 전용선 + VPN 조합

- 금융권: 다중 보안 계층

4.6. 관리망(OoB)

- 기능:

- IPMI/iLO: 하드웨어 원격 관리

5. 케이블링 방식

5.1. TOR(Top of Rack)

- 장점:

- 케이블링 간소화

- 단점:

- 스위치 수 증가 → 운영비 상승

5.2. EOR(End of Row)

- 장점:

- 스위치 집중 관리

5.3. MoR(Middle of Row)

- 특징:

- EOR 변형 방식

✨ 최신 트렌드 & 향후 발전 방향

-

SDN/NFV 적용 사례:

- Cisco ACI: 정책 기반 자동화 네트워크

- VMware NSX: 가상 스위치/라우터 구성

-

쿠버네티스 네트워킹:

- CNI(Container Network Interface): 파드 간 통신 관리

- 서비스 메시(Istio): 마이크로서비스 보안 강화

-

Edge Computing 연계:

- 로컬 데이터 처리 → 지연 시간 감소