Chrome에서 "조직에서 관리" 문구가 뜬다면...😈

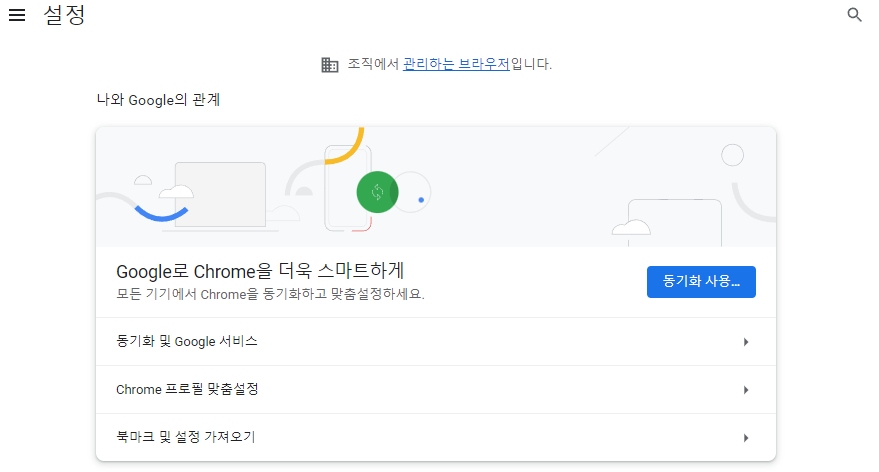

개인 로컬 PC의 Chrome을 사용하던 중 어느날 갑자기 "조직에서 관리하는 브라우저입니다" 라는 메시지가 뜨더라고요...

처음에는 별 생각이 없었습니다. 회사 PC에서도 이 메시지를 자주 봤으니까요. IT팀에서 보안 정책을 적용해서 나오는 거라고 알고 있었습니다. "집 컴퓨터도 뭔가 설정이 있나보다" 정도로 넘어갔죠.

그런데 며칠 후, Chrome이 너무 무거워지고, YouTube도 너무 렉이 심해지더라고요... 생각해보니 얼마 전에 어떤 확장프로그램을 설치하고 나서 이상해진 것 같았습니다. 그제야 깨달았습니다. 이건 회사 IT팀이 아니라 악성코드였습니다.😈😈

저는 조심스러운 사용자라고 자부했습니다. 수상한 사이트는 안 가고, 이상한 프로그램도 안 깝니다. Chrome 웹 스토어에서 리뷰가 괜찮은 확장프로그램을 설치했을 뿐인데 이런 일이 발생했습니다.

Reddit에서 비슷한 피해자들을 찾았습니다. 한 유저는 레지스트리를 삭제해도 몇 시간 뒤 다시 생긴다고 했고, 다른 유저는 결국 Windows를 완전히 재설치했다고 합니다.

이 글은 제가 문제를 해결하며 배운 모든 것을 정리한 기록입니다. "조직에서 관리" 메시지, 회사 PC가 아니라면 의심해보세요.

"조직에서 관리"의 두 얼굴

정상적인 경우

회사나 학교 PC에서 이 메시지가 나타나는 건 정상입니다. 쉽게 말해 회사 및 조직에서 직원이 웹 브라우저의 다양한 설정을 변경하거나 허락되지 않은 URL에 접속하는 것을 막는 합법적인 기능입니다.

IT 관리자 → Active Directory 또는 MDM → Chrome 그룹 정책 → 직원/학생 PC목적:

- 보안 정책 적용 (특정 사이트 차단, 비밀번호 정책 등)

- 필수 확장프로그램 설치

- 회사 자산 관리

이 경우 chrome://policy에서 명확한 조직명이나 관리 서버 정보를 확인할 수 있습니다.

악성코드의 경우

개인 PC에서 이 메시지가 나타난다면 의심해야 합니다:

악성 프로그램 → Windows 레지스트리 조작 → Chrome 정책 주입 → 사용자 PC특징:

- 조직명 없음 또는 "Platform"으로 표시

- 출처가 불명확한 정책들

- 검색 엔진, 시작 페이지 강제 변경

- 알 수 없는 확장프로그램 설치

- Chrome 성능 저하, 렉 발생

저는 회사에서 이 메시지에 익숙했기 때문에 집 PC에서도 의심하지 못했습니다. 이것이 함정이었습니다.

악성코드의 정체

공격 메커니즘

Chrome의 정상적인 기업용 기능을 악용합니다:

- Windows 레지스트리

HKEY_LOCAL_MACHINE\Software\Policies\Google\Chrome에 값 주입 - Chrome은 이를 "관리자 정책"으로 인식

- 사용자는 설정 변경 불가능

왜 위험한가:

회사의 정상적인 보안 정책처럼 보이기 때문에 사용자가 의심하지 않습니다.

피해 유형

| 피해 | 설명 |

|---|---|

| 검색 조작 | 모든 검색이 악성 사이트로 리다이렉트되어 광고 수익 발생 |

| 정보 탈취 | 입력하는 모든 내용 추적 가능 |

| 추가 감염 | 다른 악성코드 다운로드 통로로 활용 |

| 개인정보 유출 | 로그인 정보, 결제 정보 노출 위험 |

| 성능 저하 | 백그라운드 프로세스로 인한 브라우저 렉 |

감염 경로 분석

Reddit 피해 사례

사례 A (u/No_Chocolate7133)

- 증상: 시작 페이지/검색엔진 강제 변경

- 발견: "Chrome Spell Checker" 확장프로그램 (목록에는 보이지 않음)

- 특이사항: 레지스트리 삭제해도 몇 시간 뒤 재생성

- 악성 URL:

microsearchers.com,followsearcher.com

사례 B (u/wrudoingstepsis)

- 증상: 동일 (followsearcher.com 검색엔진 강제)

- 상황: 두 번 감염됨

- 결과: 임시 조치 반복 중, 영구 해결 불가

공통점:

- 수상한 프로그램 설치 기억 없음

- 몇 달 동안 조심스럽게 사용

- Chrome 웹 스토어만 방문했는데 감염

주요 감염 경로

1. 가짜 Chrome 확장프로그램 (40%)

- 웹 스토어 "구경"만 해도 위험

- 유사 이름 확장프로그램 (Spell Checker, Ad Blocker Plus 등)

- 리뷰 조작된 확장프로그램

2. 번들웨어 (35%)

- 무료 PDF 변환기

- 동영상 다운로더

- 게임 런처/부스터

3. 가짜 업데이트 (15%)

- "Flash Player 업데이트 필요"

- "Java 최신버전 설치"

4. 크랙/키젠 (8%)

- 불법 소프트웨어 활성화 도구

5. 피싱 사이트 (2%)

- 공식 사이트 모방 다운로드사실 특별한 설정 변경을 하지 않았다고 하더라도, 평소대로 크롬을 사용하는 과정에서 감염될 수 있습니다. 특정 확장프로그램을 설치하거나 무료 프로그램을 설치하는 과정에서 함께 설치되는 경우가 대표적입니다.

잠복 패턴

악성코드는 설치 후 몇 달간 잠복할 수 있습니다:

[3월] 무료 프로그램 설치

[4월-6월] 아무 일 없음

[7월] 갑자기 Chrome 정책 변조 시작이렇게 시간차를 두면 "최근에 뭐 깔았지?" 추적이 불가능해집니다.

증상 자가진단

Level 1: 즉시 확인

Chrome 주소창에 입력:

chrome://policy정상 상태: 3개 섹션 모두 "설정된 정책 없음"

- Chrome 정책: 설정된 정책 없음

- 우선순위 정책: 설정된 정책 없음

- 확장 프로그램 정책: 설정된 정책 없음회사/학교 PC: 명확한 조직명, 관리 서버 정보 표시

악성코드 감염: 다음과 같은 의심스러운 정책들

- DefaultSearchProviderEnabled

- DefaultSearchProviderSearchURL (수상한 도메인)

- DefaultSearchProviderName

- ExtensionInstallForcelist

- HomepageLocation

- RestoreOnStartup

- 출처: "Platform" 또는 불명확Level 2: 확장프로그램 점검

chrome://extensions의심 항목:

- 설치 기억 없는 확장프로그램

- "관리 대상" 표시 (회사 PC가 아닌데)

- 삭제 버튼 비활성화

- 개발자가 "Unknown" 또는 수상한 도메인

Level 3: 악성 URL 패턴

Reddit 사례에서 확인된 도메인:

- microsearchers.com

- followsearcher.com

- search-guru.com

- quick-search.net특징:

/redirect?tid=숫자형태.com/search?q={searchTerms}로 검색어 탈취

제거 방법

아래 단계들을 순서대로 적용해 보며 정상 상태로 복구되었는지 확인하시면 됩니다.

1단계: 확장프로그램 점검

가장 먼저 시도할 방법입니다. 확장프로그램이 원인인 경우가 많습니다.

방법:

chrome://extensions 접속

또는 메뉴 아이콘 → 도구 더보기 → 확장 프로그램조치:

1. 설치된 모든 확장프로그램 비활성화

2. Chrome 재시작 후 문제 해결 여부 확인

3. 해결되었다면 확장프로그램을 하나씩 활성화하며 원인 찾기

4. 문제의 확장프로그램 삭제

2단계: Chrome 초기화

확장프로그램으로 해결되지 않았다면 Chrome 설정을 초기화합니다.

방법 1: 직접 접속

chrome://settings/reset방법 2: 메뉴에서 접근

메뉴 아이콘 → 설정 → 좌측 '고급' → 재설정 및 정리하기 → 설정을 기본값으로 복원주의: 이 과정에서 북마크, 비밀번호 등은 유지되지만, 확장프로그램과 설정은 초기화됩니다.

3단계: Chrome AppData 삭제

Chrome 초기화로도 해결되지 않았다면 로컬 데이터를 삭제합니다.

준비:

Win + E → 파일 탐색기 → 보기 → 표시 → 숨긴 항목 체크삭제 경로:

C:\Users\<사용자 이름>\AppData\Local\Google조치:

1. 위 폴더로 이동

2. Ctrl + A로 전체 선택

3. 삭제

4. Chrome 재실행

4단계: 레지스트리 정리 (핵심)

위 방법들로 해결되지 않았다면 악성코드가 레지스트리를 조작한 경우입니다.

주의: Reddit 사례에서 85%가 재발했습니다. 이는 임시 조치입니다.

1) Chrome 완전 종료

Ctrl + Shift + Esc → 작업 관리자

chrome.exe 전체 프로세스 → 작업 끝내기2) 레지스트리 편집기 실행

Win + R → regedit → 확인3) 백업 (필수)

파일 → 내보내기 → 전체 범위 → 저장4) 정책 삭제

주소창에 복사 붙여넣기:

HKEY_LOCAL_MACHINE\Software\Policies\Google\ChromeChrome 폴더 우클릭 → 삭제

추가 확인 경로:

HKEY_CURRENT_USER\Software\Policies\Google\Chrome

HKEY_LOCAL_MACHINE\Software\WOW6432Node\Google\Enrollment5) Chrome 재시작 후 chrome://policy 확인

5단계: 악성 프로그램 추적

레지스트리가 계속 재생성된다면 백그라운드에서 작동하는 악성 프로그램이 있는 것입니다.

Malwarebytes 스캔

https://www.malwarebytes.com/

다운로드 → 전체 검사Process Explorer로 의심 프로세스 찾기

https://learn.microsoft.com/sysinternals/downloads/process-explorer

실행 → 수상한 프로세스 우클릭 → Kill Process Tree최근 설치 프로그램 확인

제어판 → 프로그램 및 기능 → "설치 날짜" 정렬

최근 3개월 내 수상한 항목 제거6단계: Windows 재설치 (최종 해결책)

Reddit 전문가 의견:

"악성코드가 Chrome 설정을 바꾸는 유일한 방법은 관리자 권한을 받는 것입니다. 몇 달간 잠복 가능합니다. 이 유형의 악성코드를 제거하는 가이드를 따르지 마세요. Windows를 다시 설치하는 것이 최선의 해결책입니다."

— u/88c

"Windows에는 악성코드가 숨어 있을 수 있는 수십억 개의 구석이 있습니다. 확실하려면 Windows를 다시 설치해야 합니다."

— u/codear

이유:

- 악성코드가 Windows 서비스로 숨어 있을 가능성

- 레지스트리 삭제해도 자동 재생성

- 완벽한 제거는 재설치보다 시간이 더 소요됨

Windows 초기화:

설정 → 업데이트 및 보안 → 복구 → PC 초기화

"내 파일 유지" 선택마치며

이 글을 쓰면서 깨달은 건, 아무리 조심해도 완벽하게 안전할 수는 없다는 거였습니다. 더군다나 회사 PC에서 익숙하게 보던 메시지라서 집 PC에서도 전혀 의심하지 못했습니다. 이게 악성코드의 가장 교묘한 부분인 것 같습니다.

만약 개인 PC에서 "조직에서 관리" 메시지를 보셨다면, 한 번쯤 의심해보시길 권합니다. chrome://policy에 들어가서 확인해보세요. "설정된 정책 없음"이 뜨면 안전합니다. 회사나 학교 PC라면 명확한 조직 정보가 보일 겁니다. 그런데 만약 출처가 "Platform"이고 수상한 검색 엔진 관련 정책들이 보인다면, 이 글의 방법들을 순서대로 시도해보시면 됩니다.

혹시 비슷한 문제를 겪고 계시거나 다른 악성 URL을 발견하신 분이 계시다면 댓글로 공유해주시면 감사하겠습니다. 함께 정보를 나누면서 조금 더 안전한 환경을 만들어갈 수 있으면 좋겠네요.

오늘도 읽어주셔서 감사합니다 😊

참고 자료

공식 문서:

- Chrome 정책 관리: https://support.google.com/chrome/a/answer/9844476

- Chrome Enterprise 정책: https://chromeenterprise.google/policies/

보안 도구:

- Malwarebytes: https://www.malwarebytes.com/

- VirusTotal: https://www.virustotal.com/

- Process Explorer: https://learn.microsoft.com/sysinternals/

커뮤니티:

- Reddit r/chrome: https://reddit.com/r/chrome

- Reddit r/techsupport: https://reddit.com/r/techsupport