정보보안

1.네트워크 분석

프로토콜디버깅포렌식: 컴퓨터 네트워크가 전달하는 데이터의 정형화된 블록"전송이 용이하도록 잘라서 보낼 수 있는 데이터 전송 단위"ApplicationPresentationSessionTransportNetworkData-LinkPhysical데이터들이 아래 계층 내려오

2.TCP 세션 하이재킹

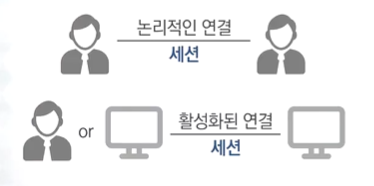

ID를 도용할 수 있는 방법 중 하나논리적인 연결사용자와 컴퓨터 또는 두 컴퓨터간 활성화된 상태사용자와 컴퓨터 간에 활성화되어 있는 상태인 세션을 가로채는 행위ID와 패스워드를 입력하고 확인하는 절차를 건너뛸 수 있음두 컴퓨터 간의 세션은 ID, PW를 통해 만들어짐세

3.ARP 스푸핑

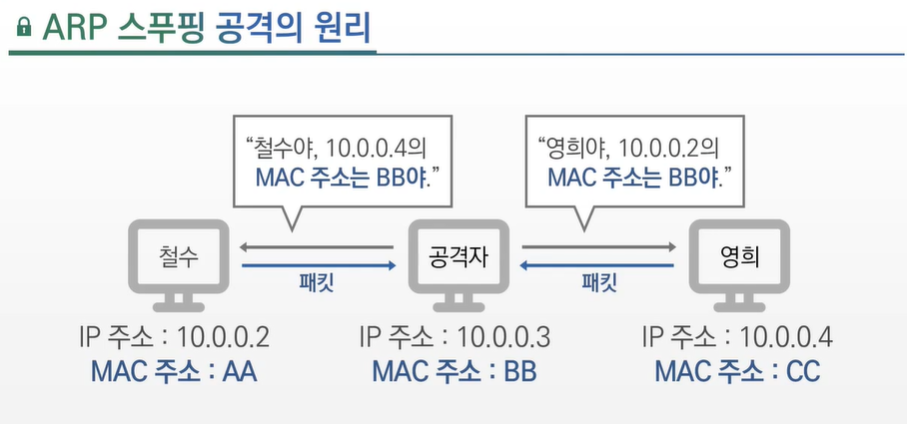

스푸피: 속이다IP주소, 호스트, MAC주소와 같은 정보를 속이는 절차를 통해 다양한 정보를 얻어내는 공격Address Resolution Protocol(ARP)IP주소 값으로 MAC 주소를 알아내는 프로토콜(ARP)를 사용해서 상대편으로 하여금 fake된 MAC A

4.DNS 캐시 포이즈닝

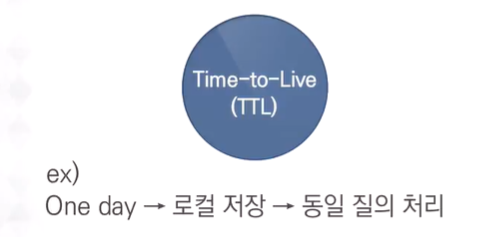

대규모 자원 명칭 부여 / 분산화트래픽 부하 분산 효과하나의 도메인 네임 -> 여러 개의 IP AddressDNS 질의 / 응답을 위한 사용 포트 53번 포트UDP동일 쿼리 질문 확률 높음도메인 네임 -> 캐시 저장로컬 저장 정보로 신속 응답Internet Servic

5.파밍 & 피싱

신뢰 바탕의 보안 절차 파괴비기술적인 침입 수단사람 사이의 신뢰를 바탕으로 상대방의 정보를 꾀어내는 방식인간 기반 사회공학 기법기술 사용 없이직접적인 접근도청어깨너머로 훔쳐보기컴퓨터 기반 사회공학 기법시스템 분석악성 소프트웨어 전송인터넷 활용피싱/파밍사용자를 가짜 웹

6.버퍼오버플로우

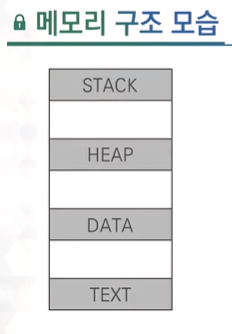

컴퓨터 기억 장치레지스터, 주 기억장치, 보조 기억장치레지스터: CPU의 일부로 CPU의 동작 속도와 동기화돼서 작동, 상당히 빠르게 동작주기억장치: CPU에서 직접적으로 접근이 가능한 메모리보조기억장치: CPU에서 직접적으로 접근이 불가능한 메모리8bit의 데이터를

7.랜섬웨어

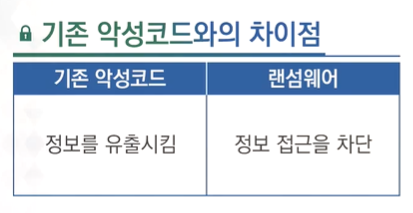

랜섬: 몸값 + 웨어: 제품가짜 백신 행세 랜섬웨어: 안전모드 부팅하여 치료SD카드 각종 파일 -> AES 사용 암호화 -> 금전요구SSL(secure sockets layer)프로토콜에서 발생ssl: 넷스케이프사에서 전자상거래 등에서 정보 보안을 위해서 개발한 보안

8.APT 공격

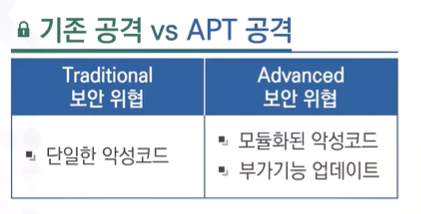

지능적이고 지속적인 위협특정 타깃에 대한 위협알려지지 않은 취약점 활용 공격(제로 데이 공격, 악성코드 유포, 사회공학적 기법)가장 최신 해킹 기법군사 기관 -> 민간 기업모듈화된 악성 코드 부가 기능 업데이트장기간에 걸친 은닉2차 전이 공격특정 공격 대상침투(통제권

9.백도어

트로이 목마정상 프로그램 + 비정상 코드정상 동작으로 속인 해킹 프로그램스파이웨어설치된 시스템 정보-> 전송-> 원격지 특정 서버인증 과정 없이 OS, 프로그램에 접근할 수 있도록 만든 통로프로그램 개발자, 관리자 사용 목적해커가 시스템에 쉽게 접근하기 위한 비밀 통로

10.SQL 인젝션

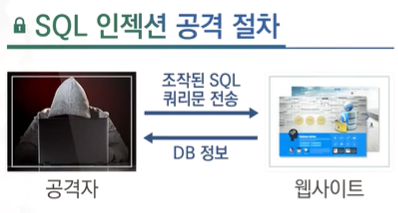

관리시스템 데이터 관리 위해 특수 목적의 프로그래밍 언어SQL 명령어 입력-> 웹사이트 침투-> 서버 제어 및 공격Phrack 매거진 54호-> SQL문 변조 가능성 제기Rain Forest Puppy-> SQL 인젝션 문서 공개OWASP 국제 웹 보안 분야 비영리기구

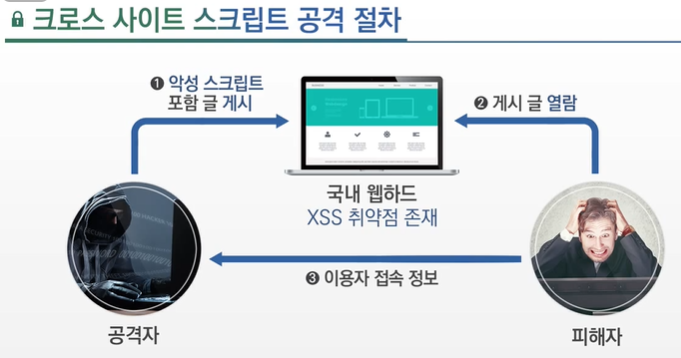

11.크로스 사이트 공격

Netscape에서 처음 사용한 기술사용자들이 웹사이트를 편리하게 이용할 수 있도록 하기 위한 목적사용자 정보 저장, 수집사이트의 개인화장바구니 시스템, 웹사이트 이용 추적, 타깃 마케팅 활용스크립트 활용-> 사용자 정보 추출웹브라우저에 쿠키 등을 사용해서 저장되어 있