🔍 Intro

모든 사용자에게 제한 없이 리소스 접근을 허용하면 보안상 큰 문제가 생길 수 있기 때문에, AWS 환경에서는 사용자마다 권한을 명확히 구분하는 것이 매우 중요하다.

이번 실습에서는 하나의 AWS 계정 내에서 IAM 을 이용해

관리자에 해당하는 유저를 만들고 , 필요한 권한을 넣어서 관리자의 권한을 수행하게 했다.

🔗 관련 링크

🧪 구성 목표

IAM 사용자 생성으로 루트 계정을 대신할 관리자 계정 구성해보기

🛠️ 실습 흐름

-

Root 계정으로 접속 후 IAM 사용자(관리자) 개별 구성

-

IAM Group을 이용해 관리자의 권한을 가지지 않은 계정에 관리자 권한 부여

👤 IAM 권한 부여는 크게 두 가지 방식이 있다.

1️⃣ 개별 사용자에게 직접 권한 부여

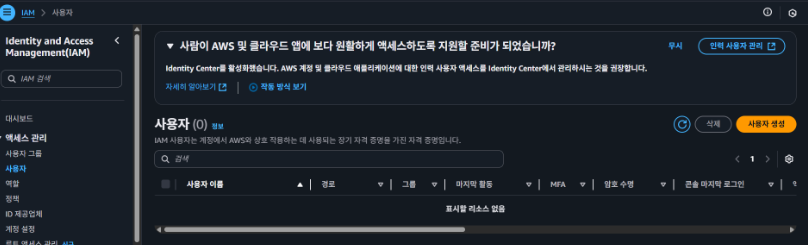

- IAM 사용자 생성하기

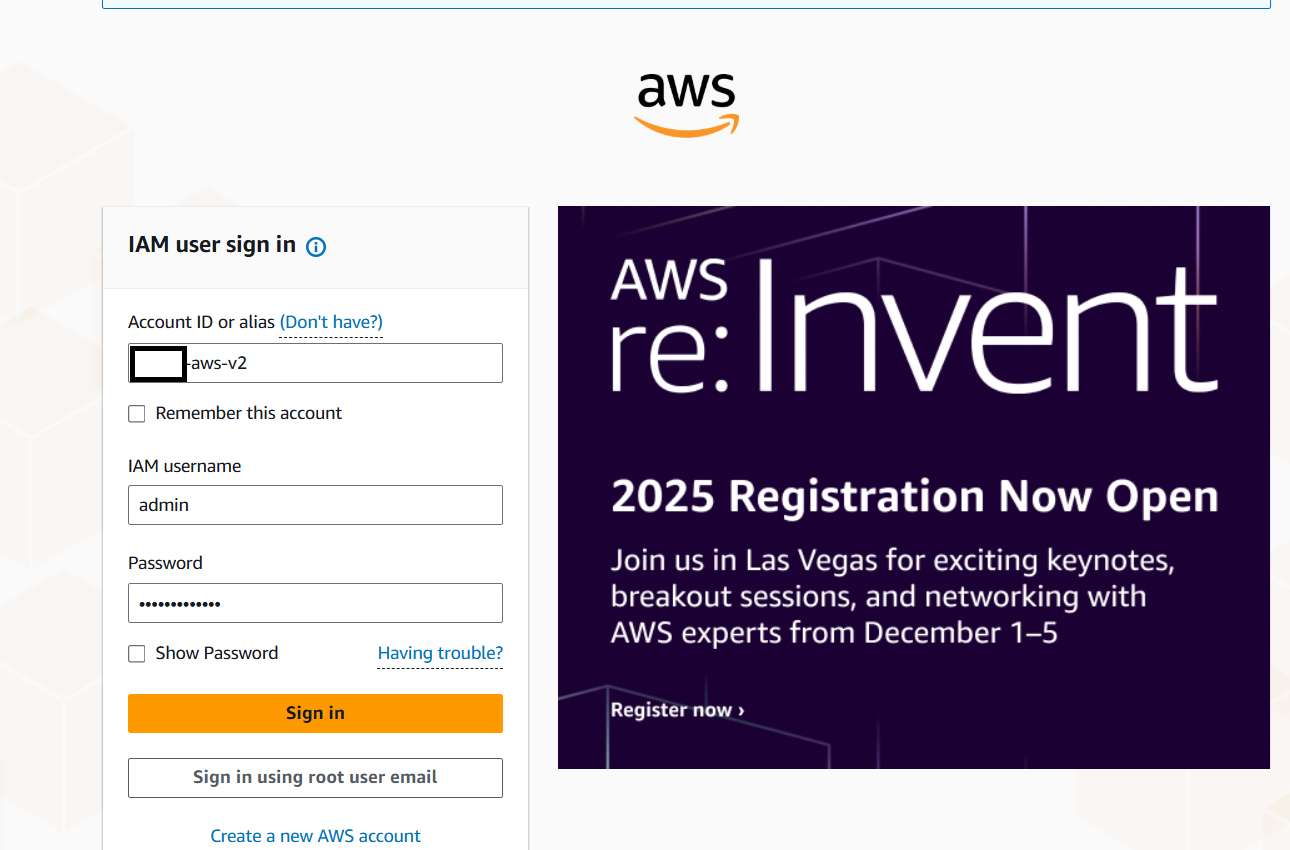

- 검색에 IAM 검색 ➡️ 사용자 탭에서 사용자 생성

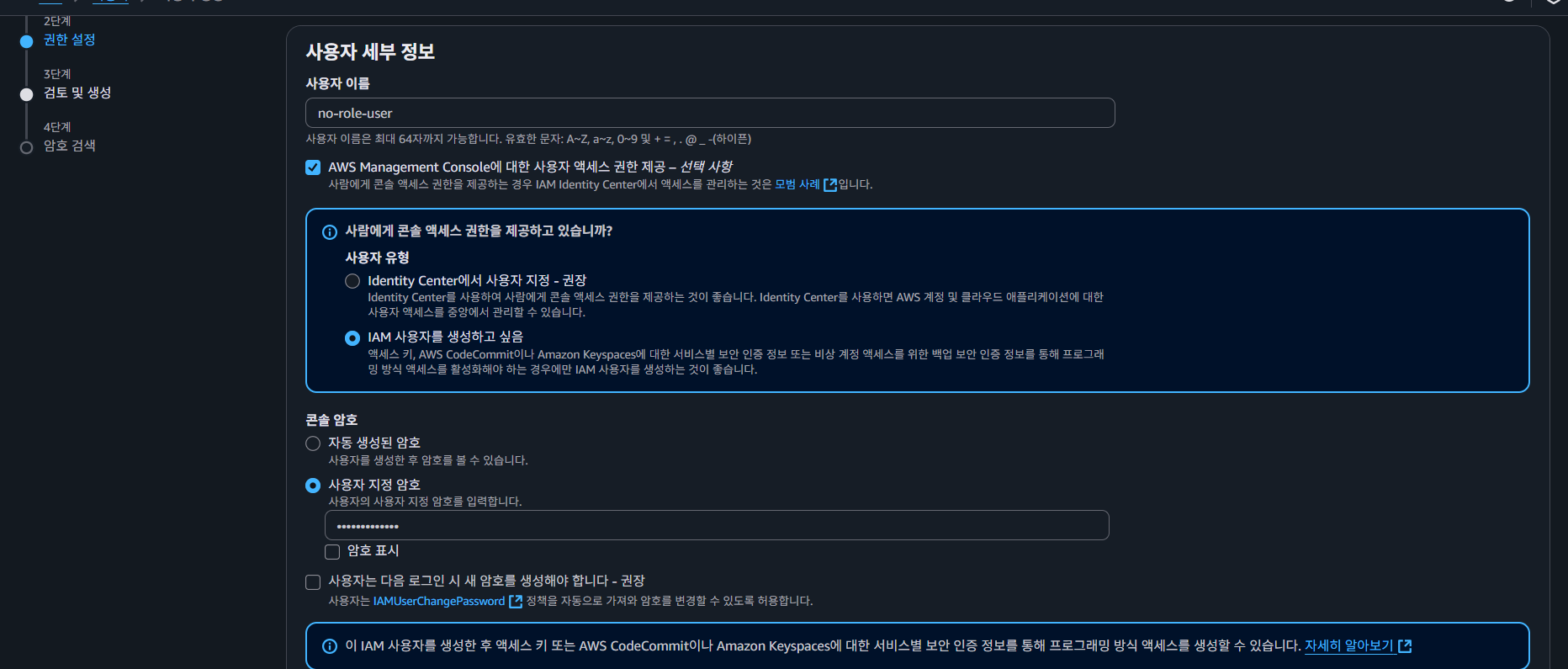

- 세부 정보 쓰기

-

사용자 이름: admin

-

AWS Management Console에 대한 사용자 액세스 권한 제공 체크

-

IAM 사용자 생성 클릭

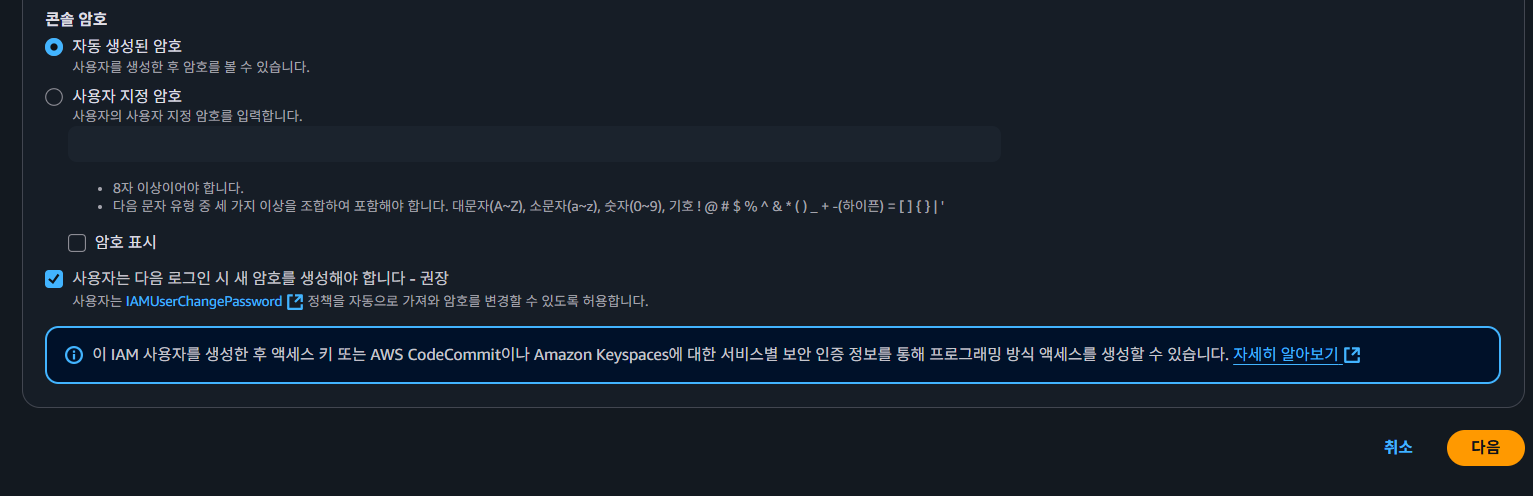

⚙️ 콘솔 암호의 경우

사용자 지정 암호 설정 시 -사용자는 다음 로그인 시 새 암호를 생성해야 합니다체크 해제

선택돼있으면 다음 로그인 때 무조건 다른 비밀번호로 변경해야한다.

- 완료 후 다음 클릭

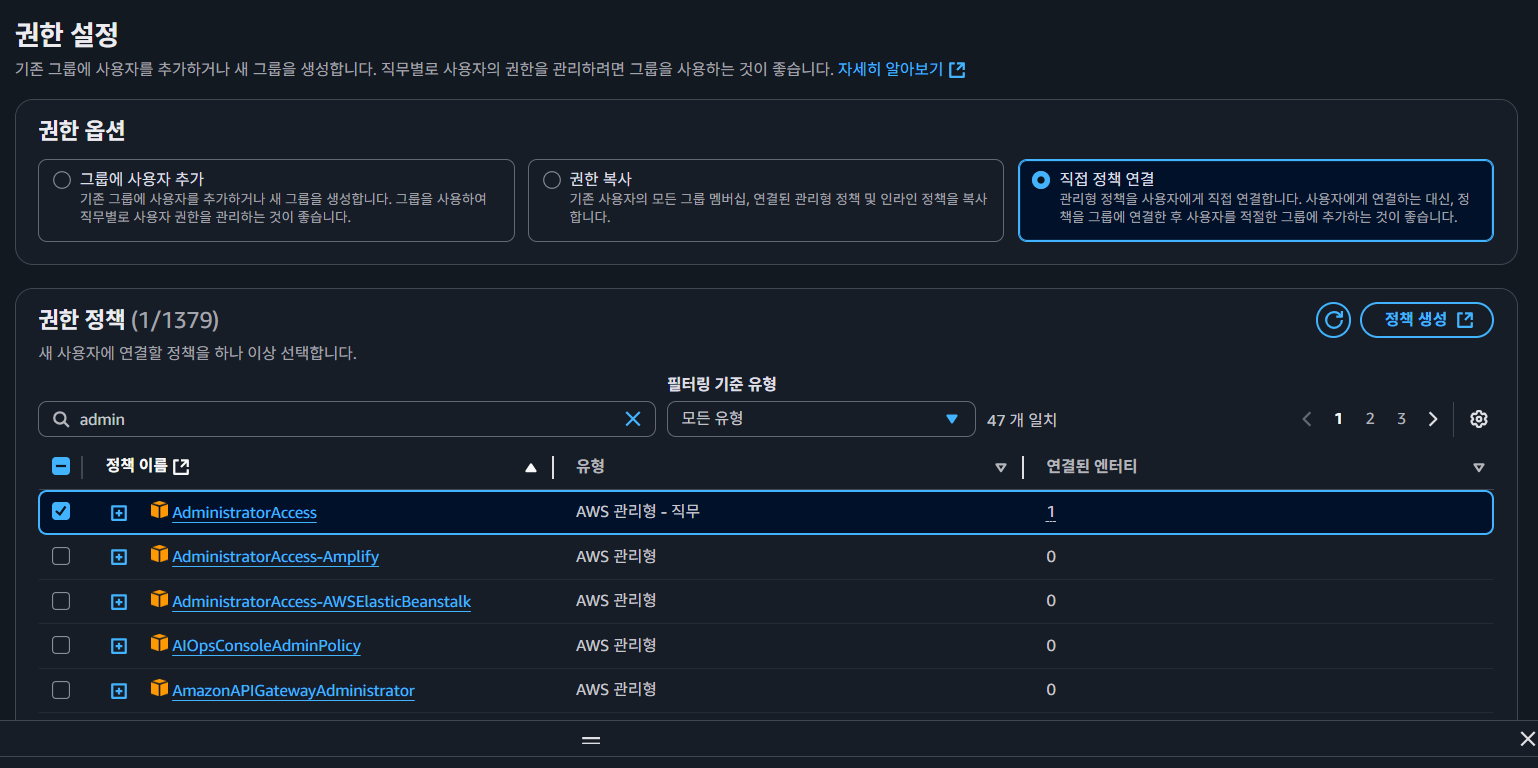

- 정책 연결

-

직접 정책 연결 체크 후 권한 정책은 복잡하게 하지 않고, AdministratorAccess를 넣었다.

* AdministratorAccess란? : 모든 서비스(*)의 모든 작업(*)을 모든 리소스(*)에 허용 { "Effect": "Allow", "Action": "*", "Resource": "*" }

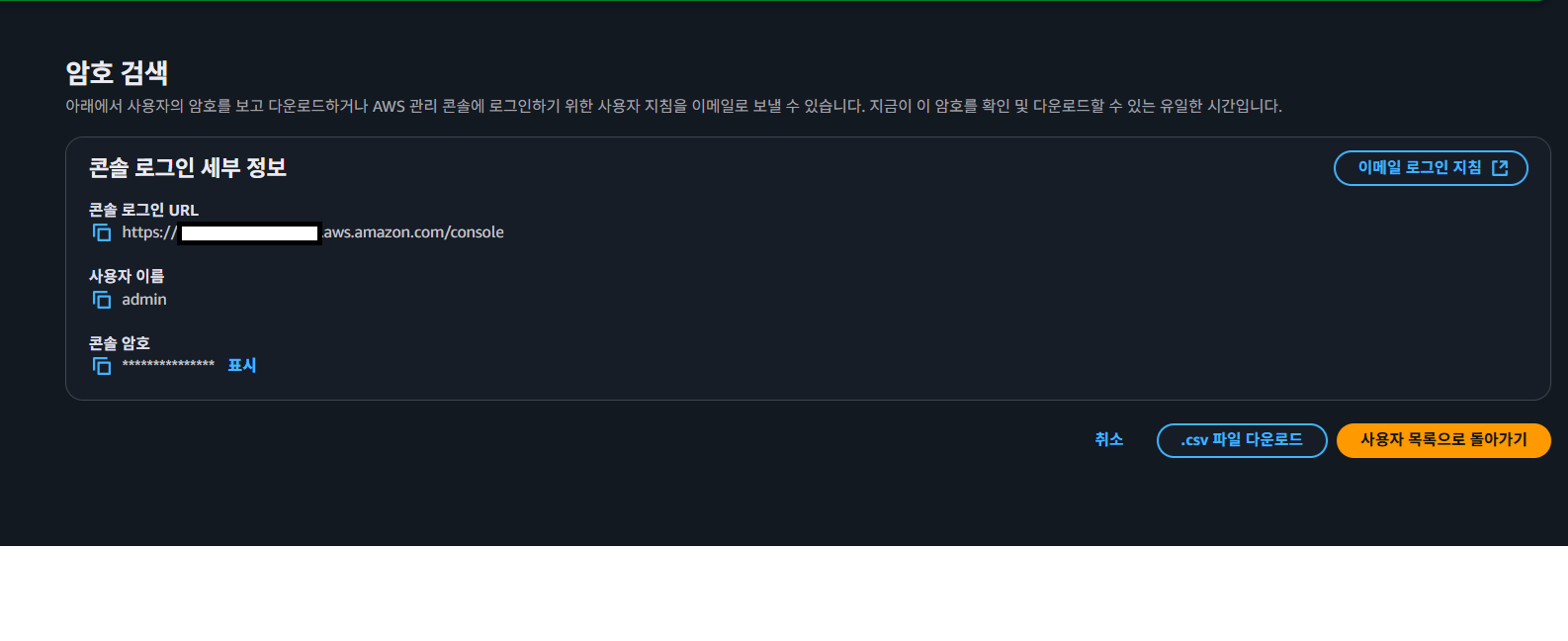

- 관리자 권한의 IAM 계정 생성

- 콘솔 로그인 URL을 통해 로그인을 할 수 있다.

- 계정 생성 완료

- 🔐 Root 계정에 이어서 추가로 관리자 계정은 보안 강화를 위해 반드시 MFA를 설정한다.

* 특징

- 사용자 수가 적거나 임시, 테스트용 계정일 때 사용

- 빠르고 간단하게 권한 부여 가능

- 사용자가 많아지면 관리가 어려워지고, 권한 변경 시 일일이 수정해야 함2️⃣ 그룹에 권한 부여 후 사용자 할당

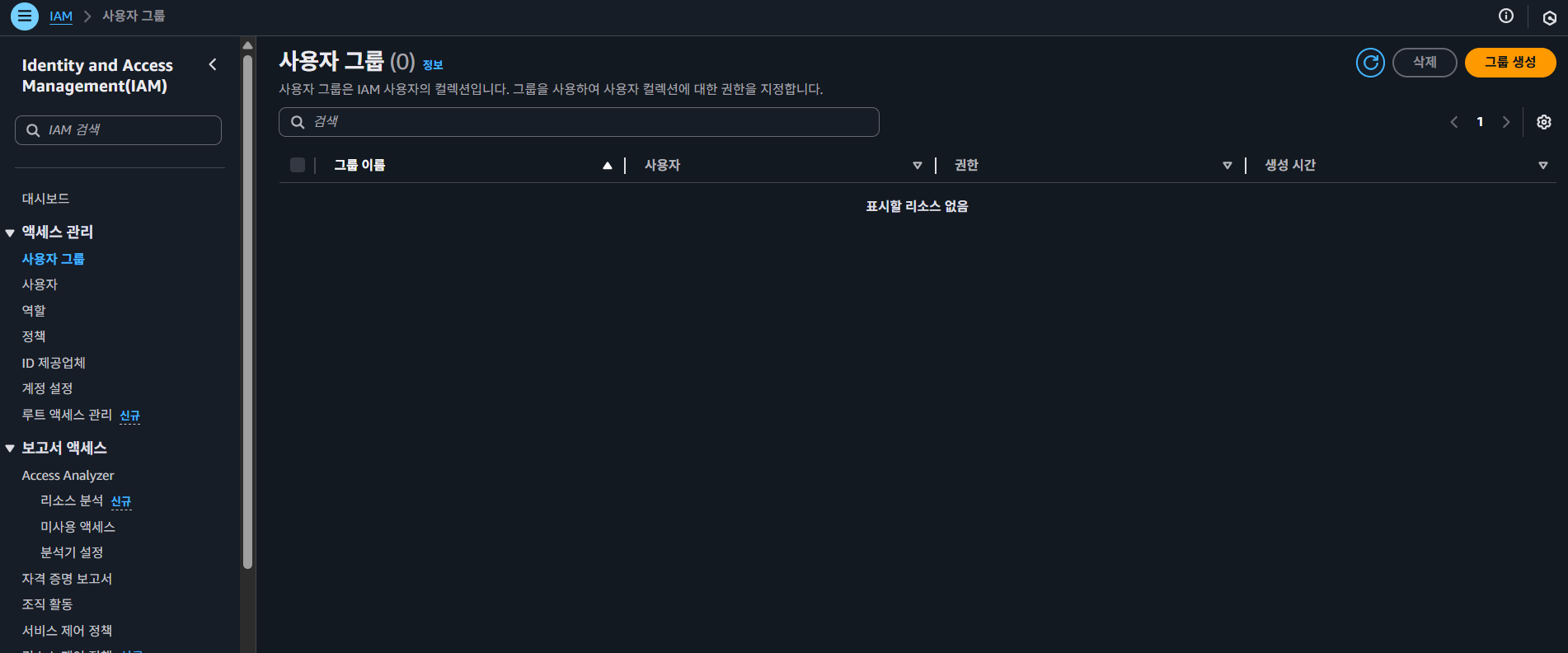

- 그룹 생성하기

- IAM ➡️ 사용자 그룹 ➡️ 그룹 생성

- 세부 정보 입력

-

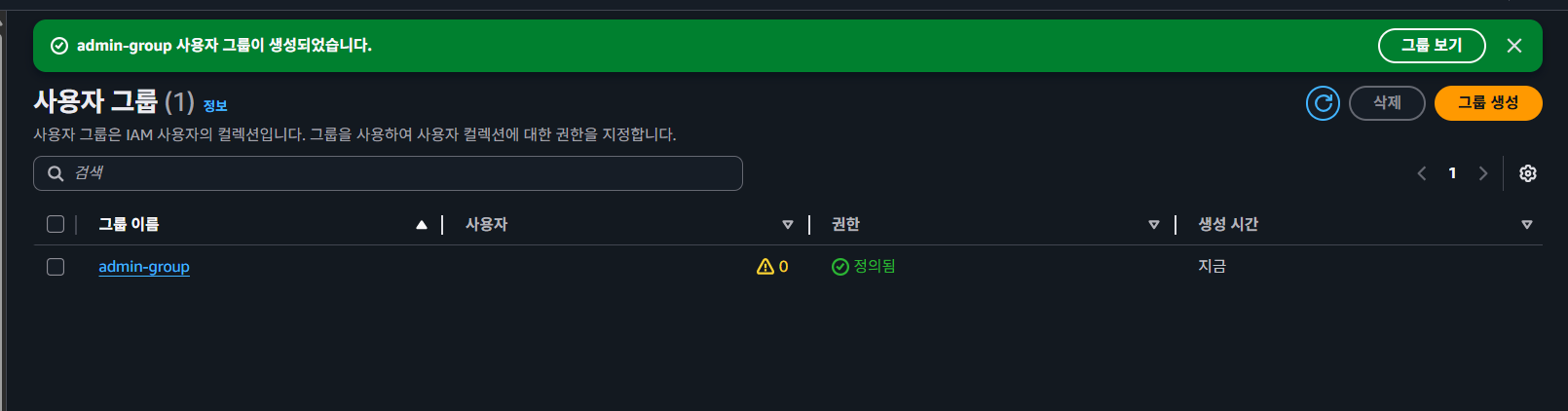

그룹이름 : admin-group

-

그룹 권한 AdministratorAccess

-

클릭 후 생성

(기존에 만들었던 admin IAM 계정은 이미 관리자 권한이 있기때문에 제외하고 그룹만 생성)

- 새로운 IAM User 하나 생성

- 이름 : no-role-user

기존과 같이 IAM 사용자 생성 클릭 후 다음

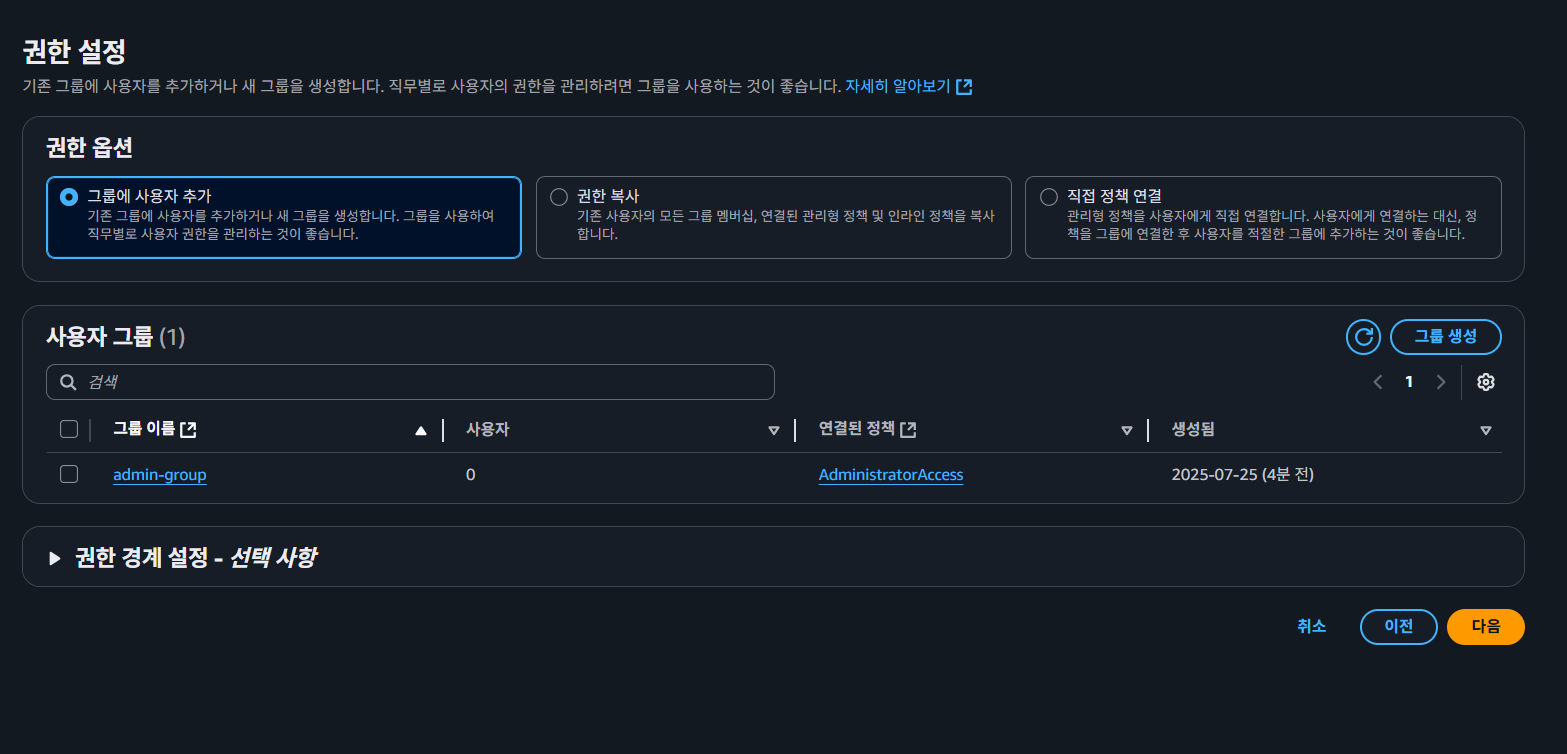

- 그룹에 추가하지 않음

- 권한을 부여하지 않으면 어떤식으로 동작하는지 보기위해 그룹에 넣지않음

아무것도 하지 않고 다음 클릭

- 사용자 생성

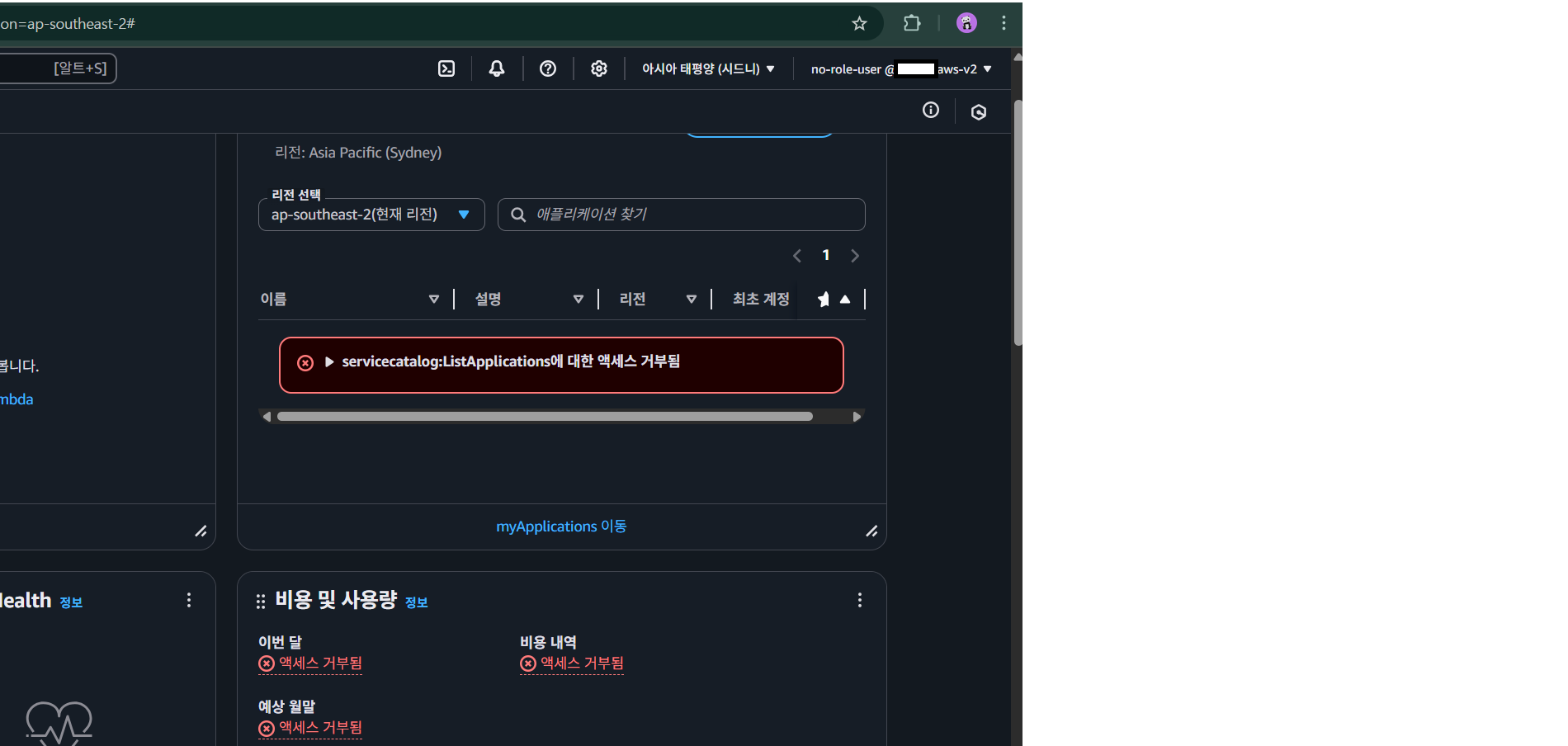

- 로그인

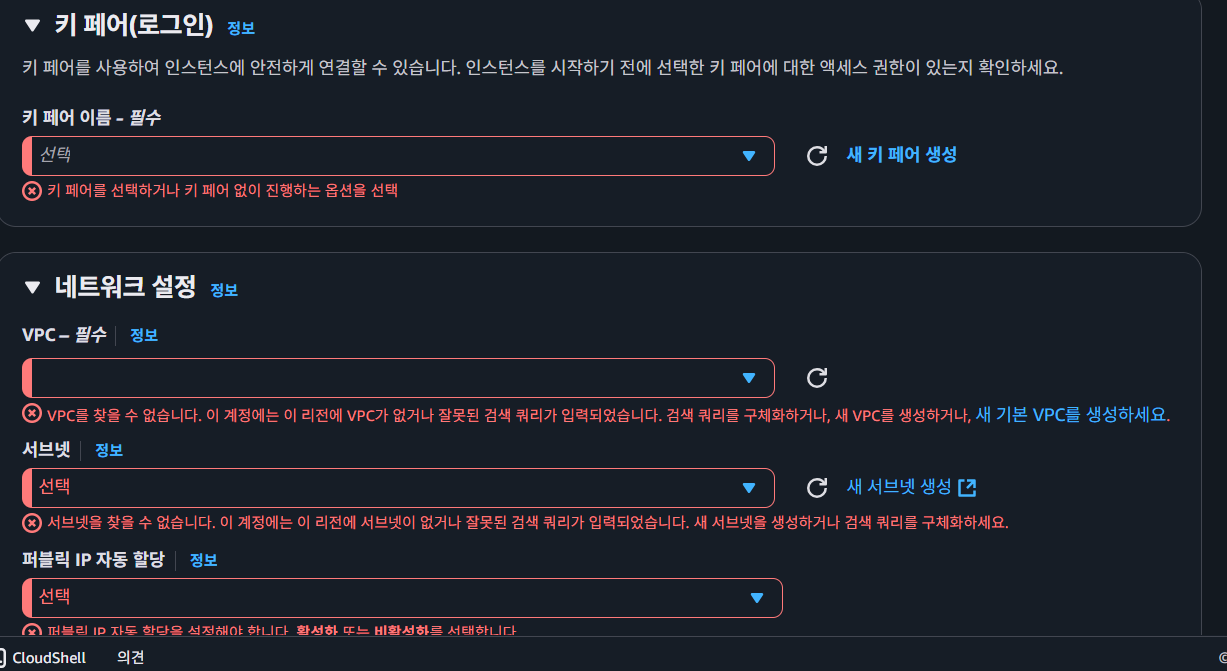

☁️ ec2를 만드려 했으나 권한이 없으므로 아무 것도 사용할 수가 없다 다시 admin 계정으로 접속 후 그룹에 연결해보자

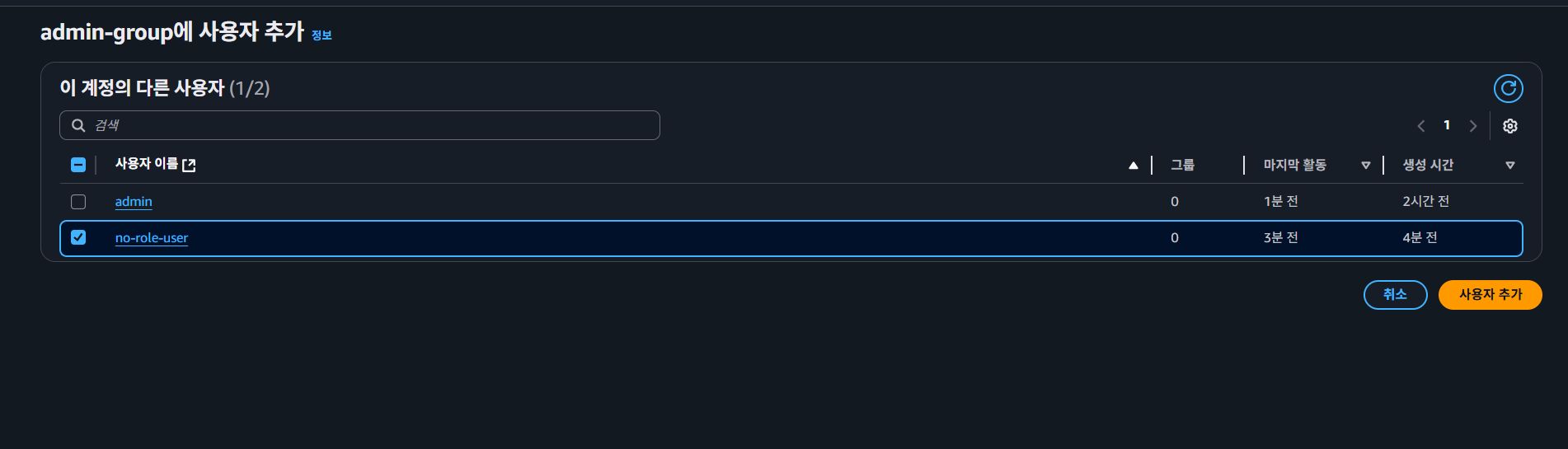

- admin으로 접속 후 사용자 그룹에서 사용자 추가 클릭

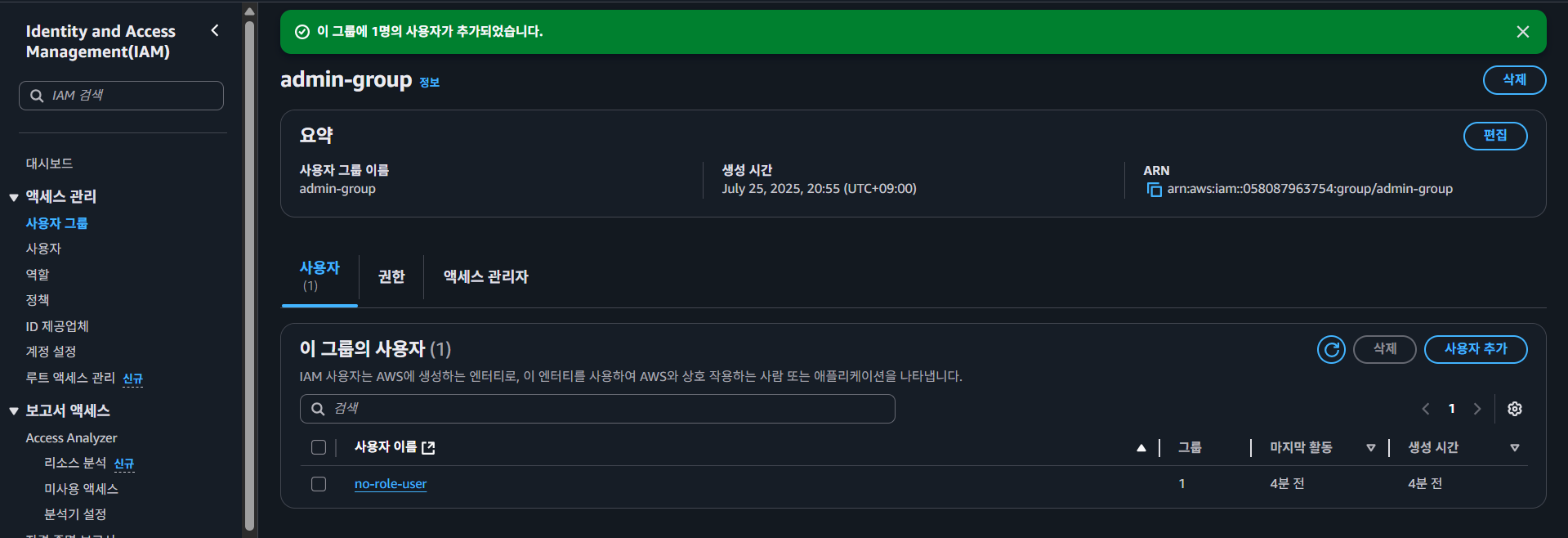

- admin group에 no-role-user을 넣어보자

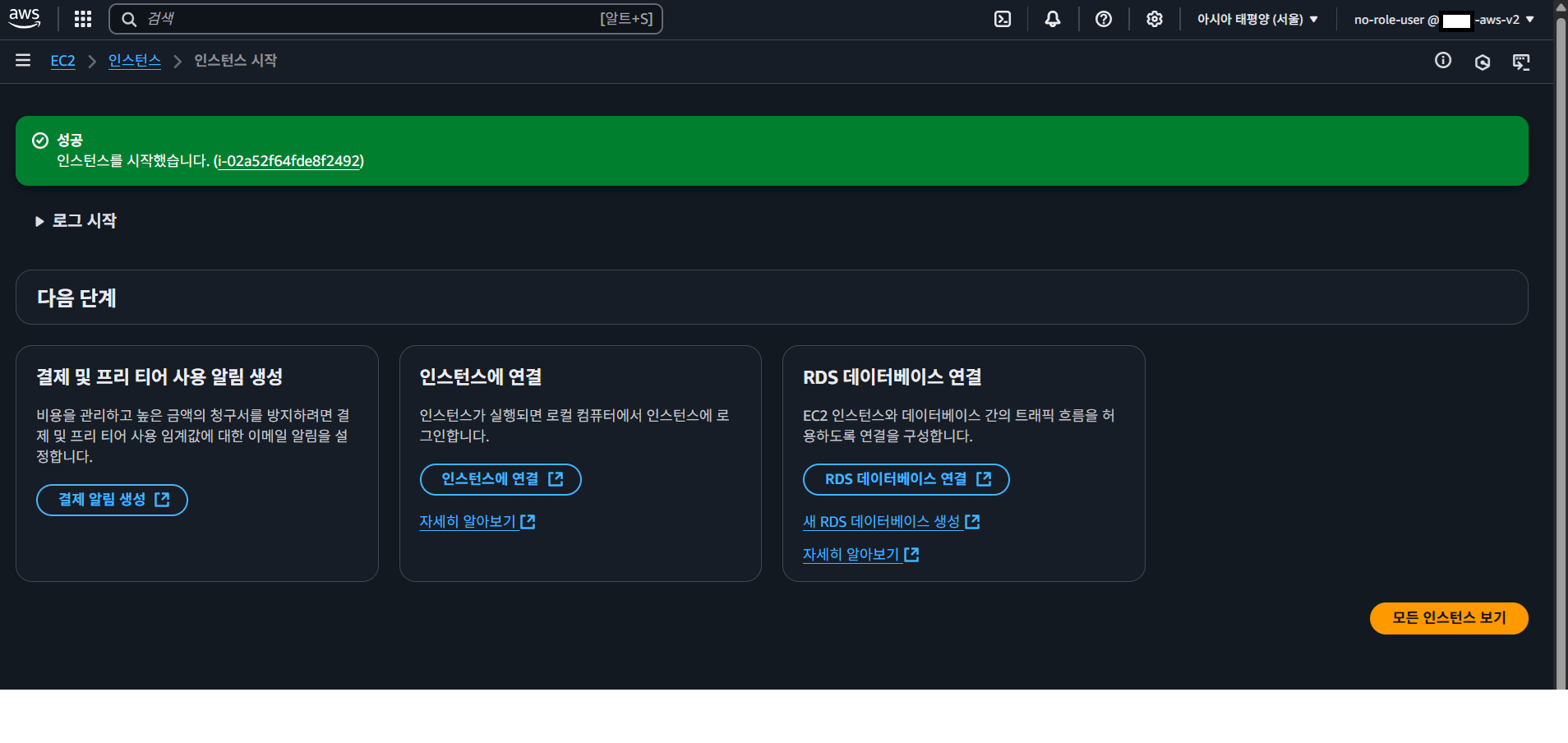

- no-role-user의 작동 확인

ec2가 정상적으로 만들어지는게 확인된다.

- 여러 사용자나 역할별 권한 관리가 필요할 때 사용

- 그룹 권한 변경 시 해당 그룹 모든 사용자에게 자동 적용

- 신규 사용자 추가가 편리하며 관리 효율성이 높음

- 초기 그룹 설정과 관리가 필요하고, 그룹이 많아지면 복잡해질 수 있음정리

소수 사용자나 빠른 설정은 개별 권한 부여,

다수의 사용자나 조직 관리는 그룹 기반 권한 관리가 적합하다.