이론 설명

1. 인터넷의 역사

네트워크들이 모인 거대한 글로벌 네트워크

1) 특징

- Client/Server 시스템 기반, TCP/IP 표준 프로토콜로 연결

- 시간과 공간에 제약 X -> 원하는 정보를 실시간으로 제공

- 전세계 누구나 정보를 교환 -> 개방형 구조, 데이터 처리 및 전송이 용이함

- 중앙 통제 기구 X -> 운영체제 영향 X

2) 기본 서비스

- Telnet(Telecommunication Network): 인터넷에 연결되어 있는 컴퓨터를 먼 거리에서 원격 접속하여 제어 및 조작 가능한 서비스

- 전자메일(E-mail): 인터넷을 통한 메시지 전달

- FTP(File Transfer Protocol): 인터넷을 통한 파일 송/수신 서비스

- 일반 FTP: 시스템 계정을 가진 사용자들이 사용

- Anonymous FTP: 모든 사람들에게 개방

3) 국가 기관 전산망 구축

- 정부행정전산망(NATIS): 주민등록관리, 부동산관리, 고용관리, 자동차관리, 경제통계관리 등

- 교육전산망(KREN): 전국 대학에 교육, 학술, 연구를 위한 인터넷 기반 지원

- 연구전산망(KREONET): 한국의 대학, 연구소, 공공기관을 대상으로 인터넷 기반 지원

- 외에도 금융전산망(FNIS), 국방전산망(DNIS), 공안전산망(SNIS) 등

4) 국내 인터넷 사용

- KR 도메인 수: 도메인은 컴퓨터의 숫자로 표시된 인터넷 주소(IP)를 이용자가 사용하기 쉽도록 문자(도메인)으로 변환하여 표시

- 호스트 수: 인터넷의 양적 팽창을 나타내는 대표적인 지수

- 인터넷에 연결되어 IP 주소를 가지고 있으면서 네임 서버에 등록되어 있는 컴퓨터 수

- 호스트 수를 파악하는 것 -> 인터넷 사이즈를 측정하는 가장 정확한 수단

5) 국내 인터넷 관련 기구

- 한국인터넷정보센터(KRNIC, Korea Network Information Center): 국내의 인터넷 관련 주요 업무를 담당

- 국내에서 사용하는 도메인 이름 생성 및 등록을 담당

- ISP에 IP 주소 할당, 도메인 네임 등록 및 관리 등 처리

- 국외의 인터넷 관련 기관들과 정보의 교류 및 업무 협력, 기술 교류 등을 수행

- 한국인터넷진흥원(KISA, Korea Information & Security Agency)

- 우리나라 인터넷 산업 진흥 및 정보보호 업무의 중추기관

2. 인터넷 프로토콜

1) 인터넷 주소의 역할과 표현

인터넷에 연결된 모든 호스트와 라우터를 유일하게 구분하는 식별자

- 모든 호스트와 라우터는 하나 이상의 인터넷 주소를 가짐 -> 통신 시 인터넷 주소를 통해 상대방 지정

- 인터넷 주소 표현

- 사용자 표시: DDN(Dotted Decimal Notation), 십진수

- 내부 처리: 32비트 이진수

2) 인터넷 주소의 구조

- IP 구조: 망(네트워크) 식별자 + 호스트 식별자 구조, 32비트 크기(IPv6은 128비트)

- 망 식별자: 인터넷에서 유일하게 부여되고 인터넷을 구성하는 특정 하부망(Subnet) 식별

- 호스트 식별자 : 특정 하부망 내에서 유일하게 부여되고 해당 하부망에 연결된 호스트(라우터 포함)를 유일하게 식별

- 망/호스트 식별자 크기 구분: 하부망에 연결된 호스트, 라우터 수에 따라 결정

3) 인터넷 프로토콜 계층

- OSI 참조 모델: 모든 데이터 통신 기준으로 계층을 분할, 각 계층 간 필요한 프로토콜을 규정

- 개방형 시스템의 효율적인 네트워크 이용

- 데이터 전송: 각 계층은 상대편 해당 계층과 직접 통신하는 구조 X -> 자신 계층의 상/하위 계층과만 데이터를 주고 받음

- 7계층(애플리케이션 계층)부터 시작 -> 전송되는 데이터 단계 별로 헤더가 추가

- 데이터 수신 시에는 1계층(물리 계층)부터 시작 -> 추가된 헤더들을 계층마다 검증하며 벗겨짐

- 프로토콜의 각 계층은 고유한 주소를 사용함

- 응용 계층: 도메인 이름

- 전송 계층: 포트 번호

- 네트워크 계층: IP 주소

- 데이터링크 계층: MAC 주소

4) TCP/UDP 전송방식

- TCP: 연결형, 안전성, 늦은 속도

- 항상 연결되어야 사용 가능 -> 한 번 연결되면 계속 상대방과 소켓 통신을 통해 데이터 송수신

- 신뢰성 기반 -> 양방향 통신방식

- UDP: 비연결형, 비안전성, 빠른 속도

- 상대방에게 데이터가 확실하게 전달되었는지 확인 X

- 데이터 연결 과정이 없음 -> 빠르게 전송 가능

- 데이터의 신뢰성 체크를 하지 않음 -> 부하 감소

=> 소켓 통신을 하지 못하도록 방해할 때 사용

5) DNS(Domain Name Service)

- IP 주소 단위, 논리적 컴퓨터 그룹 단위로 계층화

- IP 주소와 도메인 이름을 서로 맵핑

3. Web 기본 구조

1) HTTP(Hypertext Transfer Protocol)

WWW에 분산되어 있는 Server-Client 간에 Hypertext를 이용한 정보 교환이 가능하도록 하는 통신 규약

- 웹에서만 사용하는 프로토콜, TCP/IP 기반 -> 한 지점에서 다른 지점으로 요청과 응답을 전송함

- 비연결지향/무상태 프로토콜: Connectionless, Stateless

- 요청 및 응답 구조: 클라이언트/서버 모델로 동작

- 평문 메시지 전송: 클라이언트-서버 간에 HTTP 메시지 주고 받으며 통신

구조

-

HTTP Request: 서버 상의 동작을 일으키기 위해 클라이언트가 전송하는 메시지

-

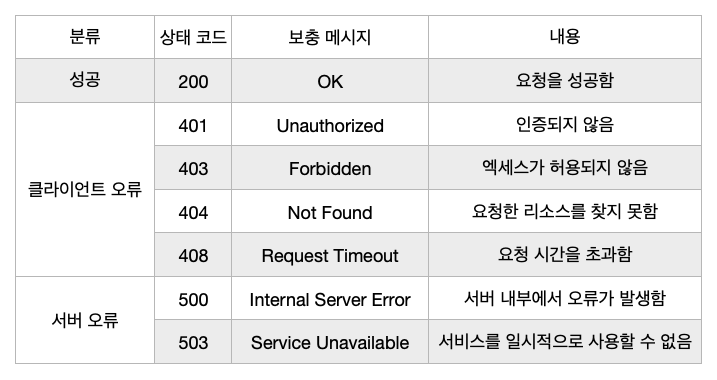

HTTP Response: 프로토콜 버전, 상태코드, 상태코드에 대한 설명 포함

- 상태코드: 요청의 성공/실패를 의미

- 상태코드: 요청의 성공/실패를 의미

-

모든 HTTP 헤더의 기본 구조를 따름

-

요청의 마지막 부분은 본문

2) 클라이언트와 서버

웹은 서비스를 요청하는 장비(클라이언트)와 서비스를 제공(응답)하는 장비(서버)로 이루어짐

- 웹 브라우저와 웹 서버로 이루어져 있음

3) 웹 클라이언트

- HTML(HyperText Markup Language): 웹 페이지의 구조를 이루는 언어

- CSS(Cascading Style Sheets): HTML/XHTML/XML 문서의 스타일을 꾸밀 때 사용

- 문서의 내용(Content), 표현(Presentation)을 분리: CSS 하나만 수정하면 HTML 모두 수정됨

- JavaScript: 웹을 위한 인터프리터 언어, 스크립트 언어

- HTML 웹 페이지에서 스크립트 삽입 -> 웹 브라우저에서 동작

4) 웹 서버

- Apache: 웹 서버 프로그램

- 모듈 -> 수많은 기능 확장 가능 -> 확장성 좋고 구축 쉬움

- 프로그램 자체만으로 무거움, Slowloris 취약점(DoS 공격 취약) 발견

- IIS: 윈도우를 사용하는 서버를 위한 인터넷 기반 서비스(FTP, SMTP, HTTP/S)의 모임

- ASP(Active Server Page) 사용 가능

- Nginx: 웹 서버 소프트웨어

- 웹서버, 리버스 프록시, 메일 프록시 기능을 가짐

- 비동기 이벤트 기반 구조: 요청, 응답을 위해

- 서버에 많은 부하가 생길 경우, 성능 예측이 쉬움

5) 웹 브라우저

- 인터넷 익스플로러(Internet Explorer, IE): 마이크로소프트에서 개발한 웹 브라우저

- 한국은 익스플로러 의존도 높음

- 호환성 문제 발생 -> 브라우저-운영체제 호환성을 고려하지 않고 ActiveX 채용

- 크롬(Chrome): 구글이 개발한 프리웨어 웹 브라우저

- 빠른 속도, 웹 스토어, 확장 프로그램, 보안성(ActiveX 차단) 등

- 파이어폭스(Firefox): 자유 소프트웨어 웹 브라우저

- 윈도우, 리눅스, OS X, 안드로이드에서 실행 가능

- 다양한 확장 기능 -> 암호화, 개인정보보호, 모의 해킹 관련 프로그램 등

기타 설명

분야별 차이

네트워크 보안: 유무선, 프로토콜, 네트워크 솔루션/장비, IoT, OS, 네트워크 보안 취약점 -> 보통 솔루션/장비 문제

애플리케이션 보안: 인터넷, 웹, 무선(모바일), API, 웹/모바일/API 취약점 -> 실습 + 보고서 작성(엑셀)

클라우드(AWS) 보안: 인터넷(퍼블릭), 인터넷X(프라이빗), 가상화/클라우드 기반 클라우드

이용자 보호

- 기존 -> 금융 3종 세트: 가상키보드(키패드), 공인인증서 보안(PKI), 온라인 AV - 베라포트(통합설치 모듈)

- 모바일에서는 애플리케이션에 통합됨(MAM, 모바일 애플리케이션 보안) -> 앱과 같이 동작

- 전자서명법 개정되면서 ActiveX 사라짐 -> 웹표준(HTML5 환경) -> 웹/앱 상관없이 애플리케이션 통합됨

국가 망보안

- 기반망에 기반하여 망 보안 강화 -> 국가정보원

- 국가 기반망: 공공, 금융, 민간, 안보, 교육/학술 -> 망마다 색깔, 규제, 사용 다름

Q&A

Q1. 정보보안기사 공부 방법

- 시스템보안, 정보보안일반 -> 약간 난이도 있음, 범위 넓음, 성적 안 나옴 -> 정석대로 공부, 깊게 공부하려 하지마라

- 네트워크보안, 애플리케이션보안 -> 난이도 가장 떨어짐, 나올만한거 정해져 있음 -> 최대한 고득점 할 것, 덜 틀리도록 해야 함

- 정보보안관리 및 법규 -> 난이도 편차 있음 -> 과락만 면하도록, 문제집만 보기보단 뉴스/법률 참고하며 직접 찾아볼 것

=> 키워드 중심 공부(사지선다), 빈칸 뚫어서 뭐가 들어갈 지

Q2. 취약점 진단 시

- 취약점 진단 -> 회사의 보안 수준, 아키텍처, 흐름, 솔루션 구성 파악해야 함 -> 네트워크 구성도만으로는 파악 불가

- 개발자/엔지니어/네트워크 벤더/스위치 담당자/보안 담당자 인터뷰 해야 함

- 내가 회사의 보안 담당자라면? 정보 제공, 회사 보안 관리(전반적인 파악) 준비

- 네트워크 구성도

- 정보보호 구성도, 정보보호 분류표

- 개인정보 흐름도, 개인정보 흐름표(개인정보 파일)

- 개발 로직 구성: UML

- 자산 관리 구성: 하드웨어 기반 자산 관리(운영, 인프라) -> 소프트웨어 기반 자산 관리(개발) -> DevOps

토론 내용

1. 오전 토론

망분리 완화 - 국가 망보안 정책 조사하고 발표

- 기존 시행된 망분리: 내부 업무망과 외부 인터넷망을 분리 -> 인터넷 사용이 필요한 경우 별도의 PC나 서버를 마련

- 망분리 규제가 데이터 공유 및 신기술 활용을 막는다는 지적

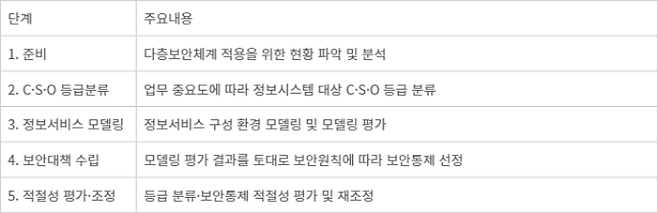

- 망보안 개선책: 다층보안체계(MLS) 제안 -> 기존 네트워크 중심 보안에서 데이터 중심 보안으로 전환 + 데이터를 3등급으로 분리 -> 이에 따른 보안 대책 마련

다층보안체계(MLS)

- 네트워크 경계 중심 보안 -> 데이터 중심 보안으로 보안 체계를 변환

- 중요도: 공개(Open·O) -> 민감(Sensitive·S) -> 기밀(Classified·C) 등급으로 분류

- 차등적 보안통제 -> 보안성 확보, 원활한 데이터 공유 달성 가능

- 문제점: 등급 쏠림 현상 -> 등급을 분류하는 주체는 각 공공기관 -> 일선 기관에서 정보보호 책임을 최소화하기 위해 방어적인 태도로 상위 등급에 분류하려고 할 수 있음

- 등급 분류에 대한 세부 기준을 명확히 짜고, 사후평가 체계가 확실해야 함

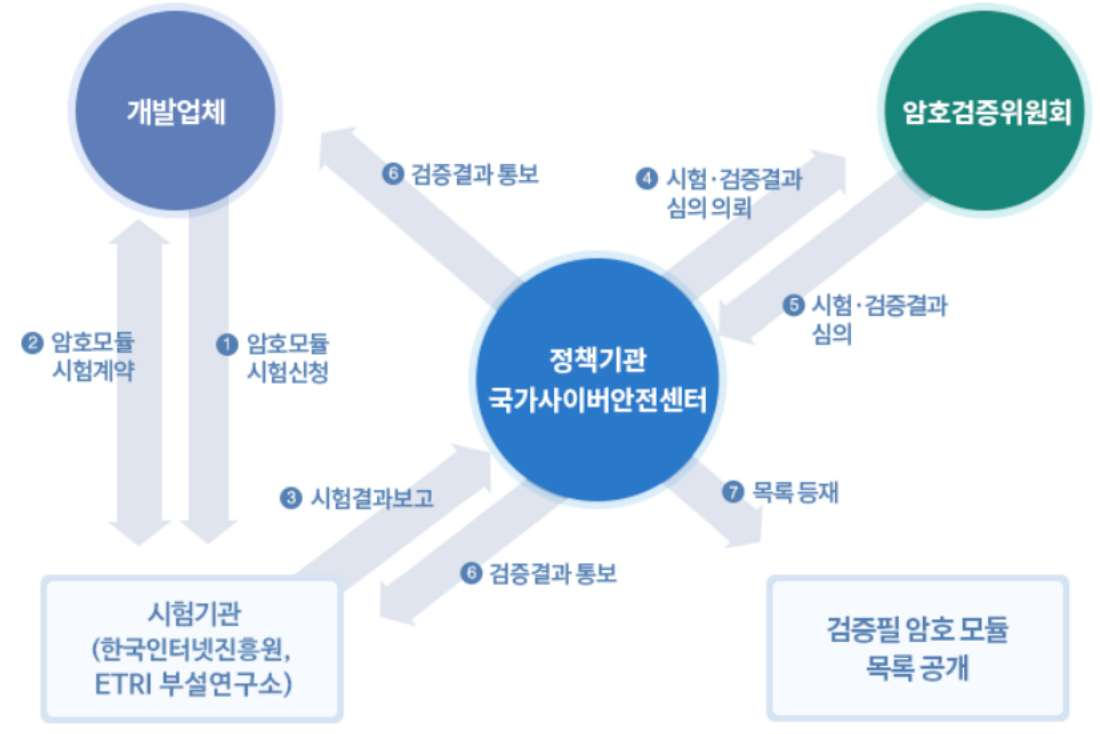

암호모듈 검증제도(KCMVP)

- 주요 국가/공공기관에서 사용하는 암호모듈의 안전성을 검증하는 제도

- 현재 허용된 암호: SEED, ARIA, HIGHT, LEA, AES(2026.01 시행 예정)

참고자료

🔗 보안 로드맵

https://roadmap.sh/cyber-security