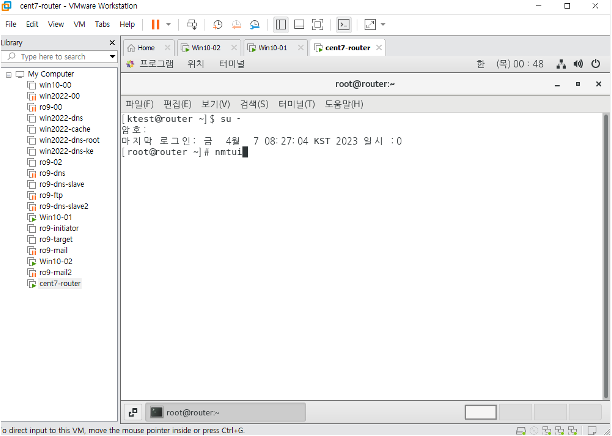

다시 처음부터 재시작

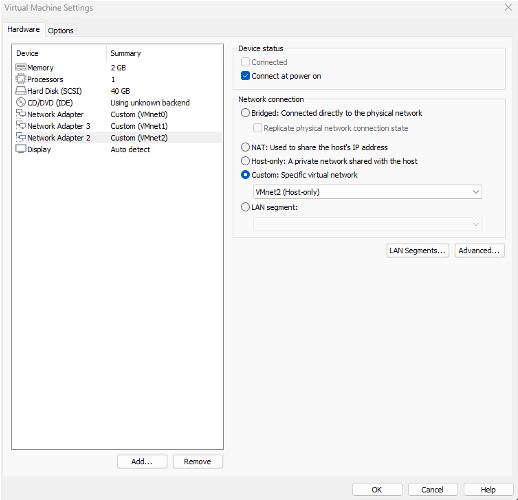

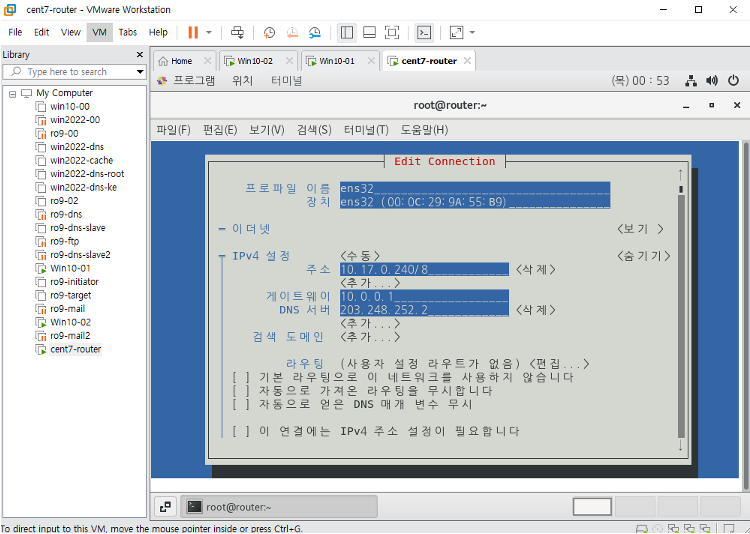

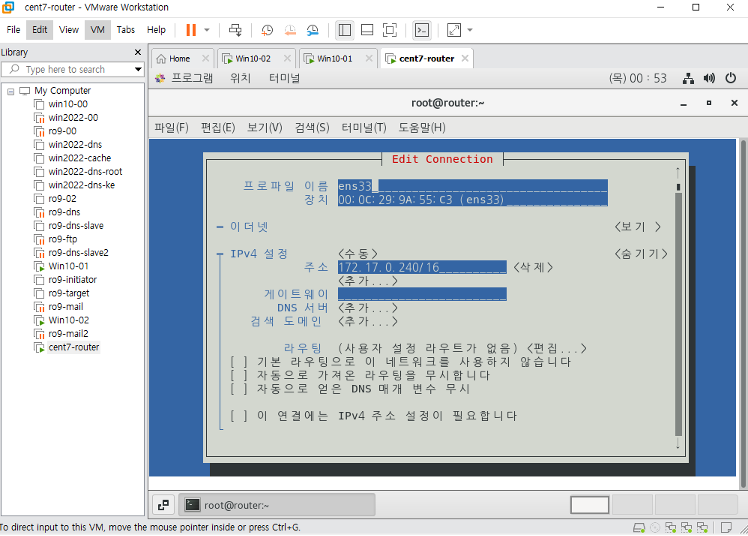

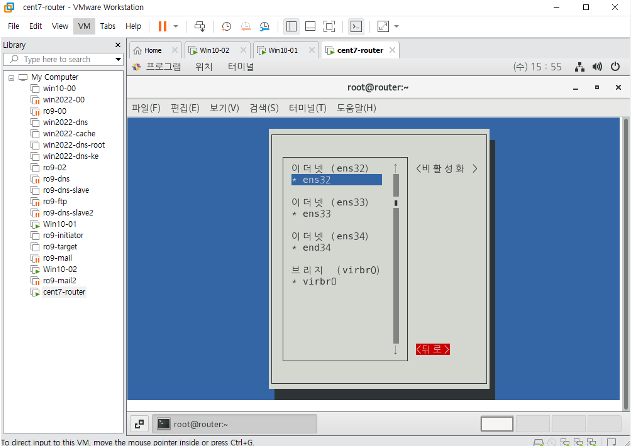

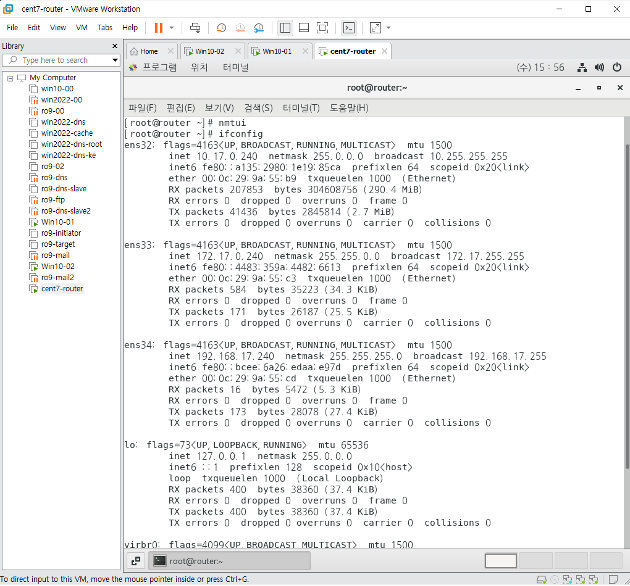

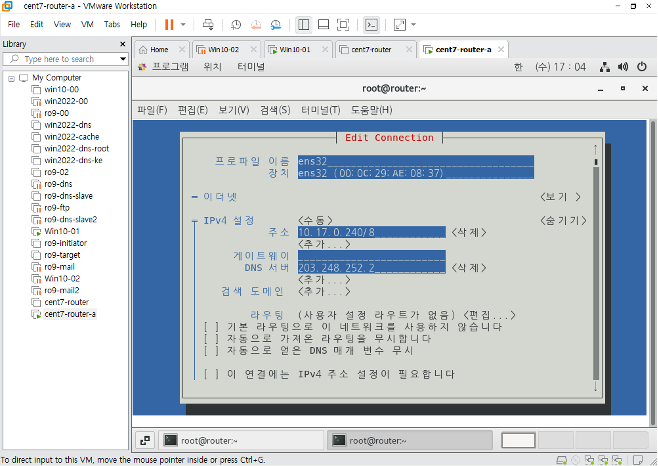

IP 수정 (ens 32, 33, 34)

재활성화 완료

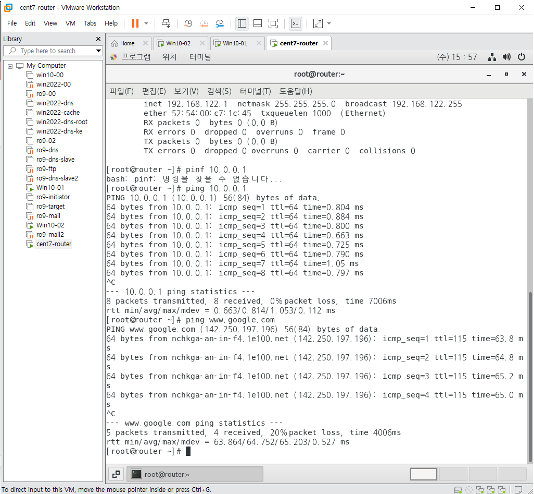

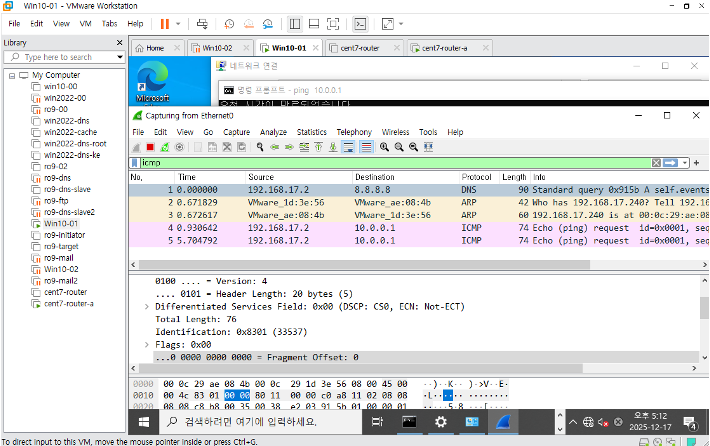

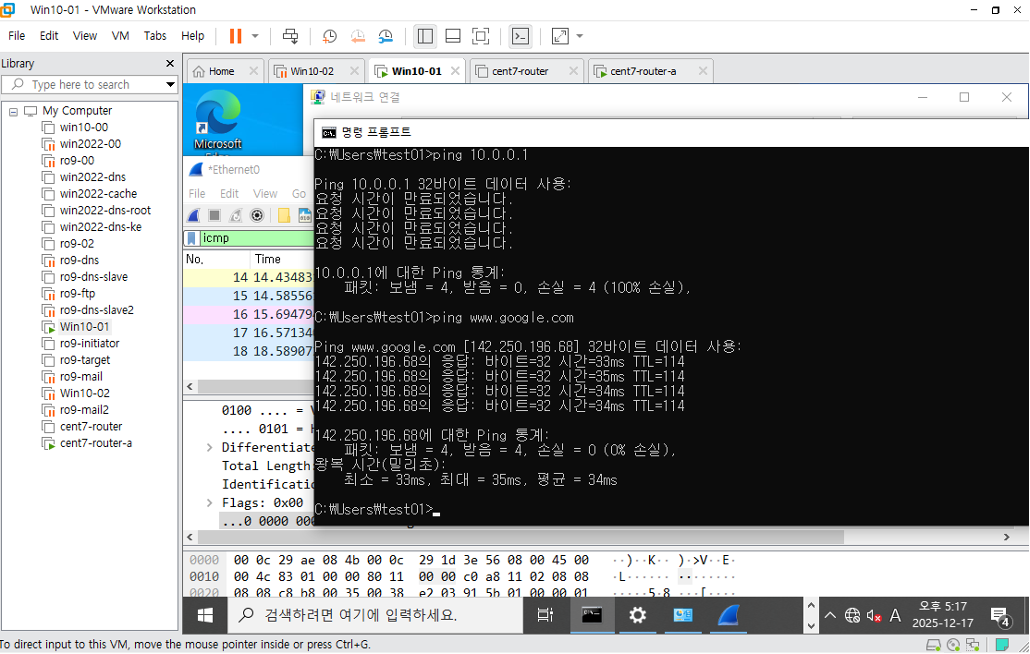

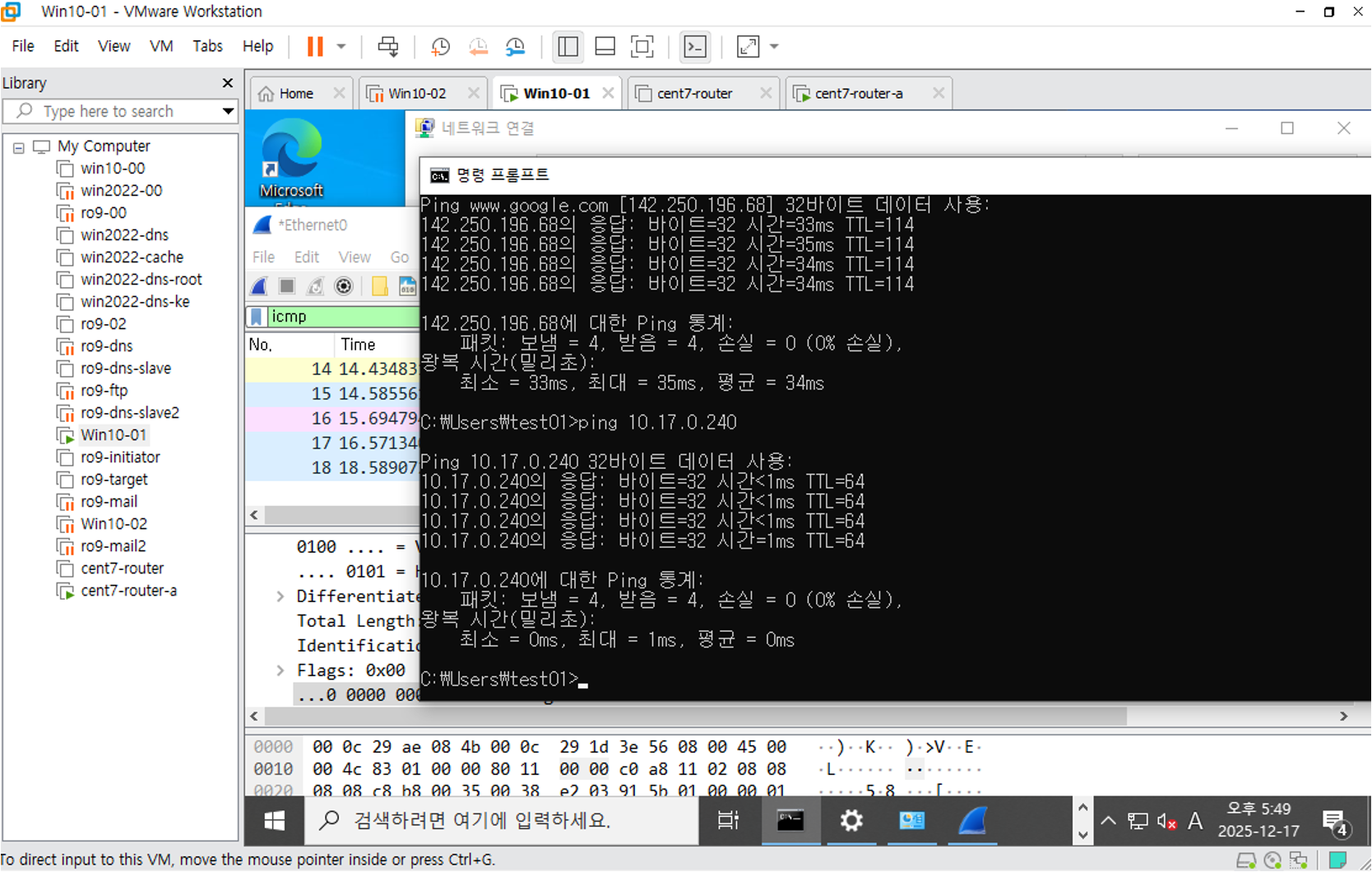

google로 ping확인

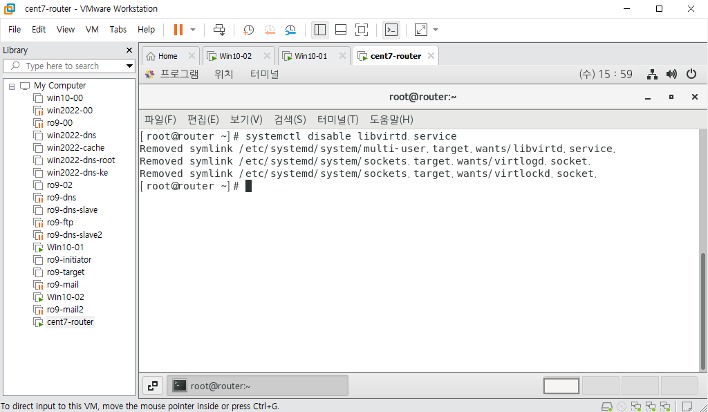

disable 하고 init 6으로 재부팅

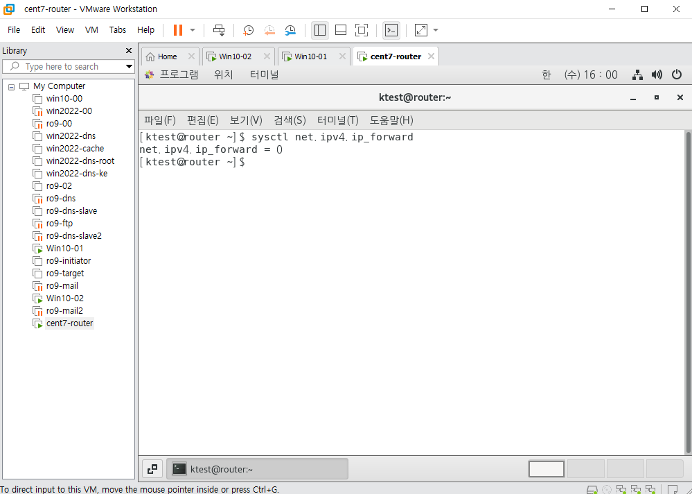

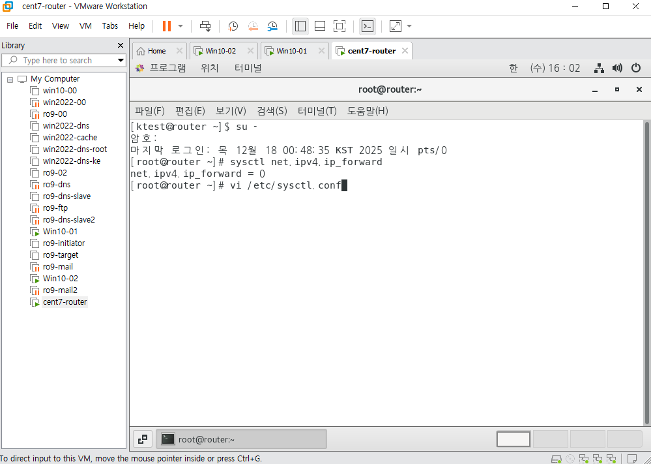

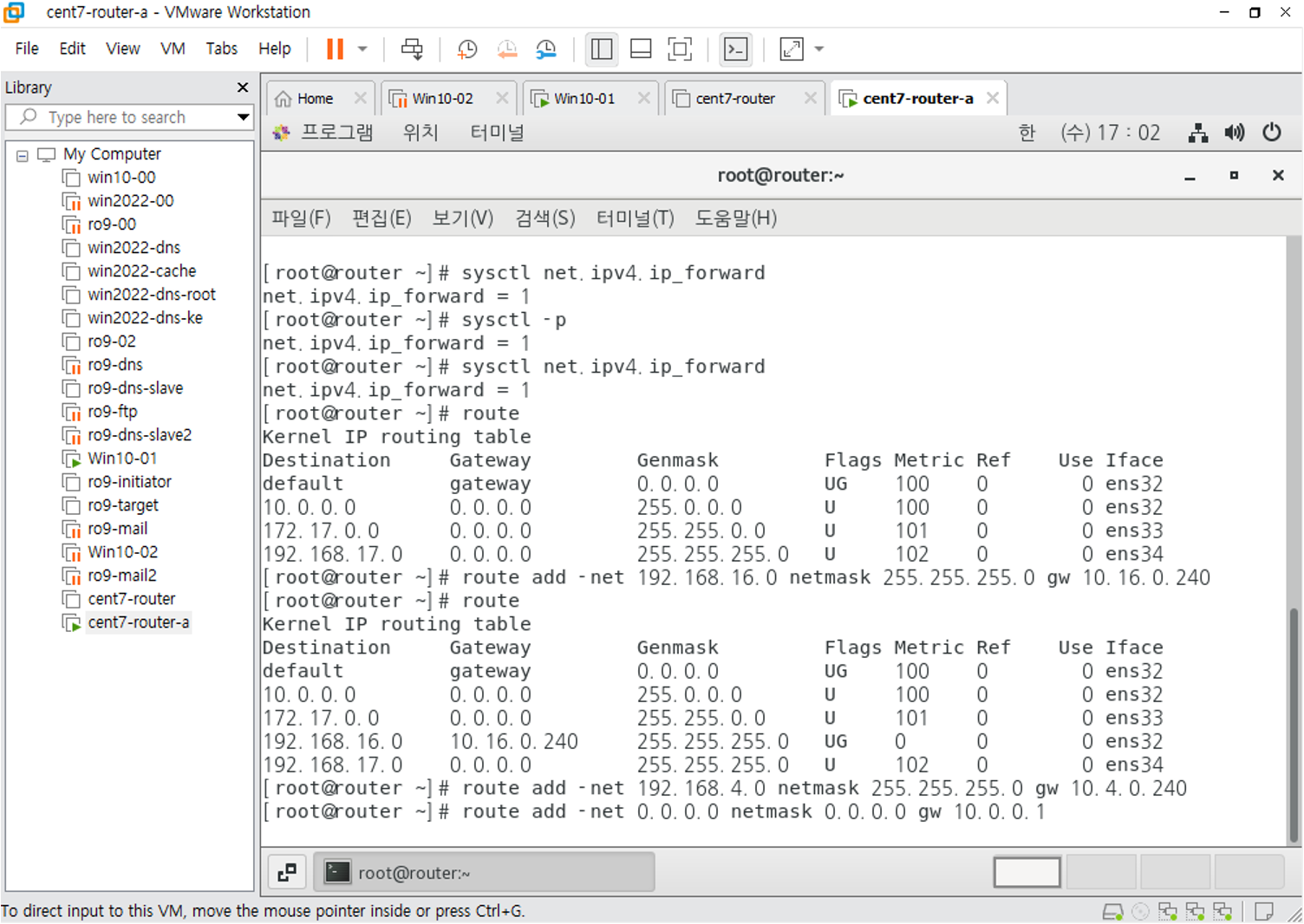

ip forward

ipv4.ip_forward 부분

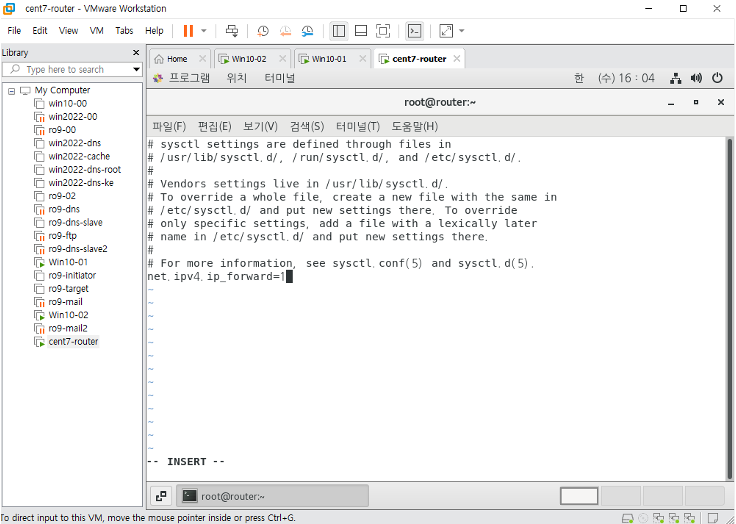

vi 편집기에서 한줄 편집

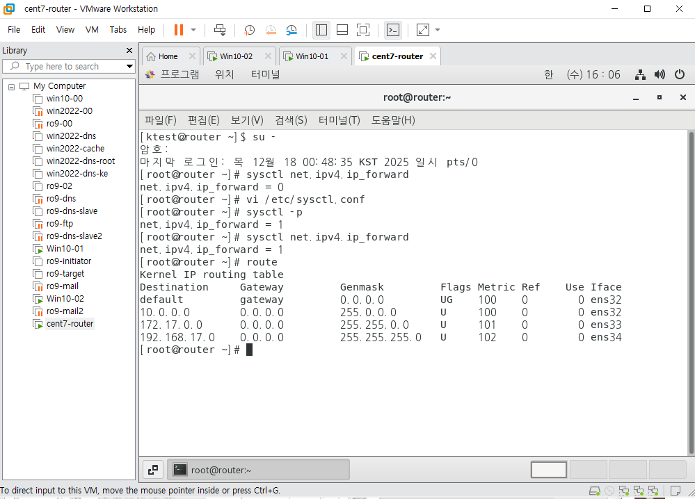

1로 변경되었는지 확인해주었음

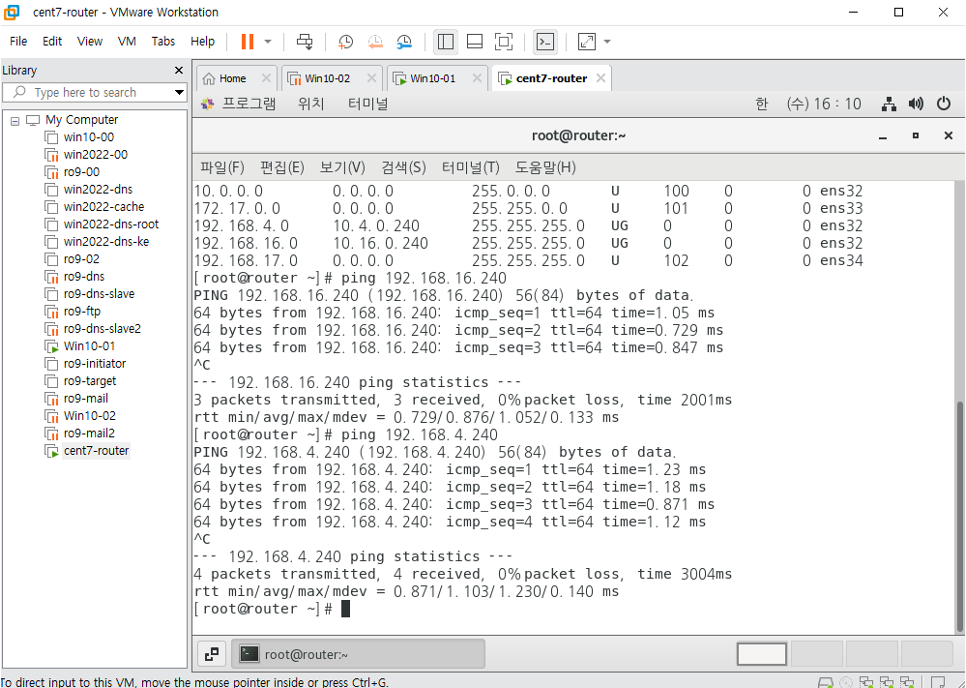

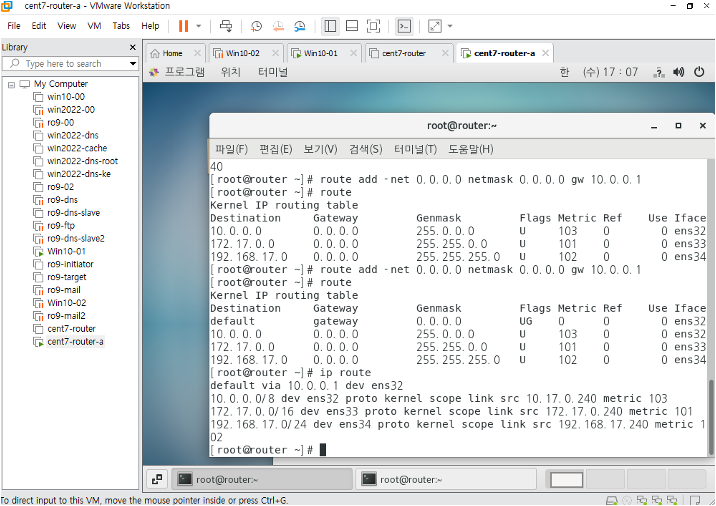

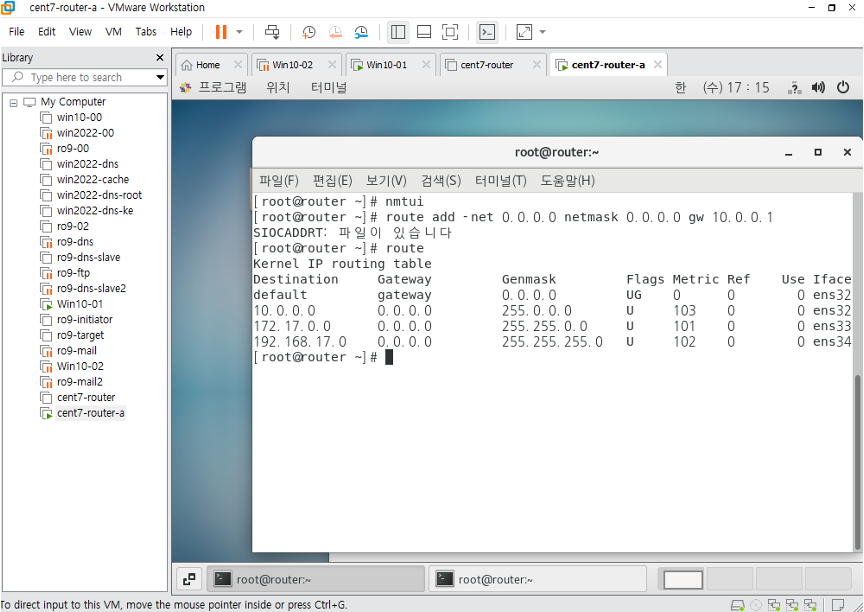

route를 확인해서 ens32,33,34가 잘 등록되었는지 확인한다.

Static routing으로 루팅한다. Ping도 잘 갔다. / 클라이언트에서도 ping 테스트 잘되야 한다.

0.0.0.0 등록

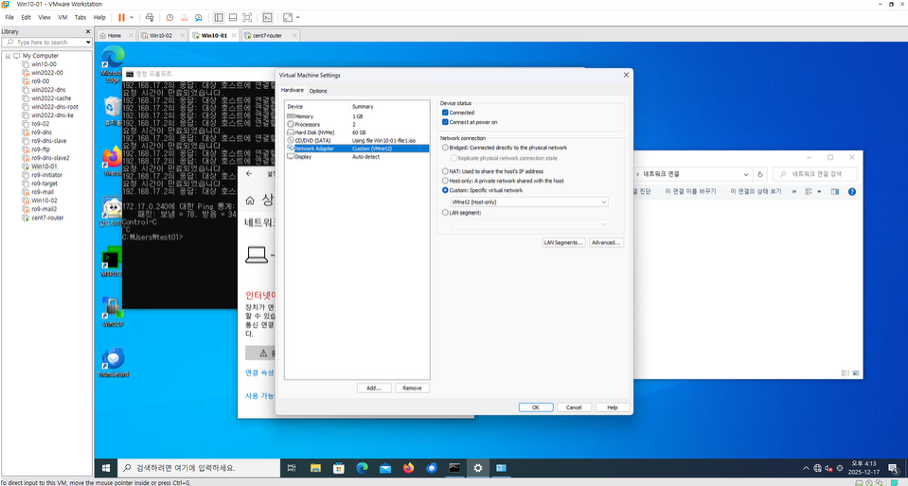

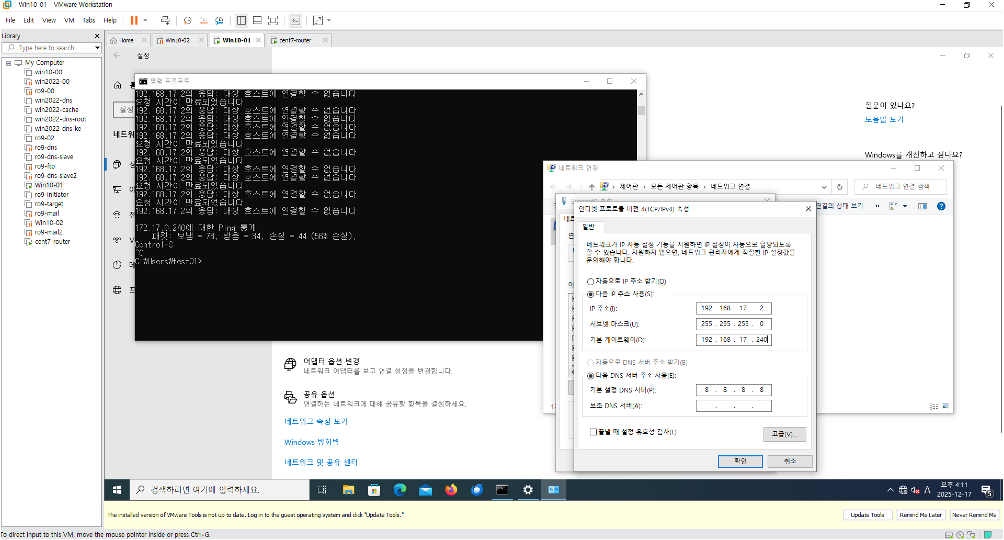

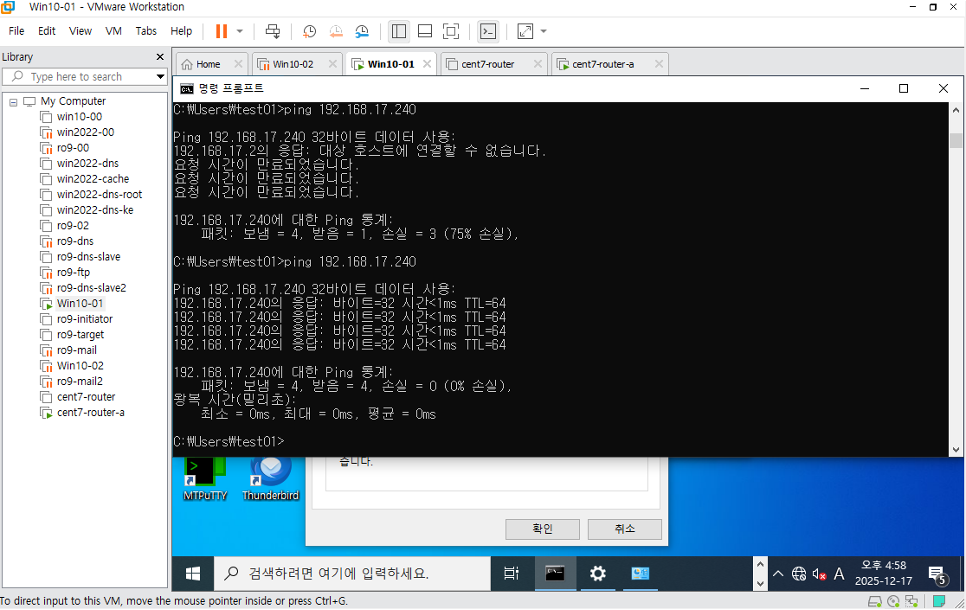

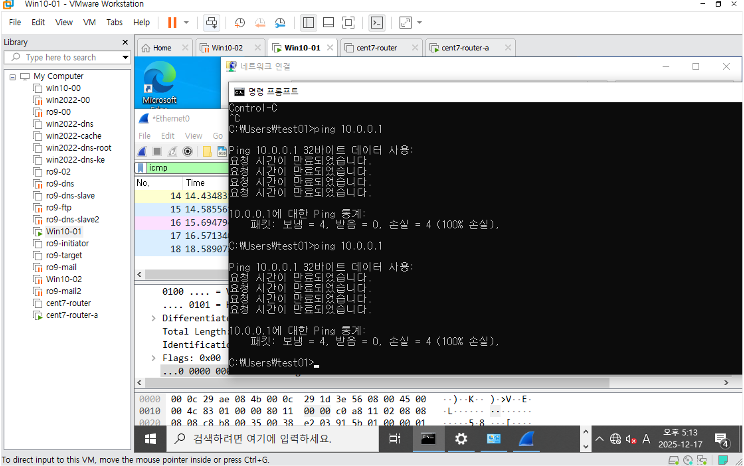

윈도우 클라이언트

게이트웨이 제거

ip route

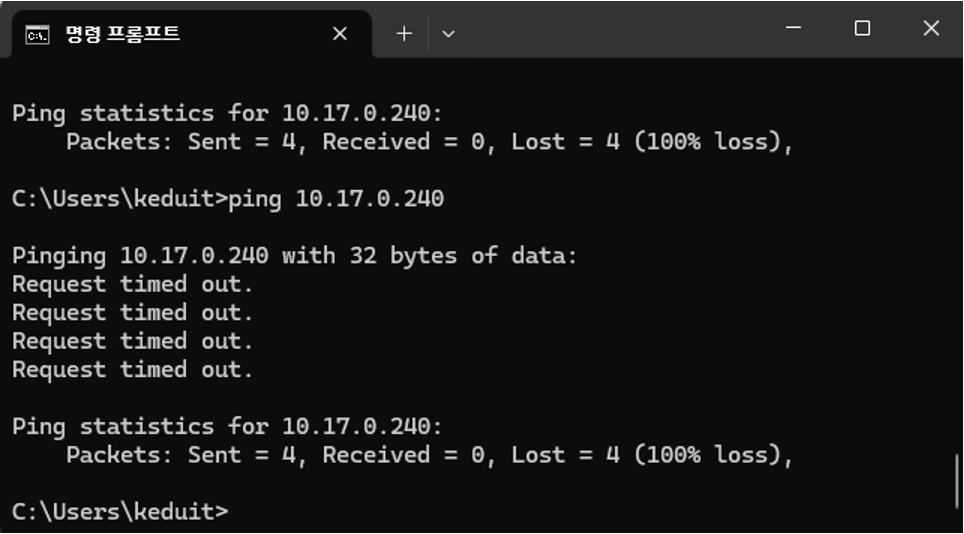

안보내져야 맞는거

루트 상태 확인

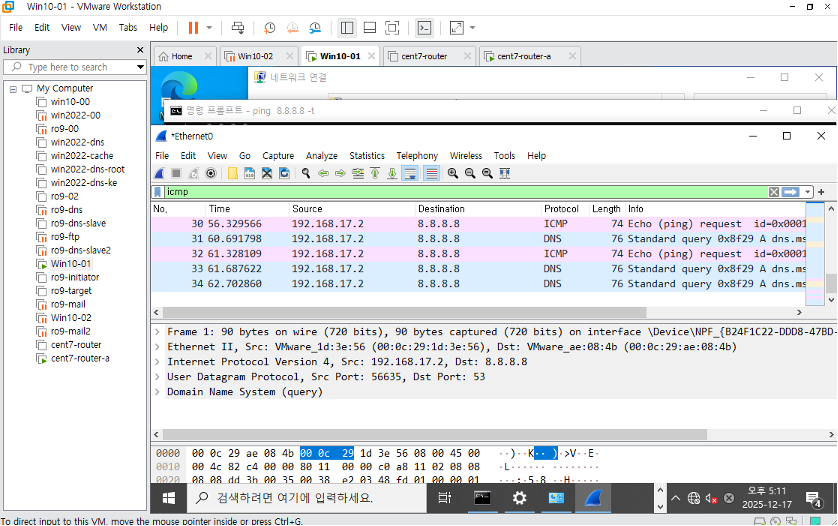

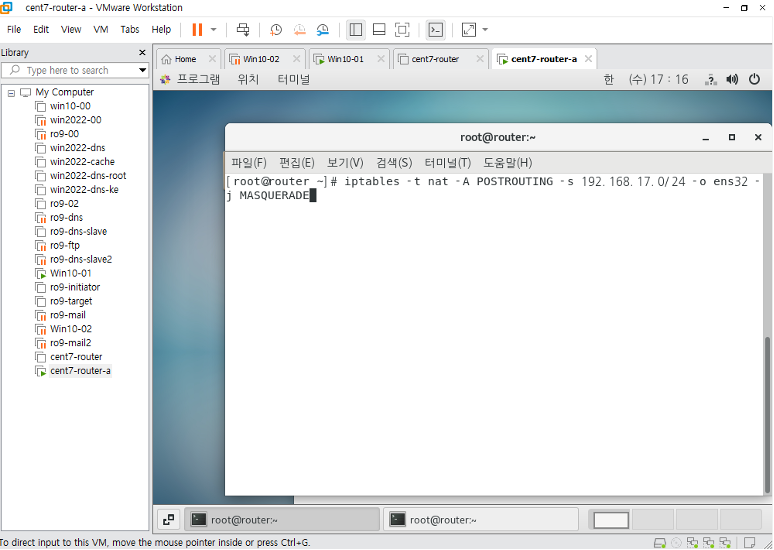

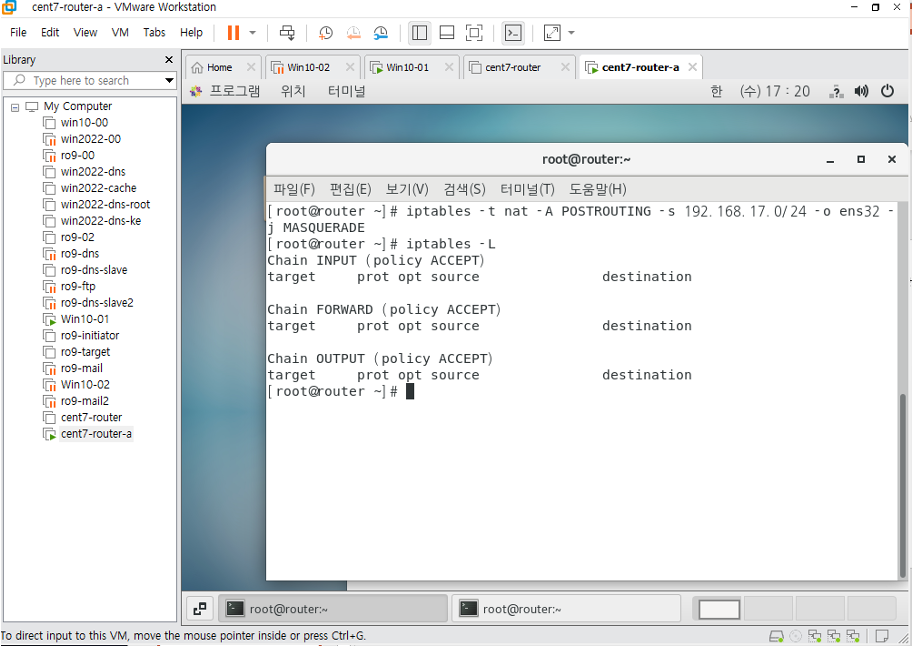

iptables 마스큐레이드

이거 하니까 잘 보내진다.

다음장

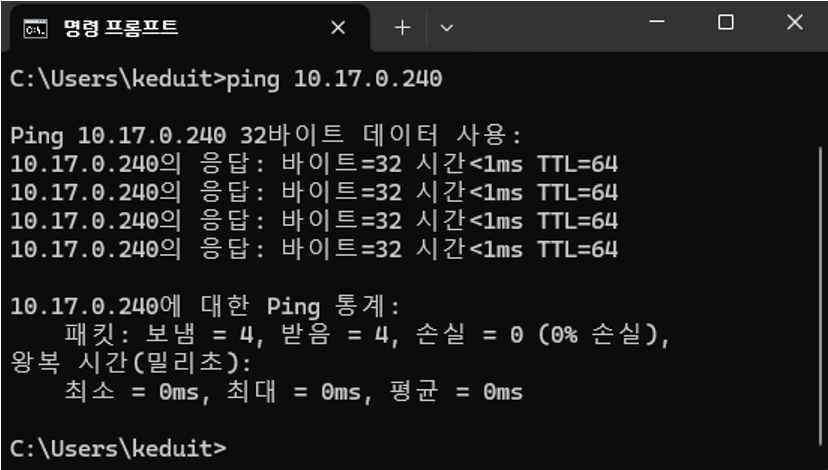

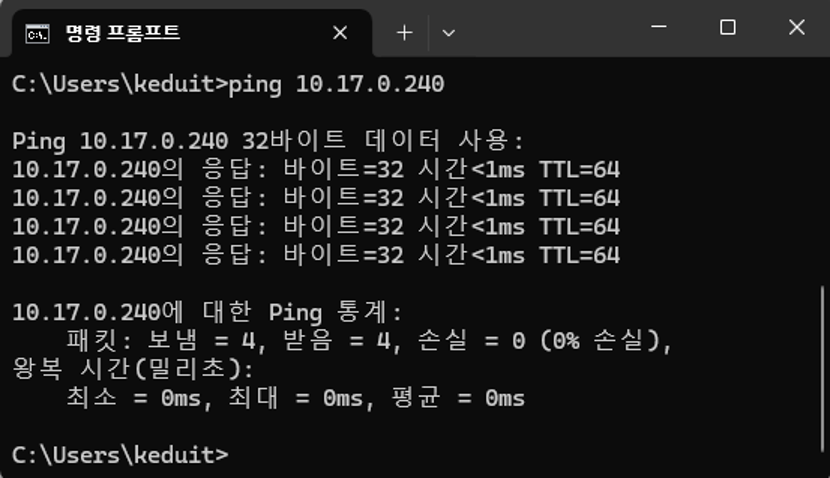

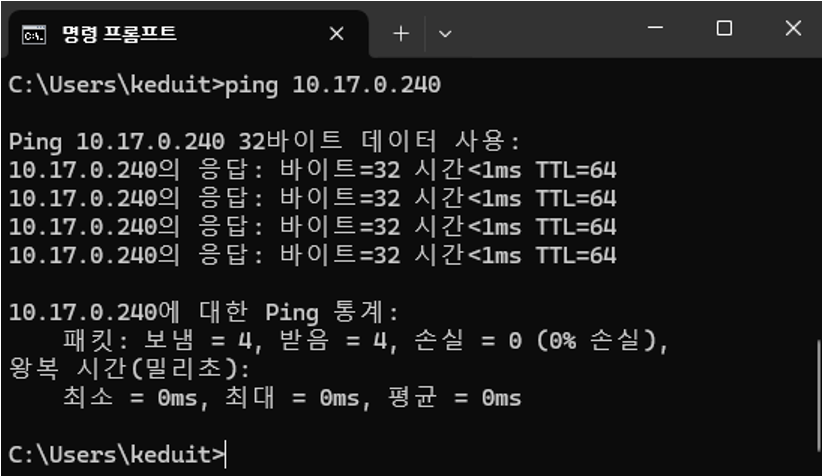

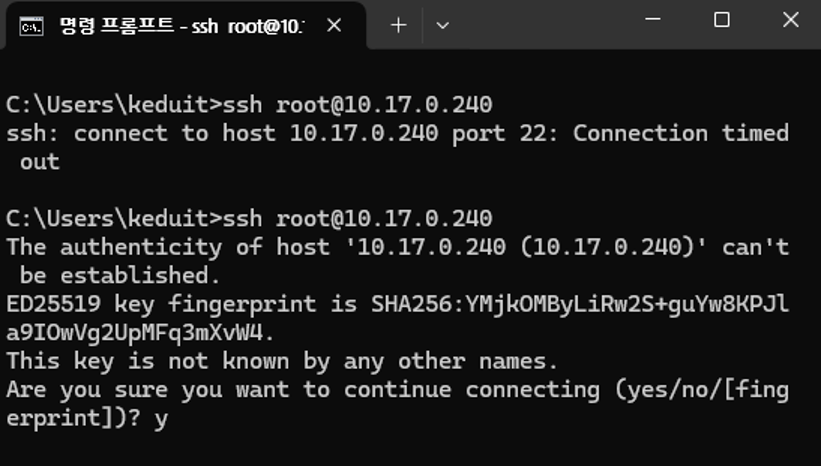

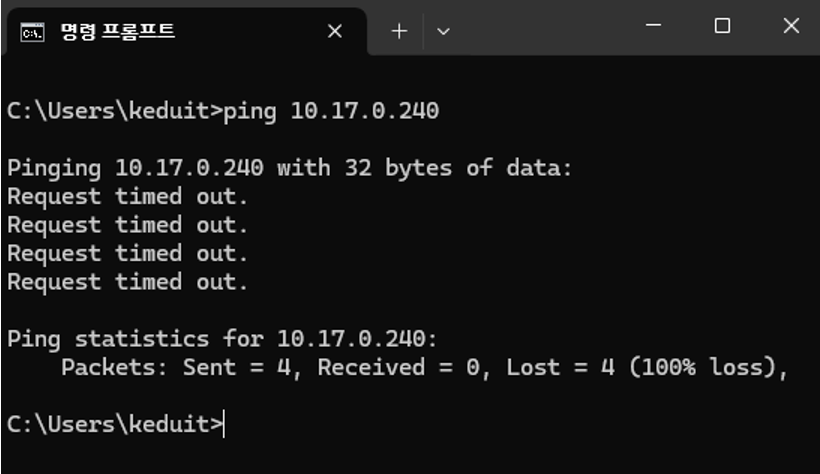

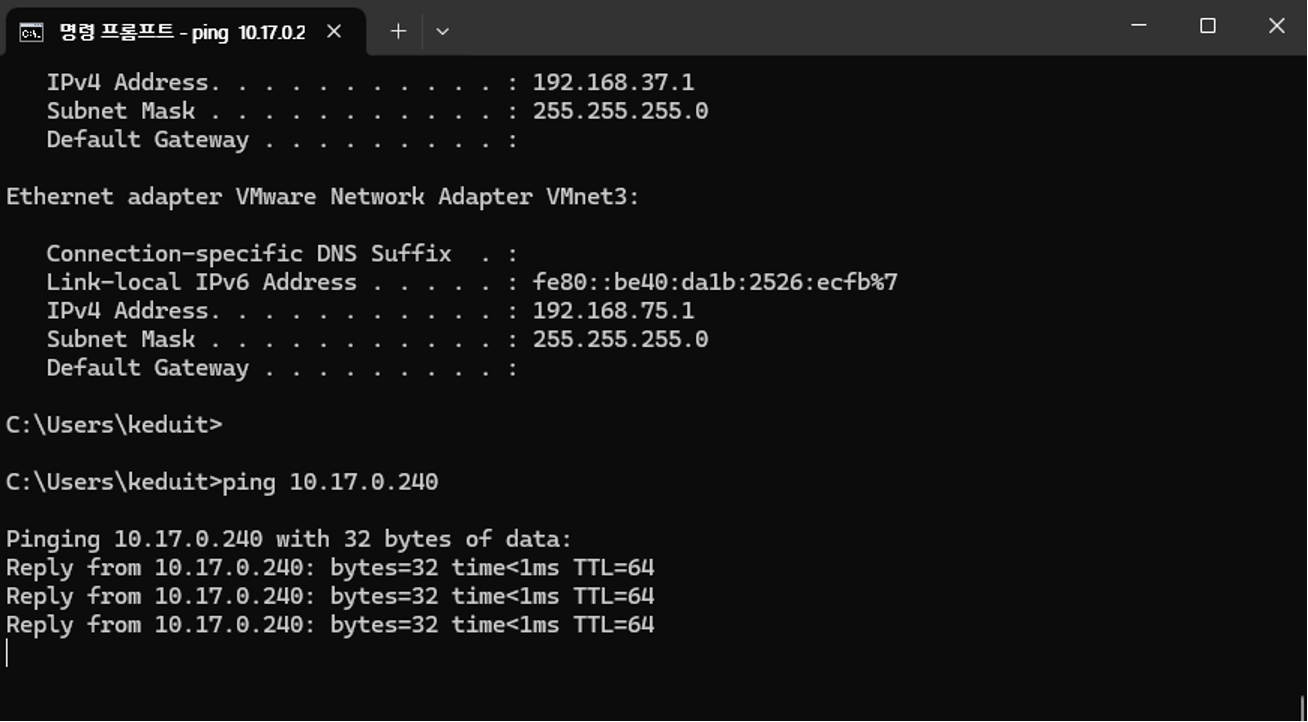

Host PC에서 240으로 보내지는지 확인

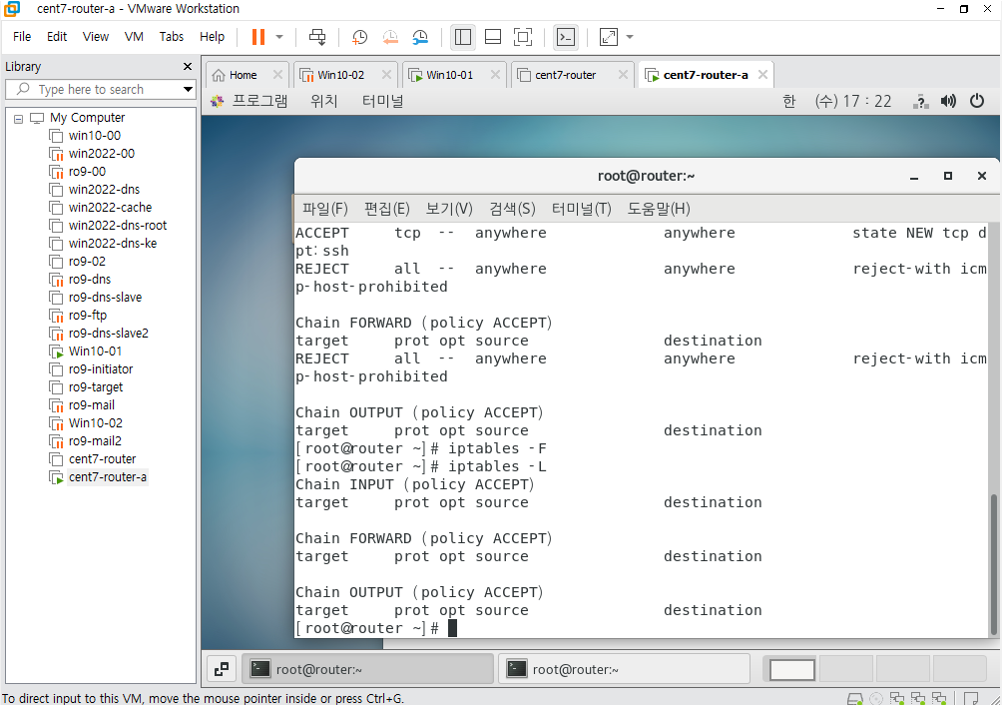

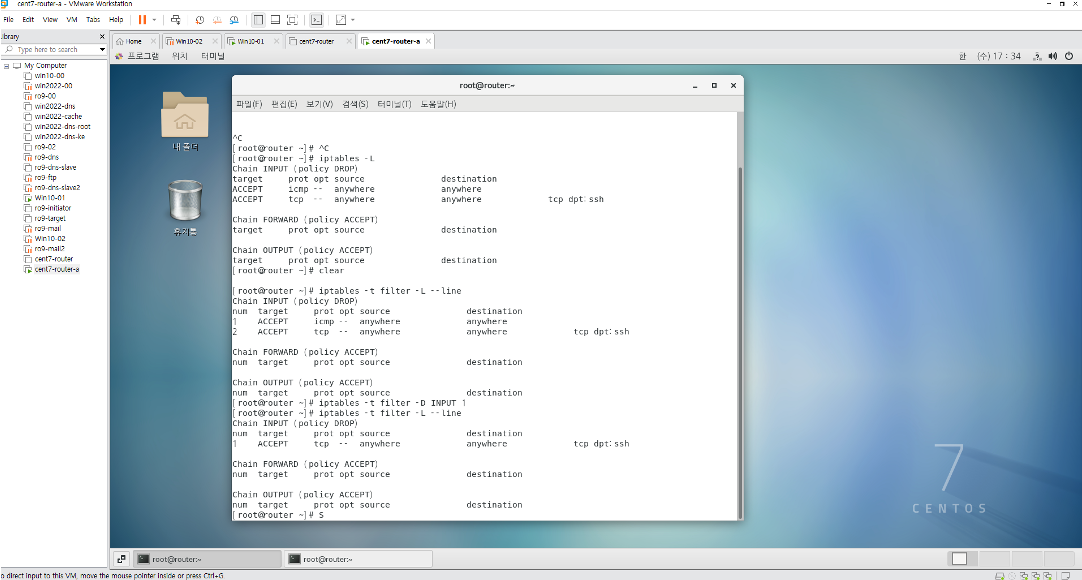

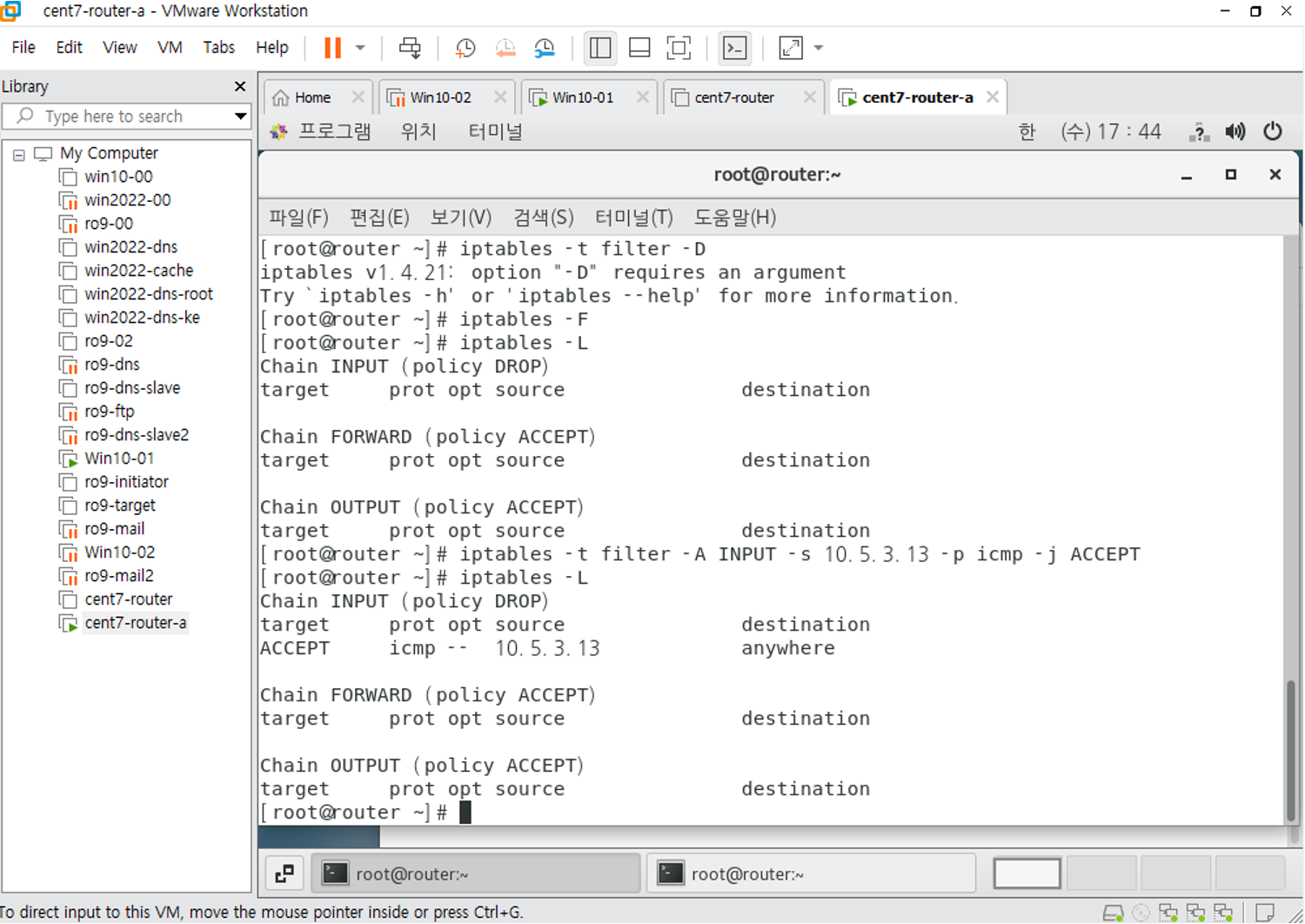

Flush 하고도

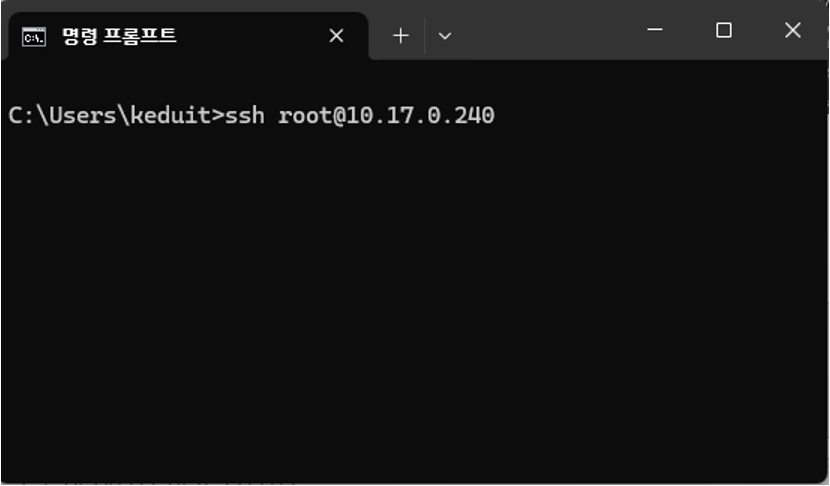

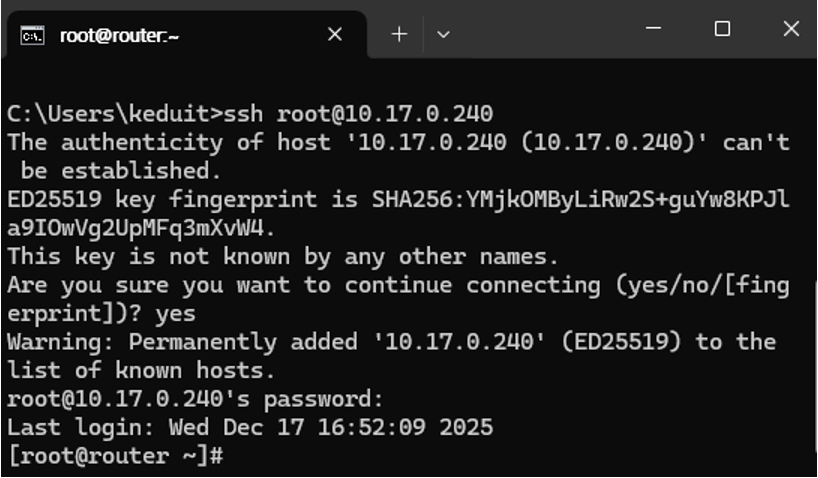

Host PC에서 ssh 다시 확인

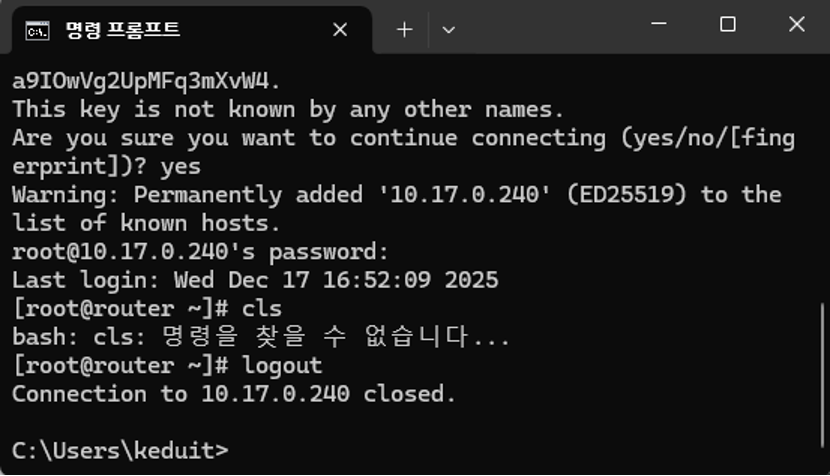

로그인 완료

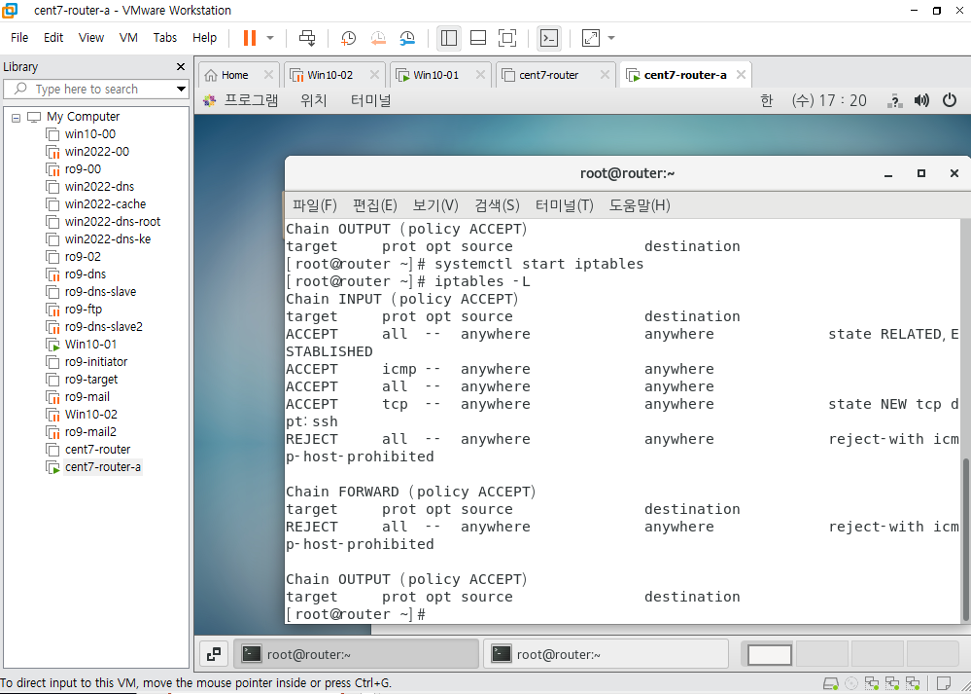

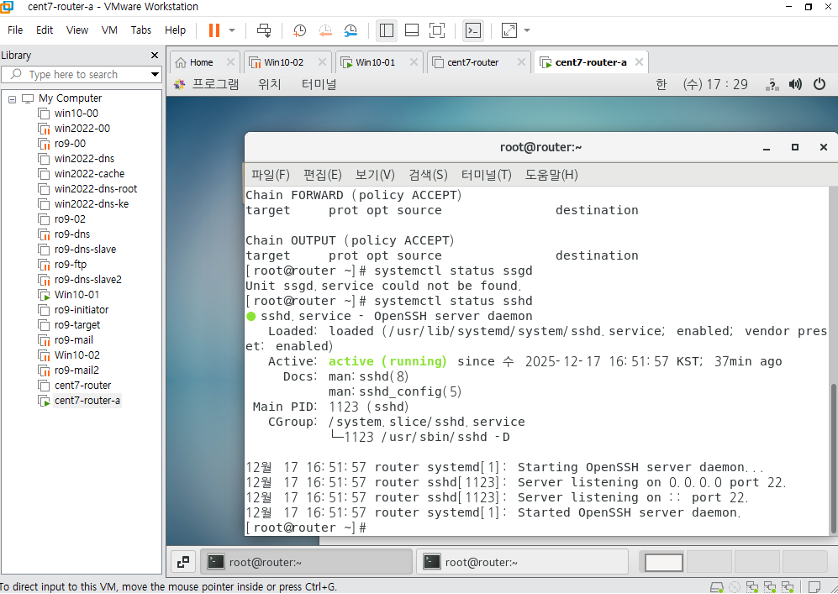

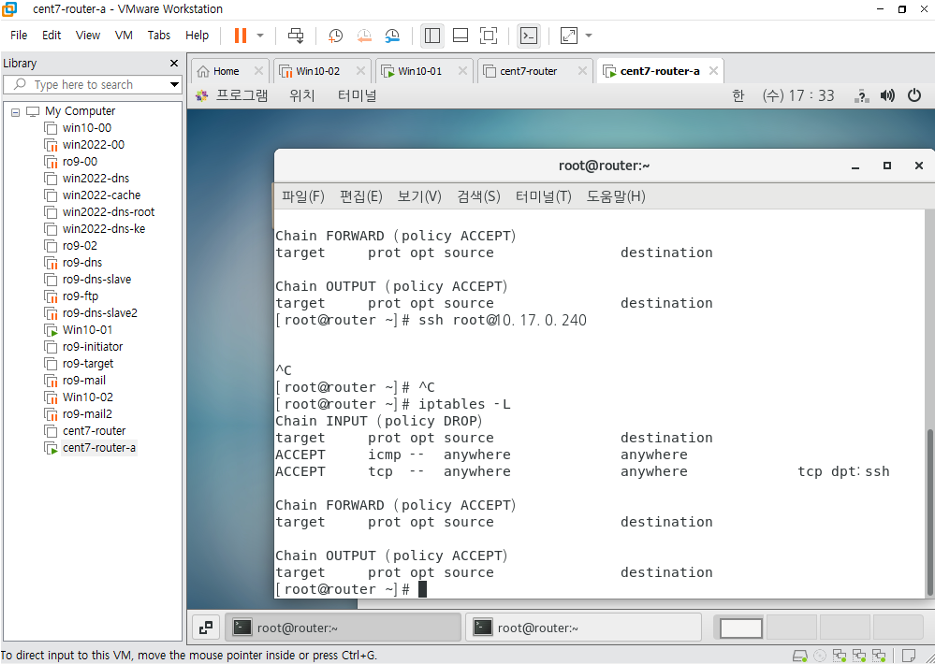

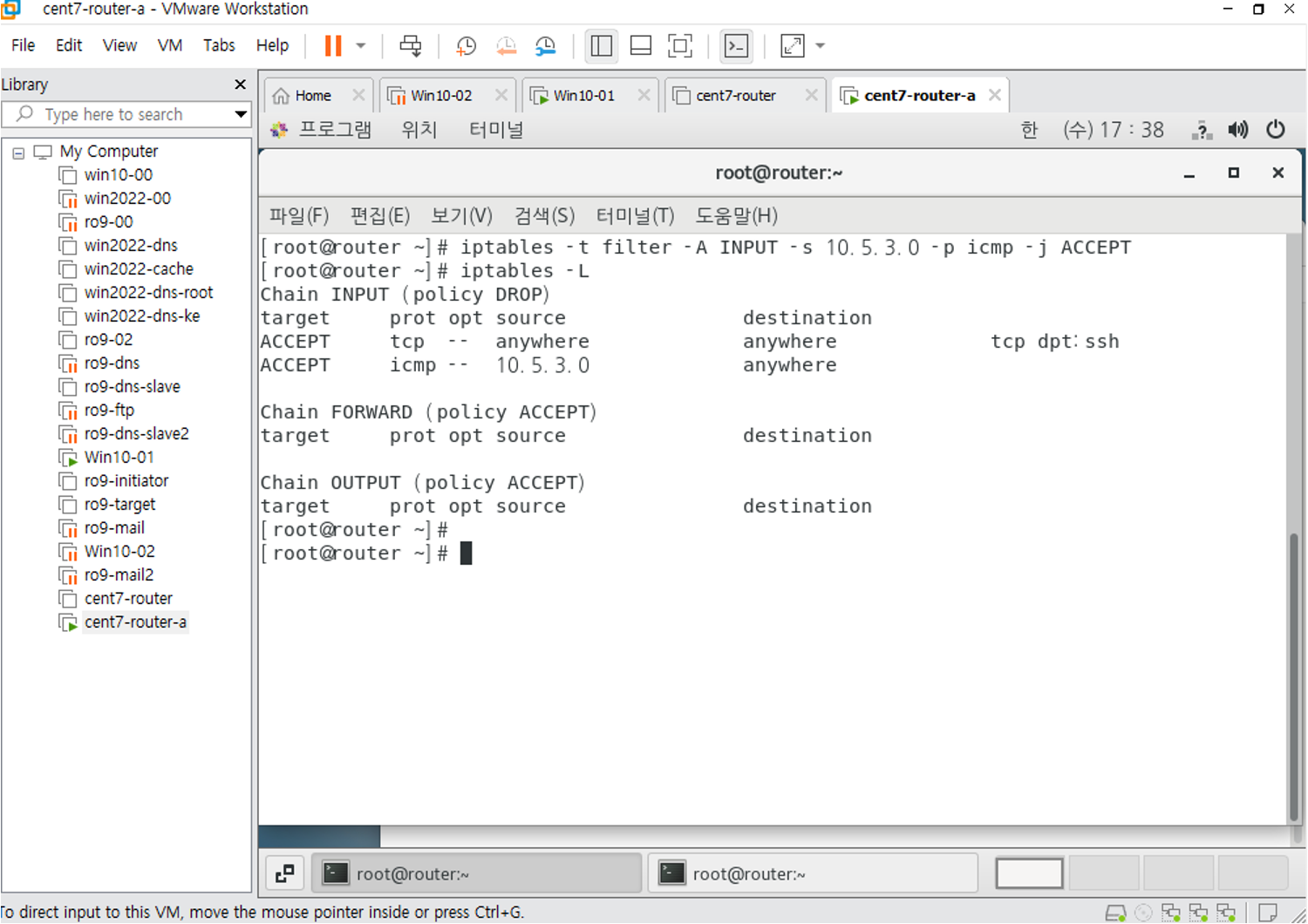

iptables다시 확인

13번으로 해야댐

호스트에서 하면 안가고

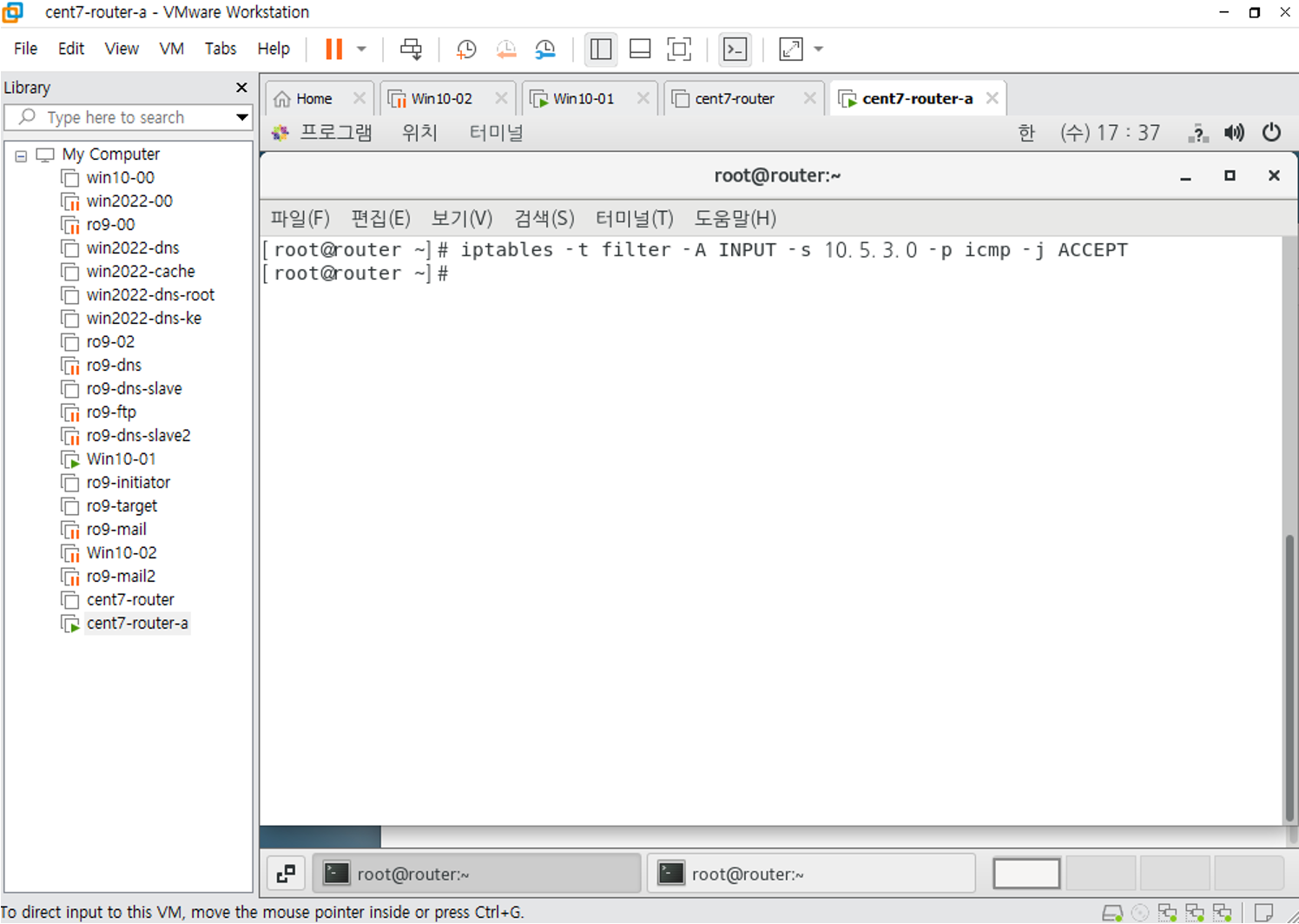

윈도우 클라이언트에서 하면 가고

iptables

Linux 기반 네트워크에서 Packet Filtering과 방화벽 역할을 할 때 사용하는 유틸

•net filter

•기존 방화벽

•redhat

•firewalld

•selinux(Rocky)

•ubuntu

•ufw

•Tables

•-t 선택

•filter

•설정한 정책에 일치하는 packet을 target으로 전달하여 action을 수행

•packet의 ACCEPT/DROP/REJECT

•ex.) source address ⇒ x.x.x.x라는 packet만 허용/거부

•nat

•정책에 일치하는 Packet의 주소를 변환한다

•static NAT(SNAT, DNAT), Dynamic NAT, NAT-PAT(MASQUERADE)

•mangle

•정책에 일치하는 Packet의 필드 값을 변경

•데이터 전송 경로, 후선

•ex.) TTL 64 ⇒ TTL 128

조회

•iptables -L (Filter Table : default)

•iptables -t filter -L

•iptables -t nat -L

•iptables -t mangle –L

•

•

•Chain

•iptables가 Packet을 control할 때 시점(위치)

•Bulit-in Chain

•INPUT, OUTPUT, FORWARD, PREROUTING, POSTROUTING

•사용자 정의 Chain

•생성 시 제어할 대상을 그룹화해서 생

•Policy

•Black List : 거부할 대상을 작성

•Policy ACCEPT

•White List : 허용할 대상을 작성

•Policy DROP

•

•

•Parameter

•특정 protocol, 출발지/목적지 주소, 인터페이스를 지정하는 부분

•-p : protocol

•tcp, udp, icmp

•--tcp-flags : SYN, ACK PSH, RST, URG, FIN

•--sport, --dport : port

•--type : icmp message type (0, 8, 11)

•-s / -d : IP address

•-i : Interface

•Target

•동작 방식에 대해 정의

•filer

•ACCEPT

•DROP

•REJECT

•NAT

•SNAT / DNAT

•MASQUERADE

•REDIRECT

•LOG

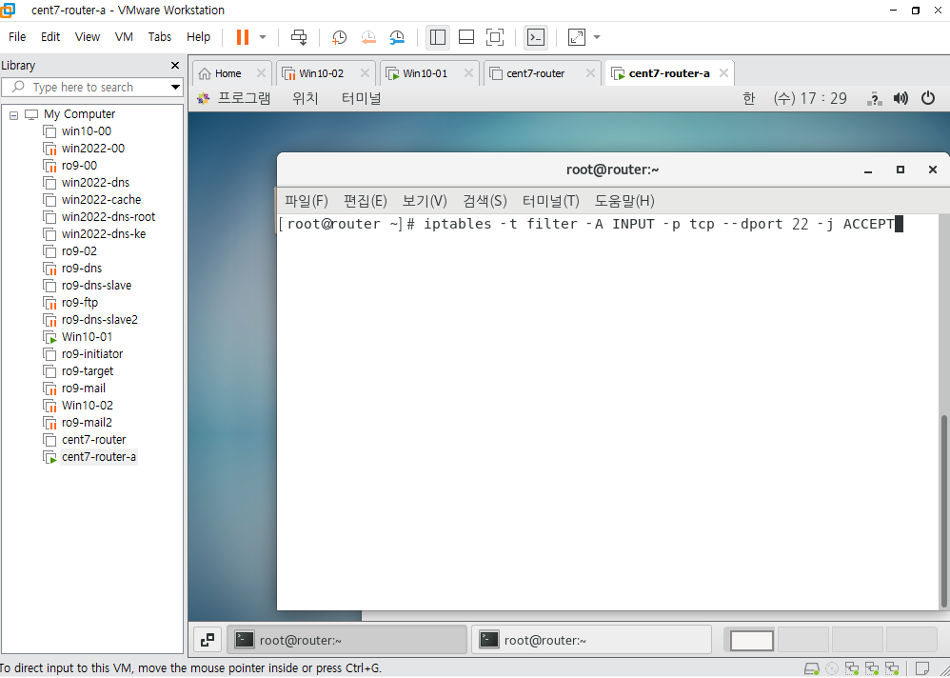

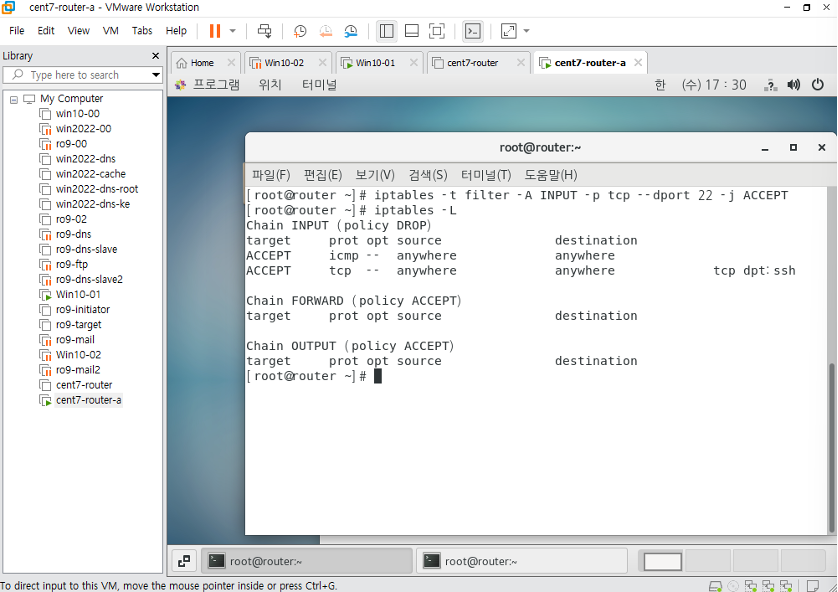

•실습

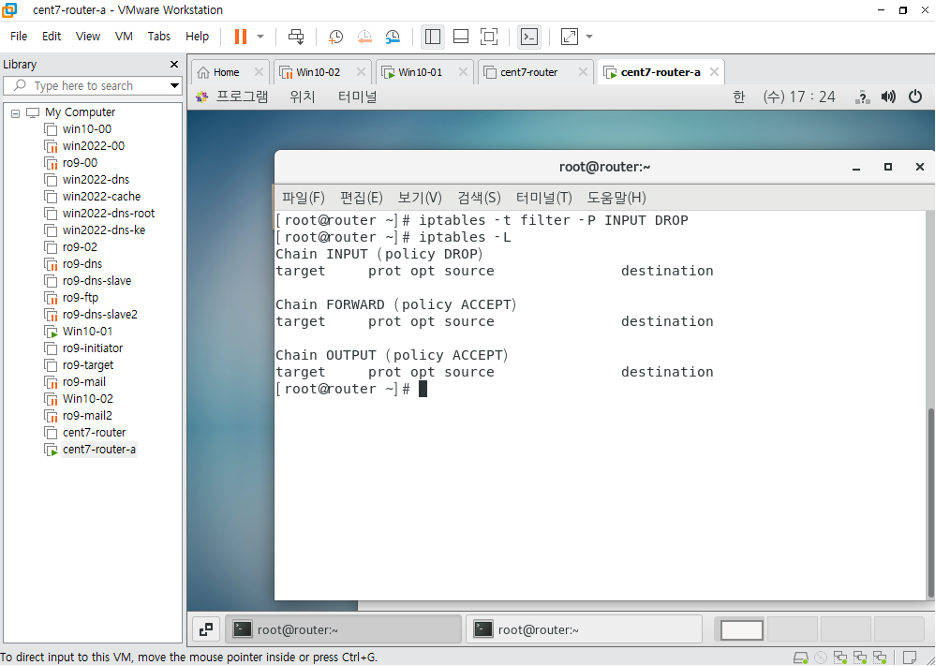

•INPUT 기본 정책 ACCEPT → DROP

•iptables -t filter -P INPUT DROP

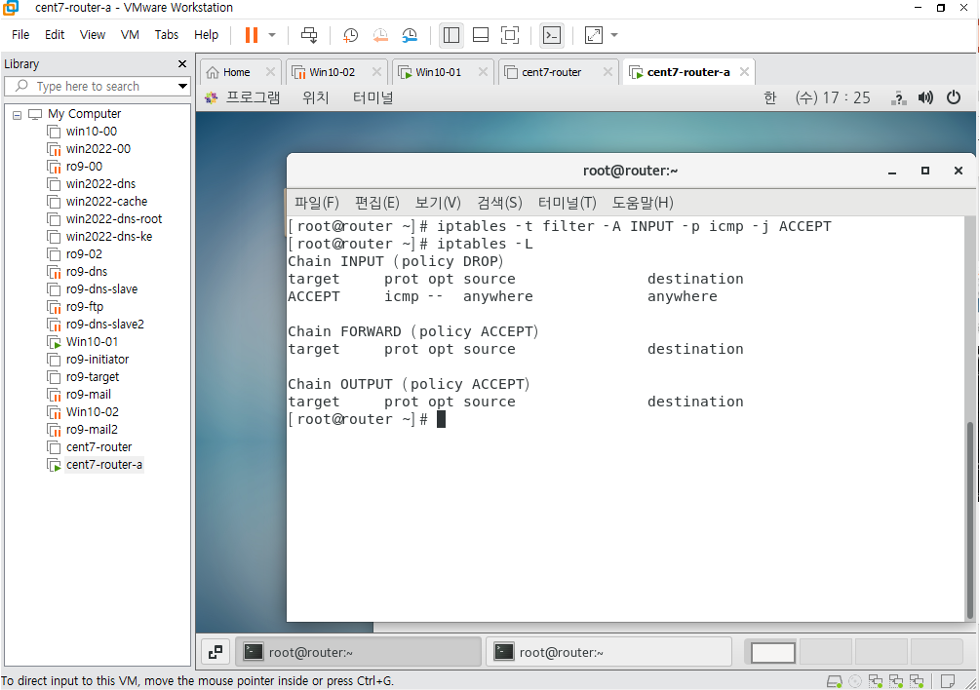

•ICMP 허용

•iptables -t filter -A INPUT -p icmp -j ACCEPT

•SSH 허용

•iptables -t filter -A INPUT -p tcp --dport 22 -j ACCEPT

•ICMP 정책 삭제

•iptables -t filter -L --line : icmp의 행 번호 확인

•iptables -t filter -D INPUT (행 번호)

•정책 전체 삭제

•iptables -t filter -F

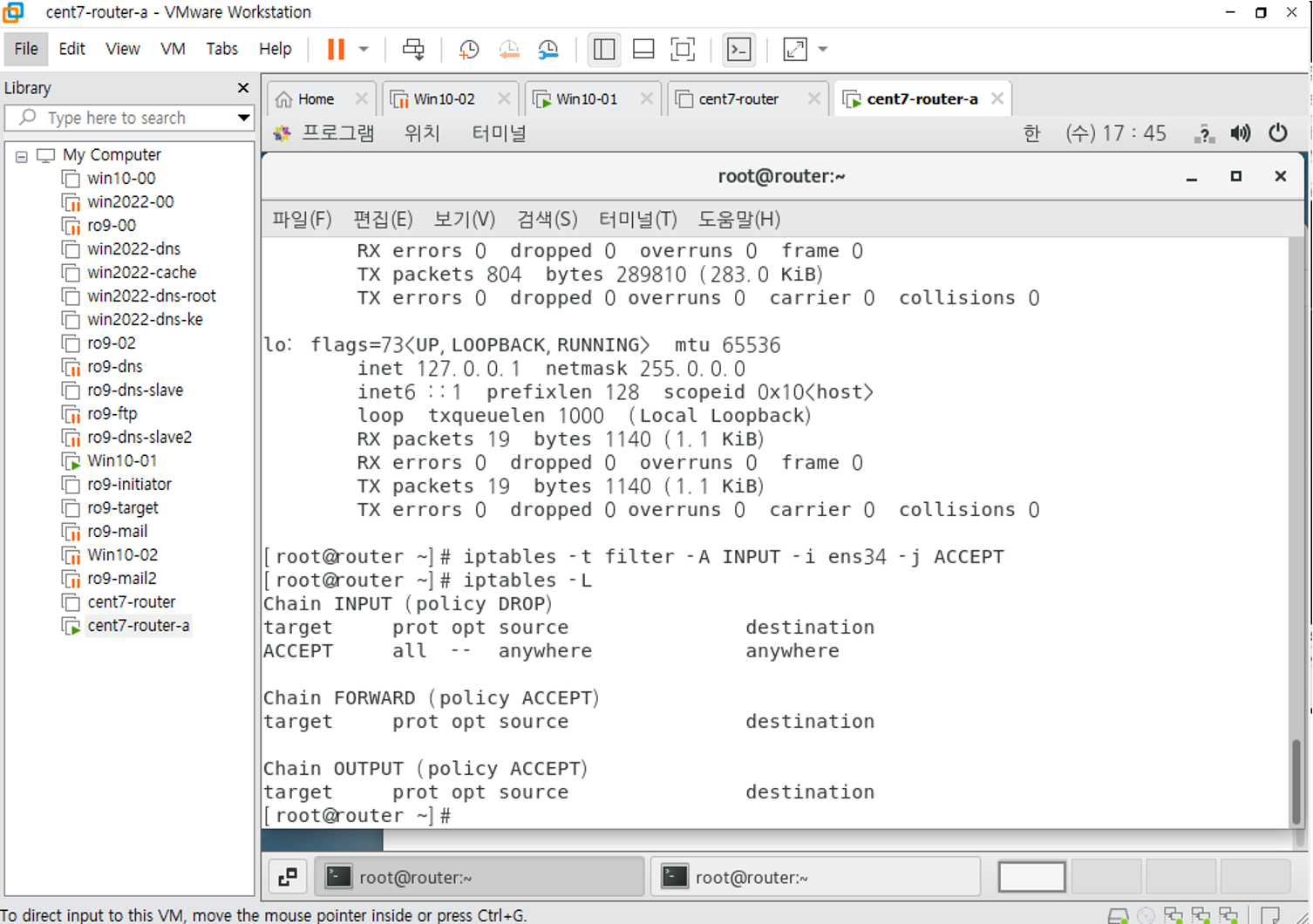

•Interface 기준 정책

•iptables -t filter -A INPUT -i (Interface 이름) -j DROP/ACCEPT