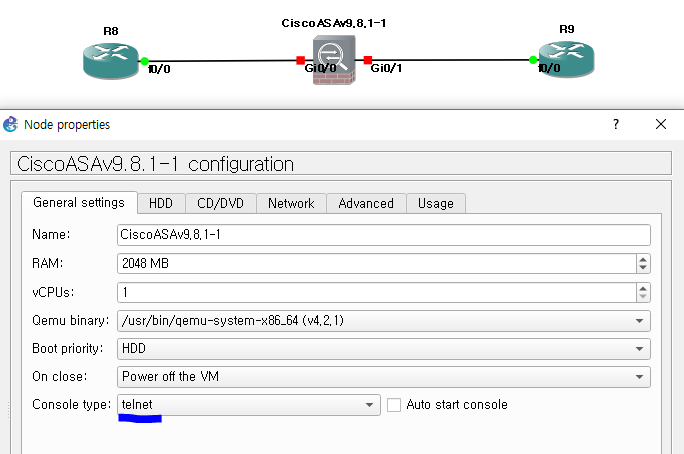

ASA telnet으로 접속하기

console type 변경

ASAv 참고 링크

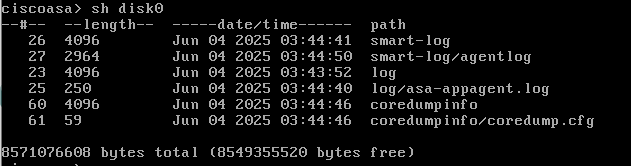

disk0 설정 확인

conf t

cd coredumpinfo

copy coredump.cfg disk0:/use_ttyS0

write- 대문자 S와 숫자 0

ASAv 전원 끈 후 console type을 telnet으로 변경

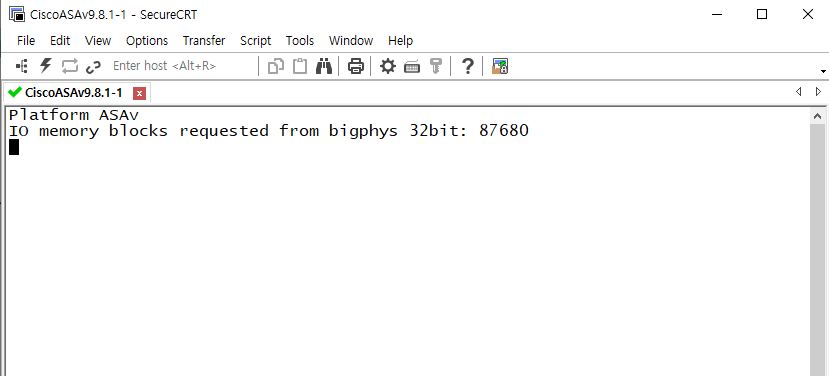

vnc로 접속된던 것과 달리 이제 telnet으로 접속되는 것을 확인할 수 있음

위와 같이 잘 작동하는 것을 확인할 수 있다

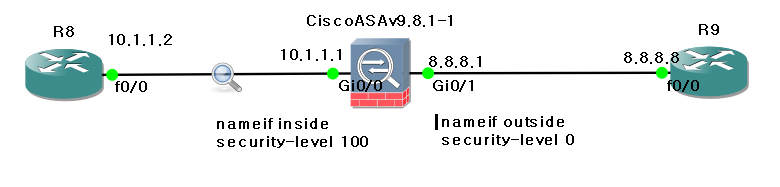

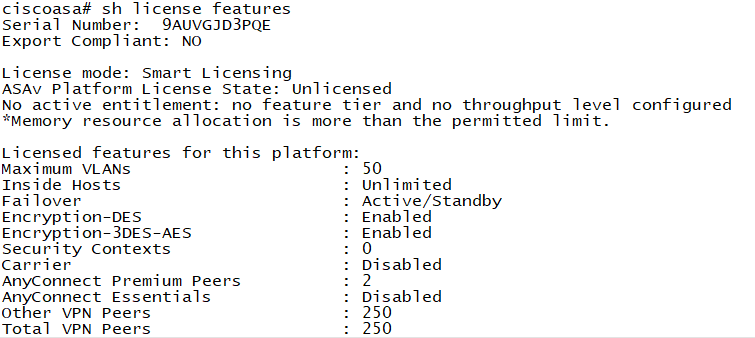

ASA 설정

ASA 기본 설정, 보안 레벨 설정

int g0/0

security-level 100

nameif insideint g0/1

security-level 0

nameif outside- 보안 레벨을 먼저 입력하고 inside, outside를 설정

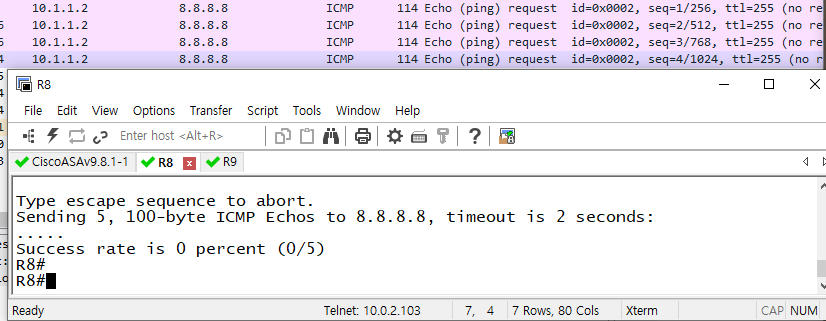

핑 테스트

ICMP가 허용되지 않은 상태여서 ping에 대한 요청 응답을 받을 수 없다

- ping 보내는건 되는데 그 응답을 받을 수 없음

- outside의 보안 레벨이 더 높거나 같을 시 ping이 안된다

ASA ICMP 허용 방법 1

conf t

policy-map global_policy

class inspection_default

inspect icmp-

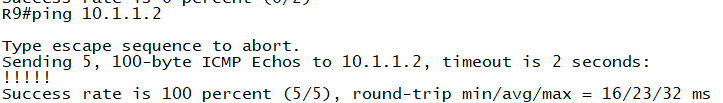

내부에서 보낸 핑 요청에 대한 응답이 자동 허용됨

-

불필요한 ICMP 트래픽(외부 핑 요청)은 차단

-

Stateful 방화벽: 세션 상태 기억, 합법적인 응답 허용

-

Stateless 방화벽: 세션 상태 기억 안함, 사전 정의된 룰만으로 필터링

ASA ICMP 허용 방법 2

방법 1 간략화

conf t

fixup protocol icmpASA ICMP 허용 방법 3 (ACL 설정)

conf t

access-list ICMP extended permit icmp any any

access-group ICMP in interface outside외부의 ping 요청에 응답 가능하다

ASA NAT 설정

conf t

object network inout

subnet 0.0.0.0 0.0.0.0

//any와 의미가 같다, subnet 0 0 으로 줄여서 작성할 수 있다

//range 10.1.10.0 10.1.10.255 이렇게 범위를 지정하여 작성할 수 있다

//host 10.1.10.1 //static NAT

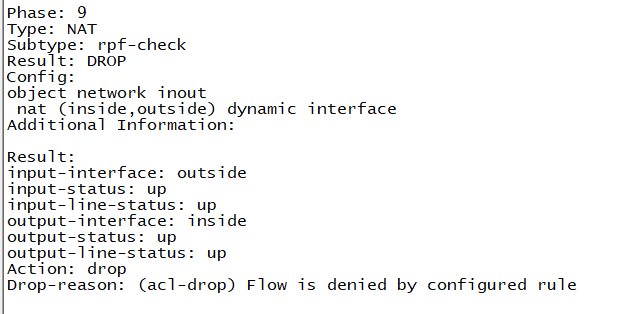

nat (inside,outside) dynamic interface //Dynamic PAT정책 조회 명령어

sh run policy-map

sh run policy-map | in icmp

sh run | in icmppacket-tracer input outside icmp 8.8.8.8 8 0 10.1.1.2특정 패킷이 방화벽을 통과할 수 있는지 시뮬레이션하여 트래픽 흐름을 디버깅

위와 같이 막혀있는 부분을 확인할 수 있다