가상화란?

가상화(假像化, virtualization)는 컴퓨터에서 컴퓨터 리소스의 추상화를 일컫는 광범위한 용어이다. "물리적인 컴퓨터 리소스의 특징을 다른 시스템, 응용 프로그램, 최종 사용자들이 리소스와 상호 작용하는 방식으로부터 감추는 기술"로 정의할 수 있다.

가상화의 종류

서버 가상화

OS-Level 가상화

데스크톱 가상화

애플리케이션 가상화

네트워크 가상화

가상화 방법

HyperVisor란?

하이퍼바이저(영어: hypervisor)는 호스트 컴퓨터에서 다수의 운영 체제(operating system)를 동시에 실행하기 위한 논리적 플랫폼(platform)을 말한다. 가상화 머신 모니터 또는 가상화 머신 매니저(: virtual machine monitor 또는 virtual machine manager, 줄여서 VMM)라고도 부른다.

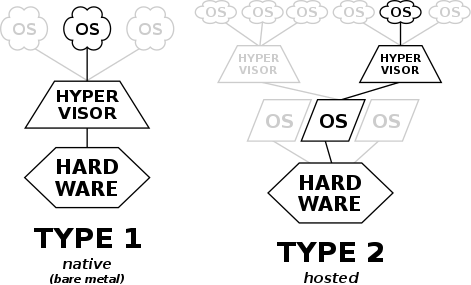

HyperVisor의 종류

-

Type 1(Native)

Native 또는 Baremetal HyperVisor라고도 불리며, Host의 Hardware에서 직접 HyperVisor가 구동되어 게스트 운영체제를 관리한다. 대표적인 Type 1 HyperVisor의 종류로는 KVM, VMWare ESXi, Windows Hyper-V가 대표적이다.

-

Type 2(hosted)

hosted HyperVisor라고 불리며, 기존의 Host Machine의 운영체제에서 소프트웨어 Layer 또는 어플리케이션으로써, 구동된다. Host OS는 Guest OS를 추상화하는 방식으로 작동하며, VM 리소스는 호스트 OS에 따라 예약된 후 하드웨어에 대해 실행된다. 대표적인 Type 2 HyperVisor의 종류로는 VMWare Workstation, Oracle VirtualBox, qemu가 대표적이다.

가상화 방식

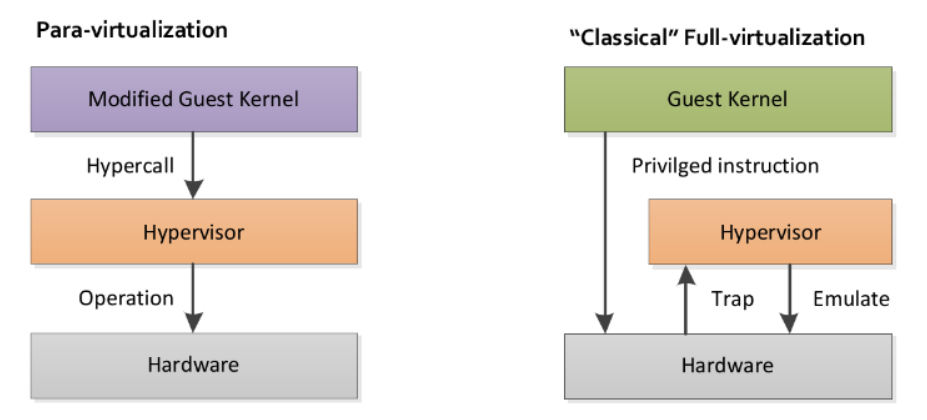

전 가상화(Full Virtualization)

호스트 CPU의 가상화 기술을 이용하여, 하드웨어를 완전히 가상화하는 기술

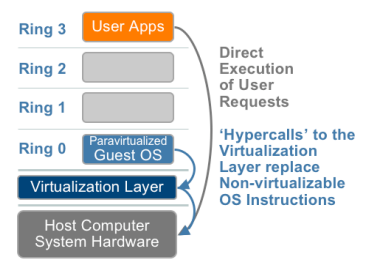

반 가상화(Para Virtualization)

전 가상화에서의 단점(가상화 오버헤드)을 보완하고자 등장하였으며, HyperCall을 이용하여, Host의 하드웨어에 접근하는 기술

CPU 가상화 기술의 발전 과정

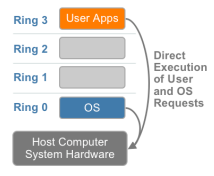

x86 Architecture 하드웨어 가상화의 시작

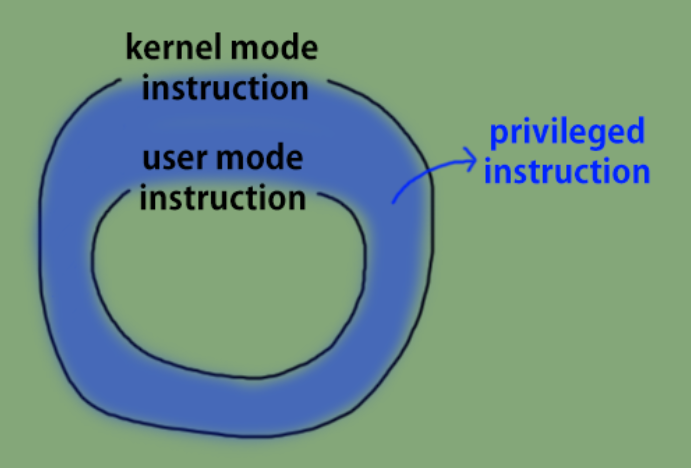

초기 x86 아키텍처를 가진 운영체제는 물리적으로 존재하는 하드웨어에 직접 접근할 수 있도록 설계되었다. 아래 그림과 같이 가상화를 하지 않았을 경우의 Protection Ring 구조에서는 OS는 커널과 같은 Level인 Ring 0, 사용자의 어플리케이션들은 Ring 3에 존재하여, 직접적으로 호스트의 하드웨어를 접근할 수 있었다.

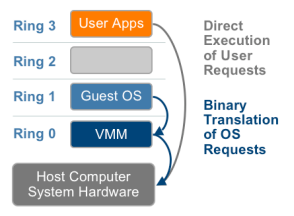

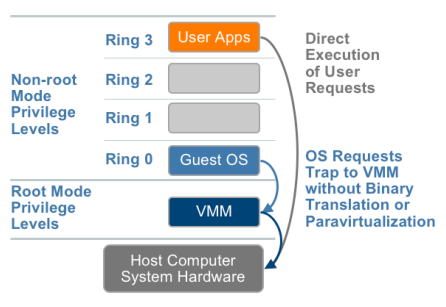

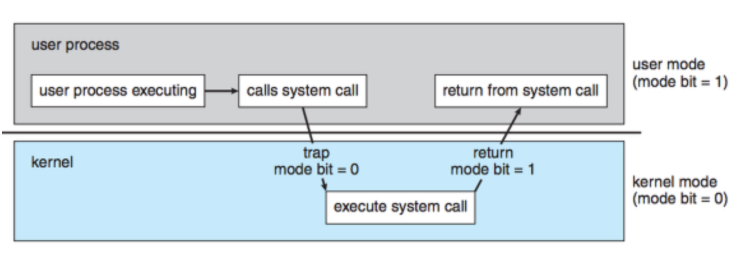

전 가상화 - Trap & Emulate

초기, 전 가상화를 하게 되면, root모드와 non-root모드가 생겨(DualMode-Operation) Guest OS는 Ring 3(non-root모드)에 배치되게 되는데, 이러한 구조에서 만약 Guest OS가 Privileged Instruction을 처리해야 되는 상황이 온다면, HyperVisor는 Trap & Emulate 방식으로 처리를 하였다.

Trap & Emulate는 호환성을 확실하게 보장할 수 있지만, Trap이라는 이벤트 발생으로 인하여, Guest OS의 실행이 중단되는 그 자체만으로 System Overhead가 크다. 따라서, Trap & Emulate 방식만으로 하이퍼바이저를 구현하는 것은 어렵다고 한다.

※ Trap이 발생한다는 것은 시스템 입장에서는 무조건 Interrupt가 발생하는 사항임

전 가상화 - Binary Translation

위와 같은 문제점으로 인하여, VMware에서는 1998년도에 Binary Translation 이라는 기술을 개발하였고, 이를 발표하였다.

반 가상화 - Para-Virtualization

전 가상화와 반 가상화의 차이점

전 가상화와 반 가상화의 가장 큰 차이점은 Privileged Instruction을 어디로 보내냐, 커널코드의 수정 여부 이다.

하드웨어 기반 가상화

용어 설명

Dual-Mode Operation

Privileged Instruction

참고자료

https://ko.wikipedia.org/wiki/가상화

https://mangkyu.tistory.com/87

https://velog.io/@skynet/가상화-입문-에뮬레이션-가상머신-컨테이너

https://www.educative.io/answers/what-is-virtualization-and-describe-its-overhead

https://ko.wikipedia.org/wiki/하이퍼바이저