[Juice Shop] 04. Login Admin

Juice Shop에는 로그인 창이 있습니다. 여기서 SQL Injection을 시도해 볼 수 있을 것 같습니다.이메일 창에 ' or 1=1 -- 이라는 가장 간단한 SQLI 구문을 넣어보겠습니다.로그인을 하니 admin 계정으로 로그인이 되고 Login Admin 문

[Juice Shop] 03. Error Handling

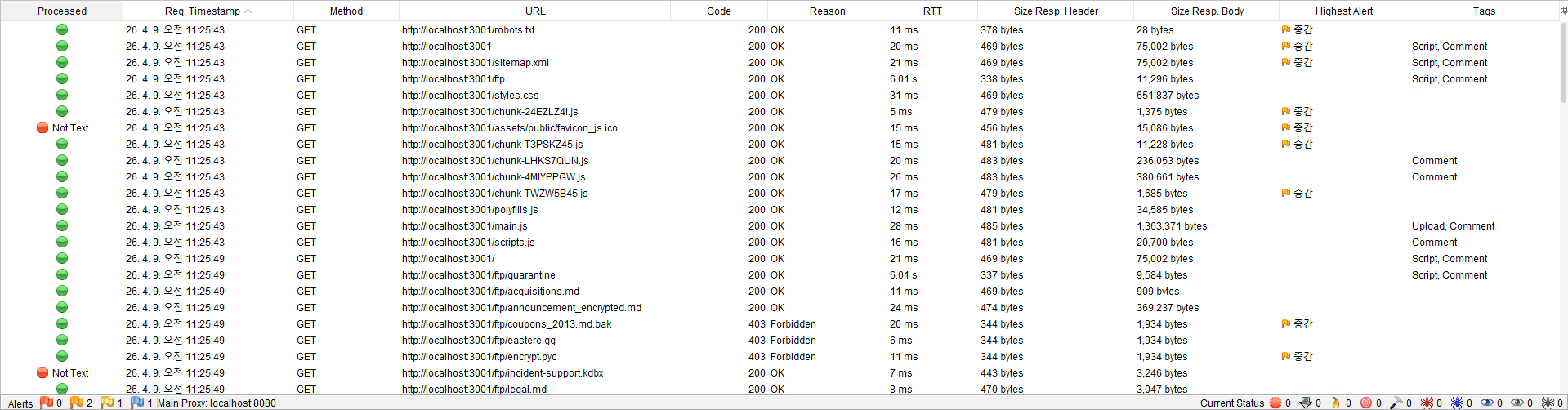

이 문제도 zap spider가 크롤링하면서 해결한 문제입니다. 문제 설명에는 우아하게 처리되지 않은 에러를 발생시켜라 라고 적혀있습니다. 즉, 에러 핸들러에 등록되지 않은 에러를 발생시키는게 문제의 풀이 방법인 것 같습니다.어디서 에러를 일으켰는지 확인하기 위해 새

[Juice Shop] 02. Score Board

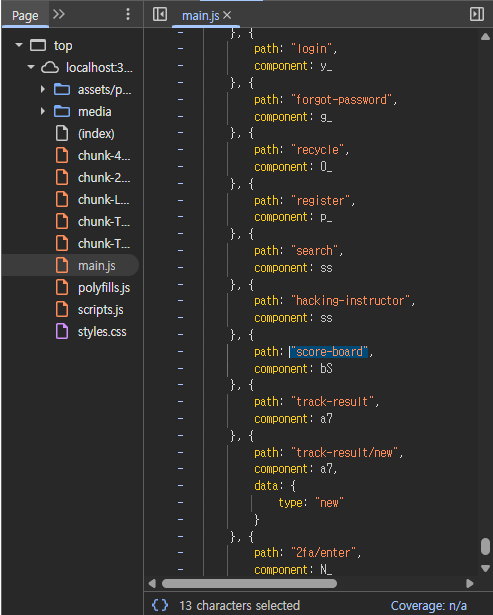

이전에 zap spider로 크롤링을 하다 우연히 Confidential Document 문제를 해결했는데 문제 해결 알림의 Jump to related coding challenge 버튼으로 score board를 찾았습니다. 주소가 localhost:3000/#/

[Juice Shop] 01. Confidential Document

OWASP Juice Shop은 국제 웹 보안 표준 기구인 OWASP에서 모의해킹 및 보안 교육을 목적으로 의도적으로 취약하게 만든 웹 애플리케이션입니다.단순히 취약한 페이지들의 모음이 아니라, Node.js, Express, Angular 등 현대적인 웹 기술 스택을

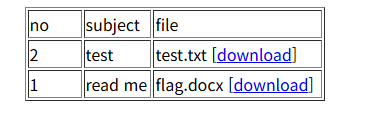

[webhacking.kr] old-42

test.txt 파일과 flag.docx 파일의 다운로드 링크가 있는 페이지가 나옵니다. flag.docx의 다운로드 링크를 누르면 Access Denied라는 alert가 나오고 test.txt는 다운로드가 됩니다.코드를 확인해 보겠습니다.test 부분 downloa

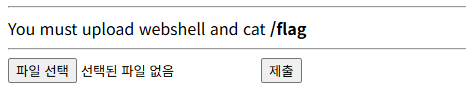

[webhacking.kr] old-43

webshell을 업로드해서 플래그를 찾는 문제인 것 같습니다.칼리 리눅스에 여러 종류의 웹쉘이 기본적으로 포함되어 있습니다. php 디렉터리에 있는 웹쉘만 간단히 설명드리겠습니다.저는 가장 단순한 simple-backdoor.php를 사용해 보겠습니다. 업로드를 하니

버그바운티 및 모의해킹을 위한 정보 수집 파이프라인

KISA 아카데미에서 진행하는 버그헌팅 실습 훈련 중급 과정 강의를 듣던 중 여러가지 타겟 정보 수집 방법이 나와서 실제로 버그바운티를 진행할 때 도움이 조금이라도 되도록 정리해 보았습니다.성공적인 모의해킹과 버그바운티의 성패는 '얼마나 고도화된 해킹 기술을 아느냐'가

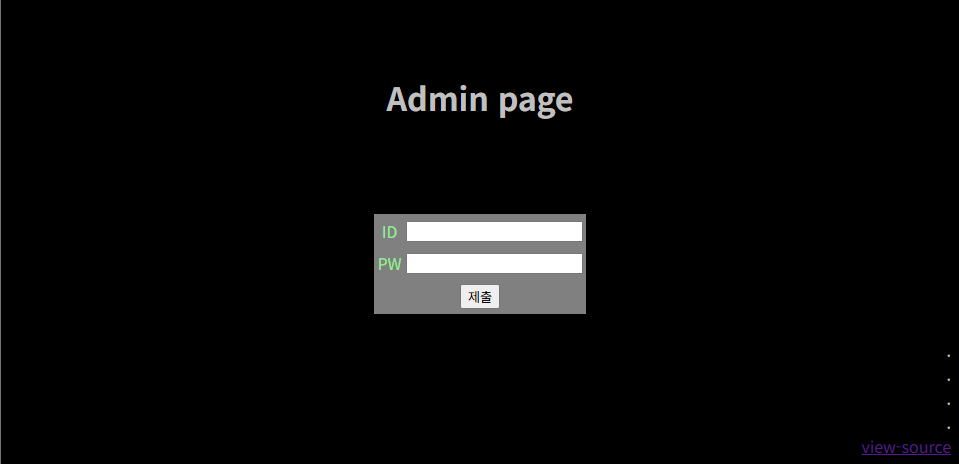

[webhacking.kr] old-51

문제에 접속하면 Admin page와 로그인 창이 나옵니다. 아무 계정으로 로그인을 해보면 Wrong이 출력됩니다. 우하단에 view_source가 있으니 코드를 한 번 보겠습니다.입력 폼을 통해 POST로 id와 pw를 받습니다. id는 addslashes라는 함수를

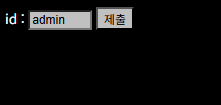

[webhacking.kr] old-19

접속하면 id 제출 창이 나옵니다. 기본 값이 admin인 걸 봐선 admin으로 로그인하는 것이 문제의 목표인 것 같습니다. 그냥 제출을 눌러보면 당연히 you are not admin이라는 문장이 나옵니다.그럼 guest로 로그인을 한 번 해보겠습니다. hello

[webhacking.kr] old-10

접속하니 달리기 트랙? 같은 화면이 나옵니다. 오른쪽 끝에 Goal이 있고 왼쪽 O에 마우스를 올리면 yOu 라는 글자로 바뀝니다. 클릭을 하면 앞으로 조금씩 가긴 하는데 정확한 동작을 확인하기 위해 코드를 확인해 보겠습니다.동작을 간단히 보면 hackme를 한 번 클

[webhacking.kr] old-41

old-41번입니다. 문제에 접속하니 파일 업로드 폼이 보이는 걸 봐서 파일 업로드에 관한 취약점이 있을 것 같습니다. 문제 코드입니다. 가장 중요하게 봐야 할 부분은 error_reporting(E_ALL); ini_set("display_errors", 1); 입니

[webhacking.kr] old-12

문제에 접속하니 javascript challenge 라는 문장 하나만 나와있습니다. javascript challenge라 하니 js 코드를 확인해 보면 ゚ω゚ノ= /`m´)ノ ~┻━┻ //\*´∇`\*/ \['\_']; o=(゚ー゚) 처럼 되게 귀여운(?) 이모

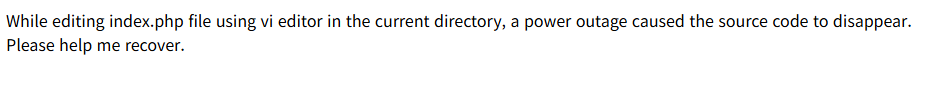

[webhacking.kr] old-36

접속하면 index.php 파일을 vi 에디터로 편집하던 도중 전원이 꺼져서 소스 코드가 사라졌다는 얘기를 하고 있습니다. 파일을 복구하는 것이 이 문제의 목적인거 같습니다.vi 에디터를 사용하고 있었다는 내용이 가장 중요한 힌트입니다. vi 에디터에서는 비정상적으로

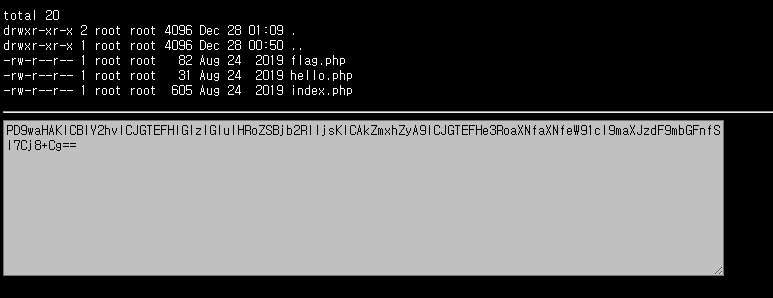

[webhacking.kr] old-25

접속하면 어딘가 익숙한 화면이 반겨줍니다. 리눅스에서 ls -al을 실행한 결과랑 동일한 창인거 같습니다. 파일을 보면 flag.php, hello.php, index.php 라는 파일이 존재합니다. url이 http://webhacking.kr:10001/?file

LFI 취약점 알아보기

1. LFI 취약점이란 LFI(Local File Inclusion) 취약점은 웹 애플리케이션이 사용자 입력값을 제대로 검증하지 않아, 공격자가 서버 내부의 민감한 파일을 읽어오거나 임의의 코드를 실행할 수 있게 되는 웹 보안 취약점입니다. 2. 동작 원리 기본 동

php wrapper 알아보기

webhacking.kr에서 문제를 풀다 php wrapper와 LFI를 이용하여 푸는 문제(old-25)가 있어서 개념을 한 번 정리해 보려고 합니다.php에서 래퍼(Wrapper)란, 다양한 종류의 데이터 소스(파일, 압축 파일, 웹 주소 등)를 다룰 때 일관된 방

[webhacking.kr] old-38

문제에 접속하면 LOG INJECTION 이라는 제목과 제출 폼이 하나 있습니다. 이렇게 봐서는 잘 모르겠으니 코드를 확인해 보겠습니다.html 코드를 확인해 보면 admin.php로 이동할 수 있는 admin page라는 하이퍼링크가 주석 처리 되어있는 걸 확인할 수

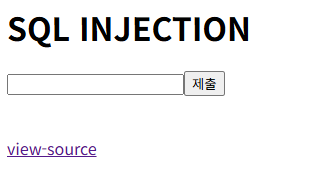

[webhacking.kr] old-27

문제에 접속하면 SQLI 문제라는 걸 알려주고 있습니다. 제출 탭에 sqli 쿼리문을 작성해서 넣으면 되는 문제 같습니다. 어떤 구문을 넣어야 하는지 확인하기 위해 view-source 탭으로 이동해 보겠습니다.조건은 rid 값을 admin으로 설정하는 것입니다. pr

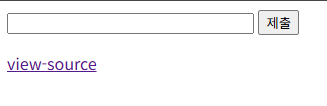

[webhacking.kr] old-39

문제에 접속하면 위와 같이 제출 창과 view-source 링크가 있습니다. 코드를 먼저 확인해 보겠습니다.최종 목표는 $result\[0]의 값을 1로 만드는 것입니다. select 1구문이 존재하므로 쿼리문 조건에 맞는 데이터가 존재할 경우 1을 반환합니다. 따라서

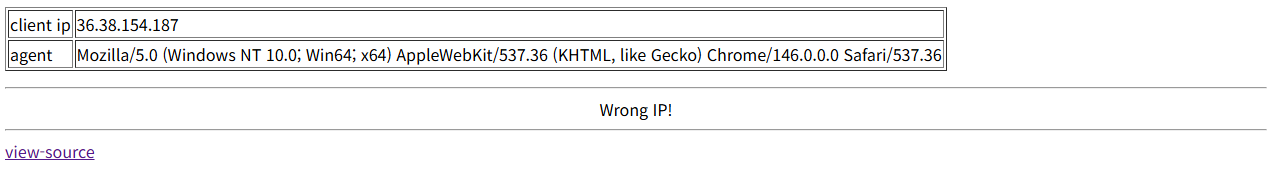

[webhacking.kr] old-24

접속하면 사진과 같이 client ip와 agent가 나오고, 아래에는 Wrong IP!라는 문구가 나옵니다.view source 링크가 있으므로 코드를 확인해 보겠습니다.cookie와 server에서 extract 함수를 통해 변수를 생성합니다.서버에서 REMOTE_