네트위크 디자인

네트워크는 저으이 그대로 호스트와 호스트 간 통신을 위해 연결된 망이다. 호스트와 호스트를 네트워크 케이블로 직접 연결한 것도 하나의 네트워크가 되고 하나의 스위치에 호스트를 각각 연결한 것도 하나의 네트워크 된다.

결국 호스트와 호스트 간 통신이 가능하도록 해주는 기반이 된는 인프라가 네트워크이다.

2계층/3계층 네트워크

2계층 네트워크

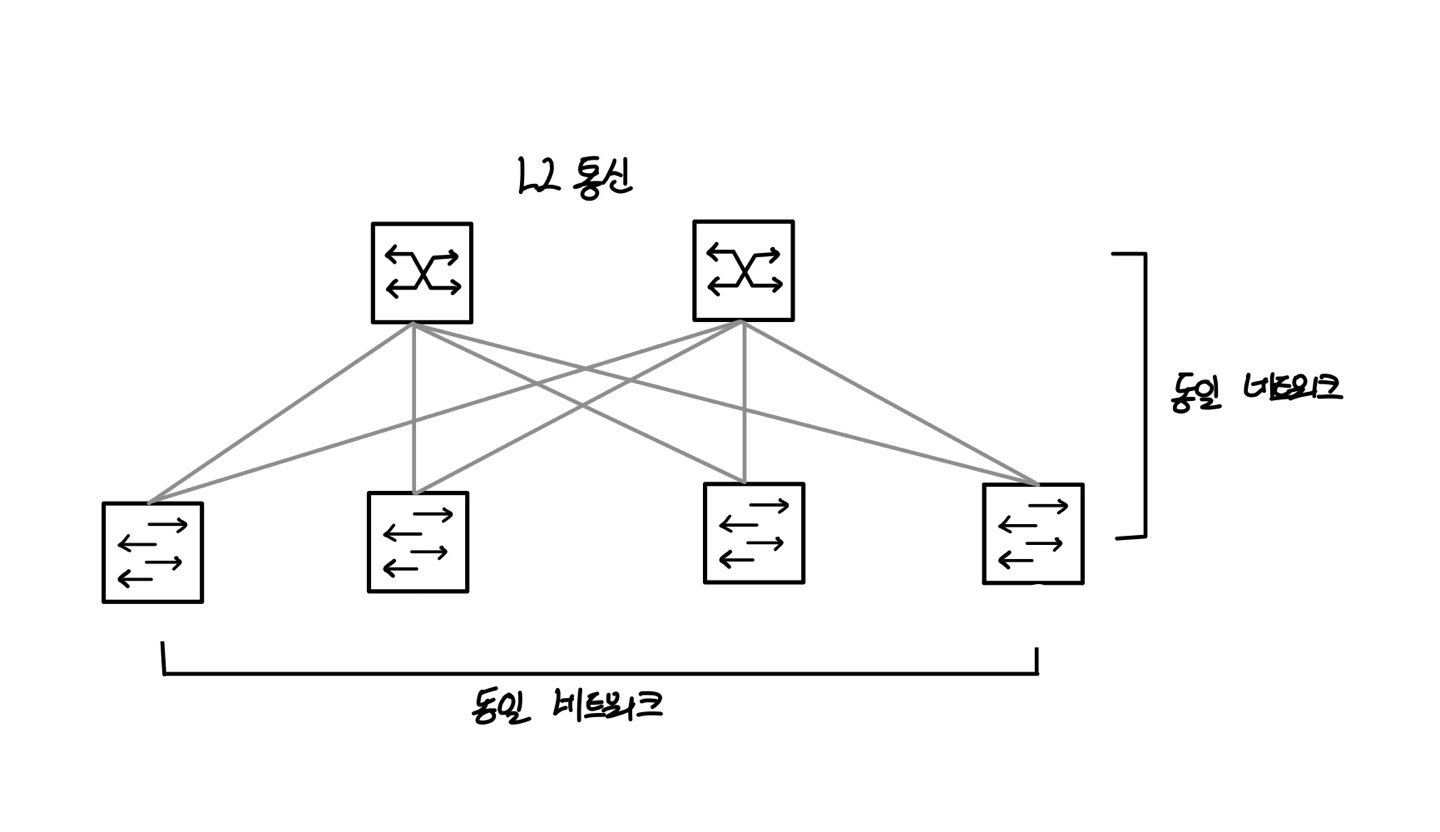

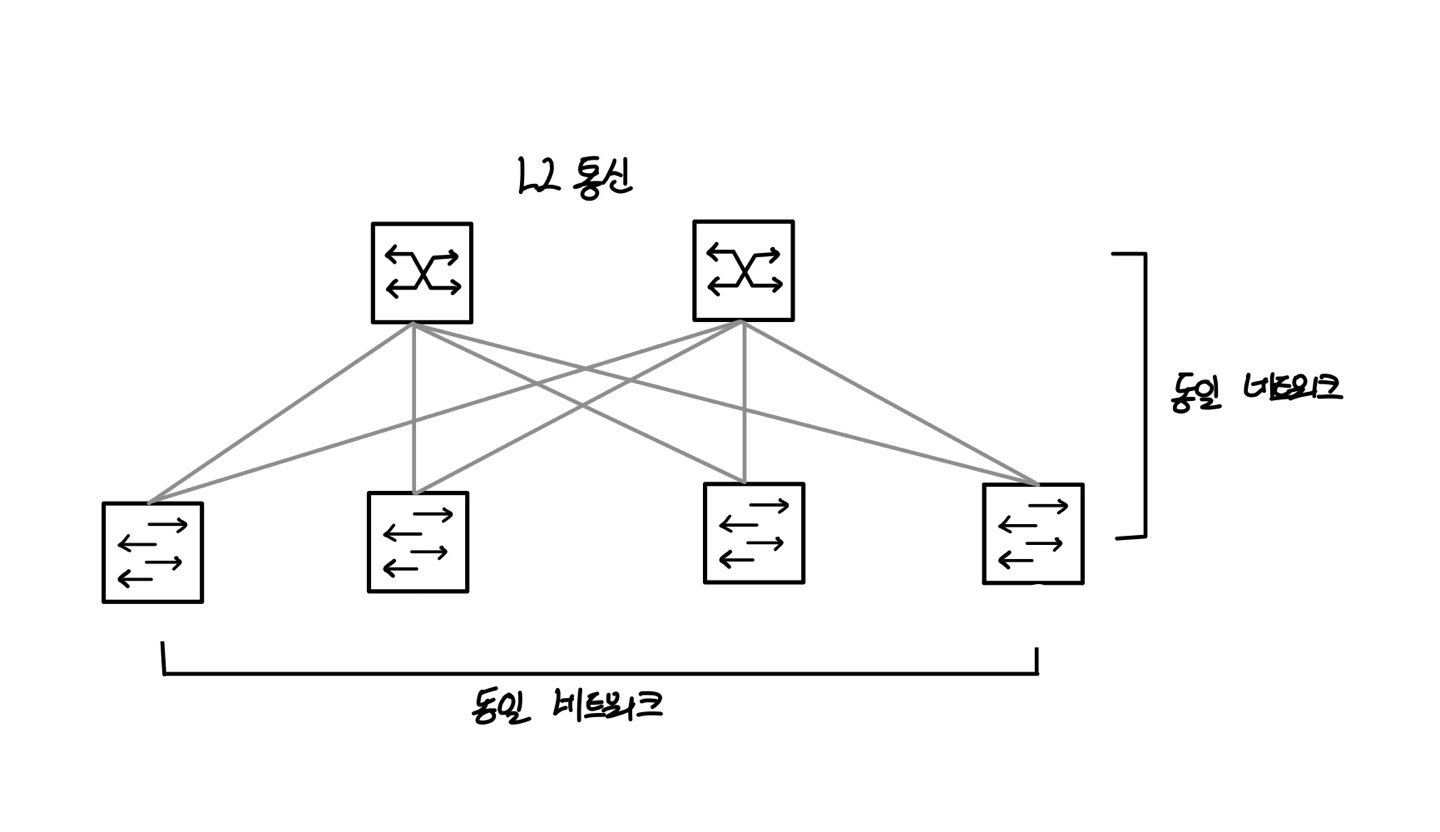

2계층 네트워크는 이름 그대로 호스트 간 통신이 직접 2계층 통신으로만 이루어지는 네트워크 디자인이다. 2계층 통신을 하려면 통신할 호스트가 동일한 네트워크여야 한다. 동일한 네트워크 간 통신이므로 게이트웨이를 거치지 않고 직접 호스트 간 통신이 가능한 구조이다.

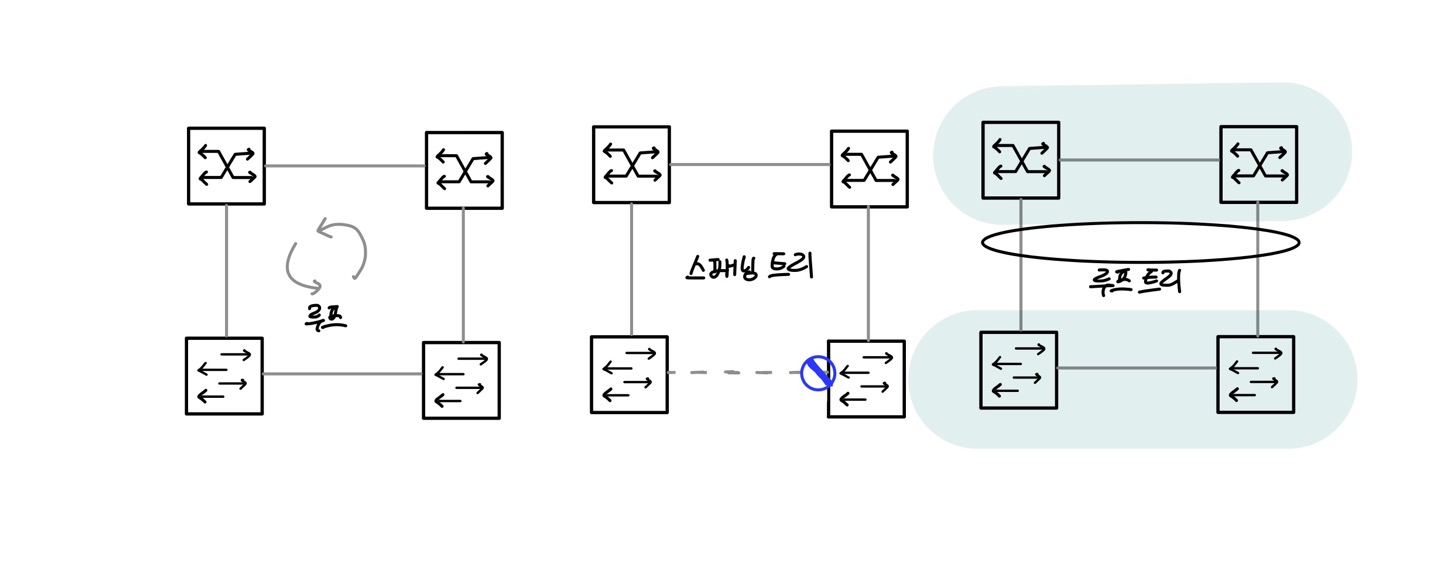

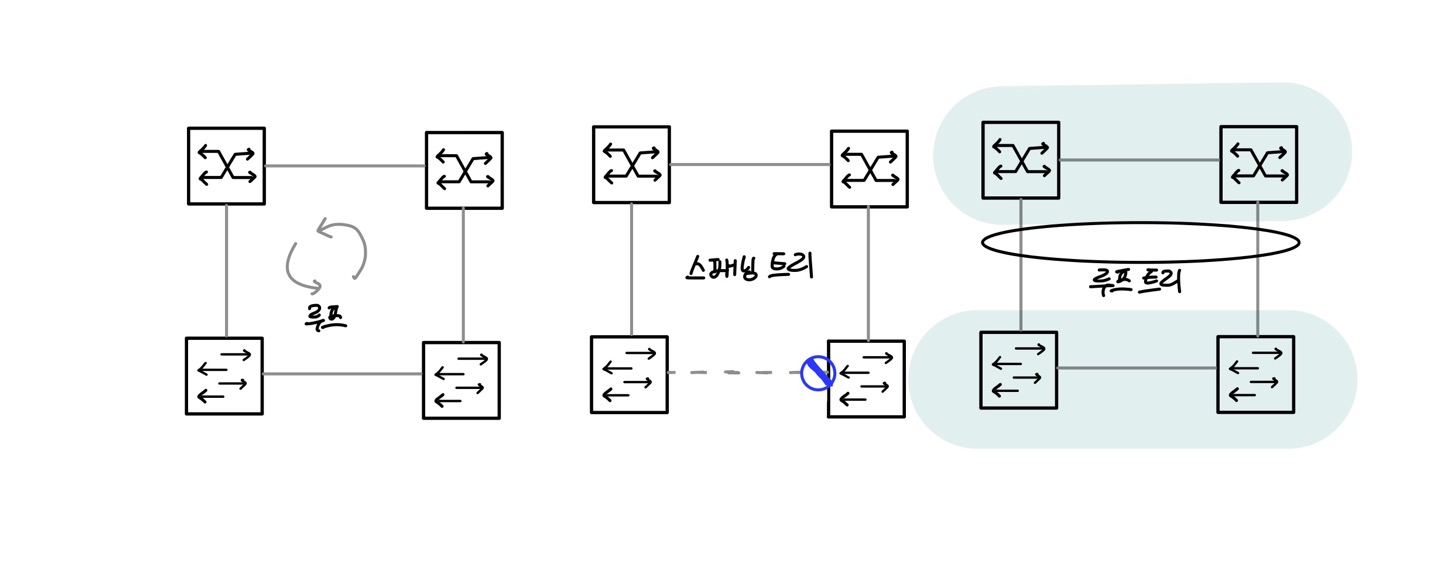

2계층 네트워크는 하나의 브로드캐스트 도메인이 되고 루프(Loop) 구조가 생기면 문제가 발생하므로 스패닝 트리 프로토콜(STP)을 사용해 문제를 해결한다. 스패닝 트리 프로토콜 사용으로 블록 포인트가 생기면서 전체 인프라의 대역폭을 사용하지 못하는 문제가 있다.

이런 문제를 해결하려면 논블로킹(Non-Blocking) 구조를 만들어야 한다. MC-LAG와 같은 기술을 이용해 루프를 제고하고 논블로킹 구조를 구현할 수 있다.

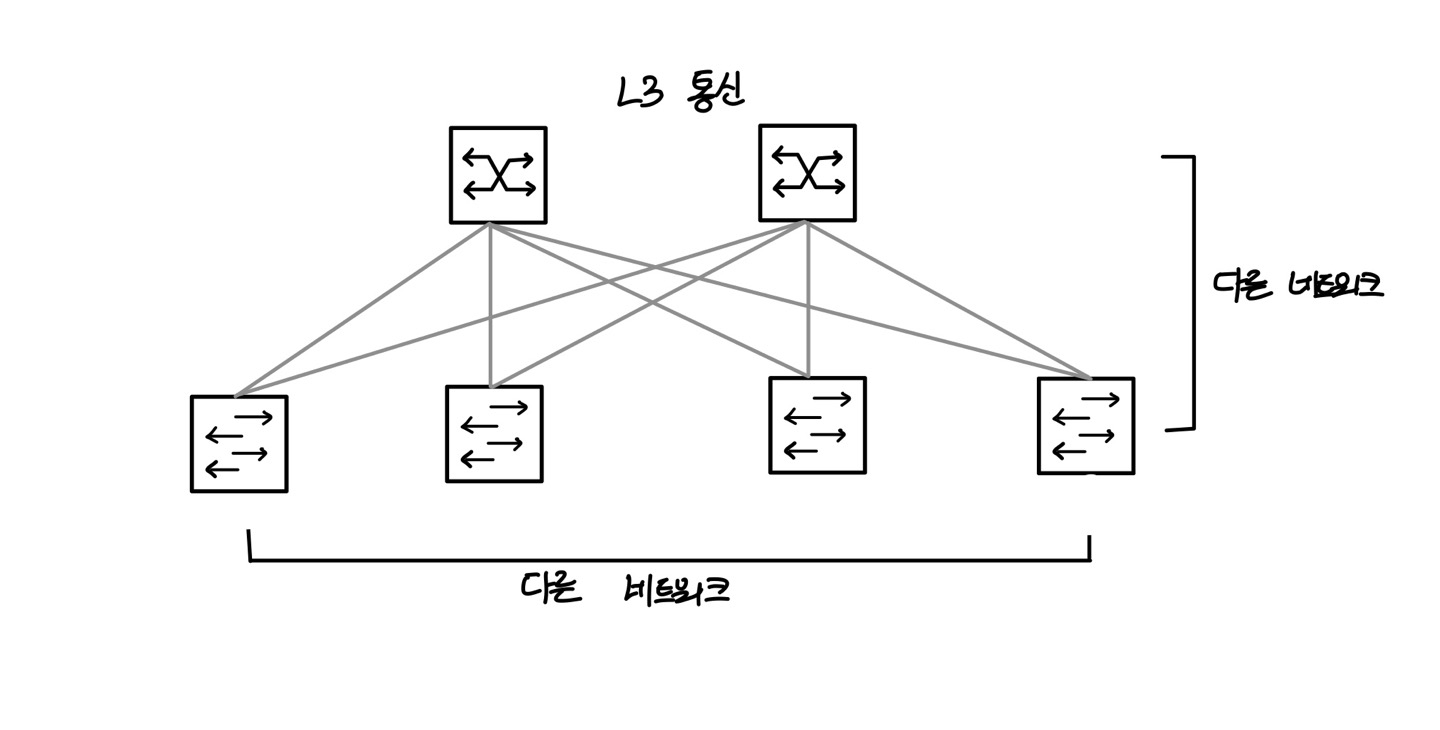

3계층 네트워크

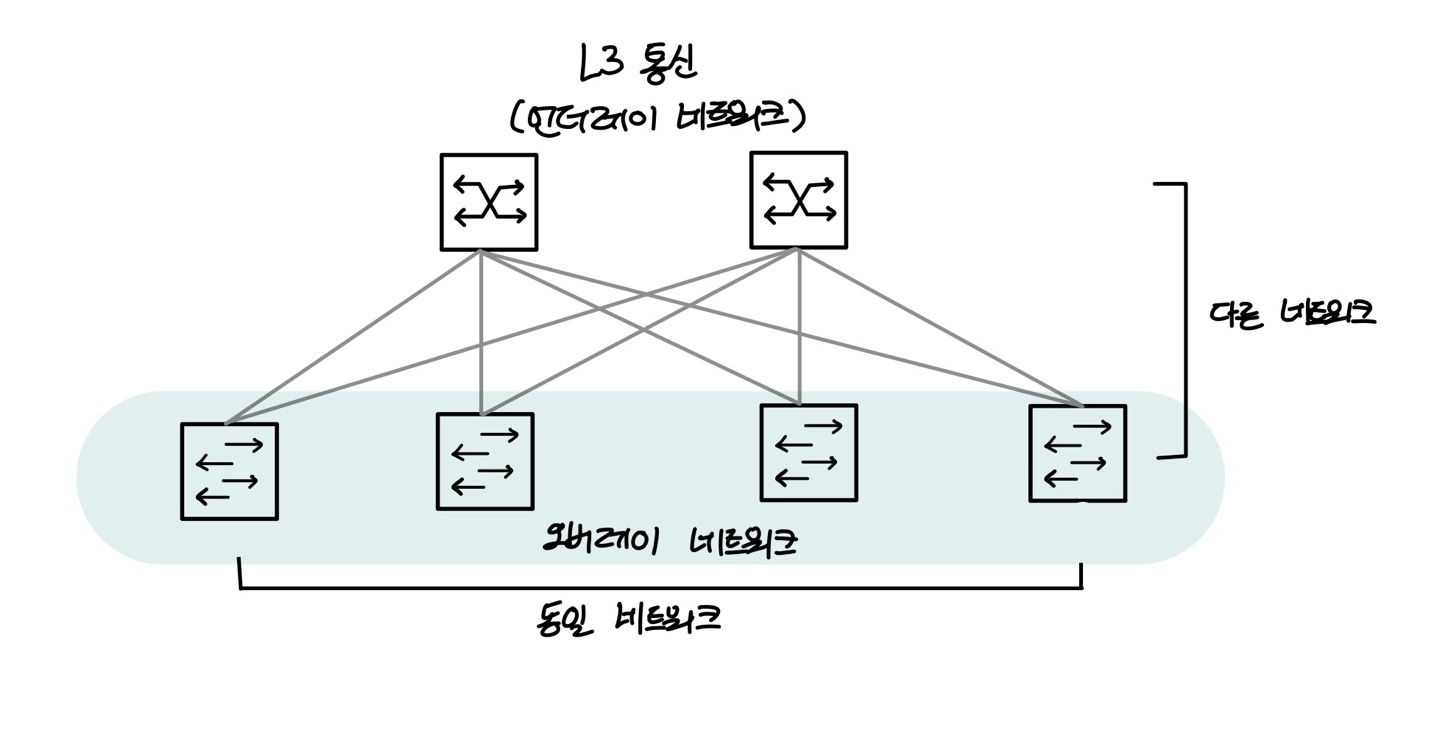

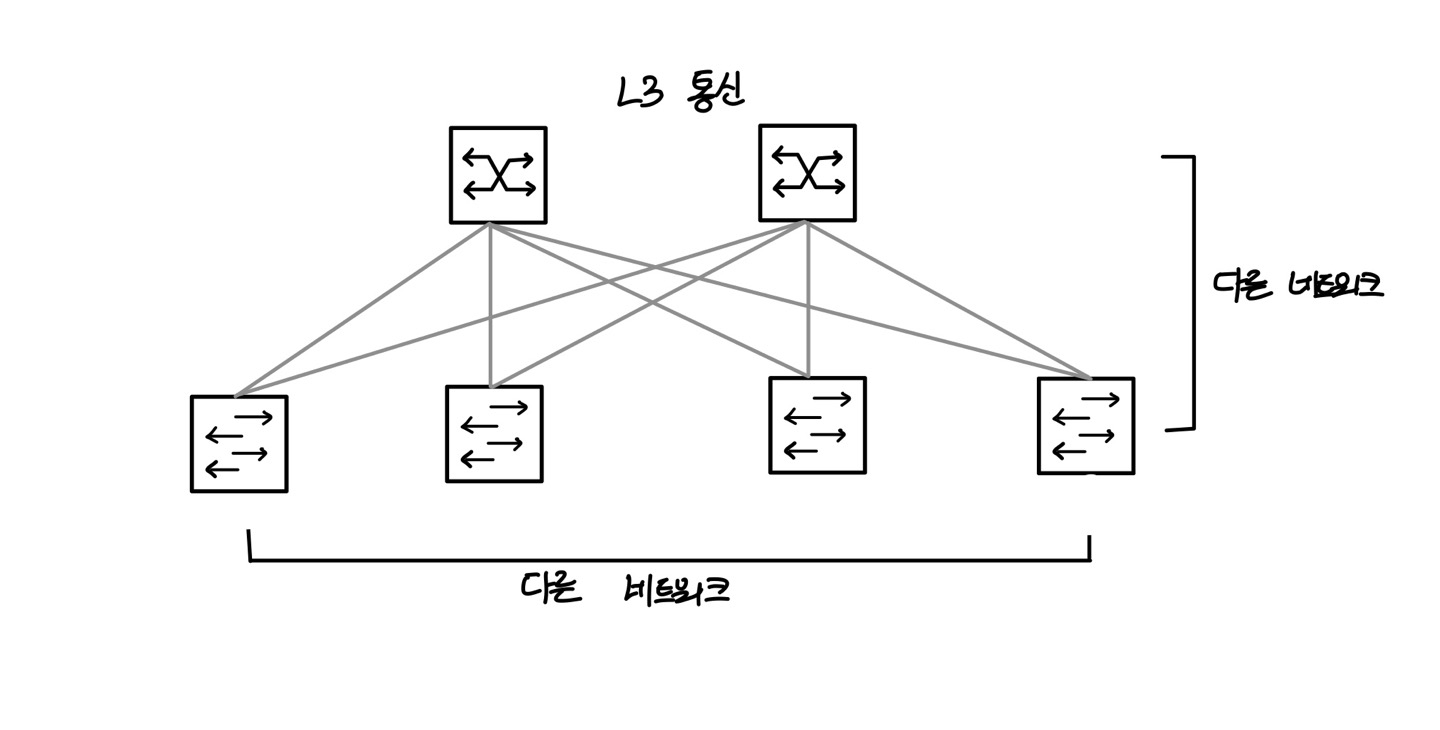

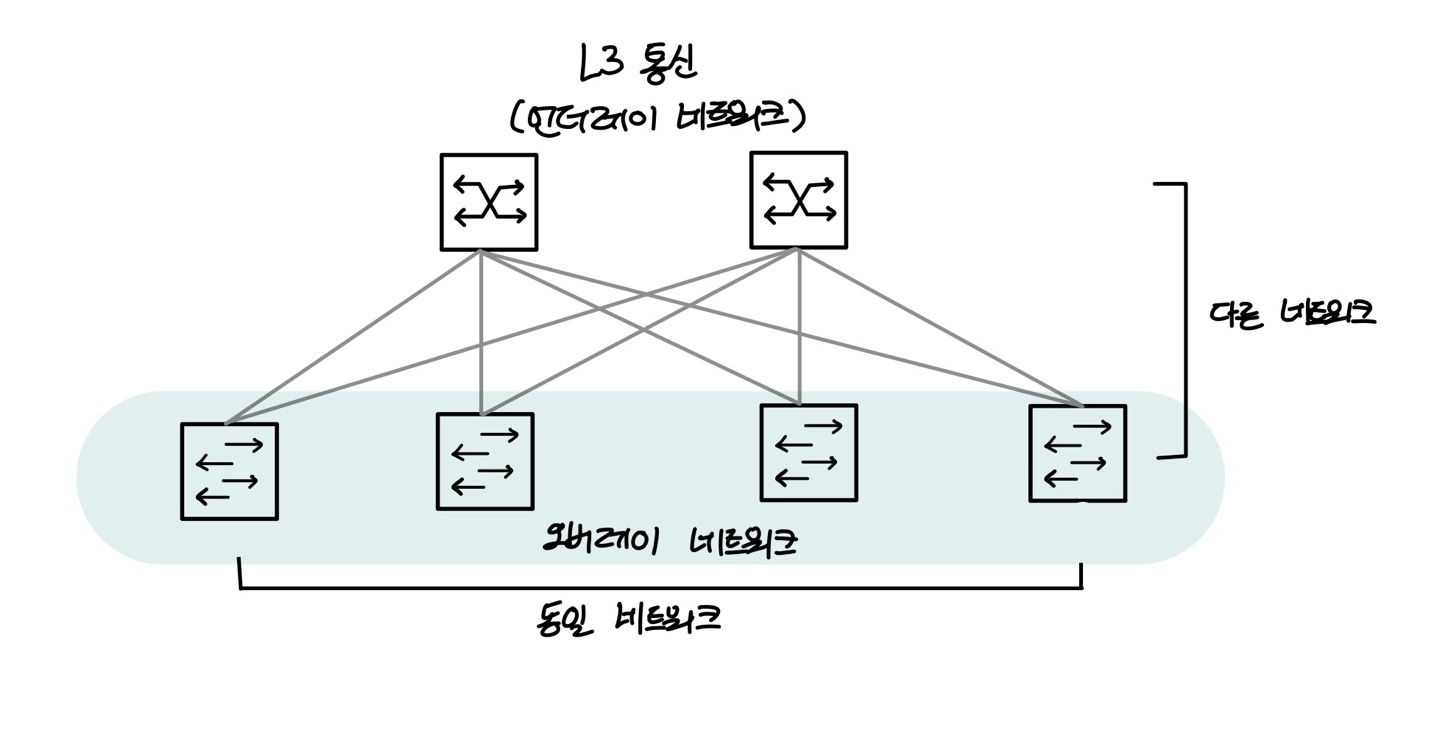

3계층 네트워크는 이름 그대로 호스트 간 통신이 IP 라우팅과 같은 3계층 통신으로 이루어지는 네트워크 디자인이다. 라우팅으로 구성된 네트워크 구조이므로 루프 문제가 발생하지 않는다. 전체 네트워크 인프라의 대역폭을 ECMP(Equal-Cost Multi-Path) 라우팅 기술을 이용해 모두 사용할 수 있다.

3계층 네트워크로 디자인된 구성은 네트워크 장비 연결마다 다른 네트워크를 가지고 네트워크에 연결되어 있는 단말도 다른 네트워크 장비에 연결되어 있다면 다른 네트워크를 갖게 된다. 브로드캐스트로 상대방 호스트를 직접 찾을 수 없어 이런 형태의 통시이 필요하다면 3계층 기반 디자인을 사용할 수 없다.

하지만 VxLAN과 같은 오버레이(Overlay) 네트워크 기술을 사용해 하단 호스트 간에 동일한 네트워크를 사용하면서도 네트워크 장비 간에 3계층 통신을 하도록 구성할 수 있다. 이런 구성은 2계층 네트워크를 확장하면서도 3계층의 장점인 루프 없이 전체 네트워크 대역폭을 모두 사용할 수 있게 만들어준다.

오버레이 네트워크: 물리 네트워크 위에 성립되는 가상의 컴퓨터 네트워크이다. 이 오베러이 네트워크 안의 노드는 가상, 논리 링크로 연결될 수 있으며, 각 링크는 네트워크 안에서 많은 물리적 링크를 통하지만 물리적 링크를 고려하지 않는다.

-나무위키-

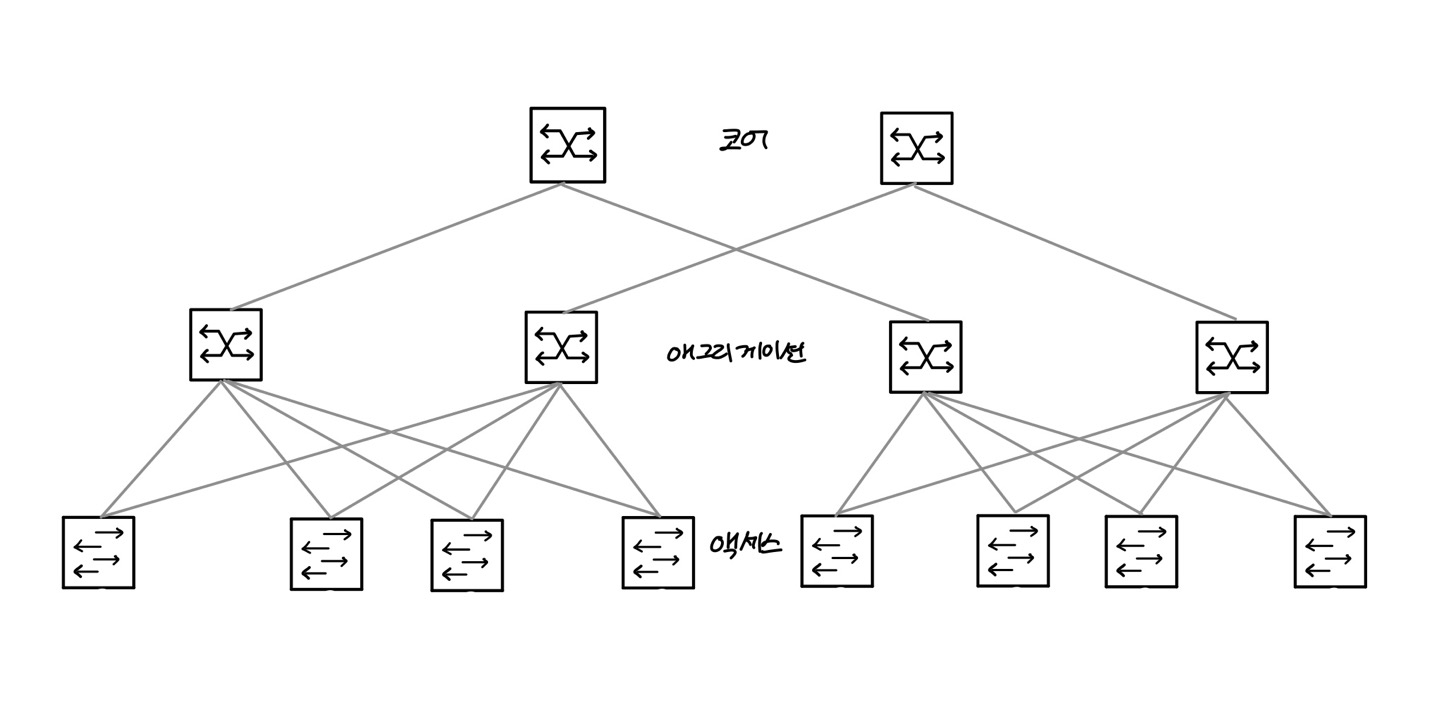

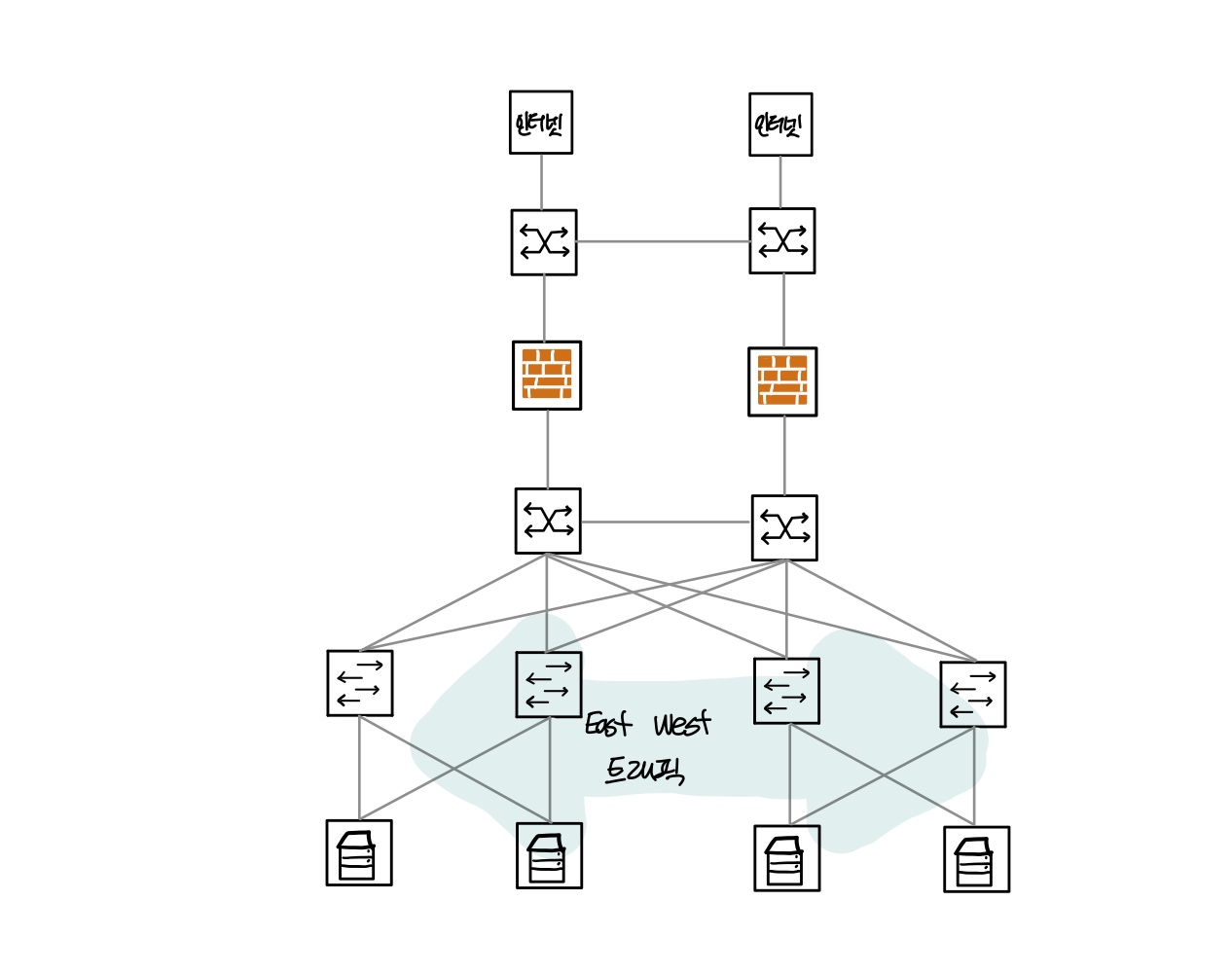

3-Tier 아키텍처

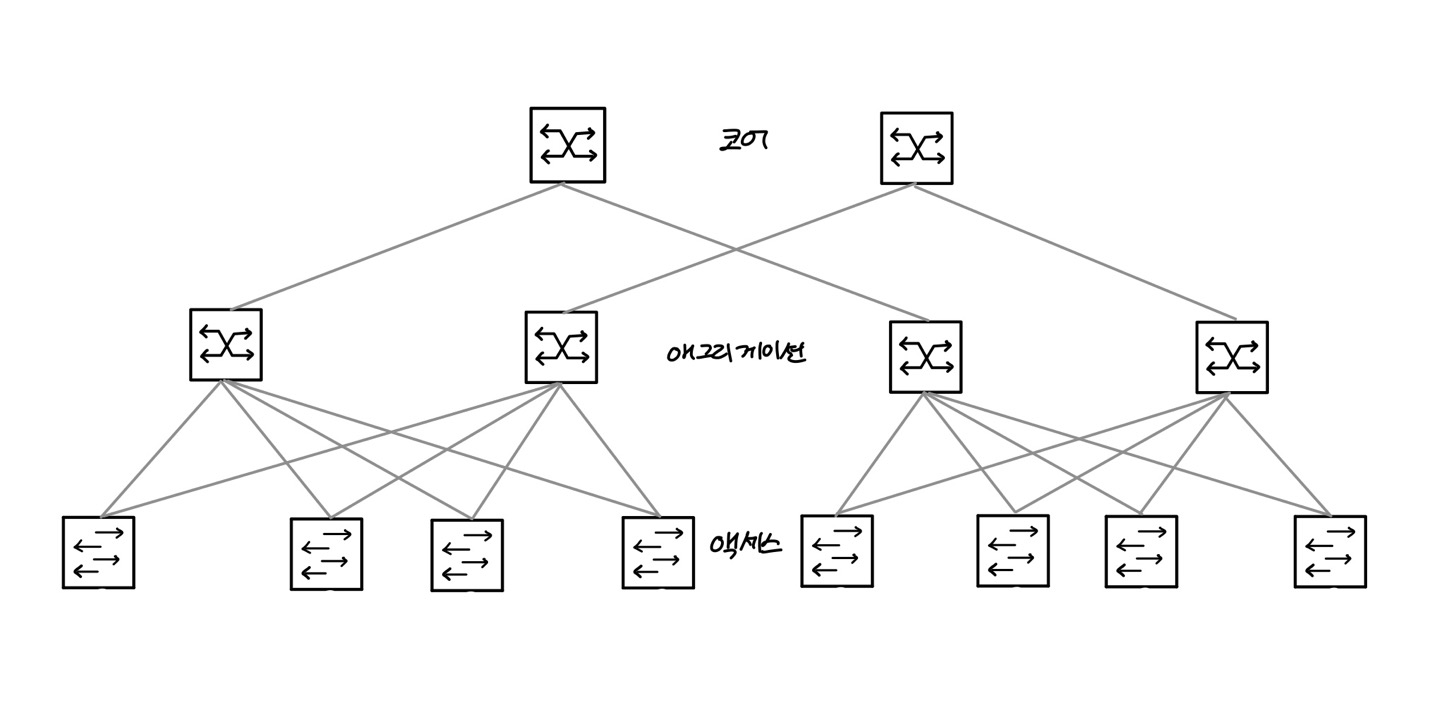

코어(Core)-애그리게이션(Aggregation)-애세스(Access) 3계층으로 이루어진 네트워크 아키텍처는 네트워크 디자인에서 빠질 수 없는 전통적인 네트워크 디자인 기법이다. 아래의 그림은 3-Tier 아키텍처 구성을 나타낸 그림이다.

호스트가 직접 연결된 액세스 계층에 스위치가 있고 액세스 스위치를 중간에서 집선하는 애그리게이션 스위치가 그 상단에 있다. 코어 계층 스위치는 애그리게이션 스위치를 다시 모아 서로 통신할 수 있게 연결해준다.

전통적인 데이터 센터와 일반적인 캠퍼스는 네트워크 디자인 기법이었으면 지금도 많이 사용되고 있다. 사위 레이어로 올라갈수록 장비들이 집선되므로 높은 대역폭이 필요하다. 집선 구간의 대역폭을 확보하지 못하면 병목현상이 발생할 수 있으므로 각 레이어 상단과의 연결 구성인 업링크(Uplink)에서는 오버서브스크립션 비율(Oversubscription Ratio)을 잘 산정해 구성해야 한다.

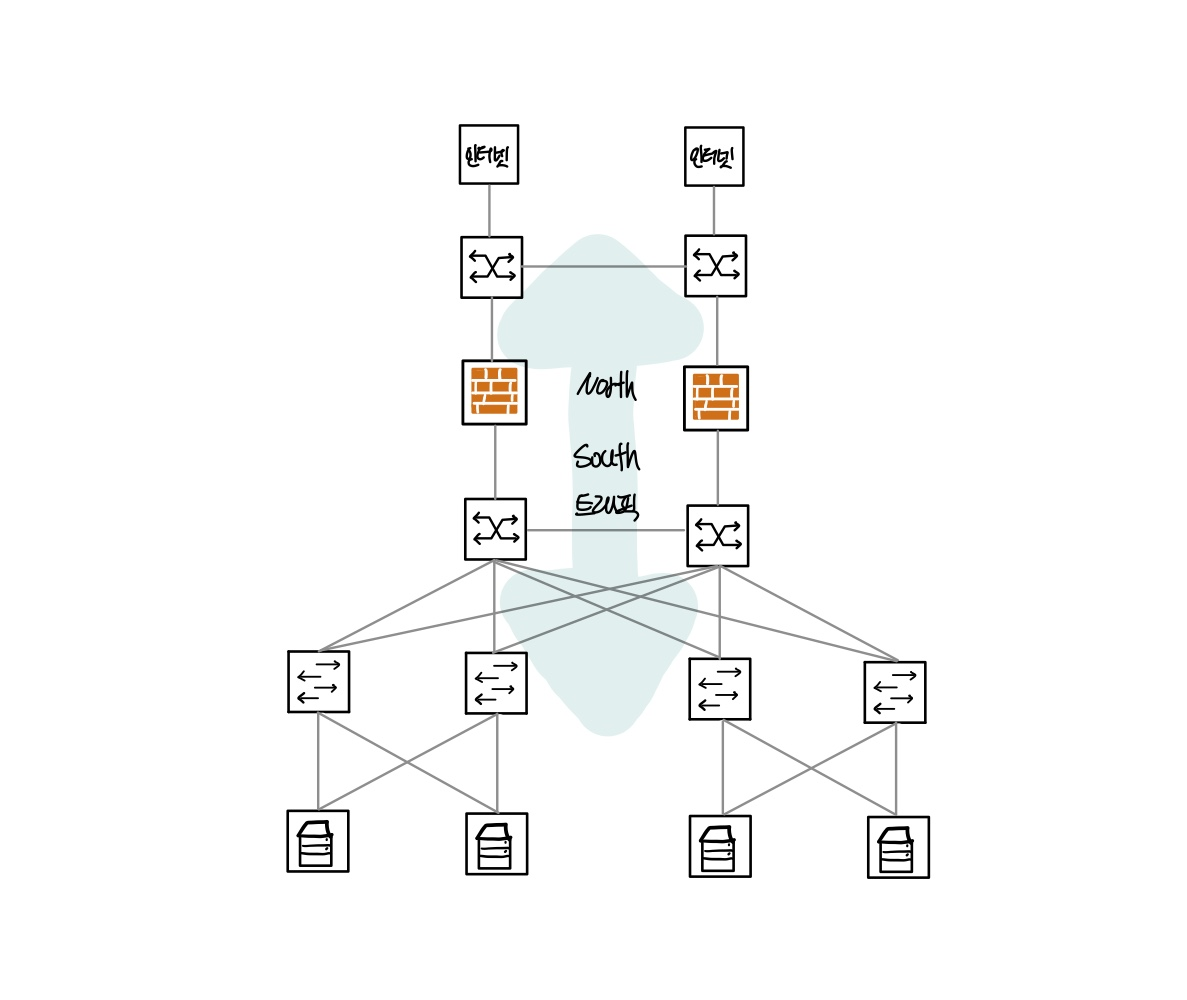

데이터 센터의 경우, 3-Tier 네트워크 디자인은 서버 간 통신보다 사용자로부터 서비스를 요청받고 서버에서 사용자의 요청에 응답하는 North-South 트래픽이 대부분인 경우에 적합한 구조이다.

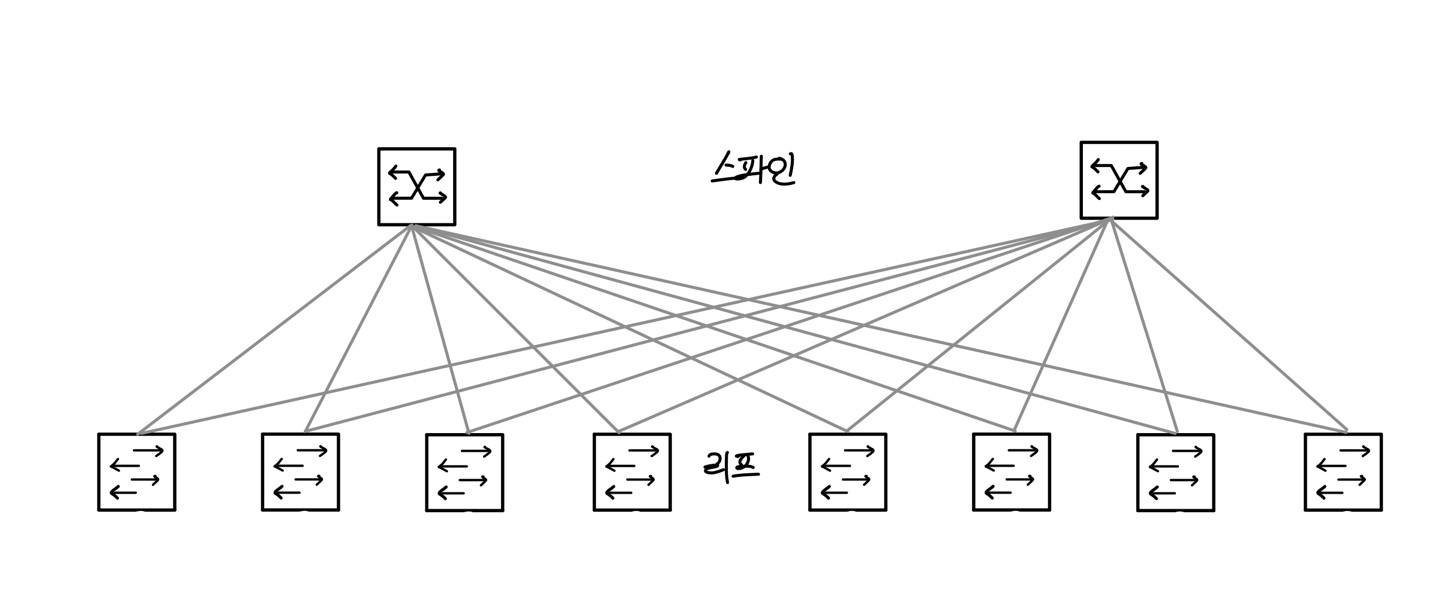

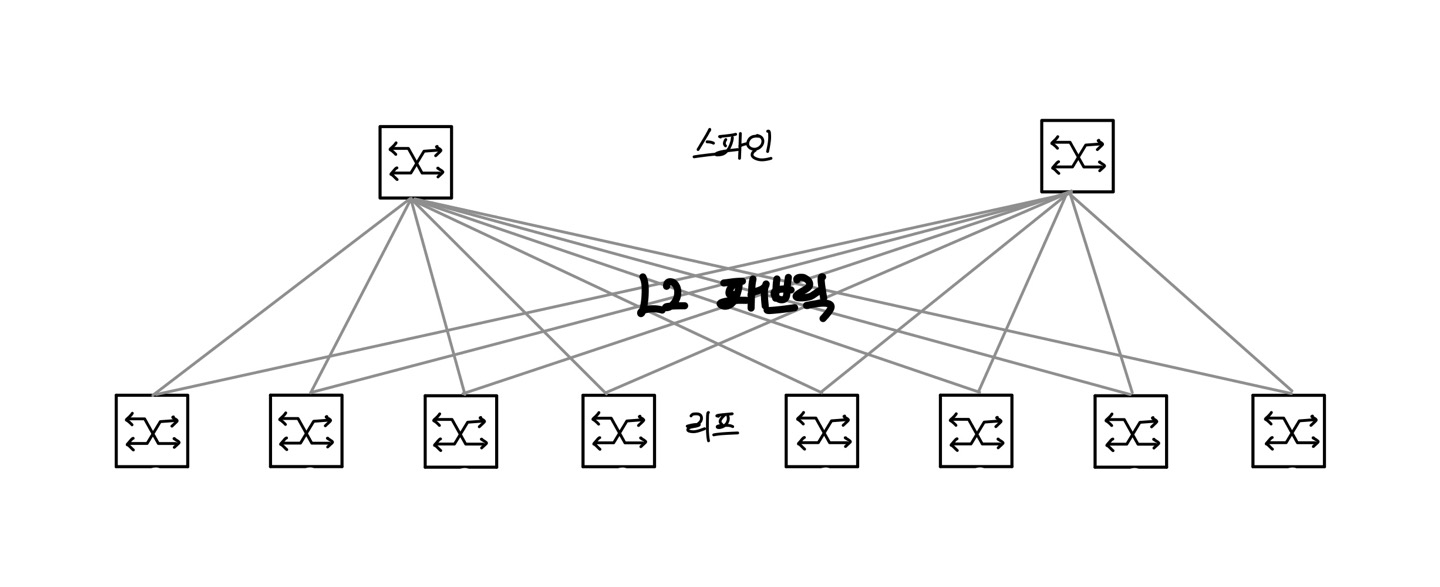

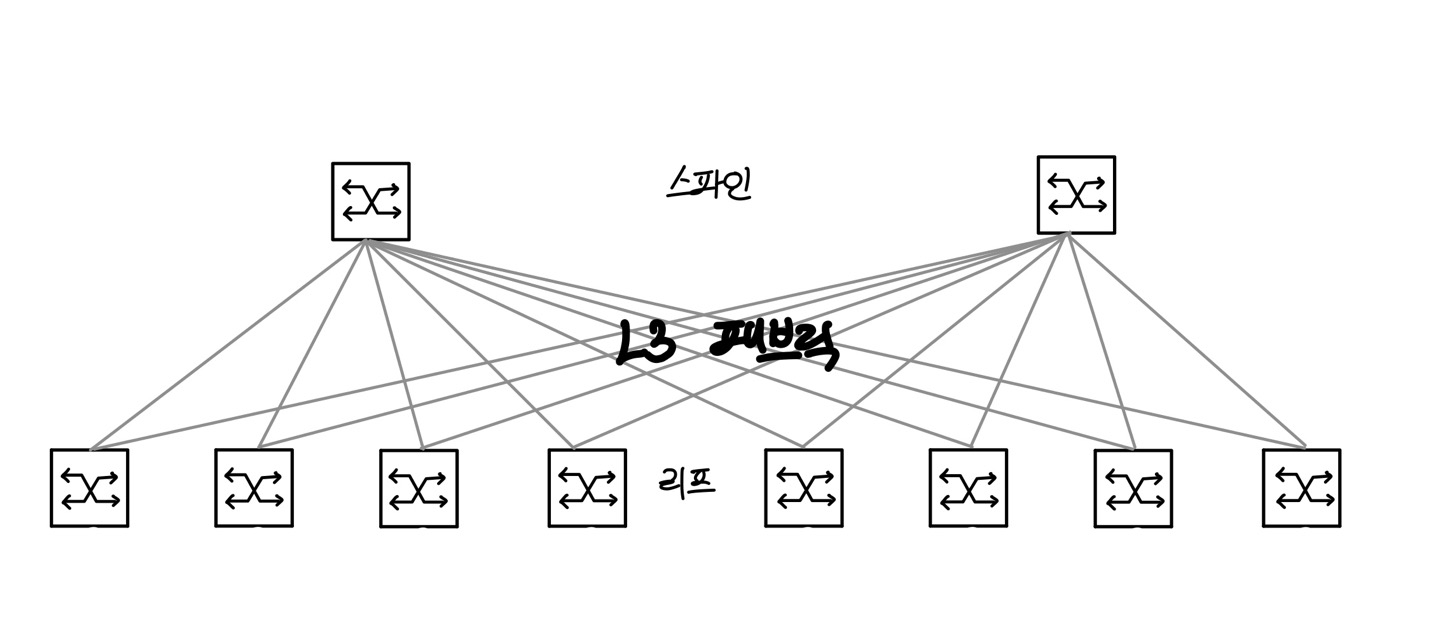

2-Tier 아키텍처

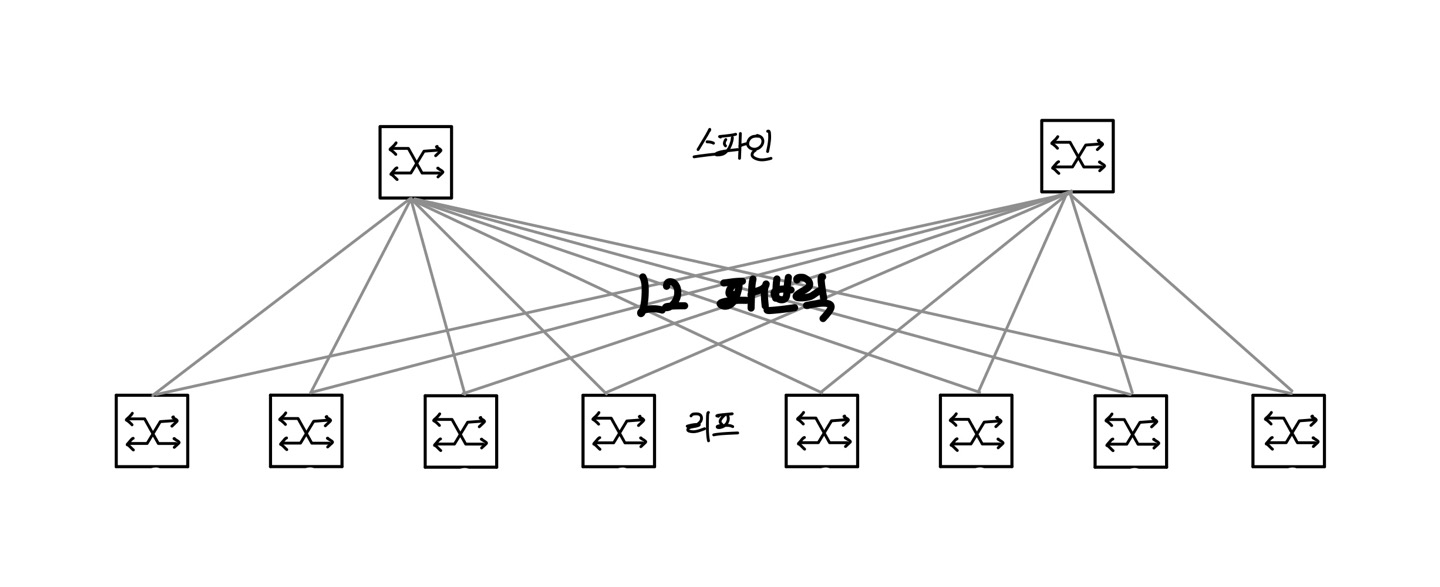

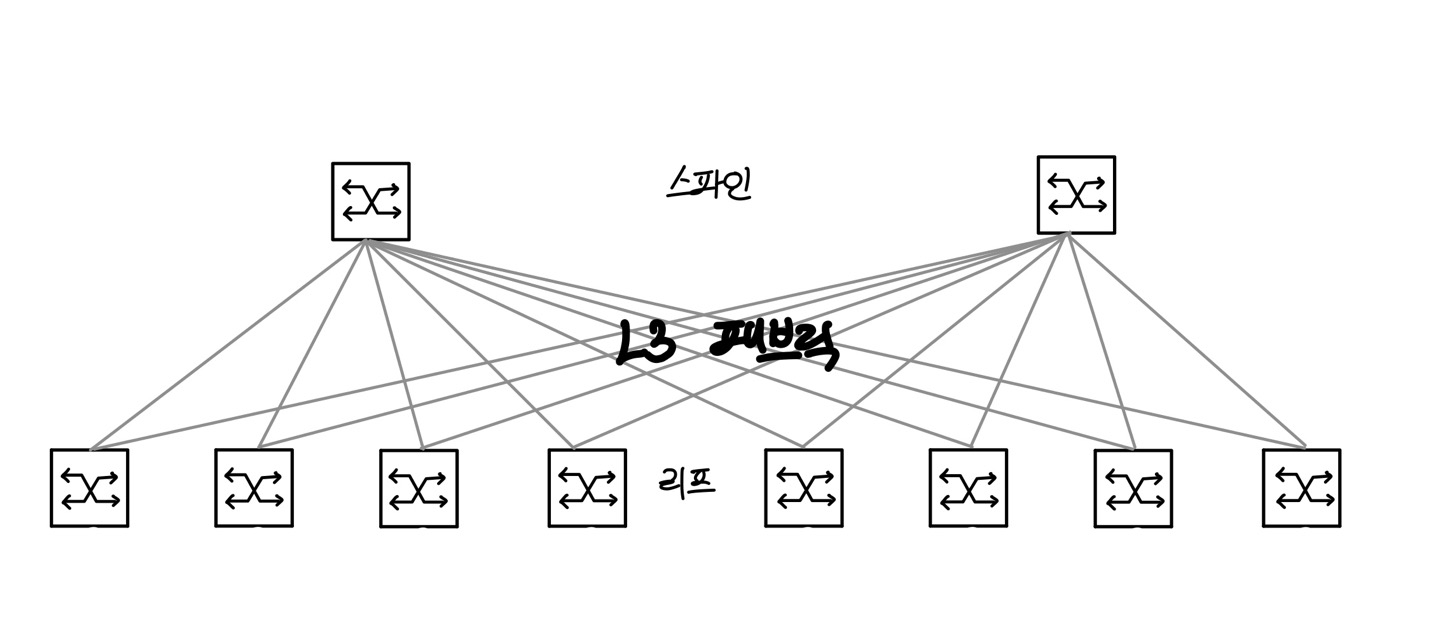

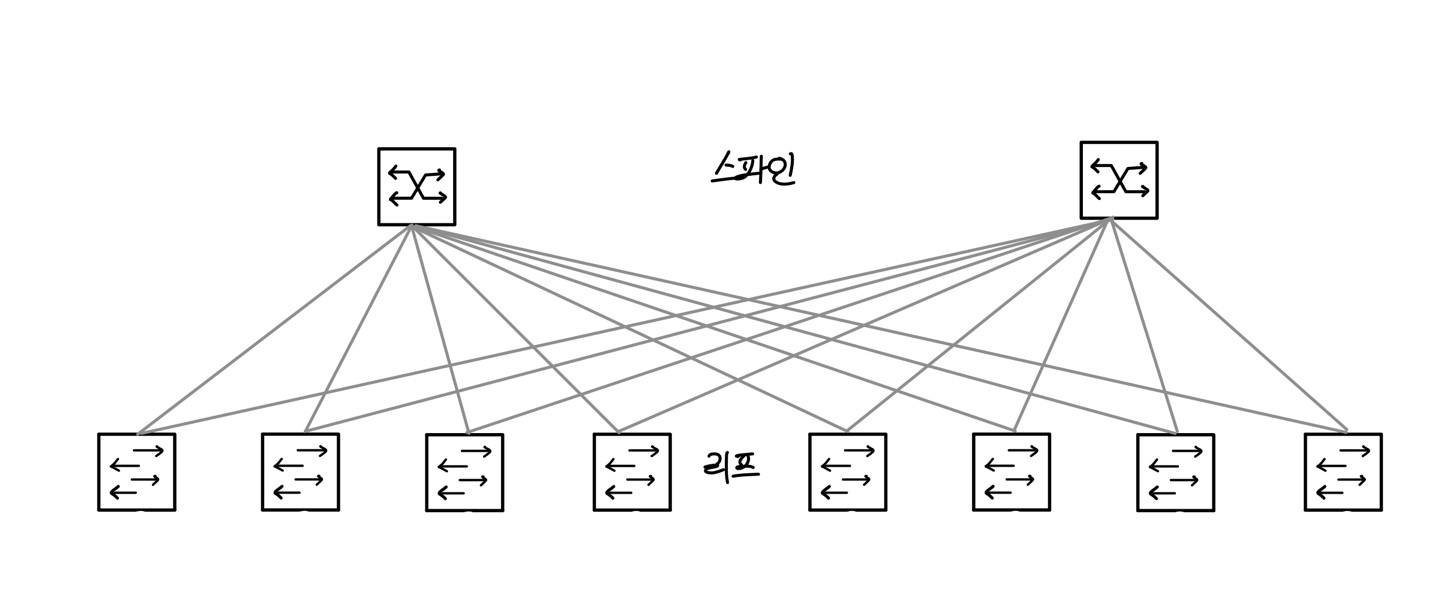

한단 호스트가 연결되는 리프 스위치는 상단 스파인 스위치와 연결된다. 리프 스위치와 스파인 스위치 간에는 전통적인 2계층 스패닝 트리가 동작하지 않고 모든 링크를 사용해 트래픽을 전송한다. 아래 그림은 2-Tier 아키텍쳐 구성을 나타낸 그림이다.

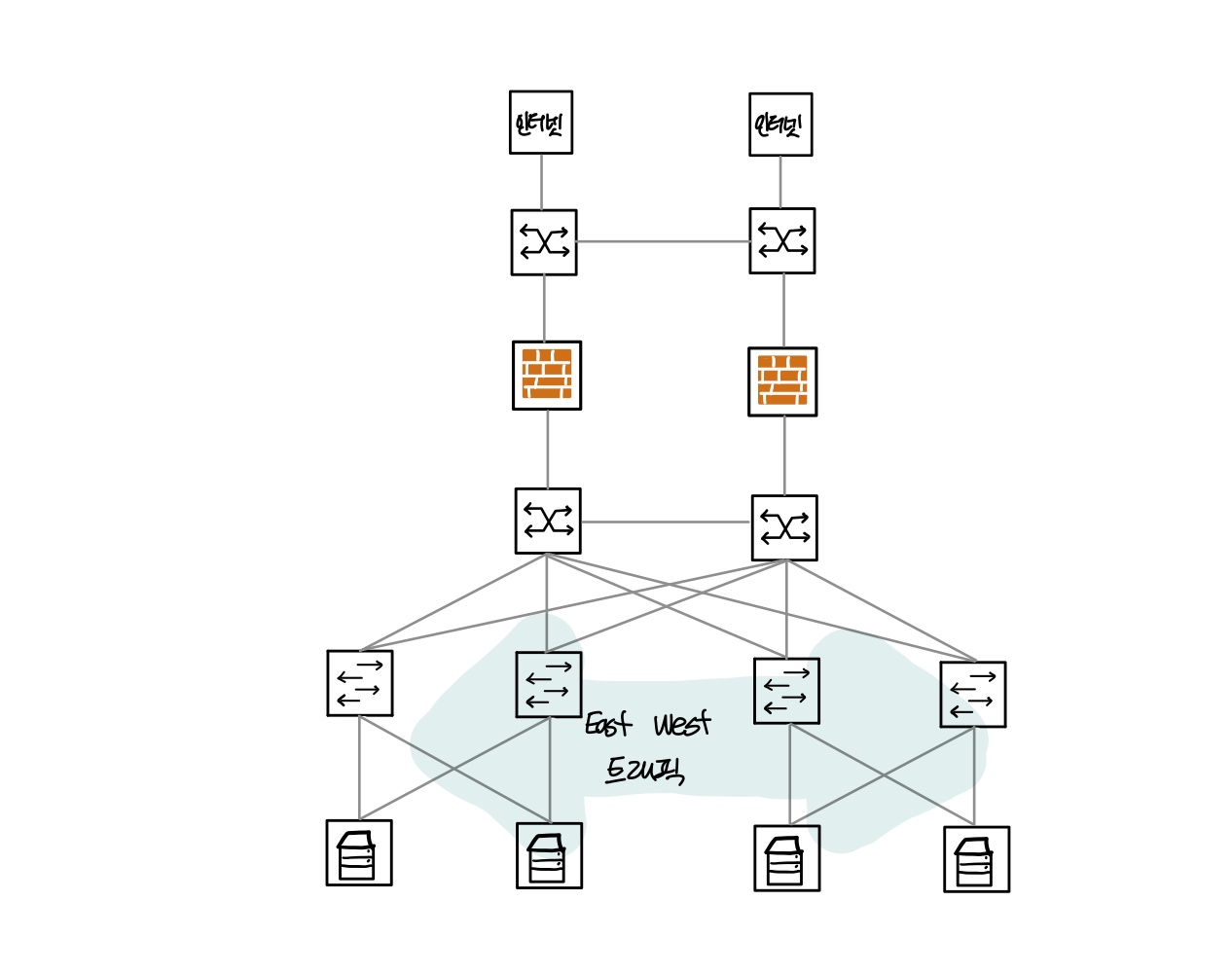

North-South라고 부르는 외부 사용자의 트래픽이 주였던 과거와 달리 대용량 분산 처리 기술이 많이 사용되는 최근에는 데이터 센터 내부의 서버 간 통신량이 급증했다. 데이터 센터 내 계층이 복잡할수록 East-West 트래픽(서버간 통신)이 많은 현대 네트워크에서는 네트워크 부하가 커지고 성능 지연이 발생할 수 있다. 이런 문제를 해결하기 위해 3계층 아키텍처에서 스파인 리프 아키텍처로 네트워크 디자인이 변하고 있다.

스파인-리프 네트워크 디자인에서는 동일 리프 스위치에 호스트가 연결된 경우를 제외하면 모든 호스트 간 통신 홉이 동일하다. 출발지 리프 스위치를 지나 스파인 스위치를 거쳐 목적지 리프 스위치로 트래픽이 흘러 네트워크 흐름에 대한 홉 수가 짧아지고 트래픽 흐름이 일정해진다는 장점이 있다.

<참고>

North South 트래픽

East West 트래픽

L2 패브릭

스파인-리프 구조에서 스파인-리프 사이클 2계층 네트워크로 구성하는 방법이다. 이런 L2 패브릭을 구성하기 위해 TRILL(TRansparent Interconnection of Lots of Links)이나 SPB(Shortest Path Bridging)과 같은 프로토콜을 사용할 수 있다. 일반적인 2계층 구조에서는 루프에 대한 제약 때문에 모두 링크를 활성화할 수 없지만 TRILL이나 SPB와 같은 프로토콜은 이런 문제를 해결하도록 구현되어 있다.

L3 패브릭

스파인-리프 구조에서 스파인과 리프 사이클 3계층 네트워크로 구성하는 방법이다. 스파인과 리프가 연결된 링크는 각각 라우팅이 활성화되어 있고 일반적닝 라우팅 프로토콜을 이용해 경로 정보를 교환한다. 라우팅으로 구성되어 있어 별도의 특별한 기술 없이도 루프를 제거하고 ECMP를 통해 모든 링크를 사용할 수 있다.

스파인-리프 구조를 L3 패브릭으로 구성하는 경우, 하단 호스트의 네트워크가 리프 간에 서로 다른 네트워크를 갖게 된다. 동일한 네트워크 구성이 필요할 때는 VxLAN과 같은 오버레이 네트워크 기술을 이용해 상단에 L3 패브릭으로 구성된 스파인-리프 구조에서도 리프 하단의 L2 네트워크를 확장해 동일한 네트워크를 가질 수 있다.

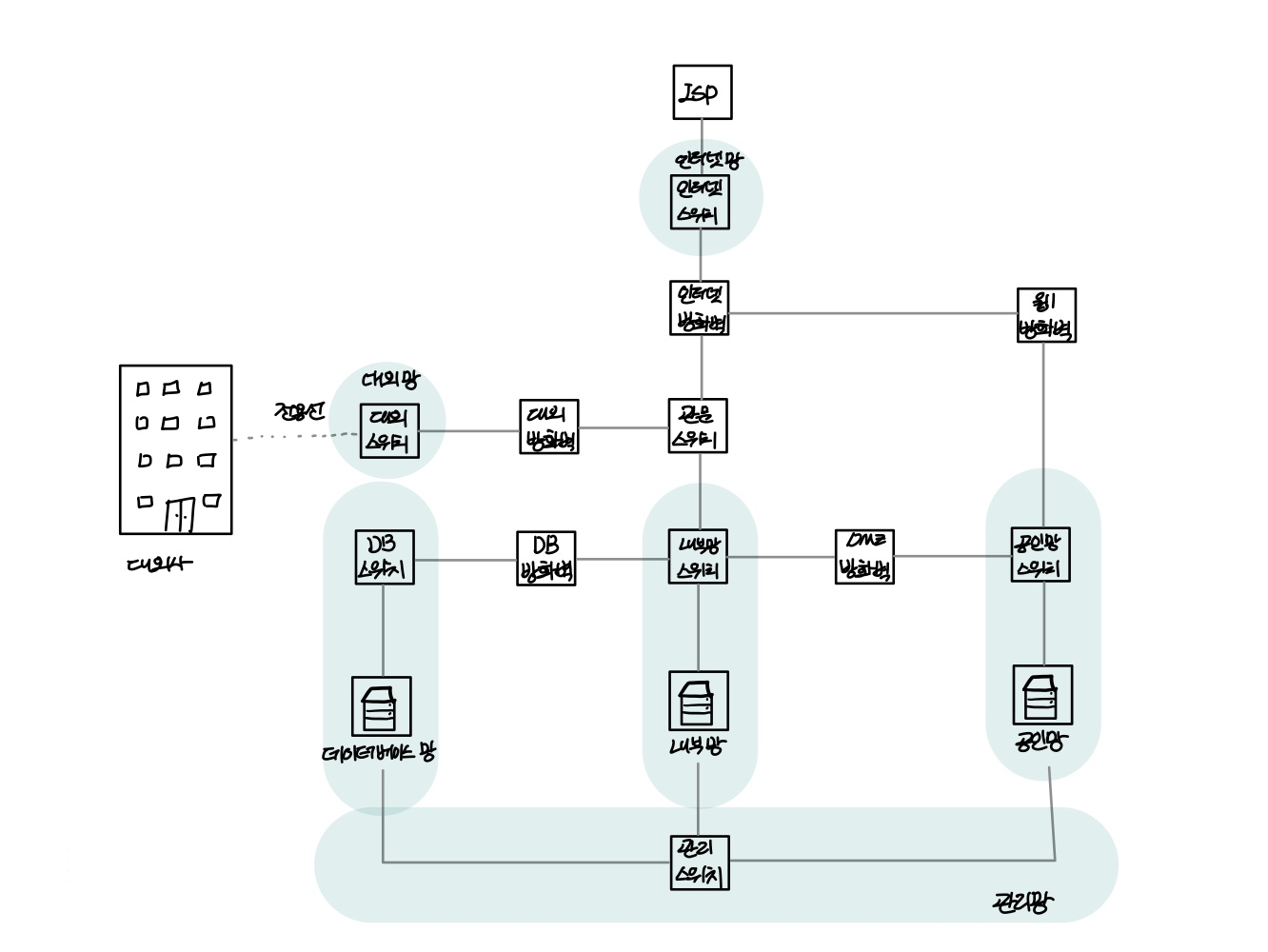

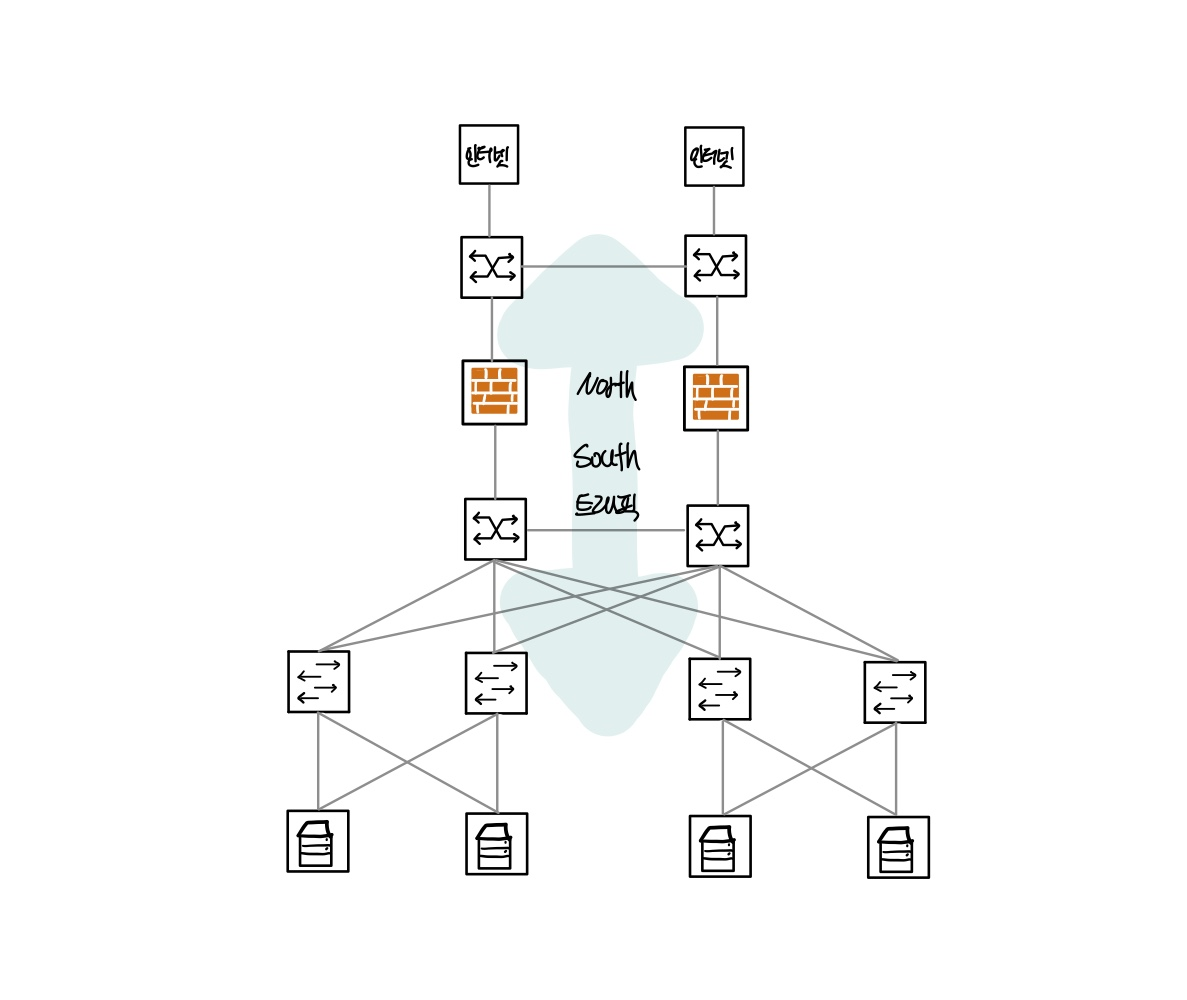

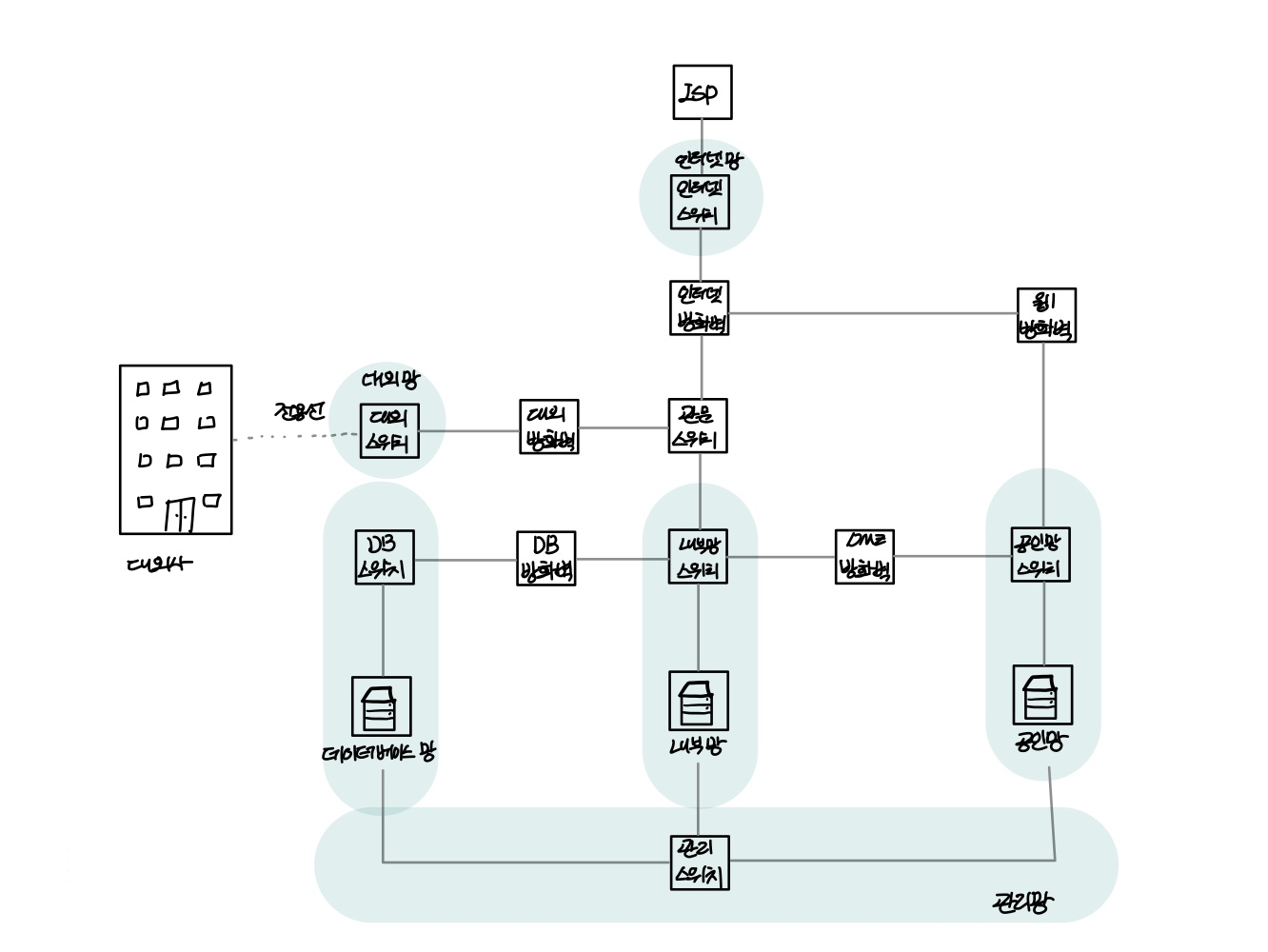

데이터 센터 Zone/PoD 내부망/ DMZ망/ 인터넷망

데이터 센터를 설계할 떄는 데이터 센터의 다얗안 구성 요소와 역할을 고려해야 한다. 하나의 큰 망 안에서 다양한 역할을 모두 수행할 수도 있지만 보안이나 관리상 이유로 용도별로 데이터 센터망을 분리해 설계한다. 분리된 망은 용도별로 나누어져 있어 망 간 보안을 고려해 방화벽과 같은 보안 장비와 연동하도록 구성해야 한다. 아래 그림은 데이터 센터 구성도(개념도)를 나타낸 그림이다.

인터넷망

데이터 센터에서 제공하는 서비스는 인터넷을 통해 다양한 사용자가 접근하도록 구서되어 있다. 그 중 외부 인터넷에서 사용자가 데이터 선터에 접근할 수 있도록 구성된 영역을 인터넷망이라고 한다.

인터넷망은 KT, LGU+, SKB와 같은 ISP(Internet Service Provider)에서 인터넷 회선을 받아 연도외어 있다.

공인망(DMZ)

데이터 센터에서 외부 사용자에게 지겁 노출되는 웹 서비스 등의 서버들이 모인 망이다. 그리고 언트러스트(Untrust) 네트워크인 데이터 센터 외부의 인터넷 구간과 트러스트(Trust) 네트워크인 데이터 센터 내부망의 연결 지점 역할을 하므로 군사분계썬을 뜻하는 DMZ(DeMilitarized Zone)라고도 부른다.

내부망(사내망/사설망)

공인망이나 DMZ망과 달리 데이터 센터 내부나 사내에서만 접근할 수 있는 네트워크를 내부망이라고 부른다. 내부망은 일반적으로 사설 대역의 IP로 구성하므로 인터넷을 통한 외부망에서는 직접 접근할 수 없다. 외부망과 통신할 때는 사설 IP로 통신할 수 없으므로 외부망으로 나가려면 중간에 공인 IP로 변환해주는 NAT가 필요하다.

데이터베이스망

데이터베이스는 개인정보를 취급하는 경우가 많아 보안을 강화하기 위해 내부망에 데이터베이스망을 별도로 두기도 한다. 공인망으로부터 내부망을 보호하기 위해 방화벽을 두듯이 데이터베이스망도 내부망에서 접근할 때, 추가로 방화벽을 두고 별도 망을 구성할 수 있다.

대외망

회사 대 회사로 서비스 연동이 필요한 경우, 인터넷망을 통해 연동할 수도 있지만 별도 전용선이나 VPN을 이용해 서비스를 연동할 수 있다.

관리망/OoB(Out of Band)

데이터 센터 내 서버나 네트워크 장비는 서비스를 위한 인터페이스도 있지만 장비 자체를 관리하기 위한 관리용 인터페이스를 별도로 제공하기도 한다. 네트워크 관리망과 서버 관리망은 목적이나 운영 방법에서 조금 다르다.

네트워크 관리망은 장비 운용을 위한 CLI나 웹 접속을 위해 사용한다. 일반 서비스망으로도 장비에 접근할 수 있어 관리망과 별도 서비스망 접근에는 큰 차이가 없다. 다만 서비스망과의 분리과 필요한 이유는 서비스망에 문제가 발생하더라도 서비스망과 별도로 분리된 관리망을 통해 장비에 접근해야 하기 때문이다.

서버 관리망은 일반적인 서비스망과 다르다. 서버 관리망은 하드웨어 자체를 관리하기 위한 별도의 환경이다.

케이블링과 네트워크

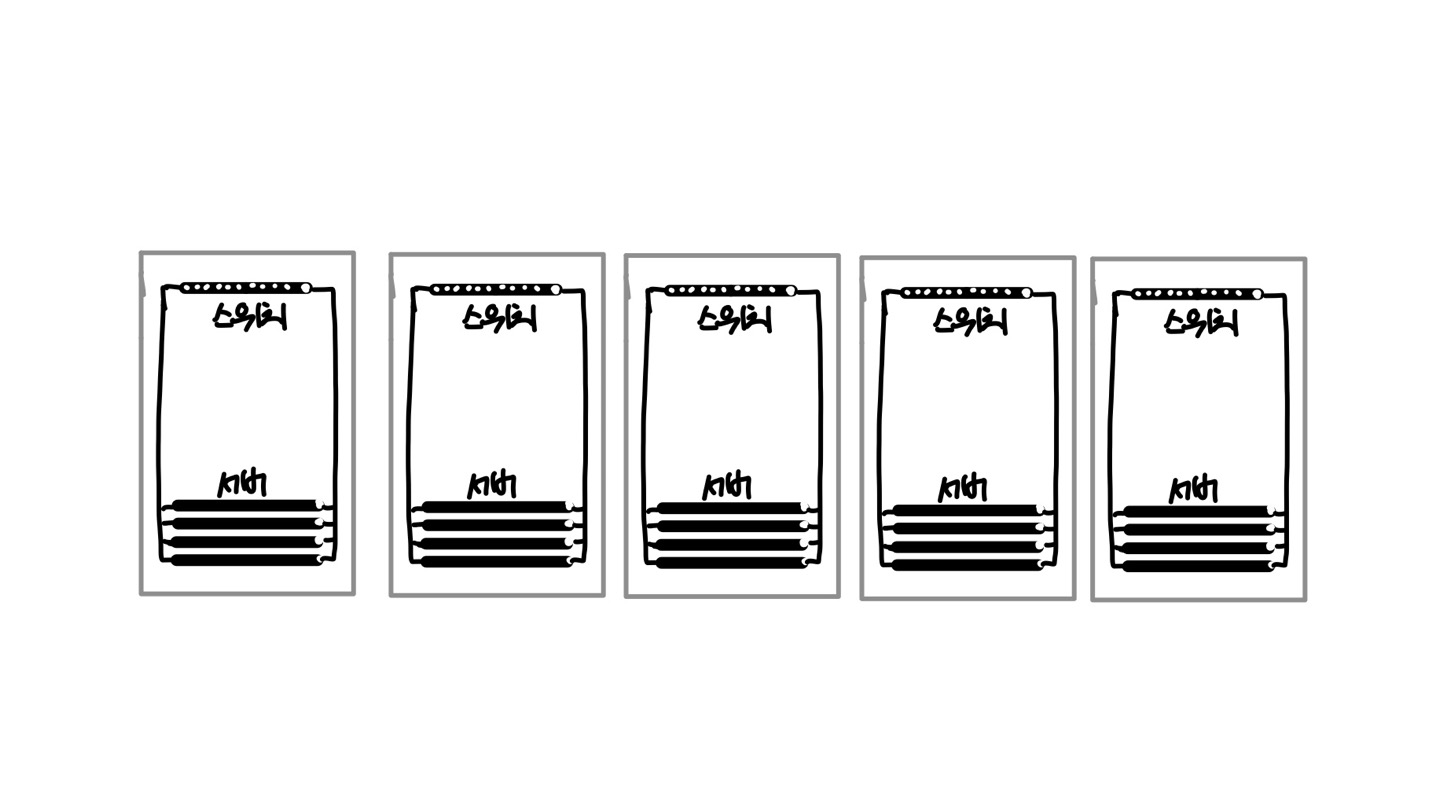

데이터 센터 내에는 네트워크 장비는 물론 서버, 스로리지와 같은 장비를 수용할 수 있는 랙(Rack)이 많이 있다. ToR과 EoR은 데이터 센터 내에서의 스위치와 서버 간 케이블링 구성 방식에 따라 구분된다. ToR과 EoR은 스위치의 물리적 위치에 따른 구성으로 이해하면 더 쉬울 수 있다.

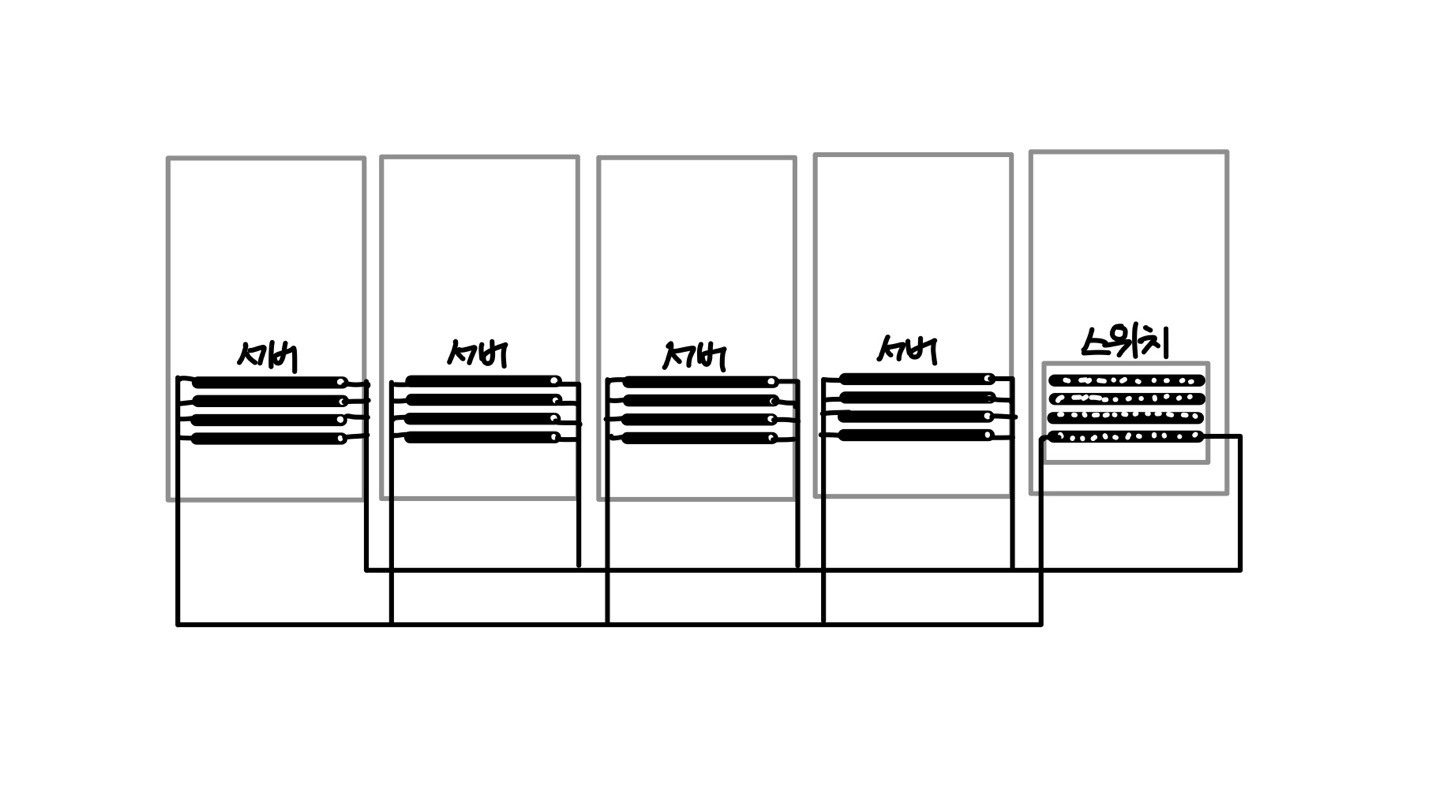

ToR

ToR은 Top of Rack의 약자로 이름 그대로 랙 상단에 개별적으로 설치되는 스위치 구성을 말한다. 일반적으로 각 랙 최상단에 ToR 스위치를 구성하고 해당 랙에 있는 서버들을 연결한다. 각 랙에 구성된 서버들은 해당 랙에 있는 ToR 스위치에 연결되고 ToR 스위치는 상단 네트워크 장비에 모두 연결되는 구성이다.

ToR 구성은 서버가 스위치와 동일한 랙(또는 인접한 랙)에 있으므로 케이블링의 길이나 복잡성이 줄어든다. 하지만 ToR 구성은 EoR 구성보다 스위치가 더 많이 필요하므로 네트워크 장비에 대한 관리사항이 늘어난다. 늘어난 스위치 수량 때문에 전력이나 냉각비용도 따라 늘면서 전체적인 운영비용이 증가할 수 있다.

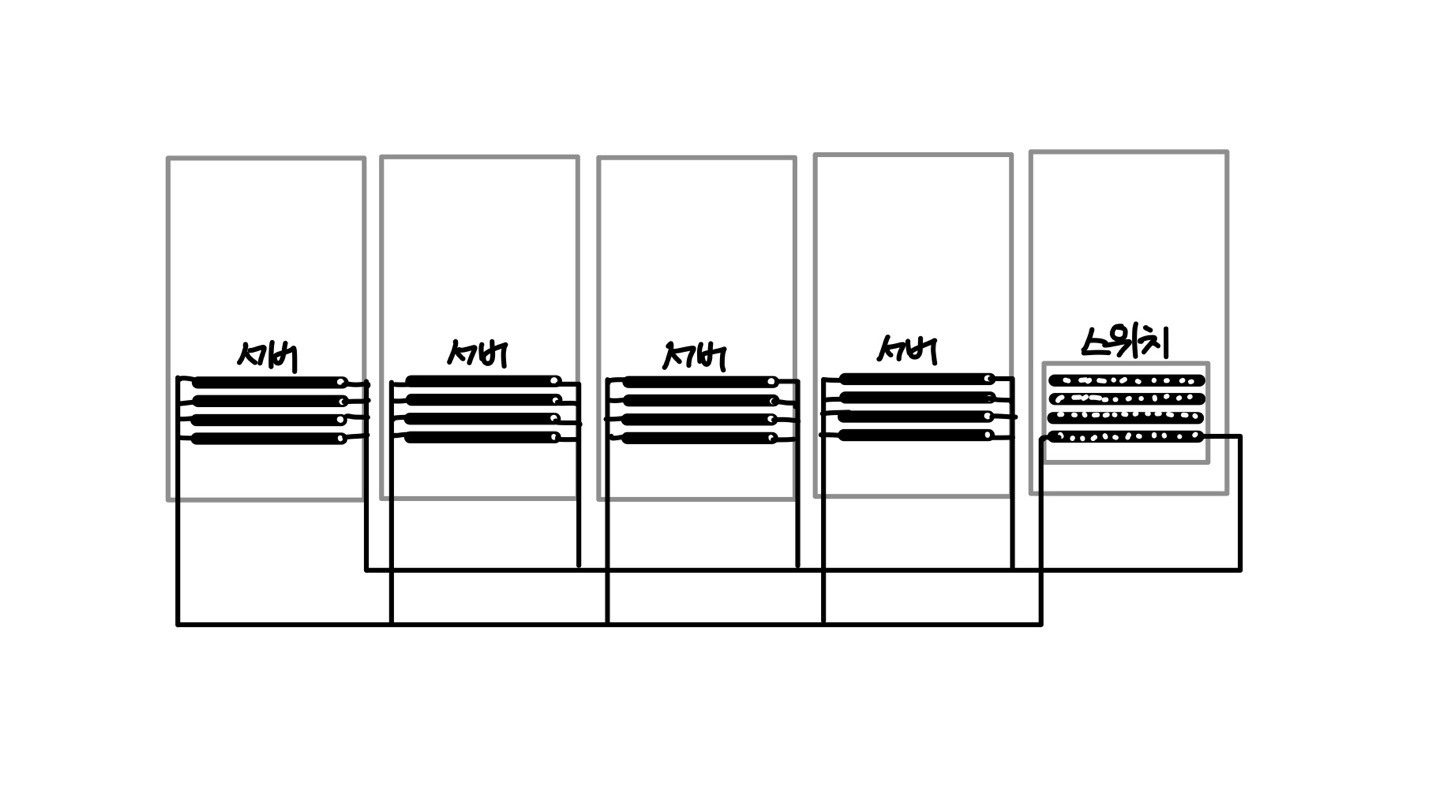

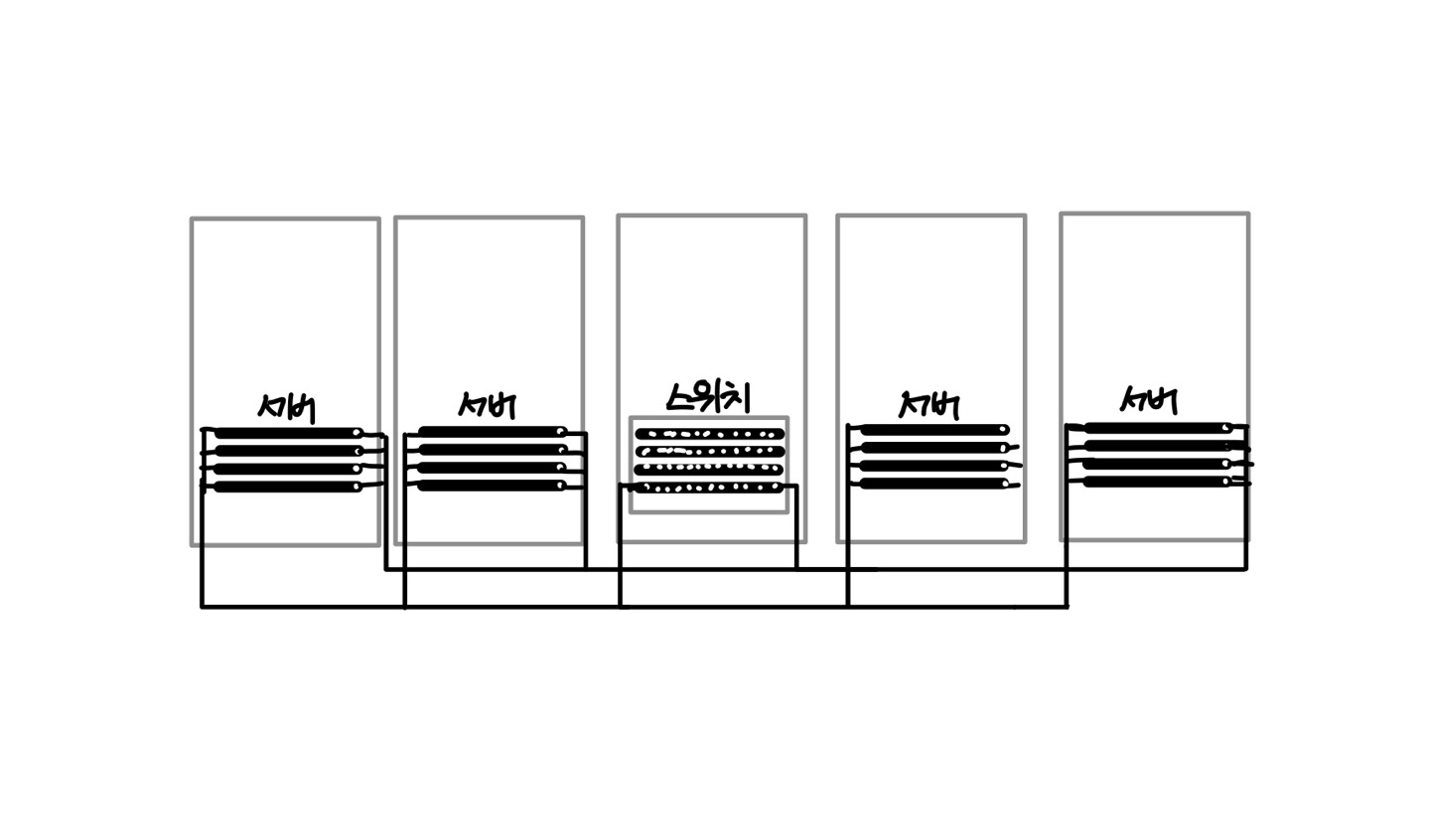

EoR

EoR은 End of Row의 약자로 이름 그대로 랙이 있는 행 끝에 네트워크 장비를 두고 각 랙에 있는 서버는 네트워크 장비가 있는 랙까지 케이블로 연결된다. 즉, 서버가 있는 랙과 네트워크 장비가 있는 랙을 분리한 구성이 된다.

ToR과 달리 EoR은 네트워크 장비 랙에서 케이블이 서버로 직접 구성되므로 각 랙마다 별도의 개별 스위치를 증설하는 것이 아니라 대형 섀시(Chassis) 스위치에서 라인 카드를 추가하는 방식으로 포트 수를 증가시킬 수 있어 ToR보다 필요한 스위치 장비 수가 줄어든다. 따라서 관리하는 장비 수와 통과하는 스위치 수가 줄어 대기시간이나 지연에 유리하다.

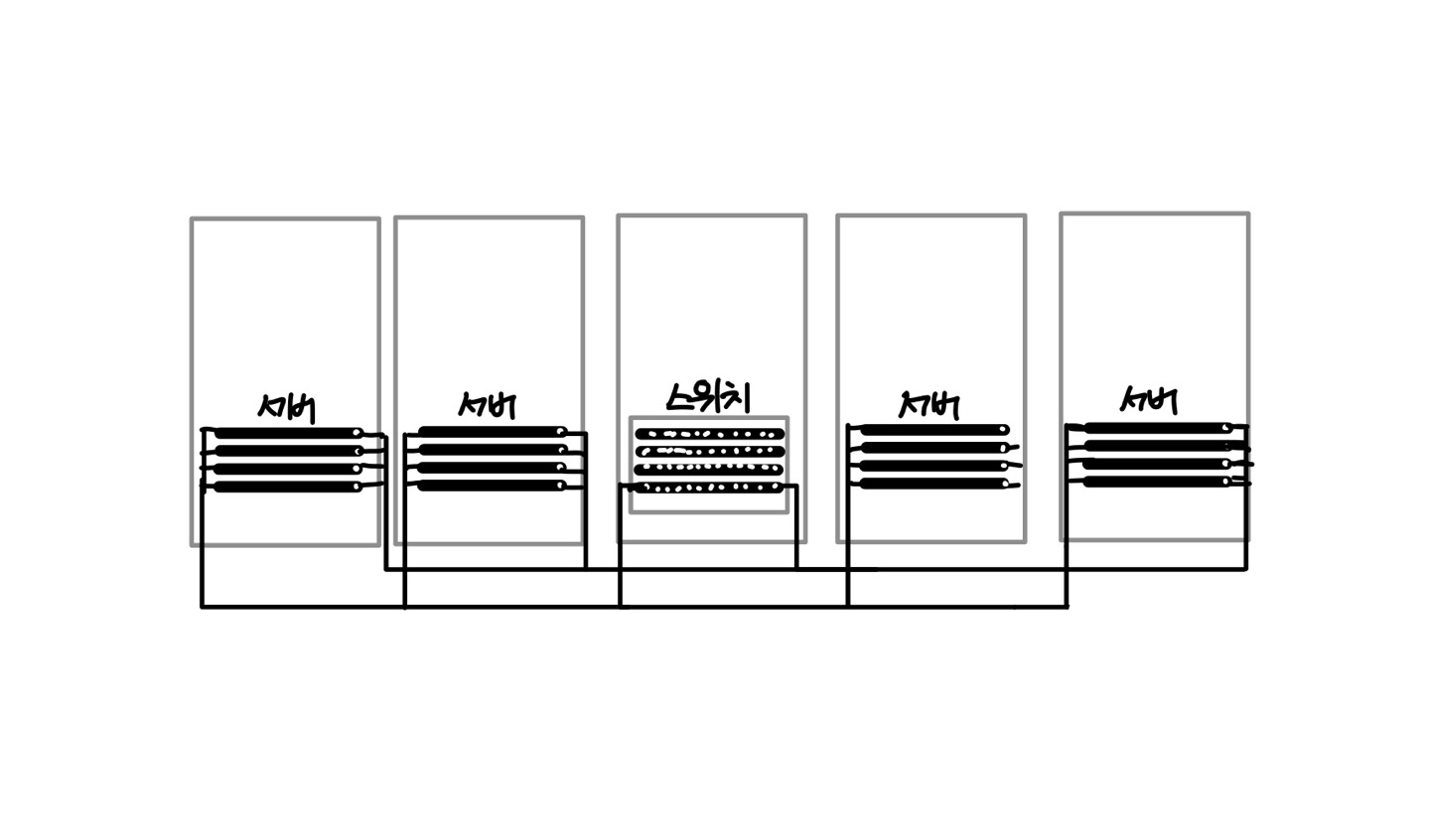

MoR

MoR(Middle of Row)은 EoR과 마찬가지로 서버에 연결될 네트워크 장비 랙을 별도로 구성하는 점은 같지만 네트워크 장비의 랙을 행 끝이 아닌 중간에 두는 경우이다. 전체적인 내용은 EoR과 같지만 네트워크 장비가 중간에 있어 케이블 길이가 전반적으로 감소하는 장점이 있는 구성 방식이다.

출처

IT 엔지니어를 위한 네트워크 입문을 정리한 포스팅입니다.