CTF 01

1. (dreamhack)simple_sqli_chatgpt

-

ChatGPT와 함께 풀어보라고 한다.

-

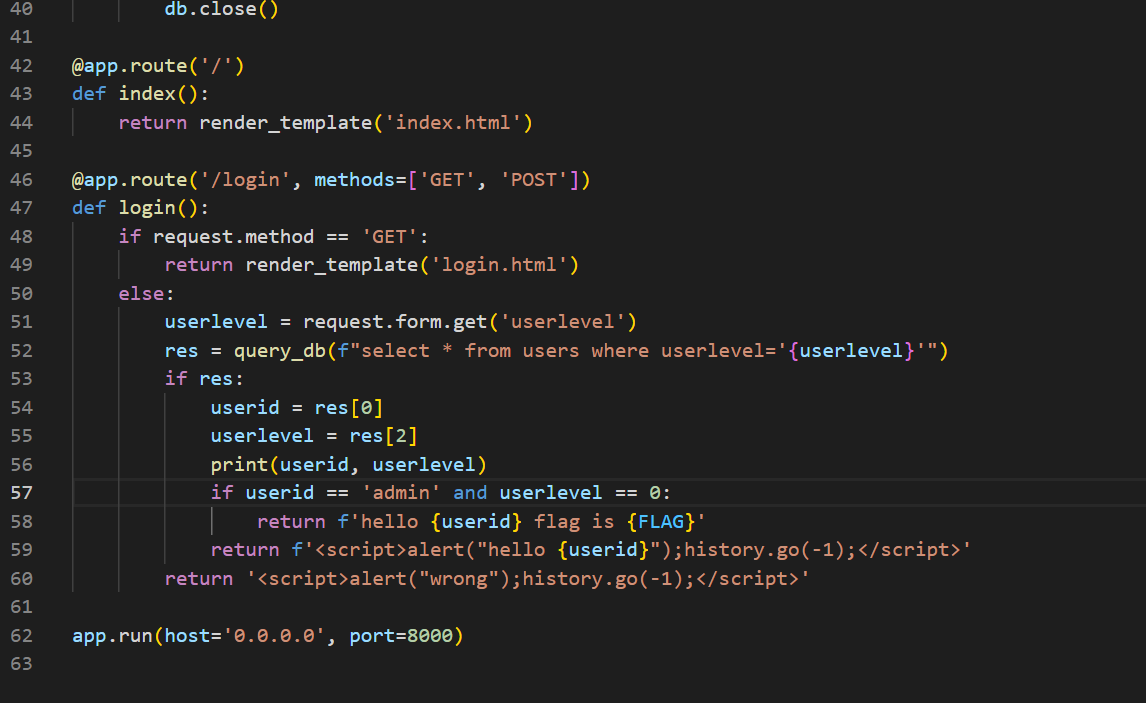

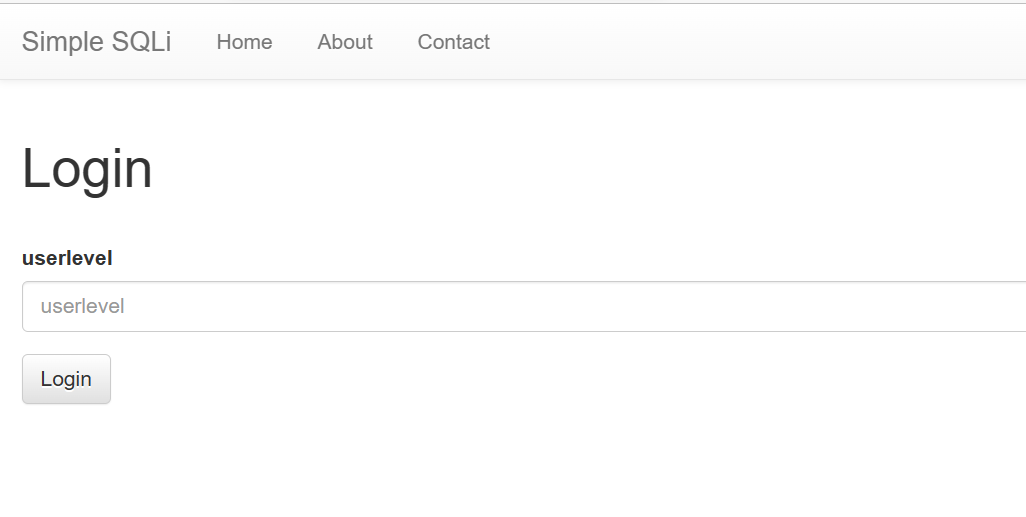

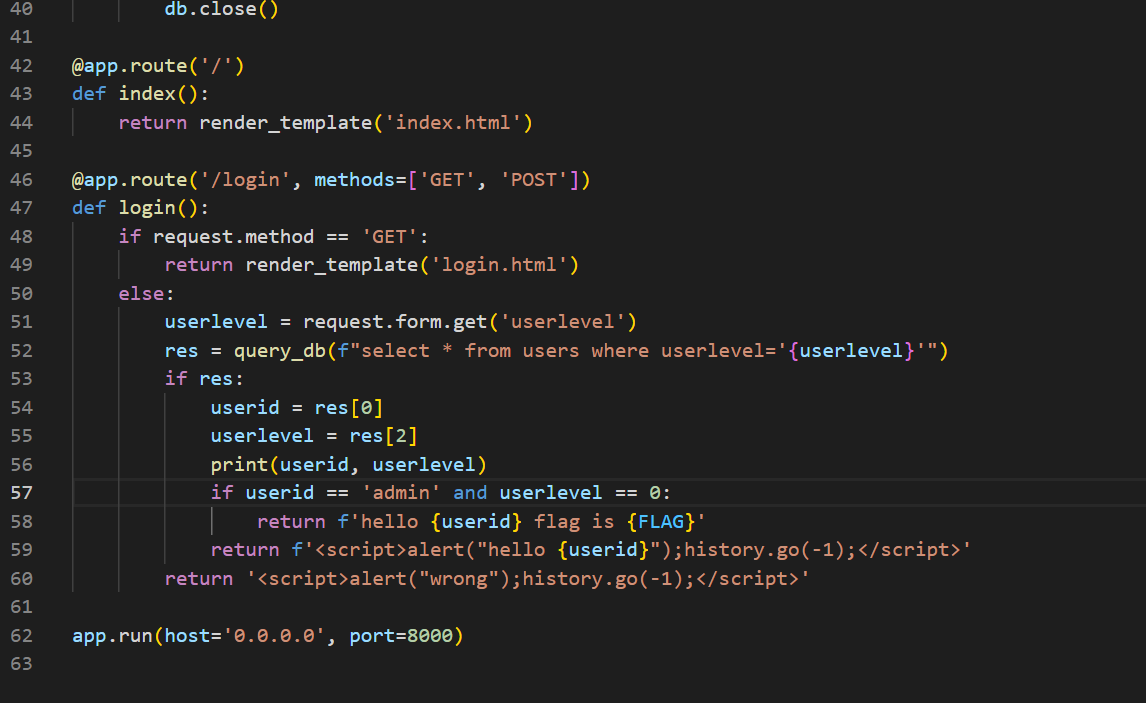

우선 코드와 사이트를 살펴보면 login 페이지에서 userlevel을 물어보는 것과 저 부분을 해결해야 할 것 같은 느낌의 코드가 있다.

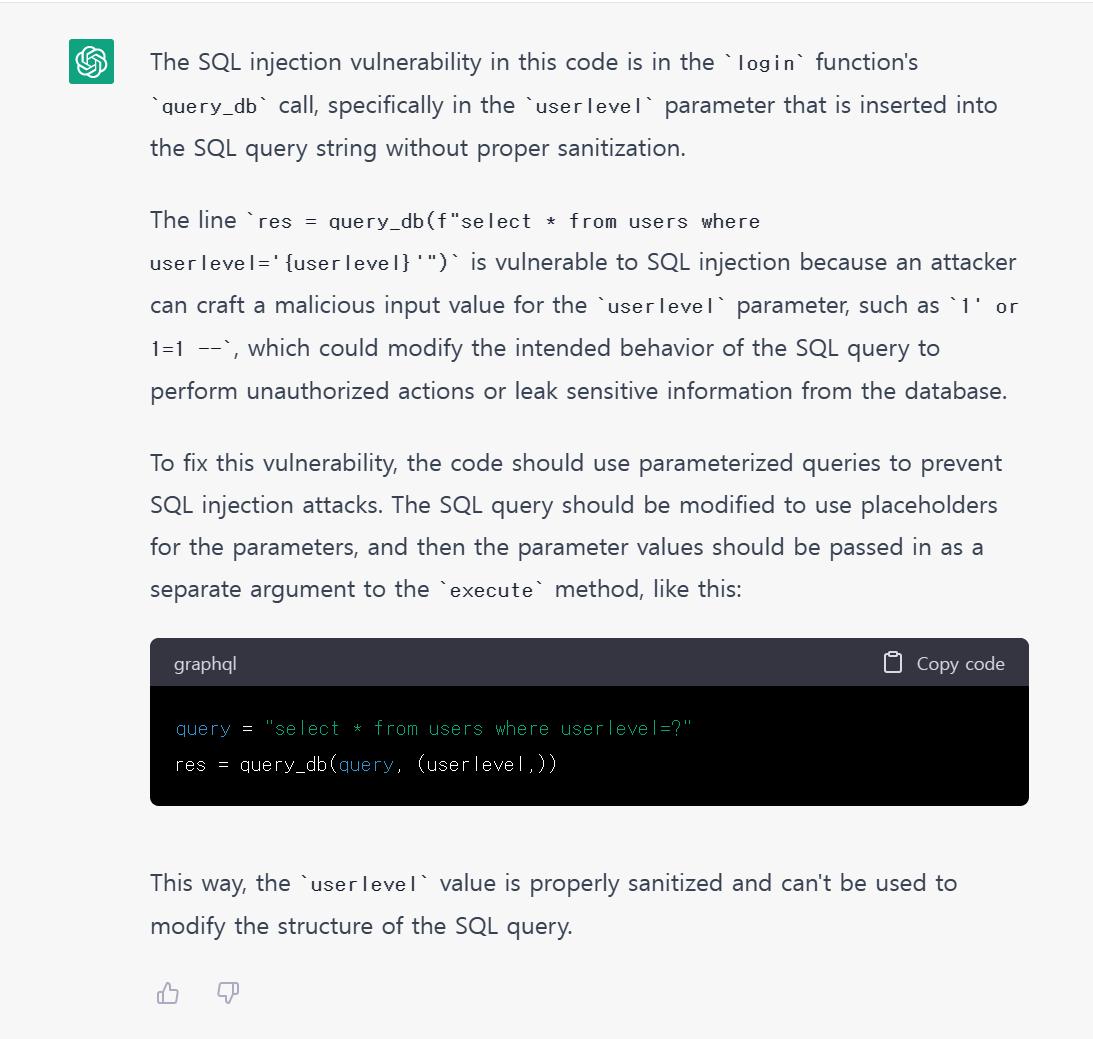

그럼 ChatGPT를 이용해보자.

-Q: What is SQL injection vulnerability in code?

- 같은 얘기를 하는 것 같다. 딱히 추가적인 정보를 얻지 못했다.

- 그래서 다시 로그인 페이지로 돌아와서 기본값으로 0을 입력해보았더니 hello guset라는 문장이 뜬다. 그 외에는 wrong input이라고 뜨는걸 보니 userlevel이 0임을 알 수 있었다.

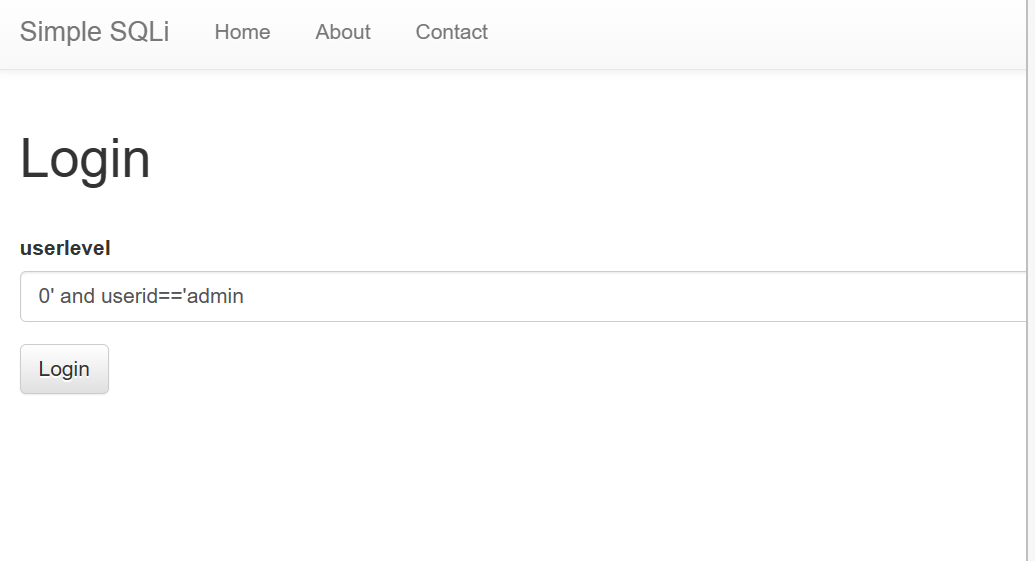

- 다시 코드를 살펴보니 return 부분인 것을 알 수 있었다. 그렇다면 적혀 있는 코드대로 userid를 admin으로 해서 같이 적어 입력하면 될 거 같다.

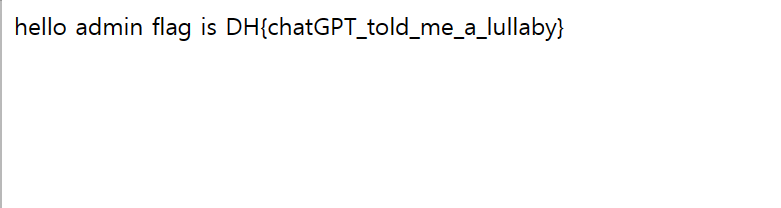

- 입력하니 flag를 찾을 수 있었다!

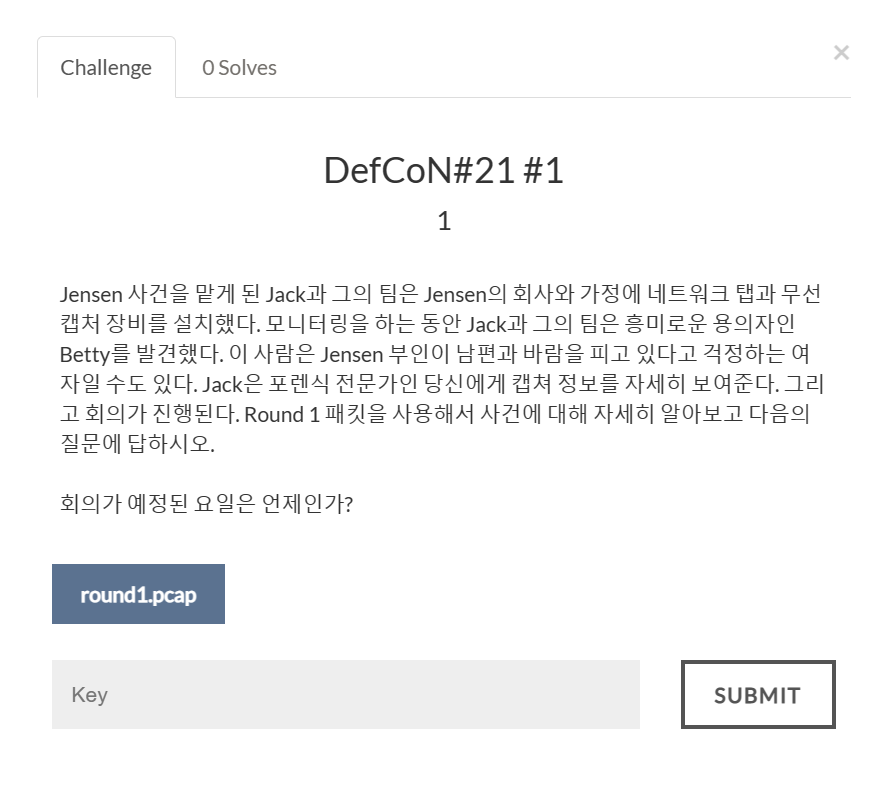

2. (CTF-D)

문제에서 round1.pcap이라는 파일이 주어졌고 이 파일은 와이어샤크를 통해 확인할 수 있다.

패킷을

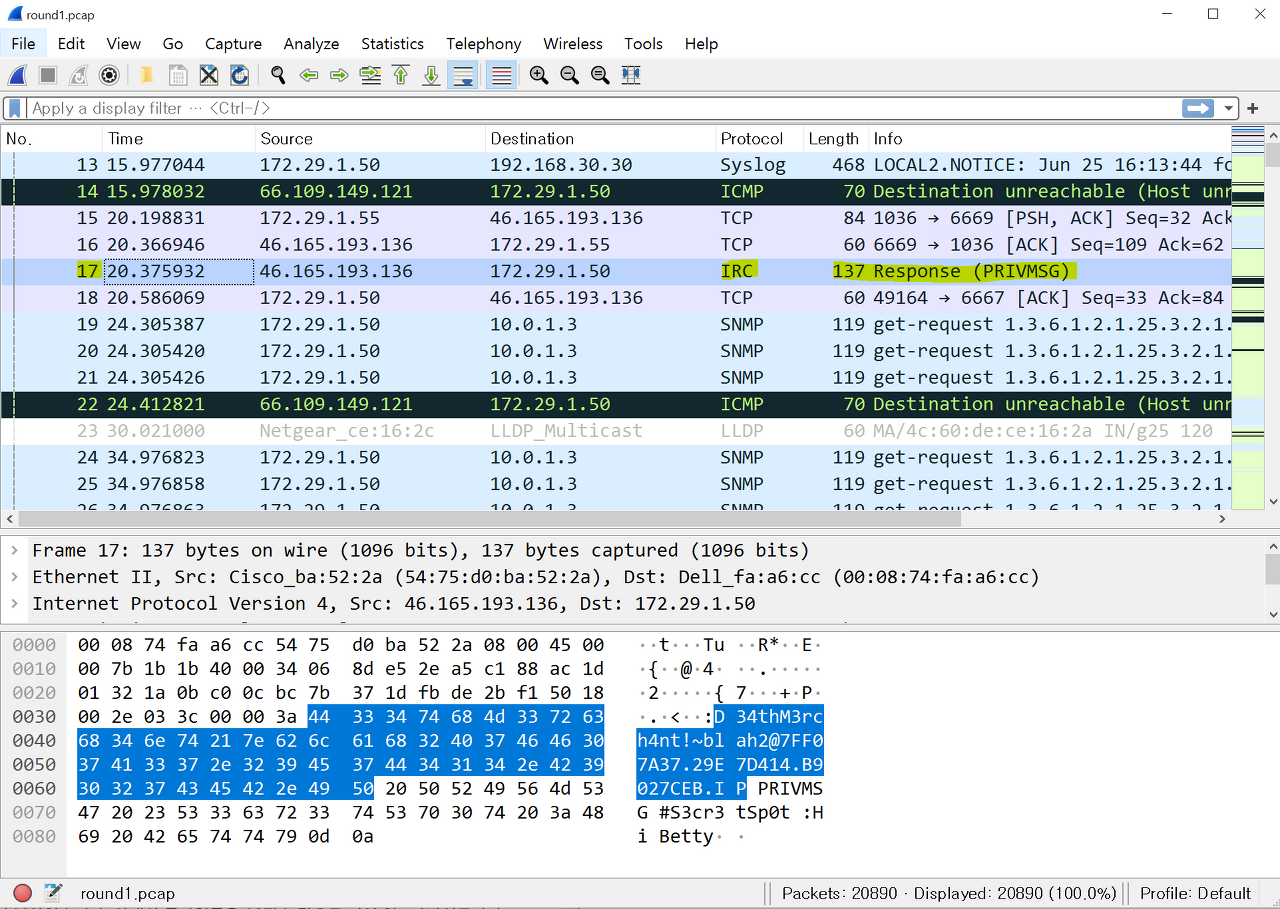

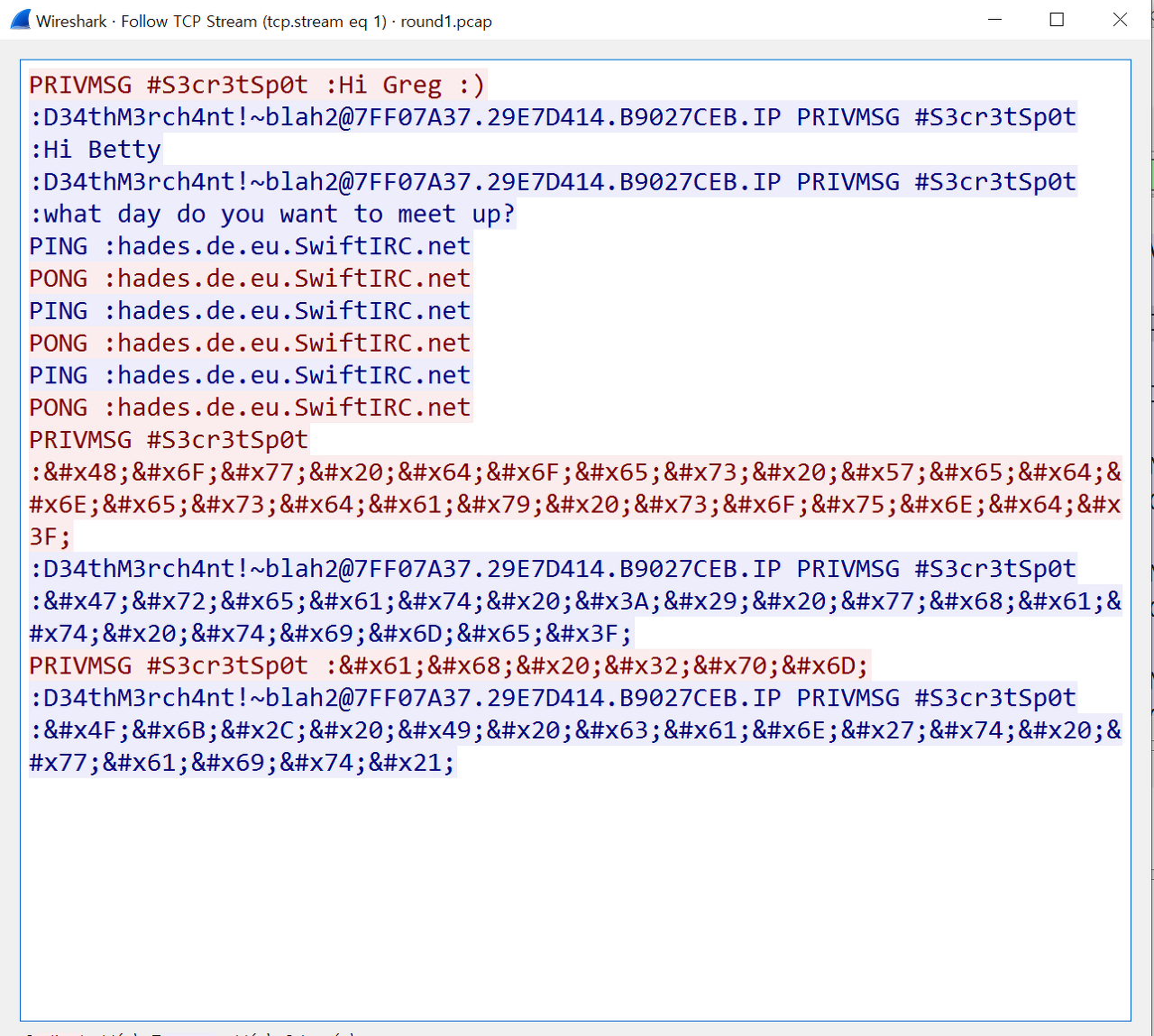

IRC 프로토콜로 통신한 것을 볼 수 있는데 이는 규칙과 약속이 관련되어 있는 채팅 시스템으로, 패킷을 자세히 살펴보면 c-s 사이에 채팅 데이터가 있을 거 같다.

와이어샤크의 Analyze-Tcp Stream 옵션을 이용해서 대화를 확인할 수 있었다. 문자열이 16진수로 어 있어서 문자를 디코딩해보면,

How does Wednesday sound?

Great :) what time?

ah 2pm

Ok, I can't wait!

문제에서 회의가 예정된 요일을 물어보고 있으므로 Wednesday가 flag였다.

3. (CTF-D)basics

문제에서 파일을 다운 받아보면 한 사진이 나온다.

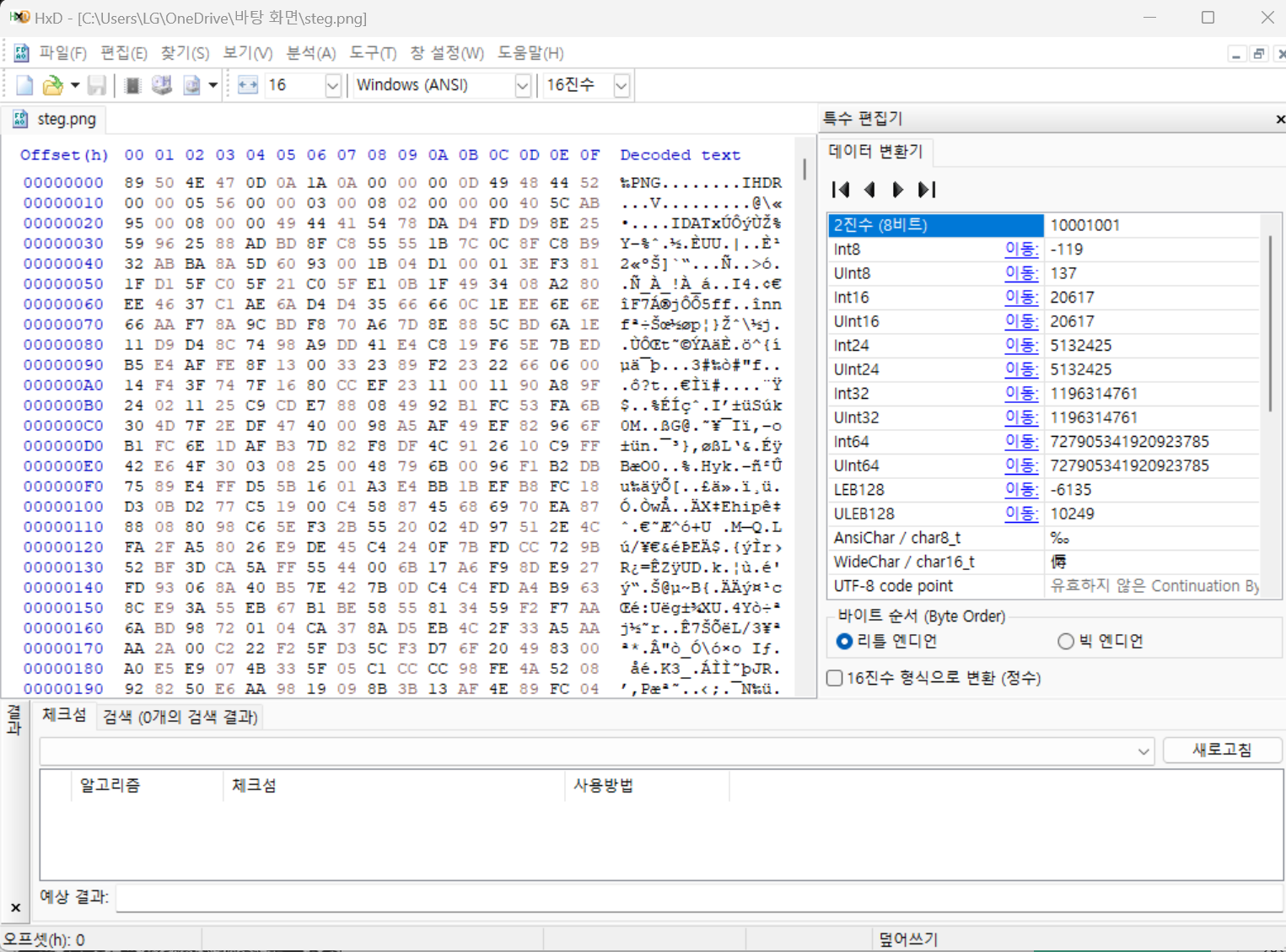

- HxD를 이용해서 분석했으나 특이점을 찾지 못했다.

- 그래서 forensically로 사진을 넣어 확대 하는 것으로 여기저기 확인해보다가 우연히 숨겨진 flag 찾았다..?!

flag:L1nux3rror