2022년 3회 짝수

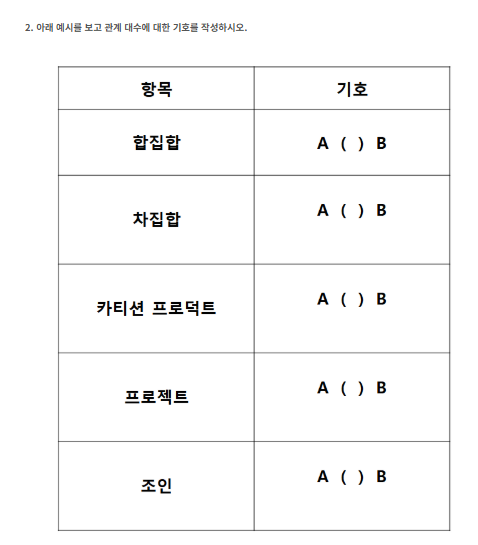

2.

1.합집합 (Union)

두 개 이상의 집합에서 모든 원소를 포함하는 집합을 의미합니다.

예를 들어, A = {1, 2, 3}, B = {3, 4, 5}라면, A ∪ B = {1, 2, 3, 4, 5}입니다.

2.차집합 (Difference)

한 집합에서 다른 집합에 속한 원소를 제외한 결과를 의미합니다.

예를 들어, A = {1, 2, 3}, B = {3, 4, 5}라면, A - B = {1, 2}입니다.

3.카티션 프로덕트 (Cartesian Product)

두 개의 집합에서 가능한 모든 조합을 생성하는 연산입니다.

예를 들어, A = {1, 2}, B = {a, b}라면, A × B = {(1, a), (1, b), (2, a), (2, b)}입니다.

4.프로젝트 (Projection)

관계형 데이터베이스에서 특정 열(속성)만 선택하는 연산입니다.

예를 들어, 학생 테이블에서 학번과 이름만 조회할 때 사용됩니다.

SQL에서는 SELECT 학번, 이름 FROM 학생과 같이 사용됩니다.

5.조인 (Join)

두 개 이상의 테이블을 특정 조건에 따라 결합하는 연산입니다.

여러 종류의 조인이 있으며, INNER JOIN, LEFT JOIN, RIGHT JOIN, FULL JOIN 등이 있습니다.

예를 들어, 학생 테이블과 성적 테이블을 학번을 기준으로 조인하면, 특정 학생의 성적 정보를 함께 조회할 수 있습니다.

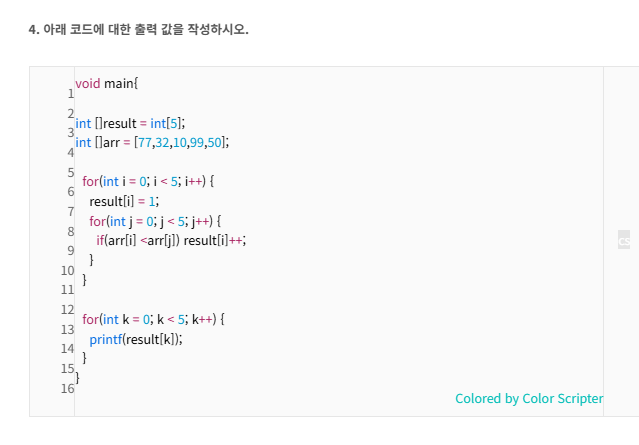

4.

result[0] 1+1 = 2

result[1] 1+3 = 4

result[2] 1+4 = 5

result[3] 1+0 = 1

result[4] 1+2 = 3

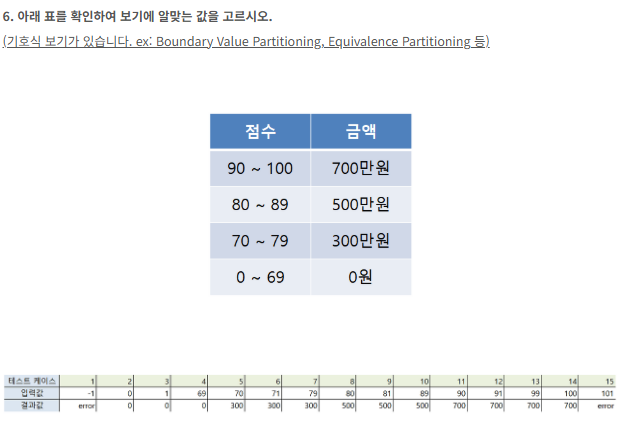

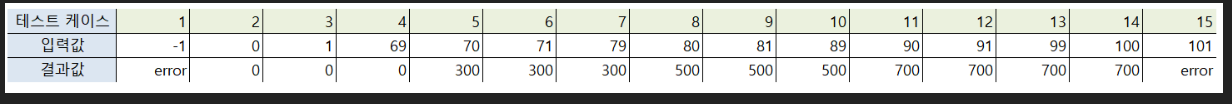

6.

--

8.

1. 스미싱(Smishing)

SMS(문자 메시지)와 피싱(Phishing)의 합성어.

악성 링크를 포함한 문자 메시지를 보내 사용자의 개인정보(예: 계좌번호, 비밀번호)를 탈취하는 공격 기법.

예: "택배가 도착했습니다. 확인하려면 아래 링크를 클릭하세요!" (악성 링크 포함)

2. 파밍(Pharming)

사용자를 속여 가짜 웹사이트로 유도한 후, 개인정보를 입력하도록 유도하는 공격 기법.

DNS 변조 등의 기술을 활용하여 사용자가 정상적인 웹사이트에 접속했다고 착각하게 만듦.

예: 사용자가 은행 사이트에 접속했지만, 실제로는 공격자가 만든 가짜 사이트일 경우.

3. 제로 데이 공격(Zero-day Attack)

소프트웨어의 보안 취약점이 공개되거나 패치가 제공되기 전에 이를 악용하는 공격.

예: 특정 웹 브라우저의 새로운 보안 취약점이 발견되자마자 이를 이용한 악성코드 유포.

4. 랜섬웨어(Ransomware)

컴퓨터 시스템을 감염시켜 파일을 암호화하고, 이를 복구하는 대가로 금전을 요구하는 악성 소프트웨어.

예: "귀하의 파일이 암호화되었습니다. 48시간 내에 비트코인을 보내지 않으면 복구할 수 없습니다."

5. APT 공격(Advanced Persistent Threat)

특정 기업이나 기관을 대상으로 지속적이고 정교하게 진행되는 해킹 공격.

단기간에 끝나는 것이 아니라, 장기간에 걸쳐 정보 탈취 및 시스템 장악을 목표로 함.

예: 국가 지원 해커 그룹이 정부 기관을 대상으로 오랜 기간에 걸쳐 스파이웨어를 심는 공격.

6. 디도스(DDoS, Distributed Denial of Service) 공격

여러 대의 컴퓨터를 이용해 특정 서버나 네트워크에 과부하를 일으켜 정상적인 서비스를 방해하는 공격.

예: 온라인 쇼핑몰 사이트를 공격하여 결제가 불가능하게 만드는 공격.

7. 백도어(Backdoor)

시스템이나 소프트웨어에 몰래 설치된 비정상적인 접근 경로.

공격자가 인증 없이 시스템을 제어할 수 있도록 해주는 해킹 기법 중 하나.

예: 특정 악성코드가 감염된 PC에서 공격자가 원격 조정을 할 수 있도록 하는 기능.

8. 스파이웨어(Spyware)

사용자의 정보를 몰래 수집하는 악성 소프트웨어.

예: 키보드 입력을 감시하여 ID와 비밀번호를 탈취하는 프로그램.

9. 피싱(Phishing)

이메일, 메시지 등을 이용해 사용자를 속이고, 개인정보(예: 계좌번호, 로그인 정보)를 빼내는 공격.

예: 은행을 사칭한 이메일을 보내 사용자의 계정 정보를 입력하도록 유도.

10. 워터링 홀 공격(Watering Hole Attack)

특정 그룹이 자주 방문하는 웹사이트를 해킹하여 악성코드를 심고, 해당 사이트에 접속한 사용자들의 시스템을 감염시키는 공격 기법.

예: 금융업계 종사자들이 자주 방문하는 금융 관련 사이트를 해킹하여 악성코드를 배포.

10.

1. EDR (Endpoint Detection and Response)

개념 : 엔드포인트(PC, 서버 등)에서 발생하는 이상 징후를 감지하고, 보안 위협을 분석 및 대응하는 솔루션.

기능 : 실시간 엔드포인트 모니터링 침해 지표(IOC, Indicators of Compromise) 탐지 사고 대응 자동화 및 포렌식 지원

2. XDR (Extended Detection and Response)

개념 : EDR보다 확장된 개념으로, 네트워크, 클라우드, 이메일, 엔드포인트 등의 다양한 보안 솔루션을 통합하여 위협을 감지하고 대응하는 보안 기술.

기능 : 여러 보안 제품의 로그 및 이벤트 통합 분석 AI 기반 위협 탐지 및 자동 대응 보안 인텔리전스 연계

3. UEBA (User and Entity Behavior Analytics)

개념 : 사용자 및 시스템의 행동 패턴을 분석하여 비정상적인 행위를 탐지하는 보안 솔루션.(targe Entity)

기능: 머신러닝을 활용한 이상 행동 분석 내부자 위협 및 계정 탈취 탐지

데이터 유출 탐지

4. SOAR (Security Orchestration, Automation, and Response)

개념 : 보안 운영을 자동화하고 여러 보안 솔루션을 연동하여 효율적으로 위협을 분석하고 대응하는 플랫폼.

기능 : 보안 이벤트 자동 대응 SIEM, EDR, XDR 등과 연동하여 위협 인텔리전스 제공보안팀의 대응 프로세스를 자동화하여 빠른 대응 가능

5. NGFW (Next-Generation Firewall)

개념 : 기존 방화벽에서 애플리케이션 제어, 침입 방지(IPS), 악성 코드 탐지 등의 기능을 추가한 차세대 방화벽.

기능 : L7(Application Layer) 기반 보안 제어 SSL/TLS 복호화 및 악성 트래픽 분석 사용자 인증 및 정책 기반 보안 적용

6. CASB (Cloud Access Security Broker)

개념 : 클라우드 환경에서 발생하는 보안 위협을 탐지하고 제어하는 솔루션.

기능 : 클라우드 애플리케이션 가시성 확보 데이터 유출 방지(DLP) 이상 접근 및 활동 탐지

7. DLP (Data Loss Prevention)

개념 : 기업 내부의 중요한 데이터를 보호하고, 데이터 유출을 방지하는 보안 솔루션.

기능 : 기밀 데이터 탐지 및 보호 정책 기반 데이터 이동 차단 이메일, USB, 클라우드 등을 통한 정보 유출 감시

12.

DERP : 전체 튜플 개수(행의 개수)를 반환하는 쿼리

14.

Typosquatting (타이포스쿼팅)

사용자가 잘못 입력할 가능성이 있는 도메인을 악용하는 사이버 공격 기법

인기 있는 웹사이트의 도메인을 철자 오류로 변형하여 피싱 사이트를 운영

ex)

google.com → goggle.com, gooogle.com

facebook.com → faceboook.com

Rootkit

운영체제(OS)에서 동작하는 악성코드로, 시스템을 장악하고 사용자가 이를 감지하지 못하도록 숨김

Zero Trust (제로 트러스트)

"아무것도 신뢰하지 않는다"는 원칙 아래, 모든 사용자와 장치를 지속적으로 검증하는 보안 모델

MFA(다중 인증), 최소 권한 원칙, 세분화된 접근 제어 적용

MFA(Multi-Factor Authentication, 다중 인증)는 두 개 이상의 인증 요소를 사용하여 사용자 신원을 확인하는 보안 방식

Watering Hole Attack (워터링 홀 공격)

특정 그룹(기업, 기관)이 자주 방문하는 웹사이트를 해킹하여 악성코드를 감염시키는 공격 기법

Man-in-the-Middle Attack (MITM, 중간자 공격)

공격자가 네트워크에서 두 당사자 간의 통신을 가로채고 조작하는 공격 방식

공격 방식

Wi-Fi 스니핑: 공공 Wi-Fi에서 패킷 가로채기

SSL Stripping: HTTPS를 HTTP로 다운그레이드하여 암호화 우회

Side-Channel Attack (부채널 공격)

시스템의 물리적 특성(전력 소비, 전자기 방출, 시간 지연 등)을 분석하여 암호 키를 추출하는 공격

공격 방식

전력 분석 공격 (Power Analysis Attack)

타이밍 공격 (Timing Attack)

Clickjacking (클릭재킹)

웹사이트에서 투명한 프레임을 사용하여 사용자가 클릭을 유도당하게 만드는 공격 기법

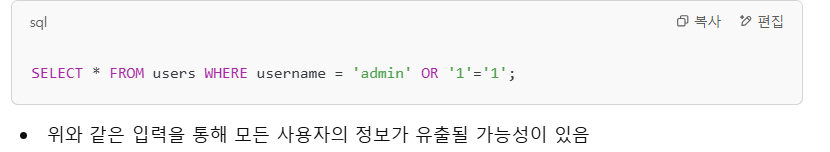

SQL Injection (SQL 인젝션)

웹사이트의 SQL 쿼리를 조작하여 데이터베이스를 공격하는 기법

16

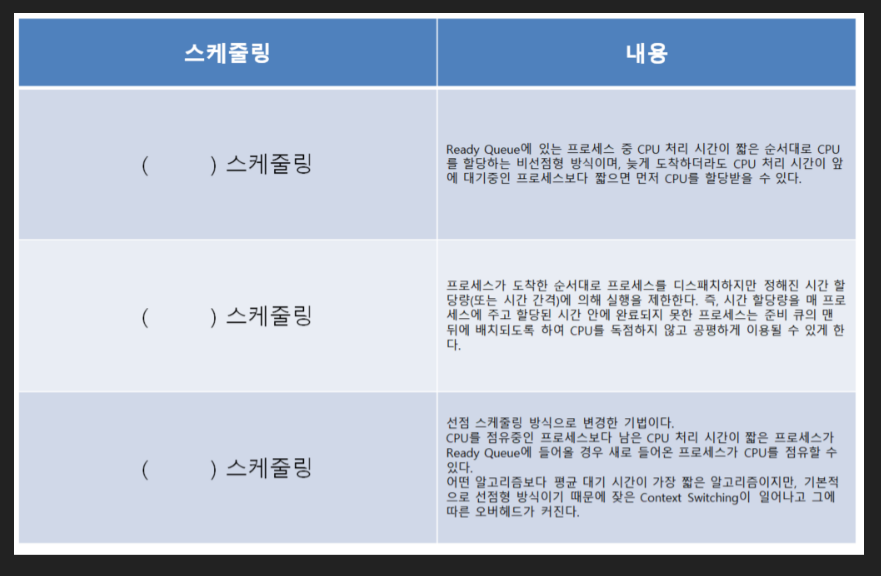

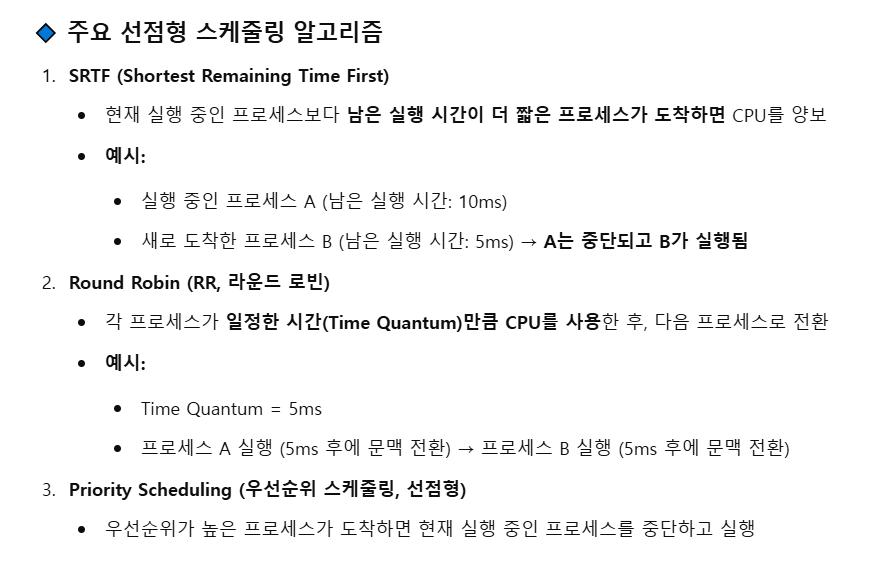

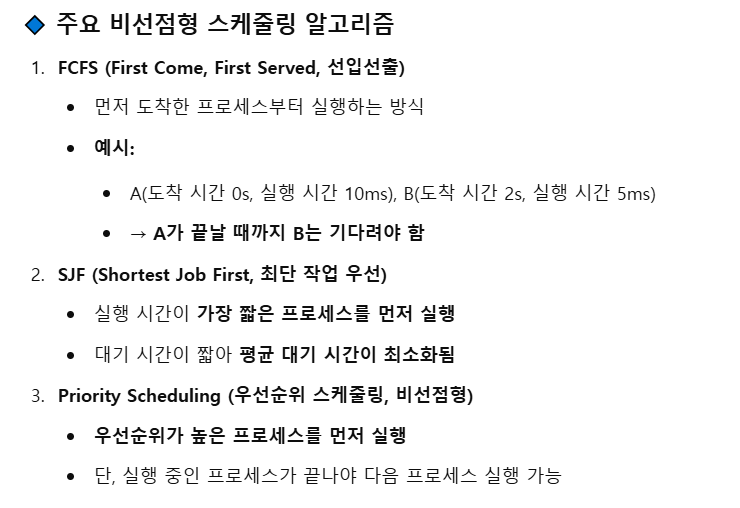

CPU 스케줄링은 여러 프로세스가 CPU를 공유할 때, 어떤 프로세스가 언제 CPU를 사용할지 결정하는 기법

CPU를 사용 중인 프로세스가 강제로 중단(preempt)될 수 있는 방식

한 번 CPU를 할당받은 프로세스는 종료될 때까지 강제로 중단되지 않는 방식

SJF, RR, SRT

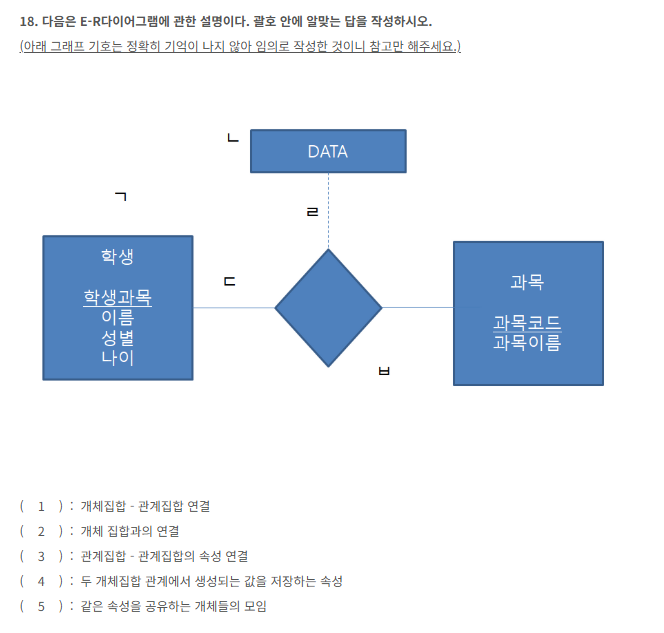

18

엔티티(Entity) : 학생 (Student) , 과목 (Course)

다이아몬드,관계(Relationship) : 학생과 과목 사이의 관계 → "수강" 또는 "등록"

DATA는 학생과 과목의 관계에서 추가적인 정보를 저장하는 속성(Attribute) (예: 성적)

- 실선 (—)

강한 연관(Strong Relationship) 또는 일반적인 관계선

일반적으로 엔티티(Entity)와 관계(Relationship)를 연결할 때 사용됨 - 점선 (---)

약한 연관(Weak Relationship) 또는 외래키(Foreign Key)

특정한 속성이 다른 엔티티에서 참조되는 경우 사용됨

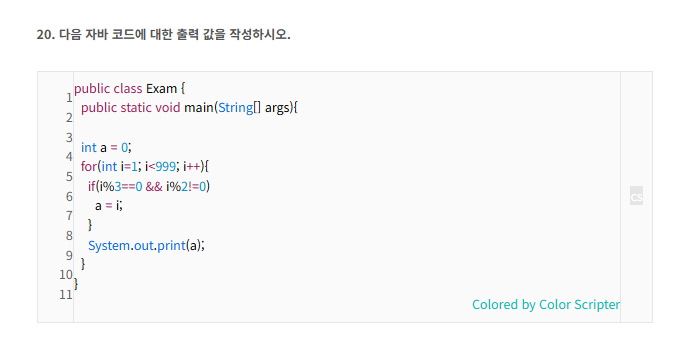

20

홀수이면서 3의배수인것

999부터 탐색하면바로나옴