2023년 2회 짝수문제풀이

2

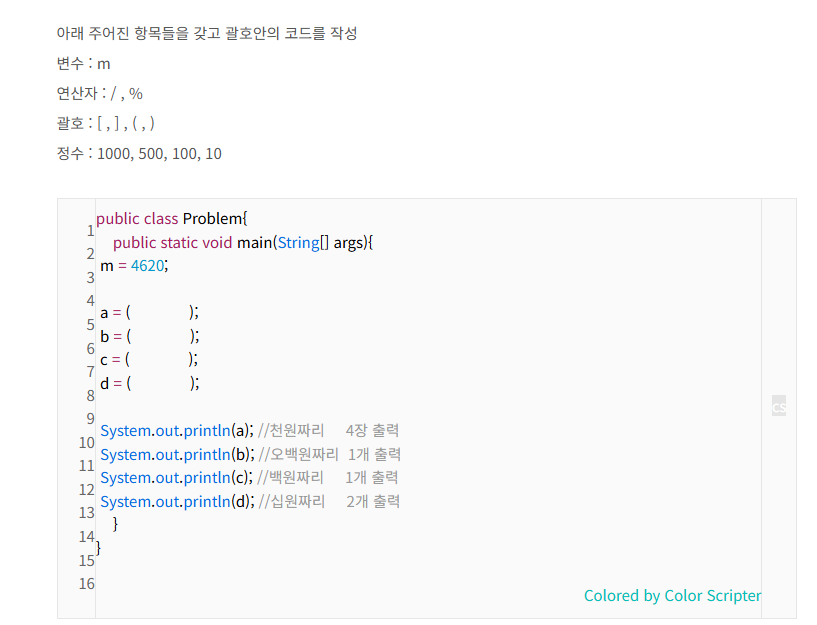

a = m/1000

b = (m%1000)/500

c = (m%500)/100

d = (m%100)/10

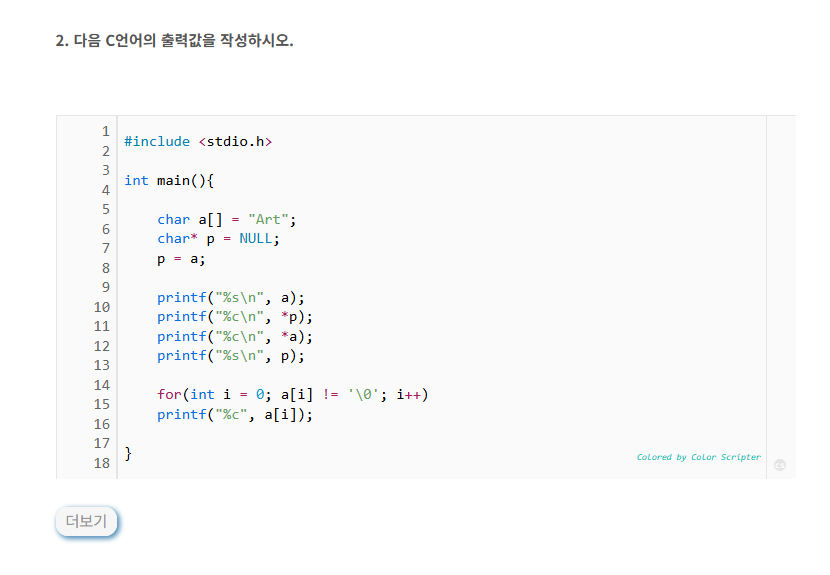

4

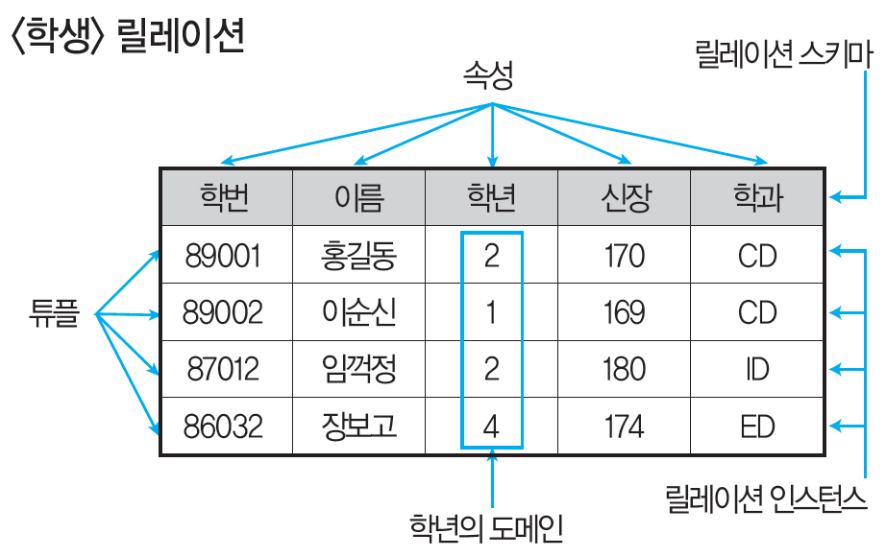

다음은 테이블에 데이터를 삽입하기 위한 과정이다. 보기의 조건식에 맞게 데이터 삽입을 위한 SQL문을 작성하시오.

insert 학생(학번,이름,학년,전공,전화번호) value (9830287,'뉴진스',3,'경영학개론','010-1234-1234')

VARCHAR(Variable Character)는 가변 길이 문자열(string) 데이터 타입

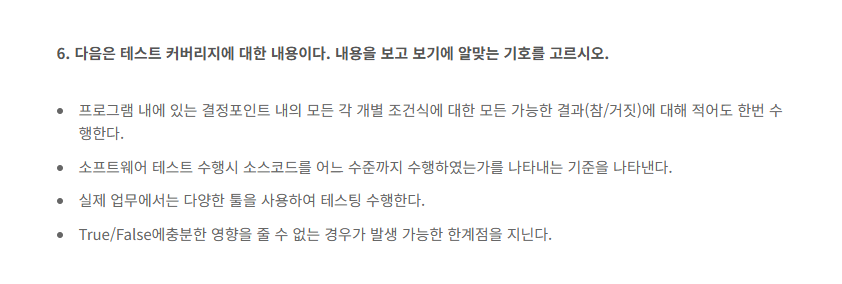

6

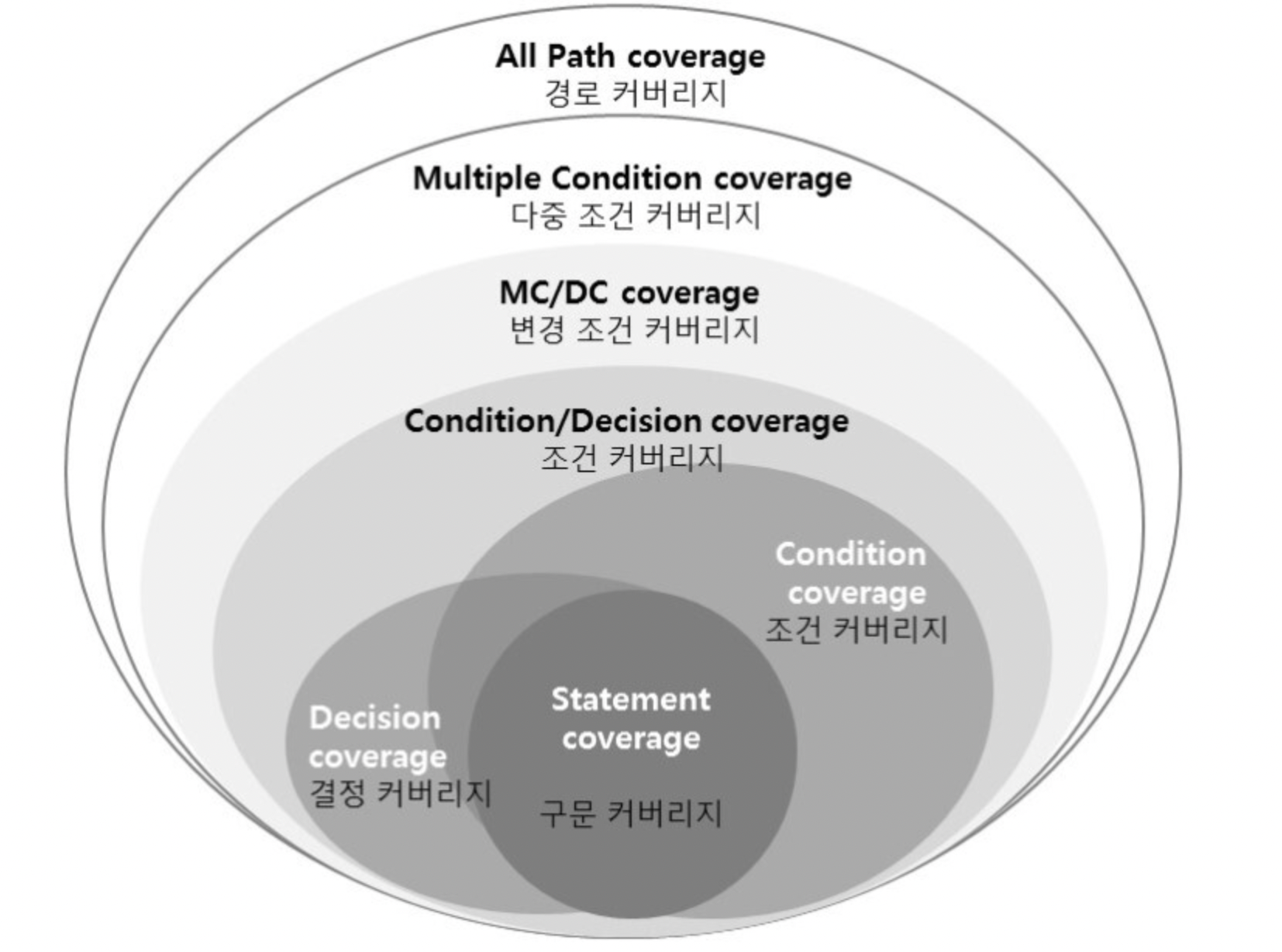

1. 기본적인 커버리지 개념

✅ 1.1. 문장(구문) 커버리지 (Statement Coverage, ㄱ. 구문 커버리지)

프로그램의 모든 문장이 최소 한 번 실행되었는지 확인하는 커버리지

✅ 1.2. 경로 커버리지 (Path Coverage, ㄴ. 경로 커버리지)

모든 가능한 실행 경로를 테스트하는 커버리지

모든 조건과 분기(If, Loop 등)의 조합을 테스트해야 함

2. 조건 및 결정 커버리지

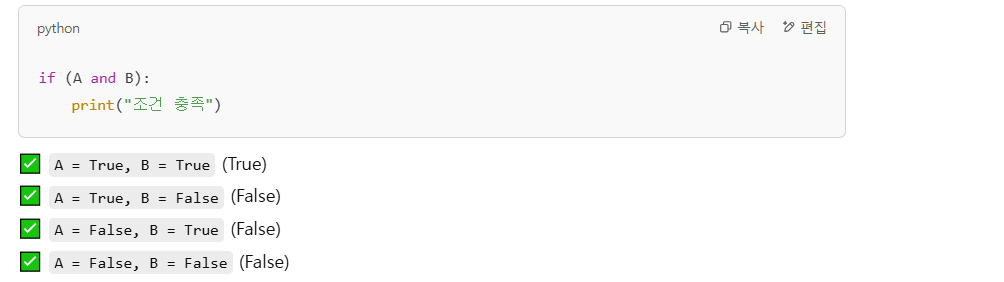

✅ 2.1. 조건 커버리지 (Condition Coverage, ㅇ. 조건 커버리지)

개별 조건(A, B)이 각각 True/False를 모두 가지도록 테스트

조건이 AND/OR로 조합된 경우, 개별 조건을 테스트하는 것이 목표

✅ 2.2. 결정 커버리지 (Decision Coverage, ㅅ . 결정 커버리지)

조건식 전체가 True/False를 모두 가지도록 테스트하는 기법

if (A and B)가 한 번은 True, 한 번은 False가 되면 커버리지가 충족됨

✅ 2.3. 조건/결정 커버리지 (Condition/Decision Coverage, ㄷ. 조건/결정 커버리지)

조건 커버리지 + 결정 커버리지를 모두 만족해야 하는 테스트 기법

조건(A, B)을 각각 테스트하면서, 전체 조건문도 True/False를 모두 가져야 함

✅ 2.4. 변형 조건/결정 커버리지 (Modified Condition/Decision Coverage, ㄹ. 변형 조건/결정 커버리지)

각 개별 조건(A, B)이 결과에 영향을 미치는지 테스트하는 기법

실제 소프트웨어 테스트에서 가장 엄격한 커버리지 기준

예를 들어, A만 바뀌어도 전체 결과가 달라져야 함

3. 복합 조건 커버리지 (A, B, C)

✅ 3.1. 다중 조건 커버리지 (Multiple Condition Coverage, ㅂ. 다중 조건 커버리지)

모든 가능한 조건의 조합을 테스트하는 기법

개별 조건(A, B, C)의 모든 경우를 테스트해야 함 (True/False 모든 경우)

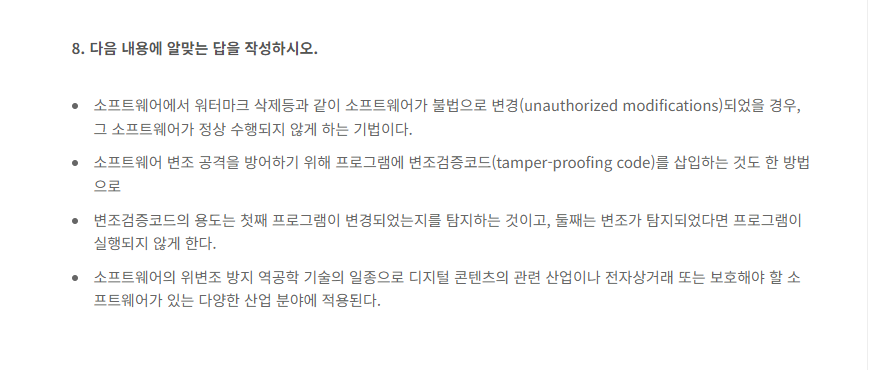

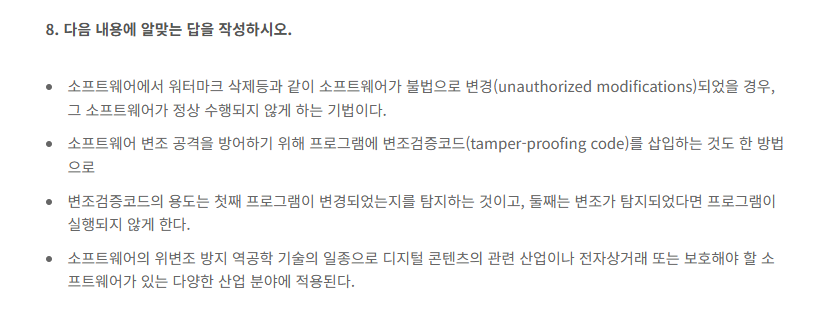

8

(Tamper-Proofing)

✅ 소프트웨어 변조 방지(Tamper Resistance)란?

소프트웨어의 무단 변경을 감지하고, 변조된 경우 실행을 차단하는 기술

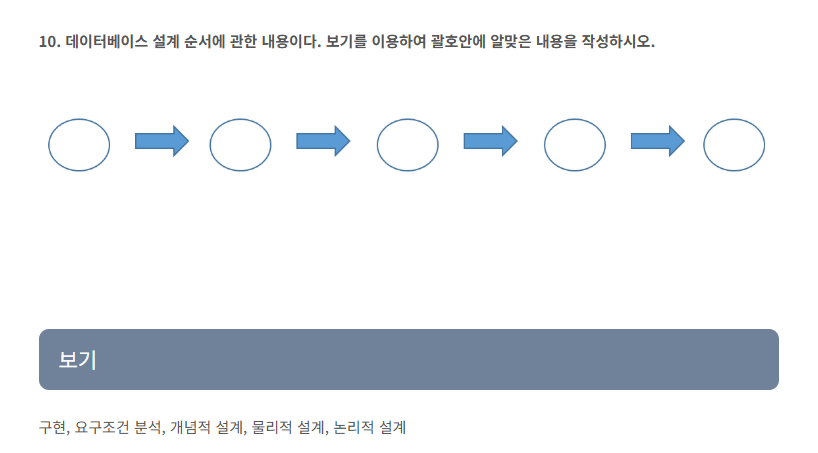

10

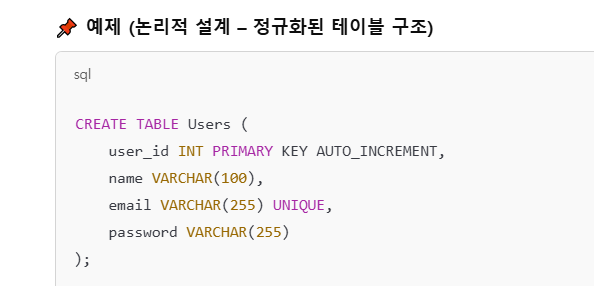

요구조건 분석 -> 개념적 설계-> 논리적 설계 -> 물리적 설계 -> 구현

개념적설계 : 주요 개체(Entity) 및 관계(Relationship) 도출

논리적 설계 : 개념적 설계를 기반으로 정규화를 적용하여 논리적인 데이터 모델 생성 데이터베이스 스키마 설계

테이블 스키마는 스키마에 포함되는 개념이고

스키마라는건 데이터베이스를 설계할때 정의하는 개념

아래코드가 테이블 스키마임 (논리적 스키마)

논리적 설계는 테이블 코드를 만들어놓고 물리적 설계에서 데이터베이스선택해서 실제로만드는거

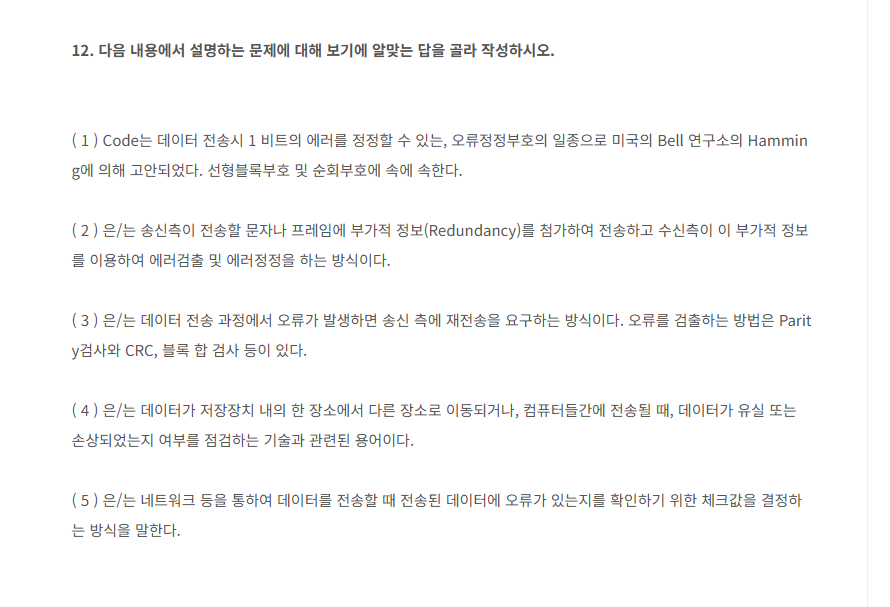

12

- 선형 블록 부호 (Linear Block Code)

📌 정의

고정된 길이(블록)로 데이터를 그룹화하고, 각 블록을 수학적 연산을 통해 부호화하는 방식

2️⃣ 체크섬(Checksum)

데이터를 일정 블록으로 나누고, 합산하여 오류 검출

TCP/UDP 패킷 무결성 검증

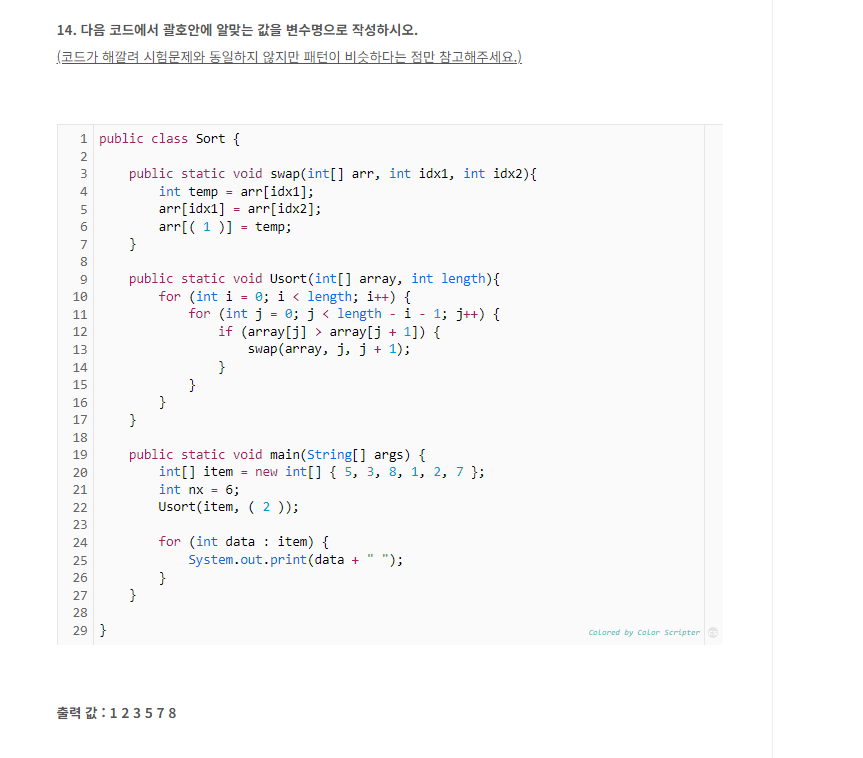

14

(== , 메모리주소비교)

Java에서 리터럴 문자열은 String Pool(문자열 풀)에 저장됨 , 같은 메모리주소

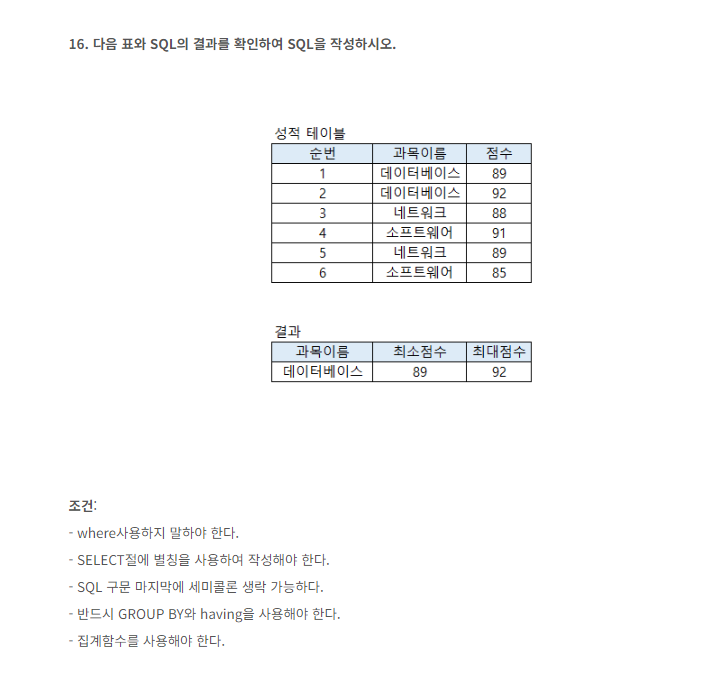

16

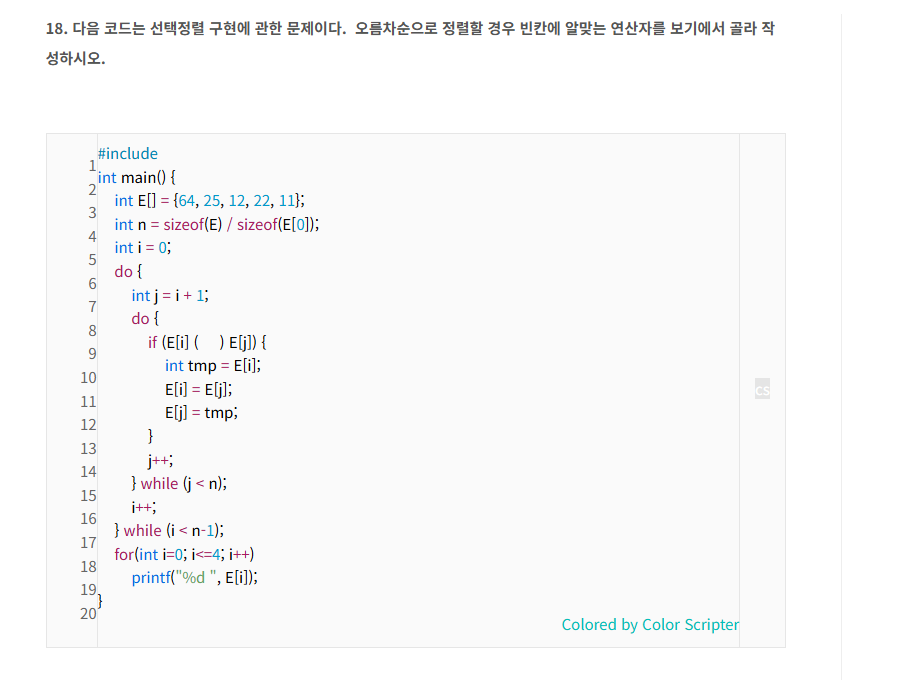

18

E[] 배열의 길이는 5

int형의 크기(sizeof(int)) = 4 바이트

sizeof(E) = 5 * 4 = 20 바이트

sizeof(E[0]) // 마찬가지로 4바이트

20

1. 스텁

2. 드라이버

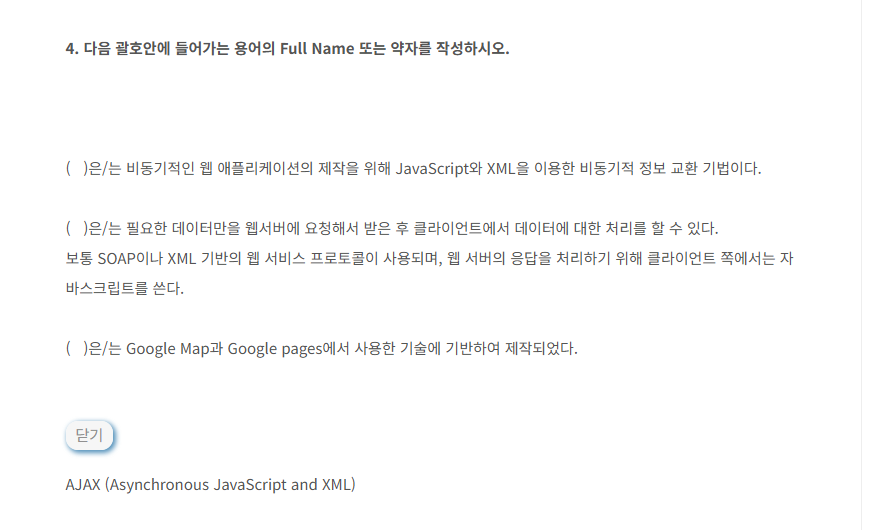

2023 1회 짝수문제

2

a는 a가가르키는 문자열전체

p 주소값, 첫문자

a *p와마찬가지

p a와 마찬가지

4

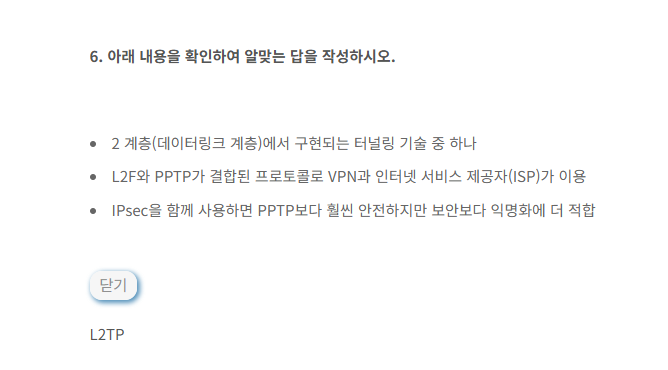

6

L2F, PPTP, 그리고 L2TP는 모두 VPN(Virtual Private Network)에서 사용되는 터널링 프로토콜

-

L2F (Layer 2 Forwarding)

Cisco가 개발한 프로토콜로, 데이터링크 계층(Layer 2)에서 동작하는 터널링 프로토콜입니다.

원격 사용자가 인터넷 서비스 제공자(ISP)를 통해 VPN에 연결할 수 있도록 합니다.

암호화 기능이 없어서 보안이 취약합니다. -

PPTP (Point-to-Point Tunneling Protocol)

Microsoft와 여러 업체가 공동 개발한 프로토콜로, Windows 운영체제에서 널리 사용되었습니다.

PPP(Point-to-Point Protocol)를 기반으로 한 터널링 프로토콜입니다.

데이터 암호화 기능을 지원하지만, 보안성이 낮아 보안 취약점이 많이 발견되었습니다. -

L2TP (Layer 2 Tunneling Protocol)

L2F와 PPTP의 장점을 결합하여 만든 프로토콜입니다.

IPSec과 함께 사용하면 보안이 강화됩니다.

데이터 암호화 기능이 없어 단독으로 사용할 경우 보안이 취약하지만, IPSec과 결합하여 보안성을 높일 수 있습니다.

현재도 많이 사용되는 VPN 프로토콜 중 하나입니다.

터널링 프로토콜(Tunneling Protocol)이란?

터널링 프로토콜은 두 네트워크 간에 안전한 통신을 가능하게 하기 위해 데이터를 캡슐화(Encapsulation)하여 전송하는 기술

ISP(Internet Service Provider)란?

ISP(인터넷 서비스 제공자)는 사용자에게 인터넷 연결 서비스를 제공하는 회사 또는 기관을 말합니다.

🔹 IPSec(IP Security)란?

IPSec(IP Security, IP 보안 프로토콜)은 인터넷 프로토콜(IP) 통신을 보호하기 위한 보안 프로토콜 모음입니다.

8

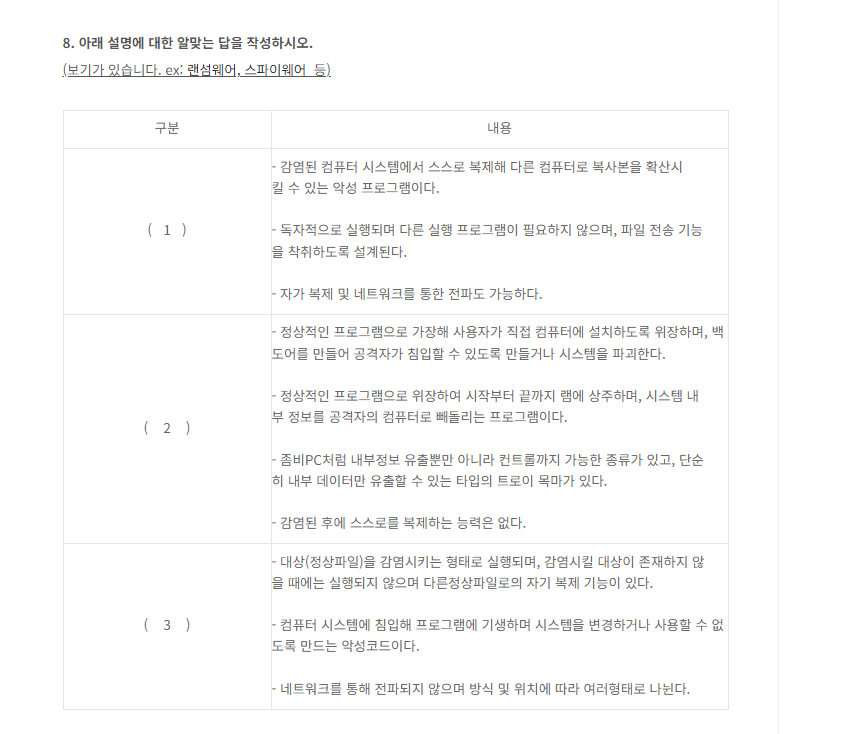

( 1 ) 웜 - 키워드 : 복제, 스스로 확산

( 2 ) 트로이 목마 - 키워드 : 정상적인 프로그램으로 가장, 트로이 목마 , 백도어

( 3 ) 바이러스 - 키워드 : 대상(정상파일)을 감염시키는 형태로 실행, 감염시킬 대상이 존재하지 않을 때에는 실행되지 않는다.

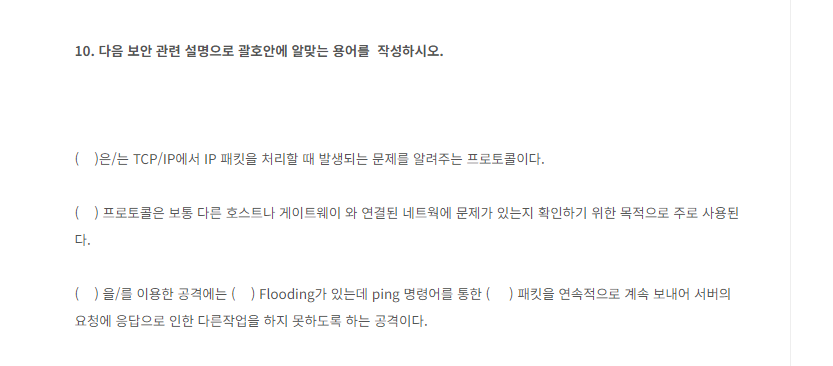

10

🔹 ICMP(Internet Control Message Protocol)란?

ICMP는 IP 네트워크에서 오류 메시지를 보고하거나 진단 기능을 수행하는 프로토콜입니다.

주로 네트워크 상태 확인 및 장애 진단(ping, traceroute 등)에 사용됩니다.

1️⃣ ARP (Address Resolution Protocol)

✔ 역할: IP 주소를 물리적 MAC 주소로 변환하는 프로토콜

✔ 동작 방식: 네트워크에서 IP 주소를 기반으로 장치의 MAC 주소를 요청하여 통신을 가능하게 함

✔ 관련 공격: ARP 스푸핑(ARP Spoofing)을 통해 공격자가 중간에서 트래픽을 가로챌 수 있음

2️⃣ RARP (Reverse ARP)

✔ 역할: MAC 주소를 이용해 IP 주소를 찾는 프로토콜

✔ 동작 방식: 반대로 동작하는 ARP로, 디스크 없는 장치가 자신의 IP 주소를 서버에서 요청할 때 사용

✔ 현재는 DHCP로 대체됨

3️⃣ IGMP (Internet Group Management Protocol)

✔ 역할: 멀티캐스트 그룹을 관리하는 프로토콜

✔ 동작 방식: 호스트가 멀티캐스트 그룹에 가입하거나 나갈 때, 라우터와 통신하여 멀티캐스트 트래픽을 조정

✔ 활용: 스트리밍, 온라인 방송 등 멀티캐스트 기반 네트워크 서비스에 사용됨

4️⃣ BGP (Border Gateway Protocol)

✔ 역할: 인터넷에서 서로 다른 네트워크(AS, 자율 시스템) 간의 라우팅 정보를 교환

✔ 동작 방식: 라우터들이 최적의 경로를 찾아 데이터를 전달

✔ 특징: 인터넷의 핵심 라우팅 프로토콜로, ISP 간 데이터 흐름을 조정

🔹 멀티캐스트(Multicast)란?

멀티캐스트(Multicast)는 하나의 송신자가 여러 수신자에게 동시에 데이터를 전송하는 방식입니다.

12

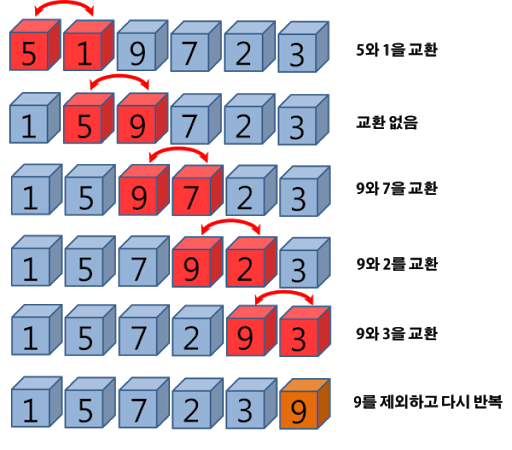

14

버블 정렬(Bubble Sort)

16

18

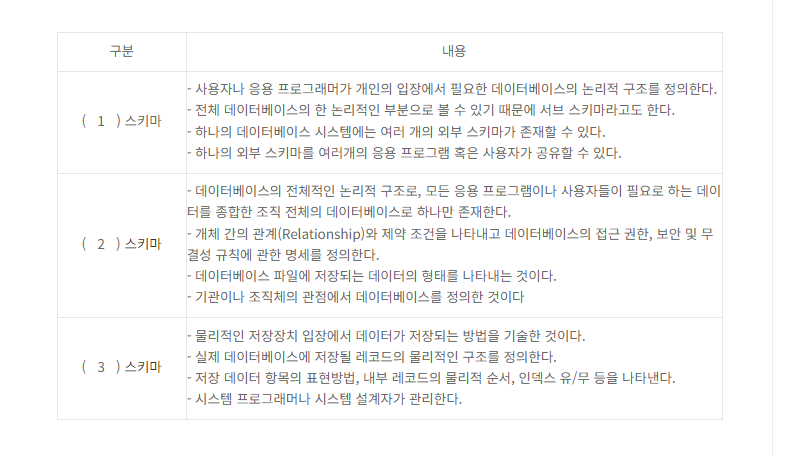

외부 - 논리적 구조

내부 - 실제데이터베이스

개념 - 요구사항

20

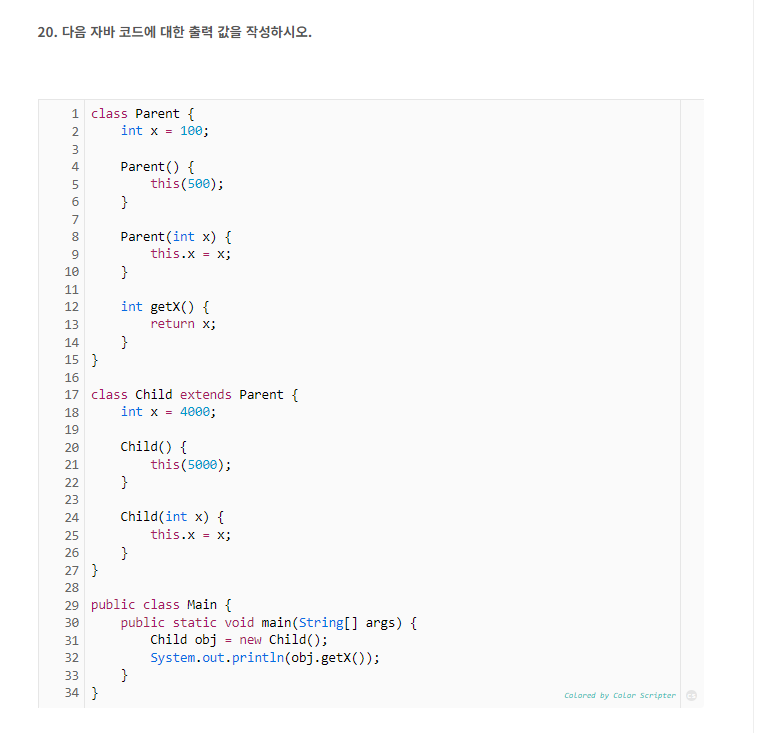

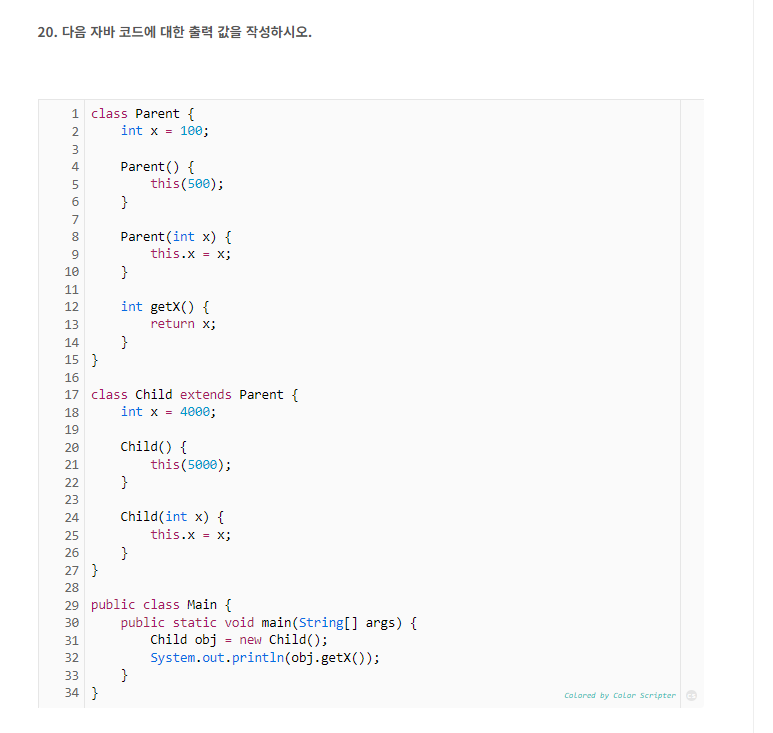

🔹 부모 클래스가 먼저 생성되어야 자식 클래스도 생성자를 가질 수 있다!