natas

1.Natas0

https://overthewire.org/wargames/natas/natas0.html 웹 해킹 기초 워 게임 입니다. 노말틱님 라이브에서도 나왔지만 burp suite이 필요합니다

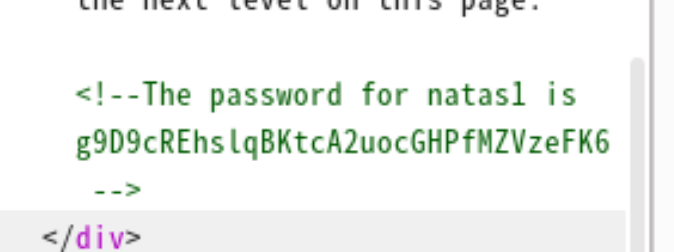

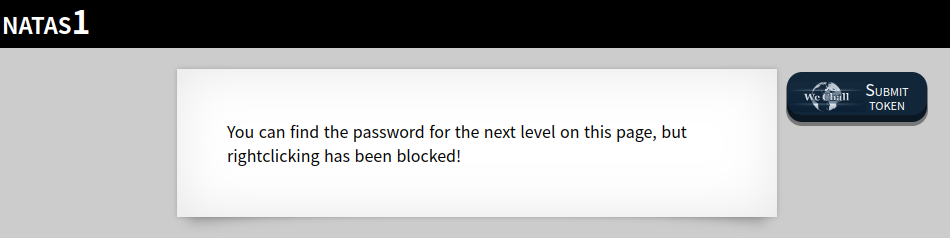

2.Natas 0 to 1

https://overthewire.org/wargames/natas/natas1.htmlhttp://natas1.natas.labs.overthewire.org우클릭으로 소스보기를 하는 사람들을 막기 위한 것 같은데 burp suite으로 보면 된다

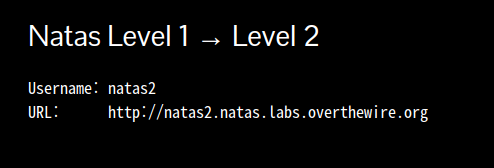

3.Natas 1 to 2

http://natas2.natas.labs.overthewire.org진짜 아무것도 없는지 보자이미지 파일이 있다/files 디렉토리에 들어가 보자파일이 모두 공개 되어 있다G6ctbMJ5Nb4cbFwhpMPSvxGHhQ7I6W8Q

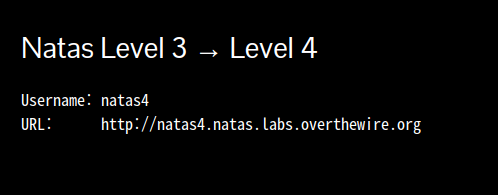

4.Natas 3 to 4

접근이 허용되지 않습니다. 귀하는 ""에서 방문하는 반면 승인된 사용자는 "http://natas5.natas.labs.overthewire.org/"에서만 방문해야 합니다.새로고침으로 a tag를 쓴다누르면 어디서 왔는지 알아 챈다request에 Refere

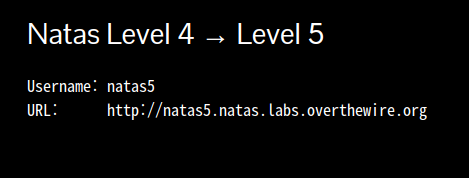

5.Natas 4 to 5

http://natas5.natas.labs.overthewire.org분명히 로그인을 했는데 안 했다고 한다Response에서 보니 loggedin 쿠키가 0으로 설정 되어 있다Request에서 바꿔 보자Intercept를 킨다새로고침 해주고바꿔 준다Inte

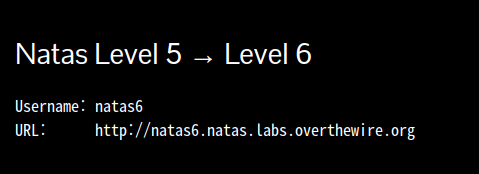

6.Natas 5 to 6

https://overthewire.org/wargames/natas/natas6.html비밀을 입력하세요소스코드 보기? 바로 봐보자submit한 내용이 secret 변수와 같으면 비밀번호를 알려주는 것 같다(php를 안 배웠는데 읽히기는 한다)include

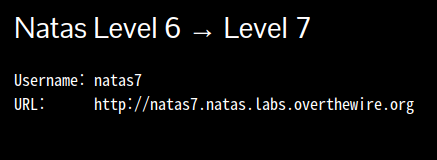

7.Natas 6 to 7

역시 a tag가 딱 있다.들어가 보자http://natas7.natas.labs.overthewire.org/index.php?page={페이지 이름}이 호출 된다없는 사이트를 넣어본다파일네임?디렉토리를 보나?page=.으로 해보니까오 디렉토리가 나온다pag

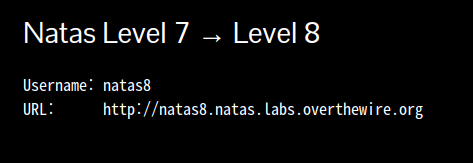

8.Natas 7 to 8

저번과 비슷하다bin2hex(strrev(base64_encode($secret)));이 명령어로3d3d516343746d4d6d6c315669563362이것을 만든 것 같다.bin2hex: ASCII 문자열을 16진수로 변환.strrev: 문자열을 뒤집는다 ex) h

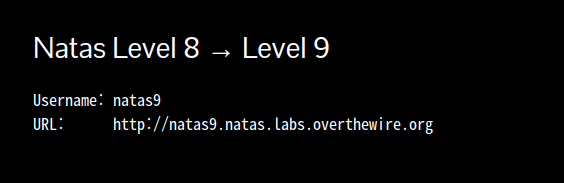

9.Natas 8 to 9

https://overthewire.org/wargames/natas/natas9.html

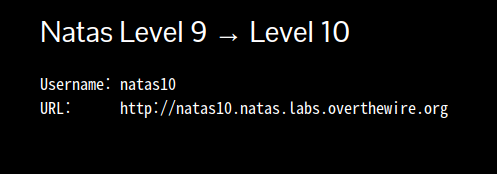

10.Natas 9 to 10

https://overthewire.org/wargames/natas/natas10.html전과 비슷하지만 보안이 걸려있다;, &를 못 쓴다여러가지 파일을 탐색할 수 있으므로 natas11과 dictionary 둘다 탐색하게 하고regex로 모든 문자를 선택하

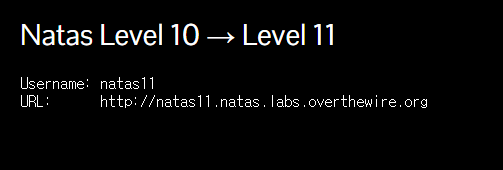

11.Natas 10 to 11

https://overthewire.org/wargames/natas/natas11.html오늘은 윈도우즈에서 한번 해 보았다.참고로 Burp Suite 다운로드는 여기