Definition

Computer Security

The protection in order to attain the integrity, availability and confidentiality of Information system resources

Key Concepts

-

Confidentiality ( 기밀 유지 )

개인 정보와 정보 소유권등의 접근에 대한 권한 제한을 유지하는 것

-

Integrity ( 진실성 )

부적절한 정보의 수정 혹은 공격으로부터 정보를 지키는 것

-

Availability ( 가용성 )

정보의 사용을 위한 적절하고 신뢰가능한 접근을 가능하게 하는 것

⇒ Confidentiality와 Integrity는 달성하기 쉽다. ( 접근을 못하게 하면 되므로 )

⇒ 따라서 Availability를 확보한 conf. 와 Int. 가 매우 중요하다.

-

Authenticity ( 확실성 )

유저가 누구이며 데이터가 신뢰할 수 있는 곳에서 왔는지 검증 ( Verifying )

-

Accountability ( 책임 )

보안 위반을 한 주체를 찾기 위한 추적이 가능해야 하며 모든 행위의 기록들을 통해 후에 포렌식 분석이 가능해야 함.

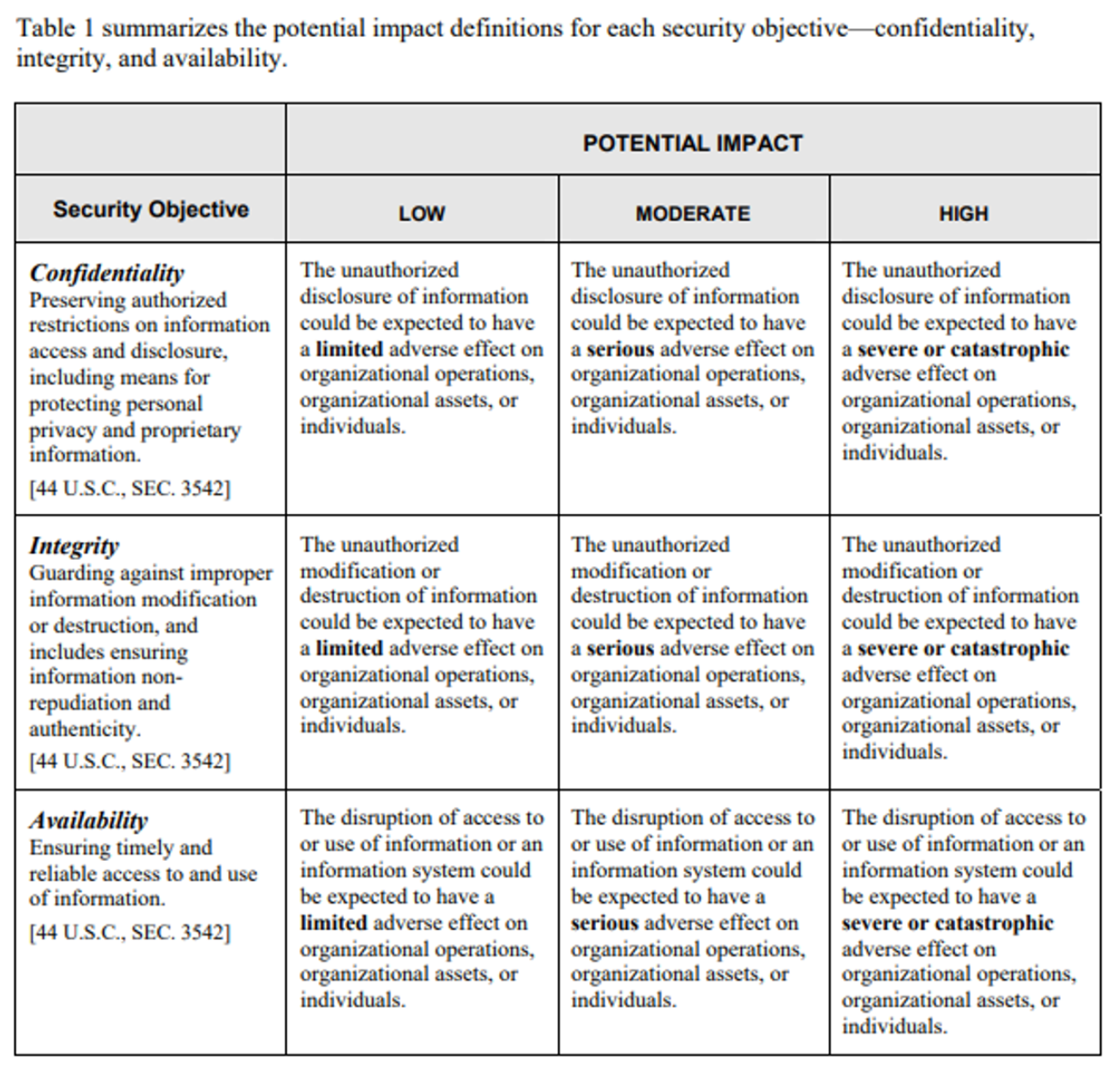

Loss Security Impact Level

Confidentiality

비정상적인 정보의 유출 ( 관리자의 ID/PW 유출 등 ) 은 상황에 따라 제한적이거나 심각한 피해를 시스템에 입힐 수 있다.

Integrity

비정상적인 정보의 수정이나 파괴 ( 주문 요청 사항 개수의 변경 등 ) 은 상황에 따라 제한적이거나 심각한 피해를 시스템에 입힐 수 있다.

Availability

유저 정보나 시스템에 대한 접근을 방해하는 것 ( dDos, PW 강제 변경 등 ) 은 상황에 따라 제한적이거나 심각한 피해를 시스템에 입힐 수 있다.

Computer Security Challenges

Computer Security is not simple for the novice

- 공격 가능성들은 모두 고려돼야 한다.

- 보안을 지키기 위한 과정들이 직관에 반하는 경우가 있다.

- 공격을 특정짓기 위한 물리적 장소를 찾아야 하는 경우가 있다.

- 추가적 알고리즘이나 프로토콜이 필요한 경우가 많다.

Why Security is challenged for developers?

- 공격자는 시스템의 빈 틈 하나만 찾으면 되지만, 방어자는 모든 취약점을 찾아야한다.

- 유저와 관리자는 시스템이 공격당하기 전까지는 보안의 중요성을 깨닫지 못한다.

- 보안이 효율성과 유저 친화적 동작에 방해를 준다고 생각한다.

- 보안은 지속적인 모니터링이 요구된다.

- 설계가 완료된 후 나중에 시스템에 통합하는 경우가 많다.

Computer Security Terminology

RFC 4949

Adversary ( Threat agent )

시스템에 공격을 가하는 개체

Attack

고의적으로 보안 서비스를 회피하고 시스템의 보안 정책을 위반하려는 지능적인 행위

Countermeasure ( 대책 )

위협, 취약점 혹은 공격들을 방어하고 피해를 최소화 하기 위한 활동

Risk ( 위험 )

특정 취약점을 악용해 시스템에 해로운 결과를 가져오게 하는 특정 위협에 대한 가능성

Security Policy

시스템이 민감하고 중요한 시스템 자산을 지키기 위해 특정한 보안 규정 및 규율

System Resource ( Asset )

시스템에 저장된 데이터. HW/SW, Data, Communication facilities and networks.

Threat ( 위협 )

보안을 위반하고 해를 끼칠 수 있는 상황, 능력, 조치 또는 사건이 있을 때 존재하는 ( 잠재적인 ) 보안 위반 요소

Vulnerability

시스템의 보안 정책을 위반하게 악용될 수 있는 시스템의 디자인, 실행, 관리 상의 약점

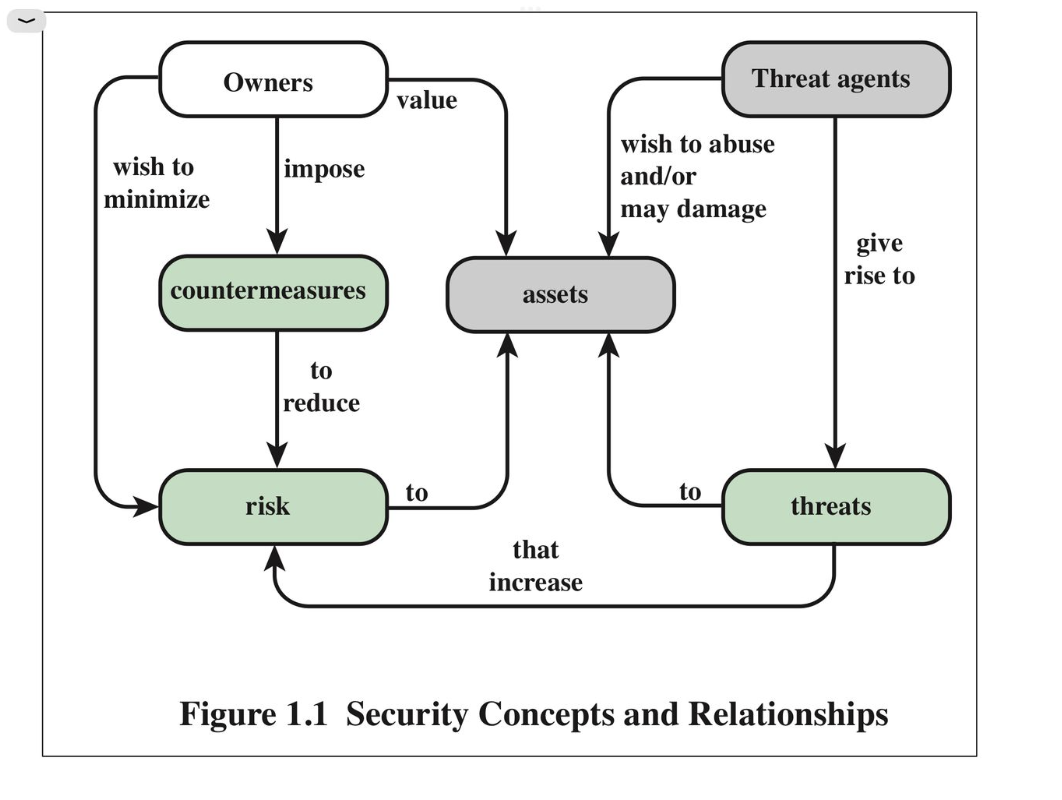

Relationship

Owners

는 대책( countermeasure ) 을 강조해 위험( risk )을 줄임으로 자산( asset )에 대한 가치 보호를 원한다.

Threat agents ( Adversary )

는 위협 요소들( threat ) 로 위험 가능성( risk )을 증가시켜 자산( asset )에 대한 공격을 하기 원한다.