⇒ 즉각적인 반응은 없음, 대신 악성 스크림트가 저장되어있어 해당 저장된 스크립트에 접근할 때

⇒ 저장된 HTML 코드가 삭제되기 전까지 계속해서 동작 (다회성)

⇒ 저장되어있는 HTML 코드에 접근하는 일반 사용자를 노림

⇒ 일반 사용자의 개인정보, 쿠키값, 권한 탈취 등을 시도

⇒ 일반 사용자(피해자)는 어떤 동작을 했는지 모르는 경우가 다수

ex1)

스크립트 태그를 이용하여 해당 스크립트 태그가 동작했을 때, 장바구니에 물건을 담은 즉시 결제까지 하게끔 할 수 있음

ex2)

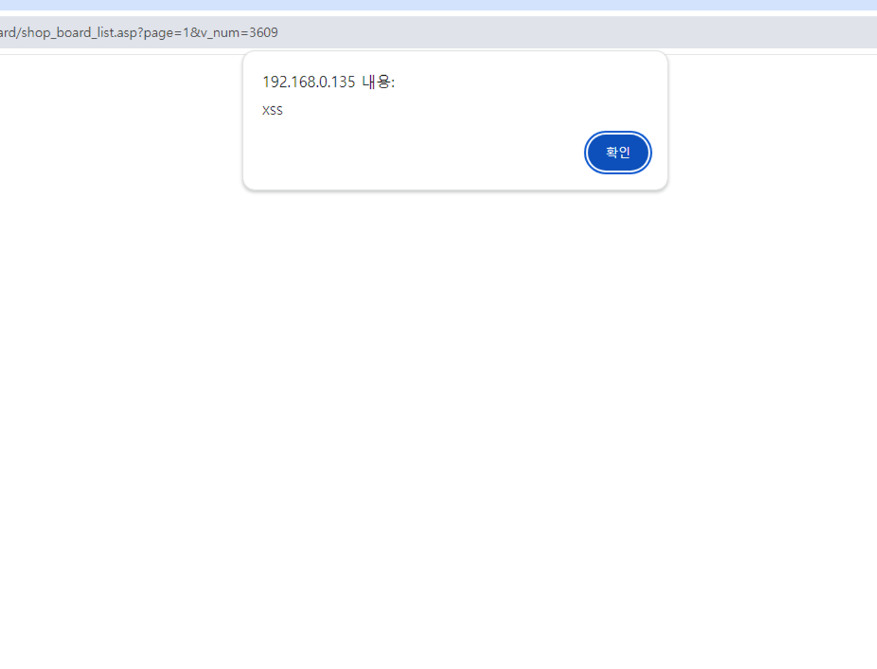

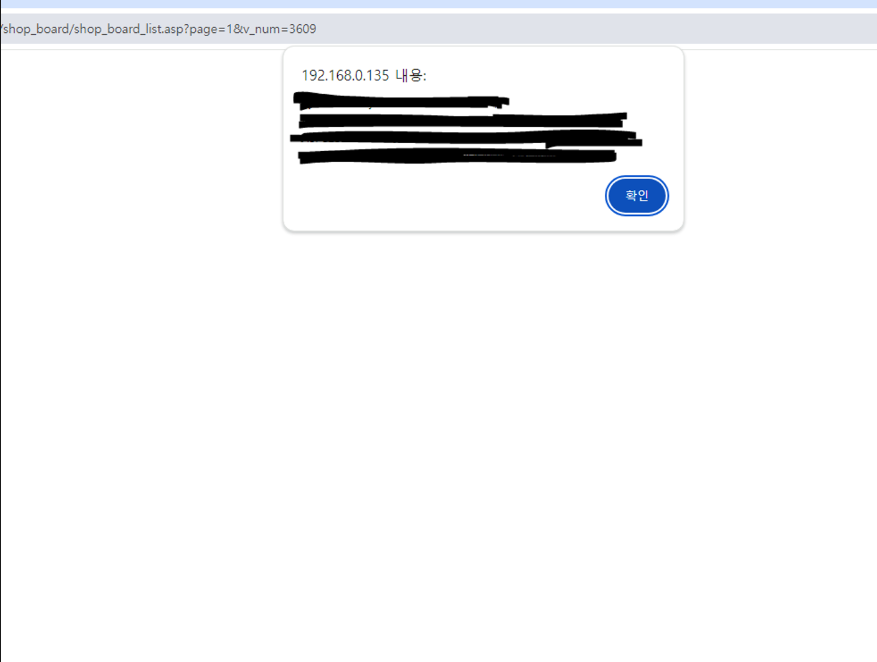

<script>alert(”XSS”);</script> <script>alert(document.cookie);</script> <iframe src=”https://www.naver.com”></iframe>

공격 문자열 삽입

입력한 스크립트 순차적으로 실행

naver에서 iframe 태그를 막아놨기 때문에 연결 거부 표시, 만약 열려있다면 정상동작