네트워크보안

1.네트워크 보안 - 1주차 컴퓨터 보안 개념

시험에 나올수도pkts = snif(iface = "ens33", count =3)패킷이 너무 많이 날라다니기 때문에 필터링 해서 잘 걸러summery 말고 prn=lambda x: x.sprintf (" {IP:%IP.src% -> %IP.dst%\\n}" ) 소스코

2.NS02- 대칭키 암호,AES, 난수

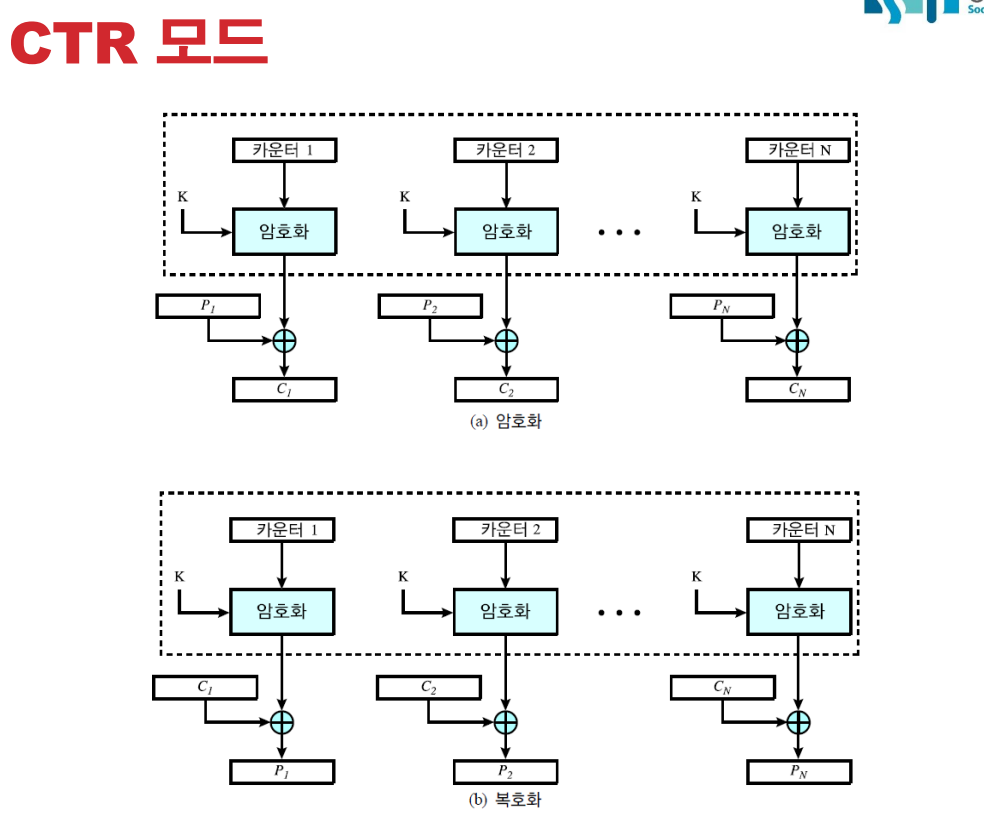

K16 부터 집어넣어서 K1XOR 로 과정을 뒤집어 보면 복호화 할 수 있음스트림 암호화1 0 1 10 0 1 11 0 0 01 0 1 1암호 알고리즘들 대략적으로 이렇게 되어있구나만 알면됨.사용하면서 필요한 내용을 더 잘 알아야해.암호 블록 운용모드가 더 중요ECB

3.네보 3주차 - MAC, 해시 함수

코드를 보낼때 MAC 코드를 붙여서 보냄.메세지와 수신측에서 받은 MAC 이 같나 다른가로 봄.공격자는 키를 모르기때문에 똑같은 MAC 을 만들 수 없다.똑같은 값을 가지고 해쉬를 구한거니까 일치해야해.보안 용도로 사용하는 해쉬함수가 따로 있다.(보안적으로 안전한)5천

4.네보 4주차 - 공개키, RSA

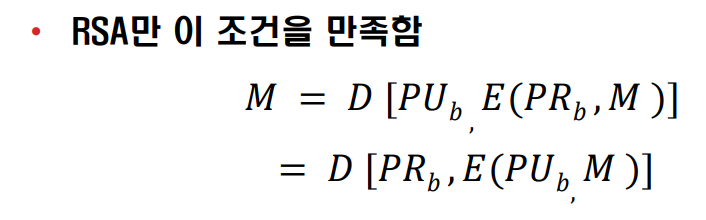

안전하게 온라인으로 키를 교환하는건 어려워.키를 교환: 블록 암호에 사용할 대칭키를 공개키로 암호화해서 전송RSA 만 개인키, 공개키 순서 상관없이 암호화,복호화 가능.타원곡선은 각각 따로 있어. RSA처럼 하나로 다 되는게 아님.암호 복호 수식은 알아야해!! 원리는

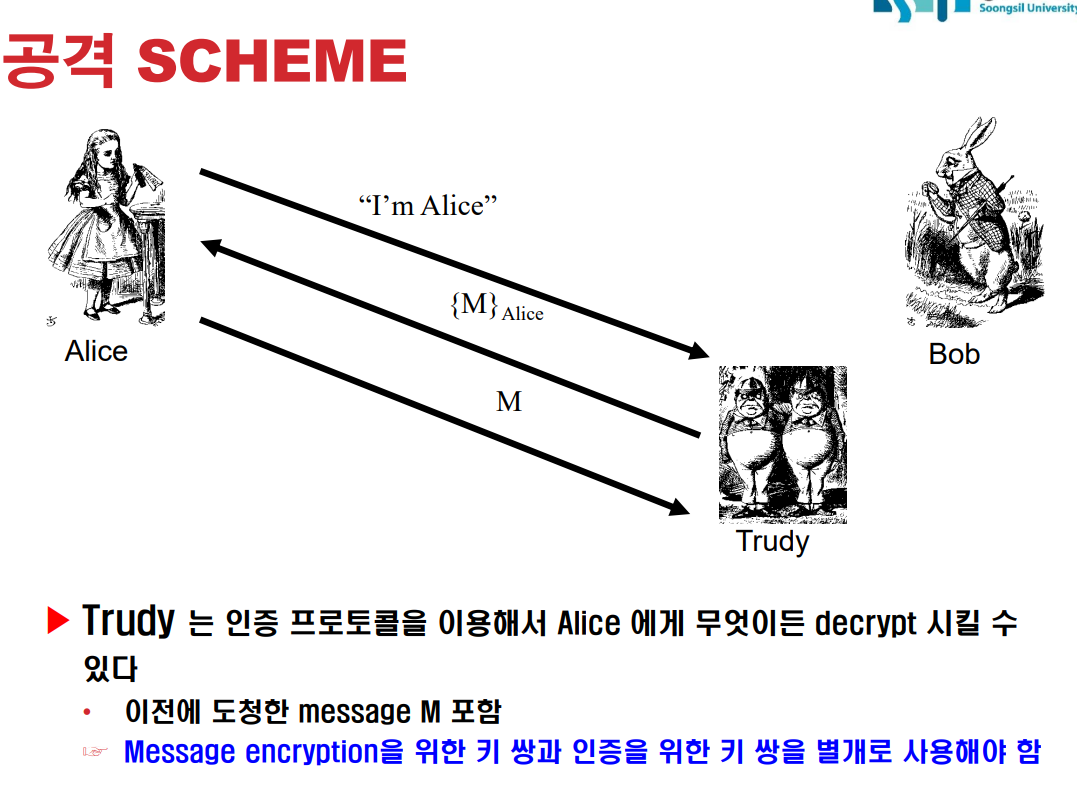

5.네보 5주차 - 인증

구현이 쉽지만 replay ATTACK 에 취약함패스워드 자체를 도청하면 해시해도 여전히 뚫릴 수 있음한번만 쓰는. 원래 가지고 있던 랜덤넘버 + 값대칭키로 인증. 대칭키도 미리 공유되어있어야함. + nonce 로 방지키 A,B를 모르고 있어도 R,B를 앨리스가 보내기

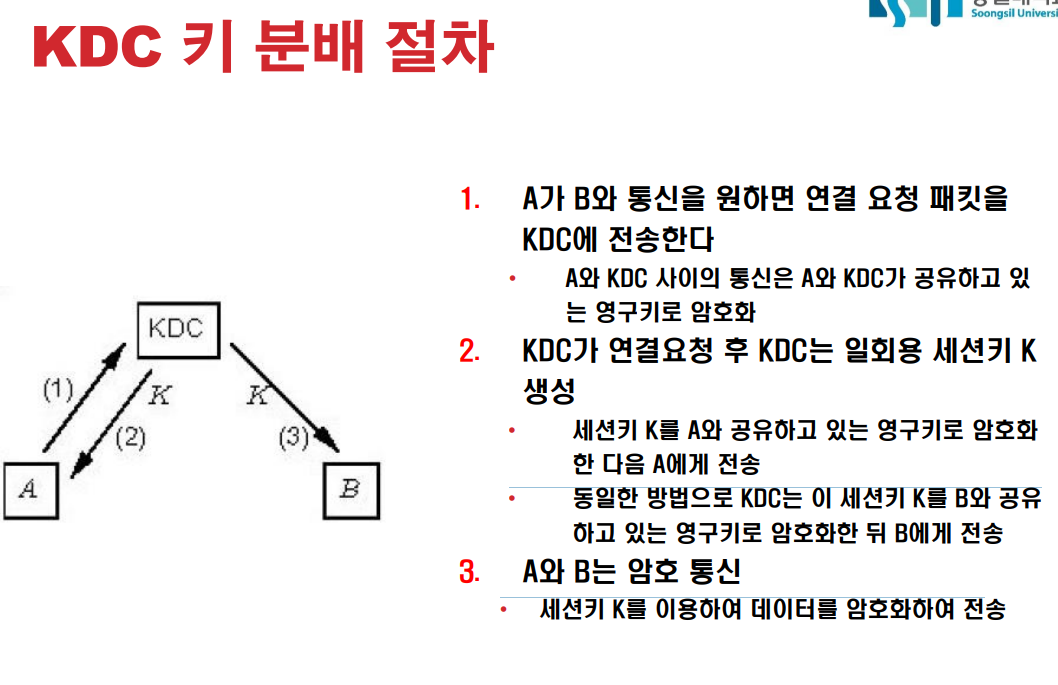

6.네보 6주차 - 키분배

• 믿을 수 있는 ( = MITM이 아님을 확인할 수 있는, 정직하게 행동하는 ) ☞ TTP ( Trusted Third Party ) , honest broker.. 키교환 3을 위해서는 키교환1을 M^2 해야 함키교환 4를 위해서는 키교환1을 M번 하면 됨대면 확인

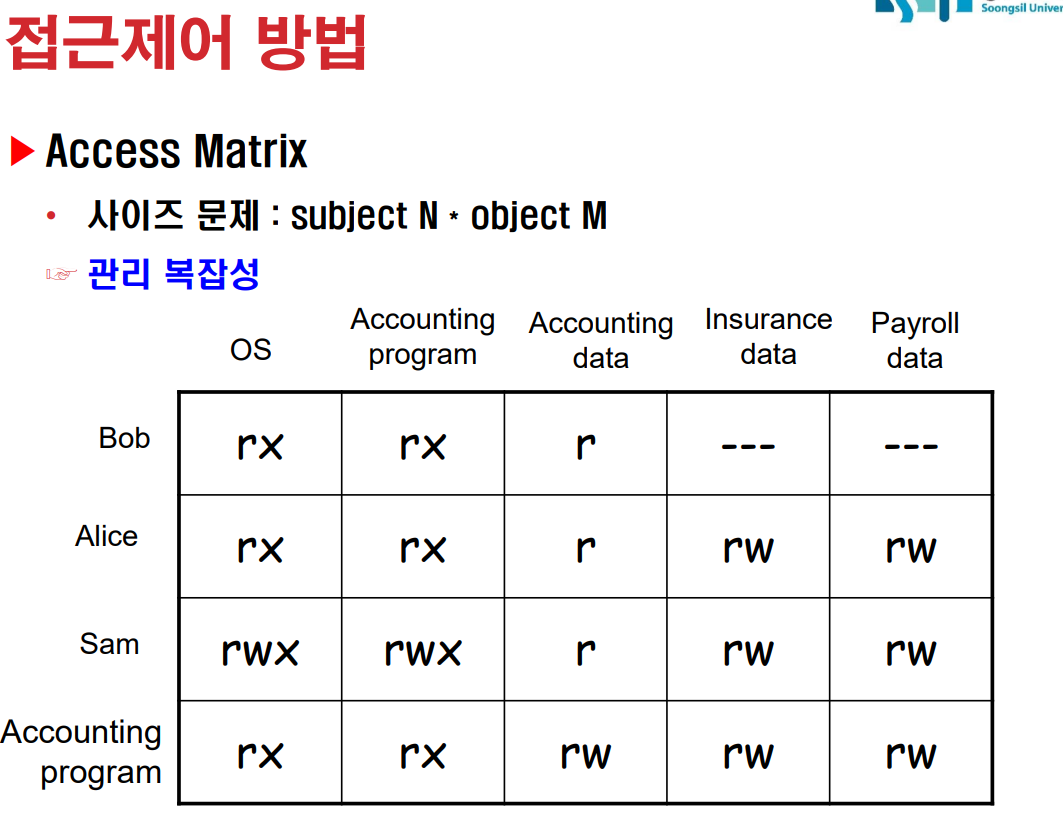

7.NS 7주차- 네트워크 접근통제, 클라우드 보안

권한 등급에 대해서 ex) 숭실 와이파이네트워크 쓸 수 있게 접근을 허용해줄지 말지AR의 입장과 기업의 정의된 정책에 기반해 정책 서버는 접근 허가를어느 경우에 할지를 결정로그인 몇일에 한번하게 할지 등등다양한 링크와 네트워크에서 필요로 하는 인증기능을 제공AP에 해당

8.NS-12 악성코드

암호문과 키가 매번 달라져 위치 찾기 어려움.감염시 마다 프로그램 수정.'증식' 을 통한 리소스 고갈이 목적.ex) 바이러스, 웜, 트로이목마바이러스와 트로이목마는 차이가 있음.웜: 프로그램 하나가 있는데 개가 돌아다니면서,바이러스는 다른 프로그램에 붙는애트로이 목마:

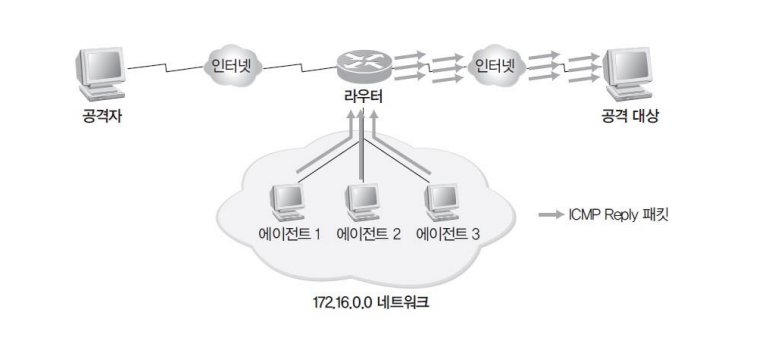

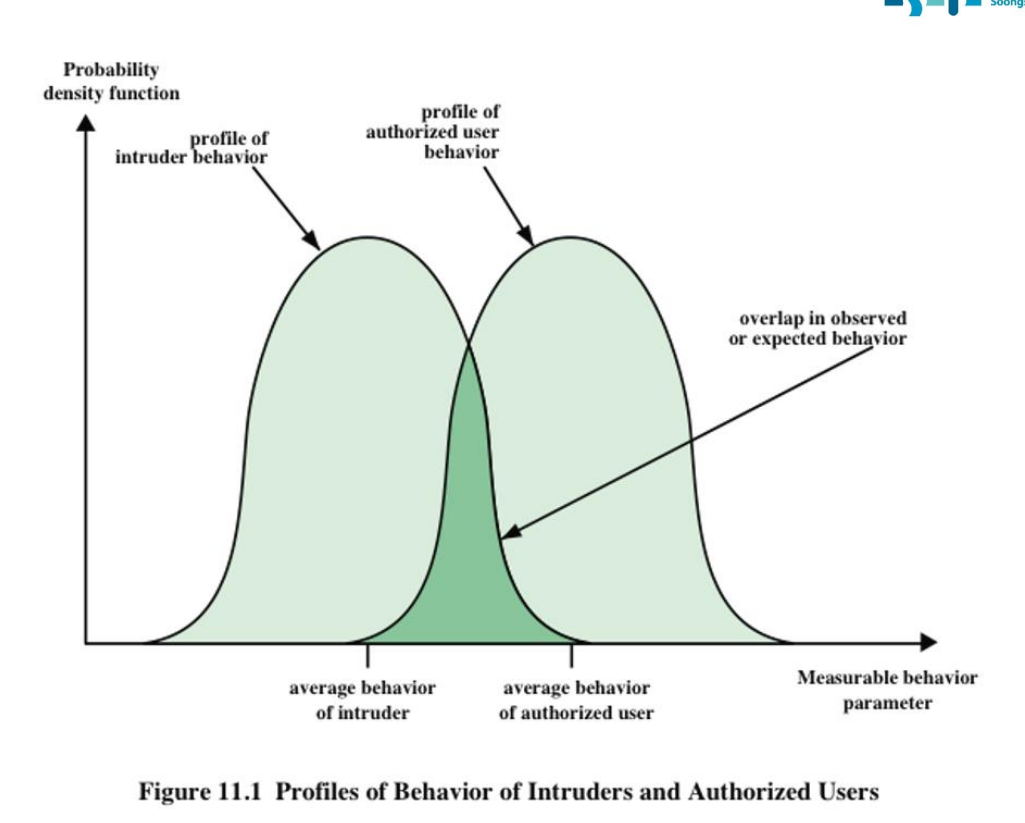

9.NS-13주차

침입자 3가지 유형 용어는 패스▶이메일 서버의 루트 권한 획득▶웹 서버의 컨텐츠 바꾸기 (defacing)▶패스워드 Guessing 또는 cracking ( 체계적 시도)▶접근 권한을 획득하여, 신용카드 번호 DB table 복제▶권한없이 민감 데이터 (의료기록, 월급

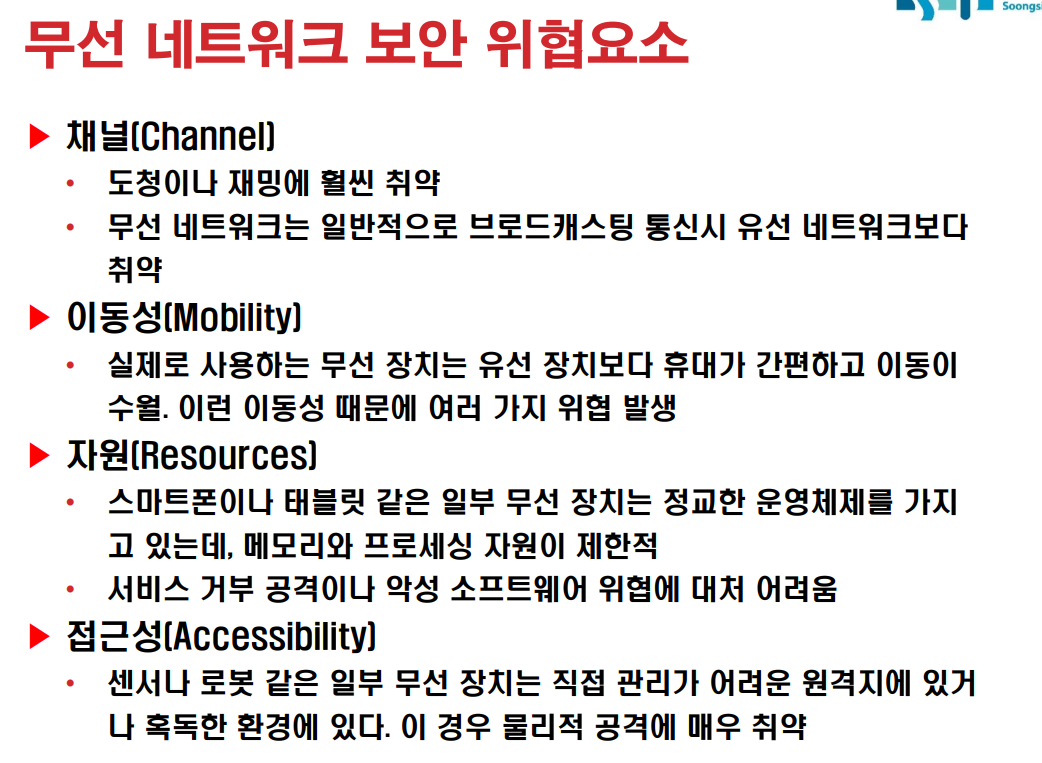

10.NS-14주차

▶ 채널(Channel)• 도청이나 재밍에 훨씬 취약• 무선 네트워크는 일반적으로 브로드캐스팅 통신시 유선 네트워크보다취약▶ 이동성(Mobility)• 실제로 사용하는 무선 장치는 유선 장치보다 휴대가 간편하고 이동이수월. 이런 이동성 때문에 여러 가지 위협 발생▶ 자