인증

단순한 인증(패스워드)

- 구현이 쉽지만 replay ATTACK 에 취약함

패스워드 보호(해시)

- 패스워드 자체를 도청하면 해시해도 여전히 뚫릴 수 있음

Replay Attack 대안

CHALLENGE-RESPONSE

- 한번만 쓰는. 원래 가지고 있던 랜덤넘버 + 값

대칭키 활용 인증

- 대칭키로 인증. 대칭키도 미리 공유되어있어야함. + nonce 로 방지

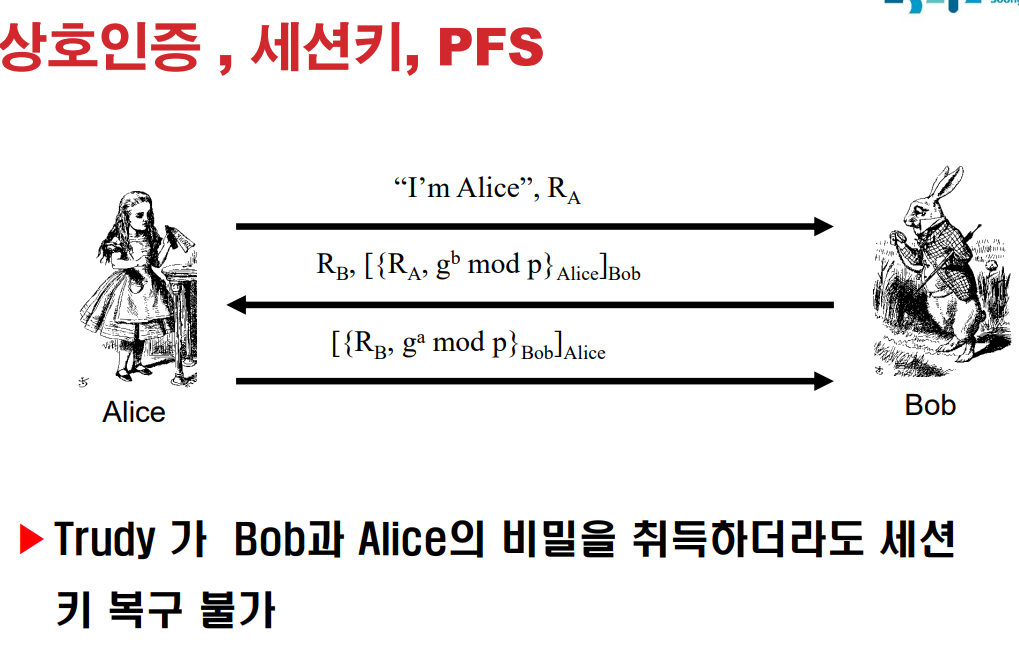

상호인증(MUTUAL AUTHENTICATION)

상호인증 공격

- 키 A,B를 모르고 있어도 R,B를 앨리스가 보내기전에 Rb를 인크립션하고

보안 프로토콜

- 여러 공격에 취약하다

- 그래서 살아남은 놈을 채택해야해.

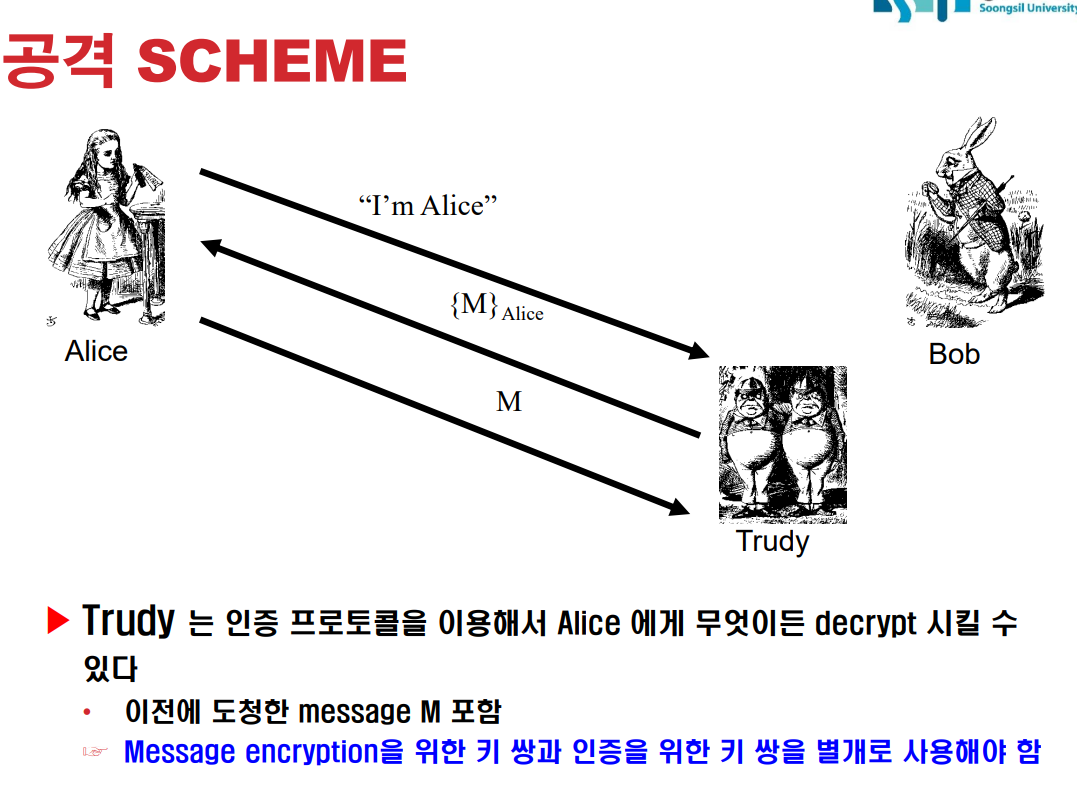

공개키

공개키 공격

- 예전에 도청해놨던걸 보내서 앨리스가 푼 결과를 가지고 답을 맞춤

=> 인증과 전자서명에 다른 키 쌍 사용해야 방지할 수 있음.

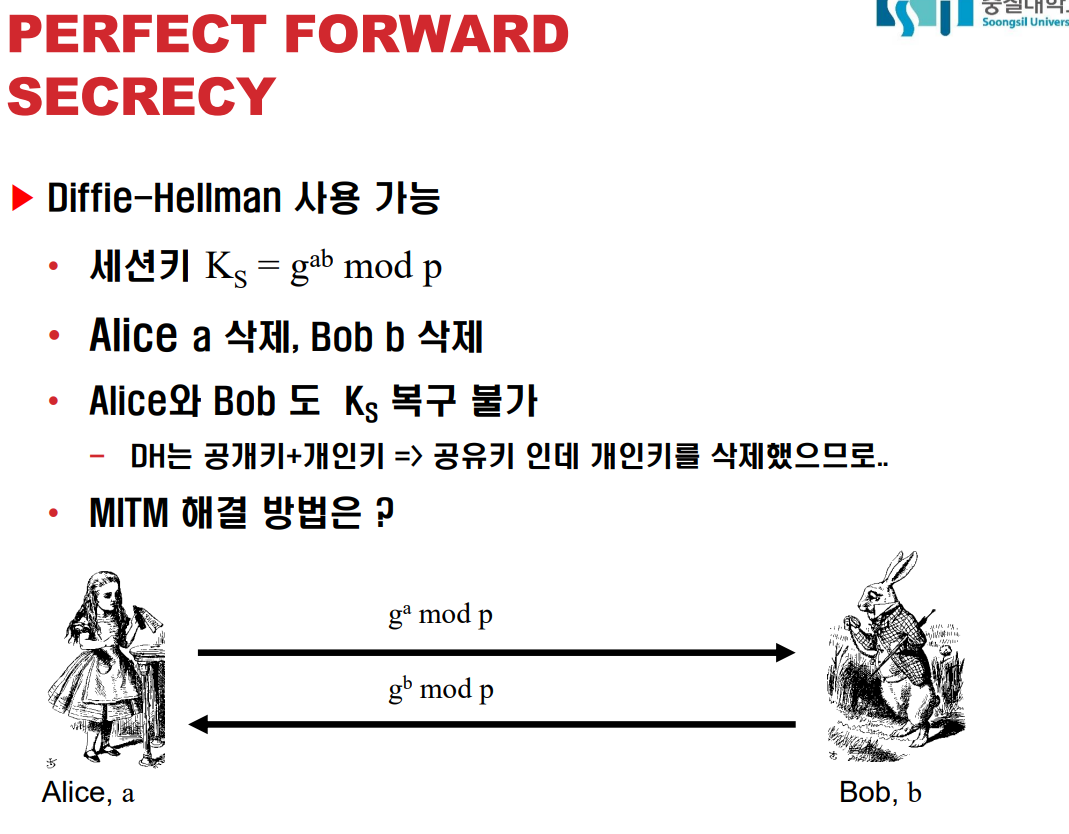

PERFECT FORWARD SECRECY

- 앨리스가 키 Kab 로 암호화한 텍스트를 전송.

- 트루디가 암호화 텍스트를 sniff 해서 저장.

- 먼 훗날 앨리서 컴퓨터 해킹해서 키 Kab 노출 => 해독 할 수 있음

=> 먼 훗날에 키가 해킹당하더라도 암호문 해독 못하게 만들어.

퍼펙트 키 교환방법

-

앨리스와 밥은 둘다 메인키 Kab 를 가지고 있지만 통신에 사용 X

-

모든 대화 또는 세션에 대해 "세션 키"(KS)라는 임시 키를 생성합니다. 이 임시 세션 키(KS)를 사용하여 대화를 암호화.

=> 나중에 Kab 가 탈취되도 KS 가 임시용이기 때문에 복구 못함. -

DH 는 공개키+ 개인키인데 => 개인키(a,b)를 삭제했으니 Ks 복구 불가