learn 사이트로 자기주도 학습가능

실습 - 모듈 실행해서 portal.azure.com으로 접속

시뮬레이션 lab

https://lrl.kr/z8l4

구글 드라이브

https://lrl.kr/kC7H

Azure 체험 계정

https://azure.microsoft.com/ko-kr/free

Go Deploy

https://lms.godeploy.it

"Microsoft Entra ID"는 Microsoft의 비즈니스용 Identity and Access Management(IAM) 서비스입니다. 다음과 같은 기능을 제공합니다:

- 응용 프로그램에 대한 액세스 구성, 단일 사인온(싱글 사인온)을 포함한 기능

- 사용자 및 그룹의 관리 및 프로비저닝

- 페더레이션, 하이브리드 신원(identity)와 같은 신원 관리 솔루션 제공

- 다중 요소 인증 및 조건부 액세스와 같은 보안 기능 구현

- 이를 통해 조직은 사용자의 신원을 효율적으로 관리하고,

각종 응용프로그램 및 리소스에 대한 접근을 효과적으로 제어할 수 있습니다.

- 이를 통해 조직은 사용자의 신원을 효율적으로 관리하고,

구독 - 인증, 권한

SAML, OAuth - Secure 토큰 기반

- ADDS는 "Active Directory Domain Services"의 약자로, Windows 환경에서 네트워크 관리와 보안 인증을 담당하는 역할을 합니다.

- ADCS는 "Active Directory Certificate Services"로, 디지턈 인증서를 관리하고 인증서 서버를 구축하는 데 사용됩니다.

- ADFS는 "Active Directory Federation Services"로, 서로 다른 보안 도메인 간에 싱글 사인온(SSO)을 제공하기 위한 서비스입니다.

azure는 entra ID로 시작, PAAS 사용 ( AWS의 IAM, IAAS )

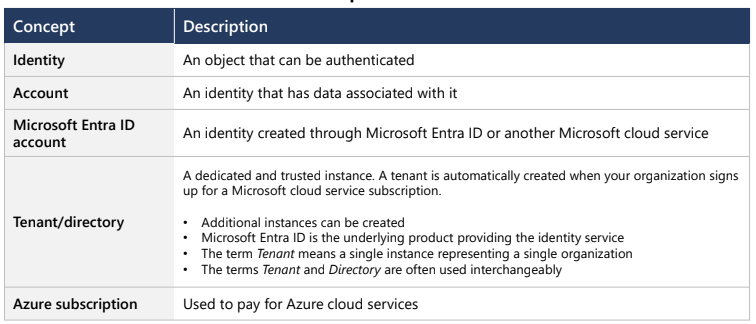

Describe Microsoft Entra ID Concepts

Tenant: 클라우드 컴퓨팅에서 테넌트는 클라우드 서비스를 이용하는 조직이나 사용자를 가리킵니다. 각 테넌트는 서로 독립적으로 자원을 이용하고, 보안 설정 및 구성을 관리합니다.

Azure subscription: Azure 클라우드 서비스를 이용하기 위해 사용되는 구독 형태입니다.

이를 통해 고객은 Azure에서 제공하는 다양한 클라우드 서비스와 리소스를 이용할 수 있습니다.

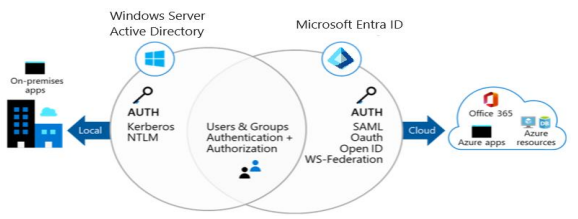

Microsoft Entra ID와 Active Directory Domain Services(AD DS)를 비교하면 다음과 같은 차이점이 있습니다:

-

Microsoft Entra ID:

-

주로 신원(identity) 솔루션에 중점을 둠,

REST API를 통해 HTTP 및 HTTPS를 통해 쿼리됨 -

SAML, WS-Federation, OpenID Connect와 같은 HTTP 및 HTTPS 프로토콜을 사용하여 인증에 OAuth를 사용하여 인가에 사용, 연합 서비스 및 페이스북과 같은 많은 제3자 서비스를 포함

-

Microsoft Entra ID 사용자와 그룹은 평면 구조로 생성되며, 조직 단위(OU)나 그룹 정책 객체(GPO)가 없음

-

-

Active Directory Domain Services:

-

주로 기업 내 네트워크 환경에서의 사용을 위해 설계됨,

Lightweight Directory Access Protocol(LDAP)를 통해 쿼리됨,

주로 Kerberos 및 NTLM과 같은 프로토콜을 사용하여 인증 -

기업 내부의 사용자, 컴퓨터, 그룹 및 기타 리소스를 조직 단위(OU)로 구조화하고, 그룹 정책 객체(GPO)를 사용하여 정책을 관리함

-

이러한 차이점들로 인해 두 서비스는 각각의 목적과 환경에 맞게 설계되어 있습니다. Microsoft Entra ID는 클라우드 기반의 신원 관리와 액세스 제어에 중점을 두고 있으며, AD DS는 기업 내부의 네트워크 환경에서의 사용을 위해 설계되었습니다.

Microsoft Entra ID는 Microsoft의 신원 인증 및 디바이스 관리 서비스입니다. (registered)

-

이 서비스는 기업 내에서 BYOD(자사 기기 지원)를 지원하고, 등록된 디바이스가 로컬 계정을 사용하여 로그인할 수 있도록 하며, 동시에 조직의 리소스에 액세스할 수 있도록 Microsoft Entra ID 계정과 연결될 수 있습니다.

-

또한, 이 서비스는 Windows 10/11, iOS, Android, 그리고 MacOS와 같은 다양한 운영 체제를 지원하며, Microsoft Intune과 같은 MDM(Mobile Device Management) 도구를 사용하여 제어할 수 있습니다.

-

이를 통해 기업은 안전하게 BYOD 환경을 운영하고, 등록된 디바이스를 통해 조직의 리소스에 접근하는 데 필요한 보안 및 관리를 수행할 수 있습니다.

Microsoft Entra ID에 가입된 디바이스는 주로 클라우드 중심 또는 클라우드 전용 조직을 대상으로 합니다. ( joined )

-

이는 조직소유 디바이스로, Microsoft Entra ID에만 가입되어 있으며, 조직 계정으로 로그인하는 데 필요합니다. 또한, Entra ID 계정으로 쉽게 로그인할 수 있으며, 디바이스 식별에 조건부 액세스 정책을 적용할 수 있습니다.

-

이러한 기능을 통해 기업은 클라우드 환경에서 보안 및 관리를 강화하고, Microsoft Entra ID에 가입된 디바이스를 통해 안전하게 조직 리소스에 접근할 수 있습니다. 또한, Windows 10/11 디바이스(Home 버전 제외)에서 이러한 기능을 활용할 수 있습니다.

Microsoft Entra 하이브리드 가입된 디바이스는 다음과 같은 경우에 사용됩니다:

-

Microsoft Entra ID 기계 인증을 사용하여 이러한 디바이스에 Win32 앱을 배포하는 경우,

디바이스를 관리하기 위해 그룹 정책을 계속 사용하고 싶은 경우,

기존 이미지 솔루션을 사용하여 디바이스를 배포하고 싶은 경우 -

이러한 기능을 통해 기업은 Win32 앱을 Microsoft Entra ID 기계 인증을 사용하여 배포하고, 그룹 정책을 계속 사용하며, 기존 이미지 솔루션을 활용하여 디바이스를 배포할 수 있습니다. 또한, Windows 8.1 디바이스뿐만 아니라 Windows 10/11 및 이후 Windows Server 버전에서도 이러한 기능을 사용할 수 있습니다.

intune.microsoft.com에서 디바이스 세부 관리 가능

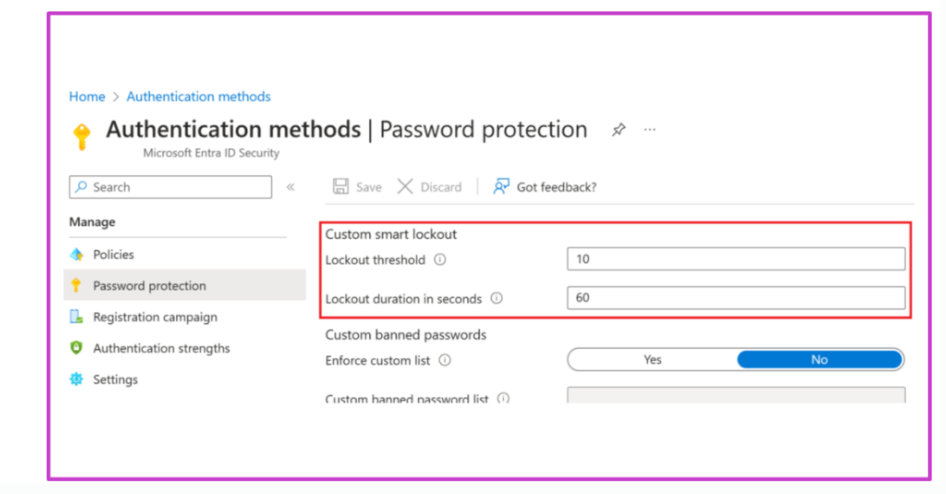

Account 보안 정책

- password 정책, Lock 정책 ( 몇 회 입력 오류, 잠금 시간 )

Create User Accounts

- 모든 사용자는 계정을 가져야 합니다.

이 계정은 인증 및 권한 부여를 위해 사용됩니다.

각 사용자 계정은 추가 속성을 가지고 있습니다.

(usage location은 필수 속성)

User settings

- Some configurable user settings:

- Groups

- Licenses

- Devices

- Location

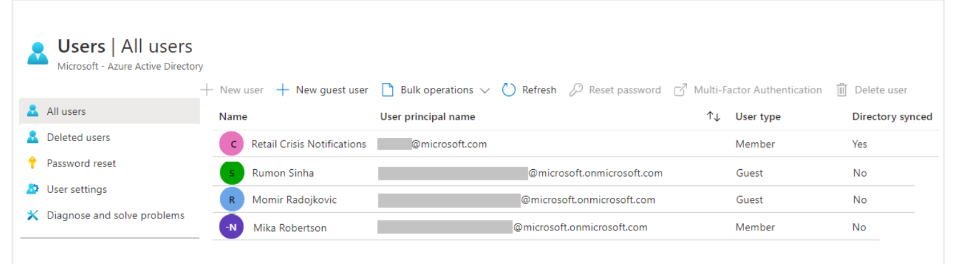

Manage User Accounts

- 사용자를 관리하려면 전역 관리자 또는 사용자 관리자여야합니다. 사용자 프로필(사진, 직책, 연락처 정보)은 선택 사항입니다. 삭제된 사용자는 30일 동안 복원할 수 있습니다. 또한 로그인 및 감사 로그 정보를 확인할 수 있습니다.

Perform bulk account updates

- Azure AD는 대량의 사용자 및 그룹 구성원 업데이트를 지원합니다. 포털에서 다운로드할 수 있는 쉼표로 구분된 값(CSV) 템플릿을 생성할 수 있습니다. 이를 위해서는 전역 관리자 또는 사용자 관리자로서 로그인해야 합니다.

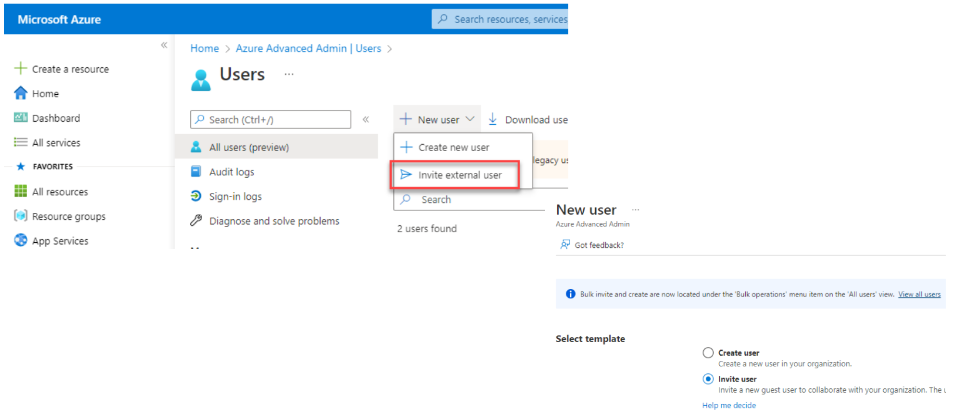

Add Guest Users to Entra ID

Sign into Azure portal and add a guest user

그룹을 생성, 구성 및 관리하려면 다음과 같이 할 수 있습니다.

-

보안 그룹:

-

공유 리소스에 대한 그룹의 액세스를 관리하는 데 가장 일반적입니다.

-

중첩 그룹일 수 있습니다.

-

-

Microsoft 365 그룹( 협업 ):

-

공유 메일박스, 캘린더, SharePoint 등에 액세스합니다.

-

외부 사용자에게 액세스 권한을 부여할 수 있습니다.

-

그룹 내에서 중첩될 수 없습니다.

-

이를 통해 보안 그룹과 Microsoft 365 그룹을 생성하고 구성하여 공유 리소스에 대한 액세스를 관리하고, 외부 사용자에게 액세스를 부여할 수 있습니다.

AD 그룹

- type: 배포(mail group), 보안( DB )

- scope: global, unibercial, domain

Dynamic groups

- 멤버십이 동적으로 생성됩니다. 멤버십 규칙을 통해 부서, 지역 등과 같은 속성을 기준으로 동적으로 멤버십이 생성됩니다. 이를 통해 특정 속성을 기반으로 한 그룹 멤버십을 자동으로 관리할 수 있습니다.

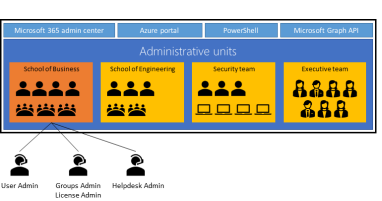

About administrative units

- 관리 위임은 Microsoft Entra ID 리소스로,

다른 Microsoft Entra 리소스를 포함할 수 있는 컨테이너입니다. - 관리 위임에는 사용자, 그룹 및 기기만 포함될 수 있습니다.

관리 위임은 역할의 권한을 조직의 특정 부분으로 제한합니다.

인증 관리 위임

- 인증 관리자 역할

라이선스 위임

- 라이선스 관리자

사용자, 그룹, 비밀번호 관리 위임

- 사용자 관리자

Add a Custom Domain Name to Entra ID

- Azure AD 테넌트를 생성한 후에는 Azure 포털을 사용하여

사용자 정의 도메인 이름을 추가할 수 있습니다.

Verifying Custom Domain Names

- 사용자 정의 도메인 이름은 초기에 확인되지 않은 상태입니다.

사용자 정의 도메인을 확인하려면 해당 DNS 존에 특정한 TXT 또는 MX DNS 레코드를 생성해야 합니다.

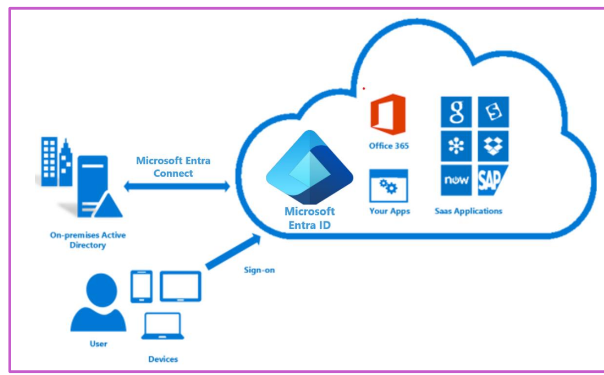

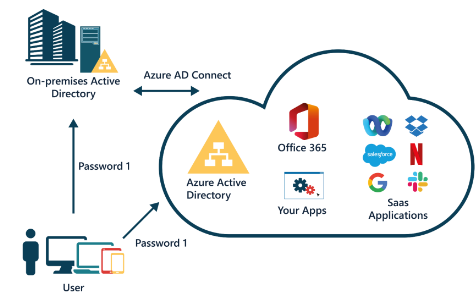

Microsoft Entra Connect

- 조직의 온프레미스 활성 디렉터리를 클라우드 기반의 Microsoft Entra ID와 연결하는 솔루션입니다. Microsoft Entra Connect는 동기화, 비밀번호 해시 동기화, 통과 인증, 연합 통합, 그리고 healthy 모니터링과 같은 기능을 제공합니다.

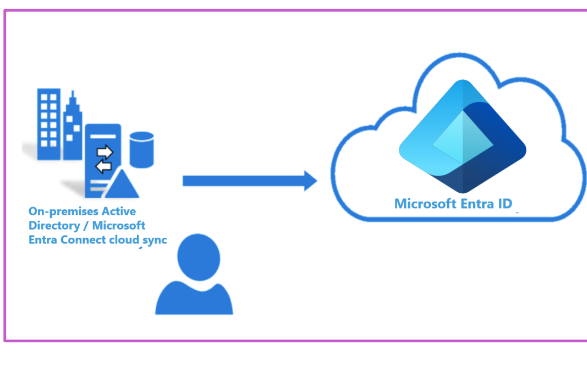

Microsoft Entra 클라우드 동기화

- 온프레미스 AD를 Microsoft Entra ID와 동기화하는 솔루션입니다. 온프레미스 AD에는 가벼운 프로비저닝 에이전트가 필요합니다. 모든 동기화 구성은 클라우드에서 관리되며, Microsoft Entra Connect와 함께 사용할 수 있습니다.

Entra Connect를 쓰는 경우: Device write back을 쓰는 경우

인증 방법

클라우드 인증

- Microsoft Entra 비밀번호 해시 동기화 (PHS)

- 사용자는 온프레미스에서 사용하는 것과 같은 사용자 이름과 비밀번호를 사용할 수 있습니다.

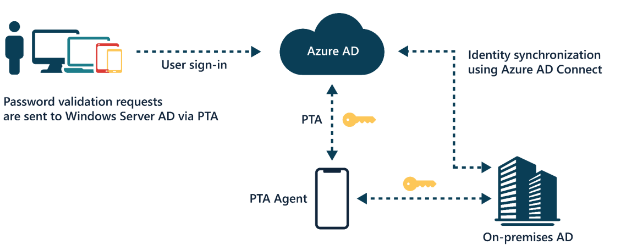

- Microsoft Entra 통과 인증 (PTA)

- 온프레미스 서버에서 실행되는 소프트웨어 에이전트를 사용하여 Microsoft Entra ID 인증 서비스를 위한 간단한 비밀번호 확인

-

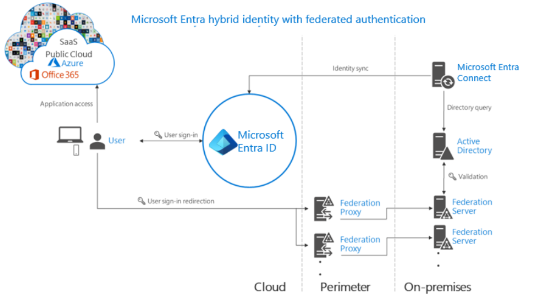

연합된 인증 ( Federated authentication )

-

신뢰할 수 있는 인증 시스템으로의 인증 전달

-

Microsoft Entra ID는 사용자의 비밀번호를 확인하기 위해 별도의 신뢰할 수 있는 인증 시스템으로 인증 프로세스를 전달합니다.

-

인증 시스템은 스마트카드 또는 타사 다중 인증과 같은 고급 인증 요구 사항을 제공할 수 있습니다.

-

Password Hash Synchronization

-

Entra ID Connect로 지원됨

-

AD DS에서 사용자 암호를 Entra ID로 동기화

-

사용자가 AD 자격 증명을 사용하여 다음에 액세스할 수 있도록 함:

- Azure 리소스

- Office 365

- Microsoft Intune

- Dynamics 365

- Entra AD DS • 사용자 생산성 향상 • 도움말 데스크 비용 절감

Pass-Through Authentication

- 비밀번호 해시 동기화 필요성을 제거

- 항상 자격 증명을 Active Directory에서 유효성 검사

Federated authentication

-

Components required for federation in the perimeter and internal network of your organization

- Federation:

Windows Server 2012 R2 이상에서 AD FS(Active Directory Federation Services)를

사용하여 새로운 또는 기존 팜을 활용합니다.

사용자는 온프레미스 비밀번호를 사용하여 Microsoft Entra ID 서비스에 로그인합니다.

Microsoft Entra Connect는 Microsoft Entra ID와 온프레미스 팜 간의 신뢰를 구성합니다. - Federation 연결을 위해 공인인증서 필요

- Federation:

Entra ID Connect Health:

온프레미스 신원 인프라를 모니터링하여 환경의 신뢰성을 보장하는 데 도움이 됩니다.

- 주요 이점:

- 향상된 보안

모든 중요한 AD FS 시스템 문제에 대한 경고

간소화된 배포 및 관리

풍부한 사용량 지표

향상된 관리자 경험

- 향상된 보안