Configure Virtual Networks ( Vnet, AWS의 VPC )

Plan Virtual Networks

-

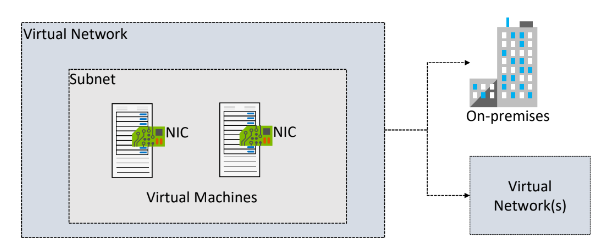

자체 네트워크의 논리적 표현

-

전용 개인 클라우드 전용 가상 네트워크 생성

-

가상 네트워크를 사용하여 데이터 센터를 안전하게 확장

-

하이브리드 클라우드 시나리오를 가능하게 함

SDDC: 소프트웨어 정의 데이터 센터 (Software-Defined Data Center)

SDN: 소프트웨어 정의 네트워킹 (Software-Defined Networking)

SDC: 소프트웨어 정의 데이터 센터 (Software-Defined Center)

Capabilities of Azure Virtual Networks

인터넷과의 통신

- 기본적으로 Outbound traffic은 허용됩니다 ( 2025/09/30 까지 )

- 인바운드 트래픽은 다음을 통해 제공될 수 있습니다:

- A public IP address

- A public load balancer

Azure 리소스 간 통신

- virtual network를 통해

- virtual network service endpoint and/or private endpoint를 통해

- VNet Peering을 통해

Azure에서는 서브넷 끼리는 통신되지만 Vnet 끼리는 통신 불가능,

통신하기 위해서는 추가 설정 필요

온프레미스 리소스 간 통신

- Point-to-site VPN ( device )

- Site-to-site VPN ( 네트워크와 네트워크 사이 )

- Azure ExpressRoute

네트워크 트래픽 필터링

- 네트워크 보안 그룹

- Network virtual appliances

네트워크 트래픽 라우팅

- Route tables

- BGP routes(동적)

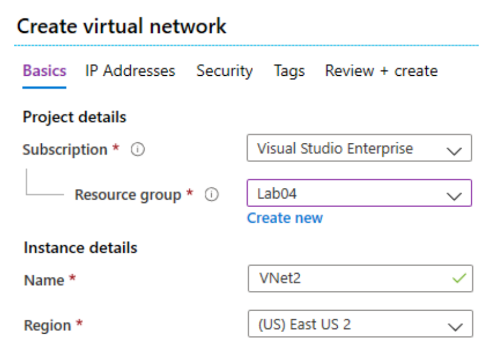

Create Virtual Networks

-

어느 시점에서든 새 가상 네트워크를 만들 수 있습니다.

-

가상 머신을 만들 때 가상 네트워크를 추가할 수 있습니다.

-

주소 공간을 정의하고 적어도 하나의 서브넷을 정의해야 합니다.

-

주소 공간이 겹치지 않도록 주의해야 합니다.

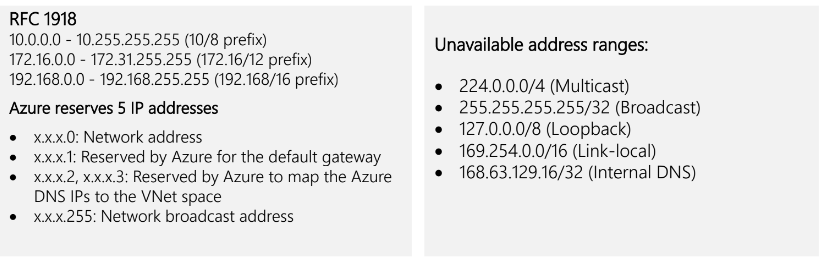

Virtual Network address space

사용할 수 있는 IP: x.x.x.4 ~ x.x.x.254

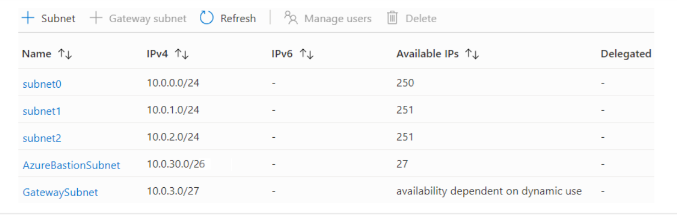

Create Subnets

-

가상 네트워크는 하나 이상의 서브넷으로 분할될 수 있습니다.

-

서브넷은 네트워크 내에서 논리적인 분할을 제공합니다.

-

서브넷은 보안을 향상시키고, 성능을 향상시키며, 네트워크를 관리하기 쉽게 만들 수 있습니다.

-

각 서브넷은 고유한 주소 범위를 가져야 하며, 구독 내의 다른 서브넷과 중복되어서는 안 됩니다.

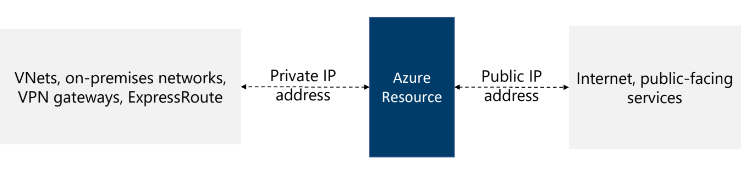

Plan IP Addressing

-

사설 IP 주소

- Azure 가상 네트워크(VNet) 및 VPN 게이트웨이 또는 ExpressRoute 회로를 사용하여 온프레미스 네트워크와 연결할 때 사용됩니다.

-

공용 IP 주소

- Azure의 공용 서비스를 포함하여 인터넷과의 통신에 사용됩니다.

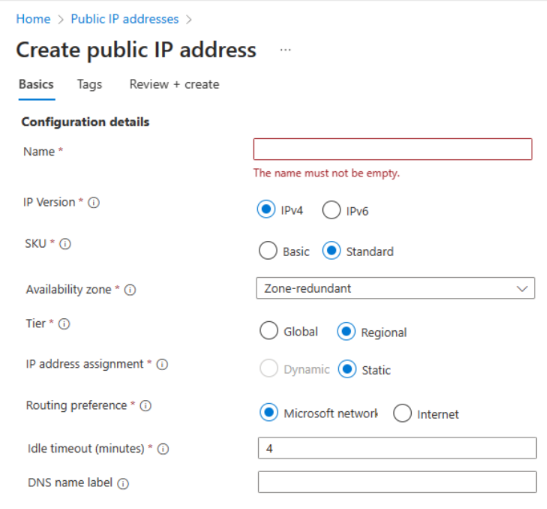

Create Public IP Addresses

-

Available in IPv4 or IPv6 or both

-

Basic vs Standard SKU ( Basic은 SLA를 보장하지 못한다 )

-

Dynamic vs Static

-

Microsoft vs. internet routing

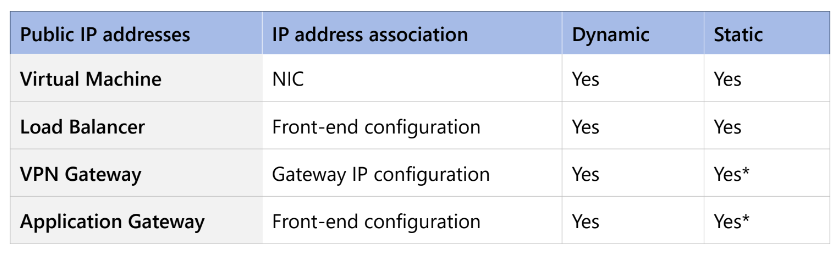

Associate Public IP Addresses

- 공용 IP 주소 리소스는 가상 머신 네트워크 인터페이스, 인터넷 연결 로드 밸런서, VPN 게이트웨이 및 응용 프로그램 게이트웨이와 연관시킬 수 있습니다.

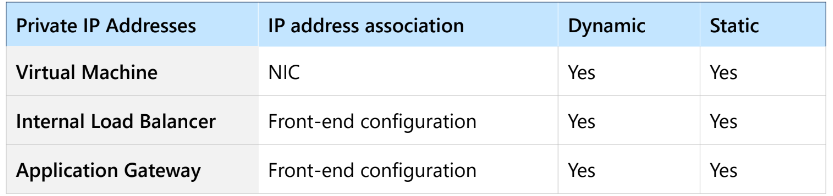

Allocate or Assign Private IP Addresses

-

Dynamic (default): Azure는 서브넷 주소 범위 내에서 다음으로 이용 가능한 미할당 또는 예약되지 않은 IP 주소를 할당합니다.

-

Static: 사용자가 서브넷 주소 범위 내에서 미할당되거나 예약되지 않은 어떤 IP 주소든 선택하여 할당할 수 있습니다.

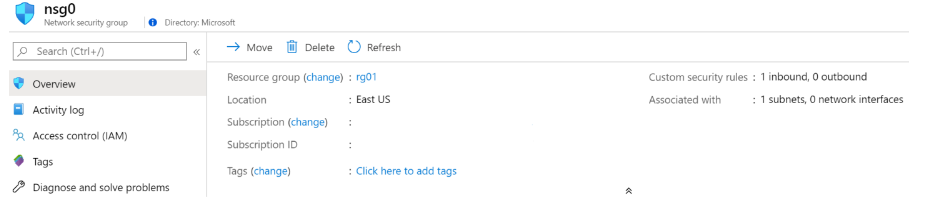

Configure Network Security Groups

: 특정 서비스, 포트를 필터링 해줘서 보안 그룹을 형성

네트워크 보안 그룹(Network Security Group)

- 가상 네트워크의 리소스로의 네트워크 트래픽을 제한하고, 인바운드 또는 아웃바운드 네트워크 트래픽을 허용하거나 거부하는 보안 규칙을 나열하며, 서브넷이나 네트워크 인터페이스에 연결되어 있으며, 여러 번 연결될 수 있습니다.

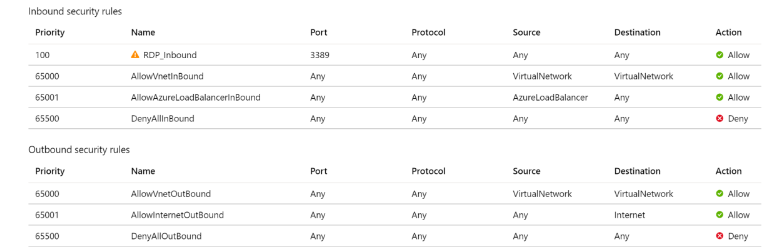

Determine NSG Rules

-

NSG의 보안 규칙은 가상 네트워크 서브넷 및 네트워크 인터페이스로 들어가고 나가는 네트워크 트래픽을 필터링할 수 있습니다.

-

기본 보안 규칙이 있습니다. 기본 규칙은 삭제할 수 없지만, 더 높은 우선순위로 다른 규칙을 추가할 수 있습니다.

Determine NSG Effective Rules

-

NSG는 서브넷과 NIC 각각 독립적으로 평가됩니다.

트래픽을 허용하려면 서브넷과 NIC 두 곳에 "허용(allow)" 규칙이 모두 있어야 합니다. -

적용된 보안 규칙이 무엇인지 확실하지 않다면 "유효 규칙(Effective Rules)" 링크를 사용하십시오.

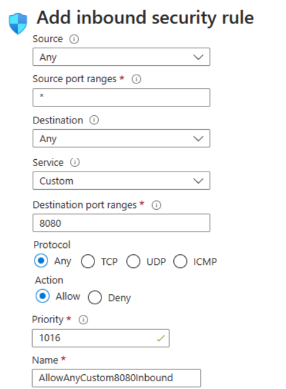

Create NSG rules

-

Source

- (Any, IP addresses, My IP address, service tags, and application security group)

-

Destination

- (Any, IP addresses, service tag, and application security group)

-

Service

- (HTTPS, SSH, RDP, DNS, POP3, custom, ...)

-

Priority

- The lower the number, the higher the priority

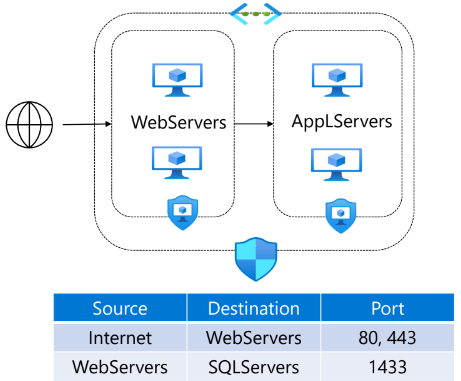

Implement Application Security Groups

-

ASG(가상 머신 군집)는 애플리케이션의 구조를 확장시킵니다.

-

ASG는 가상 머신을 논리적으로 그룹화하여 웹 서버, 애플리케이션 서버 등을 묶습니다.

-

트래픽 흐름을 제어하기 위한 규칙을 정의할 수 있습니다.

-

보안을 강화하기 위해 ASG를 NSG로 Wrapping할 수 있습니다.

Configure Azure DNS

What is Azure DNS?

-

새 테넌트를 만들 때, 새로운 기본 도메인이 생성됩니다.

-

이 도메인은 domainname.onmicrosoft.com 형식의 초기 도메인 이름을 가지고 있습니다.

-

사용자 정의 도메인 이름을 추가할 수 있습니다.

-

사용자 정의 이름이 추가되면 확인이 필요합니다. 이는 도메인 소유권을 증명합니다.

Verify Custom Domain Names

-

확인은 도메인 이름의 소유를 증명합니다.

-

Azure에서 제공하는 MX 또는 TXT DNS 레코드를 회사의 DNS 존에 추가합니다.

-

Azure는 레코드의 존재를 확인하기 위해 DNS 도메인에 쿼리를 보냅니다.

-

이 과정은 몇 분에서 몇 시간이 걸릴 수 있습니다.

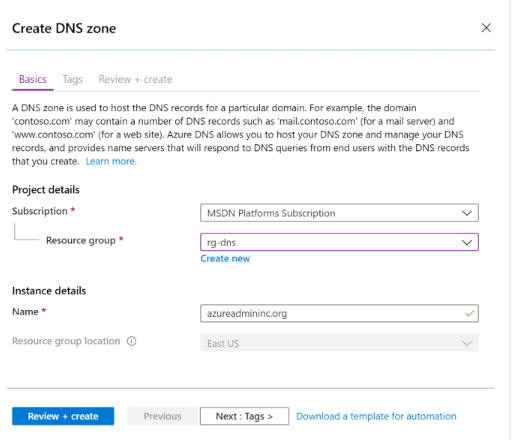

Create Azure DNS Zones

-

DNS 존은 도메인의 DNS 레코드를 호스팅합니다.

-

동일한 이름을 공유하는 여러 존이 있는 경우,

각 인스턴스는 다른 네임 서버 주소가 할당됩니다. -

루트/상위 도메인은 등록기에서 등록되며 Azure 네임 서버로 지정됩니다.

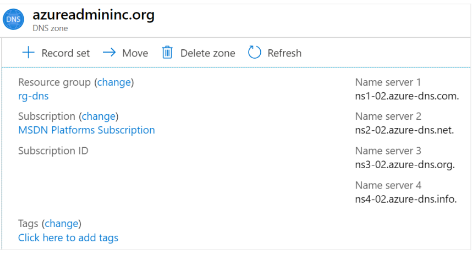

Verify delegation of domain name services

-

도메인을 Azure DNS에 위임할 때,

Azure DNS에서 제공하는 네임 서버 이름을 사용해야 합니다.

이 네임 서버 이름을 모두 사용해야 합니다. -

DNS 존이 생성되면, 상위 등록기를 업데이트해야 합니다.

하위 존의 경우, 부모 도메인에 NS 레코드를 등록해야 합니다.

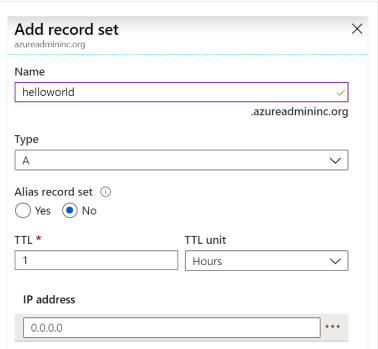

Add DNS Record Sets

-

A 레코드 세트는 동일한 이름과 유형을 가진 존 내 레코드들의 모음입니다.

-

각 레코드 세트에 최대 20개의 레코드를 추가할 수 있습니다.

-

레코드 세트에 동일한 레코드를 두 개 이상 포함시킬 수 없습니다.

-

드롭다운에서 유형을 변경하면 필요한 정보가 변경됩니다.

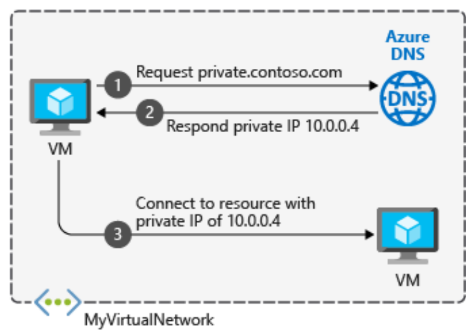

Configure a private DNS zone

-

자체 사용자 정의 도메인 이름을 사용합니다.

-

VNet 내 및 VNet 간 가상 머신의 이름 해결을 제공합니다.

-

자동 호스트명 레코드 관리

-

사용자 정의 DNS 솔루션의 필요성을 제거합니다.

-

모든 일반 DNS 레코드 유형을 사용할 수 있습니다.

-

모든 Azure 지역에서 사용할 수 있습니다.

Configure Azure Firewall (OPTIONAL)

What is Azure Firewall?

-

클라우드의 무제한 확장성과 함께 내장된 고가용성

-

애플리케이션 및 네트워크 연결성 정책의 생성, 시행 및 로깅

-

위협 인텔리전스 기반 필터링

-

Azure Monitor와의 완전히 통합된 로깅 및 분석

-

VPN 및 ExpressRoute 게이트웨이 뒤에 배치하여 하이브리드 연결성 지원

Azure Firewall은 클라우드 환경에서의 네트워크 보안을 강화하고, 요구 사항에 제시된 다양한 기능들을 제공하여 클라우드 기반의 방화벽 및 보안 요구를 충족시킬 수 있습니다.

IDS: 침입 탐지 시스템(Intrusion Detection System)

IPS: 침입 방지 시스템(Intrusion Prevention System)

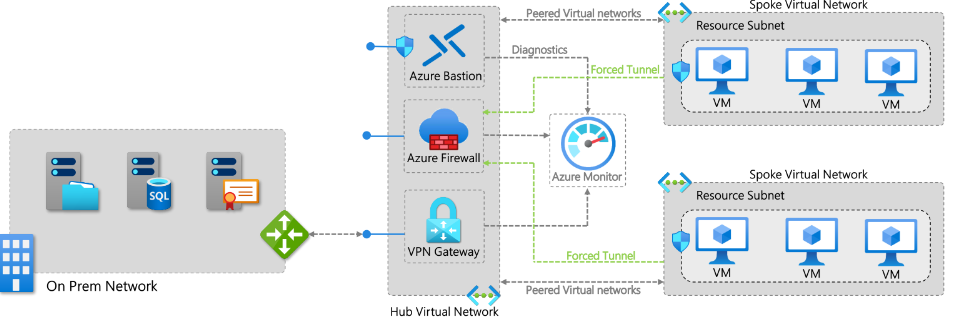

Deploying Azure Firewall in a Hub-Spoke network topology

-

권장되는 Hub-Spoke 네트워크 토폴로지를 사용하면 공유 서비스가 허브 가상 네트워크에 배치됩니다. 각 환경은 격리를 유지하기 위해 스포크에 배포됩니다.

-

이러한 아키텍처는 중앙 집중식으로 공유 서비스를 관리하고, 각각의 환경을 격리하여 보안을 강화할 수 있는 장점이 있습니다. Hub-Spoke 모델을 사용하면 네트워크 구조가 간결해지고 유지보수가 용이해지며, 보안 및 관리 측면에서 향상된 제어가 가능합니다.

Hub-Spoke 네트워크 토폴로지는 중앙에 위치한 허브(Hub) 네트워크와 허브에 연결된 여러 개의 스포크(Spoke) 네트워크로 구성됩니다. 이러한 구조는 중앙 집중식 네트워크 관리 및 보안 정책 적용을 용이하게 합니다.

Create Azure Firewall Rules

-

Azure Firewall Manager는 방화벽 관리를 중앙 집중화하며, 방화벽 정책은 액세스를 제어하기 위한 규칙과 설정을 포함합니다.

-

NAT 규칙은 들어오는 연결을 허용하며, 네트워크 규칙에는 출발지 및 목적지 주소, 프로토콜, 그리고 목적지 포트가 포함됩니다.

-

또한, 애플리케이션 규칙은 서브넷에서 접근할 수 있는 완전한 도메인 이름(FQDN)을 제공합니다. 이러한 기능들을 통해 Azure Firewall Manager는 네트워크 보안을 향상시키고 중앙 집중화된 관리를 제공하여 효율적인 방화벽 정책 관리를 지원합니다.

-

- SNAT은 소스 네트워크 주소 변환(Source Network Address Translation)을 나타내며, 이는 출발지 IP 주소를 변환하여 패킷이 외부 네트워크로 나갈 때 출발지 IP 주소를 마스킹하는 데 사용됩니다. 이는 내부 네트워크에서 외부로 통신할 때 출발지 IP 주소를 숨기고, 외부 네트워크에서는 변환된 IP 주소만을 볼 수 있도록 합니다.

- DNAT은 목적지 네트워크 주소 변환(Destination Network Address Translation)을 나타내며, 이는 패킷이 외부에서 내부 네트워크로 들어올 때 목적지 IP 주소를 변환하는 것을 의미합니다.

이를 통해 외부에서 들어오는 연결을 내부의 특정 IP 주소로 리다이렉션할 수 있습니다.