Configure VNet Peering

Determine VNet Peering Uses

-

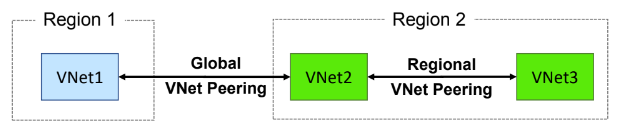

글로벌(Global) 및 리전(Regional) 두 가지 유형의 피어링이 있습니다.

-

두 개의 Azure 가상 네트워크를 연결합니다. subscriptions과 tenants를 가로지르는 peering이 가능합니다.

-

peering된 네트워크는 Azure 백본을 사용하여 개인 정보 보호 및 격리를 달성합니다.

-

설정이 간편하며 데이터 전송이 원활하며 우수한 성능을 제공합니다.

Determine Gateway Transit and Connectivity Needs

-

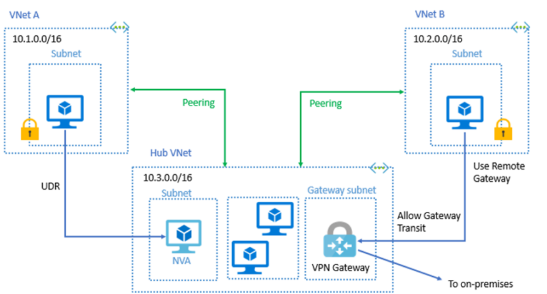

게이트웨이 트랜짓(Gateway transit)은 피어링된 가상 네트워크가 게이트웨이를 공유하고 리소스에 액세스할 수 있도록 합니다.

-

피어링된 spoke virtual network에 VPN 게이트웨이가 필요하지 않습니다.

-

기본 VNet 피어링은 완전한 연결성을 제공합니다.

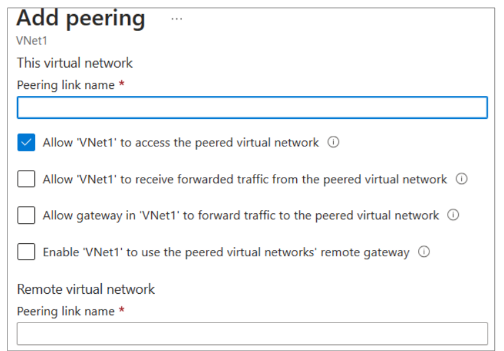

Create VNet Peering

-

Allow virtual network access settings

-

Configure forwarded traffic settings

-

Status should show “connected”

이러한 단계를 따르면 가상 네트워크 피어링을 생성하고 원하는 설정을 구성할 수 있습니다.

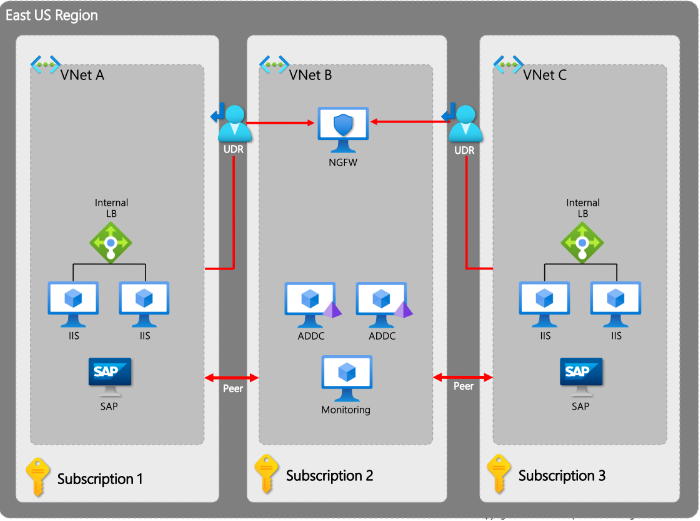

Service Chaining

-

서비스 체이닝은 사용자 정의 경로와 서비스 체이닝을 활용하여 사용자 정의 라우팅을 구현하는 것을 의미합니다.

-

VNet 허브를 구현하여 네트워크 가상 어플라이언스나 VPN 게이트웨이와 같은 네트워크 가상 장치를 사용할 수 있습니다.

-

서비스 체이닝을 통해 피어링된 가상 네트워크에서 사용자 정의 경로를 통해 하나의 가상 네트워크에서 다른 가상 어플라이언스나 가상 네트워크 게이트웨이로 트래픽을 보낼 수 있습니다.

peering은 전이가 되지 않는다, 각각 따로 연결

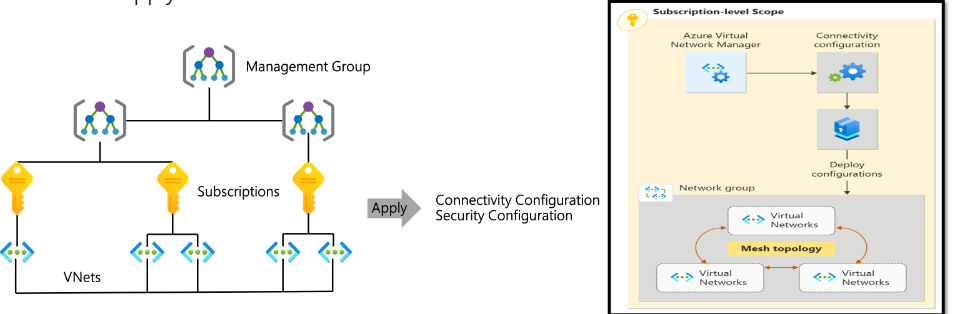

Azure Network Manager Overview

- Azure Virtual Network Manager는 가상 네트워크를 전체 구독에 걸쳐 전역적으로 그룹화, 구성, 배포 및 관리할 수 있는 관리 서비스입니다. Virtual Network Manager를 사용하면 네트워크 그룹을 정의하여 가상 네트워크를 식별하고 논리적으로 분할할 수 있습니다.

그런 다음 선택한 네트워크 그룹의 모든 가상 네트워크에 대해 한꺼번에 연결 및 보안 구성을 결정하고 적용할 수 있습니다.

Configure VPN Gateway (Optional)

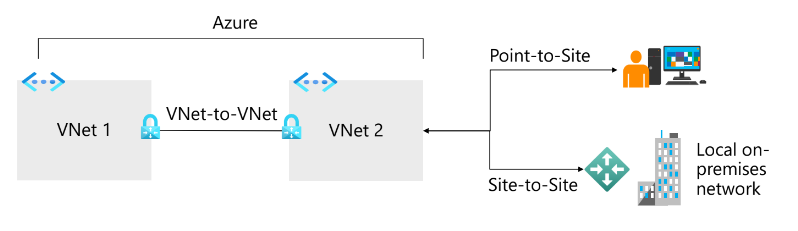

Determine VPN Gateway Uses

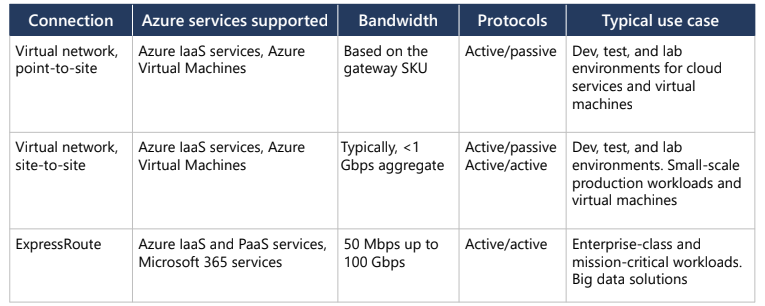

- VNet 피어링(VNet Peering): 두 개의 가상 네트워크를 직접 연결하여 트래픽을 교환합니다. 이를 통해 서로 다른 가상 네트워크 간의 통신이 가능해집니다.

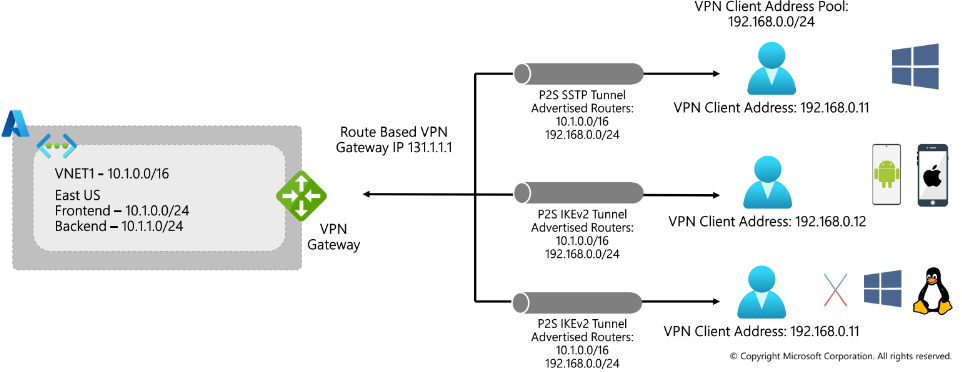

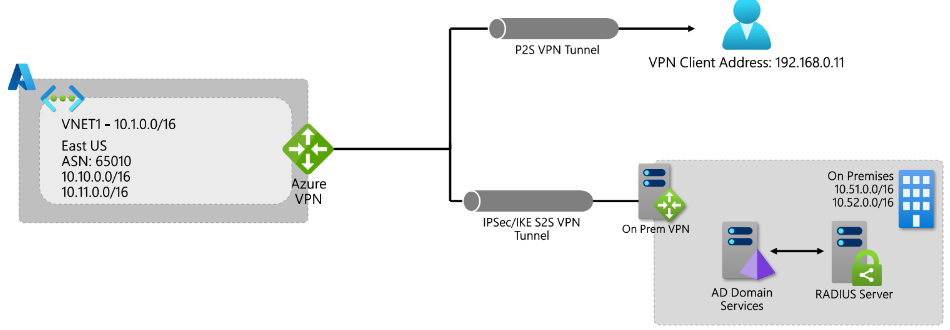

- 사용자 VPN(Point-to-Site): 개별 장치를 Azure 가상 네트워크에 연결합니다. 사용자 VPN을 통해 개별 사용자가 안전하게 원격으로 가상 네트워크에 접속할 수 있습니다.

- 사이트 간 연결(Site-to-Site): 온프레미스 데이터센터를 Azure 가상 네트워크에 연결하여 데이터 교환을 지원합니다. 사이트 간 연결을 통해 온프레미스 네트워크와 Azure 간에 안전하고 지속적인 연결을 유지할 수 있습니다.

이러한 연결 방식을 사용하여 Azure 가상 네트워크를 효과적으로 연결하고, 유연하고 안전한 네트워크 환경을 구축할 수 있습니다.

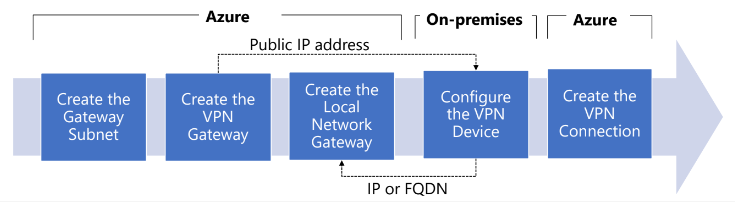

Create Site-to-Site VPN Connections

-

Take time to carefully planyour network configuration

-

The on-premises part is necessary only if you are configuring Site-to-Site

-

Always verify and test your connections

Create the Gateway Subnet

-

게이트웨이 서브넷을 생성할 때, 게이트웨이 서브넷에는 게이트웨이 VM이 배치되며 필요한 VPN 게이트웨이 설정이 구성됩니다.

-

게이트웨이 서브넷에는 IP 주소가 포함되어 있으며, 가능하다면 /28 또는 /27의 CIDR 블록을 사용하는 것이 좋습니다.

-

또한, 게이트웨이 서브넷에는 다른 리소스(예: 추가 VM)를 배포하면 안 되며, 이는 게이트웨이 서브넷의 목적을 방해할 수 있습니다.

Create the VPN Gateway

-

대부분의 VPN 게이트웨이는 라우트 기반입니다.

-

게이트웨이 SKU 선택은 연결할 수 있는 수와 집계 처리량 벤치마크에 영향을 미칩니다.

-

게이트웨이 서브넷을 포함하는 가상 네트워크를 연결하려면 공용 IP 주소가 필요합니다.

-

VPN 게이트웨이를 프로비저닝하는 데 최대 45분이 소요될 수 있습니다.

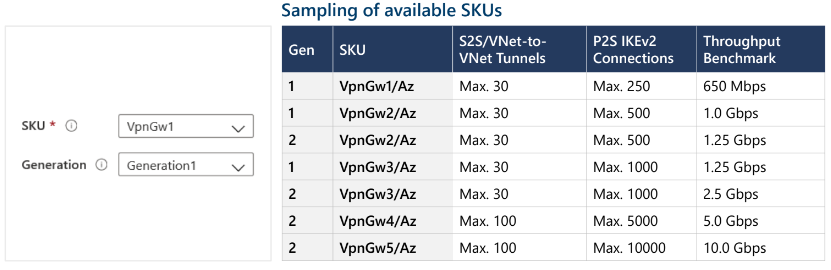

Determine Gateway SKU and Generation ( 처리량에 따라서 구분, 성능 좋을수록 가격 증가 )

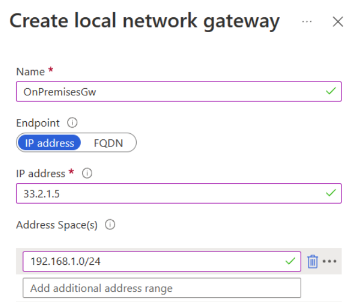

Create the Local Network Gateway ( 온프레미스 )

-

Azure에서 해당 사이트를 식별할 수 있는 이름을 부여합니다.

-

로컬 네트워크 게이트웨이 엔드포인트에는 공용 IP 주소 또는 완전한 도메인 이름(FQDN)을 사용합니다.

-

VPN 장치로 라우팅될 IP 주소 접두어를 명시합니다. VPN 게이트웨이를 통해 라우팅되어야 하는 IP 주소 범위를 지정합니다.

이러한 단계를 통해 온프레미스 네트워크 구성을 Azure 가상 네트워크에 반영하여 안전하고 신뢰할 수 있는 연결을 설정할 수 있습니다.

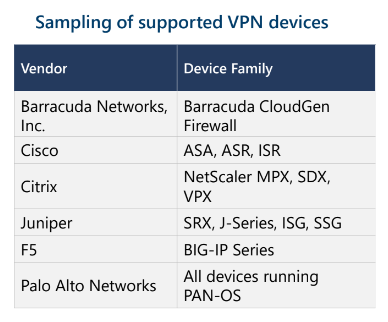

Configure the On-premises VPN Device

-

지원되는 VPN 장치 목록을 참조하고, VPN 장치 구성 스크립트를 사용할 수 있습니다.

-

Azure 연결을 위한 공유 키( 일치해야 연결 가능 )를 기억하고, VPN 게이트웨이의 공용 IP 주소를 지정해야 합니다.

-

이를 통해 VPN 장치를 구성하고 Azure와 안전한 연결을 설정할 수 있습니다.

Create the VPN Connection

-

VPN 게이트웨이가 생성되고 온프레미스 장치가 구성된 후에는 다음을 수행해야 합니다:

-

연결 객체 생성: 연결의 이름을 구성하고 유형을 사이트 간 (IPsec)으로 지정합니다.

-

VPN 게이트웨이 및 로컬 네트워크 게이트웨이를 선택합니다.

-

연결에 대한 공유 키를 입력합니다.

-

이를 통해 VPN 게이트웨이와 온프레미스 장치 간의 안전한 사이트 간 연결을 설정할 수 있습니다.

Point-to-site protocols

-

OpenVPN® Protocol

-

Secure Socket Tunneling

-

Protocol (SSTP) IKEv2 VPN

Point-to-site authentication methods

-

Azure 인증서 인증을 사용하여 인증합니다.

-

Azure Active Directory 인증을 사용하여 인증합니다.

-

Active Directory(AD) 도메인 서버를 사용하여 인증합니다.

RADIUS 서버: 인증 방법

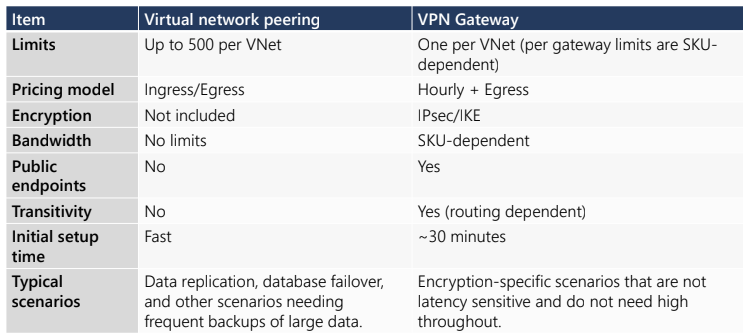

Comparison of Virtual Network Peering and VPN Gateways

Virtual Network peering and VPN gateways support connecting:

-

다른 지역에 있는 가상 네트워크

-

다른 Azure Active Directory 테넌트에 있는 가상 네트워크

-

다른 Azure 구독에 있는 가상 네트워크

-

Azure 배포 모델을 혼합하여 사용하는 가상 네트워크

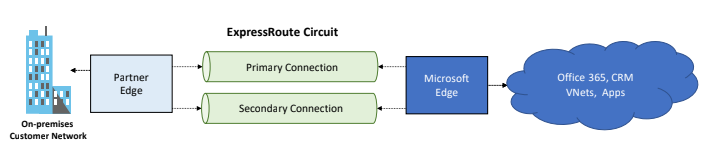

Determine ExpressRoute Uses

-

온프레미스 네트워크와 마이크로소프트 데이터 센터 간의 사설 연결은 공용 인터넷을 통해 이루어지지 않습니다.

-

이것은 파트너 네트워크를 통해 안전하고 신뢰할 수 있으며, 낮은 지연 시간과 높은 속도의 연결을 제공합니다.

Private -> Vnet,

Microsoft -> Paas, Saas ( M365 )

Determine ExpressRoute Capabilities

-

레이어 3 연결성과 이중화( 안정성 )를 갖는다

-

지리 내 모든 지역에 대한 연결성

-

ExpressRoute premium add-on을 통한 글로벌 연결성

-

ExpressRoute Global Reach를 통한 온프레미스간 연결성

-

대역폭 옵션 - 50 Mbps에서 100 Gbps까지( 대용량 )

-

요금 청구 모델 - 무제한, 측정, 프리미엄

Compare Intersite Connection Options

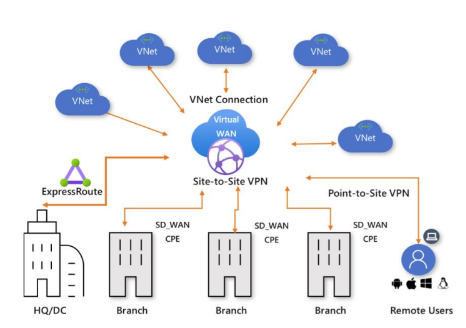

Determine Virtual WAN Uses

-

S2S, P2S 및 ExpressRoute를 통합하여 허브-앤-스포크 연결성 모델을 사용한 통합 연결성

-

가상 네트워크 및 워크로드를 Azure 허브에 자동으로 연결

-

Azure 내에서 끝간단 흐름 시각화

-

두 가지 유형: 기본 및 표준