JWT(JSON Web Token)는 인증에 필요한 정보들을 암호화시킨 JSON 토큰을 의미합니다.

JWT 기반 인증은 JWT 토큰(Access Token)을 HTTP 헤더에 실어서 서버가 클라이언트를 식별하는 방식입니다.

JWT는 JSON 데이터를 Base64 URL-safe Encode 를 통해 인코딩하여 직렬화한 것이며, 토큰 내부에는 위변조 방지를 위해 개인키를 통한 전자서명도 들어있습니다.

따라서 사용자가 JWT 를 서버로 전송하면 서버는 서명을 검증하는 과정을 거치게 되며 검증이 완료되면 요청한 응답을 돌려줍니다.

(Base64 URL-safe Encode는 일반적인 Base64 Encode에서 URL을 오류없이 사용할 수 있도록 '+', '/' 를 각각 '-', '_' 로 표현한 것 입니다.

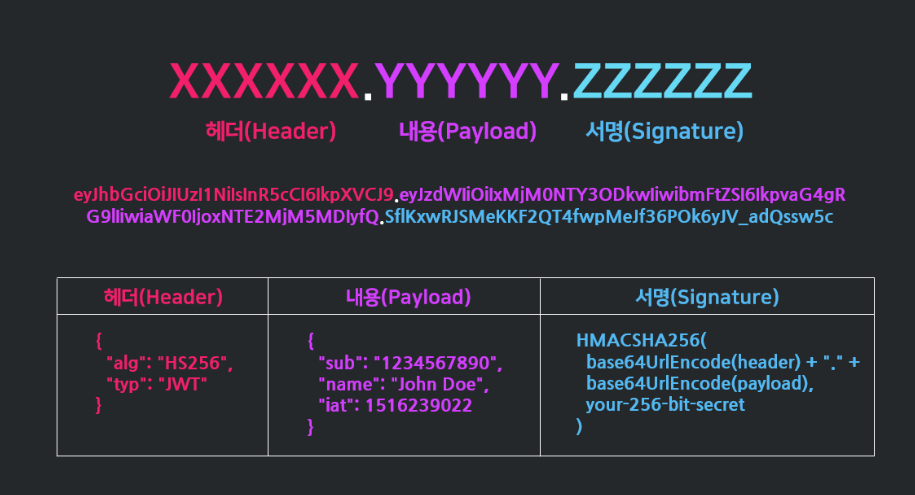

JWT 구조

JWT는 . 을 구분자로 나누어지는 세 가지 문자열의 조합입니다.

. 을 기준으로 좌측부터 Header, Payload, Signature를 의미합니다.

-

Header : JWT에서 사용할 타입과 해시 알고리즘의 종류가 담겨있습니다.

-

Payload : 서버에서 첨부한 사용자 권한 정보와 데이터가 담겨있습니다.

-

Signature : Header, Payload를 Base64 URL-safe Encode 한 이후 Header에 명시된 해시함수를 적용하고, 개인 키(Private Key)로 서명한 전자서명이 담겨있습니다.

전자서명에는 비대칭 암호화 알고리즘을 사용하므로 암호화를 위한 키와 복호화를 위한 키가 다릅니다. 암호화(전자서명)에는 개인키를 복호화(검증)에는 공개키를 사용합니다.

Header

{

"alg": "HS256", //서명 암호화 알고리즘

"typ": "JWT" //토큰 유형

}Payload

토큰에서 사용할 정보의 조각들인 Claim이 담겨있습니다.

실제 JWT를 통해서 알 수 있는 데이터입니다.

즉, 서버와 클라이언트가 주고받는 시스템에서 실제로 사용될 정보에 대한 내용을 담고 있는 세션입니다.

(key-value 형식으로 이루어진 한 쌍의 정보를 Claim이라고 합니다.)

{

"jti": "1000", //Registered Claim

"exp": "1521430000000", //Registered Claim

"https://hankwanjin.com": true, //Public Claim

"username": "hankwanjin" //Private Claim

}페이로드는 정해진 데이터 타입은 없지만 대표적으로 Registered claims, Public claims, Private claims 이렇게 세 가지로 나누어집니다.

-

Registered claims : 미리 정의된 클레임

- iss(issuer; 발행자)

- exp(expireation time; 만료 시간)

- sub(subject; 제목)

- iat(issued At; 발행 시간)

- jti(JWI ID)

-

Public claims : 사용자가 정의할 수 있는 클레임, 공개용 정보 전달을 위해 사용

-

Private claims : 당사자들 간에 정보를 공유하기 위해 만들어진 사용자 지정 클레임. 외부에 공개돼도 상관없지만 해당 유저를 특정할 수 있는 정보들을 담습니다.

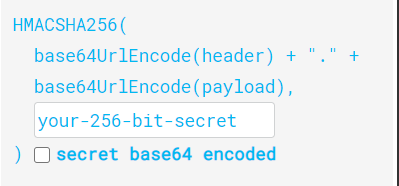

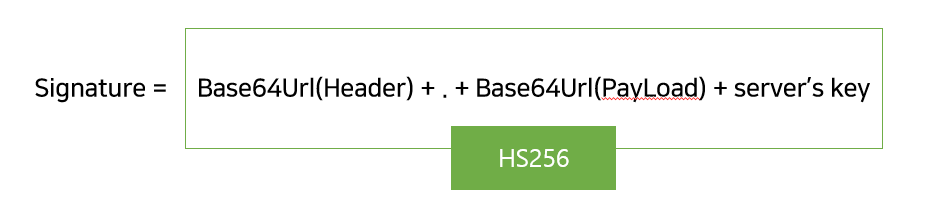

Signature

Signature에서 사용하는 알고리즘은 헤더에서 정의한 알고리즘 방식(alg)을 활용합니다.

Signature의 구조는 (헤더 + 페이로드) 와 서버가 갖고 있는 유일한 Key 값을 합친 것을 헤더에서 정의한 알고리즘으로 암호화를 합니다.

Header와 Payload는 단순히 인코딩된 값이기 때문에 제 3자가 복호화 및 조작할 수 있지만, Signature는 서버 측에서 관리하는 비밀키가 유츌되지 않는 이상 복호화 할 수 없습니다. 따라서 Signatur는 토큰의 위변조 여부를 확인하는데 사용됩니다.

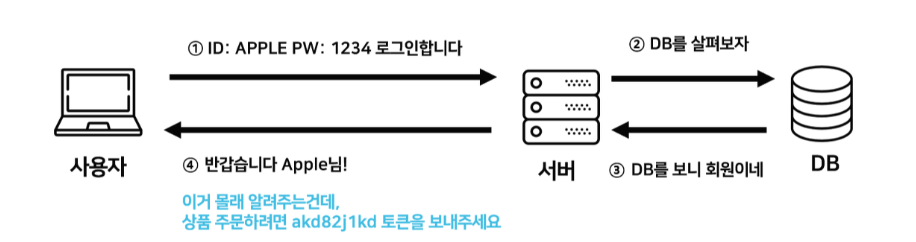

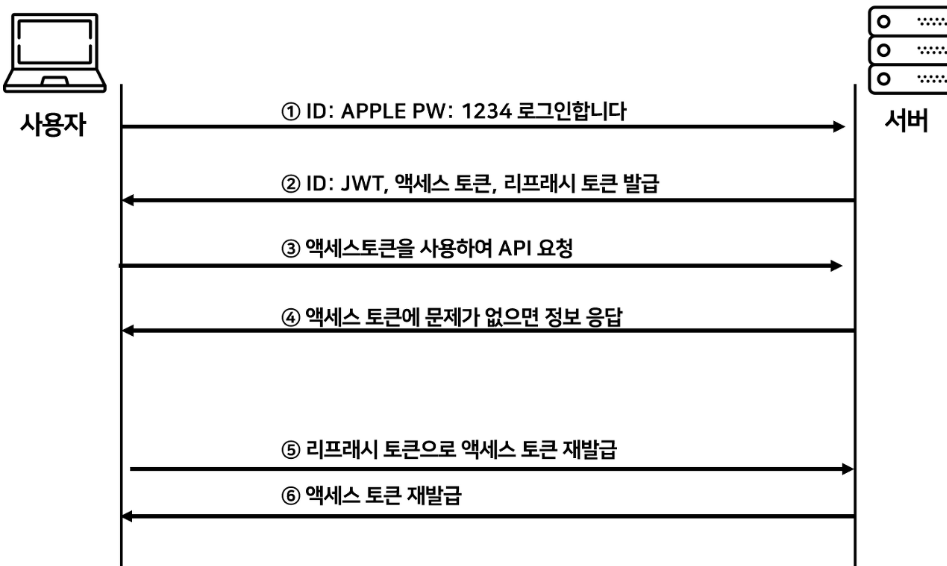

JWT를 이용한 인증 과정

-

사용자가 ID, PW 를 입력하여 서버에 로그인 인증을 요청합니다.

-

서버에서 클라이언트로부터 인증 요청을 받으면, Header, Payload, Signature를 정의합니다. Header, Payload, Signature를 각각 Base64로 한 번 더 암호화하여 JWT를 생성하고 이를 쿠키에 담아 클라이언트에게 발급합니다.

-

클라이언트는 서버로부터 받은 JWT를 로컬 스토리지에 저장합니다. (쿠키나 다른 곳에 저장할 수도 있습니다.)

API를 서버에 요청할 때 Authorization Header에 Access Token을 담아서 보냅니다. -

서버가 할 일은 클라이언트가 Header에 담아서 보낸 JWT가 내 서버에서 발행한 토큰인지 일치 여부를 확인하여 일치한다면 인증을 통과시켜주고 아니라면 통과시키지 않습니다.

-

클라이언트가 서버에 요청을 했는데 만일 Access Token의 시간이 만료되면 클라이언트는 refresh token을 이용해서 서버로부터 새로운 Access Token을 발급 받습니다.

토큰 인증이 신뢰성을 가지는 이유

서버는 토큰 안에 들어있는 정보가 무엇인지 아는게 중요한 것이 아닙니다.

해당 토큰이 유효한 토큰인지 확인하는 것이 중요하기 때문에 클라이언트로부터 받은 JWT의 Header, Payload를 서버의 key값을 이용해서 Signature를 다시 만들고 이를 비교하며 일치했을 경우 인증을 통과시킵니다.

즉, JWT는 서명(인증)이 목접입니다.

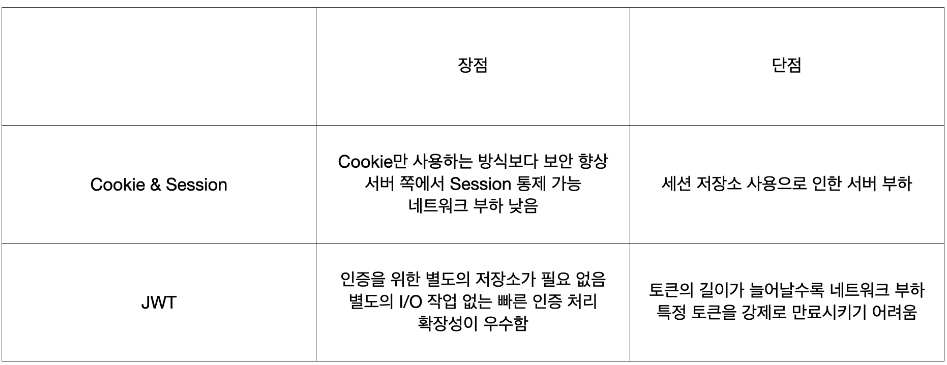

JWT 장단점 비교 정리

JWT 장점

-

데이터 위변조를 막을 수 있습니다.

-

인증 정보에 대한 별도의 저장소가 필요 없습니다.

-

서버가 무상태가 되어 서버 확장성이 우수해질 수 있습니다.

-

토큰 기반으로 다른 로그인 시스템에 접근 및 권한 공유가 가능합니다.

-

OAuth의 경우 Facebook, Google 등 쇼셜 계정을 이용하여 다른 웹서비스에서도 로그인이 가능합니다.

-

모바일 어플리케이션 환경에서도 잘 동작합니다.

JWT 단점

-

Self-contatined : 토큰 자체에 정보를 담고 있으므로 양날의 검이 될 수 있습니다.

-

토큰 길이 : 토큰의 Payload에 3종류의 클레임을 저장하기 때문에 정보가 많아질수록 토큰의 길이가 늘어나 네트워크에 부하를 줄 수 있습니다.

-

Payload 인코딩 : payload 자체는 암호화 된 것이 아니라 Base64로 인코딩 된 것이기 때문에 중간에 Payload를 탈취하여 디코딩하면 데이터를 볼 수 있으므로 payload에 중요 데이터를 넣이 말아야 합니다.

-

Store Token : stateless 특징을 가지기 때문에 토큰은 클라이언트 측에서 관리하고 저장합니다. 그렇기 때문에 토큰 자체를 탈취당하면 대처하기가 어렵습니다.

Access Token : 클라이언트가 갖고있는 실제로 유저의 정보가 담긴 토큰으로 클라이언트에서 요청이 오면 서버에서 해당 토큰에 있는 정보를 활용하여 사용자 정보에 맞게 응답을 진행합니다.

Refesh Token : 새로운 Access Token을 발급해주기 위해 사용하는 토큰으로 짧은 수명을 가지는 Access Token에게 새로운 토큰을 발급해주기 위해 사용됩니다. 해당 토큰은 보통 데이터베이스에 유저 정보와 같이 기록합니다.